La auditoría de software de alto riesgo es un término amplio que engloba diversas aplicaciones de software que plantean amenazas potenciales significativas para los sistemas, los datos o los usuarios. Analicemos las características del software de alto riesgo:

- Vulnerabilidad: el software obsoleto, el que se acerca al final de su vida útil (EOL) o el que presenta vulnerabilidades de seguridad conocidas son objetivos para los atacantes.

- Poco fiable o sin mantenimiento: software con un historial de errores, fallos o falta de actualizaciones, lo que aumenta el riesgo de inestabilidad del sistema y posibles vulnerabilidades de seguridad.

- Malas prácticas de codificación: software desarrollado con malas prácticas de codificación, lo que lo hace más susceptible de explotación y fallos de seguridad.

- Permisos excesivos: software que exige permisos de acceso excesivos en un sistema, lo que puede conceder un acceso sin restricciones a datos o funcionalidades sensibles.

- Fuente no autorizada o desconocida: software descargado de fuentes no fiables o de origen desconocido, que a menudo alberga malware u otros códigos maliciosos.

- Software al final de su vida útil (EOL): software que ya no recibe actualizaciones de seguridad ni soporte del proveedor, lo que lo deja vulnerable a amenazas conocidas y emergentes.

¿Cómo realizar una auditoría de software de alto riesgo?

La realización de una auditoría de software de alto riesgo implica un enfoque sistemático para identificar y mitigar los riesgos potenciales. Estos son los pasos clave:

1. Preparación:

a) Definir el ámbito de aplicación: determina qué sistemas y software se incluirán en la auditoría.

b) Recopilar información: recopila información sobre el software instalado, las licencias y los acuerdos de asistencia de los proveedores.

c) Elaborar una lista de control: crea una lista de control para evaluar diversos factores de riesgo, como la versión del software, el estado del soporte del proveedor y los controles de acceso.

2. Ejecución:

a) Descubrimiento e inventario: utiliza herramientas para descubrir y listar todo el software instalado en tu red.

b) Análisis de vulnerabilidades: ejecuta análisis de vulnerabilidades para identificar debilidades de seguridad conocidas en el software descubierto.

c) Verificación de licencias: verifica la validez y el cumplimiento de las licencias de software en toda tu organización.

d) Revisión de accesos y controles: evalúa los controles de acceso de los usuarios y los privilegios asociados al software de alto riesgo.

3. Informes y soluciones:

a) Conclusiones de los documentos: elabora un informe exhaustivo en el que se describan los software de alto riesgo identificados y los riesgos asociados.

b) Priorizar la remediación: en función de la gravedad del riesgo, prioriza acciones como la actualización, sustitución o eliminación del software de alto riesgo.

c) Aplicar medidas correctoras: aplica medidas correctoras basadas en la lista de prioridades.

¿Cómo puedo saber si tengo instalado algún software de alto riesgo?

He aquí un método paso a paso para identificar el software de alto riesgo en tus dispositivos:

1. Define los criterios de riesgo: vulnerable, sin parches, no autorizado, no conforme, EOL, etc.

2. Elabora una lista de todo el software instalado en cada endpoint, incluido el sistema operativo.

3. Compara cada pieza de software con los criterios de riesgo.

4. Marca como de alto riesgo cada software encontrado que coincida con los criterios de riesgo.

Estas tareas pueden realizarse manualmente cuando el número de endpoints es bajo; sin embargo, a medida que se amplía, el trabajo se vuelve muy difícil.

¿Cómo puede NinjaOne ayudar en el proceso de auditoría de software de alto riesgo?

NinjaOne puede ayudar significativamente en la realización de auditorías de software de alto riesgo a través de varias funcionalidades:

- Inventario de software: identificar y listar manualmente todo el software instalado en numerosos dispositivos puede ser un proceso tedioso y propenso a errores. NinjaOne automatiza esta tarea, proporcionando un inventario completo y preciso de todo el software en los endpoints gestionados, ahorrando tiempo y esfuerzo significativos.

- Gestión de parches: NinjaOne simplifica el despliegue de parches, garantizando actualizaciones puntuales para el software identificado como de alto riesgo durante la auditoría. Este enfoque proactivo ayuda a las organizaciones a abordar rápidamente las vulnerabilidades y minimizar la ventana de exposición al riesgo.

- Reforzar los endpoints: NinjaOne se integra con el software de seguridad, lo que elimina la necesidad de cambiar entre diferentes herramientas, agilizando el proceso de endurecimiento y protección de los endpoints.

- Informes y análisis: NinjaOne genera informes personalizables que siguen el progreso de la auditoría e identifican tendencias en el uso del software y los riesgos asociados. Estos informes proporcionan información valiosa que puede utilizarse para tomar futuras decisiones en materia de seguridad y asignación de recursos.

En esencia, NinjaOne actúa como un eje central, automatizando tareas tediosas, consolidando datos de diversas fuentes y agilizando el proceso general de auditoría de software de alto riesgo, haciéndolo eficiente y eficaz para las organizaciones.

¿Cómo puede NinjaOne ayudar a identificar software de alto riesgo?

NinjaOne es una herramienta excelente que puede ayudar a identificar el software de alto riesgo.

Puedes personalizar tu lista de dispositivos mostrando el sistema operativo por nombre, número de compilación del sistema operativo e ID de versión del sistema operativo, y luego puedes ordenar la lista por estos campos, de esta manera puedes identificar fácilmente los sistemas operativos y elegir los que son objetivos de alto riesgo. También puedes filtrar la lista para que solo aparezcan los sistemas operativos que buscas.

Con NinjaOne puedes crear informes personalizados. Es fácil crear un informe de inventario de software con todas las aplicaciones en todos los endpoints de una organización. Este informe puede exportarse a una hoja de cálculo para encontrar más fácilmente las aplicaciones de alto riesgo.

Si tienes una lista de nombres de software de alto riesgo identificados, puedes crear un filtro y dejar que NinjaOne busque los endpoints que tengan este software instalado.

¿Cuáles son las ventajas de utilizar NinjaOne para el proceso de auditoría de alto riesgo?

Estas son algunas de las múltiples ventajas de utilizar NinjaOne para la gestión de software de alto riesgo.

- Inventario centralizado:

Obtén una visión completa de todo el software instalado en los endpoints gestionados. Identifica fácilmente las aplicaciones de alto riesgo dentro de tu red.

- Análisis automático:

Utiliza criterios predefinidos para detectar automáticamente el software de alto riesgo. Reduce el esfuerzo manual y mejora la precisión de la detección. Detecta y alerta sobre nuevas instalaciones de software.

- Supervisión en tiempo real: Supervisa continuamente las nuevas instalaciones de software y las posibles infracciones. Responde con rapidez para evitar el uso de software de alto riesgo.

- Minimiza los flujos de trabajo manuales:

Automatiza las tareas rutinarias relacionadas con la gestión de software de alto riesgo. Deja que tu personal de TI se centre en iniciativas más estratégicas.

- Informes automatizados:

Genera informes para realizar un seguimiento de las tendencias de uso de software de alto riesgo. Identifica los problemas recurrentes y mide la eficacia de tus estrategias de gestión.

En conclusión, realizar auditorías de software de alto riesgo es crucial para identificar vulnerabilidades, evaluar el cumplimiento y mitigar riesgos potenciales.

NinjaOne proporciona un potente conjunto de herramientas para la aplicación automatizada de parches, la supervisión continua, los informes de inventario y las integraciones con software de seguridad.

Con NinjaOne, las organizaciones pueden mejorar la eficacia y la eficiencia de sus procesos de auditoría de software de alto riesgo, mejorando en última instancia la seguridad de sus sistemas de software.

Estrategia de descubrimiento del sistema operativo

Los siguientes ejemplos muestran cómo listar los diferentes sistemas operativos en tus endpoints.

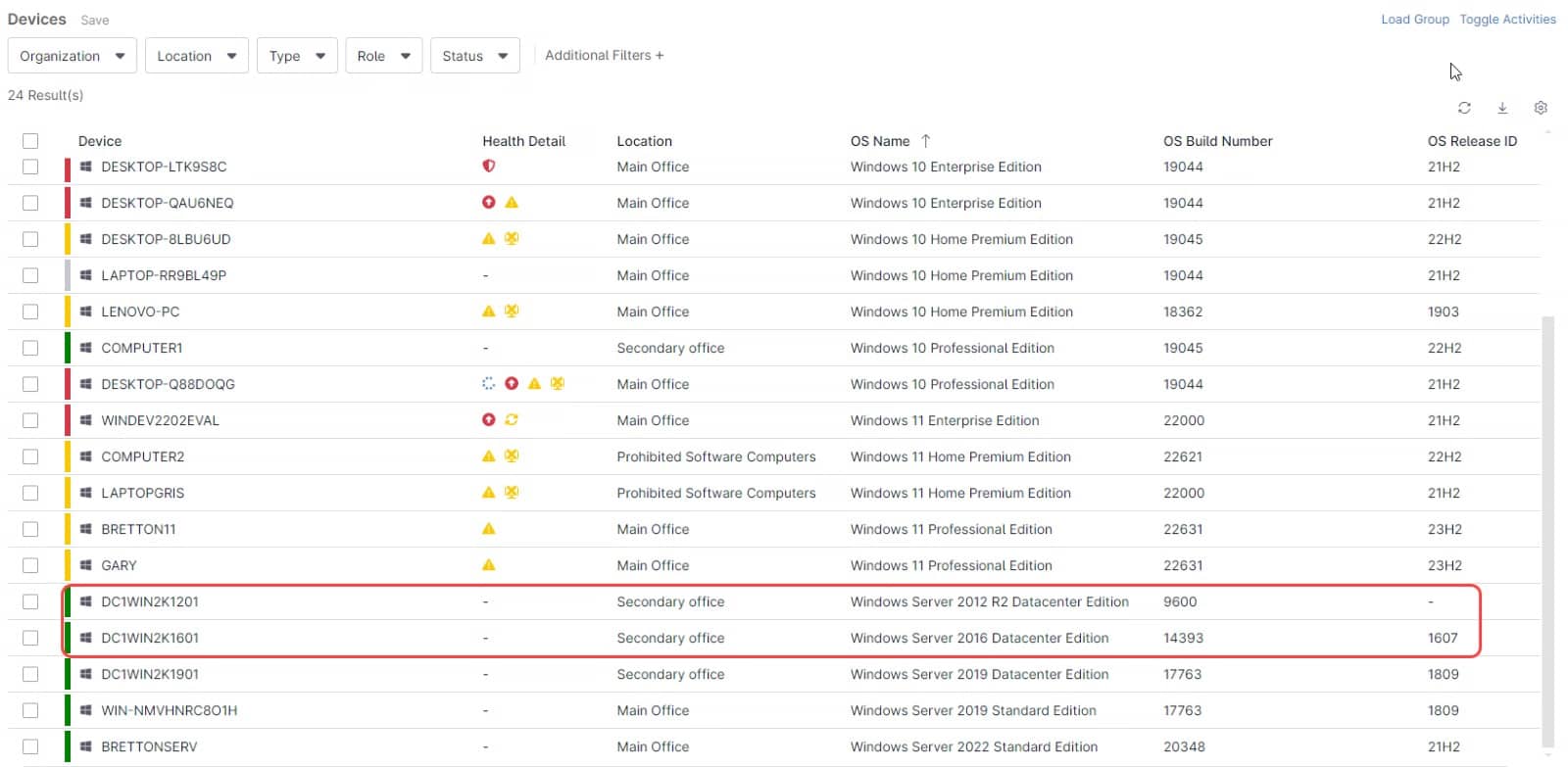

- Ve al panel Dispositivos; como verás, los sistemas operativos no están incluidos en la lista.

- Haz clic en el icono Configuración de la tabla, en Columnas (Añadir columna a la tabla), y añade los campos Nombre del SO, Número de compilación del SO e ID de versión del SO.

- En el campo Ordenar por, selecciona Nombre del sistema operativo y, a continuación, haz clic en Guardar.

La lista mostrará los detalles del sistema operativo y podrás ver fácilmente si hay alguno que es EOL

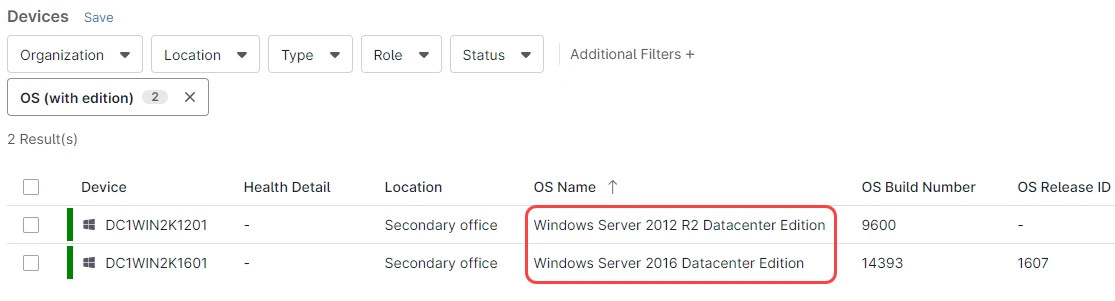

Otra forma de encontrar un sistema operativo EOL es aplicando filtros. Vamos a utilizar este método para encontrar los endpoints con los SO Windows Server 2012 y Windows 2016 instalados.

- Ve al panel Dispositivos y haz clic en Filtros adicionales. Elige el sistema operativo (con ediciones).

- Se abre un cuadro de diálogo; desde ahí, elige el SO que buscas, en este caso, Windows Server 2012 R2 Datacenter. A continuación, desde el mismo desplegable, selecciona Windows Server 2016 Datacenter Edition (puedes seguir añadiendo según tus preferencias).

- Haz clic en cualquier lugar fuera del cuadro de diálogo para cerrarlo. Ahora, la lista solo mostrará los dispositivos que cumplan los SO seleccionados.

Nota: Los menús desplegables se rellenan automáticamente con los nombres de los sistemas operativos y las ediciones presentes en tu tenant.

Encontrar una estrategia de software objetivo

A veces, sabes uno o varios nombres de programas y quiere saber dónde están instalados. Sigue los siguientes pasos para encontrar los endpoints que tienen un nombre de software instalado.

- Ve al panel de dispositivos y haz clic en Filtros adicionales.

- En el menú desplegable, selecciona Inventario de software y aparecerá un cuadro de diálogo.

- A continuación, selecciona Todo el tiempo, Contiene, y Cualquiera de los programas. Haz clic en Añadir y añade el nombre del software. Puedes añadir más de uno. Solo se pueden añadir los nombres que se encuentran en la lista, pero no te preocupes; la lista es enorme e incluye cualquier software instalado actualmente en los sistemas del entorno.

Después de añadir todos los nombres, haz clic en Cerrar. Aparecerá la lista de dispositivos que tengan alguno de los programas añadidos.

Además, una vez aplicado el filtro anterior, esta lista filtrada se puede guardar como un grupo de dispositivos. Este grupo es dinámico y siempre que algún dispositivo entre (o deje de entrar) dentro de los parámetros de la condición, la lista se actualizará.

Puedes consultar este grupo en cualquier momento o crear un informe. Este informe puede ejecutarse a petición o a una hora programada.

Generar una estrategia de informe de inventario de software

Es posible utilizar la herramienta de informes de NinjaOne para generar un informe de software para todos los endpoints. Este informe puede abarcar a todo el grupo, a toda la organización o a todo el tenant.

Hay un enlace al final de este documento: «Más información sobre los informes de inventario de software». Esta página tiene una explicación sobre cómo generar este tipo de informe.