Tema

Este documento describe diversas prácticas recomendadas para NinjaOne Backup.

Entorno

NinjaOne Backup

Descripción

Hay varios factores que deben tenerse en cuenta a la hora de configurar una solución de copia de seguridad. Es necesario abordar estos factores para crear y mantener una estrategia de copia de seguridad y recuperación eficaz.

Entre los factores a tener en cuenta se incluyen los siguientes:

- Tipo de entorno

- Tamaño de la infraestructura de TI:

- Grande

- Mediano

- Pequeña

- Empresa frente a pequeña empresa

- Tamaño de la infraestructura de TI:

- Infraestructura de TI

- Tipo de destino de copia de seguridad:

- Ordenadores de sobremesa / portátiles

- Servidores

- Tipo de destino de copia de seguridad:

- Requisitos de copia de seguridad:

- Solo archivos y carpetas

- Imagen

- Almacenamiento local

- Almacenamiento en la nube

- Híbrido

Selecciona un tema para continuar.

- Tipo de entorno

- Explicación de los tipos de planes de copia de seguridad

- Tipos de destinos de almacenamiento de copias de seguridad

- Otras configuraciones

- Consejos para mantener tus copias de seguridad

- Recuperación tras un ciberataque

Tipo de entorno

Ten en cuenta el tipo de entorno en el que trabajas a la hora de planificar qué tipo de plan de copia de seguridad utilizar. Puede tratarse de cualquier entorno, desde una pequeña oficina compuesta principalmente por estaciones de trabajo (ordenadores de sobremesa o portátiles) hasta oficinas más grandes que cuentan no solo con estaciones de trabajo, sino también con servidores.

Aunque los servicios necesarios para realizar copias de seguridad de estos dispositivos son similares, difieren en el método y el tipo de plan de copia de seguridad que elijas. Ten en cuenta la cantidad de datos de cada tipo con los que vas a trabajar y utiliza esa información para tomar decisiones informadas sobre las diferentes soluciones de copia de seguridad.

Estación de trabajo

En el caso de las estaciones de trabajo, el plan de copia de seguridad más habitual se denomina «archivo/carpeta». Esto significa que se realizará una copia de seguridad de los archivos importantes guardados en su ordenador local. Si le ocurriera algo al dispositivo, ejecutaría una tarea de restauración para copiar de nuevo únicamente los archivos y las carpetas que se hubieran seleccionado para la copia de seguridad. Para ello, sería necesario tener el sistema operativo instalado y configurado, junto con el perfil del usuario, una vez que este haya iniciado sesión en el ordenador.

Si el entorno se compone principalmente de estaciones de trabajo (Windows o Mac), esto permitirá a todos los usuarios seleccionados realizar copias de seguridad de los archivos críticos, ya sea en un dispositivo local o NAS, o directamente en la nube. Los archivos que se hayan eliminado también se pueden restaurar en el dispositivo.

Servidores

En el caso de los servidores, la situación puede ser variada. Esto puede incluir tanto copias de seguridad de imagen completa de todo el servidor como copias de seguridad de archivos/carpetas solo para los datos, o una combinación de ambas. Para un enfoque combinado o híbrido, se podría tener un plan de copia de seguridad de archivos/carpetas que realice copias de seguridad diariamente o incluso cada hora, dependiendo de la frecuencia de los cambios, y también se puede añadir una copia de seguridad de imagen semanal o mensual.

Si el entorno de TI contiene servidores, estos deben respaldarse de forma diferente a una estación de trabajo. Esto se debe al tipo de copias de seguridad que se realizan, así como a la cantidad de datos que se respaldan.

Hay muchas variables que deben tenerse en cuenta al diseñar y configurar las copias de seguridad de los servidores:

- Número de servidores de los que hay que realizar copias de seguridad.

- Volumen de datos en los servidores.

- Número de revisiones de los cambios que el usuario desea conservar.

- Servidores físicos independientes o servidores virtuales.

- Funcionamiento en un entorno virtual Hyper-V o VMware.

- Qué importancia tiene el tiempo de respuesta a la hora de restaurar un servidor o un archivo en caso de emergencia.

- Presencia de un NAS (almacenamiento accesible en red) para alojar sus copias de seguridad locales.

- Velocidades de red y configuración del proveedor de servicios de Internet (ISP).

En un principio, puede parecer que el enfoque más adecuado y económico es almacenar todos los datos seleccionados en la nube. Sin embargo, si el ancho de banda de su red es lento o si intenta restaurar grandes volúmenes de datos, este método puede resultar más costoso a largo plazo.

Explicación de los tipos de planes de copia de seguridad

Cada tipo de datos tendrá su propio tiempo de retención y proceso en función de cómo se utilicen, por lo que es probable que utilice cada uno de los métodos descritos a continuación. Al pensar en los datos de su organización, considere cómo encajarán en los dos planes.

Copias de seguridad de archivos y carpetas

Las copias de seguridad de archivos y carpetas se utilizan generalmente cuando solo necesitas restaurar determinados archivos y carpetas, y pueden servir para reducir los costes de almacenamiento, ya que se centran en archivos más pequeños.

Prácticas habituales para las copias de seguridad de archivos y carpetas:

- Deben utilizarse para realizar copias de seguridad de archivos de la organización, como hojas de cálculo, documentos, fotos, etc.

- Son ideales para recuperar archivos o carpetas individuales.

- Tardan menos tiempo en realizar la copia de seguridad y recuperar los datos debido al menor tamaño de los datos.

- Su almacenamiento es más económico.

- Suponen una menor carga para el ancho de banda y el rendimiento de la red.

- No deben utilizarse para servidores completos ni bases de datos.

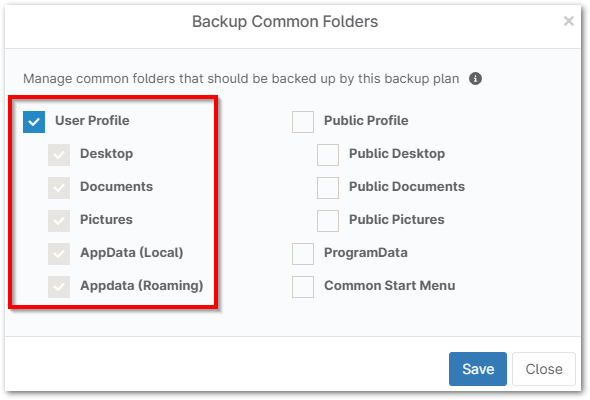

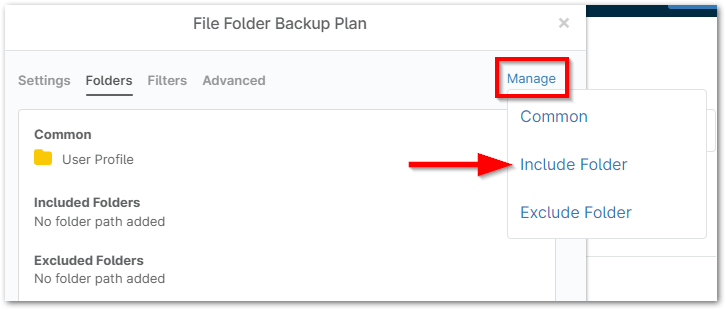

Consulte las siguientes imágenes para obtener información adicional.

- Todos los perfiles de usuario: esto realizará una copia de seguridad de todos los perfiles de usuario del ordenador. Acceda a esta opción en la pestaña Carpetas del plan haciendo clic en Administrar.

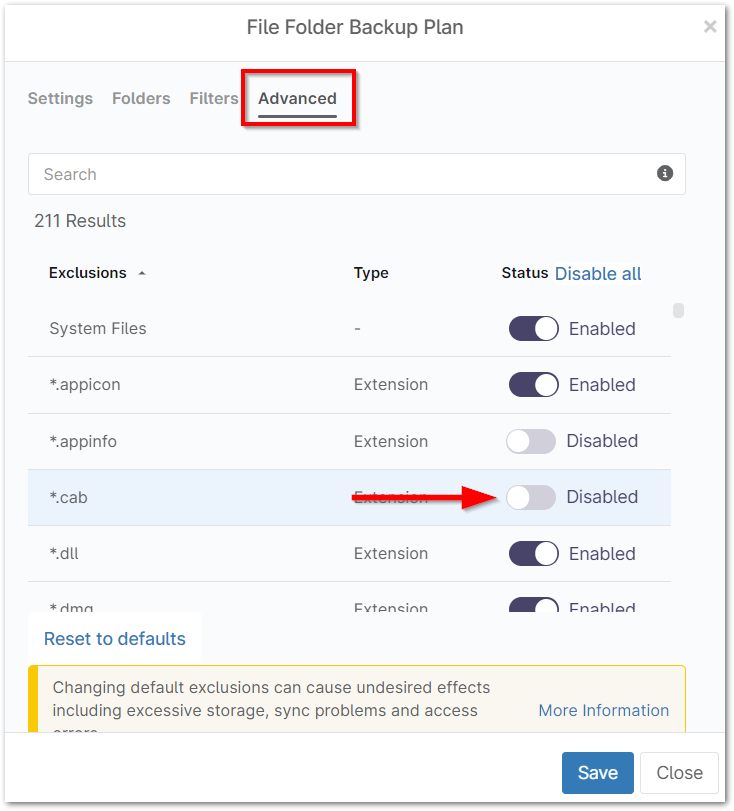

- Tenga en cuenta que, al configurar las copias de seguridad de archivos y carpetas, si decide hacer una copia de seguridad de los perfiles de usuario, también deberá ir a la pestaña «Avanzado» para verificar que se incluyen todos los tipos de archivo que desea proteger.

- Tenga en cuenta que, al configurar las copias de seguridad de archivos y carpetas, si decide hacer una copia de seguridad de los perfiles de usuario, también deberá ir a la pestaña «Avanzado» para verificar que se incluyen todos los tipos de archivo que desea proteger.

- Exclusiones de archivos: como se ha mencionado anteriormente, de forma predeterminada excluimos numerosos tipos de archivos diferentes de la copia de seguridad. Si hay tipos de archivos de los que desea asegurarse de que se incluyan en la copia de seguridad, deberá revisar la pestaña «Avanzado» y comprobar si el tipo de archivo aparece en la lista de exclusiones y, si es necesario, desactivar el interruptor.

- De forma predeterminada, hay 211 exclusiones configuradas. Esto incluye las extensiones de archivo *.dll, *.dmg y *.exe, junto con muchas otras. Si desea realizar una copia de seguridad de estos tipos de archivos, desactive la exclusión.

- De forma predeterminada, hay 211 exclusiones configuradas. Esto incluye las extensiones de archivo *.dll, *.dmg y *.exe, junto con muchas otras. Si desea realizar una copia de seguridad de estos tipos de archivos, desactive la exclusión.

- Incluir directorios adicionales: si desea añadir directorios adicionales que no se hayan incluido en la ruta del perfil de usuario, puede añadirlos aquí.

Documentación relacionada:

- NinjaOne Backup: Planes de copia de seguridad de archivos y carpetas

- NinjaOne Backup: Eliminación de datos de archivos y carpetas

- NinjaOne Backup: Descarga y restauración de datos de archivos y carpetas

Copias de seguridad de imagen

Las copias de seguridad de imagen son más adecuadas cuando necesitas restaurar un dispositivo completo o uno o varios discos completos en un hardware nuevo o ya existente. Las copias de seguridad de imagen también permiten restaurar archivos y carpetas individuales desde la nube, pero la copia de seguridad abarcará el conjunto completo en lugar de una subsección de archivos.

En general, las copias de seguridad de imagen:

- Deben utilizarse para copias de sistemas de gran tamaño, como bases de datos, servidores y otros sistemas críticos para el negocio.

- Recuperarán máquinas completas, incluyendo aplicaciones, sistemas operativos, etc.

- Minimizan el tiempo de inactividad en caso de desastre.

- Tardan más en recuperarse debido al mayor tamaño de los datos.

- Pueden permitir el acceso a archivos individuales, pero se utilizan principalmente para copias de seguridad a nivel de máquina.

Documentación relacionada:

- NinjaOne Backup: Planes de copia de seguridad de imagen

- NinjaOne Backup: Restauraciones de imágenes

- NinjaOne Backup: Eliminación de datos de volúmenes de imagen

- NinjaOne Backup: Montaje de imágenes en la nube

- Cómo restaurar un dispositivo desde una copia de seguridad de imagen

Tipos de destinos de almacenamiento de copias de seguridad

Al igual que con el método de copia de seguridad, es probable que utilice una combinación de diferentes destinos de almacenamiento para los datos de su organización. Es probable que los datos de los archivos de usuario requieran un formato de copia de seguridad diferente al de los datos almacenados en una gran base de datos. A la hora de considerar los destinos de almacenamiento, puede clasificarlos en tres categorías básicas.

Los tres destinos son:

- Solo en la nube

- Almacenamiento local

- Híbrido

Solo en la nube

Sus datos se almacenan estrictamente fuera de las instalaciones mediante un proveedor de almacenamiento en la nube como AWS (Amazon Web Services) o Azure. El almacenamiento en la nube le permite dar soporte a un gran número de trabajadores remotos, ofrecer una experiencia de usuario consistente y aprovechar opciones de almacenamiento escalables. Desafortunadamente, la opción «solo en la nube» también está limitada por la velocidad de descarga disponible, lo que la hace menos flexible y accesible.

Almacenamiento local

Los datos se almacenan únicamente in situ, sin copias de seguridad remotas. Estos datos no dependen de Internet, por lo que los tiempos de recuperación son más rápidos que con las copias de seguridad en la nube. Sin embargo, si su organización cuenta con muchos empleados remotos, la recuperación de copias de seguridad locales puede ser inexistente. Además, con las copias de seguridad solo locales existe un único punto de fallo, por lo que un desastre natural o un ciberataque podría acabar borrando tanto sus datos como sus copias de seguridad.

Híbrido

Los datos se almacenan localmente y en la nube, lo que ofrece opciones de recuperación rápida, así como protección ante desastres. Es posible que muchos de ustedes conozcan la regla de copia de seguridad 3-2-1, según la cual se deben tener tres (3) copias de los datos, en dos (2) formatos diferentes, una de las cuales debe estar fuera de las instalaciones. Esto puede adoptar muchas formas, pero normalmente incluirá copias de seguridad tanto locales como en la nube, y la copia de seguridad en la nube garantiza que los datos se almacenen en algún lugar fuera de las instalaciones.

Otras configuraciones

Consejos para la copia de seguridad en NAS

- El acceso al NAS debe protegerse mediante su propia cuenta de servicio que no se utilice para nada más que las credenciales de almacenamiento en red para NinjaOne Backup.

- El recurso compartido del NAS debe configurarse únicamente para esta cuenta de servicio y no debe tener acceso a ninguna otra cuenta de usuario.

- Considere aislar el NAS mediante reglas de acceso de VLAN o cortafuegos.

- Asegúrese de desactivar la Papelera de reciclaje en el NAS (no es una cuestión de seguridad, sino de saturación del almacenamiento).

- No haga que el recurso compartido sea visible en la red (por ejemplo, mediante la función de búsqueda de descubrimiento; esto puede añadir un poco de seguridad por ocultación).

- Mantenga su NAS actualizado.

- No mantenga su NAS abierto a Internet.

OneDrive

Si utilizas OneDrive como parte de tu perfil de usuario, por defecto estos archivos no se incluyen en la copia de seguridad, dependiendo de cómo tengas configurado OneDrive. Solo se copiarán los archivos que se encuentren en la estación de trabajo.

De forma predeterminada, en la configuración de OneDrive, la opción está marcada para mantener los archivos en OneDrive a menos que hayas seleccionado el archivo para realizar cambios. Esta acción copiará el archivo a tu ordenador local y se procesará igual que cualquier otro archivo de tu estación de trabajo.

Si decide que desea que se realice una copia de seguridad de cualquier archivo contenido en su carpeta de OneDrive junto con sus archivos habituales, deberá desmarcar la casilla «Archivos bajo demanda» en la configuración de OneDrive. Tenga en cuenta que, si decide hacerlo, deberá asegurarse de que su estación de trabajo tenga suficiente espacio para almacenar todos los archivos contenidos en su configuración de OneDrive.

Configuraciones de VMWare e Hyper-V

Las máquinas virtuales son una configuración muy popular. Este tipo de configuración permite a las empresas crear múltiples máquinas en una única plataforma de hardware. Esto les permite reducir el coste del hardware, el consumo de energía y la huella de carbono en el mundo. Esta es la configuración preferida en la mayoría de las empresas de tamaño medio y grande.

Existen dos (2) opciones principales en el ámbito de la virtualización:

- VMWare

- Hyper-V (Microsoft)

Hay ciertos pasos que deben seguirse al realizar copias de seguridad de los sistemas para un entorno virtual, y se describen a continuación.

VMware

- Copias de seguridad: En una configuración de VMware, la única opción es realizar copias de seguridad de los invitados virtuales individuales. Esto se hace de la misma manera que si se realizara una copia de seguridad de un dispositivo físico. El agente NinjaOne se instala en cada uno de los dispositivos para que puedan ser supervisados. Si es necesario realizar una copia de seguridad, hay que configurar el agente de copia de seguridad junto con un plan de copia de seguridad que realice una copia de seguridad de archivos/carpetas o de imagen.

- Restauraciones: Restaurar un invitado de VMware es igual que restaurar cualquier dispositivo. Inicie la herramienta de restauración, elija una descarga de imagen o restauración y seleccione el destino.

- Restauración del sistema: Si necesita acceder a información de una unidad concreta, puede recuperar únicamente esa unidad al ejecutar una restauración.

- Descarga de imagen: Si necesita todo el disco VMDK, deberá realizar una restauración de imagen. Tenga en cuenta que, en este momento, al ejecutar una descarga de imagen, se descargará todo el servidor y no solo un volumen. Esta opción es útil si necesita restaurar un sistema completo o simplemente un disco concreto para sustituirlo o conectarlo a un invitado virtual.

Tenga en cuenta que este tipo de restauración será la que más tiempo consuma, ya que está restaurando un servidor completo, no solo un archivo o disco individual.

Microsoft Hyper-V

- Copias de seguridad: aquí es donde las cosas difieren ligeramente de VMWare. Hyper-V es un servicio que se ejecuta sobre un sistema operativo Windows Server. Puede realizar copias de seguridad tanto del servidor físico como del invitado virtual. El mejor método sería asegurarse de que todos los agentes de NinjaOne estén instalados en todos los sistemas. De esta forma, se pueden supervisar y realizar copias de seguridad de ellos, así como del equipo físico en el que se ejecutan. Esto le permitirá restaurar un invitado individual, así como todo el servidor si es necesario.

- Restauraciones: Cuando se trabaja en este tipo de entorno, si se configuran correctamente las copias de seguridad, se puede restaurar un servidor individual (máquina virtual) en lugar de todo el servidor. En caso de un fallo completo del servidor, se puede restaurar todo el equipo, o si se dispone de servidores Hyper-V adicionales, esto permitirá restaurar los servidores críticos en otro host mientras se trabaja en la sustitución del hardware averiado. Aquí se aplican los mismos principios que en el entorno VMWare.

- Tenga en cuenta que los mismos principios se aplican también a la restauración de Hyper-V. Al realizar una descarga de imagen, tardará más tiempo que una restauración debido a que se descarga todo el servidor con todos los invitados virtuales, en comparación con un servidor individual.

Consejos para el mantenimiento de sus copias de seguridad

Una vez que sepa cómo y dónde va a guardar sus datos, hay algunos consejos para el mantenimiento de sus copias de seguridad que le garantizarán que estas sean siempre fiables y accesibles.

- Active alertas de copia de seguridad exhaustivas. Configurar alertas para copias de seguridad fallidas y sincronizaciones en la nube fallidas es un buen comienzo, pero debería considerar crear alertas más completas. Algunos ejemplos de otras alertas incluyen el éxito de la última copia de seguridad, la duración de las copias de seguridad, los nuevos dispositivos añadidos y un uso inesperado de gran volumen de almacenamiento. ¡No se limite a confiar en las alertas de fallos!

- Mantén tu software de copias de seguridad actualizado. Asegúrate de actualizar tu software de copias de seguridad con regularidad, ya que tu proveedor de copias de seguridad puede introducir nuevas funciones o corregir errores críticos. No realizar las actualizaciones puede afectar negativamente a tu calendario de copias de seguridad.

- Tenga en cuenta sus objetivos de punto y tiempo de recuperación. Al configurar su plan de copias de seguridad, debe tener en cuenta dos objetivos diferentes: el objetivo de punto de recuperación (RPO) y el objetivo de tiempo de recuperación (RTO). El RPO determina la cantidad de datos que necesita recuperar, mientras que el RTO determina la rapidez con la que necesita que se restauren los datos. El RPO determinará la frecuencia con la que debe programar las copias de seguridad (por ejemplo: cada día frente a cada 12 horas) y el RTO determinará sus métodos de restauración.

- Considere qué copias de seguridad son necesarias en el entorno local y cuáles en la nube. ¿ Hay alguna copia de seguridad que necesite restaurar más rápidamente? ¿Afectan las copias de seguridad a los trabajadores remotos? ¿Cómo influye la ubicación de los datos en el proceso de restauración? Estas preguntas son útiles para determinar qué datos se almacenarán en copias de seguridad locales y cuáles en la nube.

- Audite y pruebe su proceso de copia de seguridad de forma sistemática. Las copias de seguridad solo son útiles si se realizan correctamente, por lo que es sumamente importante auditarlas con regularidad. Las copias de seguridad deben someterse a pruebas y validaciones constantes. También es recomendable verificar periódicamente que las copias de seguridad se hayan completado con éxito, no solo cuando se producen fallos.

- Elabora una lista de verificación para la recuperación ante desastres. Enumera todo lo que hay que hacer en caso de fallo de los datos, incluyendo tus posibles objetivos de punto y tiempo de recuperación, quiénes están involucrados, cómo recuperarás los datos, dónde se almacena la copia de seguridad, etc. Este blog es un buen punto de partida si necesitas inspiración.

- Asegúrate de que tus copias de seguridad tengan suficiente redundancia. Como se ha mencionado anteriormente, la regla de copia de seguridad 3-2-1 es un buen punto de partida. Ten copias redundantes de tus datos en varias ubicaciones para que, independientemente del desastre, siempre dispongas de un lugar fiable desde el que recuperar tus datos.

- Actualiza constantemente tu documentación. Mantén el proceso documentado para todos, de esa forma cualquiera podrá gestionar la restauración de datos. Supervisa el plan de recuperación ante desastres, pero no lo hagas tú mismo; así, más de una persona comprenderá y podrá ejecutar el procedimiento de recuperación.

- Guarde sus copias de seguridad en discos o ubicaciones diferentes. Las copias de seguridad siempre deben almacenarse en soportes diferentes, pero especialmente en discos distintos. Si un disco falla y la copia de seguridad se encuentra simplemente en una ubicación diferente dentro del mismo disco, sus posibilidades de recuperación son prácticamente nulas.

- Mantenga las copias de seguridad locales aisladas. Si utiliza almacenamiento local, aplique el acceso menos permisivo posible por si la organización se viera infectada. Separe sus copias de seguridad y asegúrese de que los permisos de su dispositivo de copia de seguridad estén restringidos para que nadie pueda explorar esta ruta de archivos de forma maliciosa o accidental. Esto también garantiza que los atacantes no puedan acceder a esas copias de seguridad para cifrarlas. Y, si es posible, considere mantener su almacenamiento NAS de copias de seguridad locales fuera de su dominio AD.

- Proteja el almacenamiento local y en la nube mediante cuentas de servicio. Las cuentas de servicio son un tipo especial de cuenta privilegiada no humana que puede utilizar para ejecutar aplicaciones, servicios, etc. Al utilizar una cuenta de servicio, puede limitar el acceso a una sola cuenta.

- Hacer copias de seguridad de los datos SaaS sigue siendo importante. El hecho de que los datos se almacenen en «la nube» no significa que su proveedor de nube esté haciendo copias de seguridad de ellos, así que realice copias de seguridad periódicas de sus datos en la nube.

- Imprima sus planes de recuperación ante desastres. Si intenta restaurar sus datos y solo tenía una copia digital de sus planes de recuperación ante desastres, es probable que ese documento forme parte de lo que se ha visto comprometido y que tenga problemas para acceder a él. Al imprimirlo, podrá acceder fácilmente a un plan detallado.

- No descuides tu hardware de red. Las copias de seguridad no son solo para sistemas operativos, servidores y datos, sino también para las configuraciones de tus conmutadores, cortafuegos, etc., de modo que puedas restaurar rápidamente ese hardware en caso de que se caiga. Ten preparado un plan de restauración para sustituir las piezas de la infraestructura de red si se produce un fallo en alguno de los componentes.

- Considere disponer de copias de seguridad de componentes físicos adicionales o de un lugar donde obtenerlos. Si puede disponer de componentes físicos adicionales, pruébelos constantemente y asegúrese de que sean utilizables para intercambios en caliente cuando sea necesario.

- Audita los datos que se guarden en ubicaciones inesperadas. Los empleados pueden guardar datos en lugares que quizá no hayas protegido; asegúrate de auditar todas las fuentes de la red.

Recuperación tras un ciberataque

Supongamos que ha ocurrido lo peor: sus datos han sido atacados y, de repente, los hackers exigen un rescate por ellos. Pagar el rescate no es una opción, así que, ¿cómo recupera sus datos? ¿O qué pasaría si le robaran sus credenciales?

Desgraciadamente, dado que la ciberdelincuencia no deja de aumentar, las organizaciones deben planificar estos eventos en consecuencia y saber cómo recuperarse rápidamente.

- Prepare un plan de recuperación ante desastres con antelación. El mejor enfoque para la recuperación es estar preparado para un ataque en cualquier momento. Puede que esto no sea algo que pueda hacer en el momento en que se produzca el desastre, pero si tiene los pasos definidos de antemano, le resultará más fácil recuperar la mayor cantidad posible de datos. Consulte la lista anterior, así como este blog, para obtener consejos sobre cómo elaborar su plan completo de recuperación ante desastres.

- Determine el tipo de amenaza. Con tantas amenazas potenciales, las organizaciones deben saber a qué se enfrentan antes de intentar recuperar cualquier dato. Por ejemplo, en el Informe de Detección de 2023 de Red Canary, se enumeran diversas amenazas importantes, cada una con diferentes métodos de remediación. Dado que cada amenaza es diferente, esta información es crucial para determinar los siguientes pasos para su erradicación. Dependiendo del alcance y/o la gravedad del incidente, es posible que necesites contar con la ayuda de especialistas externos en DFIR. En algunos casos, la cobertura de tu seguro cibernético puede especificar quiénes deben ser esos especialistas y cuándo deben intervenir.

- Aísle los dispositivos vulnerables e infectados. En primer lugar, evalúe la red para determinar el alcance de los daños, localizando los sistemas afectados y aislándolos del resto de la red. Hable con antelación con su proveedor de respuesta a incidentes (IR) o su aseguradora para determinar quién será responsable de qué en lo que respecta a la contención, la erradicación y la recuperación. Asegúrese de tener un sistema de registro adecuado y de saber qué no debe hacer para preservar correctamente las pruebas. Tenga planes preparados para diversos escenarios. Estos manuales de respuesta a incidentes son excelentes ejemplos en los que basarse.

- Instale actualizaciones de seguridad o parches. Muchos atacantes aprovechan las principales vulnerabilidades del software para colarse en su red, por lo que deberá analizar su red en busca de vulnerabilidades sin parchear antes de proceder a la restauración.

- Ejecute análisis de seguridad en las copias de seguridad. Muchos virus pueden permanecer latentes en las redes durante meses, por lo que deberá analizar sus copias de seguridad para asegurarse de que no estén infectadas antes de restaurarlas.

- Recupere sus copias de seguridad. Una vez que haya puesto en cuarentena la amenaza y se haya asegurado de que sus copias de seguridad están a salvo, puede pasar a la restauración. Esto dependerá de cómo haya afectado la amenaza a su red, de la rapidez con la que necesite restaurar los datos, de la cantidad de datos afectados y de otros factores. Los métodos de recuperación pueden incluir la recuperación granular a nivel de archivo o la restauración completa del sistema.

- Actualice todas las contraseñas y códigos. Mantenga su organización a salvo de futuros ataques actualizando todas sus contraseñas y códigos de seguridad.

- Realice análisis exhaustivos de vulnerabilidades tras la recuperación. Una vez recuperada la red, debe revisarla minuciosamente para asegurarse de que la amenaza ha sido erradicada correctamente. Una vez más, las amenazas pueden permanecer latentes, por lo que debe realizar un análisis exhaustivo para asegurarse de que su red está a salvo.

- Documente la respuesta al ataque y actualice su proceso de recuperación de datos. Desgraciadamente, dado que los ciberataques siempre están al acecho, es importante documentar lo que ocurrió y qué medidas tomó para restaurar sus datos. Esta experiencia puede servirle de base para su proceso de recuperación ante desastres.

Recursos adicionales

Para consultar todas nuestras guías de copias de seguridad, visita la sección Copias de seguridad (Protección de datos) del NinjaOne Dojo.