Tema

Esta guía explica cómo utilizar Microsoft Entra ID para configurar el lenguaje de marcado de aserción de seguridad (SAML) con NinjaOne.

Entorno

- Integraciones de NinjaOne

- SAML 2.0

- Microsoft Entra ID

Descripción

El inicio de sesión único (SSO) permite a los técnicos acceder a la aplicación NinjaOne utilizando un único conjunto de credenciales de inicio de sesión de su proveedor de identidad (IdP) preferido. NinjaOne utiliza SAML como estándar de autenticación. Puede utilizar el SSO tanto con las aplicaciones web estándar de NinjaOne como con las personalizadas.

Se puede utilizar cualquier IdP que admita SAML 2.0. Esta guía proporciona instrucciones sobre cómo configurar el SSO con Entra ID como IdP de ejemplo. Para la implementación genérica del SSO, consulte NinjaOne Identity Access Management: Configurar el inicio de sesión único.

NinjaOne admite tanto flujos de trabajo iniciados por el proveedor de servicios (SP) como por el IdP.

- Flujo de trabajo iniciado por el proveedor de servicios (SP): Accede a NinjaOne para iniciar sesión y se te redirige al proveedor de identidad para autenticar la sesión.

- Flujo de trabajo iniciado por el proveedor de identidades (IdP): Accede a tu proveedor de identidades para iniciar sesión y haz clic en el mosaico de la aplicación NinjaOne para iniciar NinjaOne.

Cómo integrar Microsoft Entra - Parte 1 (NinjaOne, Inc., 03:08)

Capítulos

- 00:00 - Introducción

- 00:15 - Creación de una aplicación empresarial

- 00:32 - Asignación de grupos de usuarios

- 00:55 - Configuración de SAML en NinjaOne

- 02:16 - Autenticación de usuarios existentes

- 02:32 - Compatibilidad con IdP para otras herramientas

- 02:50 - Parte 2: SCIM

Índice

Selecciona una categoría para obtener más información:

- Configuración de NinjaOne SAML en Microsoft Entra

- Configuración de SSO en Entra ID

- Asignación de usuarios para la autenticación mediante SSO

- Problemas comunes de configuración

- Recursos adicionales

Configuración de NinjaOne SAML en Microsoft Entra

Antes de poder configurar el SSO para tus usuarios, debes configurar SAML para el IdP. Para ello, sigue estos pasos:

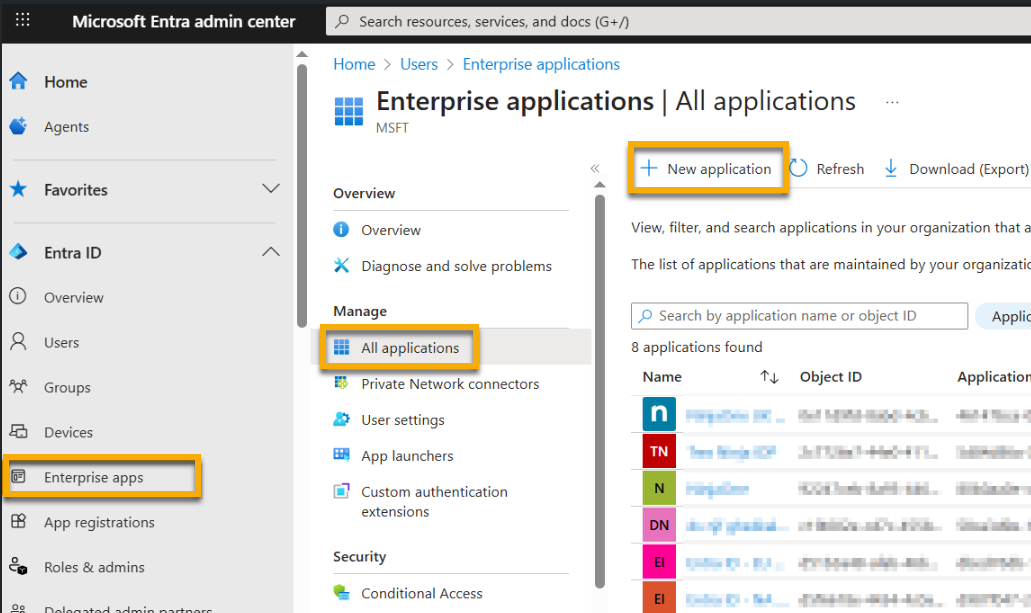

- Acceda al centro de administración de Microsoft Entra. Haga clic en el menú desplegable de Entra ID en la barra lateral y, a continuación, haga clic en Aplicaciones empresariales.

- En la pantalla Aplicaciones empresariales, haz clic en Nueva aplicación.

- Haz clic en «Crear tu propia aplicación».

- La página le pedirá que introduzca un nombre para la aplicación. Recomendamos utilizar el nombre NinjaOne.

- Seleccione la opción para integrar cualquier otra aplicación que no encuentre en la galería. A continuación, haga clic en Crear.

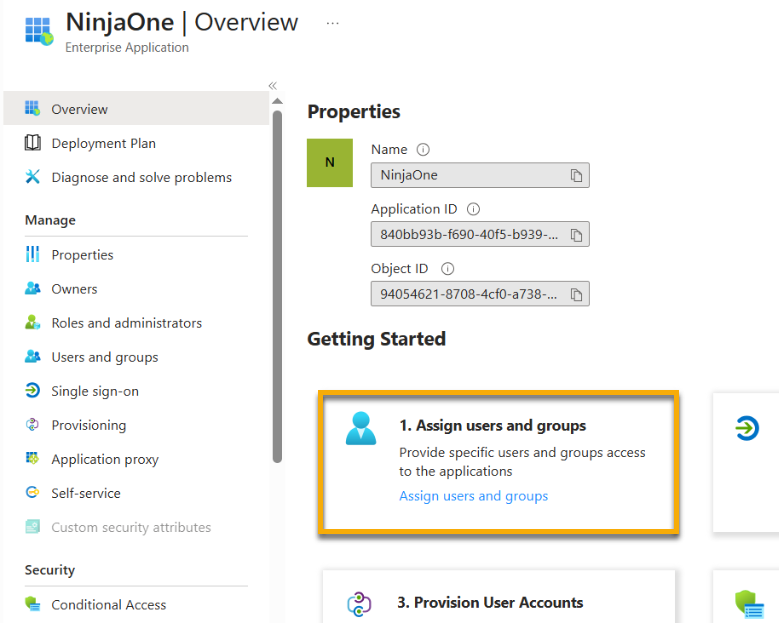

- En la siguiente pantalla, selecciona Asignar usuarios y grupos.

- Haz clic en «Añadir usuario/grupo». Selecciona los usuarios o grupos de destino y, a continuación, haz clic en «Asignar».

- Vuelve a la página de resumen para el siguiente paso.

Configuración del SSO en Entra ID

Para configurar el SSO para su IdP de Entra, siga estos pasos:

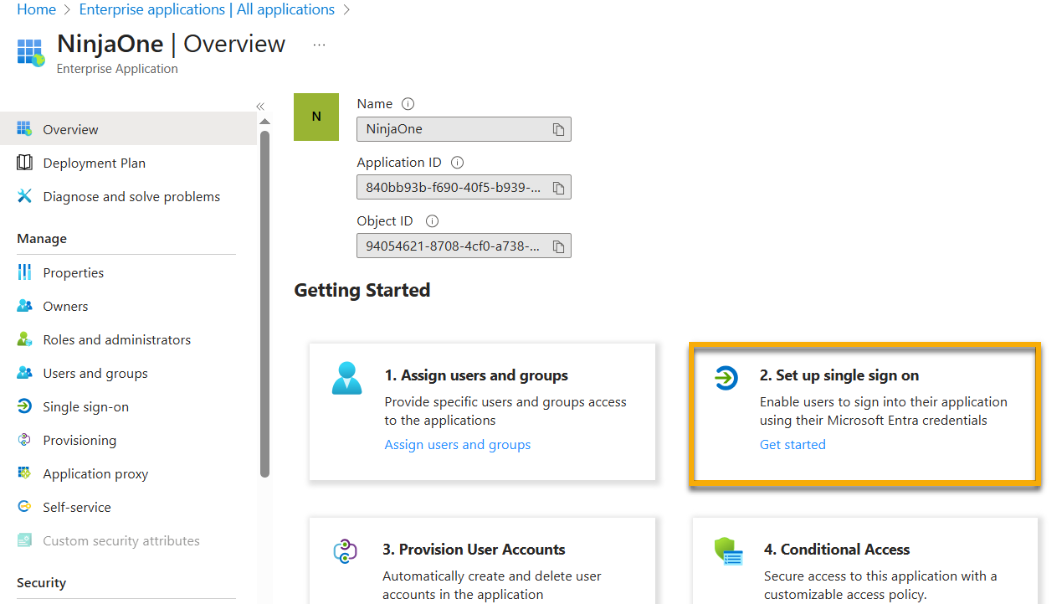

- En la página de resumen de la nueva aplicación empresarial de NinjaOne que ha creado en la sección anterior de este artículo, haga clic en Configurar inicio de sesión único.

- Seleccione SAML como método de SSO. Se le redirigirá automáticamente a las Propiedades de inicio de sesión único.

- Haga clic en Editar en la sección Configuración básica de SAML.

- En una pestaña separada del navegador, inicie sesión en NinjaOne como administrador del sistema. Vaya a Administración →Cuentas →Proveedores de identidad y haga clic en Añadir proveedor.

- Introduzca un nombre para mostrar y configure los dominios de correo electrónico según sea necesario.

- Copia el identificador del SP (ID de entidad) y todas las URL de respuesta.

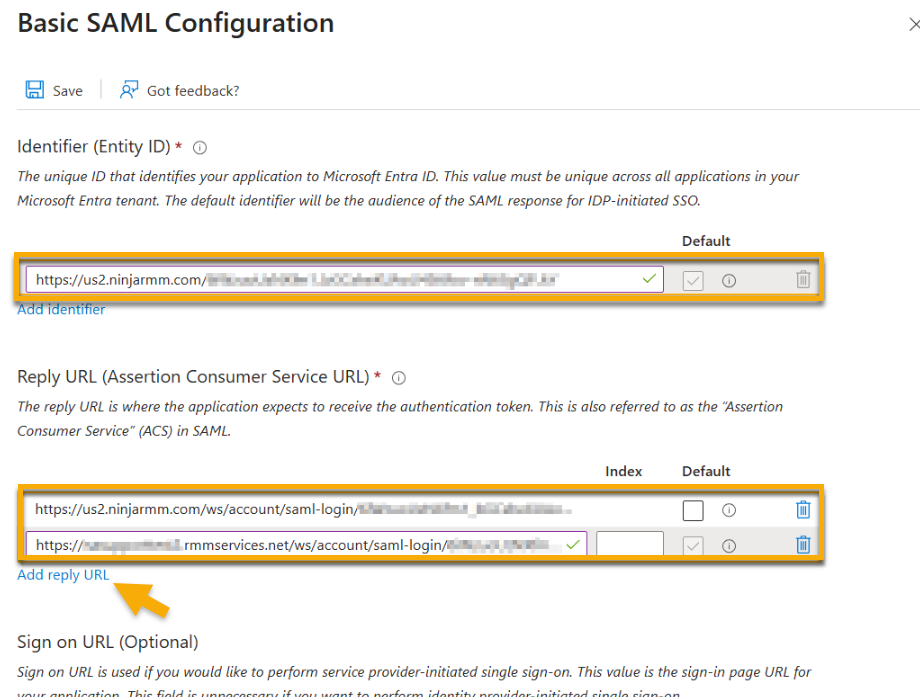

- Vuelve al centro de administración de Microsoft Entra. Haz clic en «Añadir identificador» en el campo «Identificador (ID de entidad) » y pega el identificador SP (ID de entidad) de NinjaOne.

- Haga clic en «Añadir URL de respuesta» en el campo «URL de respuesta (URL del servicio de consumidor de aserciones) » y pegue la URL de respuesta de NinjaOne.

- Si lo desea, puede configurar el SSO con su sitio de NinjaOne personalizado. Haga clic de nuevo en «Añadir URL de respuesta» y añada la URL de respuesta personalizada.

- Seleccione una de las URL de respuesta como predeterminada. La URL predeterminada será la página de destino para los inicios de sesión iniciados por el IdP.

- Desplácese hasta la sección «Certificados SAML» de la pestaña «Inicio de sesión único» y haga clic en el botón «Copiar» de la URL de metadatos de federación de aplicaciones. Necesitará esta URL para la configuración en NinjaOne.

- Vuelva a la página del IdP en NinjaOne. Pegue los datos de la URL de metadatos de la federación de aplicaciones en el campo Importar metadatos desde como una URL.

- Active el inicio de sesión iniciado por el IdP y la validación SAML estricta según sea necesario.

- Pruebe la conexión y, a continuación, haga clic en Guardar cuando la conexión se haya establecido correctamente.

Asignación de usuarios para la autenticación mediante SSO

Puede establecer manualmente el tipo de autenticación para las cuentas de usuario de forma masiva a través de la página Todos los usuarios , en la configuración de seguridad de un usuario (durante la actualización y la creación de usuarios) o automáticamente mediante el aprovisionamiento SCIM. Siga estos pasos para modificar el tipo de autenticación a través de la página Todos los usuarios.

- En NinjaOne, vaya a Administración → Cuentas → Todos los usuarios y marque la casilla de uno o varios técnicos o usuarios finales.

- Haga clic en Acciones → Cambiar autenticación.

- Seleccione Inicio de sesión único (SSO) en el cuadro de diálogo Cambiar tipo de autenticación.

- Haga clic en Actualizar para guardar los cambios.

Problemas comunes de configuración

De forma predeterminada, NinjaOne utiliza el atributo user.userprincipalname para asociar a un usuario de NinjaOne con su cuenta en Entra ID. Si el valor de este atributo no coincide con el nombre de usuario de NinjaOne (dirección de correo electrónico), considere actualizar el identificador único de usuario (Name ID) a user.mail, user.othermail o cualquier atributo que coincida con el nombre de usuario de NinjaOne de la cuenta.

Para ajustar el identificador único de usuario en Entra ID:

- Vaya a la aplicación empresarial en Entra → Inicio de sesión único → Atributos y reclamaciones y haga clic en Editar.

- Haga clic en Identificador único de usuario (ID de nombre).

- Establezca el atributo de origen en un atributo que coincida con el nombre de usuario de NinjaOne (dirección de correo electrónico) de cada usuario.

- Haga clic en Guardar.

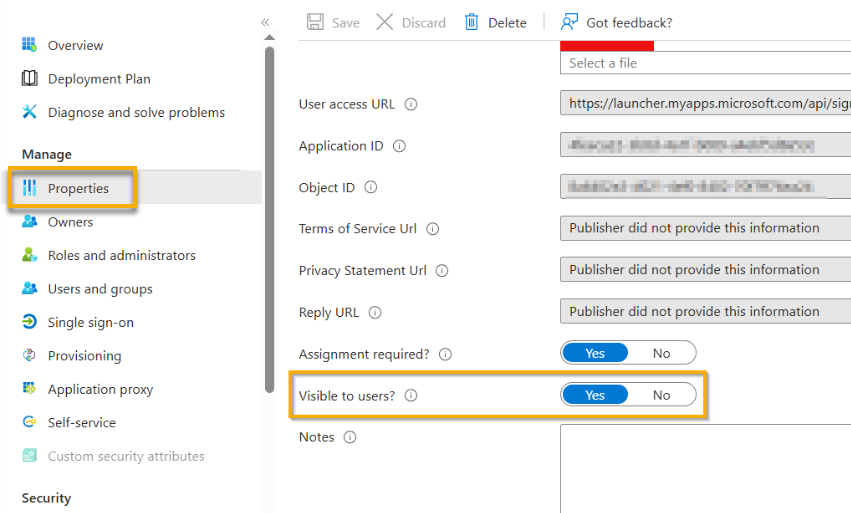

Al utilizar el inicio de sesión iniciado por el IdP, los usuarios pueden acceder a la aplicación empresarial NinjaOne a través del mosaico de la aplicación en su panel de control Mis aplicaciones y en el lanzador de aplicaciones de O365. Si falta el mosaico de la aplicación, es posible que tenga que habilitar la visibilidad de la aplicación; para ello, siga estos pasos.

- Vaya a la aplicación empresarial en el centro de administración de Entra, en la página Propiedades .

- Establezca Visible para los usuarios en Sí.

- Haga clic en Guardar.

Recursos adicionales

Consulte Lenguaje de marcado de aserción de seguridad (SAML) – NinjaOne Dojo para obtener más información sobre cómo configurar SAML para NinjaOne.