Índice:

- Por qué es importante el refuerzo de los puntos finales:

- Qué incluye el refuerzo de dispositivos:

- Automatizar el refuerzo de los puntos finales:

- Añadir un script personalizado a NinjaOne:

-

Cinco formas de automatizar el refuerzo de la seguridad de los dispositivos:

- Implementar configuraciones de seguridad de los dispositivos durante su configuración

- Habilitar los cortafuegos de los dispositivos y bloquear las conexiones salientes

- Habilitar, ampliar y analizar los registros

- Crear una cuenta de administrador local y automatizar la rotación de contraseñas

- Detectar y eliminar software potencialmente malicioso

- Recursos

- Glosario

Por qué es importante el endurecimiento de los puntos finales:

En esencia, el endurecimiento de los puntos finales (es decir, los dispositivos) es el concepto general de reforzar la seguridad a nivel de dispositivo. Dado que proteger sus puntos finales es fundamental para cualquier otra medida de seguridad que adopte, la inversión que realice en ello tendrá un retorno de la inversión mayor que casi cualquier otra cosa. Si no lo hace bien, todas las demás soluciones y medidas que adopte tendrán que ser mejores, funcionar con mayor intensidad y tener menos lagunas.

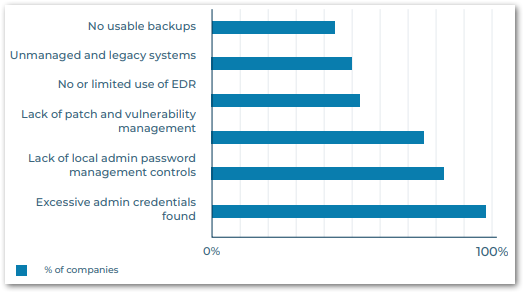

Lamentablemente, según el Informe de Defensa Digital 2022 de Microsoft, muchas organizaciones no están tomando las medidas básicas necesarias para respaldar un endurecimiento integral de los puntos finales. A continuación se muestran algunos ejemplos de problemas clave que han estado afectando negativamente a la resiliencia cibernética:

Aunque las medidas de seguridad avanzadas son importantes, es fundamental recordar que los aspectos básicos aún necesitan mejorar. En el mismo informe, Microsoft descubrió que la «higiene» de seguridad básica protege contra el 98 % de los ataques. Al implementar buenas prácticas de seguridad, puede empezar a construir esas capas de seguridad y dar a los atacantes menos oportunidades de atacar.

El siguiente gráfico destaca las recomendaciones técnicas de ciberseguridad de los principales gobiernos de habla inglesa para las pequeñas y medianas empresas. Las inversiones en este ámbito (muchas de las cuales son recomendaciones para el refuerzo de dispositivos) aportan el mayor valor.

Qué incluye el refuerzo de la seguridad de los dispositivos:

El refuerzo de la seguridad de los dispositivos incluye cualquier cambio que se realice en un dispositivo y que ayude a mejorar su seguridad.

A continuación se incluyen algunos ejemplos:

Protección del acceso a la cuenta

- Habilitar y aplicar la autenticación multifactorial (MFA).

- Eliminar cuentas superfluas.

- Cambie las cuentas de administrador predeterminadas.

- Aplique el principio de privilegios mínimos en todas las cuentas de usuario.

- Impida que los usuarios finales instalen aplicaciones.

- Aplicar contraseñas seguras.

Configuración del dispositivo

- Habilitar el arranque seguro.

- Desactivar el USB.

- Cifrar discos.

- Bloquee las llamadas de red desde aplicaciones (bloc de notas, wscript, cscript, etc.).

- Reducir la exposición de los puertos.

- Habilita y amplía el registro.

- Desactivar protocolos inseguros como SMBv1, Telnet y HTTP.

- Proteger con contraseña el BIOS/UEFI.

Gestión de software

- Elimina las aplicaciones potencialmente maliciosas.

- Elimine el software no compatible.

- Implemente antivirus/EDR.

- Implementar soluciones de gestión de contraseñas.

- Activa el cortafuegos.

- Elimina los ejecutables antiguos.

- Impedir que los usuarios finales instalen aplicaciones.

Auditoría

- Auditar el refuerzo de la seguridad de los dispositivos.

Tenga en cuenta que esta no es una lista exhaustiva, sino un punto de partida para las organizaciones que buscan los siguientes pasos en su proceso de refuerzo de los puntos finales. No todas las actividades de refuerzo de dispositivos serán aplicables a todos los entornos y muchas deben adaptarse a su propio entorno. Al mejorar la seguridad de los puntos finales, recuerde que los puntos de referencia cambian constantemente, por lo que los enfoques de seguridad deben evaluarse y actualizarse periódicamente.

También es importante señalar que hay una serie de medidas críticas que puede tomar para reforzar la seguridad de su organización, pero que no se incluyen en el refuerzo de los puntos finales, entre ellas:

- Gestión de identidades y accesos.

- Soluciones de seguridad avanzadas (SIEM, antivirus avanzado, etc.).

- Formación en concienciación sobre seguridad para los usuarios finales.

- Estrategia de red.

- Seguridad de las aplicaciones en la nube.

- Defensa contra amenazas móviles.

Todas estas medidas son cruciales para garantizar la seguridad, pero no se centran específicamente en la seguridad a nivel de dispositivo.

Automatización del refuerzo de los puntos finales:

Antes de ver algunos ejemplos de cómo las organizaciones pueden utilizar NinjaOne para reforzar y simplificar su enfoque del endurecimiento de los puntos finales, hablemos un poco más sobre la automatización.

En general, la automatización de TI:

- Reduce la posibilidad de error humano.

- Reduce el tiempo dedicado a tareas manuales.

- Reduce los costes.

- Estandariza la gestión de dispositivos y la prestación de servicios.

- Mejora la satisfacción de los empleados de TI.

- Mejora la experiencia del usuario final.

- Ayuda a garantizar el cumplimiento normativo.

Al aprovechar las ventajas de la automatización, el proceso de refuerzo de los puntos finales se vuelve mucho más sencillo, eficiente y económico a largo plazo. Además, dado que los procesos están configurados para ejecutarse automáticamente, las organizaciones pueden limitar más rápidamente la exposición a cualquier vulnerabilidad potencial. Cuanto menos tiempo esté expuesto un dispositivo, mejor estará protegido.

Dentro de NinjaOne, existen varios mecanismos que ayudan a las organizaciones a ejecutar fácilmente un flujo de trabajo de TI automatizado. En la siguiente sección, mostraremos cinco ejemplos de cómo las organizaciones pueden utilizar las herramientas de automatización de NinjaOne para mejorar la seguridad de los dispositivos, incluyendo:

- Automatizaciones programadas: cuando se desea tomar medidas contra los dispositivos de una política en un momento o momentos específicos.

- Tareas programadas: cuando se desea tomar medidas sobre los dispositivos de un grupo en un momento o momentos específicos.

- Condiciones de resultado de scripts: cuando se desea comprobar periódicamente la información de un dispositivo y tomar medidas en función de los resultados obtenidos.

-

Script activado por condición: cuando se desea responder inmediatamente a un cambio de estado en un dispositivo de l

. - Script activado por campo personalizado: cuando necesitas información que NinjaOne no recopila de forma predeterminada o para automatizaciones complejas o de varios pasos.

Documentación relacionada:

- Políticas: Automatizaciones programadas

- Tareas programadas

- Políticas: Configuración de condiciones

- Campos personalizados y documentación: CLI y scripts

Añadir un script personalizado a NinjaOne:

Dado que muchas automatizaciones deben personalizarse para entornos individuales, los scripts personalizados son fundamentales para la automatización en NinjaOne. Por ello, es importante saber cómo añadir nuevos scripts a tu biblioteca de automatizaciones dentro de la plataforma NinjaOne. Para añadir un nuevo script, tienes varias opciones. Puedes:

- Añadir un nuevo script utilizando el editor de scripts.

- Importar un nuevo script utilizando la biblioteca de plantillas.

- Importar un nuevo script desde su ordenador.

Para quienes busquen ayuda con los scripts personalizados, la carpeta «Script Share» de nuestro Dojo (la comunidad de clientes de NinjaOne) está repleta de scripts subidos por otros usuarios de NinjaOne.

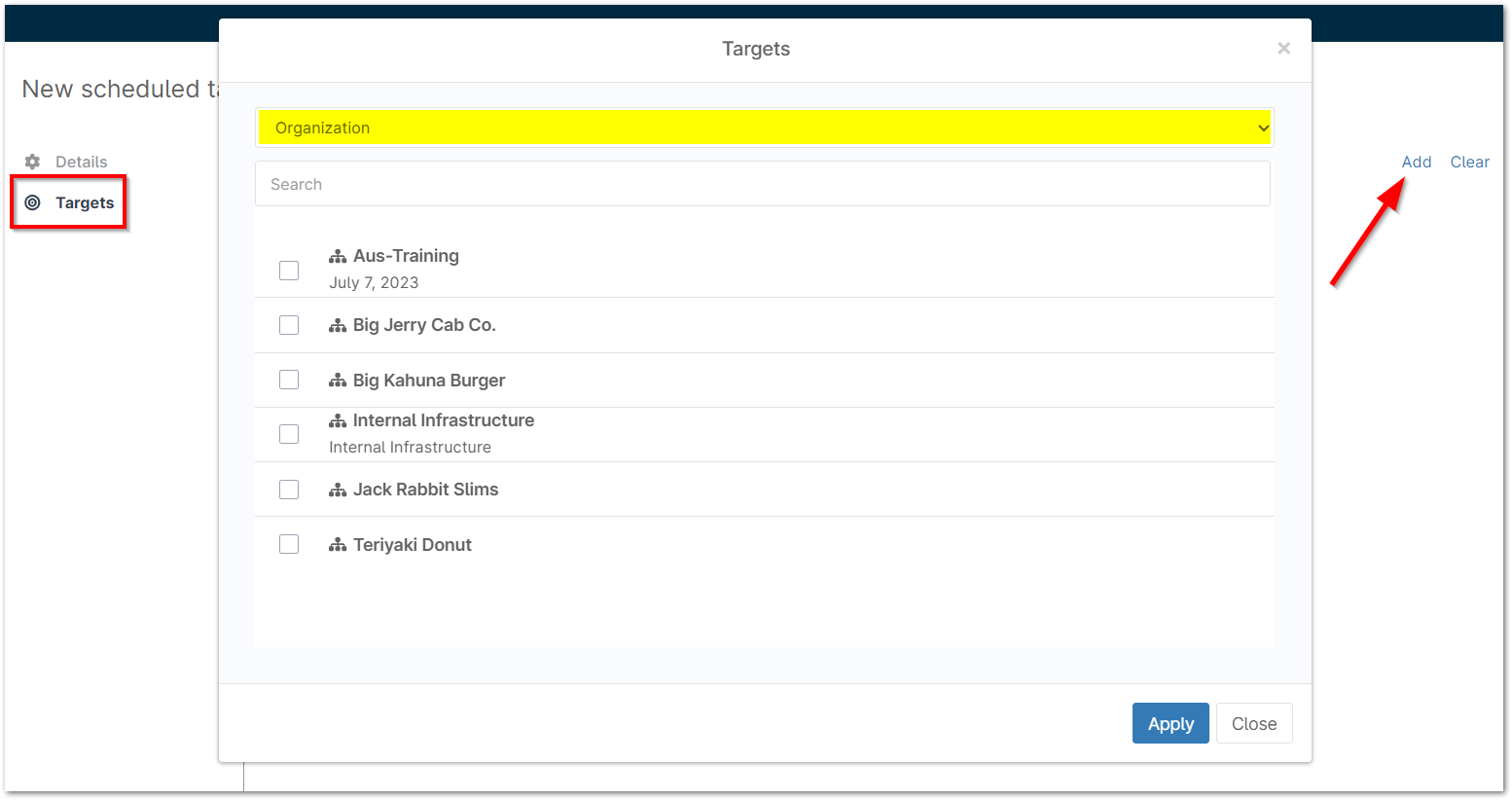

Con la programación de la tarea establecida y la automatización seleccionada, vaya a «Destinos» y añada un nuevo destino en el lado derecho. Puede elegir entre organización, dispositivo o grupo. En este caso, seleccionaremos «Grupo» y buscaremos el grupo dinámico «BitLocker desactivado» que se creó anteriormente.

Otros ejemplos de uso de grupos dinámicos con automatizaciones programadas incluyen la desactivación de dispositivos de almacenamiento masivo, la configuración del UAC, etc. Dentro de la biblioteca de plantillas de la consola de NinjaOne, encontrará varias plantillas de automatización listas para usar.

Habilitar los cortafuegos de los dispositivos y bloquear las conexiones salientes

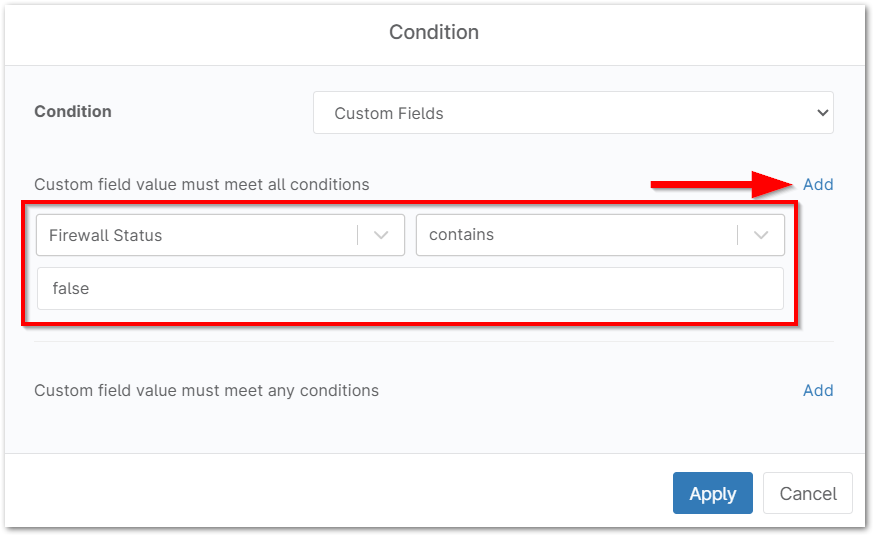

Ahora, vaya a la política a la que desea añadir este campo personalizado. (Si no está familiarizado con la configuración de políticas, consulte el seminario web sobre eficiencia de políticas de NinjaOne o el

Aparecen dos opciones diferentes en el menú desplegable Condición. Haz clic en Añadir junto a «El valor del campo personalizado debe cumplir todas las condiciones» para generar dos nuevos menús desplegables.

En el primer menú desplegable, seleccione el campo personalizado «Estado del cortafuegos» que ha creado. En el segundo menú desplegable, seleccione «contiene». Debajo de esos dos menús desplegables, escriba «false» en el campo de texto (lo que significa que el cortafuegos está desactivado).

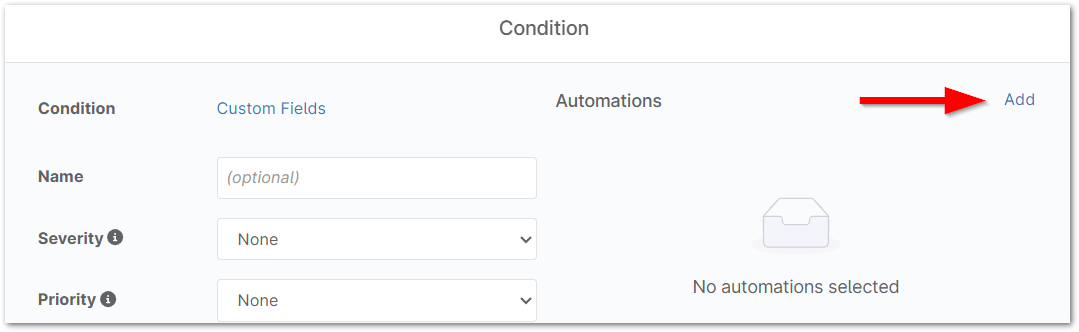

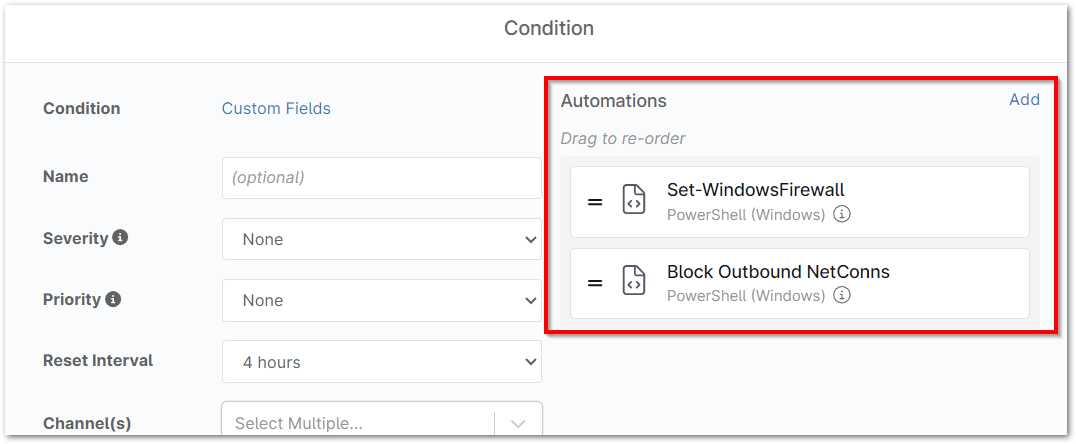

Haga clic en «Aplicar» y , a continuación , haga clic en «Añadir» a la derecha de «Automatizaciones» en la ventana modal de Condición. Busque y seleccione «Set-WindowsFirewall» para aplicarlo a la condición.

Para mejorar la protección del cortafuegos, también puede

Una vez añadido a la biblioteca de automatización, puede añadirlo a la misma condición «Check Firewall» a la que añadió el script «Set-WindowsFirewall».

Habilitar, expandir y analizar registros

En este ejemplo, activaremos una automatización durante la configuración del dispositivo para cambiar su configuración.

La configuración del dispositivo es tan buena como la información que se obtiene de él, y ahí es donde entran en juego los registros de eventos. Los registros le ayudan a comprender lo que está sucediendo en el dispositivo y es posible que sea necesario expandir ciertos registros para obtener una visión precisa del estado y la seguridad de su entorno.

Antes de dar ningún paso adicional, le conviene añadir un nuevo script personalizado a su biblioteca específicamente para expandir esos registros de eventos. Puede utilizar nuestra carpeta

Una vez que haya elegido su programación preferida, añada su script personalizado de registro de eventos de Expand en la parte derecha. Desde allí, puede aplicar este script programado y se ejecutará inmediatamente.

Además de ampliar los registros, supervisar el visor de eventos para detectar la escalada de privilegios es otra forma de añadir una capa de seguridad a los endpoints.

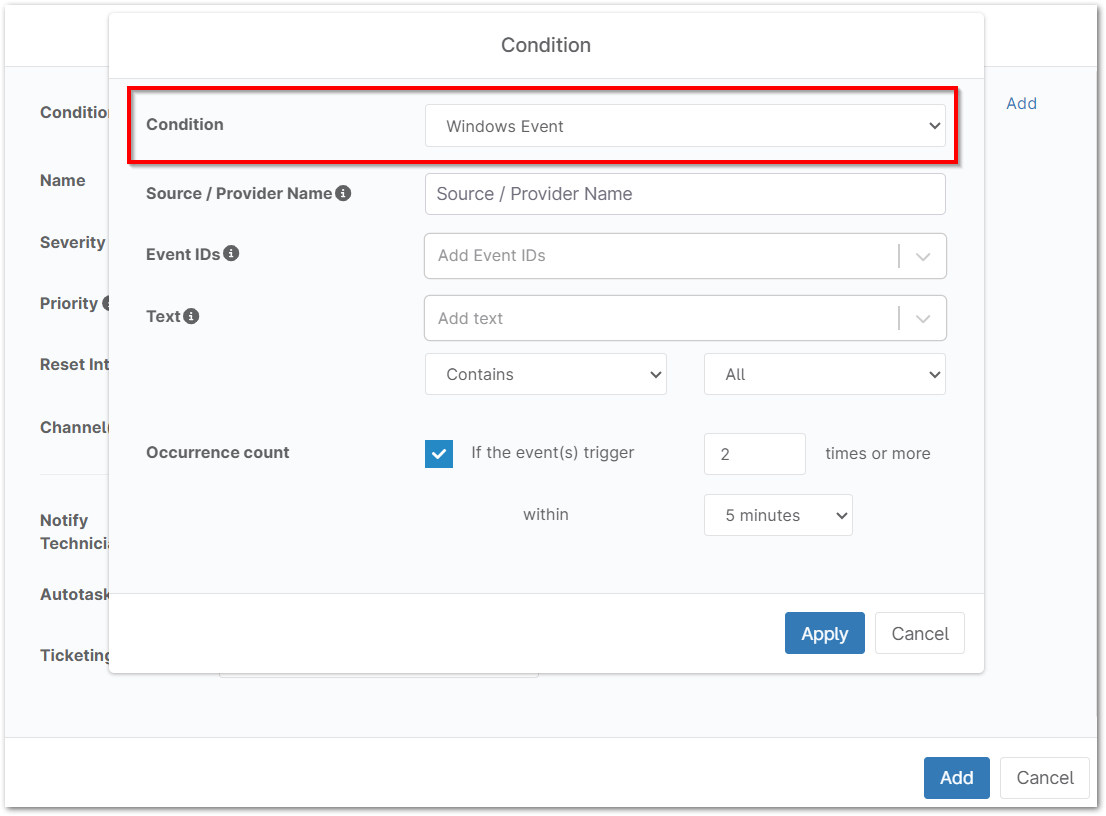

Añada una nueva condición desde la pestaña «Condiciones» dentro de la política y seleccione «Evento de Windows» para añadir una fuente y los ID de evento específicos que desee supervisar.

Una vez que se active cualquiera de los ID de evento, se le notificará de cualquier cambio para un usuario concreto y podrá tomar medidas. No hay ninguna corrección específica en esta guía, pero tiene la opción de añadir correcciones en los pasos de automatización utilizando campos personalizados.

Crear una cuenta de administrador local y automatizar la rotación de contraseñas

En este ejemplo, activaremos una automatización durante la configuración del dispositivo y, a continuación, ejecutaremos una automatización periódica para cambiar una contraseña de administrador. Windows cuenta con una funcionalidad integrada que puede aprovechar en NinjaOne para facilitar la rotación y la protección de contraseñas. Cree un script personalizado para este fin, añádalo a una automatización programada en la política que haya elegido y, a continuación, configúrelo para que se ejecute según la programación deseada.

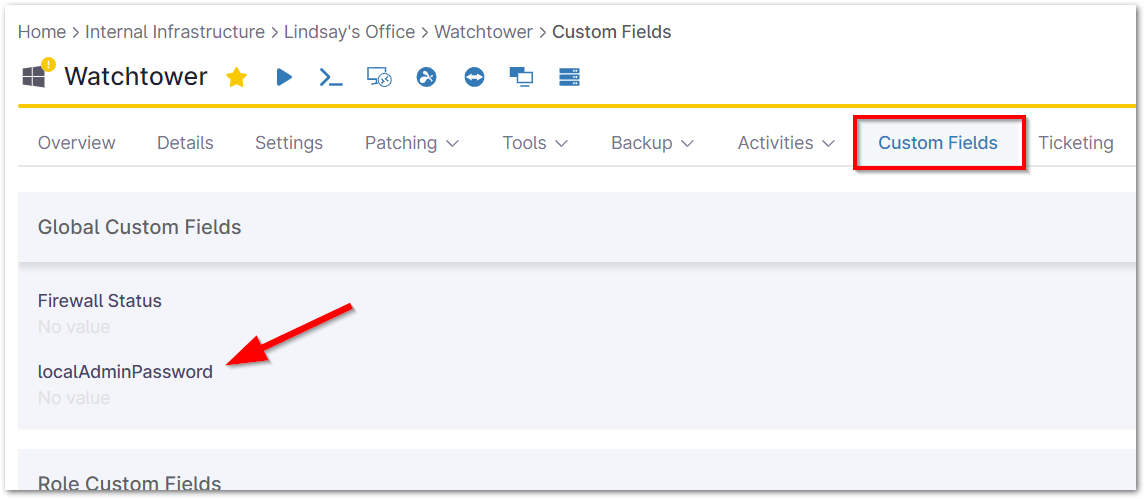

Para ello, vuelve al menú de campos personalizados globales (Administración > Dispositivos) y añade un nuevo campo. En este nuevo campo, asígnale el mismo nombre que has establecido en el script personalizado de rotación de contraseñas (es decir, «localAdminPassword» por defecto) y selecciona el tipo de campo «Seguro» en el menú desplegable.

Un campo personalizado «seguro» está diseñado específicamente para gestionar credenciales de forma segura: no es visible en texto sin formato, requiere autenticación multifactorial (MFA) para su visualización y está totalmente cifrado. También hay un sistema de auditoría para ver quién tiene acceso al campo personalizado «seguro» que se ha añadido.

Una vez que haga clic en Crear, verá campos desplegables adicionales. Deberá configurar el menú desplegable «Automatizaciones» en «Solo escritura» y el menú desplegable «Técnico» en «Solo lectura», ya que este script crea una cuenta de servicio, genera una cadena de caracteres alfanuméricos aleatoria como contraseña y la añade como un campo personalizado «seguro». Una vez generada la contraseña, el script la volverá a escribir en el campo personalizado «seguro».

Esto significa que no hay contraseñas estandarizadas en todos los dispositivos y que puedes acceder a cada dispositivo individualmente para ver la contraseña de administrador local (localAdminPassword) en la pestaña «Campos personalizados» del panel de control del dispositivo (imagen 24).

Detectar y eliminar software potencialmente malicioso

En este ejemplo, utilizaremos una condición de política para detectar un cambio de estado (software instalado) y activar una automatización para solucionar el problema.

Puede utilizar las herramientas de automatización de NinjaOne para detectar y eliminar fácilmente software malicioso o no deseado de los endpoints. Antes de crear la condición de detección de software, deberá añadir un script personalizado de desinstalación de aplicaciones a la biblioteca de automatización de NinjaOne. Puede utilizar nuestra carpeta

Haga clic en Aplicar y, a continuación, añada la automatización en la parte derecha del modal de configuración de la condición.

Para asegurarte de que estás solucionando completamente tus problemas, prueba y confirma que este script de PowerShell o desinstalador eliminará correctamente la aplicación antes de implementarlo por completo.

Recursos

El refuerzo de los endpoints es esencial y, con la automatización adecuada, puede ser fácil de implementar y mantener. Si ha estado buscando una herramienta que le ayude a automatizar su flujo de trabajo de TI, obtenga acceso a una prueba gratuita de NinjaOne aquí:

https://www.ninjaone.com/freetrialform/

También hemos recopilado una lista de algunos marcos de seguridad que puede utilizar para proteger su red y sus dispositivos:

- Guía del NIST sobre seguridad general de servidores

- Pautas de referencia del CIS para el escritorio de Microsoft Windows

- Base de conocimientos de seguridad MITRE ATT&CK

Glosario

Consulte a continuación las definiciones de las siglas utilizadas a lo largo de este artículo. Para obtener más definiciones, consulte la terminología de NinjaOne.

| Término | Definición |

|---|---|

| API | Interfaz de programación de aplicaciones |

| AV | Antivirus |

| BIOS | Sistema básico de entrada y salida |

| EDR | Detección y respuesta en puntos finales |

| HTTP | Protocolo de transferencia de hipertexto |

| MFA | Autenticación multifactorial |

| SIEM | Gestión de información y eventos de seguridad |

| SMBv1 | Bloque de mensajes del servidor (v1) |

| Telnet | Red de teletipo |

| UAC | Control de cuentas de usuario |

| UEFI | Interfaz de firmware extensible unificada |

| USB | Bus serie universal |