Sujet

Cet article explique comment activer la connexion initiée par un fournisseur d'identité (IDP) avec SAML pour NinjaOne.

Environnement

Gestion des identités et des accès (IAM) NinjaOne

Description

La connexion SAML initiée par l'IDP est désormais prise en charge par NinjaOne. Il y a quelques éléments à prendre en compte lors de l'activation de cette option.

- SAML initié par l'IDP: il s'agit d'une nouvelle option proposée par NinjaOne. Vous pouvez utiliser un IDP (via une icône du catalogue d'applications ou un lien direct) pour vous connecter à NinjaOne. Votre IDP peut ou non exiger une authentification multifactorielle (MFA), en fonction de la configuration de contournement de la MFA.

- SAML initié par le SP: cette option était déjà prise en charge par NinjaOne. Vous deviez d'abord accéder à NinjaOne, puis être redirigé vers votre IDP pour vous connecter, avant de revenir à NinjaOne.

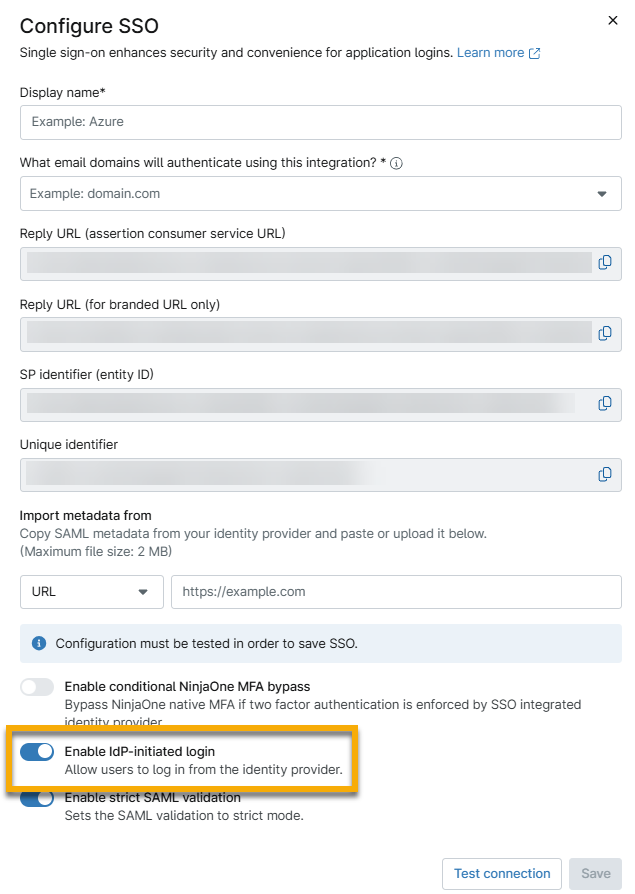

Par défaut, le SAML initié par l'IDP est désactivé pour les configurations IDP NinjaOne existantes et nouvelles. Pour effectuer des connexions initiées par l'IDP, activez le commutateur « Enable IdP-initiated login » (Activer la connexion initiée par l'IDP) lors de la configuration de votre IDP. Lorsque cette option est désactivée et que vous tentez une connexion initiée par l'IDP, une erreur générique s'affiche sur la page de connexion. Envoyez l'ID de l'incident au support NinjaOne afin de résoudre la cause spécifique de l'erreur.

Index

- Créer un nouvel identifiant unique pour les configurations du fournisseur d'identité

- Configuration SAML initiée par l'IDP pour les divisions de marque

- Ressources

Créer un nouvel identifiant unique pour les configurations du fournisseur d'identité

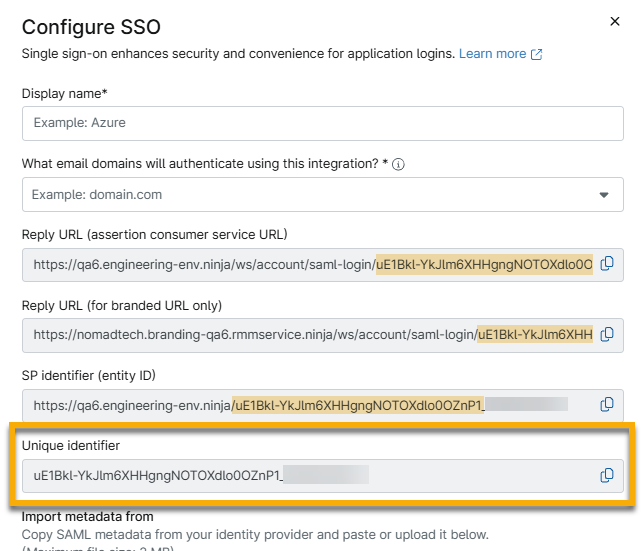

Lorsque vous configurez un nouvel IDP dans NinjaOne, vous verrez apparaître un nouvel identifiant unique. Cet identifiant unique a pour but de permettre la création d'un nouveau NinjaOne à partir de différentes divisions dans le même IDP (si vous avez plusieurs divisions). L'identifiant unique sera toujours le même pour une même division. Il sera inclus à la fin de l'identifiant SP et des URL de réponse.

Configuration SAML initiée par l'IDP pour les divisions de marque

Si vous souhaitez que la connexion initiée par l'IDP utilise une URL de marque, configurez votre application IDP pour qu'elle utilise par défaut l'URL du service de consommation d'assertions (ACS) de marque. Vous pouvez vous référer aux catégories suivantes :

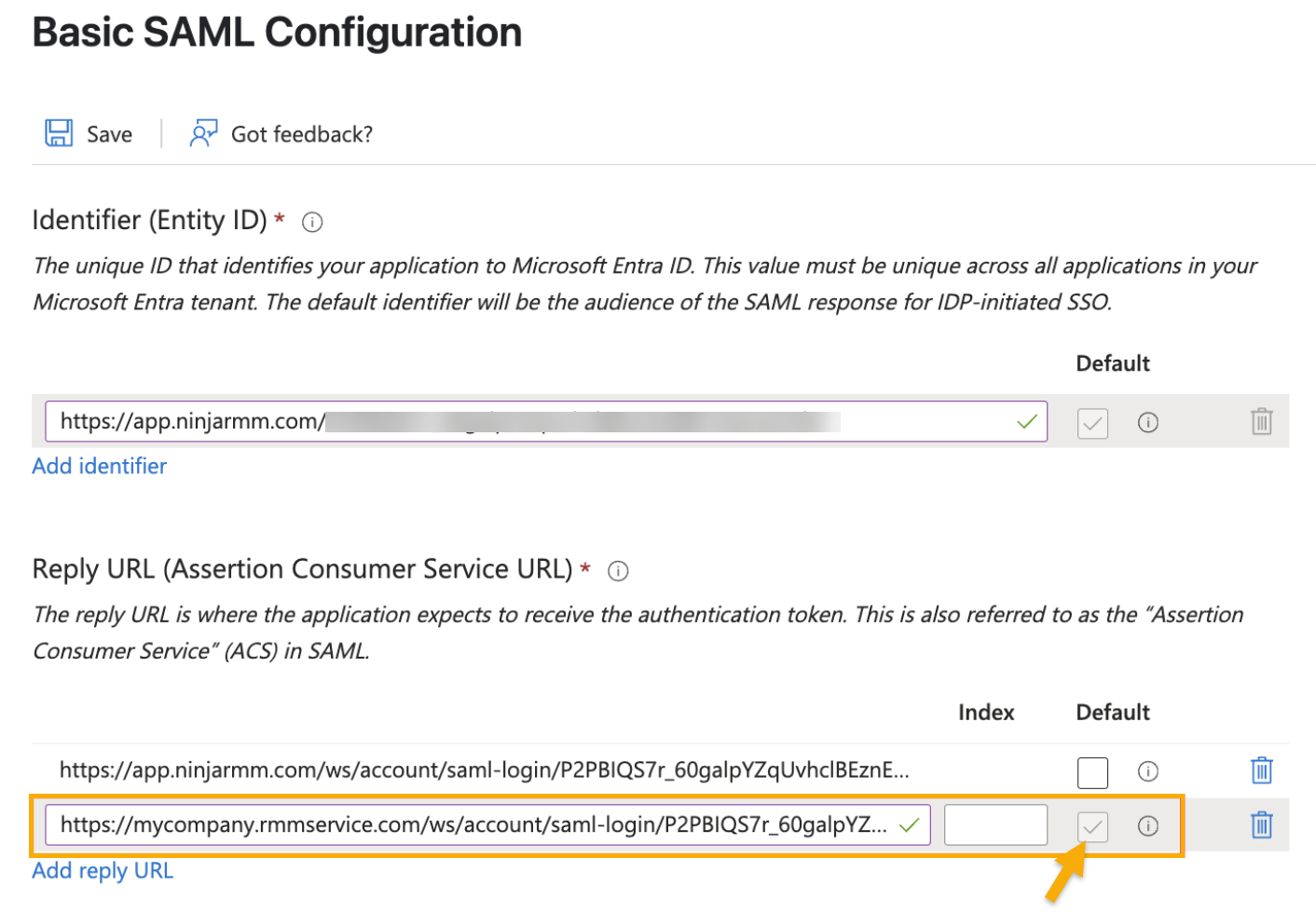

Configuration d'une URL de marque pour l'IDP initié dans Entra

Pour l'URL de réponse (URL du service de consommation d'assertions) dans Azure, configurez l'URL sur laquelle vous souhaitez que les connexions initiées par l'IDP aboutissent comme valeur par défaut. NinjaOne recommande de configurer à la fois les URL ACS natives et de marque pour prendre en charge les connexions initiées par le SP à partir des deux points de départ.

Ressources supplémentaires

Pour en savoir plus sur les services d'identité de NinjaOne, consultez Configuration de NinjaOne SAML dans Okta.