Sujet

Cet article traite de la gestion des identités utilisateur à l'aide du protocole SCIM (System for Cross-domain Identity Management) avec NinjaOne.

Environnement

- Plateforme NinjaOne

- Intégrations NinjaOne

- Microsoft Entra ID

Description

Intégrez votre fournisseur d'identité (IdP) via SCIM pour créer et supprimer automatiquement des techniciens et des utilisateurs finaux au sein de NinjaOne.

Cet article sert de point de départ pour la configuration SCIM dans NinjaOne. La configuration dépend de votre configuration spécifique de Microsoft Entra ; nous vous recommandons donc de consulter la section Ressources supplémentaires pour trouver les processus associés.

Comment intégrer Microsoft Entra, Partie 2 (NinjaOne, Inc., 04:33)

Chapitres

- 0 à 0:34 - Introduction - regardez d'abord la partie 1 !

- 0:35 à 1:02 - Création de rôles d'application

- 1:03 à 1:31 - Attribution de rôles d'application à des groupes d'utilisateurs

- 1:32 à 1:59 - Configuration de SCIM dans NinjaOne

- 2:00 à 2:47 - Création et mappage de l'attribut userType

- 2:48 à 3:16 - Limitation des utilisateurs finaux à des organisations spécifiques

- 3:17 à 3:35 - Mappage avancé des attributs

- 3:36 à 3:47 - Provisionnement

- 3:48 à 4:00 - Mappage des groupes aux rôles

- 4:01 à 4:10 - Désactivation des utilisateurs

- De 4:11 à la fin - Intégration d'Intune

Index

Sélectionnez une catégorie pour en savoir plus :

- Considérations importantes

- Configuration SCIM

- Mappage des groupes dans NinjaOne

- Désactiver le SSO et le SCIM

- Afficher les activités SCIM et SSO

- Ressources supplémentaires

Considérations importantes

Veuillez tenir compte des points suivants :

- Si vous créez un IdP pour un fournisseur qui ne prend pas en charge l'utilisation des groupes, vous recevrez un message d'erreur lorsque vous tenterez de configurer l'affectation de groupes pour SCIM.

- Les utilisateurs gérés via SCIM ne peuvent pas être modifiés ou supprimés dans la console NinjaOne, sauf si SCIM est temporairement désactivé. Cependant, vous pouvez modifier le numéro de téléphone, la langue et d'autres paramètres mineurs non gérés par SCIM. La suppression et la modification des utilisateurs doivent être effectuées dans l'IdP.

- Les utilisateurs provisionnés via SCIM ne recevront pas d'invitation à configurer leur mot de passe ou l'authentification multifactorielle (MFA), car leurs adresses e-mail seront déjà considérées comme activées par le fournisseur d'identité.

- Lors de la révocation des jetons SCIM ou de la désactivation de l'authentification unique (SSO), l'utilisateur sera invité à vérifier l'authentification multifactorielle (MFA) en saisissant le code à durée limitée.

- Vous ne pouvez pas désigner d'administrateurs système via SCIM. Vous devez les désigner manuellement dans la console NinjaOne. Pour obtenir des instructions sur l'ajout d'un administrateur système, consultez NinjaOne Platform : Créer un compte technicien.

- Lorsque les utilisateurs ne sont plus membres d'une entreprise, l'IdP les marquera automatiquement comme Inactifs dans la console NinjaOne. Cependant , ils apparaîtront toujours dans la liste des utilisateurs.

Configuration SCIM

Les instructions suivantes utilisent Microsoft Entra ID à titre d'exemple. Si vous souhaitez utiliser Okta comme IdP, consultez NinjaOne Identity Access Management (IAM) : Activer SCIM pour votre fournisseur d'identité. Les instructions de cet article partent du principe que votre IdP prend en charge SCIM. Vous devez tester une configuration SSO hybride avant de l'activer via NinjaOne.

Pour activer SCIM et générer le jeton secret, procédez comme suit :

- Créez une application Microsoft Entra ID Enterprise dans Microsoft Azure. Reportez-vous à NinjaOne Identity Access Management : Configurer l'authentification unique pour en savoir plus.

- Accédez à Administration → Comptes → Fournisseurs d'identité et ouvrez l'entrée du fournisseur Microsoft Entra ID que vous avez créée à l'étape précédente.

- Cliquez sur Activer pour le système de gestion d'identité interdomaines (SCIM).

Figure 1 : Activer SCIM pour votre fournisseur d'identité

- Activez « Activer le provisionnement SCIM » dans la boîte de dialogue de configuration, puis cliquez sur « Générer un jeton ». Laissezcette boîte de dialogue ouverte afin de pouvoir copier les données pour les étapes suivantes.

Figure 2 : Activer SCIM et générer un jeton pour le fournisseur d'identité

Provisionnement SCIM

Pour gérer le provisionnement SCIM, procédez comme suit :

- Ouvrez votre application Microsoft Azure Enterprise dans un onglet ou une fenêtre de navigateur distincte. Dans Gérer, sélectionnez l'onglet Provisionnement, puis cliquez sur Commencer.

- Dans NinjaOne, copiez l'URL du point de terminaison de l'API SCIM (URL du locataire) et le jeton secret de NinjaOne, puis collez-les dans la configuration de provisionnement Azure. Vous trouverez ces données à l'étape 4, plus haut dans ce processus.

- L'URL correspond au point de terminaison de l'IdP et pointera vers l'URL du point de terminaison de l'API SCIM.

- L'URL du point de terminaison de l'API SCIM doit être

https://{tenant-hostname}/ws/scim/v2, où{tenant-hostname}est le nom d'hôte natif de votre tenant, tel que app.ninjarmm.com, eu.ninjarmm.com ou similaire.

Figure 3 : Copiez les données SCIM depuis NinjaOne

- Collez les données copiées dans votre application Microsoft Azure Enterprise. Testez la connexion pour vérifier qu'elle fonctionne correctement.

Configurer les attributs

Pour configurer les attributs de votre fournisseur d'identité, procédez comme suit :

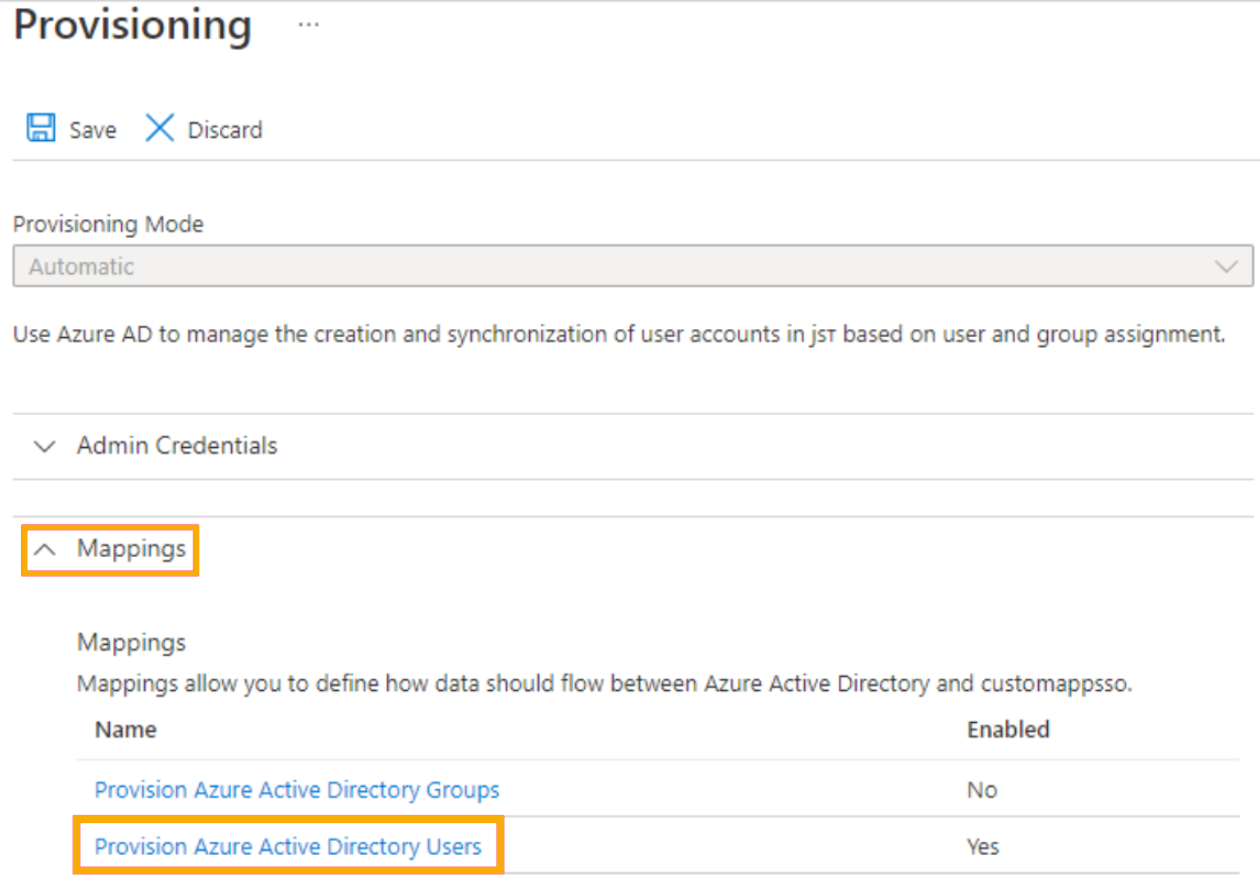

- Dans votre application Microsoft Azure Enterprise, développez la section Mappings et cliquez sur Provision Azure Active Directory Users.

Figure 4 : L'écran Provisioning dans Entra ID (cliquez pour agrandir)

- Configurez les attributs suivants à l'aide du tableau ci-dessous. Supprimez tous les autres attributs du mappage, car ils ne sont pas utilisés.

| Attributs Azure Active Directory | Attribut customappsso |

|---|---|

| userPrincipalName | userName |

| Switch([IsSoftDeleted], , « False », « True », « True », « False ») | active |

| givenName | name.givenName |

| surname | name.familyName |

| mailNickname | externalId |

- Cochez la case Afficher les options avancées, puis cliquez sur Modifier la liste des attributs pour customappsso.

Figure 5 : Options d'attributs avancées dans Entra ID (cliquez pour agrandir)

- Ajoutez un nouvel attribut en bas, puis ajoutez ce qui suit :

- Nom :urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:organizationId

- Type : Chaîne

- Obligatoire ? : sélectionnez cette option

- Laissez toutes les autres options vides. Une fois terminé, cliquez sur Enregistrer.

- Si vous créez des techniciens NinjaOne avec SCIM, ajoutez l'attribut suivant pour le nom:

urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:userTypeMapper les utilisateurs finaux

Vous pouvez mapper les utilisateurs finaux à des organisations spécifiques dans NinjaOne ou les attribuer en tant qu'utilisateurs finaux globaux non affectés à un groupe particulier. Dans la plupart des cas, vous devriez utiliser des expressions pour affecter dynamiquement les utilisateurs à leur organisation correcte.

- Dans votre compte Microsoft Entra, accédez à Provisioning → Mappage d'attributs → Provisionner les utilisateurs Microsoft Entra ID.

- Ouvrez NinjaOne dans un onglet ou une fenêtre distincte et accédez à Administration → Organisations. Placez votre curseur sur le menu Actions situé à l'extrémité droite de la ligne Organisation et sélectionnez Copier l'ID de l'organisation.

Figure 6 : Copiez l'ID de l'organisation dans NinjaOne (cliquez pour agrandir)

- Revenez à votre compte Microsoft Entra et cliquez sur Ajouter un nouveau mappage.

Figure 7 : Ajouter un nouveau mappage dans Microsoft Entra (cliquez pour agrandir)

- Sélectionnez le type de mappage en fonction du fait que vous mappiez des utilisateurs finaux à une seule ou à plusieurs organisations :

- Sélectionnez Constante si vous mappez les utilisateurs finaux à une seule organisation. Collez ensuite l'ID de l'organisation unique dans le champ Valeur constante.

- Sélectionnez Expression si vous mappez des utilisateurs finaux à plusieurs organisations. Créez ensuite une expression qui fait référence aux ID d'organisation NinjaOne cibles et saisissez-la dans le champ Valeur constante. Les utilisateurs finaux sont mappés en fonction des résultats de l'expression. Pour en savoir plus sur la création d'expressions pour le mappage d'organisations, consultez la documentation « Rédaction d'expressions pour les mappages d'attributs dans Microsoft Entra Application Provisioning - Microsoft Entra ID | Microsoft Learn » (lien externe).

- Saisissez ce qui suit dans le champ Attribut cible pour mapper les utilisateurs finaux à leur ID d'organisation NinjaOne respectif :

urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:organizationId - Utilisez « All » comme ID d'organisation de l'utilisateur final pour créer un utilisateur final global.

Figure 8 : Utilisation d'un type de mappage constant lors de la modification d'un attribut cible (cliquez pour agrandir)

- Cliquez sur OK, puis sur Enregistrer.

Définir le type d'utilisateur pour l'utilisateur final ou le technicien

Par défaut, Entra ID crée des utilisateurs gérés par SCIM en tant que comptes d'utilisateurs finaux. Si vous avez ajouté l'attribut facultatif « Type d'utilisateur » à votre configuration SCIM comme décrit à l'étape 6 de la section « Configurer les attributs », vous avez désormais la possibilité de créer des comptes de techniciens via SCIM.

- Dans votre compte Microsoft Entra, accédez à Provisioning → Mappage d'attributs → Provisionner les utilisateurs Microsoft Entra ID.

- Cliquez sur Ajouter un nouveau mappage.

- Sélectionnez le type de mappage en fonction du type d'utilisateur que vous créez (utilisateur final ou technicien) :

- Sélectionnez Constante si vous créez des techniciens. Ensuite, saisissez « technician » (sensible à la casse) dans le champ Valeur constante.

- Sélectionnez Expression si vous créez des comptes d'utilisateurs finaux et de techniciens . Créez ensuite une expression qui attribue aux comptes d'utilisateurs finaux la valeur « endUser » et aux techniciens la valeur « technician ».Les expressions sont sensibles à la casse. Pour en savoir plus sur la création d'expressions pour le mappage d'organisation, consultez la référence pour l'écriture d'expressions pour les mappages d'attributs dans Microsoft Entra Application Provisioning - Microsoft Entra ID | Microsoft Learn (lien externe).

- Saisissez ce qui suit dans le champ Attribut cible pour mapper les utilisateurs finaux à leur type d'utilisateur respectif.

urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:userType

- Cliquez sur OK, puis sur Enregistrer.

Enregistrer la configuration

Revenez à la page Provisioning , activez Provisioning Status, puis cliquez sur Save. NinjaOne provisionnera automatiquement les utilisateurs.

Figure 10 : L'écran Provisioning dans Entra ID (cliquez pour agrandir)

Mappage de groupes dans NinjaOne

Une fois que vous avez provisionné le groupe dans votre IdP, il apparaîtra dans la section Mappage des groupes de la page Fournisseur d'identité de la console NinjaOne. Le mappage des groupes vous permet d'attribuer des rôles d'utilisateur final ou de technicien à un groupe d'identité, y compris aux utilisateurs finaux globaux ; cependant, vous ne pouvez pas attribuer l'autorisation d'administrateur système à un groupe via SCIM.

- Groupe d'identité: groupes mappés à partir du fournisseur d'identité (IdP)

- Rôles utilisateur: rôles attribués au groupe

Pour modifier le mappage des groupes pour votre fournisseur d'identité, procédez comme suit :

- Si vous êtes administrateur système, vous pouvez ajouter des rôles aux utilisateurs de chaque groupe en cliquant sur Modifier.

Figure 11 : Modifier le mappage des groupes

- Ajoutez un ou plusieurs rôles à chaque menu déroulant selon vos besoins. Les utilisateurs marqués comme utilisateurs finaux se verront attribuer des rôles d'utilisateur final, et ceux marqués comme techniciens se verront attribuer des rôles de technicien.

Figure 12 : Mappage des groupes de techniciens et d'utilisateurs finaux

NinjaOne affichera chaque utilisateur et son rôle sur la page de configuration du compte NinjaOne, ce qui vous permettra de suivre le mappage ou de le modifier si nécessaire.

- La colonne Source de la page de configuration du compte, dans la section Rôles, indiquera si un rôle a été attribué manuellement ou via SCIM. Les rôles indiquant Native ont été attribués manuellement.

- Vous ne pouvez pas modifier les rôles attribués via SCIM dans la console NinjaOne. Vous devez les mettre à jour via l'IdP utilisé pour attribuer initialement les rôles. Dans les exemples utilisés dans cet article, vous mettriez à jour les rôles dans Microsoft Entra.

Figure 13 : Source d'attribution des rôles (cliquez pour agrandir)

Désactiver le SSO et le SCIM

Sur la page Single-Sign-On, vous pouvez désactiver le SSO, le provisionnement SCIM et révoquer les jetons.

Désactiver le SSO

Pour désactiver le SSO en tant que fournisseur, procédez comme suit :

- Accédez àAdministration→Comptes→Fournisseurs d'identité.

- Passez votre curseur sur l'IdP et cliquez sur le bouton du menu d'actions. Sélectionnez Désactiver le SSO.

Figure 14 : Désactiver l'authentification unique (SSO) pour un fournisseur d'identité (cliquez pour agrandir)

Désactiver SCIM

Pour désactiver le provisionnement SCIM, procédez comme suit :

- Accédez àAdministration→Comptes→Fournisseurs d'identité et cliquez sur le nom du fournisseur pour modifier les paramètres.

- Cliquez sur Modifier dans la section Système de gestion d'identité interdomaines (SCIM).

- Désactivez le commutateur Activer le provisionnement SCIM, puis cliquez sur Désactiver SCIM dans la fenêtre de confirmation.

Figure 15 : Désactiver le provisionnement SCIM pour un IdP (cliquez pour agrandir)

- Cliquez sur Fermer.

Révoquer un jeton

Pour révoquer un jeton, procédez comme suit :

- Accédez àAdministration→Comptes→Fournisseur d'identité et cliquez sur le nom du fournisseur pour modifier les paramètres.

- Cliquez sur Modifier dans la section Système de gestion d'identité inter-domaines (SCIM).

- Cliquez sur Révoquer le jeton, puis cliquez à nouveau sur Révoquer le jeton dans la fenêtre de confirmation.

- Cliquez sur Fermer.

Afficher les activités SCIM et SSO

- Dans la console NinjaOne, accédez au tableau de bord du système ou de l'organisation → Activités → Toutes.

- Sélectionnez SSO dans le menu déroulant Type d'activité.

Figure 16 : Afficher toutes les activités liées au SSO et au SCIM (cliquez pour agrandir)

Utilisez le menu déroulant Statut pour affiner la recherche. Des options sont disponibles pour les activités suivantes :

- SCIM :

- Utilisateur final créé via SCIM

- Utilisateur final supprimé via SCIM

- Utilisateur final supprimé via SCIM

- Utilisateur final mis à jour via SCIM

- SCIM désactivé

- SCIM activé

- Jeton SCIM créé

- Jeton SCIM supprimé

- SSO créé

- SSO supprimé

- SSO désactivé

- SSO activé

Figure 17 : Filtrer les activités SSO et SCIM par statut (cliquez pour agrandir)

Ressources supplémentaires

Les ressources suivantes contiennent des informations supplémentaires sur NinjaOne SCIM :