Contenu

Cet article montre comment visualiser les données sur les vulnérabilités des correctifs dans NinjaOne et identifier les actions recommandées.

Environnement

Plate-forme NinjaOne

Description

La gestion des vulnérabilités des réseaux et des systèmes est un processus continu et itératif qui nécessite une attention et une adaptation permanentes aux nouvelles menaces et vulnérabilités. Il s'agit d'un élément essentiel de la stratégie globale de cybersécurité d'une entreprise, qui contribue à protéger les actifs et les données contre les violations et les attaques potentielles.

L'application NinjaOne Vulnerability Management de NinjaOne vous aide à identifier et à remédier aux vulnérabilités et expositions communes (CVE) connues sur les terminaux gérés.

Sélectionnez une catégorie pour en savoir plus :

- Activer les fonctions de gestion de la vulnérabilité

- Trouver des données sur les vulnérabilités dans les tableaux de bord

- Ressources supplémentaires

Activer les fonctions de gestion de la vulnérabilité

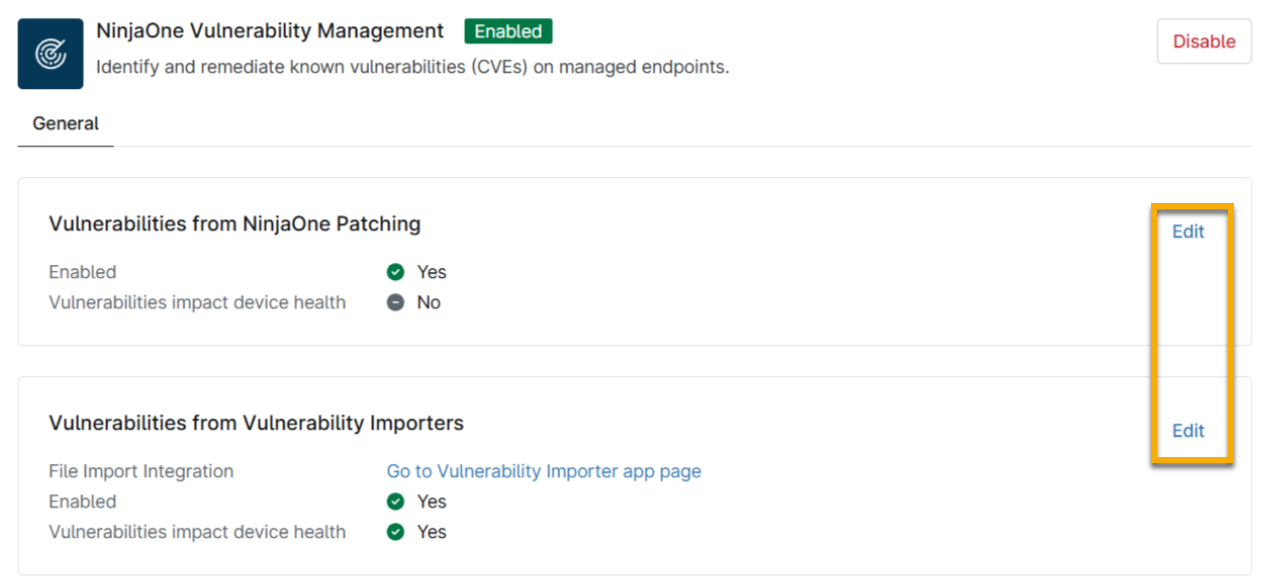

Accédez à l'application depuis Administration → Apps → Installé. Sélectionnez l'application NinjaOne Vulnerability Management et activez-la.

Modifiez les widgets pour déterminer si les données doivent être visibles sous l'onglet Vulnérabilités des tableaux de bord ou si elles doivent avoir un impact sur l'état de santé de l'appareil :

- Activé : Reportez-vous à la section de cet article intitulée Onglet Vulnérabilités du tableau de bord pour en savoir plus sur la manière dont ces données sont présentées.

- Les vulnérabilités ont un impact sur la santé des appareils: Reportez-vous à la section de cet article intitulée Tableau de bord de l'état de santé pour en savoir plus sur la manière dont ces données sont présentées.

Le tableau suivant donne une description de chaque section.

| Gestion de la vulnérabilité Nom de la section | Définition ou objectif |

|---|---|

| Vulnérabilités dues au correctif de NinjaOne | Configurer le comportement des CVE identifiés par l'analyse de NinjaOne Patch. |

| Vulnérabilités des importateurs de vulnérabilités | Configurer le comportement des CVE importés à partir des intégrations Vulnerability Importer, CrowdStrike Spotlight, Qualys, Rapid7, Tenable et Microsoft Defender. Pour obtenir de la documentation sur la page d'application Vulnerability Importer, reportez-vous à Vulnerability Management in NinjaOne : Importer des données de numérisation. |

Trouver des données sur les vulnérabilités dans les tableaux de bord

Les vulnérabilités peuvent être visualisées à partir de plusieurs endroits sur les tableaux de bord du système, de l'organisation ou de l'appareil :

- Onglet Vulnérabilités du tableau de bord

- Tableau de bord de l'état de santé

- Onglet Activités du tableau de bord

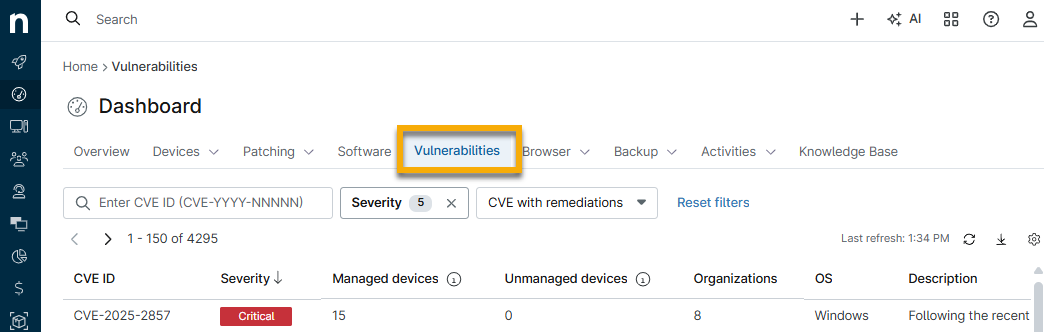

Onglet Vulnérabilités du tableau de bord

Cet onglet est disponible dans les tableaux de bord du système, de l'organisation et de l'appareil. La page regroupe les données par CVE, chaque ligne du tableau de bord représentant un CVE unique et les dispositifs associés. Ces données sont filtrées par l'ensemble des appareils visibles par l'utilisateur appelant, de sorte que le tableau de bord ne contient que le nombre d'appareils visibles.

- Cliquez sur le numéro dans la colonne Dispositifs gérés ou Dispositifs non gérés pour accéder à la page de recherche des dispositifs, qui sera filtrée pour afficher la liste des dispositifs liés à l'identifiant CVE. À partir de là, vous pouvez exécuter des automatismes, créer des tâches planifiées, etc. Pour plus d'informations, reportez-vous à la section Rechercher et gérer des terminaux à partir de la page de recherche de périphériques.

- Les dispositifs non gérés reflètent les données qui n'ont pas pu être mappées avec un dispositif existant.

- Cliquez sur le numéro dans la colonne Organisations pour ouvrir une fenêtre modale qui répertorie toutes les organisations concernées par cet identifiant CVE. Si vous cliquez sur le nom de l'organisation dans la fenêtre modale, vous accéderez à la page de recherche des dispositifs qui sera filtrée pour afficher tous les dispositifs de cette organisation qui sont concernés par le CVE.

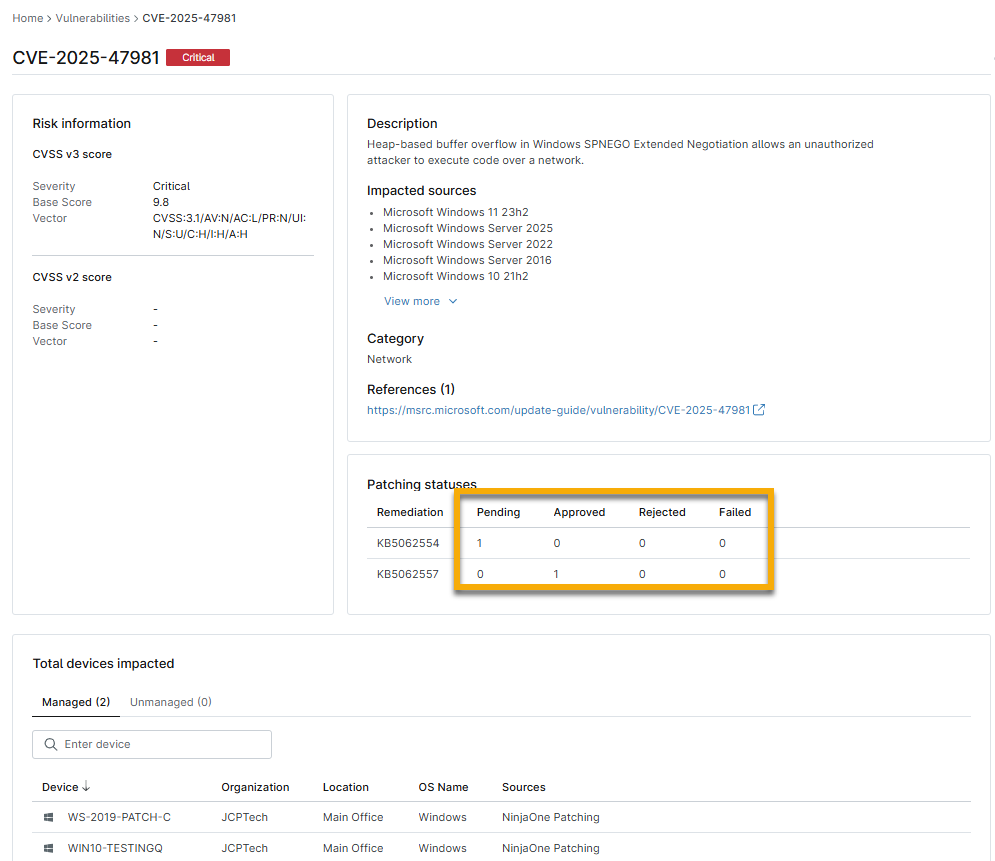

- Cliquez sur le lien KB dans la colonne Remédiations pour voir si la remédiation est en attente, approuvée, rejetée ou a échoué.

- Cliquez sur le lien hypertexte dans la colonne CVE ID. Une nouvelle page s'ouvre, contenant des informations sur les risques, le score CVSS, des informations sur le groupe d'analyse, les sources et les appareils concernés, ainsi que des références.

- Cliquez sur le nom de l'appareil, de l'organisation ou du lieu pour accéder au tableau de bord correspondant dans NinjaOne.

- Accédez à la correction des vulnérabilités dans le widget d'état des correctifs en cliquant sur le numéro qui s'affiche dans les colonnes En attente, Approuvé, Rejeté ou Échoué . Vous accéderez au tableau de bord des données de correctifs du système d'exploitation concerné, où vous pourrez prendre des mesures.

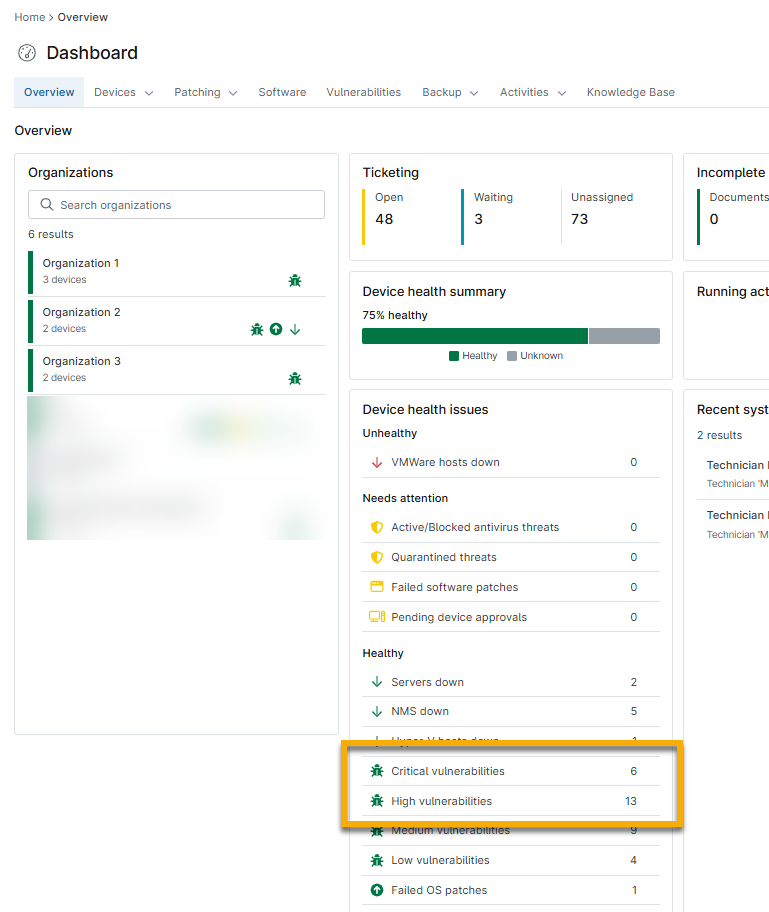

Tableau de bord de l'état de santé

- Déplacez votre curseur sur les icônes situées à côté du nom de l'organisation sur le tableau de bord du système pour afficher le nombre d'appareils affectés par les vulnérabilités et leur niveau de risque.

- Cliquez sur les liens numérotés dans le widget Problèmes de santé des dispositifs du tableau de bord du système ou de l'organisation pour afficher les détails des vulnérabilités. Vous accéderez à la page de recherche des appareils , qui sera filtrée pour afficher les appareils concernés ; à partir de là, vous pourrez effectuer diverses actions sur les appareils. Pour en savoir plus, consultez la page de recherche de dispositifs.

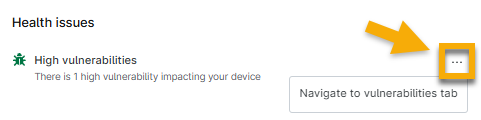

- Le tableau de bord de l'appareil affiche un widget " Questions de santé" s'il existe une vulnérabilité ou une menace active. Cliquez sur l'ellipse à droite de l'état de santé, puis cliquez sur l 'onglet "Naviguer vers les vulnérabilités".

Onglet Activités du tableau de bord

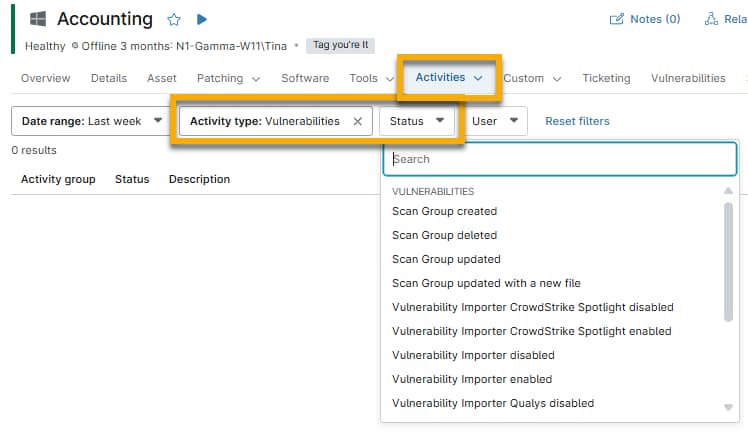

Dans le tableau de bord du système, de l'organisation ou de l'appareil, ouvrez l'onglet Activités et sélectionnez Tous.

Sélectionnez "Vulnérabilité" dans le filtre déroulant Type d' activité, puis sélectionnez une option dans le filtre déroulant État pour organiser les données.

Ressources supplémentaires

Consultez les ressources suivantes pour en savoir plus sur les vulnérabilités et les correctifs dans NinjaOne: