Sujet

Cet article explique comment configurer Platform SSO pour vos appareils macOS avec Entra ID à l'aide de NinjaOne. Il décrit également le processus d'enregistrement afin que l'utilisateur final puisse voir quand son appareil est inscrit dans la gestion des appareils mobiles (MDM) NinjaOne.

Environnement

- NinjaOne MDM

- macOS

- Plateforme Apple

- Microsoft Entra

Description

Platform SSO est une technologie développée par Apple pour macOS qui permet aux fournisseurs d'identité (IDP) de gérer l'authentification unique (SSO) vers leurs applications d'entreprise en fonction de la connexion locale de l'utilisateur à l'appareil lui-même. Pour plus d'informations sur ce produit, consultez le site des développeurs : Authentification unique Platform pour macOS - Assistance Apple (externe).

Selon la mise en œuvre spécifique, Platform SSO peut permettre différents types de fonctionnalités. Actuellement, les comptes d'utilisateurs locaux existants sur un appareil macOS recevront une notification pour s'authentifier et s'inscrire à Platform SSO pour leur compte. Les techniciens peuvent éventuellement définir la politique permettant la création ultérieure de comptes d'utilisateurs locaux via l'authentification de l'IDP dans la fenêtre de connexion de l'appareil local.

Index

- Prérequis

-

Platform SSO avec Microsoft Entra ID

- 1. Déployez l'application Intune Company Portal sur les appareils NinjaOne

- 2. Configurez le profil MDM Platform SSO Extension dans NinjaOne

- 3. Enregistrement auprès de Platform SSO sur l'appareil à l'aide d'une clé Secure Enclave

- 4. (Facultatif) Ignorer l'avis de confidentialité obligatoire pour Microsoft AutoUpdater

- 5. (Facultatif) Autoriser d'autres utilisateurs à se connecter avec leurs identifiants Entra ID

- Ressources supplémentaires

Prérequis

Pour configurer Platform SSO, vous devez respecter certaines exigences, quels que soient l'IDP et la gestion des appareils mobiles (MDM), bien que les étapes exactes puissent varier en fonction de la mise en œuvre.

- L'IDP (tel que Microsoft ou Okta) doit prendre en charge le protocole Platform SSO.

- L'appareil macOS doit être inscrit dans le MDM.

- L'extension Platform SSO correspondante (une application macOS native) doit être déployée sur l'appareil.

- Le profil MDM de l'extension Platform SSO doit être déployé sur l'appareil.

Platform SSO prend en charge trois méthodes d'authentification pour les utilisateurs en tant que protocole. L'IDP utilisé pour l'authentification doit également prendre en charge ces mêmes méthodes ; sinon, seul un sous-ensemble de ces méthodes peut être disponible pour un IDP particulier.

-

Clé sécurisée par Secure Enclave: dans la plupart des cas, il s'agit de la méthode d'authentification préférée et la plus sûre lorsque vous utilisez Platform SSO avec un IDP qui la prend en charge. Avec cette méthode d'authentification, l'utilisateur crée un mot de passe local pour l'appareil. Une fois Platform SSO enregistré, l'appareil génère une clé cryptographique liée au matériel qui est utilisée pour l'authentification unique avec tous les sites Web et applications fédérés avec l'IDP pour l'authentification.

- Comme la clé d'authentification est liée à l'appareil physique et n'est jamais connue de l'utilisateur final, cela permet une méthode d'authentification sans mot de passe et résistante au phishing pour les applications d'entreprise. Avec cette approche, le mot de passe local de l'appareil agit efficacement comme un numéro d'identification personnel (PIN) utilisé pour accéder uniquement à l'appareil physique.

- Carte à puce : une carte à puce ou un jeton matériel est utilisé pour se connecter localement à macOS. Une fois connecté, la même carte à puce est utilisée pour le SSO dans toutes les applications fédérées avec l'IDP pour l'authentification.

-

Code d'accès : le mot de passe IDP de l'utilisateur est synchronisé avec le mot de passe de l'appareil local. Ce mot de passe est utilisé pour l'authentification unique (SSO) dans toutes les applications fédérées avec l'IdP à des fins d'authentification.

- Bien que cela offre un confort supplémentaire à l'utilisateur final, puisque le mot de passe de l'appareil local devient le même que son mot de passe IDP, cela crée un risque supplémentaire de phishing. Si un tiers malveillant venait à connaître le code d'accès IDP, il pourrait potentiellement accéder à la fois à l'appareil physique et à toutes les applications d'entreprise fédérées avec l'IDP. C'est pourquoi NinjaOne recommande d'utiliser une clé sécurisée par Secure Enclave lorsque les appareils sont principalement utilisés par un seul utilisateur.

SSO de plateforme avec Microsoft Entra ID

Microsoft Entra ID prend en charge le SSO de plateforme et les trois options d'authentification des utilisateurs finaux.

Les utilisateurs voient généralement la notification système initiale après l'installation des applications NinjaOne Agent et Microsoft Company Portal sur l'appareil, ce qui peut prendre plusieurs minutes après l'inscription MDM initiale. Si la notification d'enregistrement n'apparaît pas, déconnectez-vous de l'appareil localement, puis reconnectez-vous pour la lancer.

1. Déployez l'application Intune Company Portal sur les appareils NinjaOne

Pour la plateforme SSO avec Microsoft Entra ID, Microsoft utilise l'application Company Portal pour gérer la fonctionnalité SSO. L'application Company Portal peut être téléchargée depuis Microsoft ici (fichier de package téléchargeable).

Une fois téléchargée, vous pouvez suivre les étapes suivantes pour la déployer sur vos appareils macOS inscrits dans NinjaOne MDM :

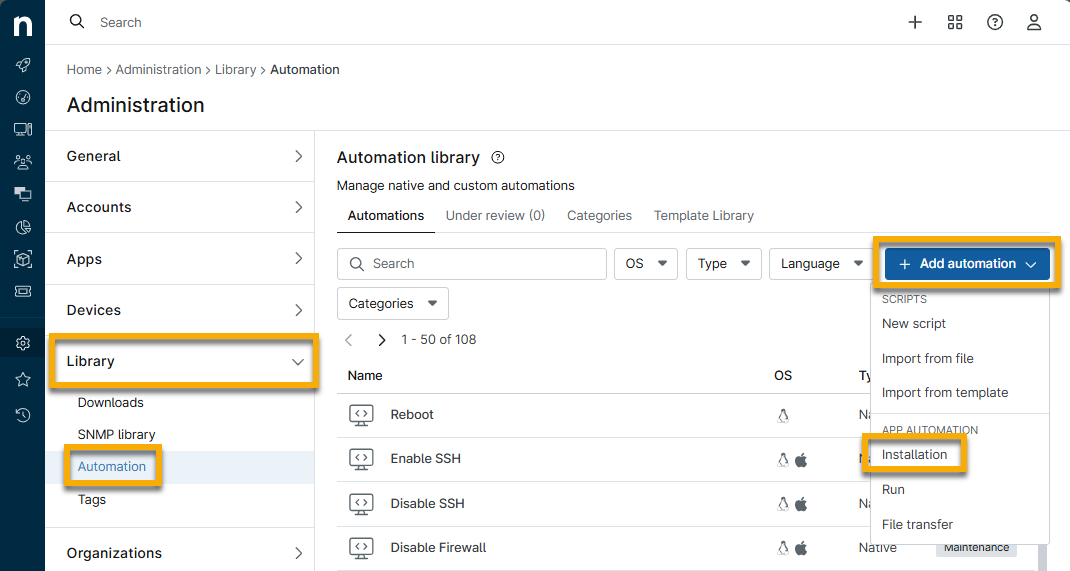

- Dans la console NinjaOne, accédez à Administration → Bibliothèque → Automatisation.

- Cliquez sur Ajouter et sélectionnezInstallation.

- Dans la fenêtre modale Installer l'application, configurez les paramètres suivants, puis sélectionnez Soumettre.

- Nom : entrez un nom tel que « Portail d'entreprise Intune ».

- Système d'exploitation : « Mac ».

- Programme d'installation : laissez le menu déroulant sur l'option par défaut « Télécharger le fichier » et cliquez sur Choisir le fichier d'installation. Téléchargez le programme d'installation « Company Portal PKG ».

- Vérifiez que la configuration est validée et s'affiche dans la bibliothèque d'automatisation. La validation de l'installation peut prendre quelques minutes.

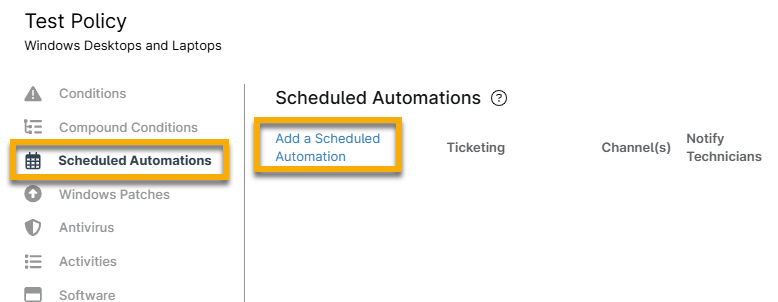

- Ajoutez l'automatisation à votre stratégie Mac. Accédez à Administration → Stratégies → Stratégies d'agent, puis créez une nouvelle stratégie ou modifiez votre stratégie existante. Si vous avez besoin d'instructions pour créer une nouvelle stratégie, consultez Stratégies : créer une nouvelle stratégie.

- Sélectionnez l'onglet Automatisations planifiées et cliquez sur Ajouter une automatisation planifiée.

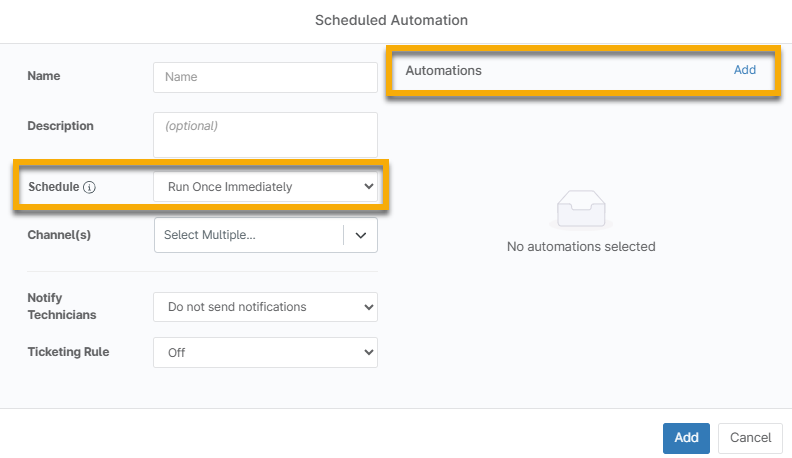

- Donnez un nom à l'automatisation planifiée et choisissez d'exécuter l'automatisation que vous avez téléchargée précédemment à l'étape 3. Choisissez un calendrier approprié, tel que Exécuter une fois immédiatement.

- Cliquez sur Ajouter. Ensuite, enregistrez la politique.

L'application Company Portal devrait être déployée sur tous les appareils macOS gérés selon le calendrier que vous avez configuré.

2. Configurer le profil MDM Platform SSO Extension dans NinjaOne

Vous pouvez copier le fichier mobileconfig à la fin de cette section et le coller directement dans une charge utile personnalisée dans une politique macOS NinjaOne pour configurer Platform SSO avec Entra ID.

Tenez compte des champs configurables suivants :

-

AuthenticationMethod : lignes 13-14. Définissez l'une des options suivantes en fonction de l'expérience souhaitée :

- UserSecureEnclaveKey

- Mot de passe

- SmartCard

- AccountDisplayName: lignes 15-16. Ce nom est affiché aux utilisateurs finaux pendant le processus d'enregistrement SSO de la plateforme.

- EnableCreateUserAtLogin: lignes 19-20. Si cette option est définie sur « true », de nouveaux comptes d'utilisateurs locaux seront créés automatiquement après authentification avec Entra ID sur l'écran de connexion local.

-

NewUserAuthorizationMode: lignes 21-22. Si la création de nouveaux utilisateurs est autorisée, définissez cette option sur l'une des valeurs suivantes pour déterminer le niveau d'autorisation des comptes d'utilisateurs :

- Standard

- Admin

- UserAuthorizationMode: lignes 23-24. Cette option prend en charge les mêmes valeurs que NewUserAuthorizationMode. L'autorisation s'applique à un compte chaque fois que l'utilisateur s'authentifie.

- TokenToUserMapping: lignes 25 à 31. Si vous autorisez la création automatique de nouveaux utilisateurs locaux, ce dictionnaire définit les valeurs provenant de l'IDP utilisées pour le nom de compte local et le nom complet.

<?xml version="1.0" encoding="UTF-8"?><!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN"

"http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version="1.0">

<dict>

<key>PayloadContent</key>

<array>

<dict>

<key>ScreenLockedBehavior</key>

<string>DoNotHandle</string>

<key>RegistrationToken</key>

<string>${device.id}</string>

<key>PlatformSSO</key>

<dict>

<key>AuthenticationMethod</key>

<string>UserSecureEnclaveKey</string>

<key>AccountDisplayName</key>

<string>Entra ID</string>

<key>EnableAuthorization</key>

<true />

<key>EnableCreateUserAtLogin</key>

<false />

<key>NewUserAuthorizationMode</key>

<string>Standard</string>

<key>UserAuthorizationMode</key>

<string>Standard</string>

<key>TokenToUserMapping</key>

<dict>

<key>AccountName</key>

<string>${device.owner.firstName}</string>

<key>FullName</key>

<string>${device.owner.firstName} ${device.owner.lastName}</string>

</dict>

<key>UseSharedDeviceKeys</key>

<true />

</dict>

<key>ExtensionData</key>

<dict>

<key>AppPrefixAllowList</key>

<string>com.microsoft.,com.apple.</string>

<key>browser_sso_interaction_needed</key>

<integer>1</integer>

<key>disable_explicit_app_prompt</key>

<integer>1</integer>

</dict>

<key>TeamIdentifier</key>

<string>UBF8T346G9</string>

<key>ExtensionIdentifier</key>

<string>com.microsoft.CompanyPortalMac.ssoextension</string>

<key>Type</key>

<string>Redirect</string>

<key>URLs</key>

<array>

<string>https://login.microsoftonline.com</string>

<string>https://login.microsoft.com</string>

<string>https://sts.windows.net</string>

<string>https://login.partner.microsoftonline.cn</string>

<string>https://login.chinacloudapi.cn</string>

<string>https://login.microsoftonline.us</string>

<string>https://login-us.microsoftonline.com</string>

</array>

<key>PayloadIdentifier</key>

<string>56DD5560-5BFF-41E5-8197-939FB3374BA3</string>

<key>PayloadType</key>

<string>com.apple.extensiblesso</string>

<key>PayloadUUID</key>

<string>56DD5560-5BFF-41E5-8197-939FB3374BA3</string>

<key>PayloadVersion</key>

<integer>1</integer>

</dict>

</array>

<key>PayloadDisplayName</key>

<string>Microsoft PSSO</string>

<key>PayloadIdentifier</key>

<string>Microsoft.PSSO-EAE14F52-5119-4CF3-AACE-EA485054A4FD</string>

<key>PayloadType</key>

<string>Configuration</string>

<key>PayloadUUID</key>

<string>EAE14F52-5119-4CF3-AACE-EA485054A4FD</string>

<key>PayloadVersion</key>

<integer>1</integer>

</dict>

</plist>3. Enregistrement auprès de Platform SSO sur l'appareil à l'aide d'une clé Secure Enclave

Pour commencer cette étape du processus, l'appareil macOS doit être inscrit dans NinjaOne MDM. Pour obtenir des instructions à ce sujet, consultez Les étapes suivantes décrivent les instructions que l'utilisateur doit suivre sur son appareil : L'enregistrement Platform SSO est maintenant terminé. L'utilisateur devrait maintenant pouvoir utiliser SSO pour s'authentifier automatiquement à toute invite de connexion Microsoft Entra ID. Cette authentification sera liée au compte local sur l'appareil macOS. Lorsqu'il se connectera au compte local, cela autorisera le SSO ultérieur basé sur la clé Secure Enclave . Normalement, lorsque le portail d'entreprise est installé, Microsoft AutoUpdater est également installé automatiquement et un avis de confidentialité obligatoire que l'utilisateur doit accepter s'affiche. En déployant la charge utile personnalisée suivante, vous pouvez ignorer l'affichage de cet avis. Si vous déployez déjà une charge utile personnalisée pour configurer Microsoft AutoUpdate, vous pouvez simplement inclure la clé AcknowledgedDataCollectionPolicy , avec la valeur définie sur la chaîne RequiredDataOnly aux lignes 8-9 : Si le profil MDM Platform SSO est configuré avec EnableCreateUserAtLogin défini sur « true », les autres utilisateurs pourront se connecter à l'appareil à l'aide de leurs identifiants Entra ID. À partir de la page de connexion, choisissez de vous connecter avec un utilisateur « Autre... », puis entrez le nom d'utilisateur et le mot de passe Entra ID directement dans les champs. Le compte utilisateur local sera automatiquement créé, avec le nom du compte et le nom d'affichage renseignés à partir des valeurs de recherche dans le dictionnaire TokenToUserMapping du profil MDM. Consultez les ressources suivantes pour en savoir plus sur le SSO et les autres services de gestion des identités dans NinjaOne : Authentification et gestion des identités : catalogue de ressources.

4. (Facultatif) Ignorer l'avis de confidentialité obligatoire pour Microsoft AutoUpdater

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version="1.0">

<dict>

<key>PayloadContent</key>

<array>

<dict>

<key>AcknowledgedDataCollectionPolicy</key>

<string>RequiredDataOnly</string>

<key>PayloadType</key>

<string>com.microsoft.autoupdate2</string>

<key>PayloadDisplayName</key>

<string>Paramètres de mise à jour automatique Microsoft</string>

<key>PayloadIdentifier</key>

<string>0F4CE0C7-22AD-454C-B9FE-FF025EED58EF</string>

<key>PayloadUUID</key>

<string>0F4CE0C7-22AD-454C-B9FE-FF025EED58EF</string>

<key>PayloadVersion</key>

<integer>1</integer>

</dict>

</array>

<key>PayloadDisplayName</key>

<string>Paramètres Microsoft AutoUpdate</string>

<key>PayloadIdentifier</key>

<string>CB4A399D-1CCF-458C-A192-AD1066F7E7B6</string>

<key>PayloadUUID</key>

<string>CB4A399D-1CCF-458C-A192-AD1066F7E7B6</string>

<key>PayloadType</key>

<string>Configuration</string>

<key>PayloadVersion</key>

<integer>1</integer>

</dict>

</plist>5. (Facultatif) Autoriser d'autres utilisateurs à se connecter avec leurs identifiants Entra ID

Ressources supplémentaires