Sujet

Ce guide décrit comment créer dynamiquement des techniciens ou des utilisateurs finaux NinjaOne via SCIM en fonction de l'appartenance à un groupe Microsoft Entra ID.

Environnement

- Intégrations NinjaOne

- Microsoft Entra ID

Description

Ces étapes décrivent la création de rôles utilisateur Microsoft Entra ID, l'attribution de ces rôles à des groupes Microsoft Entra ID et la configuration de SCIM pour provisionner des comptes d'utilisateurs finaux et de techniciens dans NinjaOne.

Sélectionnez une catégorie pour en savoir plus :

- Créer et attribuer des rôles utilisateur à des groupes dans Microsoft Entra ID

- Provisionner et mapper les attributs utilisateur

- Mappage de groupes dans NinjaOne

Créer et attribuer des rôles utilisateur à des groupes dans Microsoft Entra ID

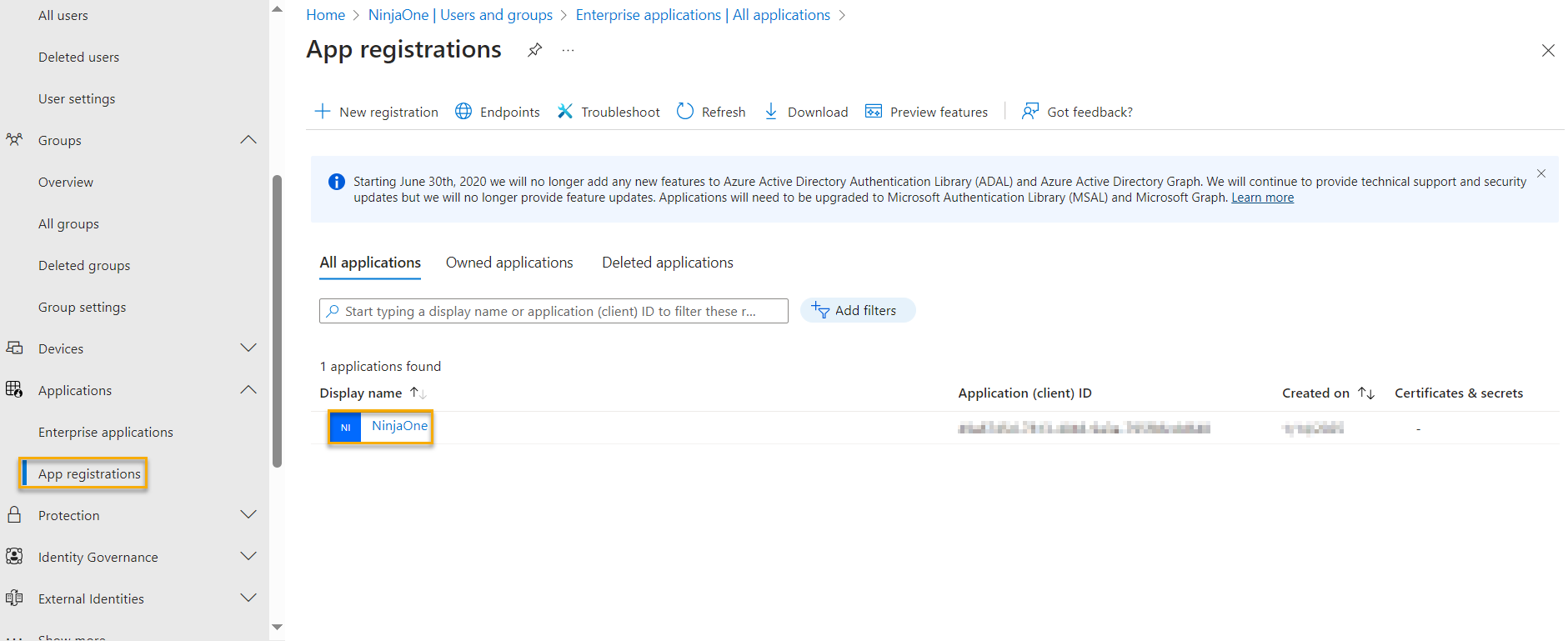

- Accédez au centre d'administration Microsoft Entra et naviguez versApplications →Enregistrements d'applications dans le menu de navigation latéral.

- Sélectionnez l'application d'entreprise créée pour l'authentification unique et SCIM avec NinjaOne.

Figure 1: Applications → Enregistrements d'applications (cliquez pour agrandir)

- Dans le menudéroulant Gérerqui s'ouvre, cliquez sur Rôles d'application.

- Cliquez sur Créer un rôle d'application.

- La fenêtre modale Modifier le rôle d'application s'ouvre.

Figure 2:Rôles d'application → Créer un rôle d'application → Modifier le rôle d'application (cliquez pour agrandir)

- Configurez le rôle comme suit :

Dans le champ Nom d'affichage, entrez Technicien pour les comptes techniciens ou Utilisateur final pour les comptes utilisateurs finaux.

Définissez les Types de membres autorisés sur Les deux (utilisateurs/groupes + applications).

Copiez lenom d'affichage que vous avez créé dans le champ Valeur.

- Saisissez une brève description de l'objectif du rôle dans le champDescription.

Cochez la case sous le champ « Voulez-vous activer ce rôle d'application ? ».

- Dans le menu de navigation latéral Microsoft Entra, accédez à Applications → Applications d'entreprise.

- Sélectionnez l'application d'entreprise créée pour l'authentification unique et SCIM avec NinjaOne.

Figure 3:Rôles d'application → Créer un rôle d'application → Modifier un rôle d'application (cliquez pour agrandir)

- Dans le menu déroulant Gérer qui s'ouvre, sélectionnez Utilisateurs et groupes.

- Cochez la case du groupe cible pour le rôle souhaité.

- Accédez à Modifier l'attribution.

- Dans le champ Sélectionner un rôle, cliquez sur Aucun sélectionné.

- La fenêtre modale Sélectionner un rôle s'ouvre. Cochez la case correspondant au rôle que vous souhaitez attribuer.

- Cliquez sur Sélectionner pour enregistrer vos modifications.

Figure 4: Sélectionner un rôle (cliquez pour agrandir)

Provisionner et mapper les attributs utilisateur

- Sélectionnez Provisionnement dans le menu déroulant Gérer de l'application NinjaOne Enterprise.

Figure 5: Applications d'entreprise → Provisionnement (cliquez pour agrandir)

- Sélectionnez Mappage des attributs → Provisionner les utilisateurs Microsoft Entra ID.

- Cochez la case Afficher les options avancées.

- Cliquez sur Modifier la liste des attributs pour customappsso.

Figure 6:Options avancées (cliquez pour agrandir)

- Ajoutez un nouvel attribut à la liste Modifier la liste des attributs avec les caractéristiques suivantes :

- Nom: urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:userType

- Type: Chaîne

- Obligatoire: non sélectionné

- Revenez à Provisioning → Attribute mapping → Provision Microsoft Entra ID Users.

- Sélectionnez Ajouter un nouveau mappageet configurez les champs comme suit :

- Type de mappage: Expression

- Expression: SingleAppRoleAssignment([appRoleAssignments]) Lorsque vous collez, veillez à ne pas inclure d'espaces de part et d'autre de cette expression, sinon elle ne fonctionnera pas.

- Attribut cible: urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:userType

- Faire correspondre les objets à l'aide de cet attribut: Non

- Appliquer ce mappage: Toujours

Figure 7:Modifier l'attribut (cliquez pour agrandir)

Bon à savoir

Pour mapper les utilisateurs finaux à leur organisation correcte, vous devez ajouter et configurer l'attribut OrganizationID. Pour savoir comment configurer cet attribut, consultez Système de gestion des identités interdomaines (SCIM) avec Okta.

Figure 8:Modification d'un fournisseur d'identité (cliquez pour agrandir)