Contenu

Cet article explique comment afficher les données d'évaluation d'analyse logicielle sur les tableaux de bord NinjaOne pour la gestion des vulnérabilités.

Environnement

NinjaOne Endpoint Management

Description

L'évaluation des vulnérabilités en temps réel de NinjaOne permet aux clients d'évaluer les vulnérabilités du logiciel sur leurs terminaux NinjaOne. De façon unique, la fonctionnalité d'évaluation des vulnérabilités en temps réel s'exécute entièrement sur l'inventaire existant qui est déjà collecté pour vous dans NinjaOne. Il n'y a donc pas de temps de chargement supplémentaire ni d'impact sur les terminaux. Lorsque le logiciel est modifié sur les appareils, les vulnérabilités et expositions communes (CVE) associées sont mises à jour immédiatement. Un avantage important de cette approche est l'identification rapide des nouveaux CVE logiciels dès qu'ils sont présents sur les appareils, sans avoir à trouver le bon moment pour "analyser" vos appareils.

Avant de procéder à cet article, assurez-vous que l'application Gestion des vulnérabilités est activée dans NinjaOne. Pour obtenir des instructions, reportez-vous à NinjaOne Vulnerability Management : premiers pas avec la configuration et le paramétrage.

Index

Sélectionnez une catégorie pour en savoir plus :

- Considérations importantes

- Comment accéder à la page Vue d'ensemble des vulnérabilités

- Comment lire les données de vue d'ensemble des vulnérabilités

- Ressources supplémentaires

Considérations importantes

Avant de commencer, prenez note des informations suivantes :

- Une fois activées, les résultats CVE commenceront à remplir le tableau de bord des vulnérabilités et à s'afficher sur vos appareils en quelques minutes. À moins que vous ne définissiez des autorisations pour restreindre la visibilité, tous les techniciens pourront afficher les nouveaux résultats CVE.

- Pour gérer la visibilité, accédez à la page du compte du technicien ou à l'éditeur de rôle, sélectionnez Autorisations système et choisissez une option dans le menu déroulant Accès aux vulnérabilités. Pour en savoir plus sur les autorisations des techniciens, reportez-vous à Plateforme NinjaOne : paramètres d'autorisation pour les techniciens.

- Nous avons fourni un nouveau contrôle pour cette fonctionnalité. Vous pouvez désactiver ou activer complètement cette fonctionnalité à partir de NinjaOne. Il sera activé par défaut.

- Pour activer ou désactiver la fonctionnalité, accédez à Administration → Applications → Installé → NinjaOne Vulnerability Management et cliquez sur Modifier dans le widget d'évaluation des vulnérabilités des logiciels en temps réel.

- Vous pouvez également utiliser ce widget pour contrôler si l'intégrité des appareils est affectée par les vulnérabilités détectées. Pour plus d'informations sur la façon dont l'intégrité des appareils est enregistrée dans NinjaOne, reportez-vous à NinjaOne Endpoint Management : personnaliser l'intégrité des appareils.

Une note sur la fréquence de mise à jour

Vous pouvez rencontrer les modèles de synchronisation suivants selon que le CVE est lié au logiciel ou aux systèmes d'exploitation.

- Les CVE liés aux logiciels sont mis à jour quelques minutes après l'installation, les mises à jour ou la suppression. NinjaOne les affichera sous le nom de NinjaOne Software Scanning dans la colonne Sources.

- Les CVE liés au système d'exploitation seront mis à jour dans l'heure environ après qu'une analyse de correctifs NinjaOne soit terminée et qu'elle indique que les CVE existent ou n'existent plus. NinjaOne les affichera sous le nom de correctif NinjaOne dans la colonne Sources.

Comment accéder à la page Vue d'ensemble des vulnérabilités

La page Vue d'ensemble des vulnérabilités est disponible dans les tableaux de bord Système et Organisation. Cliquez sur l'onglet Vulnerabilités, puis sélectionnez Vue d'ensemble.

Pour afficher ces données, vous devez être un administrateur système ou un technicien dont l'autorisation d'accès Système → Vulnérabilité est définie sur Autorisé.

Comment lire les données de vue d'ensemble des vulnérabilités

Utilisez les graphiques de la page Vue d'ensemble des vulnérabilités pour identifier et hiérarchiser la correction de vos terminaux gérés. Utilisez les menus déroulants en haut de la page pour filtrer vos résultats.

La page Vue d'ensemble des vulnérabilités est divisée en trois sections :

Vulnerabilités totales

Placez le curseur sur une section du graphique pour afficher le pourcentage et le nombre total d'appareils affectés.

Cliquez sur la ligne de données de gravité pour accéder à la page CVE de vulnérabilité, qui sera filtrée pour afficher uniquement le niveau de sévérité que vous avez sélectionné.

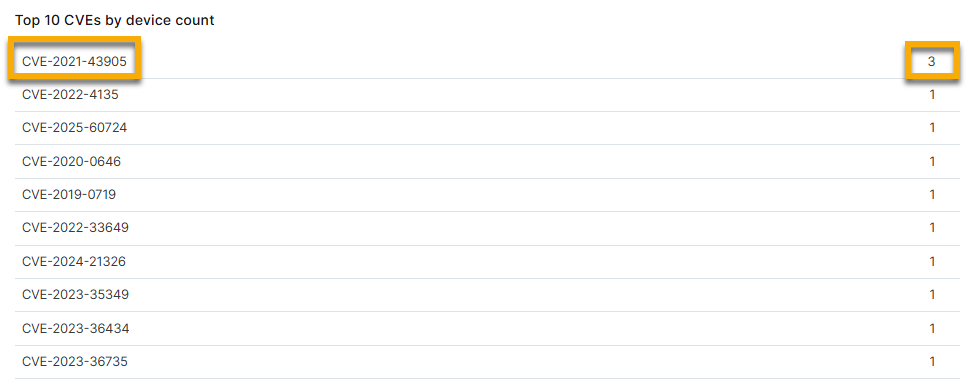

Les 10 principaux CVE par nombre d'appareils

Le tableau de bord Vue d'ensemble des vulnérabilités affiche uniquement les 10 principaux CVE par nombre d'appareils.

Cliquez sur l'ID CVE pour accéder à la page détaillée du CVE, où vous pouvez afficher les informations sur les risques, le score CVSS, un aperçu des appareils affectés et un lien vers la base de données nationale des vulnérabilités, qui fournit des données enrichies pour l'enregistrement CVE et améliore l'efficacité du dépannage.

Cliquez sur le numéro en regard de l'ID CVE pour accéder à la page de recherche d'appareils, qui sera filtrée pour afficher tous les appareils affectés par l'ID CVE.

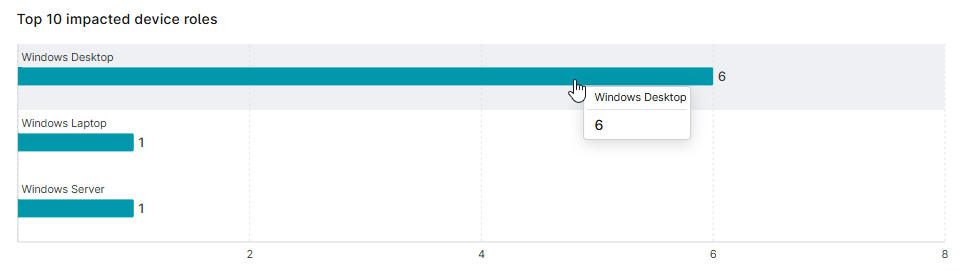

Dix principaux rôles d'appareils impactés

Placez le curseur sur une section du graphique pour afficher le nombre total d'appareils affectés. Cliquez sur le graphique pour accéder à la page de recherche d'appareils, qui sera filtrée pour afficher tous les appareils répondant aux critères.

Ressources supplémentaires

Reportez-vous à Gestion des vulnérabilités : catalogue de ressources pour en savoir plus sur la gestion des vulnérabilités dans NinjaOne.