Sujet

Ce document présente diverses bonnes pratiques pour NinjaOne Backup.

Environnement

NinjaOne Backup

Description

Plusieurs facteurs doivent être pris en compte lors de la mise en place d'une solution de sauvegarde. Ces facteurs doivent être pris en compte afin de créer et de maintenir une stratégie de sauvegarde et de restauration efficace.

Les facteurs à prendre en compte sont les suivants :

- Type d'environnement

- Taille de l'infrastructure informatique :

- Grande

- Moyenne

- Petite

- Grande entreprise vs petite entreprise

- Taille de l'infrastructure informatique :

- Infrastructure informatique

- Type de cible de sauvegarde :

- Ordinateurs de bureau / Portables

- Serveurs

- Type de cible de sauvegarde :

- Exigences de sauvegarde :

- Fichiers et dossiers uniquement

- Image

- Stockage local

- Stockage dans le cloud

- Hybride

Sélectionnez un sujet pour continuer.

- Type d'environnement

- Explication des types de plans de sauvegarde

- Types de destinations de stockage de sauvegarde

- Autres configurations

- Conseils pour la maintenance de vos sauvegardes

- Récupération après une cyberattaque

Type d'environnement

Tenez compte du type d'environnement dans lequel vous travaillez lorsque vous planifiez le type de plan de sauvegarde à utiliser. Il peut s'agir d'un petit bureau composé principalement de postes de travail (ordinateurs de bureau ou portables) ou de bureaux plus importants comprenant non seulement des postes de travail, mais aussi des serveurs.

Bien que les services requis pour sauvegarder ces appareils soient similaires, la méthode et le type de plan de sauvegarde que vous choisirez diffèrent. Évaluez le volume de données de chaque type avec lequel vous travaillerez et utilisez ces informations pour orienter vos décisions concernant les différentes solutions de sauvegarde.

Poste de travail

Pour les postes de travail, le plan de sauvegarde le plus courant est appelé « fichier/dossier ». Cela signifie que les fichiers importants enregistrés sur votre ordinateur local seront sauvegardés. Si un incident venait à affecter l'appareil, vous lanceriez une tâche de restauration pour recopier uniquement les fichiers et les dossiers qui avaient été sélectionnés pour la sauvegarde. Pour cela, vous devrez installer et configurer le système d'exploitation ainsi que le profil de l'utilisateur après que celui-ci se soit connecté à l'ordinateur.

Si l'environnement se compose principalement de postes de travail (Windows ou Mac), cela permettra à tous les utilisateurs sélectionnés de sauvegarder leurs fichiers critiques soit sur un périphérique local/NAS, soit directement dans le cloud. Les fichiers qui ont été supprimés peuvent également être restaurés sur l'appareil.

Serveurs

Pour les serveurs, la situation peut être variée. Cela peut inclure à la fois des sauvegardes d'image complètes de l'ensemble du serveur et des sauvegardes de fichiers/dossiers pour les données uniquement, ou une combinaison des deux. Pour une approche combinée ou hybride, vous pourriez mettre en place un plan de sauvegarde de fichiers/dossiers effectuant des sauvegardes selon un calendrier quotidien, voire horaire, en fonction du taux de modification, et ajouter également une sauvegarde d'image hebdomadaire ou mensuelle.

Si l'environnement informatique comprend des serveurs, ceux-ci doivent être sauvegardés différemment des postes de travail. Cela s'explique par le type de sauvegardes effectuées ainsi que par la quantité de données à sauvegarder.

De nombreux facteurs doivent être pris en compte lors de la conception et de la mise en place des sauvegardes de serveurs :

- Nombre de serveurs à sauvegarder.

- Volume de données sur les serveurs.

- Nombre de révisions des modifications que l'utilisateur souhaite conserver.

- Serveurs physiques autonomes ou serveurs virtuels.

- Fonctionnement dans un environnement virtuel Hyper-V ou VMware.

- Importance du temps de réponse lors de la restauration d'un serveur ou d'un fichier en cas d'urgence.

- Présence d'un NAS (Network Accessible Storage) pour héberger vos sauvegardes locales.

- Débits réseau et configuration du FAI.

Au premier abord, il peut sembler que la solution la plus appropriée et la plus économique consiste à placer toutes les données sélectionnées dans le cloud. Cependant, si la bande passante de votre réseau est faible ou si vous essayez de restaurer de grands volumes de données, cette méthode peut s'avérer plus coûteuse à long terme.

Explication des types de plans de sauvegarde

Chaque type de données aura sa propre durée de conservation et son propre processus en fonction de la manière dont les données sont utilisées ; vous utiliserez donc probablement chacune des méthodes décrites ci-dessous. Lorsque vous réfléchissez aux données de votre organisation, demandez-vous comment elles s'intègrent dans ces deux plans.

Sauvegardes de fichiers et de dossiers

La sauvegarde de fichiers/dossiers est généralement utilisée lorsque vous devez restaurer uniquement certains fichiers et dossiers et peut servir à réduire les coûts de stockage, car elle se concentre sur des fichiers plus petits.

Pratiques courantes pour les sauvegardes de fichiers/dossiers :

- Elles doivent être utilisées pour sauvegarder les fichiers de l'organisation tels que les feuilles de calcul, les documents, les photos, etc.

- Elles sont idéales pour récupérer des fichiers ou des dossiers individuels.

- La sauvegarde et la récupération des données prennent moins de temps en raison de la taille réduite des données.

- Le stockage est moins coûteux.

- Elles sollicitent moins la bande passante et les performances du réseau.

- Ne doit pas être utilisé pour des serveurs ou des bases de données complets.

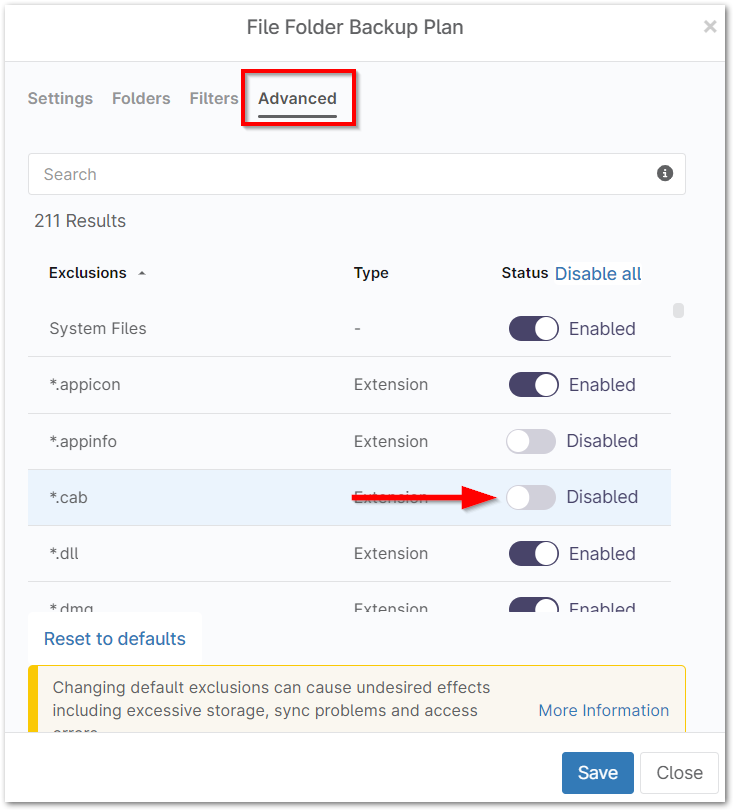

Veuillez vous reporter aux images suivantes pour plus d'informations.

- Tous les profils utilisateur — Cette option permet de sauvegarder tous les profils utilisateur présents sur l'ordinateur. Accédez à cette option sous l'onglet Dossiers du plan en cliquant sur Gérer.

- Veuillez noter que lors de la configuration des sauvegardes de fichiers/dossiers, si vous choisissez de sauvegarder les profils utilisateur, vous devrez également vous rendre dans l'onglet Avancé pour vérifier que tous les types de fichiers que vous souhaitez protéger sont bien sauvegardés.

- Veuillez noter que lors de la configuration des sauvegardes de fichiers/dossiers, si vous choisissez de sauvegarder les profils utilisateur, vous devrez également vous rendre dans l'onglet Avancé pour vérifier que tous les types de fichiers que vous souhaitez protéger sont bien sauvegardés.

- Exclusions de fichiers — Comme mentionné précédemment, par défaut, nous excluons de nombreux types de fichiers de la sauvegarde. Si vous souhaitez vous assurer que certains types de fichiers sont sauvegardés, vous devrez consulter l'onglet Avancé pour vérifier si le type de fichier figure dans la liste des exclusions et activer le bouton bascule si nécessaire.

- Par défaut, 211 exclusions sont définies. Cela inclut les extensions de fichiers *.dll, *.dmg, *.exe ainsi que de nombreuses autres. Si vous souhaitez sauvegarder ces types de fichiers, désactivez l'exclusion.

- Par défaut, 211 exclusions sont définies. Cela inclut les extensions de fichiers *.dll, *.dmg, *.exe ainsi que de nombreuses autres. Si vous souhaitez sauvegarder ces types de fichiers, désactivez l'exclusion.

- Ajouter des répertoires supplémentaires — Si vous souhaitez inclure des répertoires supplémentaires qui ne figuraient pas dans le chemin d'accès au profil de l'utilisateur, vous pouvez les ajouter ici.

Documentation associée :

- NinjaOne Backup : Plans de sauvegarde de fichiers/dossiers

- NinjaOne Backup : Suppression de données de fichiers/dossiers

- NinjaOne Backup : Téléchargement et restauration des données de fichiers/dossiers

Sauvegardes d'images

Les sauvegardes d'image sont particulièrement utiles lorsque vous devez restaurer un appareil entier ou un ou plusieurs disques complets sur du matériel nouveau ou existant. Les sauvegardes d'image permettent également de restaurer des fichiers et des dossiers individuels à partir du cloud, mais la sauvegarde englobe l'ensemble des données plutôt qu'une partie seulement.

En général, les sauvegardes d'image :

- Doivent être utilisées pour les copies de systèmes volumineux tels que les bases de données, les serveurs et autres systèmes critiques pour l'entreprise.

- Permettent de restaurer des machines entières, y compris les applications, le système d'exploitation, etc.

- Réduisent au minimum les temps d'arrêt en cas de sinistre.

- Prennent plus de temps à restaurer en raison de la taille importante des données.

- Peuvent permettre d'accéder à des fichiers individuels, mais sont principalement utilisées pour les sauvegardes au niveau de la machine.

Documentation associée :

- NinjaOne Backup : Plans de sauvegarde d'image

- NinjaOne Backup : Restaurations d'images

- NinjaOne Backup : Suppression de données pour les volumes d'images

- NinjaOne Backup : Montage d'images dans le cloud

- Comment restaurer un périphérique à partir d'une sauvegarde d'image

Types de destinations de stockage de sauvegarde

Tout comme pour votre méthode de sauvegarde, vous utiliserez probablement plusieurs destinations de stockage différentes pour les données de votre organisation. Les données des fichiers utilisateur nécessiteront probablement une forme de sauvegarde différente de celle des données stockées dans une grande base de données. Lorsque vous examinez les destinations de stockage, vous pouvez les classer en trois catégories principales.

Ces trois destinations sont les suivantes :

- Cloud uniquement

- Stockage local

- Hybride

Cloud uniquement

Vos données sont stockées exclusivement hors site via un fournisseur de stockage cloud tel qu'AWS (Amazon Web Services) ou Azure. Le stockage cloud vous permet de prendre en charge un grand nombre de télétravailleurs, d'offrir une expérience utilisateur cohérente et de bénéficier d'options de stockage évolutives. Malheureusement, la solution « cloud uniquement » est également limitée par la vitesse de téléchargement disponible, ce qui la rend moins flexible et moins accessible.

Stockage local

Les données sont stockées uniquement sur site, sans aucune sauvegarde à distance. Ces données ne dépendent pas d'Internet, ce qui vous garantit des temps de restauration plus courts qu'avec les sauvegardes dans le cloud. Cependant, si votre organisation compte de nombreux employés à distance, la restauration à partir de sauvegardes locales peut s'avérer impossible. De plus, avec des sauvegardes exclusivement locales, vous disposez d'un point de défaillance unique : une catastrophe naturelle ou une cyberattaque pourrait donc anéantir à la fois vos données et vos sauvegardes.

Hybride

Les données sont stockées localement et dans le cloud, offrant ainsi des options de restauration rapide ainsi qu'une protection contre les sinistres. Beaucoup d'entre vous connaissent sans doute la règle de sauvegarde 3-2-1, selon laquelle vous devez disposer de trois (3) copies de vos données, sous deux (2) formes différentes, dont l'une doit être hors site. Cela peut prendre plusieurs formes, mais cela inclut généralement à la fois des sauvegardes locales et dans le cloud, la sauvegarde dans le cloud garantissant que vos données sont stockées hors site.

Autres configurations

Conseils pour la sauvegarde NAS

- L'accès au NAS doit être sécurisé par son propre compte de service, qui ne doit être utilisé que pour les informations d'identification du stockage réseau pour NinjaOne Backup.

- Le partage NAS doit être configuré uniquement pour ce compte de service et ne doit pas être accessible à d'autres comptes d'utilisateurs.

- Envisagez d'isoler le NAS derrière des règles d'accès VLAN ou de pare-feu.

- Assurez-vous de désactiver la corbeille sur le NAS (ce n'est pas une question de sécurité, mais cela permet d'éviter l'encombrement du stockage).

- Ne rendez pas le partage visible sur le réseau (par exemple via la fonctionnalité de recherche de découverte ; cela peut apporter un peu de sécurité par l'obscurité).

- Maintenez votre NAS à jour.

- Ne laissez pas votre NAS ouvert sur Internet.

OneDrive

Si vous utilisez OneDrive dans le cadre de votre profil utilisateur, par défaut, ces fichiers ne sont pas sauvegardés en fonction de la configuration de vos paramètres OneDrive. Seuls les fichiers présents sur le poste de travail seront sauvegardés.

Par défaut, dans la configuration de OneDrive, l'option permettant de conserver les fichiers sur OneDrive est cochée, sauf si vous avez sélectionné le fichier pour y apporter des modifications. Cette action copiera le fichier sur votre ordinateur local, et il sera traité de la même manière que n'importe quel autre fichier sur votre poste de travail.

Si vous décidez que vous souhaitez que tous les fichiers contenus dans votre dossier OneDrive soient sauvegardés en même temps que vos fichiers habituels, vous devrez décocher la case intitulée « Fichiers à la demande » dans vos paramètres OneDrive. Veuillez noter que si vous décidez de procéder ainsi, vous devrez vous assurer que votre poste de travail dispose de suffisamment d'espace pour contenir tous les fichiers de votre configuration OneDrive.

Configurations VMWare et Hyper-V

Les machines virtuelles constituent une configuration très répandue. Ce type de configuration permet aux entreprises de créer plusieurs machines sur une seule plateforme matérielle. Cela leur permet de réduire les coûts matériels, la consommation d'énergie et l'empreinte carbone. C'est la configuration privilégiée par la majorité des entreprises de taille moyenne à grande.

Il existe deux (2) options principales dans le domaine de la virtualisation :

- VMWare

- Hyper-V (Microsoft)

Certaines étapes doivent être suivies lors de la sauvegarde de systèmes dans un environnement virtuel ; elles sont décrites ci-dessous.

VMware

- Sauvegardes : dans une configuration VMware, la seule option consiste à sauvegarder les machines virtuelles invitées individuellement. La procédure est identique à celle utilisée pour la sauvegarde d'un périphérique physique. L'agent NinjaOne est installé sur chacun des périphériques afin de permettre leur surveillance. S'il est nécessaire de les sauvegarder, l'agent de sauvegarde doit être configuré avec un plan de sauvegarde qui effectue soit une sauvegarde de fichiers/dossiers, soit une sauvegarde d'image.

- Restaurations : la restauration d'un invité VMware s'effectue de la même manière que pour n'importe quel périphérique. Lancez l'outil de restauration, choisissez un téléchargement d'image ou une restauration, puis sélectionnez la destination.

- Restauration du système : si vous avez besoin d'accéder à des informations sur un disque particulier, vous pouvez restaurer uniquement ce disque lors d'une restauration.

- Téléchargement d'image : si vous avez besoin de l'intégralité du disque VMDK, vous devrez effectuer une restauration d'image. Veuillez noter qu'à l'heure actuelle, lorsque vous lancez un téléchargement d'image, vous téléchargez l'intégralité du serveur et non pas seulement un volume. Cette option est utile si vous devez restaurer un système entier ou simplement un disque unique à remplacer ou à attacher à un invité virtuel.

Veuillez noter que ce type de restauration est le plus long, car vous restaurez un serveur entier, et non pas simplement un fichier ou un disque individuel.

Microsoft Hyper-V

- Sauvegardes : c'est là que les choses diffèrent légèrement de VMWare. Hyper-V est un service qui s'exécute sur un système d'exploitation Windows Server. Vous pouvez sauvegarder le serveur physique ainsi que l'invité virtuel. La meilleure méthode consiste à s'assurer que tous les agents NinjaOne sont installés sur tous les systèmes. De cette façon, ils peuvent être surveillés et sauvegardés, tout comme le serveur physique sur lequel ils s'exécutent. Cela vous permettra de restaurer un invité individuel ainsi que l'ensemble du serveur si nécessaire.

- Restaurations : lorsque vous travaillez dans ce type d'environnement, si vous configurez correctement vos sauvegardes, vous pouvez restaurer un serveur individuel (invité virtuel) plutôt que l'ensemble du serveur. En cas de panne totale du serveur, vous pouvez restaurer l'ensemble de la machine, ou si vous disposez de serveurs Hyper-V supplémentaires, cela vous permettra de restaurer vos serveurs critiques sur un autre hôte pendant que vous remplacez le matériel défaillant. Les mêmes principes s'appliquent ici comme dans l'environnement VMWare.

- Veuillez noter que les mêmes principes s'appliquent également à la restauration Hyper-V. Lors du téléchargement d'une image, le processus prendra plus de temps qu'une restauration, car il faut télécharger l'ensemble du serveur avec tous les invités virtuels, contrairement à un serveur individuel.

Conseils pour la gestion de vos sauvegardes

Une fois que vous savez comment et où vous allez sauvegarder vos données, voici quelques conseils pour la gestion de vos sauvegardes afin de garantir qu'elles soient toujours fiables et accessibles.

- Activez des alertes de sauvegarde complètes. Configurer des alertes pour les sauvegardes et les synchronisations cloud ayant échoué est un excellent début, mais vous devriez envisager de mettre en place des alertes plus complètes. Voici quelques exemples d'autres alertes : réussite de la dernière sauvegarde, durée des sauvegardes, ajout de nouveaux appareils et utilisation inattendue d'un volume important de stockage. Ne vous fiez pas uniquement aux alertes d'échec !

- Maintenez votre logiciel de sauvegarde à jour. Assurez-vous de mettre régulièrement à jour votre logiciel de sauvegarde, car votre fournisseur peut introduire de nouvelles fonctionnalités ou corriger des bogues critiques. Le fait de ne pas effectuer les mises à jour peut avoir un impact négatif sur votre calendrier de sauvegarde.

- Tenez compte de vos objectifs de point de restauration et de délai de restauration. Lors de la mise en place de votre plan de sauvegarde, vous devez prendre en compte deux objectifs distincts : l'objectif de point de restauration (RPO) et l'objectif de délai de restauration (RTO). Le RPO détermine la quantité de données que vous devez restaurer, tandis que le RTO détermine la rapidité avec laquelle vous avez besoin que les données soient restaurées. Le RPO déterminera la fréquence de vos sauvegardes (par exemple : tous les jours ou toutes les 12 heures) et le RTO déterminera vos méthodes de restauration.

- Déterminez quelles sauvegardes doivent être effectuées localement et lesquelles doivent être effectuées dans le cloud. Y a-t-il des sauvegardes que vous devez restaurer plus rapidement ? Les sauvegardes ont-elles un impact sur les télétravailleurs ? Comment l'emplacement des données influe-t-il sur le processus de restauration ? Ces questions vous aideront à déterminer quelles données doivent être conservées dans des sauvegardes locales et lesquelles dans le cloud.

- Auditez et testez régulièrement votre processus de sauvegarde. Les sauvegardes ne sont utiles que si elles aboutissent ; il est donc extrêmement important de les auditer régulièrement. Les sauvegardes doivent être testées et validées en permanence. Vous devrez également vérifier régulièrement que vos sauvegardes se sont bien effectuées, et pas seulement en cas d'échec.

- Élaborez une liste de contrôle pour la reprise après sinistre. Dressez la liste de tout ce qui doit être fait en cas de perte de données, y compris vos objectifs potentiels en matière de point de restauration et de délai de restauration, les personnes impliquées, la manière dont vous allez récupérer les données, l'emplacement de stockage de la sauvegarde, etc. Ce blog est un excellent point de départ si vous avez besoin d'inspiration.

- Assurez-vous que vos sauvegardes disposent d'une redondance suffisante. Comme mentionné précédemment, la règle de sauvegarde 3-2-1 est un excellent point de départ. Disposez de copies redondantes de vos données à plusieurs emplacements afin que, quelle que soit la catastrophe, vous disposiez toujours d'un emplacement fiable à partir duquel récupérer vos données.

- Mettez constamment à jour votre documentation. Veillez à ce que le processus soit documenté pour tout le monde, afin que n'importe qui puisse gérer la restauration des données. Supervisez le plan de reprise après sinistre, mais ne le mettez pas en œuvre vous-même ; ainsi, plusieurs personnes comprendront et pourront exécuter la procédure de restauration.

- Conservez vos sauvegardes sur des disques ou à des emplacements différents. Les sauvegardes doivent toujours être stockées sur des supports différents, mais surtout sur des disques différents. Si un disque tombe en panne et que la sauvegarde se trouve simplement sur un autre emplacement du même disque, vos chances de récupération sont quasi nulles.

- Isolez vos sauvegardes locales. Si vous utilisez un stockage local, appliquez les restrictions d'accès les plus strictes au cas où l'organisation serait infectée. Séparez vos sauvegardes et assurez-vous que les autorisations d'accès à votre appliance de sauvegarde sont verrouillées afin que personne ne puisse parcourir ce chemin d'accès, que ce soit de manière malveillante ou accidentelle. Cela garantit également que des acteurs malveillants ne puissent pas accéder à ces sauvegardes pour les chiffrer. Et si possible, envisagez de placer votre NAS de stockage de sauvegarde local hors de votre domaine AD.

- Sécurisez le stockage local et dans le cloud pour les comptes de service. Les comptes de service sont un type particulier de compte privilégié non humain que vous pouvez utiliser pour exécuter des applications, des services, etc. En utilisant un compte de service, vous pouvez limiter l'accès à un seul compte.

- La sauvegarde des données SaaS reste importante. Ce n’est pas parce que les données sont stockées dans « le cloud » qu’elles sont sauvegardées par votre fournisseur de cloud ; effectuez donc des sauvegardes régulières de vos données cloud.

- Imprimez vos plans de reprise après sinistre. Si vous essayez de restaurer vos données et que vous ne disposiez que d’une copie numérique de vos plans de reprise après sinistre, ce document fait probablement partie de ce qui a été compromis, et vous pourriez avoir des difficultés à y accéder. En l’imprimant, vous pouvez facilement accéder à un plan détaillé.

- Ne négligez pas votre matériel réseau. Les sauvegardes ne concernent pas seulement les systèmes d'exploitation, les serveurs et les données, mais aussi les configurations de vos commutateurs, de vos pare-feu, etc., afin que vous puissiez rapidement restaurer ce matériel en cas de panne. Préparez un plan de restauration pour remplacer les éléments de l'infrastructure réseau en cas de défaillance de l'un des composants.

- Envisagez de disposer de sauvegardes supplémentaires des composants physiques ou d'un endroit où vous les procurer. Si vous pouvez disposer de composants physiques supplémentaires, testez-les régulièrement et assurez-vous qu'ils sont utilisables pour des remplacements à chaud en cas de besoin.

- Vérifiez les données qui pourraient être enregistrées à des emplacements inattendus. Les employés peuvent enregistrer des données à des endroits que vous n'avez peut-être pas protégés ; assurez-vous de vérifier toutes les sources sur le réseau.

Récupération après une cyberattaque

Imaginons que le pire soit arrivé : vos données ont été compromises et, soudain, des pirates exigent une rançon pour les restituer. Payer la rançon n'est pas une option, alors comment récupérer vos données ? Ou encore, que faire si vos identifiants ont été volés ?

Malheureusement, face à la recrudescence constante de la cybercriminalité, les organisations doivent se préparer à ces événements en conséquence et savoir comment rebondir rapidement.

- Préparez un plan de reprise après sinistre à l'avance. La meilleure approche pour la reprise consiste à être prêt à faire face à une attaque à tout moment. Ce n'est peut-être pas quelque chose que vous pouvez faire au moment même où le sinistre survient, mais si vous avez défini des étapes à l'avance, il sera plus facile de récupérer autant de données que possible. Reportez-vous à la liste ci-dessus ainsi qu'à cet article de blog pour obtenir des conseils sur la manière d'élaborer votre plan de reprise après sinistre complet.

- Déterminez le type de menace. Face à tant de menaces potentielles, les organisations doivent savoir à quoi elles sont confrontées avant d'essayer de récupérer des données. Par exemple, dans le rapport de détection 2023 de Red Canary, l'entreprise répertorie diverses menaces majeures, chacune nécessitant des méthodes de remédiation différentes. Chaque menace étant unique, ces informations sont cruciales pour déterminer les prochaines étapes de votre stratégie d'éradication. En fonction de l'ampleur et/ou de la gravité de l'incident, vous devrez peut-être faire appel à des spécialistes externes en DFIR. Dans certains cas, votre couverture d'assurance cyber peut préciser qui doivent être ces spécialistes et à quel moment ils doivent intervenir.

- Isolez les appareils vulnérables et infectés. Commencez par évaluer le réseau afin de déterminer l'étendue des dégâts, d'identifier les systèmes affectés et de les isoler du reste du réseau. Discutez dès le départ avec votre équipe d'intervention en cas d'incident (IR) et/ou votre assureur afin de déterminer qui sera responsable de quoi en matière de confinement, d'éradication et de rétablissement. Assurez-vous que la journalisation est correctement configurée et que vous savez ce qu'il ne faut pas faire afin de préserver correctement les preuves. Préparez des plans pour divers scénarios. Ces guides de plans d'intervention en cas d'incident constituent d'excellents exemples sur lesquels s'appuyer.

- Installez les mises à jour de sécurité ou les correctifs. De nombreux attaquants exploitent les failles majeures des logiciels pour s'introduire de force dans votre réseau ; vous devrez donc analyser votre réseau à la recherche de toute vulnérabilité non corrigée avant de procéder à la restauration.

- Effectuez des analyses de sécurité sur vos sauvegardes. De nombreux virus peuvent rester latents sur les réseaux pendant des mois ; vous devrez donc analyser vos sauvegardes pour vous assurer qu’elles ne sont pas infectées avant de procéder à la restauration.

- Récupérez vos sauvegardes. Une fois que vous avez mis la menace en quarantaine et vérifié que vos sauvegardes sont en sécurité, vous pouvez passer à la restauration. Cela dépendra de la manière dont la menace a affecté votre réseau, de la rapidité avec laquelle vous devez restaurer les données, de la quantité de données affectées, et plus encore. Les méthodes de récupération peuvent inclure une récupération granulaire au niveau des fichiers ou une restauration complète du système.

- Mettez à jour tous les mots de passe et codes. Protégez votre organisation contre de futures attaques en mettant à jour tous vos mots de passe et codes de sécurité.

- Effectuez des analyses approfondies des vulnérabilités après la restauration. Une fois la restauration effectuée, vous devez passer votre réseau au peigne fin pour vous assurer que la menace a bien été éradiquée. Encore une fois, les menaces peuvent rester latentes ; vous devez donc effectuer une analyse approfondie pour vous assurer que votre réseau est sûr.

- Documentez la réponse à l'attaque et mettez à jour votre processus de récupération des données. Malheureusement, comme les cyberattaques sont toujours à l'horizon, il est important de documenter ce qui s'est passé et les mesures que vous avez prises pour restaurer vos données. Cette expérience peut vous aider à améliorer votre processus de reprise après sinistre.

Ressources supplémentaires

Pour consulter tous nos guides de sauvegarde, rendez-vous dans la section Sauvegarde (Protection des données) du NinjaOne Dojo.