Indice:

- Perché è importante il rafforzamento degli endpoint:

- Cosa comprende il rafforzamento della sicurezza dei dispositivi:

- Automatizzare il rafforzamento degli endpoint:

- Aggiunta di uno script personalizzato a NinjaOne:

-

Cinque modi per automatizzare il rafforzamento della sicurezza dei dispositivi:

- Distribuzione delle configurazioni di sicurezza dei dispositivi durante la configurazione dei dispositivi

- Abilitare i firewall dei dispositivi e bloccare le connessioni in uscita

- Abilitare, espandere e analizzare i log

- Creare un account amministratore locale e automatizzare la rotazione delle password

- Rilevare e rimuovere software potenzialmente dannoso

- Risorse

- Glossario

Perché è importante il rafforzamento degli endpoint:

Fondamentalmente, il rafforzamento degli endpoint (ovvero dei dispositivi) è il concetto generale di potenziamento della sicurezza a livello di dispositivo. Poiché la protezione degli endpoint è fondamentale per ogni altra azione di sicurezza intrapresa, l'investimento in essa avrà un ROI maggiore rispetto a quasi qualsiasi altra cosa. Se non viene fatto bene, ogni altra soluzione e ogni altro passo intrapreso dovranno essere migliori, più efficaci e presentare meno lacune.

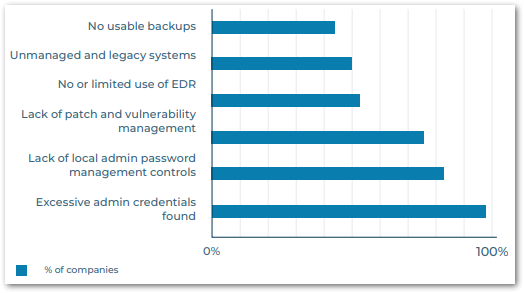

Purtroppo, secondo il Digital Defense Report 2022 di Microsoft, molte organizzazioni non stanno adottando le misure di base necessarie per supportare un rafforzamento completo degli endpoint. Di seguito sono riportati alcuni esempi di problemi chiave che hanno avuto un impatto negativo sulla resilienza informatica:

Sebbene le misure di sicurezza avanzate siano importanti, è fondamentale ricordare che gli aspetti fondamentali necessitano ancora di lavoro. Nello stesso rapporto, Microsoft ha rilevato che una "igiene" di sicurezza di base protegge dal 98% degli attacchi. Implementando buone pratiche di sicurezza, è possibile iniziare a costruire quei livelli di sicurezza e offrire ai malintenzionati meno opportunità di attacco.

Il grafico sottostante evidenzia le raccomandazioni tecniche in materia di sicurezza informatica dei principali governi di lingua inglese per le piccole e medie imprese. Gli investimenti in questo ambito (molti dei quali consistono in raccomandazioni per il rafforzamento dei dispositivi) offrono il massimo valore.

Cosa comprende il rafforzamento della sicurezza dei dispositivi:

Il rafforzamento della sicurezza dei dispositivi comprende qualsiasi modifica apportata a un dispositivo che contribuisca a migliorarne la sicurezza.

Ecco alcuni esempi:

Protezione dell'accesso all'account

- Abilitare e applicare l'autenticazione a più fattori (MFA).

- Rimuovere gli account superflui.

- Modificare gli account amministratore predefiniti.

- Applicare il principio del privilegio minimo per tutti gli account utente.

- Impedire agli utenti finali di installare app.

- Applicare password complesse.

Configurazione del dispositivo

- Abilitare l'avvio sicuro.

- Disabilitare l'USB.

- Crittografare i dischi.

- Bloccare le chiamate di rete da parte delle applicazioni (notepad, wscript, cscript, ecc.).

- Ridurre l'esposizione delle porte.

- Abilita e amplia la registrazione.

- Disabilitare i protocolli non sicuri come SMBv1, Telnet e HTTP.

- Proteggere con password BIOS/UEFI.

Gestione del software

- Rimuovere le app potenzialmente dannose.

- Rimuovere il software non supportato.

- Implementare antivirus / EDR.

- Implementare soluzioni di gestione delle password.

- Abilita il firewall.

- Rimuovere i vecchi file eseguibili.

- Impedire agli utenti finali di installare app.

Audit

- Verificare il rafforzamento della sicurezza dei dispositivi.

Si noti che questo non è un elenco esaustivo, ma un punto di partenza per le organizzazioni che cercano i passi successivi nel loro processo di rafforzamento degli endpoint. Non tutte le attività di rafforzamento dei dispositivi saranno applicabili a ogni ambiente e molte devono essere adattate al proprio ambiente. Quando si migliora la sicurezza degli endpoint, è importante ricordare che gli standard di riferimento cambiano costantemente, quindi gli approcci di sicurezza dovrebbero essere sempre valutati e aggiornati regolarmente.

È inoltre importante notare che esistono diverse azioni critiche che è possibile intraprendere per rafforzare la sicurezza della propria organizzazione, ma che non sono incluse nel rafforzamento degli endpoint, tra cui:

- Gestione delle identità e degli accessi.

- Soluzioni di sicurezza avanzate (SIEM, antivirus avanzato, ecc.).

- Formazione sulla sicurezza per gli utenti finali.

- Strategia di rete.

- Sicurezza delle applicazioni cloud.

- Difesa dalle minacce mobili.

Tutte queste azioni sono fondamentali per garantire la sicurezza, ma non mirano specificamente alla sicurezza a livello di dispositivo.

Automatizzare il rafforzamento degli endpoint:

Prima di passare ad alcuni esempi di come le organizzazioni possono utilizzare NinjaOne per rafforzare e semplificare il loro approccio al rafforzamento degli endpoint, parliamo un po' di più dell'automazione.

In generale, l'automazione IT:

- Riduce il rischio di errore umano.

- Riduce il tempo dedicato alle attività manuali.

- Riduce i costi.

- Standardizza la gestione dei dispositivi e l'erogazione dei servizi.

- Migliora la soddisfazione dei dipendenti IT.

- Migliora l'esperienza dell'utente finale.

- Aiuta a garantire la conformità.

Sfruttando i vantaggi dell'automazione, il processo di rafforzamento degli endpoint diventa molto più semplice, efficiente ed economico nel lungo periodo. Inoltre, poiché i processi sono impostati per essere eseguiti automaticamente, le organizzazioni possono limitare più rapidamente l'esposizione a potenziali vulnerabilità. Meno tempo un dispositivo rimane esposto, meglio è.

All'interno di NinjaOne, esistono vari meccanismi che aiutano le organizzazioni a eseguire facilmente un flusso di lavoro IT automatizzato. Nella sezione successiva, mostreremo cinque esempi di come le organizzazioni possono utilizzare gli strumenti di automazione di NinjaOne per migliorare la sicurezza dei dispositivi, tra cui:

- Automazioni pianificate — Quando si desidera intervenire sui dispositivi di una politica in un momento specifico.

- Attività pianificate: quando si desidera intervenire sui dispositivi di un gruppo in uno o più momenti specifici.

- Condizioni di risultato dello script — Quando si desidera controllare regolarmente le informazioni su un dispositivo e intraprendere un'azione in base ai risultati restituiti.

-

Script attivato da una condizione — Quando si desidera rispondere immediatamente a un cambiamento di stato su un

o un dispositivo. - Script attivato da campo personalizzato — Quando sono necessarie informazioni che NinjaOne non raccoglie di default o per automazioni complesse o in più fasi.

Documentazione correlata:

- Politiche: Automazioni pianificate

- Attività pianificate

- Politiche: Configurazione delle condizioni

- Campi personalizzati e documentazione: CLI e scripting

Aggiunta di uno script personalizzato a NinjaOne:

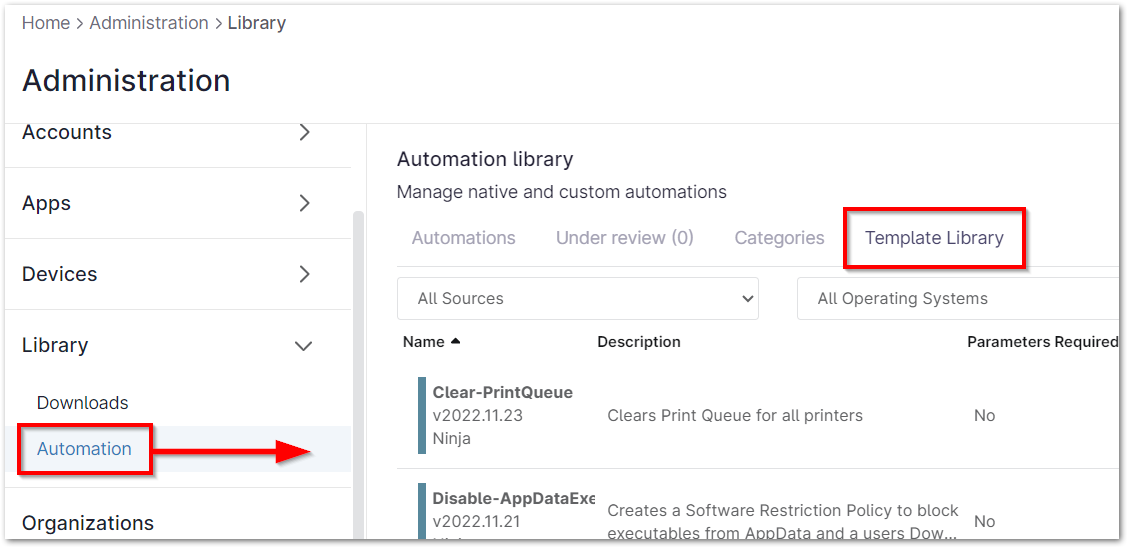

Poiché molte automazioni devono essere personalizzate in base ai singoli ambienti, gli script personalizzati sono fondamentali per l'automazione in NinjaOne. Pertanto, è importante sapere come aggiungere nuovi script alla Libreria di automazioni all'interno della piattaforma NinjaOne. Per aggiungere un nuovo script, sono disponibili diverse opzioni. È possibile:

- Aggiungere un nuovo script utilizzando l'editor di script.

- Importare un nuovo script utilizzando la libreria dei modelli.

- Importare un nuovo script dal proprio computer.

Per chi cerca aiuto con gli script personalizzati, la cartella Script Share nel nostro Dojo (la nostra community di clienti NinjaOne) è piena di script caricati da altri utenti NinjaOne.

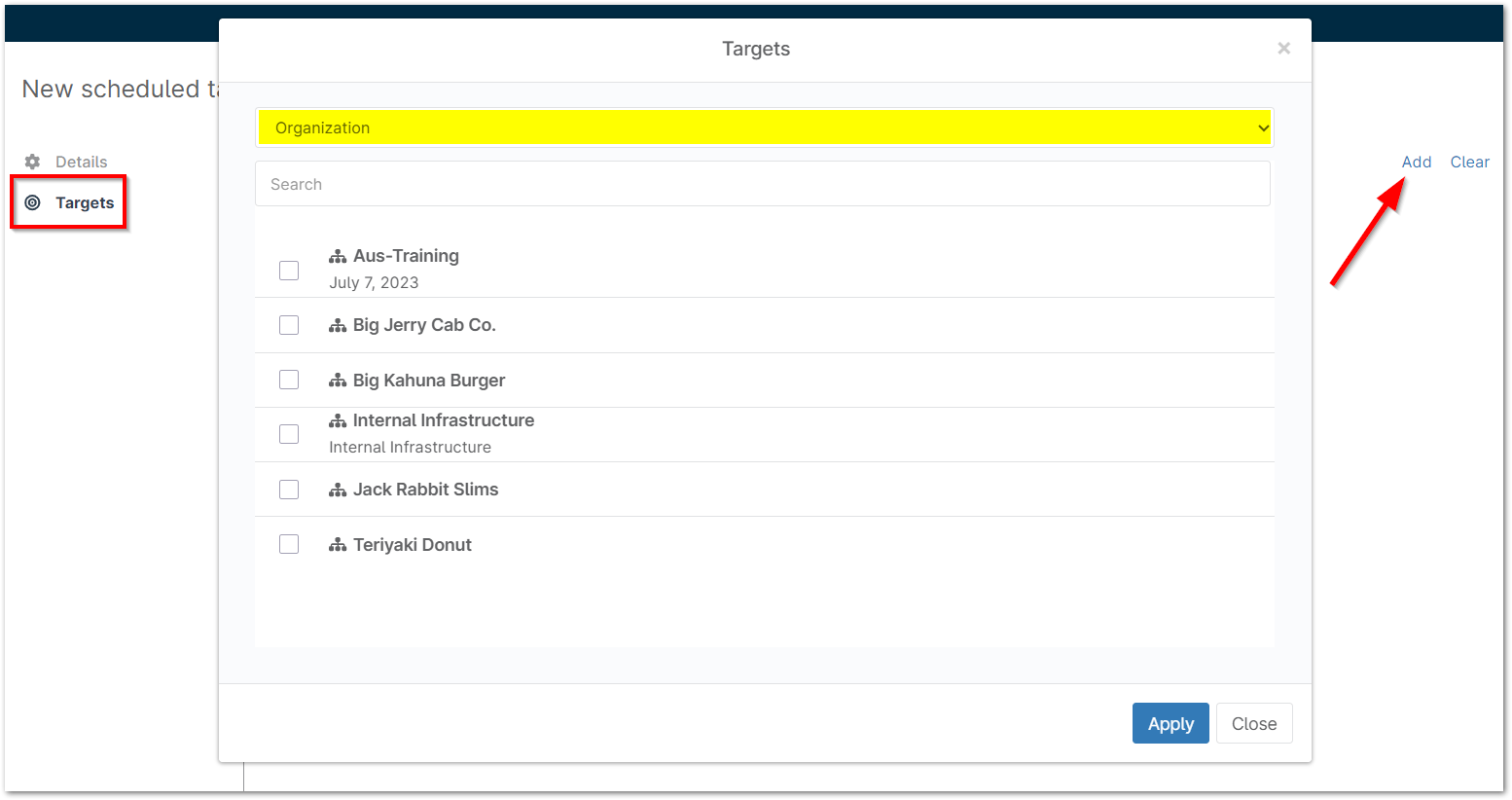

Una volta impostata la pianificazione dell'attività e selezionata l'automazione, vai su Destinazioni e aggiungi una nuova destinazione sul lato destro. Puoi scegliere tra organizzazione, dispositivo o gruppo. In questo caso, selezioneremo Gruppo e cercheremo il gruppo dinamico "BitLocker Disabilitato" creato in precedenza.

Altri esempi di utilizzo dei gruppi dinamici con le automazioni pianificate includono la disabilitazione dei dispositivi di archiviazione di massa, l'impostazione dell'UAC, ecc. All'interno della Libreria dei modelli nella console NinjaOne, troverai una serie di modelli di automazione pronti all'uso.

Abilitare i firewall dei dispositivi e bloccare le connessioni in uscita

Ora, vai alla policy a cui desideri aggiungere questo campo personalizzato. (Se non hai familiarità con la configurazione delle policy, consulta il webinar sull'efficienza delle policy di NinjaOne o

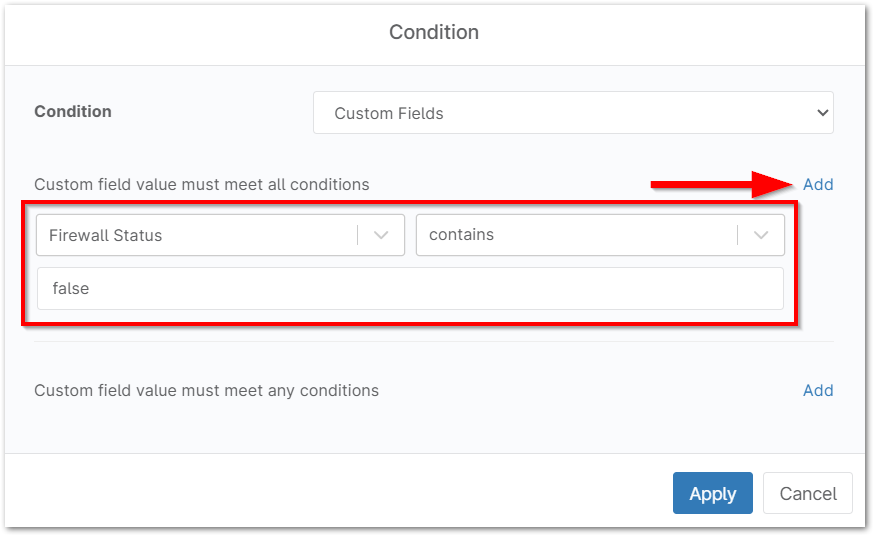

Sotto il menu a tendina Condizione vengono visualizzate due diverse opzioni. Clicca su Aggiungi accanto a "Il valore del campo personalizzato deve soddisfare tutte le condizioni" per generare due nuovi menu a tendina.

Nel primo menu a tendina, seleziona il campo personalizzato "Stato del firewall" che hai creato. Nel secondo menu a tendina, seleziona "contiene". Sotto questi due menu a tendina, digita "false" nel campo di testo (il che significa che il firewall è disabilitato).

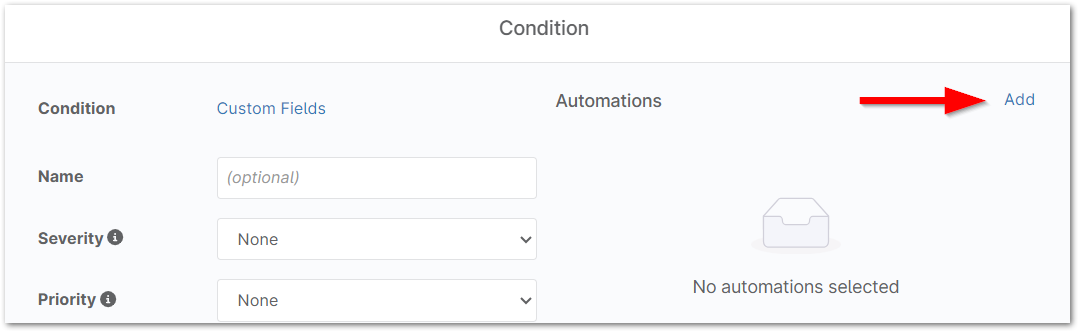

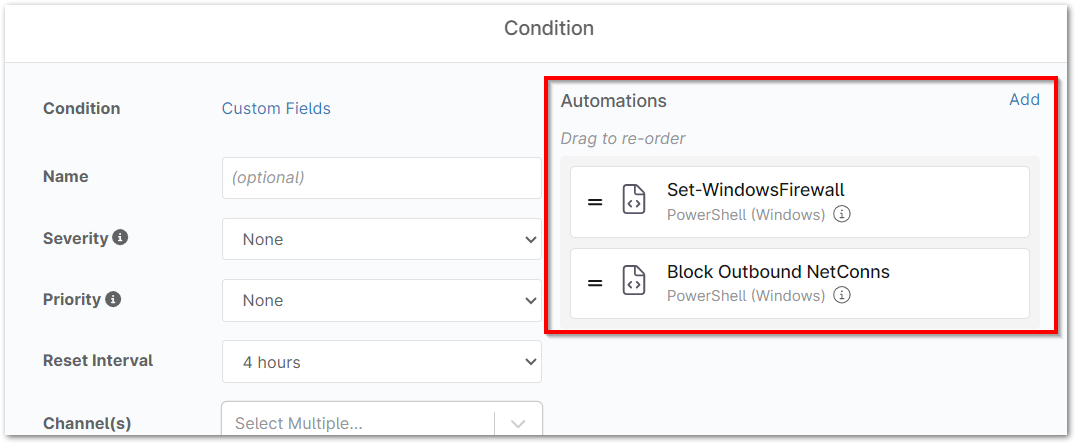

Fai clic su "Applica", quindi su "Aggiungi" a destra di "Automazioni" nella finestra modale "Condizione". Cerca e seleziona "Set-WindowsFirewall" da applicare alla condizione.

Per migliorare la protezione del firewall, puoi anche

Una volta aggiunto alla Libreria di automazione, è possibile aggiungerlo alla stessa condizione Check Firewall a cui è stato aggiunto lo script Set-WindowsFirewall.

Abilitare, espandere e analizzare i log

In questo esempio attiveremo un'automazione durante la configurazione del dispositivo per modificarne le impostazioni.

La configurazione del dispositivo è valida solo quanto le informazioni che si ottengono da esso, ed è qui che entrano in gioco i log degli eventi. I log aiutano a capire cosa sta succedendo sul dispositivo e alcuni log potrebbero dover essere espansi per ottenere una visione accurata dello stato di salute e della sicurezza del proprio ambiente.

Prima di procedere, è consigliabile aggiungere alla propria libreria un nuovo script personalizzato specificamente per espandere tali log degli eventi. A questo scopo è possibile utilizzare la nostra cartella

Una volta scelta la pianificazione preferita, aggiungi lo script personalizzato Expand Event Logging sul lato destro. Da lì, puoi applicare questo script pianificato e verrà eseguito immediatamente.

Oltre all'espansione dei log, il monitoraggio del visualizzatore eventi dall'escalation dei privilegi è un altro modo per aggiungere un livello di sicurezza degli endpoint.

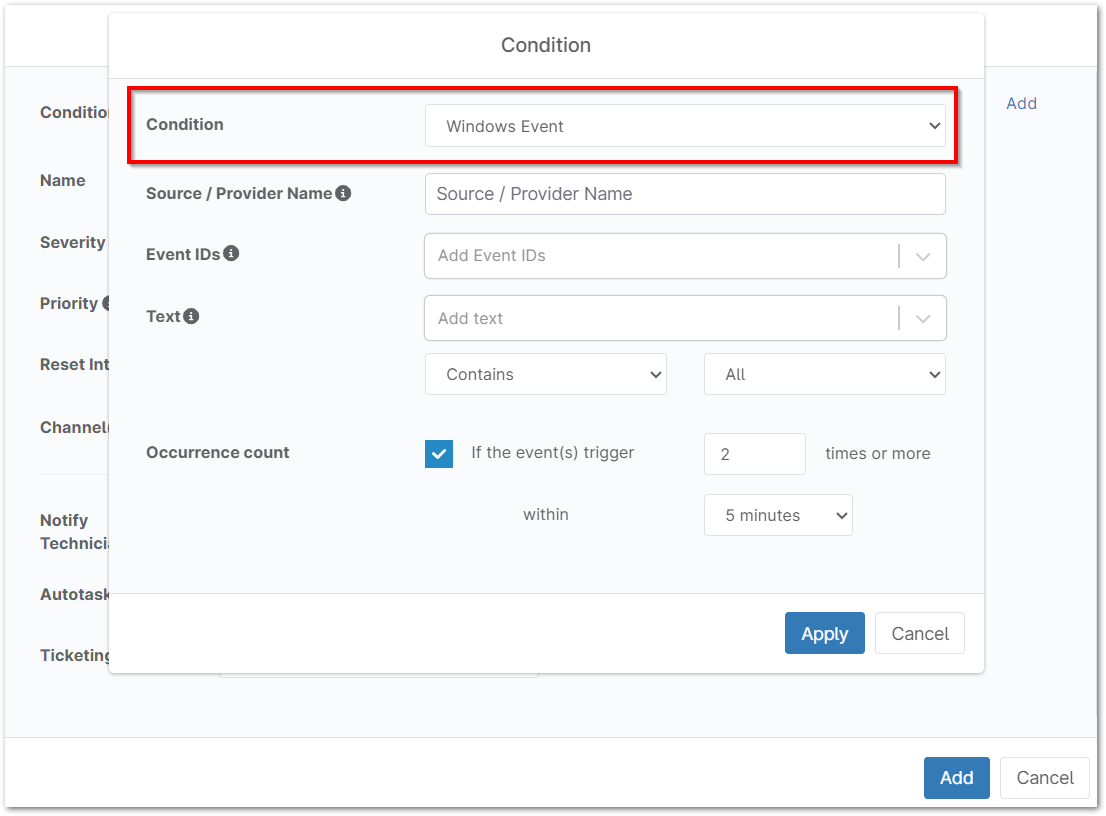

Aggiungi una nuova condizione dalla scheda "Condizioni " all'interno della politica e scegli "Evento Windows" per aggiungere una fonte e gli ID evento specifici che desideri monitorare.

Una volta che uno qualsiasi degli ID evento viene attivato, riceverai un avviso relativo a eventuali modifiche per un utente specifico e potrai intervenire. In questa guida non è prevista alcuna correzione specifica, ma hai la possibilità di aggiungere la correzione nei passaggi di automazione utilizzando i campi personalizzati.

Creare un account amministratore locale e automatizzare la rotazione delle password

In questo esempio attiveremo un'automazione durante la configurazione del dispositivo, quindi eseguiremo un'automazione regolare per modificare una password di amministratore. Windows dispone di funzionalità integrate che puoi sfruttare in NinjaOne per facilitare la rotazione e la protezione delle password. Crea uno script personalizzato a questo scopo e aggiungilo a un'automazione pianificata nella politica scelta, quindi impostalo in modo che venga eseguito secondo la pianificazione desiderata.

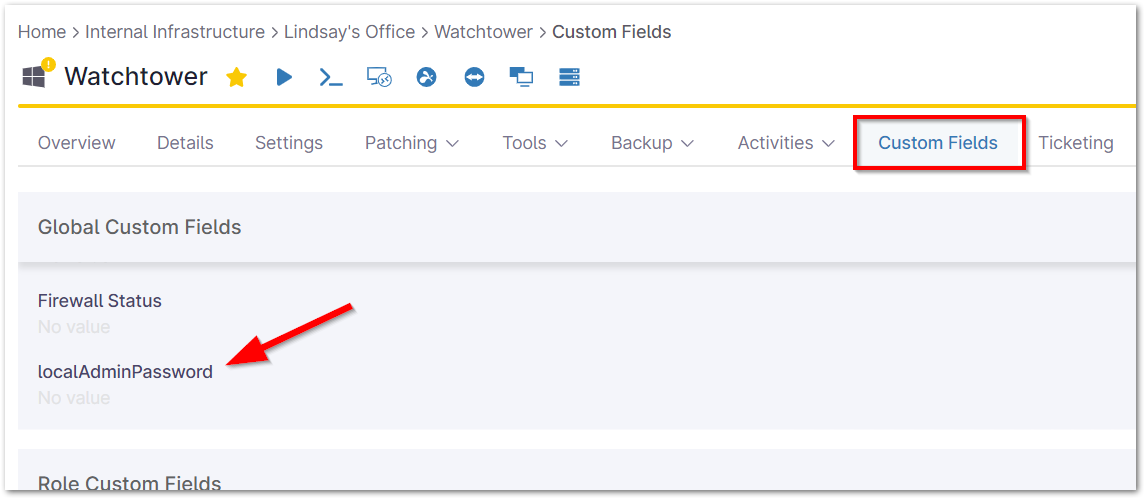

A tal fine, torna al menu Campi personalizzati globali (Amministrazione > Dispositivi) e aggiungi un nuovo campo. Assegna a questo nuovo campo lo stesso nome che hai impostato nello script personalizzato per la rotazione delle password (ad es. "localAdminPassword" per impostazione predefinita) e seleziona il tipo di campo "Sicuro" dal menu a tendina.

Un campo personalizzato "sicuro" è creato appositamente per gestire in modo sicuro le credenziali: non è visibile in testo normale, richiede l'autenticazione a più fattori (MFA) per essere visualizzato ed è completamente crittografato. È inoltre disponibile una funzione di controllo per verificare chi ha accesso al campo personalizzato "sicuro" che è stato aggiunto.

Una volta cliccato su Crea, vedrai ulteriori campi a discesa. Si consiglia di impostare il menu a tendina Automazioni su "Solo scrittura" e il menu a tendina Tecnico su "Solo lettura", poiché questo script crea un account di servizio, genera una stringa di caratteri alfanumerici casuale come password e la aggiunge come campo personalizzato "secure". Una volta generata la password, lo script la riscriverà nel campo personalizzato "secure".

Ciò significa che non si dispone di password standardizzate a livello generale ed è possibile accedere al singolo dispositivo per visualizzare la password locale (localAdminPassword) nella scheda Campi personalizzati della dashboard del dispositivo (immagine 24).

Rilevare e rimuovere software potenzialmente dannoso

In questo esempio, useremo una condizione di policy per rilevare un cambiamento di stato (software installato) e attivare un'automazione per risolvere il problema.

È possibile utilizzare gli strumenti di automazione di NinjaOne per rilevare e rimuovere facilmente software dannoso o indesiderato dagli endpoint. Prima di creare la condizione di rilevamento del software, è necessario aggiungere uno script personalizzato "Disinstalla applicazione" alla Libreria di automazione di NinjaOne. A questo scopo è possibile utilizzare la nostra cartella

Fai clic su Applica, quindi aggiungi l'automazione sul lato destro della finestra modale di configurazione della condizione.

Per assicurarti di risolvere completamente i tuoi problemi, verifica e conferma che questo script PowerShell o programma di disinstallazione rimuova correttamente l'applicazione prima di procedere alla distribuzione completa.

Risorse

Il rafforzamento degli endpoint è essenziale e, con una corretta automazione, può essere facile da implementare e mantenere. Se stai cercando uno strumento che ti aiuti ad automatizzare il tuo flusso di lavoro IT, accedi qui alla versione di prova gratuita di NinjaOne:

https://www.ninjaone.com/freetrialform/

Abbiamo anche stilato un elenco di alcuni framework di sicurezza che puoi utilizzare per proteggere la tua rete e i tuoi dispositivi:

- Guida NIST alla sicurezza generale dei server

- Benchmark CIS per desktop Microsoft Windows

- Base di conoscenza sulla sicurezza MITRE ATT&CK

Glossario

Di seguito sono riportate le definizioni degli acronimi utilizzati in questo articolo. Per ulteriori definizioni, consultare la Terminologia NinjaOne.

| Termine | Definizione |

|---|---|

| API | Interfaccia di programmazione dell'applicazione |

| AV | Antivirus |

| BIOS | Sistema di input/output di base |

| EDR | Rilevamento e risposta agli endpoint |

| HTTP | Protocollo di trasferimento ipertestuale |

| MFA | Autenticazione a più fattori |

| SIEM | Gestione delle informazioni e degli eventi di sicurezza |

| SMBv1 | Server Message Block (v1) |

| Teletype | Rete Teletype |

| UAC | Controllo account utente |

| UEFI | Interfaccia firmware estensibile unificata |

| USB | Universal Serial Bus |