Inhaltsverzeichnis:

- Warum Endpoint Hardening wichtig ist:

- Was umfasst die Geräteabsicherung?

- Endpunkt-Hardening automatisieren:

- Hinzufügen eines benutzerdefinierten Skripts zu NinjaOne:

-

Fünf Möglichkeiten zur Automatisierung der Geräteabsicherung:

- Sicherheitskonfigurationen bei der Geräteeinrichtung bereitstellen

- Aktivieren von Geräte-Firewalls und Blockieren ausgehender Verbindungen

- Protokolle aktivieren, erweitern und auswerten

- Erstellen eines lokalen Administratorkontos und Automatisieren der Passwortrotation

- Erkennen und Entfernen potenziell schädlicher Software

- Ressourcen

- Glossar

Warum Endpunkt-Härtung wichtig ist:

Im Kern ist die Endpunkt-Härtung (d. h. die Härtung von Geräten) das übergreifende Konzept zur Stärkung der Sicherheit auf Geräteebene. Da die Sicherung Ihrer Endpunkte die Grundlage für alle anderen Sicherheitsmaßnahmen bildet, die Sie ergreifen, wird die Investition, die Sie darin tätigen, einen höheren ROI erzielen als fast alles andere. Wenn Sie dies nicht gut umsetzen, müssen alle anderen Lösungen und Schritte, die Sie ergreifen, besser sein, mehr leisten und weniger Lücken aufweisen.

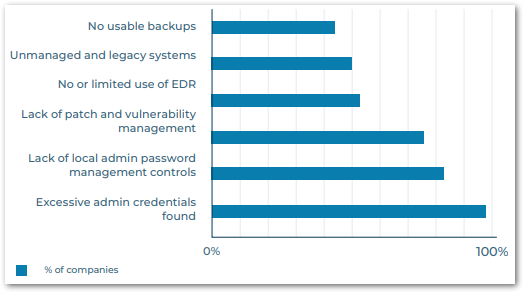

Leider ergab der „2022 Digital Defense Report“ von Microsoft, dass viele Unternehmen nicht die grundlegenden Schritte unternehmen, die für eine umfassende Endpunkt-Härtung erforderlich sind. Nachfolgend finden Sie einige Beispiele für zentrale Probleme, die sich negativ auf die Cyber-Resilienz auswirken:

Zwar sind fortschrittliche Sicherheitsmaßnahmen wichtig, doch darf nicht vergessen werden, dass an den Grundlagen noch gearbeitet werden muss. Im selben Bericht stellte Microsoft fest, dass grundlegende Sicherheitshygiene vor 98 % der Angriffe schützt. Durch die Umsetzung bewährter Sicherheitspraktiken können Sie damit beginnen, diese Sicherheitsebenen aufzubauen und Angreifern weniger Angriffsmöglichkeiten bieten.

Die folgende Tabelle zeigt die technischen Cybersicherheitsempfehlungen großer englischsprachiger Regierungen für kleine und mittlere Unternehmen. Investitionen in diesen Bereich (von denen viele Empfehlungen zur Geräteabsicherung sind) bieten den größten Nutzen.

Was die Gerätehärtung umfasst:

Die Gerätehärtung umfasst alle Änderungen, die Sie an einem Gerät vornehmen, um dessen Sicherheit zu verbessern.

Hier sind einige Beispiele:

Schutz des Kontozugangs

- Aktivieren und erzwingen Sie MFA.

- Entfernen Sie überflüssige Konten.

- Ändern Sie die Standard-Administratorkonten.

- Setzen Sie für alle Benutzerkonten das Prinzip der geringsten Berechtigungen durch.

- Verhindern Sie, dass Endbenutzer Apps installieren.

- Starke Passwörter durchsetzen.

Gerätekonfiguration

- Sicheren Start aktivieren.

- Deaktivieren Sie USB.

- Festplatten verschlüsseln.

- Blockieren Sie Netzwerkaufrufe von Anwendungen (Notepad, wscript, cscript usw.).

- Reduzieren Sie die Anzahl offener Ports.

- Aktivieren und erweitern Sie die Protokollierung.

- Deaktivieren Sie unsichere Protokolle wie SMBv1, Telnet und HTTP.

- BIOS/UEFI mit einem Passwort schützen.

Softwareverwaltung

- Entfernen Sie potenziell schädliche Apps.

- Entfernen Sie nicht unterstützte Software.

- Stellen Sie Antivirus-/EDR-Lösungen bereit.

- Passwortverwaltungslösungen bereitstellen.

- Aktivieren Sie die Firewall.

- Entfernen Sie alte ausführbare Dateien.

- Verhindern Sie, dass Endbenutzer Apps installieren.

Überprüfung

- Überprüfen Sie die Absicherung der Geräte.

Beachten Sie, dass dies keine vollständige Liste ist, sondern ein Ausgangspunkt für Unternehmen, die nach den nächsten Schritten in ihrem Prozess zur Endgeräte-Absicherung suchen. Nicht jede Maßnahme zur Geräteabsicherung ist auf jede Umgebung anwendbar, und viele müssen an Ihre eigene Umgebung angepasst werden. Denken Sie bei der Verbesserung der Endgerätesicherheit daran, dass sich die Standards ständig ändern, sodass Sicherheitsansätze regelmäßig überprüft und aktualisiert werden sollten.

Es ist außerdem wichtig zu beachten, dass es eine Reihe wichtiger Maßnahmen gibt, die Sie zur Stärkung der Sicherheit Ihres Unternehmens ergreifen können, die jedoch nicht zur Endpunkt-Härtung gehören, darunter:

- Identitäts- und Zugriffsmanagement.

- Erweiterte Sicherheitslösungen (SIEM, erweiterte Antivirensoftware usw.).

- Schulungen zur Sensibilisierung für Sicherheitsfragen für Endbenutzer.

- Netzwerkstrategie.

- Sicherheit von Cloud-Anwendungen.

- Abwehr mobiler Bedrohungen.

All diese Maßnahmen sind für die Gewährleistung der Sicherheit entscheidend, zielen jedoch nicht speziell auf die Sicherheit auf Geräteebene ab.

Automatisierung der Endpunkt-Absicherung:

Bevor wir uns einige Beispiele ansehen, wie Unternehmen NinjaOne nutzen können, um ihren Ansatz zur Endpunkt-Absicherung zu stärken und zu vereinfachen, wollen wir noch etwas näher auf die Automatisierung eingehen.

Im Allgemeinen gilt für die IT-Automatisierung:

- das Potenzial für menschliche Fehler.

- Reduziert den Zeitaufwand für manuelle Aufgaben.

- Kosten senken.

- standardisiert die Geräteverwaltung und die Bereitstellung von Diensten

- die Zufriedenheit der IT-Mitarbeiter.

- Verbessert die Endbenutzererfahrung.

- Unterstützt die Einhaltung von Compliance-Vorgaben.

Durch die Nutzung der Vorteile der Automatisierung wird der Prozess der Endpunkt-Absicherung langfristig wesentlich einfacher, effizienter und kostengünstiger. Da die Prozesse automatisch ablaufen, können Unternehmen zudem potenzielle Sicherheitslücken schneller eindämmen. Je kürzer die Zeit, in der ein Gerät exponiert ist, desto besser.

In NinjaOne gibt es verschiedene Mechanismen, die Unternehmen dabei helfen, einen automatisierten IT-Workflow einfach auszuführen. Im nächsten Abschnitt zeigen wir fünf Beispiele, wie Unternehmen die Automatisierungstools von NinjaOne nutzen können, um die Gerätesicherheit zu verbessern, darunter:

- Geplante Automatisierungen – Wenn Sie zu einem bestimmten Zeitpunkt Maßnahmen für Geräte in einer Richtlinie ergreifen möchten.

- Geplante Aufgaben – Wenn Sie zu einem bestimmten Zeitpunkt Maßnahmen für Geräte in einer Gruppe ergreifen möchten.

- Bedingungen für Skriptergebnisse – Wenn Sie regelmäßig Informationen auf einem Gerät überprüfen und basierend auf den zurückgegebenen Ergebnissen Maßnahmen ergreifen möchten.

-

Durch eine Bedingung ausgelöstes Skript – Wenn Sie sofort auf eine Statusänderung bei einem Gerät reagieren möcht

. - Durch benutzerdefinierte Felder ausgelöstes Skript – Wenn Sie Informationen benötigen, die NinjaOne standardmäßig nicht erfasst, oder für mehrstufige/komplexe Automatisierungen.

Verwandte Dokumentation:

- Richtlinien: Geplante Automatisierungen

- Geplante Aufgaben

- Richtlinien: Konfiguration von Bedingungen

- Benutzerdefinierte Felder und Dokumentation: CLI und Skripting

Hinzufügen eines benutzerdefinierten Skripts zu NinjaOne:

Da so viele Automatisierungen an individuelle Umgebungen angepasst werden müssen, sind benutzerdefinierte Skripte für die Automatisierung in NinjaOne von entscheidender Bedeutung. Daher ist es wichtig zu wissen, wie Sie neue Skripte zu Ihrer Automatisierungsbibliothek innerhalb der NinjaOne-Plattform hinzufügen können. Um ein neues Skript hinzuzufügen, stehen Ihnen verschiedene Optionen zur Verfügung. Sie können entweder:

- ein neues Skript über den Skript-Editor hinzufügen

- ein neues Skript über die Vorlagenbibliothek importieren

- ein neues Skript von Ihrem Computer importieren.

Für alle, die Hilfe bei benutzerdefinierten Skripten suchen: Der Ordner „Script Share“ in unserem Dojo (unserer NinjaOne-Kunden-Community) ist voll mit Skripten, die von anderen NinjaOne-Nutzern hochgeladen wurden.

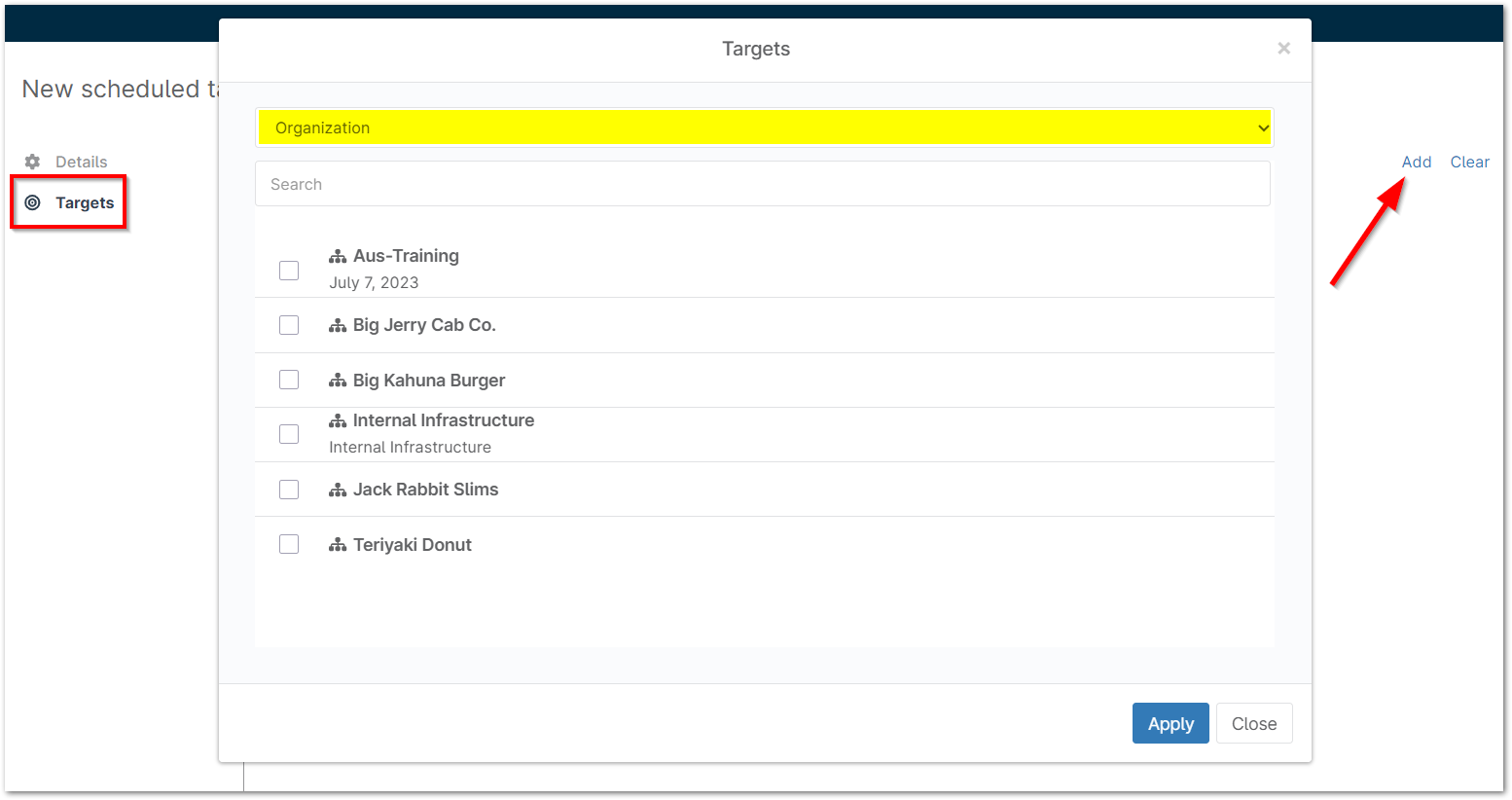

Nachdem Sie den Aufgabenplan festgelegt und die Automatisierung ausgewählt haben, gehen Sie zu „Ziele“ und fügen Sie auf der rechten Seite ein neues Ziel hinzu. Sie können zwischen Organisation, Gerät oder Gruppe wählen. In diesem Fall wählen wir „Gruppe“ und suchen nach der zuvor erstellten dynamischen Gruppe „BitLocker deaktiviert“.

Weitere Beispiele für die Verwendung dynamischer Gruppen bei geplanten Automatisierungen sind das Deaktivieren von Massenspeichergeräten, das Einrichten der Benutzerkontensteuerung (UAC) usw. In der Vorlagenbibliothek der NinjaOne-Konsole finden Sie eine Reihe von einsatzbereiten Automatisierungsvorlagen.

Geräte-Firewalls aktivieren und ausgehende Verbindungen blockieren

Navigieren Sie nun zu einer Richtlinie, der Sie dieses benutzerdefinierte Feld hinzufügen möchten. (Wenn Sie mit der Einrichtung von Richtlinien nicht vertraut sind, sehen Sie sich das NinjaOne-Webinar zur Richtlinieneffizienz oder den

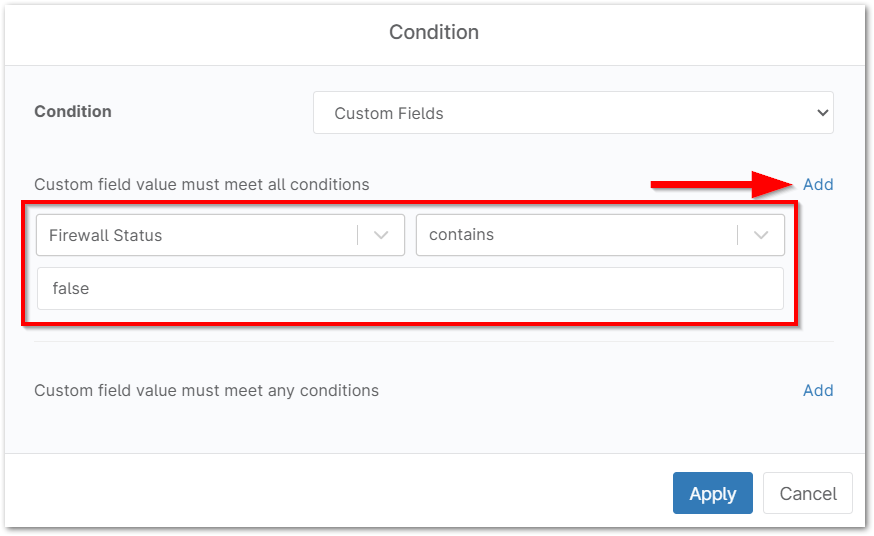

Unter dem Dropdown-Menü „Bedingung“ werden zwei verschiedene Optionen angezeigt. Klicken Sie neben „Der Wert des benutzerdefinierten Feldes muss alle Bedingungen erfüllen“ auf „Hinzufügen“, um zwei neue Dropdown-Menüs zu generieren.

Wählen Sie im ersten Dropdown-Menü das von Ihnen erstellte benutzerdefinierte Feld „Firewall-Status“ aus. Wählen Sie im zweiten Dropdown-Menü „enthält“ aus. Geben Sie unterhalb dieser beiden Dropdown-Menüs „false“ in das Textfeld ein (was bedeutet, dass die Firewall deaktiviert ist).

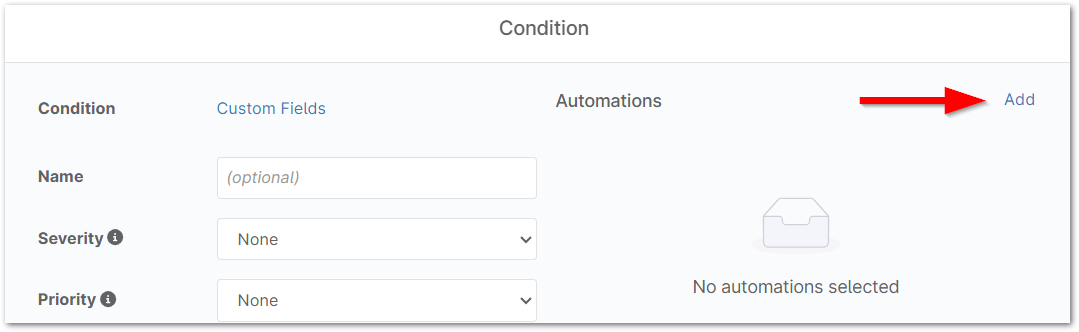

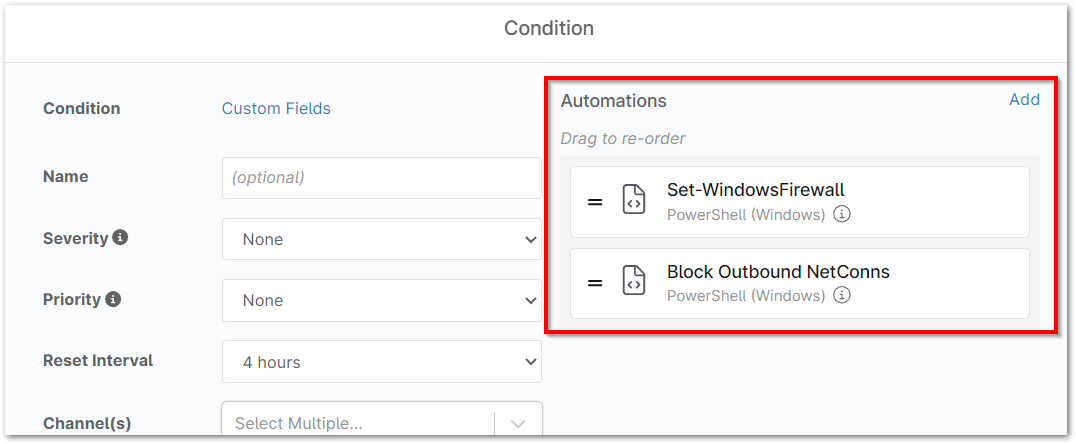

Klicken Sie auf „Übernehmen“ und dann auf „Hinzufügen“ rechts neben „Automatisierungen“ im Modal „Bedingung“. Suchen Sie nach „Set-WindowsFirewall“ und wählen Sie es aus, um es auf die Bedingung anzuwenden.

Um den Firewall-Schutz zu verbessern, können Sie auch

Sobald es zur Automation Library hinzugefügt wurde, können Sie es derselben „Check Firewall“-Bedingung hinzufügen, der Sie auch das „Set-WindowsFirewall“-Skript hinzugefügt haben.

Aktivieren, Erweitern und Logs auswerten

In diesem Beispiel lösen wir bei der Geräteeinrichtung eine Automatisierung aus, um eine Gerätekonfiguration zu ändern.

Die Gerätekonfiguration ist nur so gut wie die Informationen, die Sie daraus gewinnen – und genau hier kommen Ereignisprotokolle ins Spiel. Protokolle helfen Ihnen zu verstehen, was auf dem Gerät geschieht, und bestimmte Protokolle müssen möglicherweise erweitert werden, damit Sie einen genauen Überblick über den Zustand und die Sicherheit Ihrer Umgebung erhalten.

Bevor wir weitere Schritte unternehmen, sollten Sie ein neues benutzerdefiniertes Skript speziell zum Erweitern dieser Ereignisprotokolle zu Ihrer Bibliothek hinzufügen. Sie können hierfür unseren Ordner

Sobald Sie Ihren bevorzugten Zeitplan ausgewählt haben, fügen Sie Ihr benutzerdefiniertes Skript zur Erweiterung der Ereignisprotokollierung auf der rechten Seite hinzu. Von dort aus können Sie dieses geplante Skript anwenden, und es wird sofort ausgeführt.

Neben der Erweiterung der Protokolle ist die Überwachung Ihres Ereignisprotokolls auf Berechtigungserweiterungen eine weitere Möglichkeit, die Endpunktsicherheit zu erhöhen.

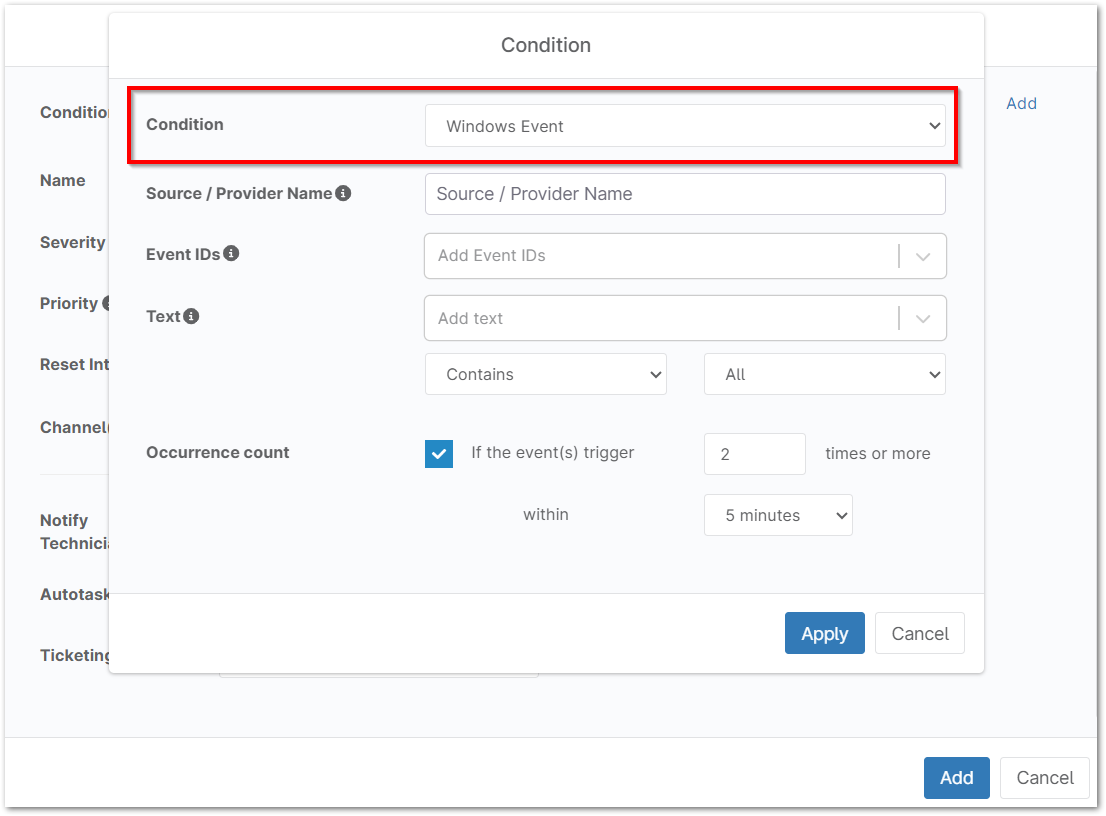

Fügen Sie auf der Registerkarte „Bedingungen“ innerhalb der Richtlinie eine neue Bedingung hinzu und wählen Sie „Windows-Ereignis“, um eine Quelle und bestimmte Ereignis-IDs hinzuzufügen, die Sie überwachen möchten.

Sobald eine der Ereignis-IDs ausgelöst wird, werden Sie über Änderungen für einen bestimmten Benutzer benachrichtigt und können Maßnahmen ergreifen. In dieser Anleitung wird keine spezifische Korrekturmaßnahme beschrieben, aber Sie haben die Möglichkeit, mithilfe von benutzerdefinierten Feldern Korrekturmaßnahmen in die Automatisierungsschritte einzufügen.

Erstellen Sie ein lokales Administratorkonto und automatisieren Sie die Passwortrotation

In diesem Beispiel lösen wir bei der Geräteeinrichtung eine Automatisierung aus und führen anschließend eine regelmäßige Automatisierung durch, um ein Administratorkennwort zu ändern. Windows verfügt über integrierte Funktionen, die Sie in NinjaOne nutzen können, um die Kennwortrotation und den Schutz zu unterstützen. Erstellen Sie zu diesem Zweck ein benutzerdefiniertes Skript, fügen Sie es einer geplanten Automatisierung in der von Ihnen gewählten Richtlinie hinzu und legen Sie fest, dass es nach dem gewünschten Zeitplan ausgeführt wird.

Gehen Sie dazu zurück zu Ihrem Menü „Globale benutzerdefinierte Felder “ (Verwaltung > Geräte) und fügen Sie ein neues Feld hinzu. Benennen Sie dieses neue Feld mit demselben Namen, den Sie im benutzerdefinierten Skript für die Passwortrotation festgelegt haben (d. h. standardmäßig „localAdminPassword“), und wählen Sie den Feldtyp „Sicher“ aus der Dropdown-Liste aus.

Ein benutzerdefiniertes „Secure“-Feld wurde speziell für den sicheren Umgang mit Anmeldedaten entwickelt – es ist nicht im Klartext sichtbar, erfordert MFA für die Anzeige und ist vollständig verschlüsselt. Es gibt außerdem eine Überwachungsfunktion, um zu sehen, wer Zugriff auf das hinzugefügte benutzerdefinierte „Secure“-Feld hat.

Sobald Sie auf „Erstellen“ klicken , werden weitere Dropdown-Felder angezeigt. Sie sollten das Dropdown-Menü „Automations“ auf „Write Only“ und das Dropdown-Menü „Technician“ auf „Read Only“ setzen, da dieses Skript ein Dienstkonto erstellt, eine zufällige alphanumerische Zeichenfolge als Passwort generiert und diese als „sicheres“ benutzerdefiniertes Feld hinzufügt. Sobald das Passwort generiert ist, schreibt das Skript das Passwort zurück in das „sichere“ benutzerdefinierte Feld.

Das bedeutet, dass Sie keine einheitlichen Passwörter verwenden und auf dem jeweiligen Gerät unter dem Reiter „Benutzerdefinierte Felder“ im Geräte-Dashboard das „localAdminPassword“ einsehen können (Abbildung 24).

Erkennen und Entfernen potenziell schädlicher Software

In diesem Beispiel verwenden wir eine Richtlinienbedingung, um eine Statusänderung (installierte Software) zu erkennen und eine Automatisierung auszulösen, um das Problem zu beheben.

Sie können die Automatisierungstools von NinjaOne nutzen, um schädliche oder unerwünschte Software auf Endgeräten einfach zu erkennen und zu entfernen. Bevor Sie die Bedingung zur Softwareerkennung erstellen, müssen Sie ein benutzerdefiniertes Skript zum Deinstallieren von Anwendungen zur NinjaOne-Automatisierungsbibliothek hinzufügen. Sie können hierfür unseren Ordner

Klicken Sie auf „Übernehmen“ und fügen Sie dann die Automatisierung auf der rechten Seite des Modals zur Bedingungskonfiguration hinzu.

Um sicherzustellen, dass Sie Ihre Probleme vollständig beheben, testen und bestätigen Sie, dass dieses PowerShell-Skript oder das Deinstallationsprogramm die Anwendung erfolgreich entfernt, bevor Sie es vollständig bereitstellen.

Ressourcen

Die Absicherung von Endpunkten ist unerlässlich und lässt sich mit der richtigen Automatisierung einfach implementieren und aufrechterhalten. Wenn Sie nach einem Tool suchen, das Ihnen bei der Automatisierung Ihres IT-Workflows hilft, erhalten Sie hier Zugang zu einer kostenlosen NinjaOne-Testversion:

https://www.ninjaone.com/freetrialform/

Wir haben außerdem eine Liste mit einigen Sicherheits-Frameworks zusammengestellt, die Sie zur Absicherung Ihres Netzwerks und Ihrer Geräte nutzen können:

- NIST-Leitfaden zur allgemeinen Serversicherheit

- CIS-Benchmarks für Microsoft Windows-Desktops

- MITRE ATT&CK-Sicherheits-Wissensdatenbank

Glossar

Nachfolgend finden Sie Definitionen der in diesem Artikel verwendeten Abkürzungen. Weitere Definitionen finden Sie unter NinjaOne-Terminologie.

| Begriff | Definition |

|---|---|

| API | Anwendungsprogrammierschnittstelle |

| AV | Antivirus |

| BIOS | Basic Input/Output System |

| EDR | Endpunkt-Erkennung und -Reaktion |

| HTTP | Hypertext Transfer Protocol |

| MFA | Multi-Faktor-Authentifizierung |

| SIEM | Sicherheitsinformations- und Ereignismanagement |

| SMBv1 | Server Message Block (v1) |

| Telnet | Teletype-Netzwerk |

| UAC | Benutzerkontensteuerung |

| UEFI | Unified Extensible Firmware Interface |

| USB | Universal Serial Bus |