Tema

Este artículo explica cómo configurar Platform SSO para sus dispositivos macOS con Entra ID utilizando NinjaOne. También describe el proceso de registro para que el usuario final pueda ver cuándo su dispositivo está inscrito en la gestión de dispositivos móviles (MDM) de NinjaOne.

Entorno

- NinjaOne MDM

- macOS

- Plataforma Apple

- Microsoft Entra

Descripción

Platform SSO es una tecnología desarrollada por Apple para macOS que permite a los proveedores de identidad (IDP) gestionar el inicio de sesión único (SSO) en sus aplicaciones empresariales basándose en el inicio de sesión local del usuario en el propio dispositivo. Encontrará más información sobre este producto en el sitio web para desarrolladores: Inicio de sesión único en la plataforma para macOS - Soporte técnico de Apple (externo).

Dependiendo de la implementación específica, Platform SSO puede permitir diferentes tipos de funcionalidades. Actualmente, las cuentas de usuario locales existentes en un dispositivo macOS recibirán una notificación para autenticarse y registrarse en Platform SSO para su cuenta. Los técnicos pueden definir opcionalmente la política para permitir que se creen cuentas de usuario locales posteriores mediante la autenticación del IDP en la ventana de inicio de sesión del dispositivo local.

Índice

- Requisitos previos

- Platform SSO con Microsoft Entra ID

- 1. Implemente la aplicación Intune Company Portal en los dispositivos NinjaOne

- 2. Configure el perfil MDM de la extensión SSO de la plataforma en NinjaOne

- 3. Registrarse en Platform SSO en el dispositivo utilizando una clave Secure Enclave

- 4. (Opcional) Omita el aviso de privacidad obligatorio para Microsoft AutoUpdater

- 5. (Opcional) Permitir que otros usuarios inicien sesión con sus credenciales de Entra ID

- Recursos adicionales

Requisitos previos

Para configurar Platform SSO, debe cumplir ciertos requisitos independientemente del IDP y la gestión de dispositivos móviles (MDM), aunque los pasos exactos pueden variar en función de la implementación.

- El IDP (como Microsoft u Okta) debe ser compatible con el protocolo SSO de la plataforma.

- El dispositivo macOS debe estar registrado en MDM.

- La extensión Platform SSO correspondiente (una aplicación nativa de macOS) debe estar implementada en el dispositivo.

- El perfil MDM de la extensión Platform SSO debe implementarse en el dispositivo.

Platform SSO admite tres métodos de autenticación para los usuarios como protocolo. El IDP utilizado para la autenticación también debe ser compatible con estos mismos métodos; de lo contrario, es posible que solo esté disponible un subconjunto de estos métodos para un IDP concreto.

- Clave respaldada por Secure Enclave: en la mayoría de los casos, este es el método de autenticación preferido y más seguro cuando se utiliza Platform SSO con un IDP que lo admite. Con este método de autenticación, el usuario crea una contraseña local para el dispositivo. Una vez registrado Platform SSO, el dispositivo genera una clave criptográfica vinculada al hardware que se utiliza para el SSO con cualquier sitio web y aplicación federados con el IDP para la autenticación.

- Dado que la clave de autenticación está vinculada al dispositivo físico y el usuario final nunca la conoce, esto permite un método de autenticación sin contraseña y resistente al phishing para las aplicaciones empresariales. Con este enfoque, la contraseña local del dispositivo actúa efectivamente como un número de identificación personal (PIN) del dispositivo que se utiliza para acceder únicamente al dispositivo físico.

- Tarjeta inteligente: se utiliza una tarjeta inteligente o un token físico para iniciar sesión en macOS de forma local. Una vez iniciada la sesión, se utiliza la misma tarjeta inteligente para el SSO en cualquier aplicación federada con el IDP para la autenticación.

- Código de acceso: la contraseña del IDP del usuario se sincroniza con la contraseña del dispositivo local. Esta contraseña se utiliza para el SSO en cualquier aplicación federada con el IdP para la autenticación.

- Aunque esto proporciona una mayor comodidad para el usuario final, ya que la contraseña del dispositivo local pasa a ser la misma que la contraseña del IDP, también crea un riesgo adicional de phishing. Si un tercero malintencionado llegara a conocer el código de acceso del IDP, podría acceder tanto al dispositivo físico como a cualquier aplicación empresarial federada con el IDP. Por este motivo, NinjaOne recomienda utilizar una clave respaldada por Secure Enclave cuando los dispositivos sean utilizados principalmente por un solo usuario.

SSO de plataforma con Microsoft Entra ID

Microsoft Entra ID es compatible con el SSO de plataforma y las tres opciones de autenticación de usuarios finales.

Por lo general, los usuarios verán la notificación inicial del sistema después de que se hayan instalado las aplicaciones NinjaOne Agent y Microsoft Company Portal en el dispositivo, lo que puede tardar varios minutos tras el registro inicial en MDM. Si no aparece la notificación de registro, cierre la sesión del dispositivo localmente y vuelva a iniciarla para activarla.

1. Implemente la aplicación Intune Company Portal en los dispositivos NinjaOne

Para el SSO de plataforma con Microsoft Entra ID, Microsoft utiliza la aplicación Company Portal para gestionar la funcionalidad SSO. La aplicación Company Portal se puede descargar desde Microsoft aquí (archivo de paquete descargable).

Una vez descargada, puede seguir los siguientes pasos para implementarla en sus dispositivos macOS inscritos en NinjaOne MDM:

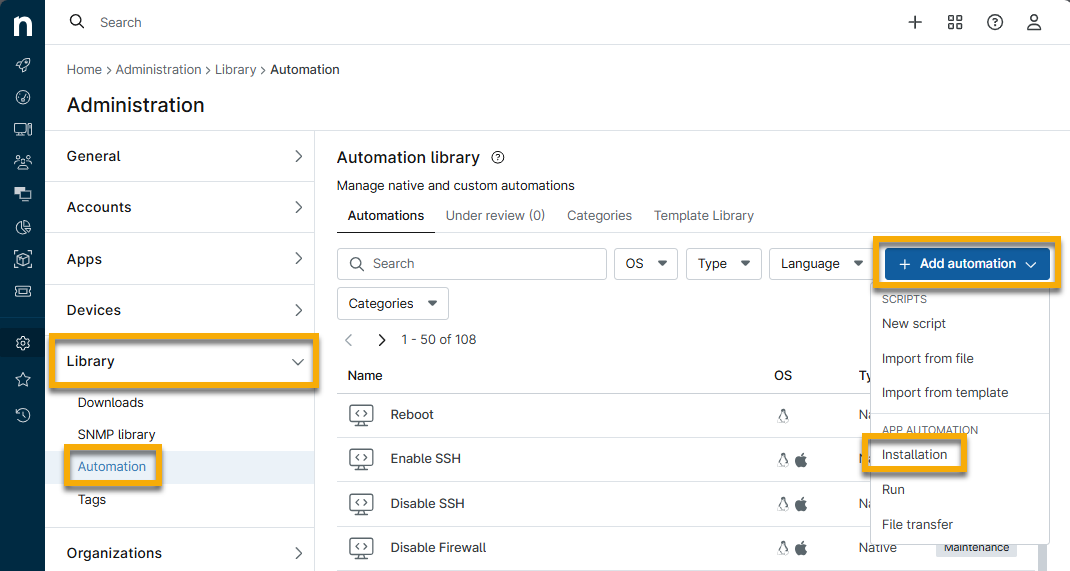

- En la consola de NinjaOne, vaya a Administración → Biblioteca → Automatización.

- Haga clic en Añadir y seleccioneInstalación.

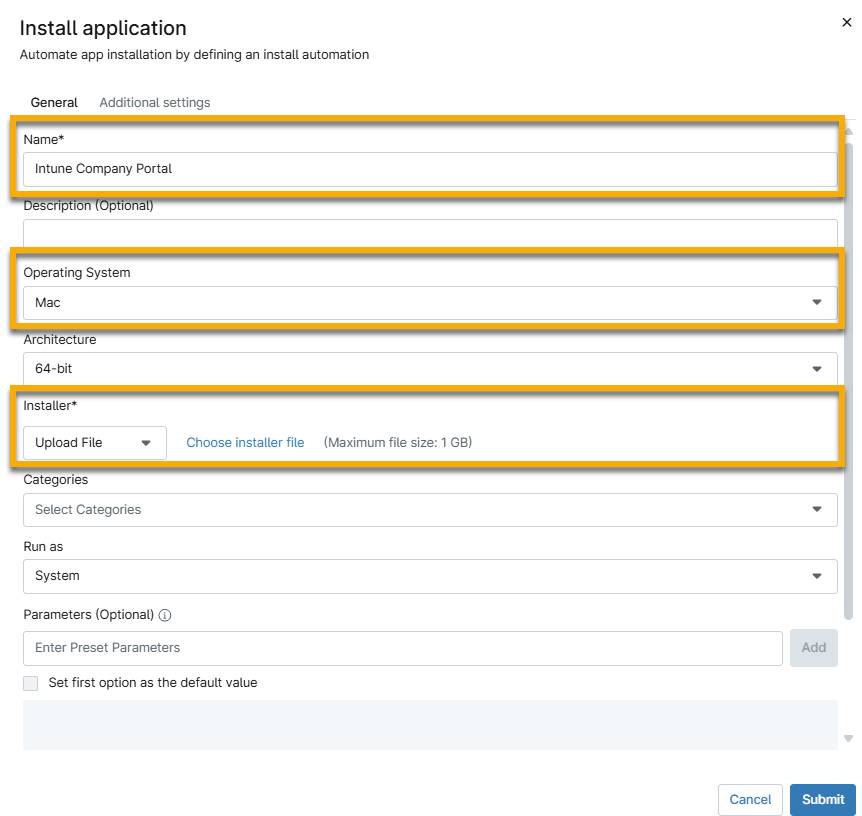

- En el modal Instalar aplicación, configure los siguientes ajustes y, a continuación, seleccione Enviar.

- Nombre: introduzca un nombre, como «Portal de la empresa Intune».

- Sistema operativo: «Mac».

- Instalador: Deje el menú desplegable en la opción predeterminada «Cargar archivo» y haga clic en Elegir archivo de instalador. Cargue el instalador «Company Portal PKG».

- Compruebe que la configuración supera la revisión y aparece en la biblioteca de automatización. La validación de la instalación puede tardar unos minutos.

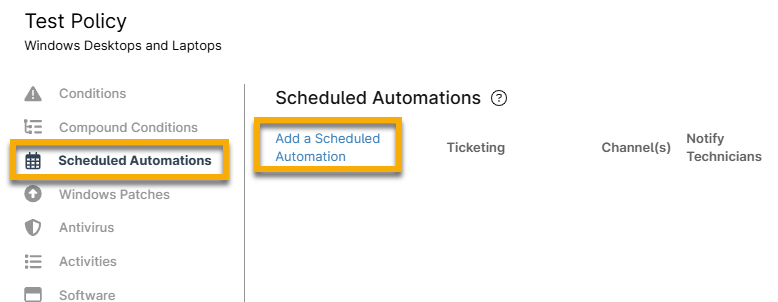

- Añada la automatización a su política de Mac. Vaya a Administración → Políticas → Políticas de agente y cree una nueva política o edite la existente. Si necesita instrucciones para crear una nueva política, consulte Políticas: Crear una nueva política.

- Seleccione la pestaña Automatizaciones programadas y haga clic en Añadir una automatización programada.

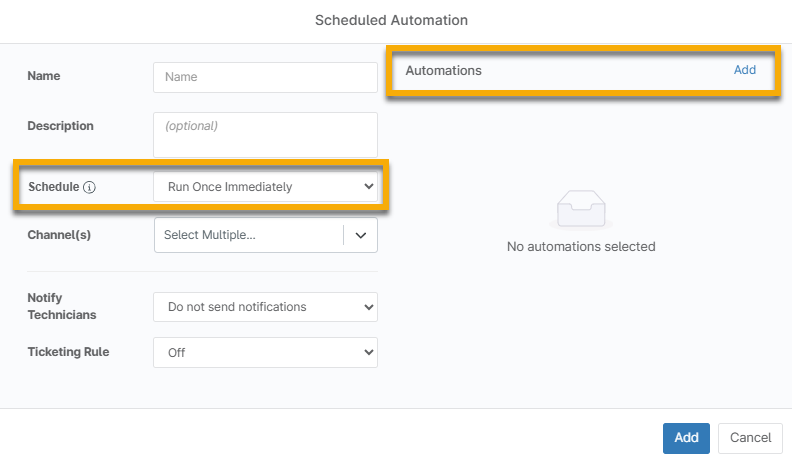

- Asigne un nombre a la automatización programada y elija ejecutar la automatización que ha cargado anteriormente en el paso 3. Elija una programación adecuada, como Ejecutar una vez inmediatamente.

- Haga clic en Añadir. A continuación, guarde la política.

La aplicación Company Portal debería implementarse en todos los dispositivos macOS gestionados según la programación que haya configurado.

2. Configure el perfil MDM de la extensión SSO de la plataforma en NinjaOne

Puede copiar el archivo mobileconfig al final de esta sección y pegarlo directamente en una carga útil personalizada en una política de macOS NinjaOne para configurar Platform SSO con Entra ID.

Tenga en cuenta los siguientes campos configurables:

- AuthenticationMethod: Líneas 13-14. Establezca uno de los siguientes valores en función de la experiencia deseada:

- UserSecureEnclaveKey

- Contraseña

- SmartCard

- AccountDisplayName: Líneas 15-16. Este nombre se muestra a los usuarios finales durante el proceso de registro de SSO de la plataforma.

- EnableCreateUserAtLogin: Líneas 19-20. Si se establece en «true», se crearán automáticamente nuevas cuentas de usuario locales después de autenticarse con Entra ID en la pantalla de inicio de sesión local.

- NewUserAuthorizationMode: Líneas 21-22. Si se permite la creación de nuevos usuarios, establezca este valor en uno de los siguientes para determinar el nivel de permiso de las cuentas de usuario:

- Estándar

- Admin

- UserAuthorizationMode: Líneas 23-24. Admite los mismos valores que NewUserAuthorizationMode. El permiso se aplica a una cuenta cada vez que el usuario se autentica.

- TokenToUserMapping: Líneas 25-31. Si se permite la creación automática de nuevos usuarios locales, este diccionario define los valores del IDP utilizados para el nombre de cuenta local y el nombre completo.

<?xml version="1.0" encoding="UTF-8"?><!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN"

"http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version="1.0">

<dict>

<key>PayloadContent</key>

<array>

<dict>

<key>ScreenLockedBehavior</key>

<string>DoNotHandle</string>

<key>RegistrationToken</key>

<string>${device.id}</string>

<key>PlatformSSO</key>

<dict>

<key>AuthenticationMethod</key>

<string>UserSecureEnclaveKey</string>

<key>AccountDisplayName</key>

<string>Entra ID</string>

<key>EnableAuthorization</key>

<true />

<key>EnableCreateUserAtLogin</key>

<false />

<key>NewUserAuthorizationMode</key>

<string>Standard</string>

<key>UserAuthorizationMode</key>

<string>Standard</string>

<key>TokenToUserMapping</key>

<dict>

<key>AccountName</key>

<string>${device.owner.firstName}</string>

<key>FullName</key>

<string>${device.owner.firstName} ${device.owner.lastName}</string>

</dict>

<key>UseSharedDeviceKeys</key>

<true />

</dict>

<key>ExtensionData</key>

<dict>

<key>AppPrefixAllowList</key>

<string>com.microsoft.,com.apple.</string>

<key>browser_sso_interaction_needed</key>

<integer>1</integer>

<key>disable_explicit_app_prompt</key>

<integer>1</integer>

</dict>

<key>TeamIdentifier</key>

<string>UBF8T346G9</string>

<key>ExtensionIdentifier</key>

<string>com.microsoft.CompanyPortalMac.ssoextension</string>

<key>Type</key>

<string>Redirect</string>

<key>URLs</key>

<array>

<string>https://login.microsoftonline.com</string>

<string>https://login.microsoft.com</string>

<string>https://sts.windows.net</string>

<string>https://login.partner.microsoftonline.cn</string>

<string>https://login.chinacloudapi.cn</string>

<string>https://login.microsoftonline.us</string>

<string>https://login-us.microsoftonline.com</string>

</array>

<key>Identificador de carga útil</key>

<string>56DD5560-5BFF-41E5-8197-939FB3374BA3</string>

<key>PayloadType</key>

<string>com.apple.extensiblesso</string>

<key>PayloadUUID</key>

<string>56DD5560-5BFF-41E5-8197-939FB3374BA3</string>

<key>PayloadVersion</key>

<integer>1</integer>

</dict>

</array>

<key>PayloadDisplayName</key>

<string>Microsoft PSSO</string>

<key>PayloadIdentifier</key>

<string>Microsoft.PSSO-EAE14F52-5119-4CF3-AACE-EA485054A4FD</string>

<key>PayloadType</key>

<string>Configuración</string>

<key>PayloadUUID</key>

<string>EAE14F52-5119-4CF3-AACE-EA485054A4FD</string>

<key>PayloadVersion</key>

<integer>1</integer>

</dict>

</plist>3. Registro en Platform SSO en el dispositivo utilizando una clave Secure Enclave

Para comenzar este paso del proceso, el dispositivo macOS debe estar registrado en NinjaOne MDM. Para obtener instrucciones sobre cómo hacerlo, consulte NinjaOne MDM: Registrar dispositivos macOS.

Si utiliza ADE para inscribir el dispositivo macOS en NinjaOne MDM, debe configurar una cuenta de usuario local e iniciar sesión en el dispositivo. Después de la inscripción, el agente NinjaOne RMM se implementará automáticamente y, a su vez, la aplicación Company Portal se instalará según la automatización programada que haya configurado (paso 1.6 de este artículo). Esto puede tardar unos minutos.

Una vez que el perfil MDM y la aplicación Company Portal hayan completado la instalación, el usuario del dispositivo recibirá una notificación para registrarse en Platform SSO. Si la ignora, verá que esta notificación se repite periódicamente.

Los siguientes pasos describen las instrucciones que el usuario debe seguir en su dispositivo:

- Haga clic en Registrarse. En el modal de registro, haga clic en Continuar y siga las instrucciones para introducir las credenciales de administrador del dispositivo local para continuar.

- Autentíquese con las credenciales de Entra ID. Si es necesario, es posible que se le solicite un segundo factor de autenticación.

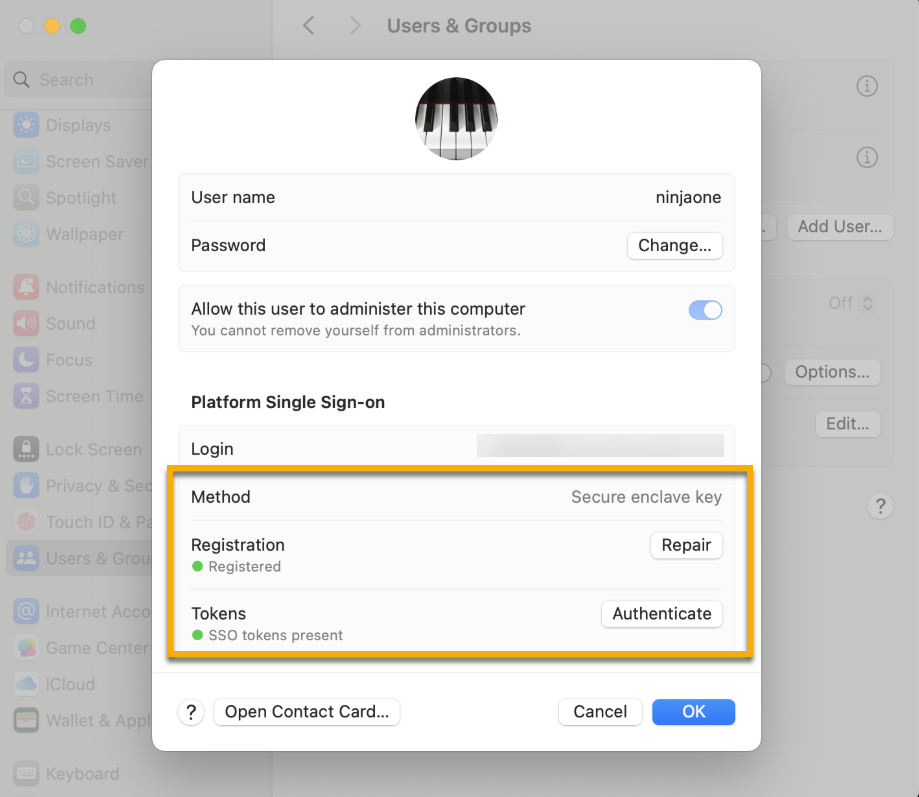

- Si Platform SSO está configurado para utilizar una clave Secure Enclave, se le pedirá que permita que el Portal de la empresa utilice una clave de acceso. Haga clic en Abrir configuración del sistema y, a continuación, habilite la clave de acceso como se muestra en la imagen.

Con esto se completa el registro de Platform SSO. El usuario ya debería poder utilizar SSO para autenticarse automáticamente en cualquier solicitud de inicio de sesión de Microsoft Entra ID. Esta autenticación estará vinculada a la cuenta local del dispositivo macOS. Cuando inicien sesión en la cuenta local, se autorizará el SSO posterior basándose en la clave Secure Enclave .

4. (Opcional) Omitir el aviso de privacidad obligatorio para Microsoft AutoUpdater

Normalmente, cuando se instala el Portal de la empresa, también se instala automáticamente Microsoft AutoUpdater y se muestra un aviso de privacidad obligatorio que el usuario debe aceptar.

Al implementar la siguiente carga útil personalizada, puede omitir la visualización de este aviso. Si ya está implementando una carga útil personalizada para configurar Microsoft AutoUpdate, simplemente puede incluir la clave AcknowledgedDataCollectionPolicy , con el valor establecido en la cadena RequiredDataOnly en las líneas 8-9:

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version="1.0">

<dict>

<key>PayloadContent</key>

<array>

<dict>

<key>AcknowledgedDataCollectionPolicy</key>

<string>RequiredDataOnly</string>

<key>PayloadType</key>

<string>com.microsoft.autoupdate2</string>

<key>PayloadDisplayName</key>

<string>Configuración de Microsoft AutoUpdate</string>

<key>PayloadIdentifier</key>

<string>0F4CE0C7-22AD-454C-B9FE-FF025EED58EF</string>

<key>PayloadUUID</key>

<string>0F4CE0C7-22AD-454C-B9FE-FF025EED58EF</string>

<key>PayloadVersion</key>

<integer>1</integer>

</dict>

</array>

<key>PayloadDisplayName</key>

<string>Configuración de Microsoft AutoUpdate</string>

<key>PayloadIdentifier</key>

<string>CB4A399D-1CCF-458C-A192-AD1066F7E7B6</string>

<key>PayloadUUID</key>

<string>CB4A399D-1CCF-458C-A192-AD1066F7E7B6</string>

<key>PayloadType</key>

<string>Configuración</string>

<key>PayloadVersion</key>

<integer>1</integer>

</dict>

</plist>5. (Opcional) Permitir que otros usuarios inicien sesión con sus credenciales de Entra ID

Si el perfil MDM de SSO de la plataforma está configurado con EnableCreateUserAtLogin establecido en «true», otros usuarios podrán iniciar sesión en el dispositivo con sus credenciales de Entra ID.

En la página de inicio de sesión, elija iniciar sesión con un usuario «Otro...» y, a continuación, introduzca el nombre de usuario y la contraseña de Entra ID directamente en los campos. La cuenta de usuario local se creará automáticamente, con el nombre de la cuenta y el nombre para mostrar rellenados a partir de los valores de búsqueda del diccionario TokenToUserMapping del perfil MDM.

Recursos adicionales

Consulte los siguientes recursos para obtener más información sobre SSO y otros servicios de gestión de identidades en NinjaOne: Autenticación y gestión de identidades: Catálogo de recursos.