¿Qué es una vulnerabilidad de día cero?

Una vulnerabilidad de día cero se refiere a un fallo de seguridad o debilidad en el software, hardware o firmware que es desconocido para el vendedor o desarrollador y que aún no ha sido parcheado. El término «día cero» indica que los desarrolladores no han tenido tiempo de abordar la vulnerabilidad porque los atacantes la explotan el mismo día en que se descubre, dejando a los usuarios expuestos.

Estas vulnerabilidades son especialmente preocupantes porque se explotan antes de que el proveedor pueda publicar un parche o una actualización de seguridad, lo que pone en peligro a usuarios y organizaciones sin previo aviso ni protección.

Las vulnerabilidades de día cero pueden aparecer en varios tipos de software, como sistemas operativos, navegadores web, aplicaciones y sistemas integrados. Los atacantes las explotan a través de métodos como sitios web maliciosos, correos electrónicos de phishing o archivos infectados, para obtener acceso no autorizado, robar información confidencial o ejecutar código malicioso en los sistemas objetivo.

¿Quién descubre las vulnerabilidades de día cero?

Las vulnerabilidades de día cero pueden ser descubiertas por varios grupos, entre ellos:

- Investigadores de seguridad.

Los hackers éticos, las empresas de ciberseguridad y los investigadores de seguridad buscan activamente vulnerabilidades en el software, el hardware y las redes. Cuando descubren un fallo, suelen ponerse en contacto con el proveedor de forma confidencial para que se desarrolle un parche antes de que la existencia del fallo sea ampliamente conocida.

- Programas de recompensas por fallos.

Algunas empresas y organizaciones ofrecen programas de recompensas por fallos, que incentivan a investigadores independientes a informar sobre vulnerabilidades de seguridad, a cambio de recompensas monetarias, reconocimiento u otros incentivos.

- Hackers.

Algunos lo hacen por curiosidad y pasión, buscando reconocimiento dentro de la comunidad de la seguridad de la información. Otros participan en programas de recompensas por sus hallazgos. En escenarios más clandestinos, los investigadores pueden incluso vender sus descubrimientos al mejor postor.

- Agencias gubernamentales.

Las agencias de inteligencia y las organizaciones patrocinadas por el gobierno pueden dedicarse a la investigación y descubrimiento de vulnerabilidades como parte de sus esfuerzos por mejorar la seguridad nacional, realizar ciberespionaje o desarrollar cibercapacidades ofensivas.

- Ciberdelincuentes.

Por desgracia, los agentes maliciosos, incluidos los hackers y los ciberdelincuentes, también pueden descubrir vulnerabilidades de día cero a través de sus actividades ilícitas. Estas personas pueden explotar vulnerabilidades de día cero para su beneficio personal, económico o con otros fines malintencionados.

¿Qué se puede hacer para mitigar las vulnerabilidades de día cero?

Para mitigar los riesgos asociados a las vulnerabilidades de día cero, las organizaciones deben aplicar medidas de seguridad proactivas, como la educación y concienciación de los usuarios, la instalación de software de protección o detección y respuesta de endpoints, la segmentación de confianza cero y los sistemas de detección de intrusiones. Además, la rápida gestión de parches y actualizaciones puede ayudar a reducir la exposición a vulnerabilidades conocidas y limitar el impacto de los ataques de día cero.

¿Qué es la segmentación de confianza cero?

La segmentación de confianza cero es un enfoque de seguridad que se basa en los principios fundamentales de la arquitectura de confianza cero y los aplica específicamente a la segmentación de la red.

He aquí un desglose de los conceptos clave:

- Arquitectura de confianza cero: Se trata de un modelo de seguridad que asume que ningún usuario, dispositivo o conexión es intrínsecamente fiable. Cada intento de acceder a un recurso requiere verificación, independientemente de su origen (dentro o fuera de la red).

- Segmentación de la red: Se trata de dividir la red en segmentos más pequeños y aislados. Esto limita el daño potencial si se produce una brecha de seguridad, ya que los atacantes quedarían confinados al segmento comprometido y tendrían dificultades para acceder a otros recursos críticos.

- Asumir el incumplimiento: La segmentación de confianza cero opera bajo el supuesto de que ya podría haberse producido una brecha. Se centra en limitar el movimiento lateral y aislar los dispositivos o usuarios comprometidos para evitar que accedan a recursos críticos.

La segmentación de confianza cero es un potente enfoque de la seguridad de red que complementa la arquitectura de confianza cero proporcionando una defensa en capas contra los ciberataques. Ayuda a las organizaciones a crear un entorno de TI más seguro y resistente minimizando el impacto potencial de las brechas de seguridad.

¿Cómo puede NinjaOne ayudar en la mitigación de vulnerabilidades de día cero?

Una vez que el proveedor publica el parche, es crucial aplicarlo rápidamente para corregir la vulnerabilidad.

NinjaOne puede ayudar a que el parche se instale rápidamente. Veamos de qué forma.

Para nuestro ejemplo, supongamos que el software afectado es Windows y que se ha publicado el nuevo parche.

Una vez que el nuevo parche esté probado y listo para su distribución, lo aprobamos globalmente, es decir, lo ponemos en la lista de permitidos. Pero antes, debes conocer el ID y la descripción del parche. Supongamos para este ejemplo el siguiente ID y descripción: KB5012170, actualización de seguridad para un arranque seguro DBX.

- Ve a Administración > Apps > Instaladas > NinjaOne Patching.

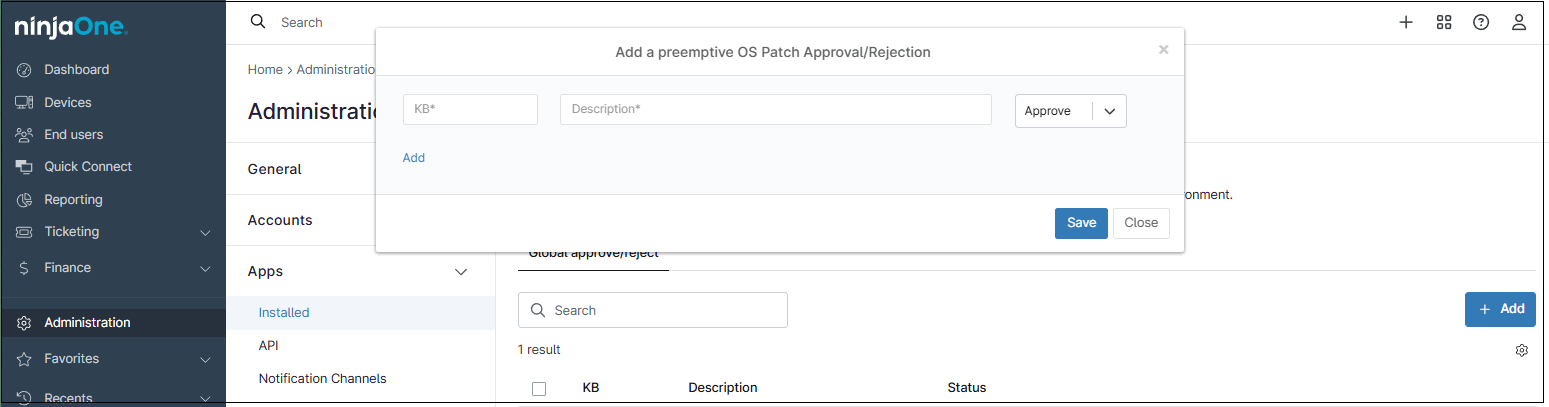

- Haz clic en Añadir en la derecha de la pantalla. Se abrirá el cuadro de diálogo «Añadir una aprobación/rechazo preventivo de parches del SO«.

- Escribe el ID y la descripción del parche y, en el menú desplegable de la derecha, selecciona Aprobar.

- Puedes seguir añadiendo más parches; para ello, haz clic en Añadir a la izquierda del cuadro de diálogo. Si has terminado, haz clic en Guardar. (véase la captura de pantalla siguiente como referencia)

Ahora, el parche está preaprobado para todas las organizaciones del tenant y se aplicará en todos los dispositivos que lo requieran, en la siguiente ventana de análisis.

Otra opción es ejecutar un análisis manual para aplicar inmediatamente el parche. Para ello, sigue las siguientes instrucciones.

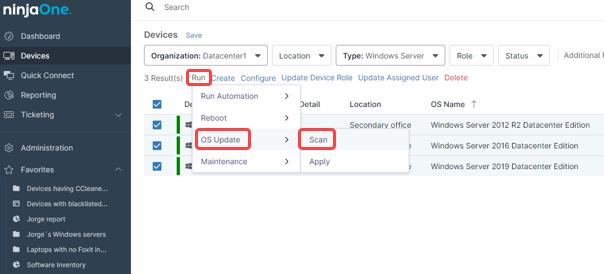

- Ve a Dispositivos y utilizando los filtros, selecciona solo los dispositivos que requieren este parche.

- Márcalos todos como seleccionados.

- Haz clic en Ejecutar, luego en Actualización del sistema operativo y, por último, en Análisis.

NinjaOne enviará un comando de análisis a todos los dispositivos seleccionados. Una vez finalizado el análisis, utiliza el comando Aplicar para instalar el parche recién descubierto. Este proceso debería instalar el parche, que probablemente requerirá un reinicio. Puedes confirmar la instalación del parche comprobando la lista de parches instalados o generando un informe.

Es una buena práctica repetir esta secuencia después de seis horas, para asegurarte de que el parche se haya aplicado correctamente y para solucionar cualquier problema si es necesario.