Thema

Dieser Artikel beschreibt die Integration der Okta-Anwendung mit NinjaOne unter Verwendung der Security Assertion Markup Language (SAML).

Umgebung

- NinjaOne-Integrationen

- Okta

Beschreibung

SAML ermöglicht Technikern den Zugriff auf die NinjaOne-Anwendung über ein Single Sign-On (SSO) bei ihrem bevorzugten Anbieter. SAML kann sowohl mit der Standard- als auch mit der gebrandeten NinjaOne-Webanwendung verwendet werden, die mehrere IDPs (Identity Providers) unterstützt. Weitere Informationen zur Verwendung von SAML mit NinjaOne finden Sie unter NinjaOne Identity Authentication Management: Über die IDP-initiierte Security Assertion Markup Language (SAML).

Index

- NinjaOne SAML Integration

- SSO in NinjaOne konfigurieren

- SSO für bestehende Benutzer konfigurieren

- Zusätzliche Ressourcen

NinjaOne SAML Integration

Voraussetzungen

Stellen Sie sicher, dass es für jeden SSO-Benutzer in NinjaOne eine passende E-Mail in Okta gibt.

- Wenn Sie eine Branding-URL verwenden, stellen Sie sicher, dass sowohl der Branding- als auch der native Hostname in der Einrichtung der Okta-Integration angegeben sind. Dadurch wird sichergestellt, dass beide als ACS-URLs (Assertion Consumer Service) festgelegt sind.

- Wenn Sie die Option zur Umgehung der Multifaktor-Authentifizierung (MFA) bei der NinjaOne-Anmeldung nutzen möchten:

- Konfigurieren Sie Ihre Authentifizierungsrichtlinien in Okta, um MFA während der Okta-Anmeldung durchzuführen.

- Sie müssen eine Eigenschaft in Ihrer Okta-Anwendung konfigurieren, die auf "session.amr" verweist, indem Sie diese Anweisungen befolgen. Standardmäßig sucht NinjaOne nach einem SAML-Attribut namens "amr", das den Wert "mfa" enthalten sollte, wenn der Benutzer MFA für die Sitzung durchführt. NinjaOne fügt dieses Attribut standardmäßig zu der App hinzu, die sich im Okta Integration Network (OIN) Katalog befindet.

- Die MFA-Umgehung erfolgt nur für Konten, die mit Multifaktor-Authentifizierung auf Okta zugreifen. Wenn Okta nicht das AMR-Attribut (Authentication Methods Reference) "mfa" zurückgibt, wird NinjaOne die native NinjaOne MFA nicht umgehen. Überprüfen Sie Ihre Authentifizierungsrichtlinie in Okta, um zu bestätigen, dass MFA mindestens für den Zugriff auf NinjaOne erforderlich ist, indem Sie auf App-Anmeldungsrichtlinien | Okta Identity Engine(extern zugreifen. Okta Verify gibt keinen AMR-Wert "mfa" zurück und erfordert eine begleitende MFA-Methode, um die MFA von NinjaOne zu umgehen.

- Wenn Sie eine bestehende NinjaOne SSO-Konfiguration mit Okta haben und die IDP-initiierte SSO-Funktion hinzufügen möchten, müssen Sie die Identitätsanbieter-App in NinjaOne und Okta entfernen und neu erstellen.

Unterstützte Funktionen

Weitere Informationen zu den aufgeführten Funktionen finden Sie im Okta-Glossar.

- SSO auf Veranlassung des SP

- IDP-initiierte SSO

SSO in NinjaOne konfigurieren

Siehe Login-Sicherheit: Konfigurieren Sie Single Sign-On in NinjaOne um SSO für Ihren IDP in NinjaOne zu konfigurieren.

- Fügen Sie in das Feld Welche E-Mail-Domänen werden mit dieser Integration authentifiziert? die E-Mail-Domänen der Benutzer hinzu, die sich mit diesem Identitätsanbieter authentifizieren werden. Wenn Sie dieses Feld leer lassen, wird jeder Benutzer mit einer Domäne, die nicht in einem anderen IDP angegeben ist, standardmäßig zu diesem Identitätsanbieter geleitet.

- Navigieren Sie in einer separaten Browser-Registerkarte zur Okta Admin-Konsole, um mit der Einrichtung fortzufahren. Lassen Sie das Modal "SSO konfigurieren in NinjaOne geöffnet.

Erstellen einer NinjaOne SAML-Integration in Okta über die Okta Integration Network (OIN) Vorlage

In der Okta Admin-Konsole können Sie die NinjaOne SAML-Integration hinzufügen, indem Sie die folgenden Schritte ausführen:

- Navigieren Sie zu Anwendungen → App-Katalog durchsuchen. Suchen Sie "NinjaOne" und klicken Sie auf die NinjaOne-Anwendung, dann wählen Sie Integration hinzufügen.

- Setzen Sie den Anzeigenamen auf den Namen, den Sie den Benutzern anzeigen möchten.

- Kehren Sie zu NinjaOne zurück und öffnen Sie die IDP-Konfiguration. Kopieren Sie den Unique Identifier und fügen Sie ihn in das Feld SP Unique Identifier in Okta ein.

- Setzen Sie den primären NinjaOne-Hostnamen auf Ihre Marken- oder Nicht-Marken-Website (z. B. "mycompany.rmmservice.com" oder "app.ninjarmm.com"). Dies ist die Standard-URL, die für IdP-initiierte Anmeldungen verwendet wird.

- Fügen Sie optional den nicht verwendeten Wert für die Marken- oder Nicht-Marken-Website zum sekundären Hostnamen von NinjaOne als alternative Website-URL hinzu. Der sekundäre Hostname ist erforderlich, wenn Sie sich über einen vom SP initiierten Workflow mit Ihrer sekundären URL an der NinjaOne-Konsole anmelden möchten. Wenn die URL ohne Markennamen Ihre sekundäre URL ist, empfehlen wir, sie hinzuzufügen, da Identitätsanbieter gelegentlich die Standard-URL als Vermittler während des Anmeldevorgangs verwenden.

- Legen Sie die Sichtbarkeit der Anwendung so fest, dass die Anwendung je nach den Anforderungen Ihres Unternehmens entweder als für Benutzer verfügbar angezeigt wird oder nicht.

- Klicken Sie auf Fertig , um die SAML-Anwendung zu erstellen.

- Bleiben Sie in der Okta-Admin-Konsole und navigieren Sie zur Registerkarte " Zuweisungen" der neu erstellten SAML-App.

- Verwenden Sie das Dropdown-Menü Zuweisen, um Zielbenutzer oder -gruppen für die Anwendung hinzuzufügen.

- Navigieren Sie zur Registerkarte Anmelden und kopieren Sie die Metadaten-URL.

Vervollständigen Sie die SSO-Einrichtung in NinjaOne

Kehren Sie zum Modal Configure SSO in NinjaOne zurück, um die SSO-Einrichtung abzuschließen.

- In NinjaOne fügen Sie die Metadaten-URL, die Sie von Okta kopiert haben, in das Formular " Metadaten importieren von" ein. Verwenden Sie dabei den Standard-URL-Übermittlungstyp.

- Aktivieren Sie die Kippschalter Aktivieren je nach den Anforderungen Ihres Unternehmens.

- Klicken Sie auf Verbindung testen , um den für die Einrichtung erforderlichen letzten Authentifizierungsprozess abzuschließen.

Sobald die SAML-Antwort erfolgreich validiert wurde, wird eine Meldung angezeigt, die bestätigt, dass Ihre Verbindung validiert wurde

- Klicken Sie abschließend auf Speichern .

Konfigurieren Sie NinjaOne SAML mit einer benutzerdefinierten SAML 2.0 App

Wenn die in der NinjaOne OIN-Vorlage enthaltenen Funktionen die erweiterten Konfigurationsanforderungen der Identitätseinrichtung Ihres Unternehmens nicht erfüllen, können Sie NinjaOne SAML mit einer benutzerdefinierten SAML 2.0-App konfigurieren.

- Navigieren Sie in der Okta Admin-Konsole zu Anwendungen → App-Integration erstellen → SAML 2.0.

- Geben Sie einen eindeutigen Bezeichner für den App-Namen ein, den Sie den Benutzern anzeigen möchten.

- Konfigurieren Sie die Einstellungen für die App-Sichtbarkeit und das App-Logo entsprechend den Anforderungen Ihrer Organisation und klicken Sie auf Weiter.

- Kopieren Sie in NinjaOne die Antwort-URL und fügen Sie sie in das Feld " Single Sign-On URL" in Okta ein. Wenn Sie beabsichtigen, IdP-initiiertes SSO zu verwenden, wird diese URL verwendet, um Benutzer zu der gebrandeten oder nicht gebrandeten Website zu leiten.

- Kopieren Sie in NinjaOne die SP-Kennung (Entitäts-ID) und fügen Sie sie in das Feld Audience URI (SP-Entitäts-ID) in Okta ein

- Lassen Sie Default RelayState leer und behalten Sie das Format der Namens-ID als "Unspecified" bei

- Das Feld Anwendungsbenutzername für den Okta-Benutzernamen kann im Allgemeinen als Standardeintrag beibehalten werden. Sie sollten dieses Attribut jedoch auf "E-Mail" setzen, wenn der Okta-Benutzername keine E-Mail-Adresse ist. Dieser Wert muss mit der E-Mail-Adresse in NinjaOne übereinstimmen.

- Lassen Sie den Benutzernamen der Anwendung Update unverändert.

- Optional, wenn Sie die NinjaOne-eigene MFA bei der Anmeldung umgehen möchten: Erstellen Sie im Abschnitt Attributanweisungen ein Attribut mit dem Namen "amr" und dem Wert "session.amr" Weitere Informationen finden Sie in den Materialien zum MFA-Bypass, die im Abschnitt Voraussetzungen weiter oben in diesem Artikel aufgeführt sind.

- Führen Sie die folgenden Schritte durch, um die native Antwort-URL zu konfigurieren (Beispiel: "https://app.ninjarmm.com"), die für SP-initiiertes SSO und native MFA verwendet werden kann:

- Kopieren Sie den SP Identifier (Entity ID) aus dem Configure SSO Modal in NinjaOne.

- Klicken Sie auf Erweiterte Einstellungen in Okta anzeigen.

- Fügen Sie die SP-Kennung (Entitäts-ID) in das Feld Andere anforderbare SSO-URLs ein.

- Setzen Sie den Indexwert auf "1"

- Klicken Sie auf Weiter.

- Lassen Sie die Einträge auf der Seite Feedback leer und klicken Sie auf Fertig stellen.

- Führen Sie die Schritte 8-10 aus dem Abschnitt Erstellen einer NinjaOne SAML-Integration in Okta unter Verwendung der Okta Integration Network (OIN) Vorlage aus. Es handelt sich um folgende Schritte:

- Bleiben Sie in der Okta-Admin-Konsole und navigieren Sie zur Registerkarte " Zuweisungen" der neu erstellten SAML-App.

- Verwenden Sie das Dropdown-Menü Zuweisen , um Zielbenutzer oder -gruppen für die Anwendung hinzuzufügen.

- Navigieren Sie zur Registerkarte Anmelden und kopieren Sie die Metadaten-URL.

- Führen Sie alle Schritte aus dem Abschnitt SSO-Einrichtung in NinjaOne abschließen aus, um den Einrichtungsprozess abzuschließen.

Testen der SP- und IDP-initiierten Anmeldungen

Wir empfehlen, sowohl den vom SP initiierten als auch den vom IdP initiierten Anmeldefluss mit einem Testkonto zu testen, bevor die Authentifizierungsarten aller NinjaOne-Benutzer von Native auf Single Sign-on geändert werden. Dadurch werden mögliche Probleme beim Zugriff auf das NinjaOne-Konto vermieden.

- Melden Sie sich bei NinjaOne mit einem Systemadministratorkonto an, das Sie gerne zum Testen verwenden und das Zugriff auf die Okta Identity Provider App hat.

- In NinjaOne klicken Sie auf Ihr Avatar-Symbol in der oberen rechten Ecke der Konsole und dann auf Ihren Namen, um Ihre Benutzereinstellungen zu öffnen.

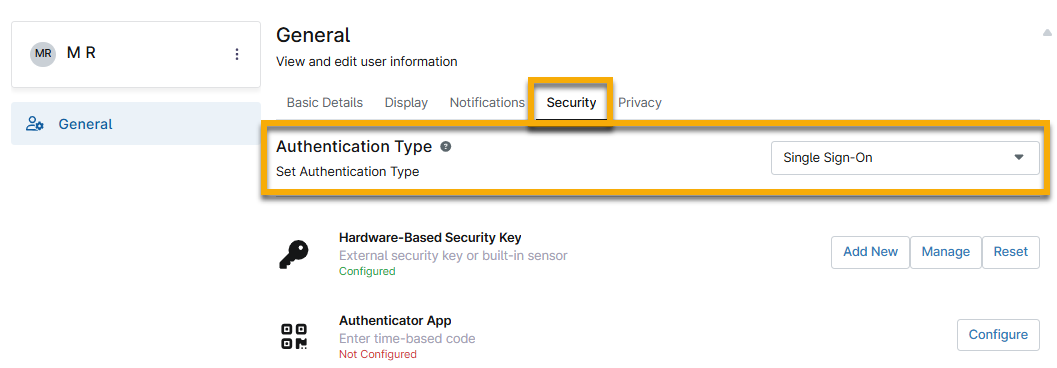

- Navigieren Sie zur Registerkarte Sicherheit und wählen Sie im Dropdown-Menü Authentifizierungstyp die Option Einzelanmeldung aus. Änderungen speichern.

So testen Sie SP-initiiertes SSO

- Navigieren Sie in einer privaten oder inkognitiven Browser-Registerkarte zur NinjaOne-Website (mit oder ohne Markenzeichen). Die Website-URL ist abhängig von den Konfigurationseinstellungen für den primären und sekundären Hostnamen in Okta.

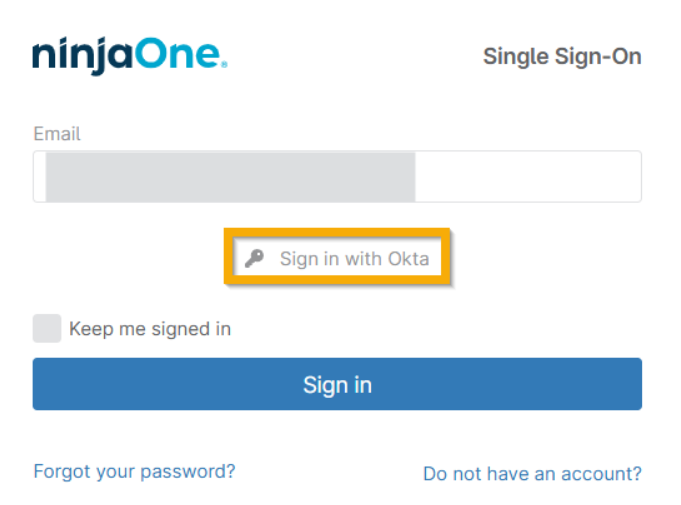

- Geben Sie Ihren NinjaOne-Benutzernamen ein. Das Passwortfeld sollte verschwinden; klicken Sie auf Mit Okta anmelden.

Sie werden zu Okta weitergeleitet, um Ihre Anmeldedaten einzugeben, und dann nach erfolgreicher Authentifizierung zu NinjaOne weitergeleitet.

Damit wird der vom SP initiierte SSO-Fluss bestätigt. Wenn die MFA-Umgehung aktiviert ist und Sie MFA über Okta abgeschlossen haben, werden Sie nicht aufgefordert, NinjaOne's Native MFA zu verwenden.

So testen Sie IdP-initiiertes SSO

- Navigieren Sie in einer privaten oder inkognito Browser-Registerkarte zu Ihrem Okta-Endbenutzer-Dashboard.

- Klicken Sie auf das NinjaOne-App-Symbol im Bereich Meine Apps. Dies sollte Sie zum NinjaOne Dashboard weiterleiten und den vom IdP initiierten SSO-Fluss bestätigen.

Wenn die MFA-Umgehung aktiviert ist und Sie MFA über Okta abgeschlossen haben, werden Sie nicht aufgefordert, NinjaOne's Native MFA zu verwenden.

SSO für bestehende Benutzer konfigurieren

Sie können Okta SSO für bestehende NinjaOne-Nutzer über die NinjaOne-Konsole konfigurieren.

- Gehen Sie zu Verwaltung → Konten → Alle Benutzer.

- Wählen Sie die Techniker oder Endbenutzer aus, die Sie für SSO konfigurieren möchten.

- Klicken Sie auf Aktionen und wählen Sie Authentifizierung ändern.

- Setzen Sie den Authentifizierungstyp auf Single Sign-On (SSO) und klicken Sie auf Aktualisieren , um die Änderungen zu speichern.

Die Authentifizierungsart kann auch pro Benutzer im Abschnitt Sicherheit auf der Kontokonfigurationsseite aktualisiert werden.

Zusätzliche Ressourcen

Um mehr über die Identitätsdienste von NinjaOne zu erfahren, lesen Sie bitte Identitätsauthentifizierung und -management: Ressourcen-Katalog.

Um mehr über die Aktivierung von SCIM für Okta zu erfahren, lesen Sie bitte NinjaOne SCIM in Okta konfigurieren.