Dieser Artikel enthält Definitionen von Begriffen und Akronymen, die häufig im Zusammenhang mit unserem Produkt und in unseren Hilfeanleitungen verwendet werden. Bitte beachten Sie, dass wir diesem Dokument weiterhin neue Begriffe und Definitionen hinzufügen können. Wenn Sie nach einem bestimmten Begriff suchen und ihn hier nicht finden, nutzen Sie bitte unsere Community.

|

Suchen Sie nach einem bestimmten Wort/Akronym? Verwenden Sie STRG + F auf Ihrer Tastatur, um schnell zu finden, was Sie suchen. |

Inhaltsverzeichnis:

Akronyme

| Begriff | Definition | ||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

3PP |

"Patching durch Dritte" Siehe auch: Richtlinien: Windows-Software-Patch-Verwaltung von Drittanbietern und Policies: Mac Software-Patch-Verwaltung von Drittanbietern (BETA) |

||||||||||||

ABM |

"Apple Business Manager" Wird für die Verwaltung mobiler Geräte verwendet, wenn der Apple Business Manager aktiviert wird. Siehe auch: MDM: Apple-Gerät-Registrierung (BETA) |

||||||||||||

AAD |

|||||||||||||

AAP |

"Android-Anwendungspaket" |

||||||||||||

AD |

|||||||||||||

ADB |

"Android-Debug-Brücke" Siehe auch: Android Debug Bridge (adb) | Android Studio | Android-Entwickler |

||||||||||||

ADE |

"Automatisierte Geräteanmeldung" Wird für die Verwaltung mobiler Geräte verwendet, wenn der Apple Business Manager aktiviert wird. Siehe auch: MDM: Apple-Gerät-Registrierung (BETA) |

||||||||||||

ADK (Assessment and Deployment Kit) |

|||||||||||||

AES |

"Erweiterter Verschlüsselungsstandard" Siehe auch: Austausch von Anmeldedaten FAQ |

||||||||||||

AMAPI |

"Android Management Application Programming Interface" |

||||||||||||

API |

|||||||||||||

APT (Advanced Persistent Threat |

|||||||||||||

ARM (Advanced RISC Machine) |

„Advanced RISC Machines“: |

||||||||||||

AWS |

Was NinjaOne zum Speichern von Daten verwendet. |

||||||||||||

BAA (Business Associate Agreement) |

"Geschäftspartnervereinbarung" Ein rechtlicher Vertrag im Zusammenhang mit der Durchsetzung des HIPAA. |

||||||||||||

BIOS (Basic Input Output System) |

Alternative Akronyme: SMBIOS (Systemverwaltungs-BIOS) |

||||||||||||

CD (Change Directory) |

"Verzeichnis ändern" Wird mit CMD-Shell-Skripten und Batch-Dateien verwendet. Auch bekannt als "chdir". |

||||||||||||

CFS (Common File System) |

"Gemeinsames Dateisystem" |

||||||||||||

CLI )Command Line Interface) |

"Befehlszeilenschnittstelle" Siehe auch: Command Line Interface (CLI) |

||||||||||||

CMD (Command Prompt) |

"Eingabeaufforderung" Siehe auch: Befehlszeilenschnittstelle (CLI) und Branding: Systray Icon |

||||||||||||

CPU (Central Processing Unit) |

"Zentrale Verarbeitungseinheit (Customer Relationship Management)" |

||||||||||||

CRM (Customer Relationship Management) |

|||||||||||||

CRUD (Create, Read, Update, and Delete) |

"Erstellen, Lesen, Aktualisieren und Löschen" Siehe auch: NinjaOne Öffentliche API Operationen |

||||||||||||

CSP (Cloud Service Provider) |

|||||||||||||

CVE (Common Vulnerabilities and Exposures) |

|||||||||||||

CVSS (Common Vulnerability Scoring System) |

"Gemeinsames System zur Bewertung von Schwachstellen"

|

||||||||||||

DFS |

|||||||||||||

DHCP (Common Vulnerability Scoring System) |

|||||||||||||

DLP |

"Schutz vor Datenverlust" oder "Verhinderung von Datenverlust" Siehe auch: Backup |

||||||||||||

DMG |

"Disk-Image-Datei" |

||||||||||||

DNF |

"Dandified"; die nächste Generation von YUM |

||||||||||||

DNS (Domain Name System) |

|||||||||||||

DPC |

|||||||||||||

DTO |

|||||||||||||

DUNS (Data Universal Numbering System) |

"Datenuniversale Nummerierungssystem" Wird für die Verwaltung mobiler Geräte verwendet, wenn der Apple Business Manager aktiviert wird. |

||||||||||||

EDR (Endpoint Detection and Response) |

"Endpunkt-Erkennung und -Reaktion" | ||||||||||||

Enum (Enumerated Type) |

"Aufzählungstyp" Benutzerdefinierter Daten- oder Wertetyp, der durch eine Reihe von benannten Konstanten definiert ist. Verwendet in Skripting, API oder Programmierung (C#, C++). |

||||||||||||

EPP (Endpoint Protection Platform) |

"Endpunktschutz-Plattform" |

||||||||||||

ESXi (Elastic Sky X Integrated) |

"Elastic Sky X integriert" (Ehemals ESX) VMware-Betriebssystem, das virtuelle Computer bereitstellt und verwaltet Siehe VMware-Überwachung. |

||||||||||||

FRP (Factory Reset Protection) |

"Schutz vor Werksrückstellung" |

||||||||||||

GA (General Availability) |

"Allgemeine Verfügbarkeit" Die Funktion ist für alle Kunden in der Produktion und nicht in der Beta-Phase verfügbar. |

||||||||||||

GPO (Group policy object) |

Bezieht sich auf eine Sammlung von Gruppenrichtlinien konfigurationen, die in Active Directory. |

||||||||||||

GSM (Global System for Mobile Communication) |

"Globales System für mobile Kommunikation" |

||||||||||||

HDD (Hard Disk Drives) |

"Festplattenlaufwerke" |

||||||||||||

HIPAA |

"Health Insurance Portability and Accountability Act" von 1996 Siehe auch: CDC | Gateway für Fachkräfte des öffentlichen Gesundheitswesens |

||||||||||||

HTTP |

"Hypertext Transfer Protocol" (veraltet zu Gunsten von HTTPS) |

||||||||||||

HTTPS |

"Hypertext Transfer Protocol Secure" (HTTP, aber aus Sicherheitsgründen verschlüsselt) |

||||||||||||

IdP |

"Identity Provider"-Dienst, der die digitalen Identitäten der Nutzer speichert und verwaltet |

||||||||||||

IDS (Intrusion Detection System) |

|||||||||||||

IMEI (International Mobile Equipment Identity) |

|||||||||||||

IP (Internal Standards Organization) |

|||||||||||||

ISO (Internal Standards Organization) |

|||||||||||||

JSON (A lightweight data-interchange format) |

„Ein leichtgewichtiges Datenaustauschformat. Es ist einfach für Menschen zu lesen und zu schreiben. Es ist einfach für Maschinen zu parsen und zu generieren. Es basiert auf einem Teil der JavaScript-Programmiersprache Standard ECMA-262 3. Edition - Dezember 1999: www.json.org |

||||||||||||

LAN |

|||||||||||||

LibTIFF |

Eine Bibliothek zum Lesen und Schreiben von Tag Image File Format (TIFF) Dateien. |

||||||||||||

MASQ |

Ein Softwarepaket, das ein privates Surferlebnis bietet. Siehe auch: Was ist das MASQ-Netzwerk? | MASQ-Netzwerk |

||||||||||||

MBR |

"Master Boot Record" |

||||||||||||

MDM |

"Verwaltung mobiler Geräte" Siehe auch: Mobile Device Management (MDM) (BETA) |

||||||||||||

MDR |

"Managed Detection & Response" (Verwaltete Erkennung und Reaktion) |

||||||||||||

MFA |

|||||||||||||

MIB |

"Management-Informationsbasis" Sammlung der für ein Gerät verfügbaren Informationen, die aus OIDs bestehen. |

||||||||||||

MSI |

"Microsoft-Installationsprogramm" Von Windows verwendetes Dateiformat für Installationspakete. |

||||||||||||

MSSP |

|||||||||||||

NAS |

"Network Attached Storage" Siehe auch: NinjaOne Backup: Netzwerkspeicher |

||||||||||||

NDP |

|||||||||||||

NFC |

|||||||||||||

NMS |

Netzwerk-Management-System Siehe auch: NMS: Setup |

||||||||||||

NTFS |

"Neues Technologie-Dateisystem" Proprietäres, von Microsoft entwickeltes Journaling-Dateisystem. |

||||||||||||

OAuth |

"Offene Autorisierung" |

||||||||||||

OEM |

"Erstausrüster" |

||||||||||||

OID |

"Objekt-Identifikator" Ein eindeutiger Bezeichner für ein bestimmtes Objekt oder eine Datenmetrik. |

||||||||||||

OOB |

"Außerhalb der Box" Siehe auch: Was ist Mobile Device Management (MDM)? |

||||||||||||

Betriebssystem (OS) |

|||||||||||||

OST |

"Offline-Speichertabelle" Eine Offline-Microsoft-Outlook-Datendatei, die zum Speichern von E-Mail-Nachrichten verwendet wird. Siehe auch: Ankündigung: Neue und aktualisierte Skripte - Juni 2024 |

||||||||||||

OU |

|||||||||||||

PKG |

"Package" |

||||||||||||

PHI |

"Persönliche Gesundheitsinformationen" |

||||||||||||

QR |

"Quick Response"-Code; maschinenlesbar. |

||||||||||||

PSA |

|||||||||||||

PSK |

"Vorab geteilter Schlüssel" |

||||||||||||

RAID |

|||||||||||||

RBAC |

|||||||||||||

RDP |

Wird für die Kommunikation zwischen dem Terminalserver und dem Terminalserver-Client verwendet. |

||||||||||||

RMM |

|||||||||||||

RPM |

Ursprünglich "Red Hat Package Manager" Ein Dateiformat (.rpm) und Paketverwaltungsprogramm. |

||||||||||||

SaaS |

|||||||||||||

SAM |

"Einzel-App-Modus" (oder Kiosk-Modus) Siehe auch: Was ist Mobile Device Management (MDM)? |

||||||||||||

SAML |

"Security Assertion Markup Language" Ein Standard für die Authentifizierung und Autorisierung von Daten und Identität. Siehe SAML/SSO. |

||||||||||||

SAN |

"Speicherbereichsnetz" Siehe auch: Integritätsstatus FAQ |

||||||||||||

SDK |

"Software-Entwicklungskit" Eine Sammlung von Software-Tools zur Installation eines Pakets. Siehe auch: Bitdefender SDK: Integrationsanleitung |

||||||||||||

SIEM |

"Sicherheitsinformationen und Ereignisverwaltung" Siehe auch: NinjaOne Backup: FAQ |

||||||||||||

SMB |

|||||||||||||

SMTP |

|||||||||||||

SNMP |

|||||||||||||

SPM |

"Dienstleistungsprojektmanagement" oder "Strategisches Portfoliomanagement" |

||||||||||||

SQL |

"Strukturierte Abfragesprache" | ||||||||||||

SSD |

"Solid-State-Laufwerk" |

||||||||||||

SSL |

|||||||||||||

SSO |

Single Sign-On Siehe auch: Einmalige Anmeldung und Multi-Faktor-Authentifizierung (SSO und MFA) |

||||||||||||

TCP |

|||||||||||||

Telnet |

|||||||||||||

TLD |

|||||||||||||

TLS |

|||||||||||||

TOTP |

Zeitbasiertes einmaliges Passwort Authentifizierungs-Token, das ein Einmal-Passwort generiert, das die aktuelle Zeit als Quelle der Eindeutigkeit verwendet. |

||||||||||||

TPM |

|||||||||||||

UAC |

Benutzerkontensteuerung Siehe auch: Automatisierungsbibliothek: Vorlage-Skripte |

||||||||||||

UDF |

"Benutzerdefinierte Felder" Siehe auch: Typen benutzerdefinierter Felder |

||||||||||||

UDP |

|||||||||||||

UEFI |

|||||||||||||

URL |

"Uniform Resource Locator" | ||||||||||||

USB |

"Universeller serieller Bus" | ||||||||||||

UUID |

"Universell eindeutiger Bezeichner" | ||||||||||||

VHDX |

"Virtuelles Festplattenlaufwerk" Microsoft-spezifische virtuelle Festplattenformate. |

||||||||||||

VLAN |

|||||||||||||

VM |

|||||||||||||

VMDK |

"Festplatte für virtuelle Maschinen" Format der virtuellen ESXi-Festplatte. |

||||||||||||

VSS |

"Volume Shadow Copy Service" Weitere Informationen finden Sie in dieser Microsoft-Dokumentation. |

||||||||||||

WAMP |

|||||||||||||

WAN |

|||||||||||||

WinPE |

|||||||||||||

WMI |

|||||||||||||

WPA |

"Wi-Fi Protected Access" (manchmal kombiniert mit PSK-Pre-Shared Key) |

||||||||||||

WPM |

|||||||||||||

WSUS |

Windows Server Update Services Siehe auch: Patching mit einem WSUS-Server |

||||||||||||

WYSIWYG |

"Was Sie sehen, ist was Sie bekommen" |

||||||||||||

XDR |

"Erweiterte Detektion und Reaktion" |

||||||||||||

YUM |

Produkt Begriffe

| Begriff | Definition |

|---|---|

Azure Active Directory |

Eine Technologie von Microsoft, die SSO, MFA und andere Zugriffsarten ermöglicht, um die Sicherheit vor Cybersecurity-Angriffen zu verbessern. Siehe auch: |

Active Directory |

Eine Microsoft-Technologie, die zur Verwaltung von Benutzern, Computern und anderen Geräten in einem Netzwerk verwendet wird. Es ist ein Hauptmerkmal von Windows Server, einem Betriebssystem, auf dem sowohl lokale als auch internetbasierte Server laufen. Siehe auch: |

Erweitertes Paket-Tool |

Eine Sammlung von Tools, die mit Kernbibliotheken arbeiten, um Softwarepakete für Linux-Geräte zu installieren und zu verwalten. Zugehörige Dokumentation: Dashboards: Patching des Softwarebestands |

Agent |

Das Remote-Tool (Dienst oder Daemon, je nach Betriebssystem) auf einem Gerät, mit dem Endbenutzer den Zustand und die Aktivität des Geräts über die NinjaOne-Konsole überwachen können. Agenten, die auf einem Gerät installiert sind, übertragen die Informationen des Geräts zur Überwachung und Verwaltung an die NinjaOne-Konsole. Einfach ausgedrückt, handelt es sich um eine Art Computerprogramm, das im Namen eines Benutzers oder eines anderen Programms handelt. Der NinjaOne-Agent kann auf verwaltete Geräte einwirken, wenn Bedingungen ausgelöst werden oder geplante Automatisierungen/Aufgaben laufen. Für optionale Funktionen können auch andere Delegierte instanziiert werden (z. B. VMware). Siehe auch: NinjaOne-Agent Installation |

Amazon Web Services |

Cloud-Anbieter, der von NinjaOne zum Hosten von Daten genutzt wird. Siehe auch: Cloud Computing-Dienste - Amazon Web Services (AWS) |

Antivirus/Antimalware |

Begriffe, die im Allgemeinen austauschbar verwendet werden, um Software zu bezeichnen, mit der die Installation von Computer-Malware erkannt und verhindert werden kann und die in einigen Fällen die betroffenen Computer unter Quarantäne stellt oder die Malware beseitigt und die Funktionsfähigkeit des Systems wiederherstellt. Siehe auch: |

Schnittstelle zur Anwendungsprogrammierung |

Definierte Regeln für die Softwarekommunikation; ermöglicht die Kommunikation von Anwendungen untereinander und automatisiert die Arbeitsabläufe zwischen Softwaretools. Siehe auch: |

Backup |

Unter Datensicherung versteht man die Speicherung einer Kopie von Dateien/Daten an einem separaten Speicherort, damit sie im Falle eines Verlusts oder einer Beschädigung wiederhergestellt werden können. Siehe auch: NinjaOne Backup |

Grundlegendes Eingabe-Ausgabe-System |

Firmware, die für die Hardware-Initialisierung und Konfigurationsdienste für Betriebssysteme verwendet wird. |

BitLocker |

Eine Windows-Verschlüsselungssoftware zum Schutz von Daten für ganze Datenträger. Zugehörige Dokumentation: BitLocker/FileVault-Verschlüsselungsschlüsselverwaltung |

Brotkrümel-Navigation |

Breadcrumb-Navigation wird im Webdesign als sekundäres Pfadschema verwendet. Der Pfad der Textlinks zeigt den Nutzern den Pfad zu der Seite, auf der sie sich gerade befinden. Wenn Sie zum Beispiel oben auf dieser Seite direkt über dem Artikeltitel nachschauen, sehen Sie "NinjaOne Dojo > Dokumentation > New To NinjaOne > Getting Started". der Abschnitt "Erste Schritte", in dem sich dieser Artikel befindet, ist ein Unterordner der NinjaOne Dojo Landing Page. Sie können auf einen der Hypertext-Links klicken, um von dieser Seite aus zu dem jeweiligen Ordner zu navigieren. |

Zentrale Verarbeitungseinheit |

Dieses elektronische Bauteil, das auch als "Zentralprozessor" oder "Hauptprozessor" bezeichnet wird, führt eine Folge von Befehlen zur Steuerung verschiedener Computerprogrammoperationen aus. Siehe auch: Agenten fallen aus / Hohe CPU-Leistung / WMI-Probleme |

Gehäuse |

Der Geräterahmen oder die Haupttragstruktur einer Maschine. |

(die) Wolke |

Ein IT-Paradigma, das sich auf Software und Dienste bezieht, die nicht lokal auf Ihrem Computer, sondern im Internet laufen.

NinjaOne ist eine Cloud-Anwendung, auf die von jedem Gerät mit einer Internetverbindung zugegriffen werden kann. Wir nutzen Amazon Web Services (AWS) als Host für unsere Daten. |

Cloud-Monitore |

Cloud-Monitore sind agentenlose Monitore, die durch Senden einer Anfrage von Ninja-Amazon-Servern erstellt werden, die eine IP-Adresse für verschiedene Dienste wie Ping, Ports, DNS-Informationen usw. abfragen. Siehe auch: Cloud-Monitore |

Anbieter von Cloud-Diensten |

Ein Microsoft-spezifischer Begriff, der es Ihnen ermöglicht, andere Mieter zu verwalten. |

Allgemeine Schwachstellen und Gefährdungen |

Wird zusammen mit einem CVSS verwendet, um den Grad der Sicherheitsbedrohung in Bezug auf das Patch-Management zu bestimmen. Das CVE-Glossar wird von der MITRE Corporation gepflegt und weist den Schweregrad auf einer Skala von 1-10 zu. Siehe auch: Dashboards: Patch-Management |

Verwaltung der Kundenbeziehungen |

Ein Software-Tool, mit dem MSPs und IT-Abteilungen den Überblick über Kunden und potenzielle Kunden sowie über ihre Interaktionen mit ihnen behalten können. |

Datensicherung |

Siehe NinjaOne Backup. |

Datenübertragungsobjekt |

Ein Objekt, das Daten zwischen Prozessen oder Schichten einer Anwendung in einem Computerprogramm transportiert, um zu definieren, wie Daten über ein Netzwerk gesendet werden. |

Delegate |

Läuft in Verbindung mit dem Agenten und bietet optionale Zusatzfunktionen. |

Depth-First-Suche |

Ein Algorithmus zum Durchsuchen von Baum- oder Graphdatenstrukturen, beginnend am Wurzelknoten. |

Gerät |

Ein Gerät (z. B. Laptop, Server, Mobiltelefon usw.) oder Netzwerk, das über NinjaOne fernüberwacht werden kann. Hier wird der Agent installiert. Die Hauptfunktion von NinjaOne ist die Überwachung von Geräten. Siehe auch: Geräteangaben |

Geräteklasse |

Zugehörige Dokumentation: Geräte-Rollen |

Verteiltes Dateisystem |

Ein Dateisystem, das mehrere Server oder Standorte betrifft. Ermöglicht Benutzern die gemeinsame Nutzung von Daten über ein gemeinsames Dateisystem. |

Abteilung |

Ein NinjaOne-Kunde, kann auch als Kundendaten bezeichnet werden (im Code und in den Datenbanken). Eine Abteilung ist die Spitze einer Hierarchie und enthält Organisationen, die wiederum Standorte enthalten, die wiederum Geräte enthalten. |

Wiederherstellung im Katastrophenfall |

Ein Set von Richtlinien, Tools und Verfahren zur Wiederherstellung oder Fortsetzung der wesentlichen Technologieinfrastruktur und Systeme nach einem natürlichen oder menschlich-verursachten Desaster. Katastrophenwiederherstellung konzentriert sich auf die Informationstechnologie (IT) oder Technologiesysteme, die kritische Geschäftsprozesse unterstützen, im Gegensatz zur Business Continuity, die darauf abzielt, alle wesentlichen Aspekte eines Unternehmens trotz erheblicher Störungen aufrechtzuerhalten. Katastrophenwiederherstellung kann daher als Teil der Business Continuity betrachtet werden. . Katastrophenwiederherstellung geht davon aus, dass der primäre Standort für eine gewisse Zeit nicht wiederherstellbar ist und umfasst den Prozess, Daten und Dienste auf einen sekundären Überlebensstandort zu wiederherstellen. Dies steht im Gegensatz zum Prozess, Daten und Dienste wieder an ihren ursprünglichen Ort zurückzubringen. Siehe auch: Backup |

Domänennamensystem |

Domainnamen dienen als leicht merkbare Namen für Websites, interne Geräte/Hosts und andere Dienste im Internet.Jedoch greifen Computer auf Internetgeräte über deren IP-Adressen zu. Das DNS (Domain Name System) übersetzt Domainnamen in IP-Adressen, sodass Sie eine Internetadresse über ihren Domainnamen aufrufen können. Zugehörige Dokumentation: Cloud-Monitore |

Dynamisches Host-Konfigurationsprotokoll |

Ein Netzwerkverwaltungsprotokoll, das in IP-Netzwerken verwendet wird, um den in einem Netzwerk angeschlossenen Geräten automatisch IP-Adressen und andere Kommunikations- oder Netzwerkkonfigurationsparameter zuzuweisen Verwendet eine Client-Server-Architektur. |

Endpunkt |

Ein Gerät, auf dem ein RMM-Agent zur Ausführung von Diensten installiert werden kann. Siehe auch: |

Endpunkt-Erkennung und -Reaktion |

Gilt als die nächste Schutzstufe nach dem Antivirenprogramm. Enthält Antivirenprogramme sowie zahlreiche Sicherheitstools wie Firewall, Whitelisting, Überwachung usw., die einen umfassenden Schutz vor digitalen Bedrohungen bieten. Hauptzweck des EDR:

|

Funktion |

Eine Funktion, die in NinjaOne aktiviert oder deaktiviert werden kann. |

Firewall |

Eine Firewall fungiert als Barriere zwischen einem vertrauenswürdigen System oder Netzwerk und Verbindungen nach außen, z. B. ins Internet. Eine Computer-Firewall ist jedoch eher ein Filter als eine Mauer, durch die vertrauenswürdige Daten fließen können. Eine Firewall kann entweder mit Hardware oder Software erstellt werden. Viele Unternehmen und Organisationen schützen ihre internen Netzwerke mit Hardware-Firewalls. Siehe auch: |

Gruppenrichtlinienobjekt |

Microsofts Gruppenrichtlinienobjekt (GPO) ist eine Sammlung von Gruppenrichtlinieneinstellungen, die definieren, wie ein System aussieht und wie es sich für eine bestimmte Gruppe von Benutzern verhält. Siehe auch: Massenweise Verteilung des NinjaOne-Installationsprogramms. |

Host |

Ein Gerät der Netzwerkschicht. Ein Computer mit einem Webserver, der die Seiten für eine oder mehrere Websites bereitstellt, oder ein Unternehmen, das den Dienst hostet. Siehe auch: |

Instanz |

Eine geografische Darstellung der Plattform, die extern oder intern für QA-Tests, Softwareentwicklung und Schulungen verwendet werden kann. Eine Instanz kann verschiedene Versionen einer Software (wie NinjaRMM) während eines Release-Zyklus haben. Siehe auch: Whitelist Information. |

Interne Normungsorganisation |

Die ISO ist ein internationales Normungsgremium, das sich aus Vertretern verschiedener nationaler Organisationen zusammensetzt und seinen Sitz in Genf, Schweiz, hat. Sie wurde 1947 gegründet und fördert weltweit industrielle und kommerzielle Standards. |

Internationale Identität der mobilen Ausrüstung |

Die eindeutige 15-stellige Nummer, die authentifizierten mobilen Geräten im GSM-Netz zugewiesen wird. Siehe auch: Mobile Device Management |

Internet-Protokoll |

Eine identifizierende numerische Bezeichnung für Computer in einem Netzwerk. Um von NinjaOne NMS überwacht zu werden, muss den Geräten eine IP-Adresse zugewiesen werden. Siehe auch: Einschränkung der Benutzeranmeldung nach IP-Adresse |

Intrusion Detection System |

Überwacht den Netzwerkverkehr auf verdächtige Aktivitäten. Sie kann aus Hardware, Software oder einer Kombination aus beidem bestehen. IDS ähneln den Firewalls, sindaber darauf ausgelegt, den in ein Netzwerk eingedrungenen Datenverkehr zu überwachen, anstatt den Zugriff auf ein Netzwerk vollständig zu verhindern. So können IDS Angriffe erkennen, die von innerhalb eines Netzwerks ausgehen. |

Lokales Netzwerk |

Eine Gruppe von Computern und Peripheriegeräten, die eine gemeinsame Kommunikationsleitung oder drahtlose Verbindung zu einem Server innerhalb eines bestimmten geografischen Gebiets nutzen. IT-Administratoren richten LANs ein, damit Netzwerkknoten (Endpunkte) kommunizieren und Ressourcen wie Drucker oder Netzwerkspeicher gemeinsam nutzen können. |

Lockhart |

Der interne Codename des NinjaOne-Sicherungsprodukts. |

Verwaltete Erkennung & Reaktion |

Ein verwalteter Cybersicherheitsdienst, der das Eindringen von Malware und bösartigen Aktivitäten in Ihr Netzwerk erkennt und bei der schnellen Reaktion auf Vorfälle hilft, um diese Bedrohungen mit prägnanten Abhilfemaßnahmen zu beseitigen. Bezogen auf EDR. |

Managed Security Service Provider |

|

Master Boot Record |

Eine Art von Bootsektor, der partitionierte Computer-Massenspeichergeräte wie Festplatten oder Wechsellaufwerke unterstützt, die für die Verwendung mit IBM PC-kompatiblen Systemen und darüber hinaus vorgesehen sind. |

Mobile Device Management |

Software, die IT-Administratoren die Kontrolle, Sicherung und Durchsetzung von Richtlinien auf Smartphones, Tablets und manchmal auch Laptops ermöglicht. |

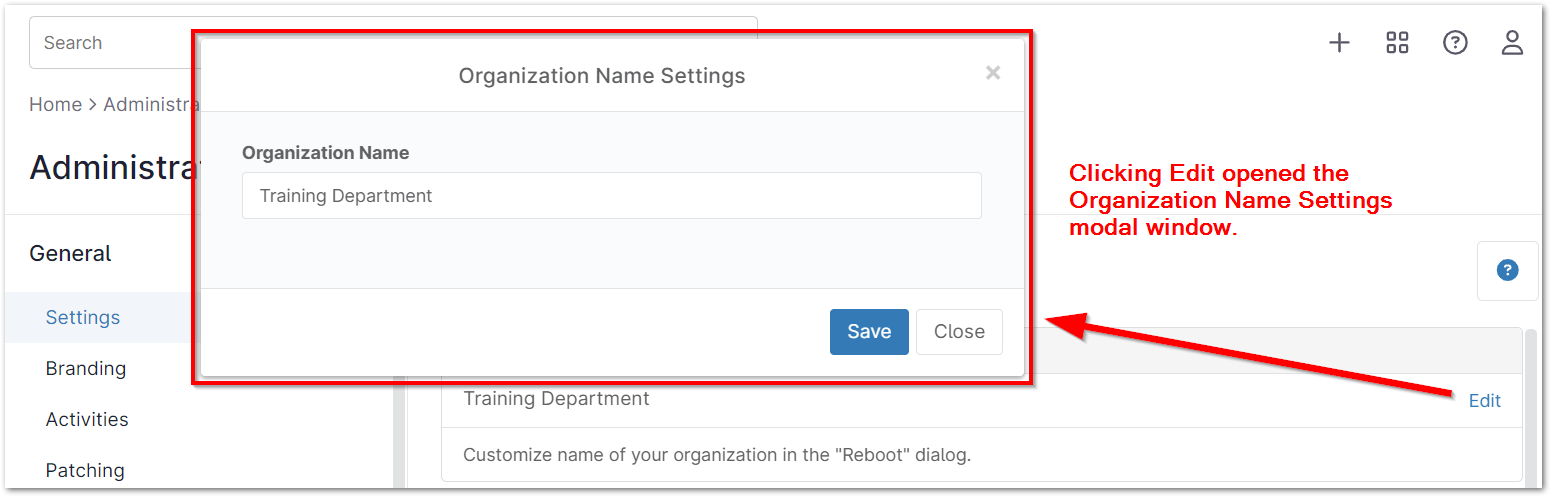

Modales Fenster |

Ähnlich wie ein Popup-Fenster ist ein modales oder "untergeordnetes" Fenster dem Hauptfenster einer Anwendung untergeordnet. In NinjaOne werden modale Fenster am häufigsten verwendet, um die Einstellungen einer Anwendung oder Funktion zu ändern.

|

Nahfeldkommunikation |

Eine Reihe von Kommunikationsprotokollen, die es Geräten ermöglichen, Daten über kurze Entfernungen (bis zu 4 cm) auszutauschen. Siehe auch: NinjaOne Mobile App |

Netzwerk |

Ein Netzwerk besteht aus mehreren Geräten, die miteinander kommunizieren. Sie kann so klein wie zwei Computer oder so groß wie Milliarden von Geräten sein. Während ein herkömmliches Netzwerk aus Desktop-Computern besteht, können moderne Netzwerke auch Laptops, Tablets, Smartphones, Fernsehgeräte, Spielkonsolen, intelligente Geräte und andere elektronische Geräte umfassen. |

Knotenpunkt |

Ein Gerät der Verbindungsschicht. In einem Netz ist ein Knoten ein Verbindungspunkt oder Endpunkt für die Datenübertragung. Obwohl dieser Begriff oft synonym mit Gerät verwendet wird, bezieht er sich eigentlich auf die Abstraktion eines Geräts, die in der Knotentabelle gespeichert ist. |

Betriebssystem |

Das Betriebssystem ist die Software, die Sie verwenden (z. B. Mac, Windows, Linux, Android usw.), um Ihre Computerhardware und Softwareprogrammdienste zu verwalten. |

Organisatorische Einheit |

Als Teil der Hierarchie des logischen Modells von Microsoft Active Directory ist die OU ein Container, in dem Objekte zu Verwaltungszwecken gruppiert werden. |

Patching |

Der Prozess der Anwendung von Änderungen an einer Anwendung/einem Betriebssystem mit dem Ziel, Fehler zu beheben und Verbesserungen vorzunehmen. Die Patch-Verwaltung ist einer der wichtigsten Prozesse, die von einem IT-Experten verwaltet werden, denn die Aktualisierung ist die erste Verteidigungslinie gegen Sicherheitslücken. NinjaOne bietet integrierte Werkzeuge, um zwei verschiedene Arten von Patches zu automatisieren:

Siehe auch: Patch-Management |

Ping |

Ein Betriebssystem-Tool, das Netzwerkverbindungen auf Datenübertragungen testet. Siehe auch: |

Richtlinie |

Ein Satz von Bedingungen, Skripten und verschiedenen Einstellungen wie Patching, Fernzugriff und Virenschutz, die gemeinsam auf eine Gruppe von Geräten angewendet werden können, die Mitglieder dieser Richtlinie sind. Siehe auch: Richtlinien: Eine neue Richtlinie erstellen Elternpolitik vs. Kinderpolitik: Mit Hilfe der Richtlinienvererbung können Sie eine "untergeordnete" Richtlinie einer "übergeordneten" Richtlinie erstellen. Das bedeutet, dass die Richtlinie alle Bedingungen, geplanten Skripte und sonstigen Einstellungen der übergeordneten Richtlinie übernimmt, aber auch alle Änderungen/Ergänzungen, die an der untergeordneten Richtlinie vorgenommen werden. Dies ist in Situationen hilfreich, in denen Sie eine primäre Richtlinienvorlage festlegen möchten, die Sie für bestimmte Kundenanforderungen ändern können, ohne die gesamte Richtlinie von Grund auf neu zu erstellen. Mit Ausnahme von Überschreibungen werden Änderungen, die an der übergeordneten Richtlinie vorgenommen werden, auch an die untergeordneten Richtlinien weitergegeben. |

Port |

In der Computerwelt hat der Begriff "Port" drei verschiedene Bedeutungen. Es kann sich beziehen auf:

|

Anschluss 443 |

Eine universelle, sichere Version von HTTPS für den gesamten verschlüsselten Verkehr im Web/Internet. |

Automatisierung professioneller Dienstleistungen |

Das zweite zentrale Werkzeug, das alle (oder die meisten) MSPs verwenden. Ein PSA hilft MSPs bei derOrganisation von und bei der Bereitstellung von auf der Geschäftsseite von Managed Services (Kundenmanagement, Rechnungsstellung, Marketing usw.). MSPs brauchen eine PSA, um sicherzustellen, dass ihre Geschäftsabläufe (alles außer der Servicebereitstellung) effektiv und profitabel ablaufen. Siehe auch: PSA-Artikel |

Protokoll |

Ein Protokoll ist ein standardisierter Satz von Regeln, die es elektronischen Geräten ermöglichen, miteinander zu kommunizieren. (eine Art "Sprache"). Zu diesen Regeln gehört, welche Art von Daten übertragen werden darf, welche Befehle zum Senden und Empfangen von Daten verwendet werden und wie Datenübertragungen bestätigt werden. |

Redundante Anordnung unabhängiger Festplatten |

Ein Hardware-Gerät oder Software-Programm, das als eine Art von Datenspeicher-Virtualisierungstechnologie verwendet wird. Bietet Schutz für gespeicherte Daten und verbessert den Zugriff auf gespeicherte Daten. RAID kann in NinjaOne durch Policies > Aktivitäten für Windows Geräte überwacht werden. Siehe auch: |

Veröffentlichungen |

Eine neue Version der Software, die für Endbenutzer bereitgestellt wird und Verbesserungen und Fehlerbehebungen enthält. NinjaOne setzt drei verschiedene Arten von Releases ein:

Siehe auch: Versionshinweise |

Remote Desktop Protokoll/Dienste |

Siehe auch: |

Fernüberwachung und -verwaltung |

|

Rollenbasierte Zugriffskontrolle |

Verfahren zur Beschränkung des Zugriffs auf autorisierte Benutzer. Sie werden dieses Akronym vielleicht bei der Verwendung von Authentifizierungs-API-Tokens sehen. Siehe auch: SentinelOne: FAQ |

Router |

Ein Router ist ein ein Router ist ein Hardware-Gerät, das Daten (daher der Name) von einem lokalen Netzwerk (LAN) zu einer anderen Netzwerkverbindung weiterleitet. Ein Router funktioniert wie ein Münzsortierer, der nur autorisierten Geräten den Zugang zu anderen Computersystemen ermöglicht. Die meisten Router speichern auch Protokolldateien über die Aktivitäten im lokalen Netz. |

Skripte |

Eine Liste von Befehlen, die von einem bestimmten Programm oder einer Scripting-Engine ausgeführt werden. Diese Dateien sind in der Regel reine Textdokumente, die in einer bestimmten Skriptsprache geschriebene Anweisungen enthalten. NinjaOne unterstützt benutzerdefinierte Skripte in mehreren Sprachen (PowerShell, Batch, JavaScript, ShellScript und VBScript), mit denen Sie fast jede Aufgabe unter Windows/MacOS/Linux automatisieren können. Zugehörige Dokumentation: Skripting/Automatisierung |

Server |

Computer, die über eine Netzverbindung Informationen, Ressourcen, Daten oder Programme für andere Computer, die so genannten Clients, bereitstellen. Es gibt viele Arten von Server-Computern:

Techniker können mit NinjaOne Windows-, Mac- und Linux-Server überwachen. In der NinjaOne-Terminologie bezieht sich der Server auf unser Backend und ist in Java geschrieben. Hier befindet sich unsere Geschäftslogik und ist der primäre Treiber unserer Webanwendung. |

Server Message Block |

Ein Netzwerkprotokoll zur gemeinsamen Nutzung von Dateien, das in Microsoft Windows als Microsoft SMB-Protokoll bekannt ist. Referenz: Microsoft SMB-Protokoll und CIFS-Protokoll Übersicht - Win32-Anwendungen | Microsoft Learn |

Simple Mail Transfer Protocol |

Zuständig für den Versand, den Empfang und die Weiterleitung ausgehender Post zwischen Absendern und Empfängern von E-Mails. |

Einfaches Netzwerküberwachungsprotokoll |

Ein Protokoll der Anwendungsschicht zur Überwachung und Verwaltung von Netzwerkgeräten in einem LAN. Bietet Netzwerkgeräten wie Routern, Servern und Druckern eine gemeinsame Sprache für den Informationsaustausch mit einem NMS. |

Sicherer Socket Layer |

Ein Computerprotokoll, das die über das Internet verschickten Daten verschlüsselt. |

SOCKS5 |

SOCKS ist ein Computernetzprotokoll für Gateways auf Leitungsebene, das Netzwerkpakete zwischen Clients und Servern über einen Proxy austauscht. SOCKS5 fügt Optionen für die Authentifizierung und Unterstützung für IPv6 und UDP hinzu. Siehe auch: NinjaOne Remote: Set Up, Download und Installation |

Software als Dienstleistung |

SaaS ist ein zentral gehostetes Softwarelizenzierungsmodell, bei dem die Kunden die Software auf Abonnementbasis nutzen können. Zu den Vorteilen gegenüber herkömmlicher On-Premises-Software gehören u. a. die bedarfsgerechte Bereitstellung und regelmäßige Freigabe neuer Funktionen und Verbesserungen, größere Skalierbarkeit und Flexibilität bei der Anwendungsintegration sowie geringere Kosten. |

Strukturierte Abfragesprache |

Standardsprache für die Abfrage gespeicherter Informationen in einer relationalen Datenbank. |

Switch |

Ein Switch wird verwendet, um mehrere Computer miteinander zu vernetzen. Switches für den Verbrauchermarkt sind in der Regel kleine, flache Gehäuse mit 4 bis 8 Ethernet-Anschlüssen. Diese Ports können mit Computern, Kabel- oder DSL-Modems und anderen Switches verbunden werden. High-End-Switches können mehr als 50 Anschlüsse haben und sind oft in Racks eingebaut. |

Syslog |

Syslog ist ein standardisiertes Verfahren zum Sammeln von Ereignisprotokollen für Geräte und das Protokoll, das zum Senden von Nachrichten verwendet wird. In der Regel ist ein Server für die Zusammenstellung dieser Protokolle und die anschließende Bereitstellung von Warnmeldungen zuständig. Siehe auch: NMS: Geräte Rollen und Richtlinien. |

Systray |

Systemleiste, die Teil der Taskleiste von Windows/MacOS/Linux ist. In NinjaOne ist dies eine Einstellung des Branding-Systems in der Administration. Siehe auch: |

Fernschreibnetz |

Ein Client/Server-Anwendungsprotokoll, das den Zugriff über LAN oder Internet auf virtuelle oder entfernte Systeme ermöglicht, auf denen der Telnet-Serverdienst läuft. Weiterführende Dokumentation: Telnet| Microsoft Learn. |

Ticketing |

Tickets sind Anfragen an IT-Teams zur Durchführung einer Aufgabe oder zur Behebung eines Problems. Mit einem Ticketing-Tool können IT-Teams akzeptieren, prioritäten setzen, beantworten und verwalten diese Anfragen.

Siehe auch: Ticketing. |

Toast Nachricht/Benachrichtigung |

Text, der in einem Popup-Fenster angezeigt wird, um Warnungen, Anweisungen oder andere Formen der Kommunikation auf einem Bildschirm bereitzustellen. |

Top-Level-Domain |

Die höchste Ebene im Domain Name System (DNS) des Internets nach der Root-Domain oder das letzte Segment eines Domain-Namens nach der Interpunktion (z. B. com, org, net usw.). |

Übertragungssteuerungsprotokoll |

TCP ist eines der Hauptprotokolle der Internet-Protokollsuite und ein Transportprotokoll, das zusätzlich zu IP verwendet wird, um Pakete (Bytes) zwischen Anwendungen auf Hosts zu übertragen. Erfordert eine bestehende Verbindung in einem IP-Netzwerk. |

Sicherheit der Transportschicht |

Ein kryptografisches Protokoll, das eine sichere Kommunikation über ein Computernetz ermöglicht. |

Vertrauenswürdiges Plattformmodul |

Ein TPM ist ein Sicherheitsprozessor, der normalerweise automatisch auf Windows-PCs installiert wird. Es ist ein sicherer Weg, um Ihr Gerät zusätzlich zu verschlüsseln. Mehr über diese Funktion erfahren Sie bei Microsoft. Siehe auch: Zusätzliche Filter für die Gerätesuche |

Einheitliche erweiterbare Firmware-Schnittstelle |

Spezifiziert die Anforderungen an die Firmware, die für das Booten der Computerhardware und ihre Interaktion mit dem Betriebssystem verwendet wird. Kann das herkömmliche BIOS ersetzen. |

Uniform Resource Locator |

Eine URL ist die Adresse einer bestimmten Webseite oder Datei in einem Netzwerk. |

Universeller serieller Bus |

Der Industriestandard für den Datenaustausch durch den Anschluss von Peripheriegeräten an Personal Computer. |

Universell eindeutiger Bezeichner |

Dabei handelt es sich um eine besondere Form des Identifikationswerts, der völlig einzigartig ist und bei dem die Wahrscheinlichkeit, dass er identisch ist, praktisch vernachlässigbar ist. Diese können von Diensten wie Microsoft auch als "GUID" (Globally Unique Identifier) bezeichnet werden. Weitere Informationen finden Sie in dieser Dokumentation der Internet Engineering Task Force (IETF). |

Benutzer-Datagramm-Protokoll |

Ein Kernwerkzeug des Internet-Protokolls (UDP/IP-Suite), das für die Kommunikation zwischen Prozessen verwendet wird. Es handelt sich um ein verbindungsloses Protokoll, so dass Nachrichten an Hosts ohne eine bestehende Verbindung gesendet werden können. |

Virtual Local Area Network |

VLANs werden mit einer Kennung versehen und fungieren als Abstraktionsschicht über der physischen Hardware. Sehr häufig werden sie zur logischen Trennung verschiedener Arten von Netzverkehr verwendet. Siehe auch: Agenten-FAQs. |

Virtuelle Maschine |

Emulation eines Computersystems.

VMWare und Hyper-V sind beides Hypervisoren, d. h. eine spezielle Software, mit der IT-Experten virtuelle Computerumgebungen usw. erstellen können. NinjaOne unterstützt die Verwaltung von VMWare und Hyper-V Hypervisoren und deren virtuellen Gastmaschinen (virtuelle Hosts). Siehe auch: Virtuelle Überwachung |

Web Application Messaging Protokoll |

WAMP ist ein offener Standard WebSocket unterprotokoll das zwei Anwendungsnachrichtenmuster in einem einheitlichen Protokoll bereitstellt. Zugehörige Dokumentation: The WebSocket Protocol | Datatracker Internet Engineering Task Force (IETF) and WebSocket Protocol Registries | IANA.org |

Webbasierte Software |

Auch bekannt als "Webapp". Software, die Sie über das Internet mit einem Webbrowser verwenden (die NinjaOne-App ist ein Beispiel dafür).

|

Webhook |

Eine Methode der Kommunikation/Rückrufe zwischen Webanwendungen. Mit Webhooks können Sie Daten und Benachrichtigungen für bestimmte Ereignisse senden. Siehe auch: Benachrichtigungskanäle. |

Weitverkehrsnetz |

Ein Weitverkehrsnetz ist nicht auf ein einzelnes Gebiet beschränkt, sondern erstreckt sich über mehrere Standorte. WANs bestehen oft aus mehreren LANs, die über das Internet verbunden sind. Ein Unternehmens-WAN kann sich beispielsweise vom Hauptsitz zu anderen Niederlassungen in der ganzen Welt erstrecken. |

Implementierung der Windows-Verwaltung |

Der Zweck von WMI ist die Definition einer proprietären Reihe von umgebungsunabhängigen Spezifikationen, die den Austausch von Verwaltungsinformationen zwischen Verwaltungsanwendungen ermöglichen. Siehe auch: Agenten fallen aus / Hohe CPU-Leistung / WMI-Probleme |

Windows Server Update Services |

Die Verwendung eines WSUS Servers mit NinjaOne's Windows Patch Management ermöglicht es Ihnen, dass Ihre Geräte auf Ihren WSUS Server zugreifen, anstatt die Updates direkt von Microsoft herunterzuladen. Siehe auch: |

Yellowdog Updater Geändert |

Ein Befehlszeilentool zum Installieren, Patchen und Entfernen von Softwarepaketen auf Linux-Geräten unter Verwendung des RPM Package Manager. Zugehörige Dokumentation: Dashboards: Patching des Softwarebestands |

Verfügbare Beschreibungen der Integration

Im Folgenden sind alle in NinjaOne integrierten Anwendungen von Drittanbietern aufgeführt, die allgemein verfügbar sind (d.h. nicht in der Betaphase).

| Integration | Beschreibung |

|---|---|

Accelo |

Typ: PSA Bietet Automatisierungen und Benachrichtigungen auf einer Cloud-basierten Plattform. |

Autotask |

Typ: PSA Autotask ist ein Datto/Kaseya-Tool auf einer zentralisierten Cloud-basierten Plattform, das bei der Organisation von Geschäftsabläufen und Workflows hilft. |

Bitdefender GravityZone |

Typ: Virenschutz Bietet integrierte Anti-Malware-Lösungen der Einstiegsklasse. Bereitstellung, Warnung und Behebung von Bedrohungen in Ninja. |

Cloudberry |

Typ: Datensicherung/Backup Die Benutzer können den Sicherungsprozess beschleunigen, die Menge der zu speichernden Daten erheblich reduzieren und den Verlust wertvoller Daten verhindern. |

ConnectWise |

Typ(en) PSA und Fernzugriff Die Integration von ConnectWise Control (ScreenConnect) ermöglicht es Ihnen, nahtlos Fernverbindungen über Ihr bestehendes ConnectWise Control-Konto zu initiieren, ohne Ihre Ninja-Konsole verlassen zu müssen. |

ITGlue |

Typ: Documentation Eine Integration mit NinjaOne, die es Anwendern ermöglicht, wichtige Endpunktdaten, einschließlich Gerätedetails, automatisch von Ninja mit IT Glue zu synchronisieren. |

RepairShopr |

Typ: PSA RepairShopr ist ein All-in-One-System, das Tickets, CRM, Rechnungen und Marketing in einer für Werkstätten konzipierten Plattform integriert. |

SentinelOne |

Typ: Virenschutz SentinelOne, auch bekannt als S1", ist eine umfassende Sicherheitsplattform für Unternehmen, die Funktionen zur Erkennung von Bedrohungen, zur Suche nach Bedrohungen und zur Reaktion auf Bedrohungen bietet, die es Unternehmen ermöglichen, Schwachstellen zu erkennen und den IT-Betrieb zu schützen. Weiteres Material zu SentinelOne finden Sie hier. |

Splashtop |

Typ: Fernzugang Integrierte, sichere Fernzugriffslösung mit nur einem Klick. |

TeamViewer |

Typ: Fernzugang Integrierte, sichere Fernzugriffslösung mit nur einem Klick. |

Webroot |

Typ: Virenschutz Integrierte Anti-Malware-Lösung der Einstiegsklasse. Bereitstellung, Alarmierung und Behebung von Bedrohungen in Ninja.

Siehe auch: Webroot. |

Icons und visuelle Hilfsmittel

Die Icons können weltweit unterschiedliche Namen haben. In diesem Abschnitt werden die Namen für die in der NinjaOne-Plattform verwendeten Symbole erläutert. Eine Liste der Gesundheitssymbole und ihrer Bedeutung finden Sie unter Gesundheitszustände.

| Bild | Name und Zweck |

|---|---|

|

"System-Dashboard" Im linken Hauptnavigationsbereich und auf der Seite "System-Dashboard" zu finden. |

| "Organisation" Zu finden auf dem Dashboard einer Organisation neben dem Namen der Organisation. |

|

|

"Favorit" oder "Stern" Fügt das Dashboard, die Seite oder die Datei unter dem Abschnitt " Favoriten" in der linken Navigationsleiste hinzu. Wenn das Symbol aktiviert ist, wird es durchgehend gelb angezeigt.

|

|

"Action" oder "Play" Zeigt zusätzliche Aktionen oder Funktionen an. |

|

"Tooltip" Bewegen Sie den Mauszeiger über das Symbol, um hilfreiche Informationen zu erhalten. |

|

"Lupe" oder "Suchen" Hervorgehobene Suchfelder; Daten nach Stichwort oder Titel suchen. |

| "Aktualisieren" Aktualisiert die Seite oder die Tabelle mit den neuesten Daten. |

|

|

"Hilfe-Ressource" oder "Hilfe-Link" Klicken Sie hier, um zu NinjaOne Dojo Hilfeanleitungen oder anderen Ressourcen zu navigieren. |

| "Exportieren" Laden Sie die Daten in eine CSV-Excel-Datei oder ein Adobe PDF herunter. |

|

| "Zahnrad" oder "Tabelleneinstellungen" Filtern, sortieren oder ordnen Sie die Daten; fügen Sie Spalten hinzu oder entfernen Sie sie. Kennzeichnet den Abschnitt Verwaltung im linken Navigationsbereich. |

|

|

"Carat" : Identifiziert ein Dropdown-Menü oder die Möglichkeit, einen Abschnitt zu erweitern, um weitere Optionen zu sehen. |

|

"Aktionen" Zeigt zusätzliche Aktionen oder Funktionen an. |

|

"Erstellen" Fügt einen neuen Eintrag hinzu. |

|

"Bearbeiten" Bearbeitet oder aktualisiert ein Dokument. |

|

"Ordner" Identifiziert einen Ordner (ein oder mehrere Dokumente) für die NinjaOne Documentation App. |

|

"Datei" Identifiziert eine Datei (ein einzelnes Dokument) für die NinjaOne Documentation App. |

|

Zusammenfassungsbericht: Identifiziert das Reporting-Dashboard und alle Zusammenfassungsberichte. |

|

Datenbankbericht: Identifiziert Datenbankberichte auf dem Reporting-Dashboard. |

|

"Software" Identifiziert Softwareaufgaben und -aktivitäten. |

|

"Remote Desktop" Identifiziert RDP-Aufgaben und -Aktivitäten. |

|

"TeamViewer" Identifiziert TeamViewer Aufgaben und Aktivitäten. |

|

"Remote" Identifiziert NinjaOne Remote Aufgaben und Aktivitäten, sowie das Quick Connect Dashboard. |

|

"OS Patching" Identifiziert Aufgaben und Aktivitäten der Richtlinie. |

|

Richtlinie: Identifiziert Richtlinienaufgaben und -aktivitäten. |

|

"Backup" oder "NMS" Identifiziert Backup-Aufgaben und -Aktivitäten oder VMware-Geräte. |

|

"ConnectWise Control" Navigiert den Benutzer zur ScreenConnect Anmeldeseite , wenn ConnectWise aktiviert ist. |

|

"Windows-Arbeitsplatz" Kennzeichnet ein Gerät als Windows-Arbeitsplatz. |

|

"Cloud-Monitor" Kennzeichnet ein Gerät als Cloud-Monitor-Ziel. |

| "Linux" Identifiziert ein Gerät als Linux-Arbeitsstation. |

|

| "Apple" oder "Mac" Kennzeichnet ein Gerät als Apple-Produkt (mobil oder Desktop). |

|

|

"Recents" Zeigt alle zuletzt besuchten Seiten in NinjaOne im linken Navigationsbereich an. |

Siehe auch: