Thema

In diesem Artikel wird die Verwendung der Anwendung „Vulnerability Importer“ in NinjaOne erläutert.

Umgebung

- NinjaOne-Integrationen

- Generischer Schwachstellen-Importer

Beschreibung

Das Schwachstellenmanagement für Netzwerke und Systeme ist ein fortlaufender, iterativer Prozess, der ständige Aufmerksamkeit und Anpassung an neue Bedrohungen und Schwachstellen erfordert. Es ist ein entscheidender Bestandteil der gesamten Cybersicherheitsstrategie eines Unternehmens und trägt dazu bei, Ressourcen und Daten vor potenziellen Sicherheitsverletzungen und Angriffen zu schützen.

Der Importer liest eine CSV-Datei (Comma-Separated Values) ein, die eine Liste von Schwachstellen enthält, die von einem Drittanbieter-Tool identifiziert wurden. Die Schwachstellen werden den von NinjaOne verwalteten Geräten zugeordnet und in einem Dashboard sowie über den Gerätestatus gemeldet. NinjaOne behebt Schwachstellen, wenn Sie neue Scans hochladen, die keine zuvor identifizierten Schwachstellen mehr enthalten.

Weitere Tutorials finden Sie in unserer Videobibliothek.

Index

Wählen Sie eine Kategorie aus, um mehr zu erfahren:

- Über die Schwachstellenintegration in NinjaOne

- Importieren einer zu scannenden Schwachstellendatei

- Eine Schwachstellendatei erneut importieren oder überschreiben

- Eine Scan-Gruppe löschen

- Suchen Sie nach Schwachstellendaten in NinjaOne

- Automatisierung des Importprozesses für Schwachstellen

- Glossar

- Weitere Ressourcen

Informationen zu den Schwachstellen-Integrationen in NinjaOne

Beachten Sie die folgenden wichtigen Hinweise:

- NinjaOne verfügt derzeit über sechs Schwachstellen-Integrationen unter „Administration → Apps“:

- Generischer Schwachstellen-Importer; Tool zum Scannen des Bestands (in diesem Artikel behandelt)

- Qualys

- Tenable

- Rapid7

- Microsoft Defender

- ConnectSecure

- Verwenden Sie das Tool „Inventory Scanning“, um Schwachstellen zu identifizieren, indem Sie die Versionen des Betriebssystems und der installierten Anwendungen mit der National Vulnerability Database (NVD) abgleichen. Das Tool „Inventory Scanning“ identifiziert sowohl traditionelle verwaltete als auch nicht verwaltete Geräte, wobei Endpunkte regelmäßig oder kontinuierlich auf einzelne Schwachstellen überprüft werden.

- Integrieren Sie die Ergebnisse Ihrer Schwachstellenscans in NinjaOne, um die Behebung zu optimieren, indem Sie Updates für Betriebssysteme und Anwendungen von Drittanbietern über eine einzige Plattform anwenden. Die Integration umfasst auch die Anzeige von Schwachstellen, die in NinjaOne Patching identifiziert wurden.

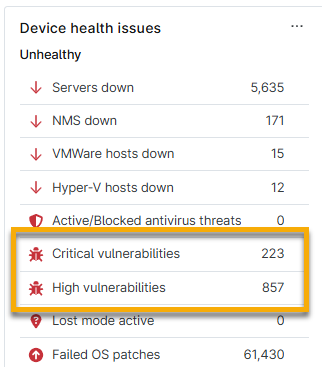

- Die NinjaOne-Geräte-Dashboards liefern Berichte zum Systemzustand.

- Der Schwachstellenscan ordnet die Spalten einer hochgeladenen Excel-Tabelle oder CSV-Datei zu. Die hochgeladene Datei sollte mindestens eine Spalte für die Gerätekennung und eine Spalte für die CVE-Kennung enthalten.

Importieren einer zu scannenden Schwachstellendatei

Führen Sie die folgenden Schritte aus, um eine Datei zu importieren:

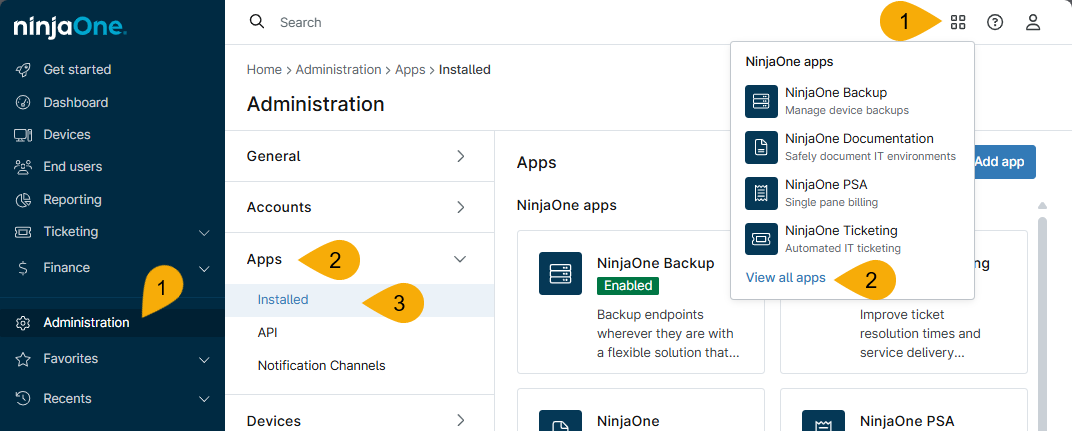

- Navigieren Sie in NinjaOne zu „Administration“ → „Apps“ → „Installiert“ oder klicken Sie auf das Cluster-Symbol in der oberen rechten Ecke der Konsole und wählen Sie „Alle Apps anzeigen“.

Abbildung 1: Apps in NinjaOne anzeigen (zum Vergrößern anklicken)

- Wählen Sie „Vulnerability Importer“ aus. Wenn Sie diese App nicht finden können, klicken Sie auf „Apps hinzufügen“ und wählen Sie sie aus der Liste aus, um sie auf der Seite „Apps“ anzuzeigen.

- Klicken Sie oben rechts in der App auf „Aktivieren “.

- Durch das Aktivieren der Anwendung werden die Registerkarten „Allgemein“ und „Scan-Gruppen“ zur Seite hinzugefügt.

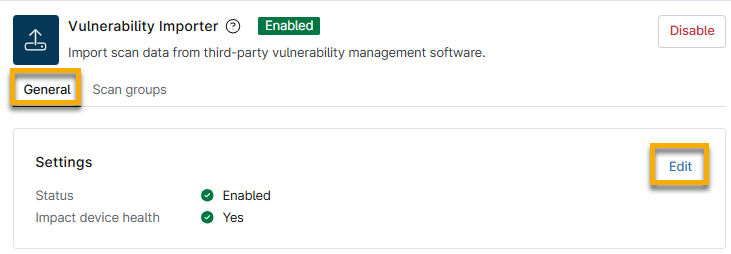

- Klicken Sie auf der Registerkarte „Allgemein“ auf „Bearbeiten“ für die Einstellungen.

- Wählen Sie im Dropdown-Menü „Status“ die Option „Aktiviert“ aus, um das Verhalten der aus dem Scan importierten CVEs zu erfassen.

- Wählen Sie im Dropdown-Menü „Auswirkung auf den Gerätestatus“ eine Option aus, je nachdem, ob die Daten zum Gerätestatus der betroffenen Geräte im Dashboard angezeigt werden sollen. Wenn Sie „Ja“ auswählen, wird der Abschnitt „Gerätestatusprobleme“ auf den Dashboards aktualisiert, um die neuen Daten widerzuspiegeln.

- Klicken Sie auf „Aktualisieren“.

Scan-Gruppen erstellen

Führen Sie die folgenden Schritte aus, um eine neue Gruppe für einen Drittanbieter zu erstellen, der keine Anwendungsseite in NinjaOne hat.

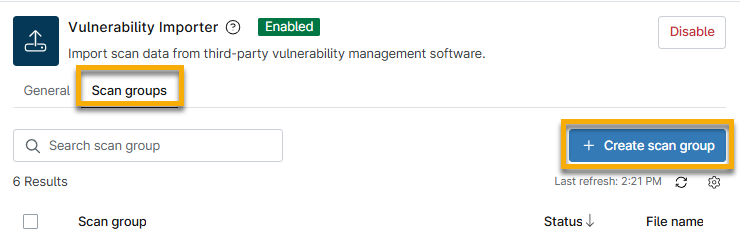

- Öffnen Sie die Registerkarte „Scan-Gruppen “ und klicken Sie auf „Scan-Gruppe erstellen“. Eine Scan-Gruppe ist eine bestimmte Auswahl von Elementen, z. B. Server oder Workstations.

Abbildung 4: App „Vulnerability Importer“ → Schaltfläche „Scan-Gruppe erstellen“

- Das Dialogfeld „Scan-Gruppe erstellen “ wird angezeigt. Geben Sie eine eindeutige Kennung als Namen für die Scan-Gruppe ein.

- Wählen Sie im Dropdown-Menü „Scan-Anbieter auswählen“ einen Scan-Anbieter aus. Dies hilft Ihnen, die Quelle des Scans zu identifizieren. Wenn Sie „Andere“ auswählen, wird ein neues Datenfeld angezeigt, in das Sie einen Namen für die Scan-Quelle zur Referenz eingeben müssen.

- Klicken Sie auf „CSV-Datei hochladen“. Navigieren Sie zu einer CSV-Datei (maximal 200 MB groß), die Schwachstellendaten enthält, und wählen Sie diese aus. Sie können das Hochladen von Schwachstellendaten auch über die Automatisierungsbibliothek automatisieren.

- Klicken Sie auf „Weiter“, um die Zuordnung der Attribute aus der Datei zu bestätigen.

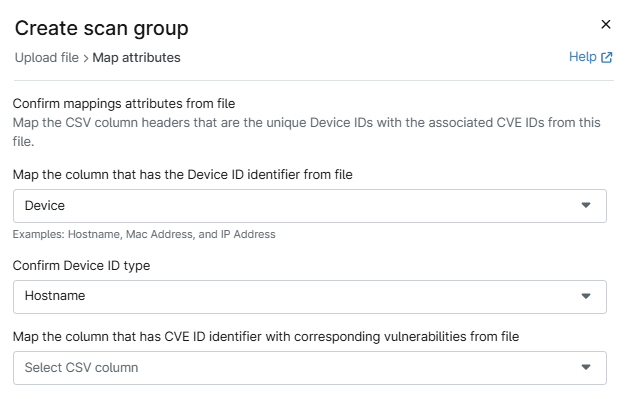

- Auf der nächsten Seite des Dialogfelds können Sie die Attribute zuordnen. Wählen Sie im Dropdown-Menü „Spalte mit der Geräte-ID aus der Datei zuordnen“ den Spaltentitel aus, in dem die Geräte-ID in der Datei aufgeführt ist.

- Es wird ein neues Dropdown-Menü für „Geräte-ID-Typ bestätigen“ angezeigt. Wählen Sie die entsprechende Option aus.

- Wählen Sie im Dropdown-Menü „Spalte mit CVE-ID-Kennung und entsprechenden Schwachstellen aus der Datei zuordnen “ die Spalte mit der CVE-ID aus.

- Klicken Sie auf „Fertigstellen“.

Abbildung 5: Erstellung einer Schwachstellen-Scan-Gruppe → Dialogfeld „Scan-Gruppe erstellen“ → Attribute zuordnen

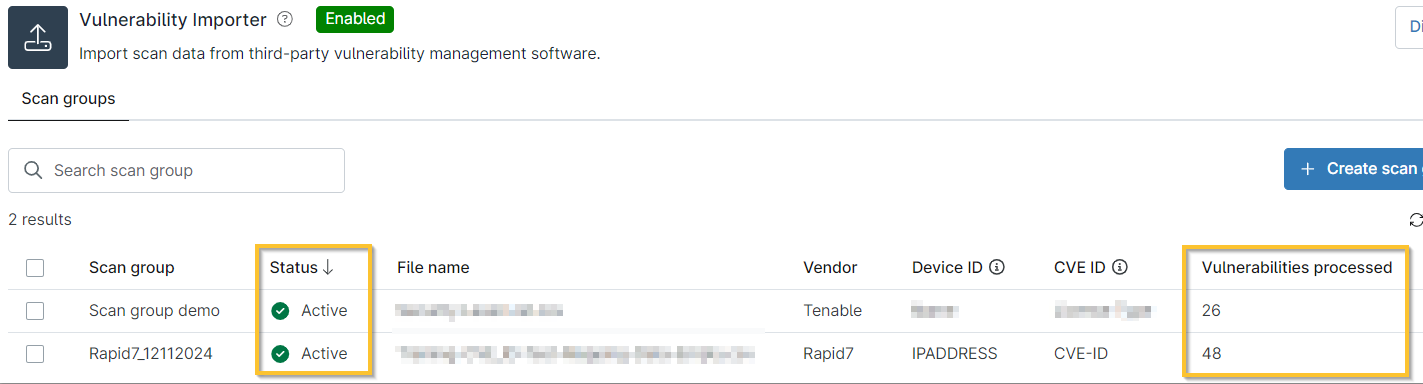

Die importierte Datei zeigt die zugehörigen Spaltendaten im Import-Raster an.

Wenn Ihr Status nicht „Aktiv“ ist, aktualisieren Sie Ihre Konsole, um den Status zu aktualisieren und die Anzahl der aus der Datei verarbeiteten Schwachstellen anzuzeigen.

Abbildung 6: Schwachstellen-Importer → Spalte „Status“ und Spalte „Schwachstellenverarbeitung“ (zum Vergrößern anklicken)

Eine Schwachstellendatei erneut importieren oder überschreiben

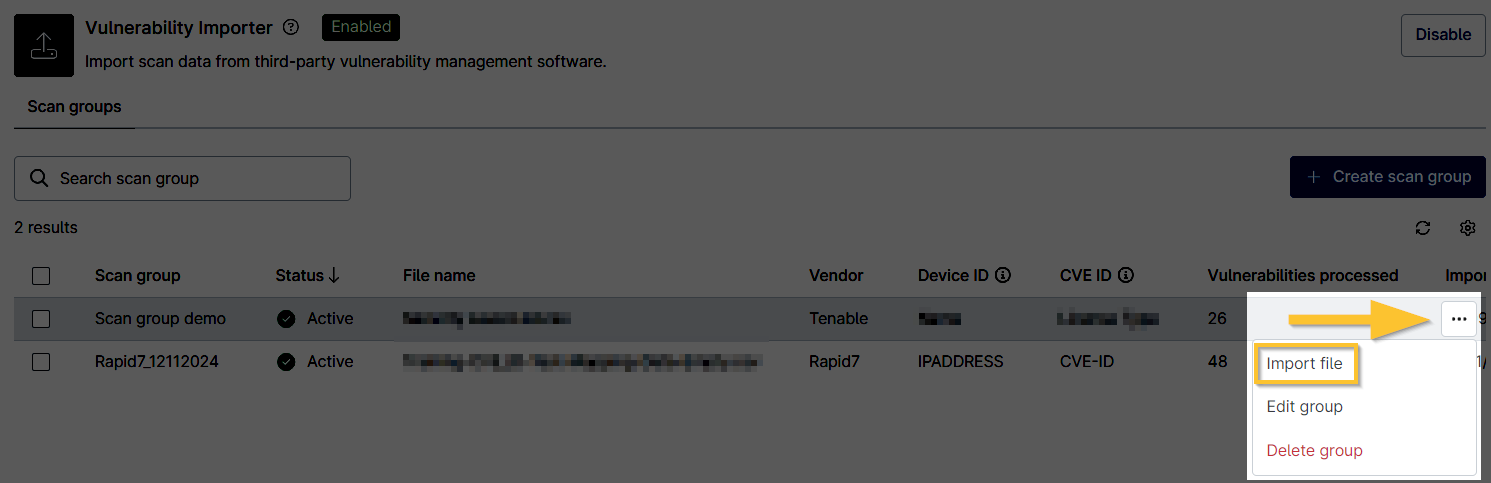

Da das Schwachstellenmanagement ein fortlaufender Prozess ist, müssen Sie möglicherweise CVE-Listen aktualisieren, um sie in die NinjaOne-Konsole zu importieren. Führen Sie dazu die folgenden Schritte aus:

- Navigieren Sie in der NinjaOne-Konsole zu „Administration“ → „Apps“ → „Vulnerability Importer“.

Der Vulnerability Importer wird geöffnet und zeigt eine Liste der importierten Scan-Gruppen an. - Bewegen Sie den Mauszeiger über eine Zeile einer Scan-Gruppe, um die Schaltfläche mit den drei Punkten anzuzeigen. Öffnen Sie das Aktionsmenü und wählen Sie „Datei importieren“.

Abbildung 7: Vulnerability Importer → Datei importieren (zum Vergrößern anklicken)

- Das Dialogfeld „Datei importieren“ wird angezeigt. Klicken Sie auf „CSV-Datei hochladen“ und importieren Sie Ihre Schwachstellendatei erneut.

- Aktualisieren Sie bei Bedarf Ihre Konsole, um die Änderungen anzuzeigen. Es werden immer die Daten aus der zuletzt importierten Datei angezeigt.

Scan-Gruppe löschen

Um eine Scan-Gruppe zu löschen, führen Sie die folgenden Schritte aus:

- Navigieren Sie in der NinjaOne-Konsole zu „Administration“ → „Apps“ → „Vulnerability Importer“.

Der Vulnerability Importer wird geöffnet und zeigt eine Liste der importierten CSV-Dateien an. - Bewegen Sie den Mauszeiger über eine Zeile einer Scan-Gruppe, um die Schaltfläche mit den drei Punkten anzuzeigen. Öffnen Sie das Aktionsmenü und wählen Sie „Gruppe löschen“.

Abbildung 8: Vulnerability Importer → Gruppe löschen (zum Vergrößern anklicken)

Automatisierung des Schwachstellenimportprozesses

Um Sie bei diesem fortlaufenden, iterativen Prozess zu unterstützen, haben wir eine Reihe von APIs entwickelt, mit denen sich der Import von Schwachstellen automatisieren lässt. Weitere Informationen finden Sie unter „Automatisierung des Schwachstellen-Importprozesses “.

Glossar

Im Schwachstellenmanagement werden häufig Abkürzungen verwendet, um verschiedene Konzepte, Tools und Prozesse zu beschreiben. Nachfolgend finden Sie eine Liste der am häufigsten verwendeten Abkürzungen im Schwachstellenmanagement. Weitere Begriffe, die in NinjaOne und unserem Dojo verwendet werden, finden Sie in unserem Artikel„NinjaOne-Terminologie “.

| Begriff | Definition |

|---|---|

| CVE | „Common Vulnerabilities and Exposures“ Dies ist eine weit verbreitete Nomenklatur für öffentlich bekannte Cybersicherheitsschwachstellen. |

| CVE-ID | Dies ist eine eindeutige Kennung für eine bestimmte CVE. |

| CVSS | „Common Vulnerability Scoring System“ Dies ist ein standardisiertes Rahmenwerk zur Bewertung des Schweregrads von Sicherheitslücken. |

| CWE | „Common Weakness Enumeration“ Dies ist ein Kategoriesystem für Schwachstellen und Sicherheitslücken in Software. |

| DAST | „Dynamic Application Security Testing“ Dies ist ein Verfahren zum Testen einer Anwendung oder eines Softwareprodukts im Betriebszustand. |

| DSGVO | „General Data Protection Regulation“ Dies ist eine Verordnung im EU-Recht zum Datenschutz und zur Privatsphäre in der Europäischen Union und im Europäischen Wirtschaftsraum. |

| HIPAA | „Health Insurance Portability and Accountability Act“ Dies ist das US-Gesetz, das Datenschutzstandards zum Schutz von Patientenakten und anderen Gesundheitsdaten festlegt. |

| IAM | „Identity and Access Management“ Hierbei handelt es sich um ein Rahmenwerk aus Richtlinien und Technologien, das sicherstellt, dass die richtigen Personen auf die entsprechenden Ressourcen zugreifen. |

| IDS | „Intrusion Detection System“ Hierbei handelt es sich um ein Gerät oder eine Softwareanwendung, die ein Netzwerk oder Systeme auf böswillige Aktivitäten oder Richtlinienverstöße überwacht. |

| IPS | „Intrusion Prevention System“ Hierbei handelt es sich um eine Technologie zur Netzwerksicherheit und Bedrohungsprävention, die den Netzwerkverkehr untersucht, um die Ausnutzung von Schwachstellen zu erkennen und zu verhindern. |

| NVD | „National Vulnerability Database“ (externer Link) Dies ist das Repository der US-Regierung für standardbasierte Daten zum Schwachstellenmanagement. |

| OWASP | „Open Web Application Security Project“ Dies ist eine Online-Community, die Artikel, Methoden, Dokumentationen, Tools und Technologien im Bereich der Webanwendungssicherheit bereitstellt. |

| PCI-DSS | „Payment Card Industry Data Security Standard“ Hierbei handelt es sich um eine Reihe von Sicherheitsstandards, die sicherstellen sollen, dass alle Unternehmen, die Kreditkartendaten annehmen, verarbeiten, speichern oder übertragen, eine sichere Umgebung aufrechterhalten. |

| SAST | „Static Application Security Testing“ Hierbei handelt es sich um einen Prozess, bei dem die Anwendung von innen heraus getestet wird, indem ihr Quellcode, Bytecode oder Binärcode untersucht wird. |

| SIEM | „Security Information and Event Management“ Hierbei handelt es sich um Lösungen, die eine Echtzeitanalyse von Sicherheitswarnungen bieten, die von Anwendungen und Netzwerkhardware generiert werden. |

| SOC | „Security Operations Center“ Hierbei handelt es sich um eine zentralisierte Einheit, die sich auf organisatorischer und technischer Ebene mit Sicherheitsfragen befasst. |

Weitere Ressourcen

Weitere Informationen zum Schwachstellenmanagement in NinjaOne finden Sie in den folgenden Ressourcen:

- Erste Schritte mit dem Schwachstellenmanagement von NinjaOne

- Zustandsstatus und Symboldefinitionen(Passen Sie den CVSS-Schweregrad der Schwachstelle für Ihre Geräte an, um die Auswirkungen auf den Gerätestatus anzuzeigen).

- Beispielskript für den Schwachstellen-Importer