Thema

Dieses Dokument beschreibt verschiedene bewährte Verfahren für NinjaOne Backup.

Umgebung

NinjaOne Backup

Beschreibung

Bei der Einrichtung einer Backup-Lösung müssen mehrere Faktoren berücksichtigt werden. Diese Faktoren müssen berücksichtigt werden, um eine erfolgreiche Backup- und Wiederherstellungsstrategie zu erstellen und aufrechtzuerhalten.

Zu den zu berücksichtigenden Faktoren gehören:

- Art der Umgebung

- Größe der IT-Infrastruktur:

- Groß

- Mittel

- Klein

- Großunternehmen vs. Kleinunternehmen

- Größe der IT-Infrastruktur:

- IT-Infrastruktur

- Art des Backup-Ziels:

- Desktops/Laptops

- Server

- Art des Backup-Ziels:

- Anforderungen an die Sicherung:

- Nur Dateien und Ordner

- Image

- Lokaler Speicher

- Cloud-Speicher

- Hybrid

Wählen Sie ein Thema aus, um fortzufahren.

- Umgebungstyp

- Erläuterung der Arten von Backup-Plänen

- Arten von Speicherorten für Backups

- Andere Konfigurationen

- Tipps zur Pflege Ihrer Backups

- Wiederherstellung nach einem Cyberangriff

Umgebungstyp

Berücksichtigen Sie bei der Planung des Backup-Plans die Art der Umgebung, in der Sie arbeiten. Dies kann eine kleine Büroumgebung sein, die hauptsächlich aus Workstations (Desktops oder Laptops) besteht, oder größere Büros, die nicht nur Workstations, sondern auch Server umfassen.

Obwohl die für die Sicherung dieser Geräte erforderlichen Dienste ähnlich sind, unterscheiden sie sich in der Methode und Art des gewählten Backup-Plans. Überlegen Sie, wie viele Daten jedes Typs Sie verarbeiten werden, und nutzen Sie diese Informationen, um Ihre Entscheidung für eine bestimmte Backup-Lösung zu treffen.

Arbeitsplatz

Für Workstations ist der gängigste Backup-Plan der sogenannte "Datei-/Ordner-Plan". Das bedeutet, dass wichtige Dateien, die auf Ihrem lokalen Computer gespeichert sind, gesichert werden. Sollte etwas mit dem Gerät passieren, führen Sie einen Wiederherstellungsauftrag aus, um nur die Dateien und Ordner zurückzukopieren, die für die Sicherung ausgewählt wurden. Dazu müssen Sie das Betriebssystem installiert und konfiguriert haben, ebenso wie das Benutzerprofil, nachdem sich der Benutzer am Computer angemeldet hat.

Wenn die Umgebung hauptsächlich aus Workstations (Windows oder Mac) besteht, können alle ausgewählten Benutzer wichtige Dateien entweder auf einem lokalen Gerät/NAS oder direkt in der Cloud sichern. Gelöschte Dateien können ebenfalls auf dem Gerät wiederhergestellt werden.

Server

Bei Servern kann es sich um eine Mischung handeln. Dies kann sowohl vollständige Image-Backups des gesamten Servers als auch Datei-/Ordner-Backups nur für die Daten oder eine Kombination aus beidem umfassen. Für einen kombinierten oder hybriden Ansatz könnten Sie einen Datei-/Ordner-Backup-Plan erstellen, der je nach Änderungsrate täglich oder sogar stündlich Backups durchführt, und zusätzlich wöchentliche oder monatliche Image-Backups hinzufügen.

Wenn die IT-Umgebung Server enthält, müssen diese anders gesichert werden als eine Workstation. Dies liegt an der Art der durchgeführten Backups und der zu sichernden Datenmenge.

Bei der Konzeption und Einrichtung von Server-Backups sind viele Variablen zu berücksichtigen:

- Anzahl der Server, die gesichert werden müssen.

- Datenvolumen auf den Servern.

- Anzahl der Revisionen von Änderungen, die der Benutzer aufbewahren möchte.

- Standalone-Server oder virtuelle Server.

- Ausführung in einer virtuellen Umgebung (Hyper-V oder VMware).

- Wie kritisch ist die Reaktionszeit bei der Wiederherstellung eines Servers oder einer Datei im Notfall?

- Vorhandensein eines NAS (Network Accessible Storage) zur Speicherung Ihrer lokalen Backups.

- Netzwerkgeschwindigkeiten und ISP-Konfiguration.

Auf den ersten Blick scheint es richtig und wirtschaftlich, alle ausgewählten Daten in der Cloud zu speichern. Wenn Ihre Netzwerkbandbreite jedoch langsam ist oder Sie große Datenmengen wiederherstellen müssen, kann diese Methode langfristig kostspieliger sein.

Erläuterung der Arten von Backup-Plänen

Jede Art von Daten hat je nach Verwendungszweck eine eigene Aufbewahrungsdauer und einen eigenen Prozess, sodass Sie wahrscheinlich alle unten beschriebenen Methoden verwenden werden. Wenn Sie über die Daten in Ihrem Unternehmen nachdenken, überlegen Sie, wie diese in die beiden Pläne passen.

Datei- und Ordner-Backups

Dateien/Ordner werden in der Regel verwendet, wenn Sie nur bestimmte Dateien und Ordner wiederherstellen müssen. Da sie sich auf kleinere Dateien konzentrieren, können sie zur Reduzierung der Speicherkosten eingesetzt werden.

Gängige Vorgehensweisen für Datei-/Ordner-Backups:

- Sollten zur Sicherung von Unternehmensdateien wie Tabellenkalkulationen, Dokumenten, Fotos usw. verwendet werden.

- Eignen sich hervorragend für die Wiederherstellung einzelner Dateien oder Ordner.

- Die Sicherung und Wiederherstellung von Daten nimmt aufgrund der geringeren Datenmenge weniger Zeit in Anspruch.

- Kostengünstiger zu speichern.

- Belasten die Bandbreite und Netzwerkleistung weniger.

- Sollte nicht für vollständige Server oder Datenbanken verwendet werden.

Weitere Informationen finden Sie in den folgenden Abbildungen.

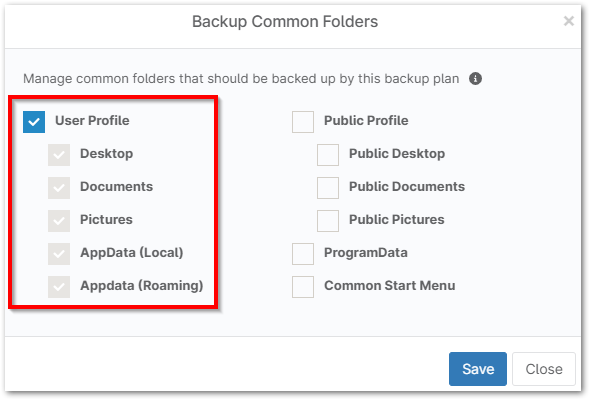

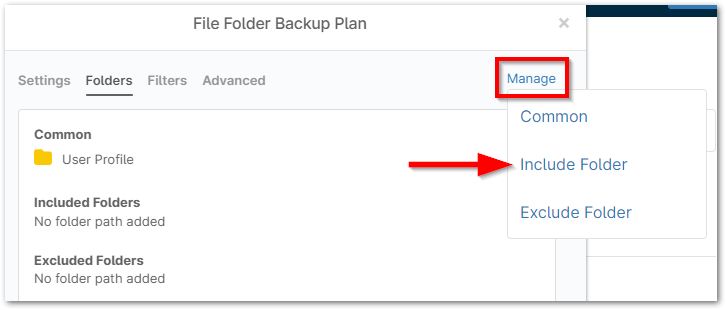

- Alle Benutzerprofile – Hiermit werden alle Benutzerprofile auf dem Computer gesichert. Sie finden diese Option auf der Registerkarte "Ordner" des Plans, indem Sie auf "Verwalten" klicken .

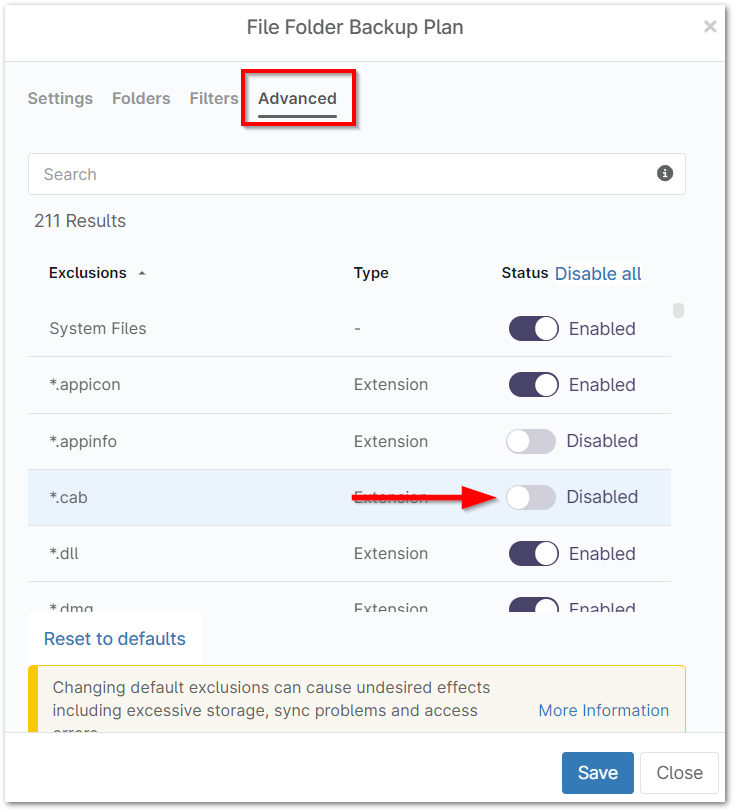

- Bitte beachten Sie, dass Sie bei der Einrichtung von Datei-/Ordner-Sicherungen, wenn Sie die Sicherung der Benutzerprofile auswählen, auch auf die Registerkarte "Erweitert" gehen müssen, um zu überprüfen, ob alle Dateitypen, die Sie schützen möchten, gesichert werden.

- Bitte beachten Sie, dass Sie bei der Einrichtung von Datei-/Ordner-Sicherungen, wenn Sie die Sicherung der Benutzerprofile auswählen, auch auf die Registerkarte "Erweitert" gehen müssen, um zu überprüfen, ob alle Dateitypen, die Sie schützen möchten, gesichert werden.

- Dateiausschlüsse – Wie bereits erwähnt, werden standardmäßig zahlreiche verschiedene Dateitypen von der Sicherung ausgeschlossen. Wenn Sie sicherstellen möchten, dass bestimmte Dateitypen gesichert werden, müssen Sie auf der Registerkarte "Erweitert" überprüfen, ob der Dateityp als Ausschluss aufgeführt ist, und gegebenenfalls den Schalter umlegen

- Standardmäßig sind 211 Ausschlüsse festgelegt. Dazu gehören die Dateierweiterungen *.dll, *.dmg, *.exe sowie zahlreiche weitere. Wenn Sie diese Dateitypen sichern möchten, deaktivieren Sie den Ausschluss.

- Standardmäßig sind 211 Ausschlüsse festgelegt. Dazu gehören die Dateierweiterungen *.dll, *.dmg, *.exe sowie zahlreiche weitere. Wenn Sie diese Dateitypen sichern möchten, deaktivieren Sie den Ausschluss.

- Zusätzliche Verzeichnisse hinzufügen – Wenn Sie zusätzliche Verzeichnisse hinzufügen möchten, die nicht im Profilpfad des Benutzers enthalten sind, können Sie diese hier hinzufügen.

Verwandte Dokumentation:

- NinjaOne Backup: Datei-/Ordner-Backup-Pläne

- NinjaOne Backup: Löschen von Datei-/Ordnerdaten

- NinjaOne Backup: Herunterladen und Wiederherstellen von Datei-/Ordnerdaten

Image-Backups

Image-Backups sind am sinnvollsten, wenn Sie ein gesamtes Gerät oder ganze Festplatten auf neuer oder vorhandener Hardware wiederherstellen müssen. Mit Image-Backups können auch einzelne Dateien und Ordner aus der Cloud wiederhergestellt werden, allerdings umfasst das Backup dann nicht nur einen Teil der Dateien, sondern alle Dateien.

Im Allgemeinen gilt für Image-Backups:

- Sollten für große Systemkopien wie Datenbanken, Server und andere geschäftskritische Systeme verwendet werden.

- Sie stellen ganze Maschinen einschließlich Anwendungen, Betriebssystem usw. wieder her.

- Minimieren Ausfallzeiten im Katastrophenfall.

- Dauern aufgrund der größeren Datenmenge länger.

- Ermöglichen unter Umständen den Zugriff auf einzelne Dateien, werden jedoch hauptsächlich für Backups auf Maschinenebene verwendet.

Verwandte Dokumentation:

- NinjaOne Backup: Image-Backup-Pläne

- NinjaOne Backup: Image-Wiederherstellung

- NinjaOne Backup: Löschen von Daten für Image-Volumes

- NinjaOne Backup: Images in der Cloud mounten

- So stellen Sie ein Gerät aus einer Image-Sicherung wieder her

Arten von Speicherorten für Backups

Wie bei Ihrer Backup-Methode werden Sie wahrscheinlich auch für die Daten Ihres Unternehmens verschiedene Speicherorte verwenden. Benutzerdateien werden wahrscheinlich anders gesichert als Daten, die in einer großen Datenbank gespeichert sind. Bei der Auswahl der Speicherorte können Sie diese in drei grundlegende Kategorien einteilen.

Die drei Speicherorte sind:

- Nur Cloud

- Lokaler Speicher

- Hybrid

Nur Cloud

Ihre Daten werden streng extern bei einem Cloud-Speicheranbieter wie AWS (Amazon Web Services) oder Azure gespeichert. Mit Cloud-Speicher können Sie eine große Anzahl von Remote-Mitarbeitern unterstützen, eine konsistente Benutzererfahrung bieten und skalierbare Speicheroptionen nutzen. Leider ist die reine Cloud-Lösung auch durch die verfügbare Download-Geschwindigkeit eingeschränkt, was sie weniger flexibel und zugänglich macht.

Lokaler Speicher

Die Daten werden ausschließlich vor Ort gespeichert, ohne Remote-Backups. Diese Daten sind nicht vom Internet abhängig, sodass Sie von schnelleren Wiederherstellungszeiten als bei Cloud-Backups profitieren. Wenn Ihr Unternehmen jedoch viele Remote-Mitarbeiter hat, ist eine lokale Backup-Wiederherstellung möglicherweise nicht möglich. Bei lokalen Backups haben Sie außerdem einen einzigen Ausfallpunkt, sodass eine Naturkatastrophe oder ein Cyberangriff sowohl Ihre Daten als auch Ihre Backups zerstören könnte.

Hybrid

Die Daten werden lokal und in der Cloud gespeichert, was schnelle Wiederherstellungsoptionen sowie Schutz vor Katastrophen bietet. Viele von Ihnen kennen wahrscheinlich die 3-2-1-Backup-Regel, nach der Sie drei (3) Kopien Ihrer Daten in zwei (2) verschiedenen Formen haben sollten, von denen eine außerhalb des Unternehmens aufbewahrt werden sollte. Dies kann viele Formen annehmen, umfasst jedoch in der Regel sowohl lokale als auch Cloud-Backups, wobei das Cloud-Backup sicherstellt, dass Ihre Daten an einem externen Ort gespeichert werden.

Andere Konfigurationen

Tipps für NAS-Backups

- Der Zugriff auf das NAS sollte durch ein eigenes Dienstkonto gesichert werden, das ausschließlich für die Netzwerk-Speicherzugriffsdaten für NinjaOne Backup verwendet wird.

- Die NAS-Freigabe sollte nur für dieses Dienstkonto konfiguriert sein und keinen Zugriff auf andere Benutzerkonten haben.

- Erwägen Sie, den NAS hinter VLAN- oder Firewall-Zugriffsregeln zu isolieren.

- Deaktivieren Sie den Papierkorb auf dem NAS (dies dient nicht der Sicherheit, sondern verhindert eine Überfüllung des Speichers).

- Machen Sie die Freigabe nicht im Netzwerk sichtbar (z. B. über die Suchfunktion; dies kann die Sicherheit durch Unauffälligkeit erhöhen).

- Halten Sie Ihr NAS auf dem neuesten Stand.

- Lassen Sie Ihr NAS nicht mit dem Internet verbunden.

OneDrive

Wenn Sie OneDrive als Teil Ihres Benutzerprofils verwenden, werden diese Dateien standardmäßig nicht gesichert, je nachdem, wie Ihre OneDrive-Einstellungen konfiguriert sind. Es werden nur Dateien gesichert, die sich auf der Workstation befinden.

Standardmäßig ist in Ihren OneDrive-Einstellungen die Option aktiviert, die Dateien auf OneDrive zu behalten, sofern Sie die Datei nicht zum Ändern ausgewählt haben. Dadurch wird die Datei auf Ihren lokalen Computer kopiert und wie jede andere Datei auf Ihrer Workstation verarbeitet.

Wenn Sie möchten, dass alle Dateien in Ihrem OneDrive-Ordner zusammen mit Ihren regulären Dateien gesichert werden, müssen Sie in Ihren OneDrive-Einstellungen das Kontrollkästchen "Dateien bei Bedarf" deaktivieren. Bitte beachten Sie, dass Sie in diesem Fall sicherstellen müssen, dass Ihre Workstation über genügend Speicherplatz für alle Dateien in Ihrer OneDrive-Konfiguration verfügt.

VMWare- und Hyper-V-Konfigurationen

Virtuelle Maschinen sind eine sehr beliebte Konfiguration. Diese Art der Einrichtung ermöglicht es Unternehmen, mehrere Maschinen auf einer einzigen Hardwareplattform zu erstellen. Dadurch können sie die Kosten für Hardware, den Energieverbrauch und den CO2-Fußabdruck weltweit reduzieren. Dies ist die bevorzugte Konfiguration in den meisten mittelständischen und größeren Unternehmen.

Im Bereich der Virtualisierung gibt es zwei (2) Hauptoptionen:

- VMWare

- Hyper-V (Microsoft)

Bei der Sicherung von Systemen für eine virtuelle Umgebung müssen bestimmte Schritte befolgt werden, die im Folgenden beschrieben werden.

VMware

- Backups: In einer VMware-Umgebung besteht die einzige Möglichkeit darin, die einzelnen virtuellen Gäste zu sichern. Dies erfolgt auf die gleiche Weise wie bei der Sicherung eines physischen Geräts. Der NinjaOne-Agent wird auf jedem der Geräte installiert, damit diese überwacht werden können. Wenn sie gesichert werden müssen, muss der Backup-Agent zusammen mit einem Backup-Plan konfiguriert werden, der entweder eine Datei-/Ordner- oder eine Image-Sicherung durchführt.

- Wiederherstellung: Die Wiederherstellung eines VMware-Gasts erfolgt wie die Wiederherstellung eines beliebigen Geräts. Starten Sie das Wiederherstellungstool, wählen Sie einen Image-Download oder "Wiederherstellen" und wählen Sie das Ziel.

- Systemwiederherstellung: Wenn Sie auf Informationen auf einem bestimmten Laufwerk zugreifen müssen, können Sie bei der Wiederherstellung nur dieses Laufwerk wiederherstellen.

- Image-Download: Wenn Sie die gesamte VMDK-Festplatte benötigen, müssen Sie eine Image-Wiederherstellung durchführen. Bitte beachten Sie, dass Sie bei einem Image-Download derzeit den gesamten Server und nicht nur ein Volume herunterladen. Diese Option ist nützlich, wenn Sie ein gesamtes System oder nur eine einzelne Festplatte wiederherstellen müssen, um sie zu ersetzen oder an einen virtuellen Gast anzuschließen.

Bitte beachten Sie, dass diese Art der Wiederherstellung am zeitaufwändigsten ist, da Sie einen gesamten Server wiederherstellen und nicht nur eine einzelne Datei oder Festplatte.

Microsoft Hyper-V

- Backups: Hier unterscheiden sich die Dinge etwas von VMWare. Hyper-V ist ein Dienst, der auf einem Windows-Server-Betriebssystem ausgeführt wird. Sie können sowohl den physischen Server als auch den virtuellen Gast sichern. Am besten stellen Sie sicher, dass alle NinjaOne-Agenten auf allen Systemen installiert sind. Auf diese Weise können sie ebenso wie der physische Rechner, auf dem sie ausgeführt werden, überwacht und gesichert werden. So können Sie bei Bedarf sowohl einen einzelnen Gast als auch den gesamten Server wiederherstellen.

- Wiederherstellung: Wenn Sie in einer solchen Umgebung arbeiten und Ihre Backups korrekt eingerichtet haben, können Sie einen einzelnen Server (virtuellen Gast) anstelle des gesamten Servers wiederherstellen. Bei einem vollständigen Serverausfall können Sie den gesamten Rechner wiederherstellen. Wenn Sie über zusätzliche Hyper-V-Server verfügen, können Sie Ihre kritischen Server auf einem anderen Host wiederherstellen, während Sie die defekte Hardware ersetzen. Hier gelten die gleichen Prinzipien wie in der VMWare-Umgebung.

- Bitte beachten Sie, dass die gleichen Prinzipien auch für die Hyper-V-Wiederherstellung gelten. Das Herunterladen eines Images dauert länger als eine Wiederherstellung, da im Gegensatz zu einem einzelnen Server der gesamte Server mit allen virtuellen Gästen heruntergeladen wird.

Tipps zur Pflege Ihrer Backups

Sobald Sie wissen, wie und wo Sie Ihre Daten speichern möchten, gibt es einige Tipps zur Pflege Ihrer Backups, um sicherzustellen, dass diese stets zuverlässig und zugänglich sind.

- Aktivieren Sie umfassende Backup-Warnmeldungen. Das Einrichten von Warnmeldungen für fehlgeschlagene Backups und fehlgeschlagene Cloud-Synchronisierungen ist ein guter Anfang, aber Sie sollten auch die Einrichtung umfassenderer Warnmeldungen in Betracht ziehen. Weitere Beispiele für Warnmeldungen sind die letzte erfolgreiche Sicherung, die Dauer von Backups, neu hinzugefügte Geräte und unerwartet hoher Speicherverbrauch. Verlassen Sie sich nicht nur auf Fehlermeldungen!

- Halten Sie Ihre Backup-Software auf dem neuesten Stand. Aktualisieren Sie Ihre Backup-Software regelmäßig, da Ihr Backup-Anbieter möglicherweise neue Funktionen einführt oder kritische Fehler behebt. Fehlende Updates können sich negativ auf Ihren Backup-Zeitplan auswirken.

- Berücksichtigen Sie Ihre Wiederherstellungsziele und -zeiten. Bei der Erstellung Ihres Backup-Plans müssen Sie zwei verschiedene Ziele berücksichtigen: das Wiederherstellungsziel (RPO) und die Wiederherstellungszeit (RTO). Das RPO bestimmt, wie viele Daten Sie wiederherstellen müssen, während die RTO festlegt, wie schnell die Daten wiederhergestellt werden müssen. Das RPO gibt Auskunft darüber, wie oft Sie Backups erstellen (z. B. täglich oder alle 12 Stunden), und die RTO bestimmt Ihre Wiederherstellungsmethoden.

- Überlegen Sie, welche Backups lokal und welche in der Cloud erforderlich sind. Gibt es Backups, die Sie schneller wiederherstellen müssen? Haben die Backups Auswirkungen auf Remote-Mitarbeiter? Wie wirkt sich der Speicherort der Daten auf den Wiederherstellungsprozess aus? Diese Fragen sind hilfreich, um zu bestimmen, welche Daten in lokalen und welche in Cloud-Backups gespeichert werden sollen.

- Überprüfen und testen Sie Ihren Backup-Prozess regelmäßig. Backups sind nur dann gut, wenn sie erfolgreich sind. Daher ist es äußerst wichtig, Ihre Backups regelmäßig zu überprüfen. Backups müssen ständig getestet und validiert werden. Sie sollten auch regelmäßig überprüfen, ob Ihre Backups erfolgreich abgeschlossen wurden, und nicht nur, ob Fehler aufgetreten sind.

- Erstellen Sie eine Checkliste für die Notfallwiederherstellung. Listen Sie alles auf, was im Falle eines Datenausfalls zu tun ist, einschließlich Ihrer potenziellen Wiederherstellungsziele und -zeitpunkte, der beteiligten Personen, der Vorgehensweise zur Wiederherstellung der Daten, des Speicherorts der Backups usw. Dieser Blog ist ein guter Ausgangspunkt, wenn Sie Inspiration benötigen.

- Stellen Sie sicher, dass Ihre Backups über ausreichende Redundanz verfügen. Wie bereits erwähnt, ist die 3-2-1-Backup-Regel ein guter Ausgangspunkt. Speichern Sie redundante Kopien Ihrer Daten an mehreren Orten, damit Sie unabhängig von der Art der Katastrophe immer einen zuverlässigen Ort haben, von dem Sie Ihre Daten wiederherstellen können.

- Aktualisieren Sie Ihre Dokumentation regelmäßig. Dokumentieren Sie den Prozess für alle, damit jeder die Datenwiederherstellung durchführen kann. Überwachen Sie den DR-Plan, aber führen Sie ihn nicht selbst durch, damit mehr als eine Person die Wiederherstellungsverfahren versteht und ausführen kann.

- Speichern Sie Ihre Backups auf verschiedenen Festplatten oder an verschiedenen Orten. Backups sollten immer auf unterschiedlichen Medien gespeichert werden, insbesondere jedoch auf verschiedenen Festplatten. Wenn eine Festplatte ausfällt und sich das Backup nur auf einem anderen Speicherplatz derselben Festplatte befindet, sind Ihre Chancen auf eine Wiederherstellung gleich null.

- Halten Sie lokale Backups isoliert. Wenn Sie lokalen Speicher verwenden, verwenden Sie die geringstmöglichen Zugriffsrechte für den Fall, dass das Unternehmen infiziert wird. Trennen Sie Ihre Backups voneinander und stellen Sie sicher, dass die Zugriffsrechte für Ihr Backup-Gerät gesperrt sind, damit niemand absichtlich oder versehentlich diesen Dateipfad durchsuchen kann. Dadurch wird auch sichergestellt, dass böswillige Akteure nicht auf diese Backups zugreifen und sie verschlüsseln können. Wenn möglich, sollten Sie Ihren lokalen Backup-Speicher-NAS außerhalb Ihrer Domänen-AD aufbewahren.

- Sichern Sie lokale und Cloud-Speicher für Dienstkonten. Dienstkonten sind eine spezielle Art von nicht-menschlichen privilegierten Konten, mit denen Sie Anwendungen ausführen, Dienste starten usw. können. Durch die Verwendung eines Dienstkontos können Sie den Zugriff auf ein einzelnes Konto beschränken.

- Die Sicherung von SaaS-Daten ist nach wie vor wichtig. Nur weil Daten in der "Cloud" gespeichert sind, bedeutet das nicht, dass sie von Ihrem Cloud-Anbieter gesichert werden. Führen Sie daher regelmäßig Backups Ihrer Cloud-Daten durch.

- Drucken Sie Ihre Notfallwiederherstellungspläne aus. Wenn Sie versuchen, Ihre Daten wiederherzustellen, und Sie nur eine digitale Kopie Ihrer Notfallwiederherstellungspläne haben, ist dieses Dokument wahrscheinlich Teil dessen, was kompromittiert wurde, und Sie könnten Probleme haben, darauf zuzugreifen. Wenn Sie es ausdrucken, haben Sie einfachen Zugriff auf einen detaillierten Plan.

- Vernachlässigen Sie Ihre Netzwerkhardware nicht. Backups sind nicht nur für Betriebssysteme, Server und Daten wichtig, sondern auch für Ihre Switch-Konfigurationen, Firewall-Konfigurationen usw., damit Sie diese Hardware im Falle eines Ausfalls schnell wiederherstellen können. Halten Sie einen Wiederherstellungsplan bereit, um die Teile der Netzwerkinfrastruktur zu ersetzen, falls eine der Komponenten ausfällt.

- Erwägen Sie zusätzliche physische Komponenten-Backups oder einen Ort, an dem Sie diese beschaffen können. Wenn Sie über zusätzliche physische Komponenten verfügen, testen Sie diese regelmäßig und stellen Sie sicher, dass sie bei Bedarf für einen Hot-Swap verwendet werden können.

- Überprüfen Sie Daten, die an unerwarteten Orten gespeichert sind. Mitarbeiter speichern Daten möglicherweise an Orten, die Sie nicht geschützt haben. Stellen Sie sicher, dass Sie alle Quellen im Netzwerk überprüfen.

Wiederherstellung nach einem Cyberangriff

Nehmen wir an, das Schlimmste ist eingetreten: Ihre Daten wurden angegriffen und plötzlich fordern Hacker Lösegeld für Ihre Daten. Die Zahlung des Lösegelds kommt nicht in Frage. Wie können Sie Ihre Daten wiederherstellen? Oder was ist, wenn Ihre Anmeldedaten gestohlen wurden?

Da Cyberkriminalität leider immer weiter zunimmt, sollten Unternehmen entsprechende Vorkehrungen treffen und wissen, wie sie schnell wieder auf die Beine kommen.

- Bereiten Sie im Voraus einen Notfallwiederherstellungsplan vor. Der beste Ansatz für die Wiederherstellung ist, jederzeit auf Angriffe vorbereitet zu sein. Das ist vielleicht nicht etwas, was Sie tun können, wenn eine Katastrophe eintritt, aber wenn Sie im Voraus Schritte festgelegt haben, wird es einfacher sein, so viele Daten wie möglich wiederherzustellen. In der obigen Liste und in diesem Blog finden Sie Tipps zum Erstellen eines vollständigen Notfallwiederherstellungsplans.

- Bestimmen Sie die Art der Bedrohung. Angesichts der Vielzahl potenzieller Bedrohungen sollten Unternehmen wissen, womit sie es zu tun haben, bevor sie versuchen, Daten wiederherzustellen. Im Detection Report 2023 von Red Canary werden beispielsweise verschiedene große Bedrohungen aufgeführt, für die jeweils unterschiedliche Abhilfemaßnahmen beschrieben werden. Da jede Bedrohung anders ist, sind diese Informationen entscheidend für die Festlegung Ihrer nächsten Schritte zur Beseitigung. Je nach Umfang und/oder Schwere des Vorfalls müssen Sie möglicherweise die Hilfe externer DFIR-Spezialisten in Anspruch nehmen. In einigen Fällen kann in Ihrer Cyberversicherung festgelegt sein, wer diese Spezialisten sein sollen und wann sie hinzugezogen werden müssen.

- Isolieren Sie anfällige und infizierte Geräte. Untersuchen Sie zunächst das Netzwerk, um das Ausmaß des Schadens festzustellen, betroffene Systeme zu finden und diese vom Rest des Netzwerks zu isolieren. Sprechen Sie im Voraus mit Ihrem IR-Team und/oder Ihrem Versicherer, um festzulegen, wer für die Eindämmung, Beseitigung und Wiederherstellung verantwortlich ist. Stellen Sie sicher, dass Sie über eine ordnungsgemäße Protokollierung verfügen und wissen, was Sie nicht tun dürfen, um Beweise ordnungsgemäß zu sichern. Halten Sie Pläne für verschiedene Szenarien bereit. Diese Playbooks für Incident-Response-Pläne sind hervorragende Beispiele, auf denen Sie aufbauen können.

- Installieren Sie Sicherheitsupdates oder Patches. Viele Angreifer nutzen schwerwiegende Software-Schwachstellen aus, um sich Zugang zu Ihrem Netzwerk zu verschaffen. Daher müssen Sie Ihr Netzwerk vor der Wiederherstellung auf ungepatchte Schwachstellen überprüfen.

- Führen Sie Sicherheitsscans auf Backups durch. Viele Viren können monatelang in Netzwerken schlummern. Sie müssen daher Ihre Backups scannen, um sicherzustellen, dass sie nicht infiziert sind, bevor Sie sie wiederherstellen.

- Stellen Sie Ihre Backups wieder her. Sobald Sie die Bedrohung isoliert und sichergestellt haben, dass Ihre Backups sicher sind, können Sie mit der Wiederherstellung fortfahren. Dies hängt davon ab, wie die Bedrohung Ihr Netzwerk beeinträchtigt hat, wie schnell Sie Daten wiederherstellen müssen, wie viele Daten betroffen sind und von weiteren Faktoren. Zu den Wiederherstellungsmethoden können die granulare Wiederherstellung auf Dateiebene oder die vollständige Systemwiederherstellung gehören.

- Aktualisieren Sie alle Passwörter und Codes. Schützen Sie Ihr Unternehmen vor zukünftigen Angriffen, indem Sie alle Passwörter und Sicherheitscodes aktualisieren.

- Führen Sie nach der Wiederherstellung gründliche Schwachstellenscans durch. Nach der Wiederherstellung sollten Sie Ihr Netzwerk sorgfältig durchsuchen, um sicherzustellen, dass die Bedrohung vollständig beseitigt wurde. Auch hier gilt: Bedrohungen können schlummern, daher sollten Sie Ihr Netzwerk gründlich scannen, um sicherzustellen, dass es sicher ist.

- Dokumentieren Sie die Reaktion auf den Angriff und aktualisieren Sie Ihren Datenwiederherstellungsprozess. Da Cyberangriffe leider immer möglich sind, ist es wichtig, zu dokumentieren, was passiert ist und welche Schritte Sie zur Wiederherstellung Ihrer Daten unternommen haben. Diese Erfahrungen können Ihnen bei der Optimierung Ihres Notfallwiederherstellungsprozesses helfen.

Weitere Ressourcen

Alle unsere Backup-Anleitungen finden Sie im Abschnitt "Backup (Datensicherung)" des NinjaOne Dojo.