Thema

Dieser Artikel behandelt die Verwaltung von Benutzeridentitäten mithilfe des System for Cross-domain Identity Management (SCIM) mit NinjaOne.

Umgebung

- NinjaOne-Plattform

- NinjaOne-Integrationen

- Microsoft Entra ID

Beschreibung

Integrieren Sie Ihren Identitätsanbieter (IdP) über SCIM, um Techniker und Endbenutzer in NinjaOne automatisch anzulegen und zu löschen.

Dieser Artikel dient als Ausgangspunkt für die SCIM-Konfiguration in NinjaOne. Die Konfiguration hängt von Ihrer spezifischen Microsoft Entra-Einrichtung ab. Wir empfehlen daher, den Abschnitt „Zusätzliche Ressourcen“ zu lesen, um relevante Prozesse zu finden.

So integrieren Sie Microsoft Entra, Teil 2 (NinjaOne, Inc., 04:33)

Kapitel

- 0 bis 0:34 – Einleitung – sehen Sie sich zuerst Teil 1 an!

- 0:35 bis 1:02 – App-Rollen erstellen

- 1:03 bis 1:31 – Zuweisen von App-Rollen zu Benutzergruppen

- 1:32 bis 1:59 – Konfigurieren von SCIM in NinjaOne

- 2:00 bis 2:47 – Erstellen und Zuordnen des Attributs „userType“

- 2:48 bis 3:16 – Endbenutzer bestimmten Organisationen zuordnen

- 3:17 bis 3:35 – Erweiterte Attributzuordnung

- 3:36 bis 3:47 – Bereitstellung

- 3:48 bis 4:00 – Zuordnung von Gruppen zu Rollen

- 4:01 bis 4:10 – Benutzer deaktivieren

- 4:11 bis Ende – Intune-Integration

Inhaltsverzeichnis

Wählen Sie eine Kategorie aus, um mehr zu erfahren:

- Wichtige Überlegungen

- SCIM-Konfiguration

- Gruppenzuordnung in NinjaOne

- SSO und SCIM deaktivieren

- SCIM- und SSO-Aktivitäten anzeigen

- Weitere Ressourcen

Wichtige Hinweise

Beachten Sie Folgendes:

- Wenn Sie einen IdP für einen Anbieter erstellen, der die Verwendung von Gruppen nicht unterstützt, erhalten Sie eine Fehlermeldung, wenn Sie versuchen, die Gruppenzuweisung für SCIM zu konfigurieren.

- Über SCIM verwaltete Benutzer können in der NinjaOne-Konsole nicht bearbeitet oder gelöscht werden, es sei denn, SCIM wird vorübergehend deaktiviert. Sie können jedoch die Telefonnummer, die Sprache und andere kleinere Einstellungen ändern, die nicht von SCIM verwaltet werden. Das Löschen und Bearbeiten von Benutzern muss im IdP erfolgen.

- Über SCIM bereitgestellte Benutzer erhalten keine Einladung zur Einrichtung ihres Passworts oder der Multi-Faktor-Authentifizierung (MFA), da ihre E-Mail-Adressen vom Identitätsanbieter bereits als aktiviert gelten.

- Beim Widerrufen von SCIM-Tokens oder beim Deaktivieren von Single Sign-On (SSO) wird der Benutzer aufgefordert, die MFA durch Eingabe des zeitbasierten Codes zu verifizieren.

- Sie können keine Systemadministratoren über SCIM zuweisen. Sie müssen diese manuell in der NinjaOne-Konsole zuweisen. Anweisungen zum Hinzufügen eines Systemadministrators finden Sie unter NinjaOne-Plattform: Technikerkonto erstellen.

- Wenn Benutzer nicht mehr Mitglieder eines Unternehmens sind, markiert der IdP sie in der NinjaOne-Konsole automatisch als „Inaktiv“. Sie erscheinen jedoch weiterhin in der Benutzerliste.

SCIM-Konfiguration

Die folgenden Anweisungen verwenden Microsoft Entra ID als Beispiel. Wenn Sie Okta als Ihren IdP verwenden möchten, lesen Sie NinjaOne Identity Access Management (IAM): SCIM für Ihren Identitätsanbieter aktivieren. Die Anweisungen in diesem Artikel setzen voraus, dass Ihr IdP SCIM unterstützt. Sie sollten eine hybride SSO-Konfiguration testen, bevor Sie sie über NinjaOne aktivieren.

Um SCIM zu aktivieren und das geheime Token zu generieren, führen Sie die folgenden Schritte aus:

- Erstellen Sie eine Microsoft Entra ID Enterprise-Anwendung in Microsoft Azure. Weitere Informationen finden Sie unter NinjaOne Identity Access Management: Single Sign-On konfigurieren.

- Navigieren Sie zu „Administration“ → „Accounts“ → „Identity Providers“ und öffnen Sie den Eintrag für den Microsoft Entra ID-Anbieter, den Sie im vorherigen Schritt erstellt haben.

- Klicken Sie auf „Aktivieren“ für „System for Cross-domain Identity Management (SCIM)“.

Abbildung 1: SCIM für Ihren Identitätsanbieter aktivieren

- Aktivieren Sie „SCIM-Provisionierung aktivieren “ im Konfigurationsdialog und klicken Sie anschließend auf „Token generieren“. Lassen Siediesen Konfigurationsdialog geöffnet, damit Sie die Daten für die folgenden Schritte kopieren können.

Abbildung 2: SCIM aktivieren und ein Token für den Identitätsanbieter generieren

SCIM-Provisionierung

Führen Sie die folgenden Schritte aus, um die Bereitstellung für SCIM zu verwalten:

- Öffnen Sie Ihre Microsoft Azure Enterprise-Anwendung in einem separaten Browser-Tab oder -Fenster. Wählen Sie unter „Verwalten“ die Registerkarte „Bereitstellung “ aus und klicken Sie dann auf „Erste Schritte“.

- Kopieren Sie in NinjaOne die URL des SCIM-API-Endpunkts (Tenant-URL) und das geheime Token aus NinjaOne und fügen Sie diese in die Azure-Provisioning-Konfiguration ein. Sie finden diese Daten in Schritt 4, der weiter oben in diesem Prozess beschrieben ist.

- Die URL ist der Endpunkt des IdP und verweist auf die SCIM-API-Endpunkt-URL.

- Die URL des SCIM-API-Endpunkts sollte

https://{tenant-hostname}/ws/scim/v2lauten, wobei{tenant-hostname}der native Hostname Ihres Mandanten ist, z. B. app.ninjarmm.com, eu.ninjarmm.com oder ähnlich.

Abbildung 3: Kopieren Sie die SCIM-Daten aus NinjaOne

- Fügen Sie die kopierten Daten in Ihre Microsoft Azure Enterprise-Anwendung ein. Testen Sie die Verbindung, um sicherzustellen, dass sie erfolgreich ist.

Attribute konfigurieren

Führen Sie die folgenden Schritte aus, um Attribute für Ihren Identitätsanbieter zu konfigurieren:

- Erweitern Sie in Ihrer Microsoft Azure Enterprise-Anwendung den Abschnitt „Mappings “ und klicken Sie auf „Azure Active Directory-Benutzer bereitstellen“.

Abbildung 4: Der Bildschirm „Provisioning“ in Entra ID (zum Vergrößern anklicken)

- Konfigurieren Sie die folgenden Attribute anhand der nachstehenden Tabelle. Entfernen Sie alle anderen Attribute aus der Zuordnung, da diese nicht verwendet werden.

| Azure Active Directory-Attribute | customappsso-Attribut |

|---|---|

| userPrincipalName | userName |

| Switch([IsSoftDeleted], , "False", "True", "True", "False") | active |

| Vorname | name.givenName |

| Nachname | name.familyName |

| E-Mail-Spitzname | externalId |

- Aktivieren Sie das Kontrollkästchen „Erweiterte Optionen anzeigen “ und klicken Sie anschließend auf „Attributliste für customappsso bearbeiten“.

Abbildung 5: Erweiterte Attributoptionen in Entra ID (zum Vergrößern anklicken)

- Fügen Sie unten ein neues Attribut hinzu und geben Sie Folgendes ein:

- Name:urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:organizationId

- Typ: Zeichenfolge

- Erforderlich?: Wählen Sie diese Option

- Lassen Sie alle anderen Optionen leer. Klicken Sie anschließend auf „Speichern“.

- Wenn Sie NinjaOne-Techniker mit SCIM anlegen, fügen Sie das folgende Attribut für „Name“ hinzu:

urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:userTypeEndbenutzer zuordnen

Sie können Endbenutzer bestimmten Organisationen in NinjaOne zuordnen oder sie als globale Endbenutzer definieren, die keiner bestimmten Gruppe zugewiesen sind. In den meisten Fällen sollten Sie Ausdrücke verwenden, um Benutzer dynamisch der richtigen Organisation zuzuweisen.

- Navigieren Sie in Ihrem Microsoft Entra-Konto zu „Provisioning“ → „Attribute mapping “ → „Provision Microsoft Entra ID Users“.

- Öffnen Sie NinjaOne in einem separaten Tab oder Fenster und navigieren Sie zu „Administration → Organizations“. Bewegen Sie den Mauszeiger über das Menü „Actions“ am rechten Rand der Zeile „Organization“ und wählen Sie „Copy Org ID“.

Abbildung 6: Kopieren Sie die Organisations-ID in NinjaOne (zum Vergrößern anklicken)

- Kehren Sie zu Ihrem Microsoft Entra-Konto zurück und klicken Sie auf „Neues Mapping hinzufügen“.

Abbildung 7: Fügen Sie eine neue Zuordnung in Microsoft Entra hinzu (zum Vergrößern anklicken)

- Wählen Sie den Zuordnungstyp aus, je nachdem, ob Sie Endbenutzer einer einzelnen oder mehreren Organisationen zuordnen:

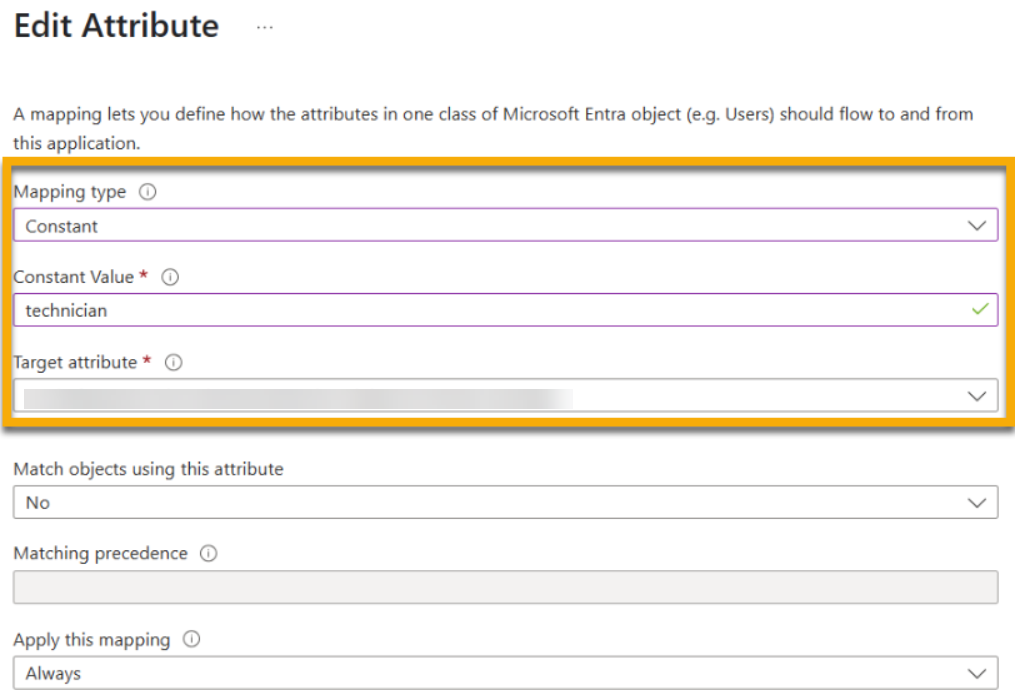

- Wählen Sie „Konstant“, wenn Sie die Endbenutzer einer einzelnen Organisation zuordnen. Fügen Sie dann die ID der einzelnen Organisation in das Feld „Konstanter Wert “ ein.

- Wählen Sie „Ausdruck“, wenn Sie Endbenutzer mehreren Organisationen zuordnen. Erstellen Sie anschließend einen Ausdruck, der auf die Ziel-NinjaOne-Organisations-IDs verweist, und geben Sie diesen in das Feld „Konstanter Wert“ ein. Endbenutzer werden basierend auf den Ergebnissen des Ausdrucks zugeordnet. Weitere Informationen zum Erstellen von Ausdrücken für die Organisationszuordnung finden Sie unter „Referenz zum Schreiben von Ausdrücken für Attributzuordnungen in Microsoft Entra Application Provisioning – Microsoft Entra ID | Microsoft Learn“ (externer Link).

- Geben Sie Folgendes in das Feld „Zielattribut“ ein, um Endbenutzer ihrer jeweiligen NinjaOne-Organisations-ID zuzuordnen:

urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:organizationId - Verwenden Sie „All“ als Organisations-ID des Endbenutzers, um einen globalen Endbenutzer zu erstellen.

Abbildung 8: Verwendung eines konstanten Zuordnungstyps beim Bearbeiten eines Zielattributs (zum Vergrößern anklicken)

- Klicken Sie auf „OK“ und anschließend auf „Speichern“.

Legen Sie den Benutzertyp für Endbenutzer oder Techniker fest

Standardmäßig erstellt Entra ID SCIM-verwaltete Benutzer als Endbenutzerkonten. Wenn Sie das optionale Attribut „Benutzertyp“ wie in Schritt 6 des Abschnitts „Attribute konfigurieren“ beschrieben zu Ihrer SCIM-Konfiguration hinzugefügt haben, haben Sie nun die Möglichkeit, Technikerkonten über SCIM zu erstellen.

- Navigieren Sie in Ihrem Microsoft Entra-Konto zu „Bereitstellung “ → „Attributzuordnung “ → „Microsoft Entra ID-Benutzer bereitstellen“.

- Klicken Sie auf „Neue Zuordnung hinzufügen“.

- Wählen Sie den Zuordnungstyp je nachdem, ob Sie Endbenutzer oder Techniker erstellen:

- Wählen Sie „Konstante“, wenn Sie Techniker anlegen. Geben Sie dann „technician“ (Groß-/Kleinschreibung beachten) in das Feld „Konstanter Wert“ ein.

- Wählen Sie „Ausdruck“, wenn Sie Endbenutzer - und Technikerkonten erstellen. Erstellen Sie anschließend einen Ausdruck, der Endbenutzerkonten den Wert „endUser“ und Technikerkonten den Wert „technician“ zuweist.Bei Ausdrücken wird zwischen Groß- und Kleinschreibung unterschieden. Weitere Informationen zum Erstellen von Ausdrücken für die Organisationszuordnung finden Sie unter „Referenz zum Schreiben von Ausdrücken für Attributzuordnungen in Microsoft Entra Application Provisioning – Microsoft Entra ID | Microsoft Learn“ (externer Link).

- Geben Sie Folgendes in das Feld „Zielattribut“ ein, um Endbenutzer ihrem jeweiligen Benutzertyp zuzuordnen:

urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:userType

- Klicken Sie auf „OK“ und anschließend auf „Speichern“.

Konfiguration speichern

Kehren Sie zur Seite „Provisioning“ zurück, aktivieren Sie den Provisioning-Status und klicken Sie dann auf „Speichern“. NinjaOne provisioniert die Benutzer automatisch.

Abbildung 10: Der Bildschirm „Provisioning“ in Entra ID (zum Vergrößern anklicken)

Gruppenzuordnung in NinjaOne

Sobald Sie die Gruppe in Ihrem IdP bereitgestellt haben, wird sie im Abschnitt „Gruppenzuordnung“ auf der Seite „Identitätsanbieter“ der NinjaOne-Konsole angezeigt. Die Gruppenzuordnung ermöglicht es Ihnen, Endbenutzer- oder Technikerrollen einer Identitätsgruppe zuzuweisen, einschließlich globaler Endbenutzer; Sie können jedoch die Systemadministratorberechtigung nicht als Gruppe über SCIM zuweisen.

- Identitätsgruppe: Vom Identitätsanbieter (IdP) zugeordnete Gruppen

- Benutzerrollen: Der Gruppe zugewiesene Rollen

Um die Gruppenzuordnung für Ihren Identitätsanbieter zu ändern, führen Sie die folgenden Schritte aus:

- Wenn Sie Systemadministrator sind, können Sie Benutzern in jeder Gruppe Rollen hinzufügen, indem Sie auf „Bearbeiten“ klicken.

Abbildung 11: Gruppenzuordnungbearbeiten

- Fügen Sie bei Bedarf eine oder mehrere Rollen zu jedem Dropdown-Menü hinzu. Als Endbenutzer gekennzeichnete Benutzer erhalten Endbenutzerrollen, und als Techniker gekennzeichnete Benutzer erhalten Technikerrollen.

Abbildung 12: Zuordnung von Techniker- und Endbenutzergruppen

NinjaOne zeigt jeden Benutzer und dessen Rolle auf der NinjaOne-Konfigurationsseite an, sodass Sie die Zuordnung nachverfolgen oder bei Bedarf bearbeiten können.

- Die Spalte „Quelle“ auf der Konfigurationsseite des Kontos unter „Rollen“ gibt an, ob eine Rolle manuell oder über SCIM zugewiesen wurde. Rollen mit der Angabe „Native“ wurden manuell zugewiesen.

- Sie können über SCIM zugewiesene Rollen in der NinjaOne-Konsole nicht bearbeiten. Sie müssen sie über den IdP aktualisieren, der ursprünglich zur Zuweisung der Rollen verwendet wurde. In den in diesem Artikel verwendeten Beispielen würden Sie die Rollen in Microsoft Entra aktualisieren.

Abbildung 13: Quelle der Rollenzuweisung (zum Vergrößern anklicken)

SSO und SCIM deaktivieren

Auf der Seite „Single-Sign-On“ können Sie SSO und die SCIM-Bereitstellung deaktivieren sowie Token widerrufen.

SSO deaktivieren

Um SSO als Anbieter zu deaktivieren, führen Sie die folgenden Schritte aus:

- Navigieren Sie zu „Administration“ → „Konten“ →„Identitätsanbieter“.

- Bewegen Sie den Mauszeiger über den IdP und klicken Sie auf die Schaltfläche für das Aktionsmenü. Wählen Sie „SSO deaktivieren“.

Abbildung 14: SSO für einen IdP deaktivieren (zum Vergrößern anklicken)

SCIM deaktivieren

Um die SCIM-Bereitstellung zu deaktivieren, führen Sie die folgenden Schritte aus:

- Navigieren Sie zu „Administration“ →„Konten“ →„Identitätsanbieter“ und klicken Sie auf den Namen des Anbieters, um die Einstellungen zu bearbeiten.

- Klicken Sie im Abschnitt „System für domänenübergreifendes Identitätsmanagement (SCIM) “ auf „Bearbeiten “.

- Deaktivieren Sie den Schalter „SCIM-Provisioning aktivieren “ und klicken Sie dann im Bestätigungsfenster auf „SCIM deaktivieren “.

Abbildung 15: SCIM-Provisionierung für einen IdP deaktivieren (zum Vergrößern anklicken)

- Klicken Sie auf „Schließen“.

Token widerrufen

Um ein Token zu widerrufen, führen Sie die folgenden Schritte aus:

- Navigieren Sie zu „Administration“ →„Konten“ →„Identitätsanbieter“ und klicken Sie auf den Namen des Anbieters, um die Einstellungen zu bearbeiten.

- Klicken Sie im Abschnitt „System for Cross-domain Identity Management (SCIM) “ auf „Bearbeiten “.

- Klicken Sie auf „Token widerrufen“ und dann im Bestätigungsfenster erneut auf „Token widerrufen “.

- Klicken Sie auf „Schließen“.

SCIM- und SSO-Aktivitäten anzeigen

- Navigieren Sie in der NinjaOne-Konsole zum System- oder Organisations-Dashboard → Aktivitäten → Alle.

- Wählen Sie im Dropdown-Menü „Aktivitätstyp“ die Option „SSO“ aus.

Abbildung 16: Alle Aktivitäten im Zusammenhang mit SSO und SCIM anzeigen (zum Vergrößern anklicken)

Verwenden Sie das Dropdown-Menü „Status“, um die Ergebnisse weiter zu filtern. Es stehen Optionen für die folgenden Aktivitäten zur Verfügung:

- SCIM:

- Endbenutzer über SCIM erstellt

- Endbenutzer über SCIM gelöscht

- Endbenutzer über SCIM gelöscht

- Endbenutzer über SCIM aktualisiert

- SCIM deaktiviert

- SCIM aktiviert

- SCIM-Token erstellt

- SCIM-Token entfernt

- SSO erstellt

- SSO gelöscht

- SSO deaktiviert

- SSO aktiviert

Abbildung 17: SSO- und SCIM-Aktivitäten nach Status filtern (zum Vergrößern anklicken)

Weitere Ressourcen

Die folgenden Ressourcen enthalten weitere Informationen zu NinjaOne SCIM: