Argomento

Questo articolo spiega come configurare SCIM (System for Cross-domain Identity Management) per l'integrazione di Okta in NinjaOne per il provisioning degli utenti.

Ambiente

- Integrazioni NinjaOne

- Okta

Descrizione

L'integrazione di Okta con NinjaOne tramite SCIM consente di creare, eliminare e fornire automaticamente tecnici e utenti finali all'interno di NinjaOne. Questo articolo funge da punto di partenza per la configurazione SCIM con NinjaOne. La configurazione dipende dalla tua specifica configurazione Okta, pertanto ti consigliamo di consultare la sezione Risorse aggiuntive per trovare i processi correlati.

Per ulteriori dettagli sui concetti alla base della gestione del ciclo di vita con SCIM e Okta, consultare Comprendere SCIM | Okta Developer (link esterno).

Indice

Seleziona una categoria per saperne di più:

- Prerequisiti

- Abilita SCIM in Okta con l'applicazione Okta OIN

- Mappare gli attributi tra NinjaOne e Okta

- Crea account tecnico NinjaOne

- Assegnare gli utenti finali a un'organizzazione NinjaOne

- Assegnare utenti e gruppi al provisioning SCIM

- Configurare la mappatura da gruppo a ruolo in NinjaOne

- Risorse aggiuntive

Prerequisiti

Prima di poter integrare l'accesso Okta per NinjaOne, è necessario creare il provider di identità (IDP) in NinjaOne e abilitare SCIM. Per le istruzioni, fare riferimento a Configurazione di NinjaOne SAML in Okta. Quindi, passare alla sezione successiva di questo articolo.

Abilitare SCIM in Okta con l'applicazione Okta OIN

Per abilitare SCIM in Okta, segui questi passaggi:

- Accedere al proprio account amministratore Okta.

- Apri il menu nell'angolo in alto a sinistra della pagina. Nel riquadro di navigazione a sinistra, espandi Applicazioni e fai clic sulla scheda Applicazioni.

Viene visualizzata la pagina Applicazioni.

- Seleziona l'applicazione NinjaOne.

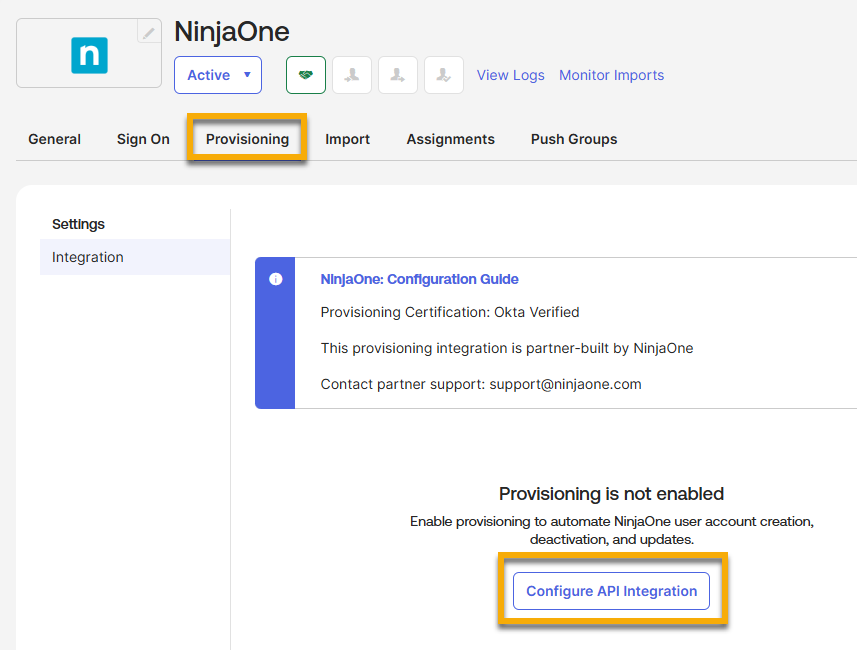

- Apri la scheda Provisioning e fai clic su Configura integrazione API.

- Apri una nuova scheda del browser e utilizzala per accedere a NinjaOne come amministratore di sistema.

- Vai su Amministrazione → Account → Fornitori di identità e seleziona l'IDP che hai creato per Okta come prerequisito per questa procedura.

- Fare clic su Modifica nel widget Sistema per la gestione delle identità tra domini.

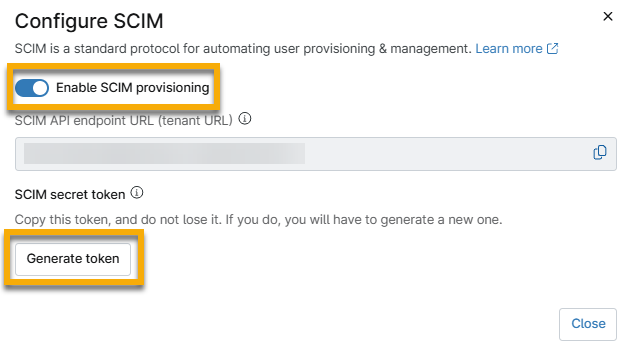

- Nella finestra modale Configura SCIM, fai clic sull'interruttore per abilitare il provisioning SCIM.

- Fai clic su Genera token.

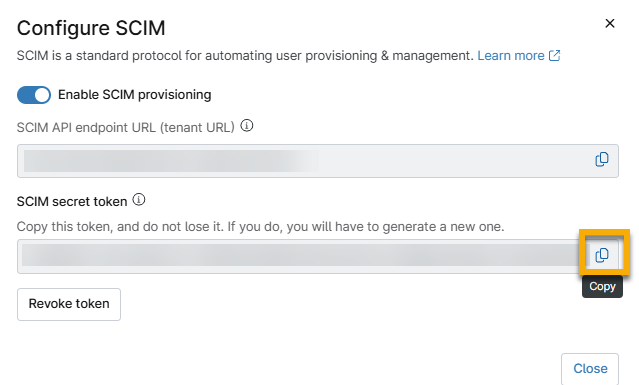

- Fai clic sull'icona del foglio per copiare il token segreto SCIM. Torna alla console di amministrazione di Okta.

- Dalla posizione precedente nella console di amministrazione Okta (Applicazione NinjaOne → Provisioning), incolla il token segreto nel campo Token API. Fai clic su Verifica credenziali API e poi su Salva una volta completata la verifica. La scheda Provisioning si ricaricherà e mostrerà le impostazioni di provisioning degli utenti.

- Fare clic sulla sezione Verso l'app che è stata aggiunta alla scheda Provisioning. Fare clic su Modifica, quindi su Abilita per le seguenti opzioni:

- Crea utenti

- Aggiorna attributi utente

- Disattiva utenti

- Scorri verso il basso fino alla sezione Mappature attributi app NinjaOne e clicca su Mostra attributi non mappati. Passa alla sezione successiva per configurare gli attributi utente.

Mappare gli attributi tra NinjaOne e Okta

È possibile utilizzare gli attributi per impostare il nome utente, il nome, il cognome e l'indirizzo e-mail di NinjaOne. Inoltre, è possibile utilizzarli per creare account di tecnici e mappare gli utenti finali a specifiche organizzazioni NinjaOne.

Trova gli attributi ninja_group_userType e ninja_group_organizationId nell'elenco Attributi non mappati.

Creazione di account tecnico NinjaOne

Se si stanno creando account tecnico, è necessario assegnare un valore all'attributo ninja_group_userType. Gli account privi di un valore di attributo accettato verranno automaticamente creati come utenti finali.

L'attributo userType ha due valori accettati:

- Imposta l'attributo su "technician" per creare un account tecnico.

- Imposta l'attributo su "endUser" (distingue tra maiuscole e minuscole) per creare un account utente finale.

Per mappare l'attributo ninja_group_userType, procedi come segue:

- Fare clic sull'icona a forma di matita per modificare l'attributo.

Selezionare un'opzione dal menu a discesa Valore attributo che soddisfi le esigenze della propria organizzazione.

Valore dell'attributo Definizione o scopo Stesso valore per tutti gli utenti Assegna all'app NinjaOne Okta tutti gli utenti dello stesso tipo. Mappatura dal profilo Okta Crea un account utente finale o tecnico in base al valore dell'attributo del profilo selezionato. Espressione Crea un utente finale o un tecnico in base all'output della tua espressione Okta personalizzata. Per ulteriori informazioni, consulta la guida panoramica sul linguaggio di espressione Okta | Okta Developer (link esterno). - Seleziona Crea e aggiorna per il campo Applica su .

- Si consiglia di inserire più utenti di prova nel campo Anteprima per verificare che la mappatura degli attributi produca l'output desiderato.

- Fare clic su Salva.

Assegnare utenti finali a un'organizzazione NinjaOne

Se stai assegnando account di utenti finali a una specifica organizzazione NinjaOne o a più organizzazioni NinjaOne, devi assegnare un valore all'attributo ninja_group_organization. Gli account privi di un valore di attributo accettato verranno automaticamente creati come utenti finali globali.

L'attributo ninja_group_organization ha due valori accettati:

- Imposta l'attributo su "All" per creare un utente finale globale.

- Imposta l'attributo su "<ID della tua organizzazione>" per assegnare un utente all'organizzazione NinjaOne corrispondente.

Se hai bisogno di aiuto per trovare l'ID dell'organizzazione in NinjaOne, consulta Piattaforma NinjaOne: Come trovare un ID organizzazione.

Per mappare l'attributo dell'organizzazione, procedi come segue:

- Fare clic sull'icona a forma di matita per modificare l'attributo.

- Seleziona un'opzione dal menu a discesa Valore attributo che soddisfi le esigenze della tua organizzazione.

| Valore dell'attributo | Definizione o scopo |

|---|---|

| Stesso valore per tutti gli utenti | Assegna tutti gli utenti alla stessa organizzazione NinjaOne. |

| Mappa dal profilo Okta | Assegna un utente finale a un'organizzazione in base al valore dell'attributo del profilo selezionato. |

| Espressione | Assegna un utente finale o un tecnico in base all'output della tua espressione Okta personalizzata. Per ulteriori informazioni, consulta la guida introduttiva al linguaggio di espressione Okta | Okta Developer (link esterno). |

- Selezionare Crea e aggiorna per il campo Applica su .

- Si consiglia di inserire più utenti di prova nel campo Anteprima per verificare che la mappatura degli attributi produca il risultato desiderato.

- Fare clic su Salva.

Assegnazione di utenti e gruppi al provisioning SCIM

Per assegnare utenti e gruppi al provisioning SCIM, procedi come segue:

- In Okta, passare all'applicazione SSO/SCIM di NinjaOne.

- Apri la scheda Assegnazioni e seleziona l'opzione applicabile dal menu a discesa Assegna . Durante l'assegnazione, avrai la possibilità di sovrascrivere le mappature degli attributi e impostare il tipo di utente e l'ID dell'organizzazione. Se stai assegnando un gruppo, questa modifica avrà effetto su tutti i membri del gruppo.

- Fare clic su Salva. Il processo di provisioning degli utenti avrà inizio.

Configurare la mappatura da gruppo a ruolo in NinjaOne

Facoltativamente, è possibile configurare i ruoli NinjaOne in modo che vengano assegnati automaticamente ai membri di un gruppo Okta specifico tramite la mappatura dei gruppi. A tal fine, procedere come segue:

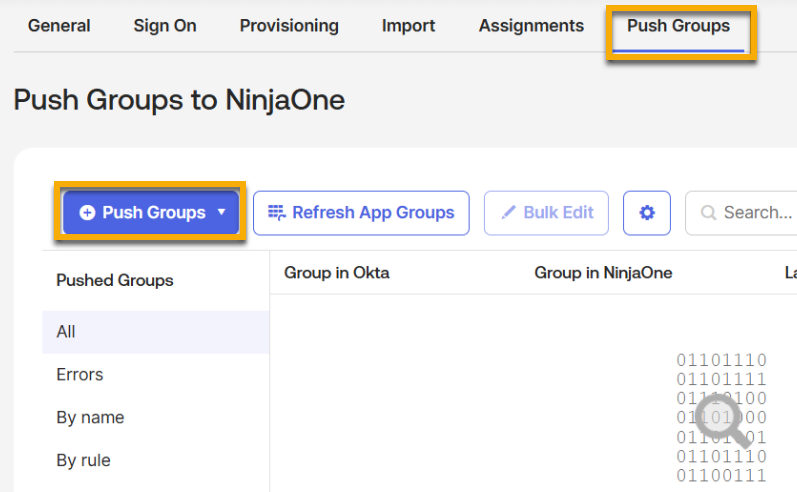

- In Okta, apri la scheda Push Groups nell'applicazione Ninja SSO e SCIM . Fai clic su Push Groups per impostare i gruppi di destinazione.

- Impostare l'azione su Crea gruppo e salvare. Il completamento di questa azione può richiedere fino a un'ora.

- Accedere a NinjaOne come amministratore di sistema.

- Vai su Amministrazione → Account → Fornitore di identità.

- Seleziona l'IDP Okta OIN.

- Accanto a Mappatura gruppi, fare clic su Modifica.

- Scegli i ruoli dal menu a discesa da associare ai gruppi che hai sincronizzato con Okta, se presenti. Il menu includerà sia i ruoli degli utenti finali che quelli dei tecnici. Il Tipo di utente assegnato all'utente in Okta determina quali ruoli saranno assegnati a ciascun utente. Se devi creare nuovi ruoli, consulta Ruoli utente e autorizzazioni per le istruzioni.

Risorse aggiuntive

Fai riferimento alle seguenti risorse per saperne di più sui processi di gestione degli accessi e delle identità (IAM) in NinjaOne: