Argomento

Questo articolo spiega come visualizzare i dati di valutazione della scansione del software nelle dashboard NinjaOne per la gestione delle vulnerabilità.

Ambiente

NinjaOne Endpoint Management

Descrizione

La Valutazione delle vulnerabilità in tempo reale in NinjaOne offre ai clienti la possibilità di valutare le vulnerabilità del software sui propri endpoint NinjaOne. È univoco che la funzionalità di Valutazione delle vulnerabilità in tempo reale viene eseguita interamente sull'inventario esistente già raccolto per te in NinjaOne, quindi non c'è tempo di caricamento aggiuntivo o impatto sugli endpoint. Man mano che il software sui dispositivi viene modificato, le vulnerabilità e le esposizioni comuni (CVE) associate vengono aggiornate immediatamente. Un vantaggio significativo di questo approccio è la rapida identificazione di nuovi CVE software non appena si presentano sui dispositivi, senza il problema di trovare l'orario corretto per "scansionare" i dispositivi.

Prima di procedere con questo articolo, assicurati che l'applicazione Vulnerability Management sia attivata in NinjaOne. Per istruzioni in merito, fai riferimento a NinjaOne Vulnerability Management: Introduzione alla configurazione e all'impostazione.

Indice

Seleziona una categoria per ulteriori informazioni:

- Considerazioni importanti

- Come accedere alla pagina Panoramica delle vulnerabilità

- Come leggere i dati della panoramica delle vulnerabilità

- Risorse aggiuntive:

Considerazioni importanti

Prima di iniziare, prendi nota delle seguenti informazioni:

- Una volta attivati, i risultati CVE inizieranno a popolare la dashboard delle vulnerabilità e verranno visualizzati sui dispositivi entro pochi minuti. A meno che tu non abbia impostato le autorizzazioni per limitare la visibilità, tutti i tecnici saranno in grado di visualizzare i nuovi risultati CVE.

- Per gestire la visibilità, vai alla pagina dell'account del tecnico o all'editor del ruolo, seleziona Autorizzazioni di sistema e scegli un'opzione dal menu a tendina Accesso alle vulnerabilità. Per ulteriori informazioni sulle autorizzazioni per i tecnici, fai riferimento a Piattaforma NinjaOne: Impostazioni di autorizzazione per i tecnici.

- Abbiamo fornito un nuovo controllo per questa funzionalità. Puoi disattivare o attivare completamente questa funzione da NinjaOne. Verrà attivato per impostazione predefinita.

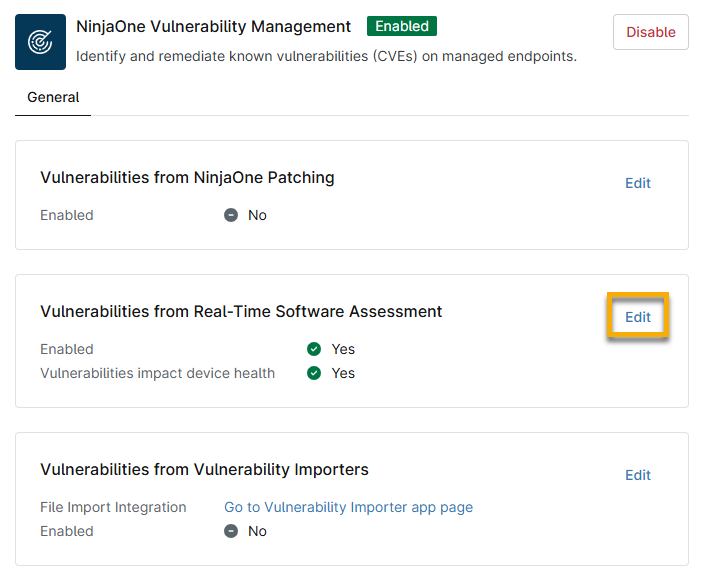

- Per attivare o disattivare la funzionalità, vai su Amministrazione → App → Installate → NinjaOne Vulnerability Management e clicca su Modifica nel widget Vulnerabilità da Valutazione software in tempo reale.

- Puoi utilizzare questo widget anche per controllare se l'integrità del dispositivo è influenzata dalle vulnerabilità rilevate. Per ulteriori informazioni su come registrare l'integrità del dispositivo in NinjaOne, fai riferimento a NinjaOne Endpoint Management: Personalizzazione degli stati di integrità del dispositivo.

Una nota sulla frequenza degli aggiornamenti

Potresti verificarsi i seguenti modelli di temporizzazione a seconda che il CVE sia correlato a software o a sistemi operativi.

- Le CVE correlate al software verranno aggiornate entro pochi minuti dall'installazione, dagli aggiornamenti o dalla rimozione. NinjaOne le mostrerà come Scansione software di NinjaOne nella colonna Origini.

- I CVE correlati al sistema operativo verranno aggiornati entro circa un'ora dal completamento della scansione delle patch NinjaOne che mostrerà che i CVE esistono o non esistono più. NinjaOne le visualizzerà come NinjaOne Patch nella colonna Origini.

Come accedere alla pagina Panoramica delle vulnerabilità

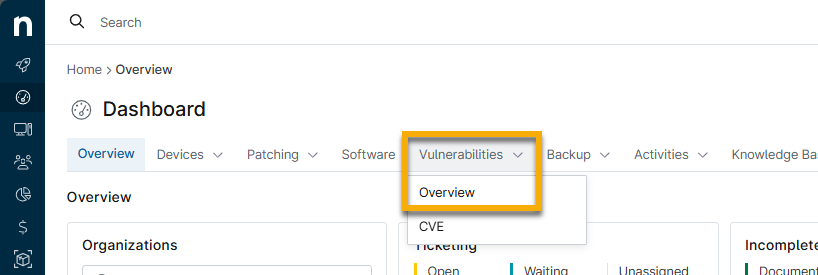

La pagina Panoramica delle vulnerabilità è disponibile nelle Dashboard del sistema e dell'organizzazione. Clicca sulla scheda Vulnerabilità e seleziona Panoramica.

Per visualizzare questi dati, devi essere un amministratore di sistema o un tecnico con l'autorizzazione di accesso Sistema → Vulnerabilità impostata su Consentito.

Come leggere i dati della panoramica delle vulnerabilità

Utilizza i grafici nella pagina Panoramica delle vulnerabilità per identificare e dare la priorità alla correzione degli endpoint gestiti. Utilizza i menu a tendina nella parte superiore della pagina per filtrare i risultati.

La pagina Panoramica delle vulnerabilità è suddivisa in tre sezioni:

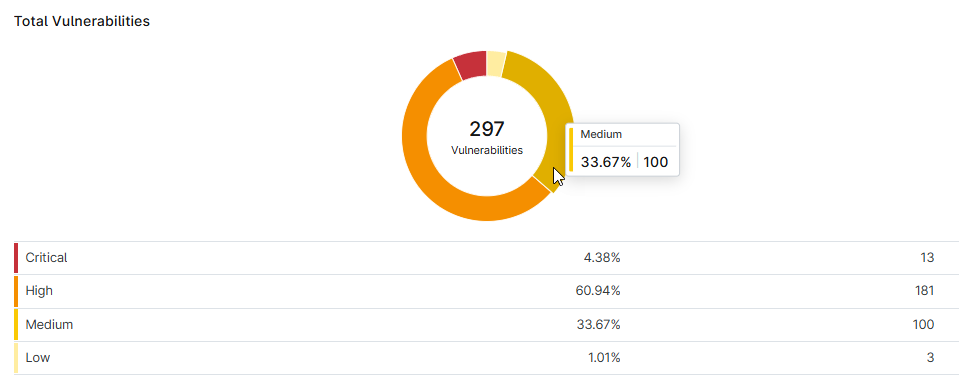

Vulnerabilità totali

Sposta il cursore su una sezione del grafico per visualizzare la percentuale e il numero totale di dispositivi interessati.

Clicca sulla riga dei dati sulla gravità per accedere alla pagina CVE della vulnerabilità, che verrà filtrata per mostrare solo il livello di gravità selezionato.

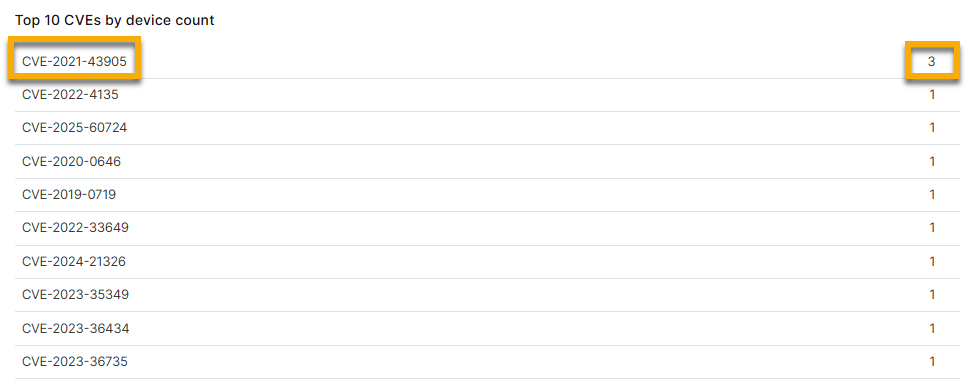

I primi 10 CVE per numero di dispositivi

La dashboard Panoramica delle vulnerabilità mostra solo i 10 CVE principali in base al numero di dispositivi.

Clicca sull'ID CVE per accedere alla pagina dei dettagli CVE, dove puoi visualizzare informazioni sul rischio, il punteggio CVSS, una panoramica dei dispositivi interessati e un link al National Vulnerability Database, che fornisce dati completi per il record CVE e migliora l'efficienza della risoluzione dei problemi.

Clicca sul numero accanto all'ID CVE per accedere alla pagina di ricerca Dispositivi, che verrà filtrata per visualizzare tutti i dispositivi interessati dall'ID CVE.

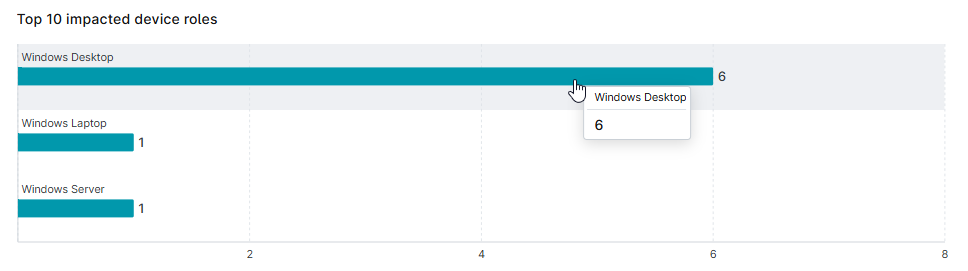

I 10 ruoli di dispositivo principali interessati

Sposta il cursore su una sezione del grafico per visualizzare il numero totale di dispositivi interessati. Clicca sul grafico per accedere alla pagina di ricerca Dispositivi, che verrà filtrata per visualizzare tutti i dispositivi che soddisfano i criteri.

Risorse aggiuntive:

Per ulteriori informazioni sulla gestione delle vulnerabilità in NinjaOne, fai riferimento a Gestione delle vulnerabilità: catalogo delle risorse.