Argomento

Questo articolo spiega come abilitare l'accesso avviato da un IDP (identity provider) con SAML per NinjaOne.

Ambiente

NinjaOne Identity Access Management (IAM)

Descrizione

L'accesso SAML avviato da IDP è ora supportato da NinjaOne. Ci sono alcuni aspetti da considerare quando si abilita questa opzione.

- SAML avviato dall'IDP: questa è una nuova opzione offerta da NinjaOne. È possibile utilizzare un IDP (tramite un'icona dal Catalogo delle applicazioni o un collegamento diretto) per accedere a NinjaOne. L'IDP potrebbe richiedere o meno l'autenticazione a più fattori (MFA), in base alla configurazione Bypass MFA.

- SAML avviato da SP: questa opzione era già supportata da NinjaOne. Era necessario accedere prima a NinjaOne, quindi si veniva reindirizzati al proprio IDP per effettuare il login, dopodiché si tornava a NinjaOne.

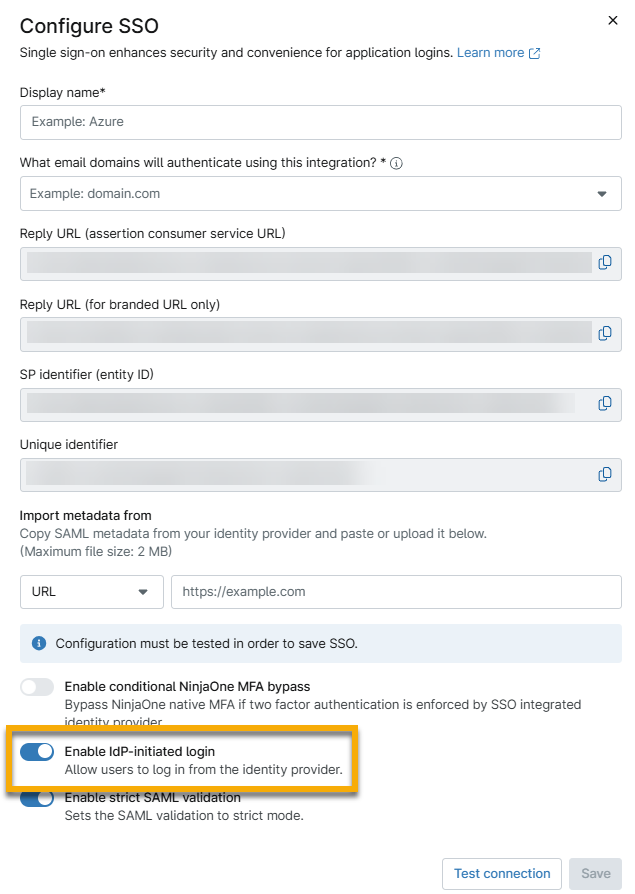

Per impostazione predefinita, il SAML avviato dall'IDP è disabilitato per le configurazioni IDP NinjaOne esistenti e nuove. Per eseguire accessi avviati dall'IDP, abilitare l'interruttore Abilita accesso avviato dall'IDP durante la configurazione dell'IDP. Quando questa opzione è disabilitata e si tenta un accesso avviato dall'IDP, verrà visualizzato un errore generico nella pagina di accesso. Inviare l'ID dell'incidente al supporto NinjaOne per risolvere il motivo specifico dell'errore.

Indice

- Creare un nuovo identificatore univoco per le configurazioni del provider di identità

- Configurazione SAML avviata dall'IDP per divisioni con marchio

- Risorse aggiuntive

Creare un nuovo identificatore univoco per le configurazioni del provider di identità

Quando si configura un nuovo IDP in NinjaOne, verrà visualizzato un nuovo identificatore univoco. Lo scopo di questo identificatore univoco è consentire la creazione di un nuovo NinjaOne da divisioni diverse nello stesso IDP (se si dispone di più divisioni). L'identificatore univoco sarà sempre lo stesso per la stessa divisione. Sarà incluso alla fine dell'identificatore SP e degli URL di risposta.

Configurazione SAML avviata dall'IDP per divisioni con marchio

Se si desidera che l'accesso avviato dall'IDP utilizzi un URL con marchio, configurare l'applicazione IDP in modo da utilizzare come impostazione predefinita l'URL con marchio del servizio di consumo delle asserzioni (ACS). È possibile utilizzare le seguenti categorie come guida:

Configurazione di un URL con marchio per l'avvio da IDP in Entra

Per l'URL di risposta (URL del servizio di consumo delle asserzioni) in Azure, configurare l'URL su cui si desidera che gli accessi avviati dall'IDP atterrino come predefinito. NinjaOne consiglia di configurare sia gli URL ACS nativi che quelli con marchio per supportare l'avvio da SP da entrambi i punti di partenza.

Risorse aggiuntive

Per ulteriori informazioni sui servizi di identità di NinjaOne, consultare Configurazione di NinjaOne SAML in Okta.