Argomento

Questo articolo illustra come visualizzare i dati relativi alle vulnerabilità all'interno di NinjaOne e individuare le azioni consigliate.

Ambiente

Gestione delle vulnerabilità di NinjaOne

Descrizione

La gestione delle vulnerabilità per reti e sistemi è un processo continuo e iterativo che richiede attenzione costante e adattamento alle minacce e alle vulnerabilità emergenti. È una componente fondamentale della strategia complessiva di sicurezza informatica di un'organizzazione, che contribuisce a proteggere le risorse e i dati da potenziali violazioni e attacchi.

L'applicazione Gestione delle vulnerabilità di NinjaOne ti aiuta a identificare e correggere le vulnerabilità e le esposizioni comuni (CVE) note sugli endpoint gestiti.

Seleziona una categoria per saperne di più:

- Abilita le funzionalità di gestione delle vulnerabilità

- Trova i dati sulle vulnerabilità nelle dashboard

- Risorse aggiuntive

Attivare la funzione di gestione delle vulnerabilità

Accedere all'applicazione da Amministrazione → App → Installate. Selezionarel'applicazione NinjaOne Vulnerability Management e attivarla.

Modifica i widget per configurare se i dati devono essere visibili nella scheda Vulnerabilità delle dashboard o se devono influire sullo stato di integrità dei dispositivi:

- Stato: Abilitato: consultare la sezione di questo articolo intitolata Scheda Vulnerabilità della dashboard per scoprire come NinjaOne presenta questi dati.

- L'impatto sullo stato di integrità del dispositivo è Sì. Consulta la sezione di questo articolo intitolata "Stato di integrità del dashboard " per scoprire come NinjaOne presenta questi dati.

Fare riferimento alla tabella seguente per una descrizione di ciascuna sezione.

| Sezione Gestione delle vulnerabilità Nome | Definizione o scopo |

|---|---|

| Patch NinjaOne | Configurare il comportamento dei CVE identificati dalla scansione di NinjaOne Patch. |

| Valutazione software in tempo reale | Configurare il comportamento dei CVE identificati dalla valutazione del software in tempo reale di NinjaOne. Man mano che il software sui dispositivi cambia, i CVE (Common Vulnerabilities and Exposures) associati si aggiornano automaticamente, senza alcun impatto sugli endpoint. Per ulteriori informazioni, consultare Gestione delle vulnerabilità: Panoramica sulla valutazione della scansione del software in tempo reale. |

Trovare i dati sulle vulnerabilità nelle dashboard

È possibile visualizzare le vulnerabilità da diverse posizioni nelle dashboard di sistema, organizzazione o dispositivo, tra cui:

Scheda Vulnerabilità del dashboard

Questa scheda è disponibile nelle dashboard di sistema, organizzazione e dispositivo. La pagina raggruppa i dati per CVE, con ogni riga della tabella della dashboard che rappresenta un singolo CVE e i dispositivi correlati. Questi dati vengono filtrati in base all'insieme di dispositivi visibili all'utente che effettua la chiamata, quindi la dashboard contiene solo il conteggio dei dispositivi visibili.

Per ulteriori informazioni su questa scheda, consultare

Stato di integrità del dashboard

Fai clic sui link numerati nel widget Problemi di integrità dei dispositivi nella dashboard di sistema o dell'organizzazione per visualizzare i dettagli delle vulnerabilità. Verrai reindirizzato alla pagina di ricerca Dispositivi , che NinjaOne filtra per mostrare i dispositivi interessati; da lì, puoi eseguire varie azioni sui dispositivi. Consulta il nostro articolo

La dashboard del dispositivo visualizza un widget Problemi di integrità se è presente una vulnerabilità o una minaccia attiva. Fare clic sul menu delle azioni e quindi sulla scheda Vai alle vulnerabilità.

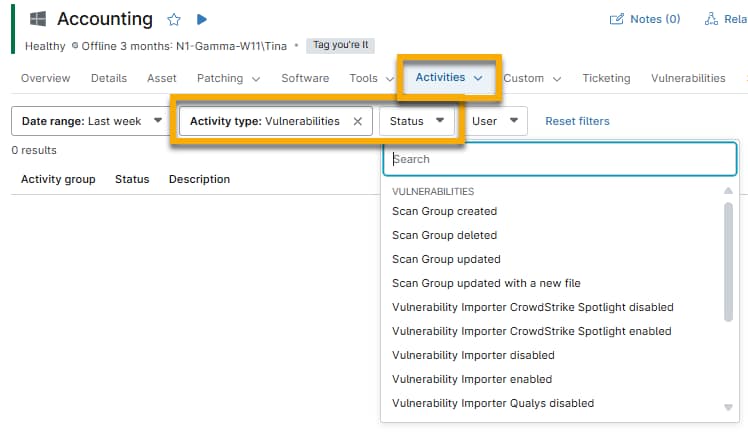

Scheda Attività della dashboard

Dalla dashboard di sistema, organizzazione o dispositivo, aprire la scheda Attività e selezionare Tutto.

Selezionare Vulnerabilità dal menu a discesa Tipo di attività, quindi selezionare un'opzione dal menu a discesa Stato per organizzare i dati.

Risorse aggiuntive

Fai riferimento alle seguenti risorse per saperne di più sulle vulnerabilità e sull'applicazione delle patch in NinjaOne: