Argomento

Questo articolo illustra come gestire le identità degli utenti utilizzando il System for Cross-domain Identity Management (SCIM) con NinjaOne.

Ambiente

- Piattaforma NinjaOne

- Integrazioni NinjaOne

- Microsoft Entra ID

Descrizione

Integra il tuo Identity Provider (IdP) tramite SCIM per creare ed eliminare automaticamente tecnici e utenti finali all'interno di NinjaOne.

Questo articolo funge da punto di partenza per la configurazione SCIM in NinjaOne. La configurazione dipende dalla tua specifica configurazione di Microsoft Entra, pertanto ti consigliamo di consultare la sezione Risorse aggiuntive per trovare le procedure correlate.

Come integrare Microsoft Entra, Parte 2 (NinjaOne, Inc., 04:33)

Capitoli

- Da 0 a 0:34 - Introduzione - guarda prima la parte 1!

- Da 0:35 a 1:02 - Creazione dei ruoli delle app

- Da 1:03 a 1:31 - Assegnazione dei ruoli delle app ai gruppi di utenti

- Da 1:32 a 1:59 - Configurazione di SCIM in NinjaOne

- Da 2:00 a 2:47 - Creazione e mappatura dell'attributo userType

- Da 2:48 a 3:16 - Definizione dell'ambito degli utenti finali a organizzazioni specifiche

- Da 3:17 a 3:35 - Mappatura avanzata degli attributi

- Da 3:36 a 3:47 - Provisioning

- Da 3:48 a 4:00 - Mappatura dei gruppi ai ruoli

- Da 4:01 a 4:10 - Disattivazione degli utenti

- Da4:11 alla fine - Integrazione con Intune

Indice

Seleziona una categoria per saperne di più:

- Considerazioni importanti

- Configurazione SCIM

- Mappatura dei gruppi in NinjaOne

- Disattivare SSO e SCIM

- Visualizza attività SCIM e SSO

- Risorse aggiuntive

Considerazioni importanti

Tenere presente quanto segue:

- Se si sta creando un IdP per un fornitore che non supporta l'uso dei gruppi, si riceverà un errore quando si tenterà di configurare l'assegnazione dei gruppi per SCIM.

- Gli utenti gestiti tramite SCIM non possono essere modificati o eliminati nella console NinjaOne, a meno che SCIM non venga temporaneamente disattivato. Tuttavia, è possibile modificare il numero di telefono, la lingua e altre impostazioni minori non gestite da SCIM. L'eliminazione e la modifica degli utenti devono essere effettuate nell'IdP.

- Gli utenti provisionati tramite SCIM non riceveranno un invito a impostare la propria password o l'autenticazione a più fattori (MFA), poiché i loro indirizzi e-mail saranno già considerati attivati dal provider di identità.

- Quando si revocano i token SCIM o si disabilita il Single Sign-On (SSO), all'utente verrà richiesto di verificare l'autenticazione a più fattori (MFA) inserendo il codice a tempo.

- Non è possibile assegnare amministratori di sistema tramite SCIM. È necessario assegnarli manualmente nella console NinjaOne. Per istruzioni su come aggiungere un amministratore di sistema, fare riferimento a Piattaforma NinjaOne: Creare un account tecnico.

- Quando gli utenti non sono più membri di un'azienda, l'IdP li contrassegnerà automaticamente come Inattivi nella console NinjaOne. Tuttavia , continueranno ad apparire nell'elenco degli utenti.

Configurazione SCIM

Le seguenti istruzioni utilizzano Microsoft Entra ID come esempio. Se si desidera utilizzare Okta come IdP, leggere NinjaOne Identity Access Management (IAM): Attivare SCIM per il proprio Identity Provider. Le istruzioni contenute in questo articolo presuppongono che l'IdP supporti SCIM. È necessario testare una configurazione SSO ibrida prima di attivarla tramite NinjaOne.

Per attivare SCIM e generare il token segreto, procedi come segue:

- Crea un'applicazione Microsoft Entra ID Enterprise in Microsoft Azure. Per ulteriori informazioni, consulta NinjaOne Identity Access Management: Configurare il Single Sign-On.

- Vai su Amministrazione → Account → Provider di identità e apri la voce del provider Microsoft Entra ID che hai creato nel passaggio precedente.

- Fare clic su Abilita per System for Cross-domain Identity Management (SCIM).

Figura 1: Abilita SCIM per il tuo provider di identità

- Attiva Abilita provisioning SCIM nella finestra di dialogo di configurazione, quindi fai clic su Genera token. Tieniaperta questa finestra di dialogo di configurazione in modo da poter copiare i dati per i passaggi successivi.

Figura 2: Abilita SCIM e genera un token per il provider di identità

Provisioning SCIM

Per gestire il provisioning per SCIM, procedi come segue:

- Apri l'applicazione Microsoft Azure Enterprise in una scheda o finestra separata del browser. In Gestisci, seleziona la scheda Provisioning, quindi fai clic su Inizia.

- In NinjaOne, copia l'URL dell'endpoint API SCIM (URL del tenant) e il token segreto da NinjaOne e incollali nella configurazione di provisioning di Azure. Puoi trovare questi dati nel Passaggio 4, che si trova all'inizio di questa procedura.

- L'URL è l'endpoint dell'IdP e punterà all'URL dell'endpoint API SCIM.

- L'URL dell'endpoint API SCIM dovrebbe essere

https://{tenant-hostname}/ws/scim/v2, dove{tenant-hostname}è il nome host nativo del proprio tenant, ad esempio app.ninjarmm.com, eu.ninjarmm.com o simili.

Figura 3: Copia i dati SCIM da NinjaOne

- Incolla i dati copiati nella tua applicazione Microsoft Azure Enterprise. Verifica la connessione per assicurarti che funzioni correttamente.

Configurare gli attributi

Per configurare gli attributi per il proprio provider di identità, eseguire i seguenti passaggi:

- Nell'applicazione Microsoft Azure Enterprise, espandere la sezione Mappature e fare clic su Provisioning utenti Azure Active Directory.

Figura 4: La schermata Provisioning in Entra ID (fare clic per ingrandire)

- Configurare i seguenti attributi utilizzando la tabella sottostante. Rimuovere tutti gli altri attributi dalla mappatura, poiché non sono in uso.

| Attributi di Azure Active Directory | Attributo customappsso |

|---|---|

| userPrincipalName | userName |

| Switch([IsSoftDeleted], , "False", "True", "True", "False") | active |

| givenName | nome.nome |

| cognome | name.familyName |

| mailNickname | idEsterno |

- Selezionare la casella di controllo Mostra opzioni avanzate, quindi fare clic su Modifica elenco attributi per customappsso.

Figura 5: Opzioni avanzate degli attributi in Entra ID (clicca per ingrandire)

- Aggiungi un nuovo attributo in fondo, quindi aggiungi quanto segue:

- Nome:urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:organizationId

- Tipo: Stringa

- Obbligatorio?: Seleziona questa opzione

- Lascia vuote tutte le altre opzioni. Al termine, clicca su Salva.

- Se stai creando tecnici NinjaOne con SCIM, aggiungi il seguente attributo per Nome:

urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:userTypeMappare gli utenti finali

È possibile mappare gli utenti finali a organizzazioni specifiche in NinjaOne oppure assegnarli come utenti finali globali non assegnati a un gruppo particolare. Nella maggior parte dei casi, è consigliabile utilizzare espressioni per assegnare dinamicamente gli utenti all'organizzazione corretta.

- Nel tuo account Microsoft Entra, vai su Provisioning → Mappatura attributi → Provisioning utenti Microsoft Entra ID.

- Aprire NinjaOne in una scheda o finestra separata e accedere a Amministrazione → Organizzazioni. Posizionare il cursore sul menu Azioni sul bordo destro della riga Organizzazione e selezionare Copia ID org.

Figura 6: Copia l'ID dell'organizzazione in NinjaOne (clicca per ingrandire)

- Torna al tuo account Microsoft Entra e fai clic su Aggiungi nuova mappatura.

Figura 7: Aggiungi una nuova mappatura in Microsoft Entra (clicca per ingrandire)

- Seleziona il Tipo di mappatura in base al fatto che tu stia mappando gli utenti finali a una o più organizzazioni:

- Seleziona Costante se stai mappando gli utenti finali a una singola organizzazione. Quindi, incolla l'ID dell'organizzazione singola nel campo Valore costante.

- Seleziona Espressione se stai mappando gli utenti finali a più organizzazioni. Quindi, crea un'espressione che faccia riferimento agli ID delle organizzazioni NinjaOne di destinazione e inseriscila nel campo Valore costante. Gli utenti finali vengono mappati in base ai risultati dell'espressione. Per ulteriori informazioni sulla creazione di espressioni per la mappatura delle organizzazioni, consulta Riferimento per la scrittura di espressioni per le mappature degli attributi in Microsoft Entra Application Provisioning - Microsoft Entra ID | Microsoft Learn (link esterno).

- Inserisci quanto segue nel campo Attributo di destinazione per mappare gli utenti finali al rispettivo ID organizzazione NinjaOne:

urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:organizationId - Utilizzare All come ID organizzazione dell'utente finale per creare un utente finale globale.

Figura 8: Utilizzo di un tipo di mappatura costante durante la modifica di un attributo di destinazione (clicca per ingrandire)

- Fare clic su Ok, quindi su Salva.

Imposta il Tipo di utente per Utente finale o Tecnico

Per impostazione predefinita, Entra ID crea utenti gestiti da SCIM come account di utenti finali. Se hai aggiunto l'attributo opzionale Tipo di utente alla tua configurazione SCIM come descritto nel passaggio 6 della sezione Configurare gli attributi, ora hai la possibilità di creare account di tecnici tramite SCIM.

- Nel tuo account Microsoft Entra, vai su Provisioning → Mappatura attributi → Provisioning utenti Microsoft Entra ID.

- Fare clic su Aggiungi nuova mappatura.

- Seleziona il Tipo di mappatura in base al fatto che tu stia creando utenti finali o tecnici:

- Seleziona Costante se stai creando tecnici. Quindi, inserisci tecnico (distinguendo tra maiuscole e minuscole) nel campo Valore costante.

- Seleziona "Espressione" se stai creando account di utenti finali e tecnici . Quindi, crea un'espressione che assegni agli account degli utenti finali il valore "endUser" e a quelli dei tecnici il valore "technician".Le espressioni distinguono tra maiuscole e minuscole. Per ulteriori informazioni sulla creazione di espressioni per la mappatura dell'organizzazione, consulta " Riferimento per la scrittura di espressioni per le mappature degli attributi in Microsoft Entra Application Provisioning - Microsoft Entra ID | Microsoft Learn " (link esterno).

- Immettere quanto segue nel campo Attributo di destinazione per mappare gli utenti finali al rispettivo tipo di utente.

urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:userType

- Fare clic su OK, quindi su Salva.

Salvare la configurazione

Torna alla pagina Provisioning , attiva lo stato di provisioning, quindi fai clic su Salva. NinjaOne provvederà automaticamente al provisioning degli utenti.

Figura 10: La schermata Provisioning in Entra ID (clicca per ingrandire)

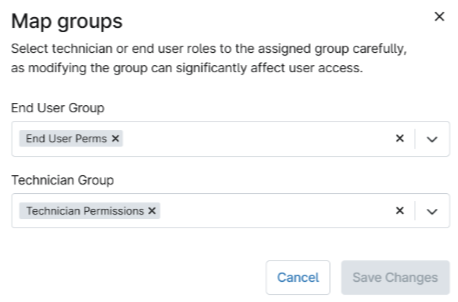

Mappatura dei gruppi in NinjaOne

Una volta effettuato il provisioning del gruppo nel proprio IdP, questo apparirà nella sezione Mappatura dei gruppi della pagina Fornitore di identità della console NinjaOne. La mappatura dei gruppi consente di assegnare ruoli di utente finale o tecnico a un gruppo di identità, inclusi gli utenti finali globali; tuttavia, non è possibile assegnare l'autorizzazione di amministratore di sistema come gruppo tramite SCIM.

- Gruppo di identità: gruppi mappati dall'Identity Provider (IdP)

- Ruoli utente: ruoli assegnati al gruppo

Per modificare la mappatura dei gruppi per il proprio provider di identità, eseguire i seguenti passaggi:

- Se sei un amministratore di sistema, puoi aggiungere ruoli agli utenti di ciascun gruppo facendo clic su Modifica.

Figura 11: Modifica mappatura gruppi

- Aggiungi uno o più ruoli a ciascun menu a tendina, se necessario. Agli utenti contrassegnati come utenti finali verranno assegnati ruoli di utente finale, mentre agli utenti contrassegnati come tecnici verranno assegnati ruoli di tecnico.

Figura 12: Mappare i gruppi di tecnici e utenti finali

NinjaOne visualizzerà ogni utente e il relativo ruolo nella pagina di configurazione dell'account NinjaOne, consentendoti di monitorare la mappatura o di modificarla secondo necessità.

- La colonna Origine nella pagina di configurazione dell'account nella sezione Ruoli indicherà se un ruolo è stato assegnato manualmente o tramite SCIM. I ruoli contrassegnati come Nativi sono stati assegnati manualmente.

- Non è possibile modificare i ruoli assegnati tramite SCIM nella console NinjaOne. È necessario aggiornarli tramite l'IdP utilizzato per assegnare inizialmente i ruoli. Negli esempi utilizzati in questo articolo, dovresti aggiornare i ruoli in Microsoft Entra.

Figura 13: Origine dell'assegnazione dei ruoli (clicca per ingrandire)

Disattivare SSO e SCIM

Nella pagina Single-Sign-On è possibile disattivare l'SSO, il provisioning SCIM e revocare i token.

Disattivare l'SSO

Per disattivare l'SSO come provider, procedere come segue:

- Accedere aAmministrazione→Account→Fornitori di identità.

- Posizionare il cursore sull'IdP e fare clic sul pulsante del menu delle azioni. Selezionare Disabilita SSO.

Figura 14: Disattivare l'SSO per un IdP (clicca per ingrandire)

Disattivare SCIM

Per disattivare il provisioning SCIM, procedere come segue:

- Vai suAmministrazione→Account→Provider di identità e clicca sul nome del provider per modificare le impostazioni.

- Fare clic su Modifica nella sezione Sistema per la gestione delle identità tra domini (SCIM).

- Disattivare l'opzione Abilita provisioning SCIM, quindi fare clic su Disabilita SCIM nella finestra di conferma.

Figura 15: Disattivare il provisioning SCIM per un IdP (clicca per ingrandire)

- Fare clic su Chiudi.

Revoca del token

Per revocare un token, procedi come segue:

- Accedere aAmministrazione→Account→Fornitore di identità e fare clic sul nome del fornitore per modificare le impostazioni.

- Fare clic su Modifica nella sezione System for Cross-domain Identity Management (SCIM).

- Fare clic su Revoca token e poi fare nuovamente clic su Revoca token nella finestra di conferma.

- Fare clic su Chiudi.

Visualizza attività SCIM e SSO

- Nella console NinjaOne, vai alla dashboard del sistema o dell'organizzazione → Attività → Tutte.

- Seleziona SSO nel menu a discesa Tipo di attività.

Figura 16: Visualizza tutte le attività relative a SSO e SCIM (clicca per ingrandire)

Utilizza il menu a tendina Stato per filtrare ulteriormente i risultati. Sono disponibili opzioni per le seguenti attività:

- SCIM:

- Utente finale creato tramite SCIM

- Utente finale eliminato tramite SCIM

- Utente finale eliminato tramite SCIM

- Utente finale aggiornato tramite SCIM

- SCIM disabilitato

- SCIM abilitato

- Token SCIM creato

- Token SCIM rimosso

- SSO creato

- SSO eliminato

- SSO disabilitato

- SSO abilitato

Figura 17: Filtra le attività SSO e SCIM in base allo stato (clicca per ingrandire)

Risorse aggiuntive

Le seguenti risorse contengono ulteriori informazioni su NinjaOne SCIM: