Argomento

Questa guida descrive come creare dinamicamente tecnici NinjaOne o utenti finali tramite SCIM in base all'appartenenza al gruppo Microsoft Entra ID.

Ambiente

- Integrazioni NinjaOne

- Microsoft Entra ID

Descrizione

Questi passaggi descrivono la creazione dei ruoli utente Microsoft Entra ID, l'assegnazione di tali ruoli ai gruppi Microsoft Entra ID e la configurazione di SCIM per fornire account di utenti finali e tecnici all'interno di NinjaOne.

Seleziona una categoria per saperne di più:

- Creare e assegnare ruoli utente ai gruppi in Microsoft Entra ID

- Fornire e mappare gli attributi utente

- Mappatura dei gruppi in NinjaOne

Creare e assegnare ruoli utente ai gruppi in Microsoft Entra ID

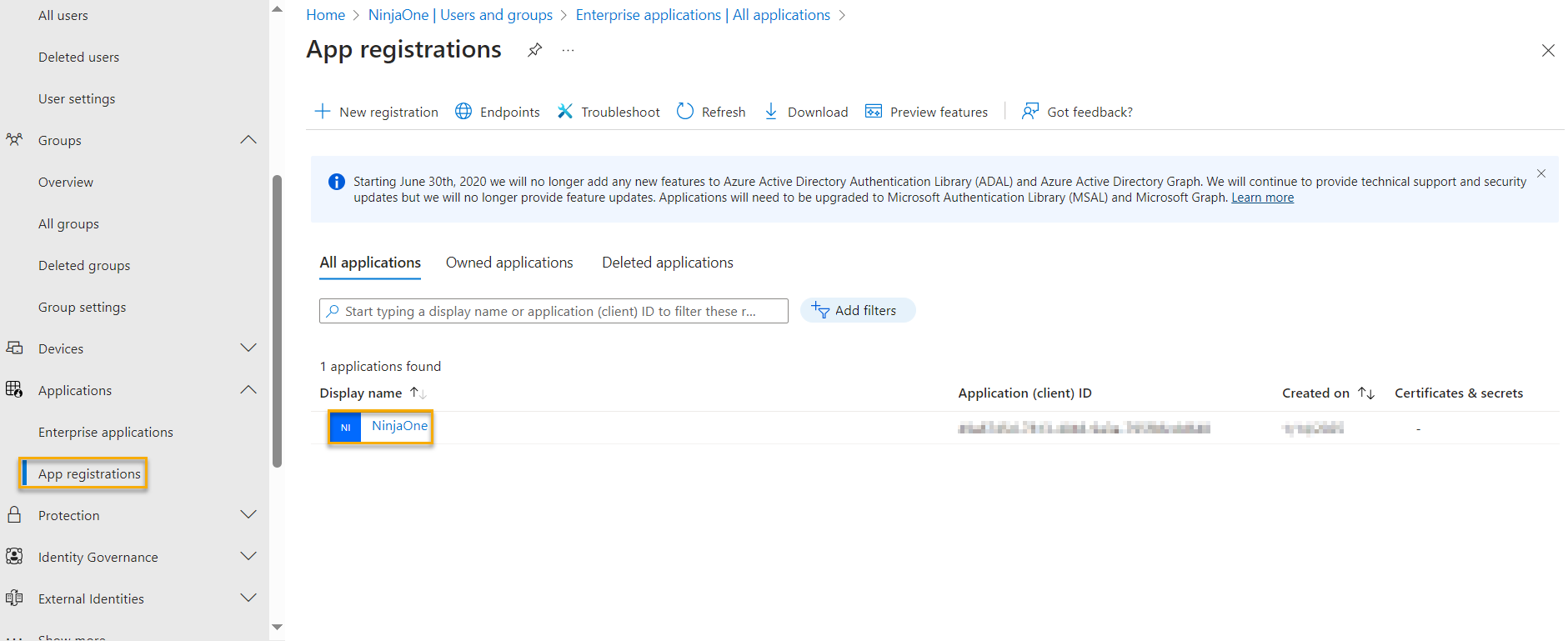

- Accedi al centro di amministrazione di Microsoft Entra e vai suApplicazioni →Registrazioni app nel menu di navigazione laterale.

- Seleziona l'applicazione aziendale creata per Single Sign-On e SCIM con NinjaOne.

Figura 1: Applicazioni → Registrazioni app (clicca per ingrandire)

- Nel menua comparsa Gestisciche si apre, fare clic su Ruoli app.

- Fare clic su Crea ruolo app.

- Si aprirà la finestra modale Modifica ruolo app.

Figura 2:Ruoli app → Crea ruolo app → Modifica ruolo app (clicca per ingrandire)

- Configura il ruolo come segue:

Nel campo Nome visualizzato, inserisci Tecnico per gli account dei tecnici o Utente finale per gli account degli utenti finali.

Imposta i tipi di membri consentiti su Entrambi (utenti/gruppi + applicazioni).

Copiare ilnome visualizzato creato nel campo Valore.

- Inserisci una breve descrizione dello scopo del ruolo nel campoDescrizione.

Selezionare la casella di controllo sotto il campo Vuoi abilitare questo ruolo dell'app?

- Nel menu di navigazione laterale di Microsoft Entra, vai su Applicazioni → Applicazioni aziendali.

- Seleziona l'applicazione aziendale creata per Single Sign-On e SCIM con NinjaOne.

Figura 3:Ruoli app → Crea ruolo app → Modifica ruolo app (clicca per ingrandire)

- Nel menu a comparsa Gestisci che si apre, selezionare Utenti e gruppi.

- Selezionare la casella di controllo del gruppo di destinazione per il ruolo desiderato

- Passa a Modifica assegnazione.

- Nel campo Seleziona un ruolo, clicca su Nessuno selezionato.

- Si aprirà la finestra modale Seleziona un ruolo . Fai clic sulla casella di controllo relativa al ruolo che desideri assegnare.

- Fare clic su Seleziona per salvare le modifiche.

Figura 4: Seleziona un ruolo (clicca per ingrandire)

Provisioning e mappatura degli attributi utente

- Selezionare Provisioning dal menu a comparsa Gestisci dell'applicazione NinjaOne Enterprise.

Figura 5: Applicazioni aziendali → Provisioning (clicca per ingrandire)

- Selezionare Mappatura attributi → Provisioning utenti Microsoft Entra ID.

- Selezionare la casella di controllo Mostra opzioni avanzate.

- Fare clic su Modifica elenco attributi per customappsso.

Figura 6:Opzioni avanzate (clicca per ingrandire)

- Aggiungere un nuovo attributo all'elenco Modifica attributi con le seguenti caratteristiche:

- Nome: urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:userType

- Tipo: Stringa

- Obbligatorio: Non selezionato

- Torna a Provisioning → Mappatura attributi → Provisioning utenti Microsoft Entra ID.

- Seleziona Aggiungi nuova mappaturae configura i campi come segue:

- Tipo di mappatura: Espressione

- Espressione: SingleAppRoleAssignment([appRoleAssignments]) Quando incolli, assicurati di non includere spazi su entrambi i lati di questa espressione, altrimenti non funzionerà.

- Attributo di destinazione: urn:ietf:params:scim:schemas:extension:ninjaone:2.0:User:userType

- Abbina oggetti utilizzando questo attributo: No

- Applica questa mappatura: Sempre

Figura 7:Modifica attributo (clicca per ingrandire)

Buono a sapersi

Per mappare gli utenti finali alla loro organizzazione corretta, è necessario aggiungere e configurare l'attributo OrganizationID. Per informazioni su come configurare questo attributo, consultare Sistema per la gestione delle identità cross-domain (SCIM) con Okta.

Figura 8:Modifica di un provider di identità (clicca per ingrandire)