Tema

En este artículo se explica cómo utilizar la aplicación Vulnerability Importer en NinjaOne.

Entorno

- Integraciones de NinjaOne

- Importador genérico de vulnerabilidades

Descripción

La gestión de vulnerabilidades para redes y sistemas es un proceso continuo e iterativo que requiere una atención constante y la adaptación a las amenazas y vulnerabilidades emergentes. Es un componente crítico de la estrategia global de ciberseguridad de una organización, ya que ayuda a proteger los activos y los datos frente a posibles brechas y ataques.

El importador lee un archivo de valores separados por comas (CSV) que contiene una lista de vulnerabilidades identificadas por una herramienta de terceros. Las vulnerabilidades se asignan a los dispositivos gestionados por NinjaOne y se notifican en un panel de control y a través del estado del dispositivo. NinjaOne corrige las vulnerabilidades cuando se cargan nuevos análisis que ya no contienen las vulnerabilidades identificadas anteriormente.

Consulte tutoriales adicionales en nuestra biblioteca de vídeos.

Índice

Seleccione una categoría para obtener más información:

- Acerca de la integración de vulnerabilidades en NinjaOne

- Importar un archivo de vulnerabilidades para escanearlo

- Reimportar o anular un archivo de vulnerabilidades

- Eliminar un grupo de análisis

- Buscar datos de vulnerabilidades en NinjaOne

- Automatización del proceso de importación de vulnerabilidades

- Glosario

- Recursos adicionales

Acerca de las integraciones de vulnerabilidades en NinjaOne

Ten en cuenta las siguientes notas importantes:

- NinjaOne cuenta actualmente con seis integraciones de vulnerabilidades en Administración → Aplicaciones:

- Importador genérico de vulnerabilidades; herramienta de análisis de inventario (tratada en este artículo)

- Qualys

- Tenable

- Rapid7

- Microsoft Defender

- ConnectSecure

- Utilice la herramienta de análisis de inventario para identificar vulnerabilidades comparando las versiones del sistema operativo y las aplicaciones instaladas con la Base de Datos Nacional de Vulnerabilidades (NVD). La herramienta de análisis de inventario identificará tanto los dispositivos gestionados tradicionales como los no gestionados, en los que los endpoints se evalúan de forma regular o continua en busca de vulnerabilidades individuales.

- Integre los resultados de sus análisis de vulnerabilidades con NinjaOne para agilizar la corrección aplicando actualizaciones del sistema operativo y de aplicaciones de terceros desde una única plataforma. La integración también incluye la visualización de las vulnerabilidades identificadas en NinjaOne Patching.

- Los paneles de dispositivos de NinjaOne proporcionarán informes sobre el estado de salud.

- El análisis de vulnerabilidades asignará las columnas de una hoja de cálculo Excel o un archivo .csv cargado. Como mínimo, el archivo cargado debe incluir una columna para el identificador del dispositivo y otra para el identificador CVE.

Importar un archivo de vulnerabilidades para escanearlo

Para importar un archivo, siga estos pasos:

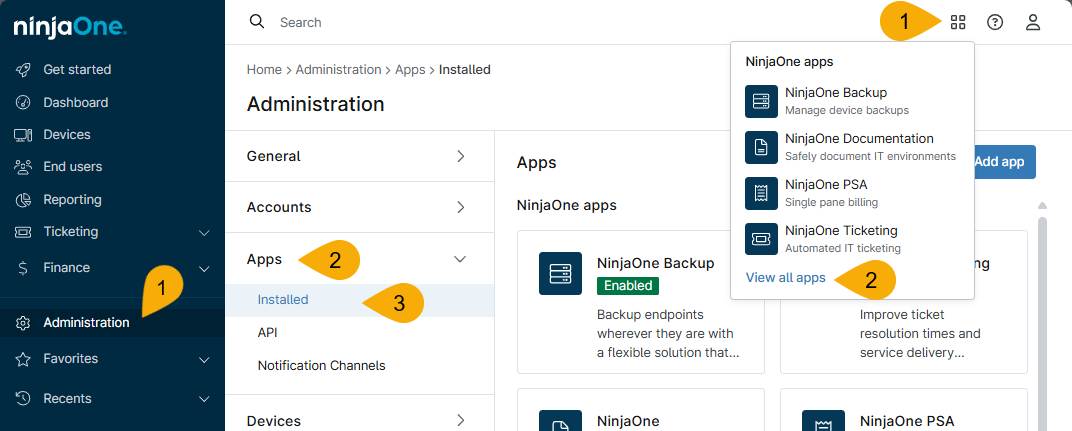

- En NinjaOne, vaya a Administración → Aplicaciones → Instaladas o haga clic en el icono de la caja de clústeres situado en la esquina superior derecha de la consola y seleccione Ver todas las aplicaciones.

Figura 1: Ver aplicaciones en NinjaOne (haga clic para ampliar)

- Seleccione Vulnerability Importer. Si no encuentra esta aplicación, haga clic en Añadir aplicaciones y selecciónela de la lista para incluirla en la página Aplicaciones .

- Haz clic en Activar en la esquina superior derecha de la aplicación.

- Al habilitar la aplicación, se añaden a la página las pestañas de los grupos General y Escaneo.

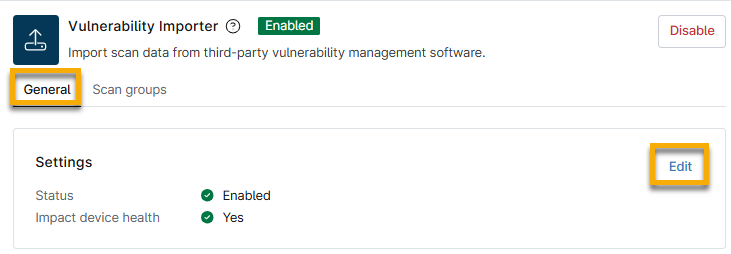

- En la pestaña General , haz clic en Editar para acceder a la configuración.

- Seleccione «Habilitado» en el menú desplegable «Estado» para capturar el comportamiento de las CVE importadas del análisis.

- Seleccione una opción del menú desplegable Impacto en el estado del dispositivo , dependiendo de si desea que los datos de estado de los dispositivos afectados aparezcan en el panel de control. Si selecciona Sí, la sección Problemas de estado del dispositivo de los paneles de control se actualizará para reflejar los nuevos datos.

- Haga clic en Actualizar.

Crear grupos de análisis

Para crear un nuevo grupo para un proveedor externo que no tenga una página de aplicación en NinjaOne, siga estos pasos.

- Abra la pestaña Grupos de análisis y haga clic en Crear grupo de análisis. Un grupo de análisis es una selección específica de elementos; por ejemplo, servidores o estaciones de trabajo.

Figura 4: Aplicación Vulnerability Importer → Botón Crear grupo de análisis

- Aparecerá el cuadro de diálogo Crear grupo de análisis. Introduzca un identificador único como nombre para el grupo de análisis.

- En el menú desplegable Seleccionar un proveedor de análisis, seleccione un proveedor de análisis. Esto le ayudará a identificar el origen del análisis. Si selecciona Otro, aparecerá un nuevo campo de datos en el que deberá introducir un nombre de origen del análisis para referencia.

- Haga clic en Cargar archivo CSV. Busque y seleccione un archivo .csv (con un tamaño máximo de 200 MB) que contenga datos de vulnerabilidades. También puede automatizar las cargas de vulnerabilidades desde la Biblioteca de automatización.

- Haga clic en Continuar para confirmar los atributos de asignación del archivo.

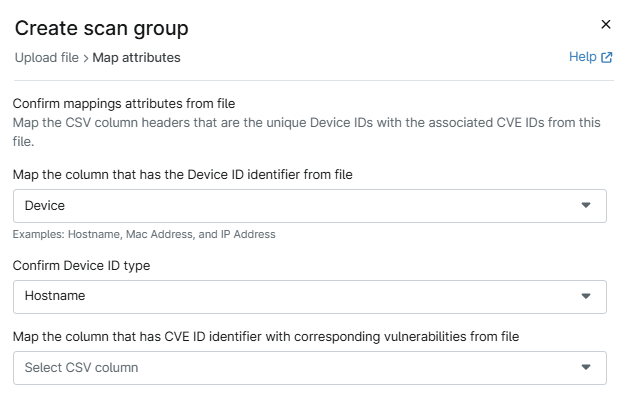

- La página siguiente del cuadro de diálogo le permite asignar los atributos. En el menú desplegable Asignar la columna que contiene el identificador de dispositivo del archivo , seleccione el título de la columna que contiene el identificador de dispositivo que figura en el archivo.

- Aparecerá un nuevo menú desplegable para «Confirmar tipo de ID de dispositivo». Seleccione la opción correspondiente.

- En el menú desplegable Asignar la columna que contiene el identificador de ID de CVE con las vulnerabilidades correspondientes del archivo , seleccione la columna con el ID de CVE.

- Haga clic en «Finalizar».

Figura 5: Creación de un grupo de análisis de vulnerabilidades → Cuadro de diálogo «Crear grupo de análisis» → Asignar atributos

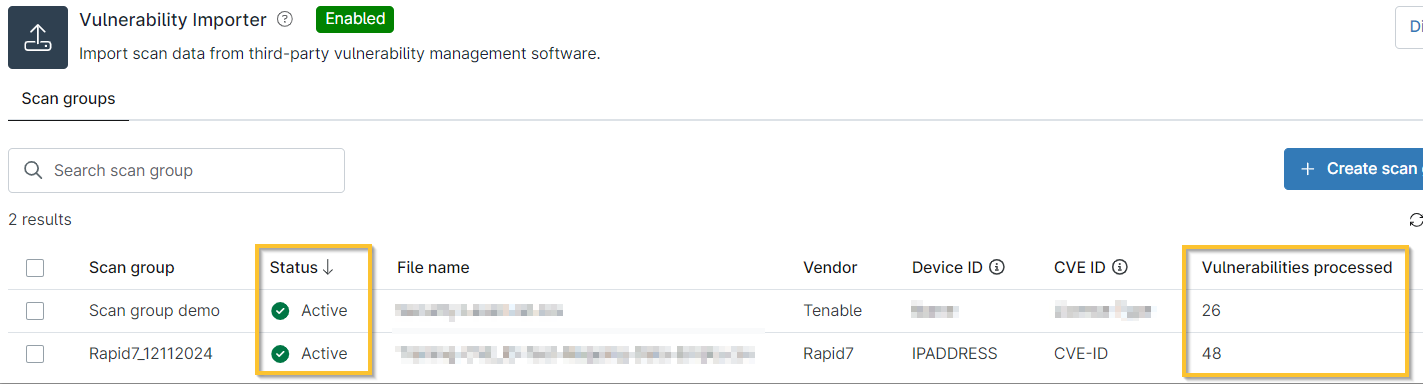

El archivo importado mostrará los datos de las columnas asociadas en la cuadrícula del importador.

Si su estado no está activo, actualice la consola para actualizar el estado y ver el número de vulnerabilidades procesadas del archivo.

Figura 6: Importador de vulnerabilidades → Columna «Estado » y columna «Proceso de vulnerabilidades » (haz clic para ampliar)

Reimportar o anular un archivo de vulnerabilidades

Dado que la gestión de vulnerabilidades es un proceso continuo, es posible que tengas que actualizar las listas CVE para importarlas a la consola de NinjaOne. Para ello, sigue estos pasos:

- En la consola de NinjaOne, vaya a Administración → Aplicaciones → Importador de vulnerabilidades.

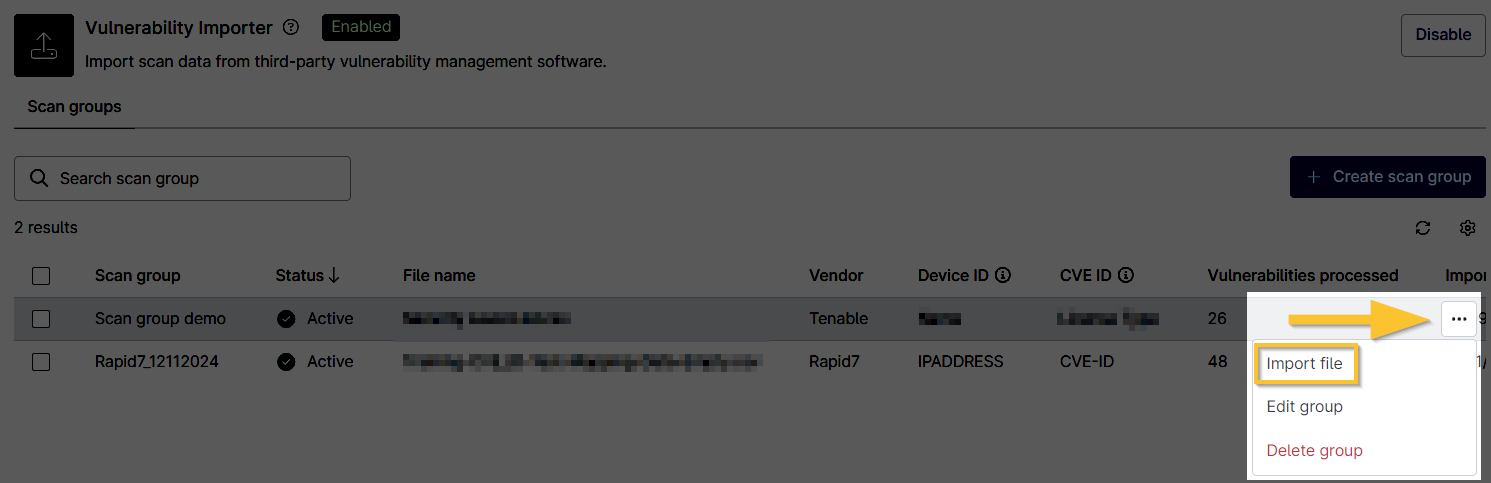

Se abrirá el Importador de vulnerabilidades, mostrando una lista de grupos de análisis importados. - Pase el cursor por encima de una fila de grupo de análisis para mostrar el botón de puntos suspensivos. Abra el menú de acciones y seleccione Importar archivo.

Figura 7: Importador de vulnerabilidades → Importar archivo (haga clic para ampliar)

- Aparecerá el cuadro de diálogo Importar archivo . Haga clic en Cargar archivo CSV y, a continuación, vuelva a importar su archivo de vulnerabilidades.

- Si es necesario, actualice la consola para ver las actualizaciones. Siempre se muestran los datos del archivo de importación más reciente.

Eliminar un grupo de análisis

Para eliminar un grupo de análisis, siga estos pasos:

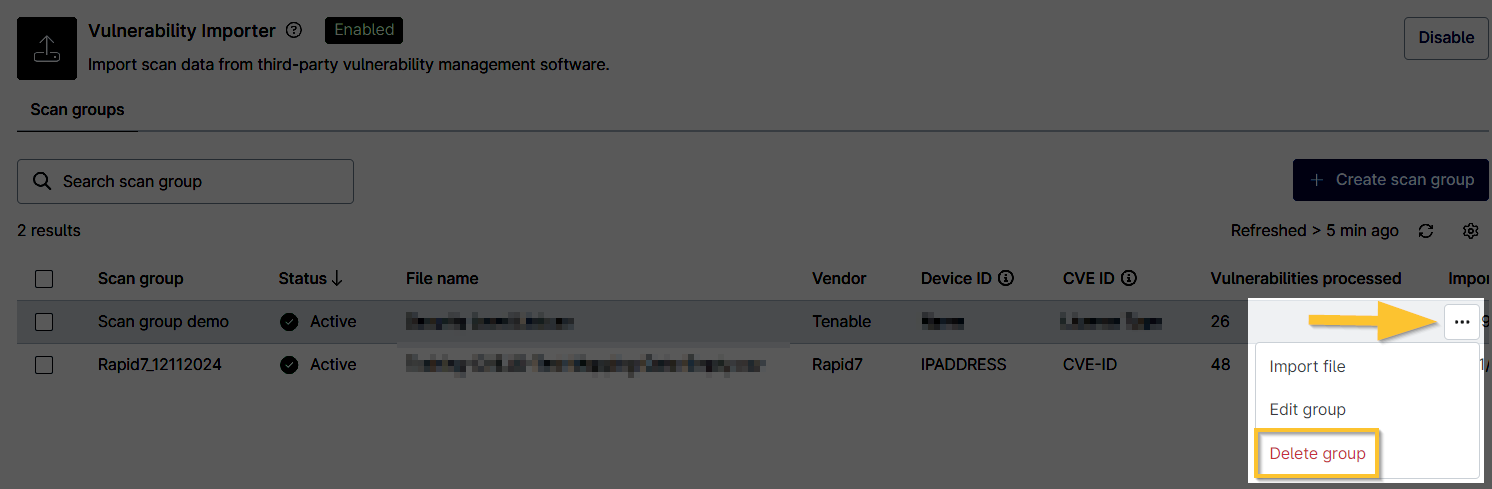

- En la consola de NinjaOne, vaya a Administración → Aplicaciones → Importador de vulnerabilidades.

Se abrirá el Importador de vulnerabilidades, mostrando una lista de archivos .csv importados. - Pase el cursor por encima de una fila de grupo de análisis para mostrar el botón de puntos suspensivos. Abra el menú de acciones y seleccione Eliminar grupo.

Figura 8: Importador de vulnerabilidades → Eliminar grupo (haga clic para ampliar)

Automatización del proceso de importación de vulnerabilidades

Con el fin de ayudarle en este proceso continuo e iterativo, hemos creado una serie de API para automatizar el proceso de importación de vulnerabilidades. Lea Automatización del proceso de importación de vulnerabilidades para obtener más información.

Glosario

En la gestión de vulnerabilidades se utilizan habitualmente varias siglas para referirse a diversos conceptos, herramientas y procesos. A continuación se incluye una lista de algunas de las siglas más utilizadas en la gestión de vulnerabilidades. Para consultar terminología adicional utilizada en NinjaOne y nuestro Dojo, consulta nuestro artículoTerminología de NinjaOne.

| Término | Definición |

|---|---|

| CVE | «Common Vulnerabilities and Exposures» (Vulnerabilidades y exposiciones comunes) Se trata de una nomenclatura ampliamente utilizada para las vulnerabilidades de ciberseguridad conocidas públicamente. |

| ID de CVE | Es un identificador único para un CVE específico. |

| CVSS | «Sistema Común de Puntuación de Vulnerabilidades» Se trata de un marco estandarizado para clasificar la gravedad de las vulnerabilidades de seguridad. |

| CWE | «Enumeración Común de Debilidades» Se trata de un sistema de categorización de debilidades y vulnerabilidades de software. |

| DAST | «Pruebas dinámicas de seguridad de aplicaciones» Se trata de un proceso de prueba de una aplicación o producto de software en estado operativo. |

| RGPD | «Reglamento General de Protección de Datos» Se trata de un reglamento de la legislación de la UE sobre protección de datos y privacidad en la Unión Europea y el Espacio Económico Europeo. |

| HIPAA | «Ley de Portabilidad y Responsabilidad del Seguro Médico» Se trata de la ley estadounidense diseñada para establecer normas de privacidad con el fin de proteger los historiales médicos de los pacientes y otra información sanitaria. |

| IAM | «Gestión de identidades y accesos» Se trata de un marco de políticas y tecnologías que garantiza que las personas adecuadas accedan a los recursos apropiados. |

| IDS | «Sistema de detección de intrusiones» Se trata de un dispositivo o aplicación de software que supervisa una red o unos sistemas en busca de actividades maliciosas o incumplimientos de las políticas. |

| IPS | «Sistema de prevención de intrusiones» Se trata de una tecnología de seguridad de redes y prevención de amenazas que examina los flujos de tráfico de red para detectar y prevenir el aprovechamiento de vulnerabilidades. |

| NVD | «Base de datos nacional de vulnerabilidades» (enlace externo) Se trata del repositorio del Gobierno de EE. UU. de datos de gestión de vulnerabilidades basados en estándares. |

| OWASP | «Proyecto Abierto de Seguridad de Aplicaciones Web» Se trata de una comunidad en línea que elabora artículos, metodologías, documentación, herramientas y tecnologías en el ámbito de la seguridad de las aplicaciones web. |

| PCI-DSS | «Norma de Seguridad de Datos de la Industria de Tarjetas de Pago» Se trata de un conjunto de normas de seguridad diseñadas para garantizar que todas las empresas que aceptan, procesan, almacenan o transmiten información de tarjetas de crédito mantengan un entorno seguro. |

| SAST | «Pruebas estáticas de seguridad de aplicaciones» Se trata de un proceso de prueba de la aplicación desde dentro hacia fuera mediante el examen de su código fuente, código byte o código binario. |

| SIEM | «Gestión de información y eventos de seguridad» Son soluciones que proporcionan análisis en tiempo real de las alertas de seguridad generadas por las aplicaciones y el hardware de red. |

| SOC | «Centro de operaciones de seguridad» Se trata de una unidad centralizada que se ocupa de los problemas de seguridad a nivel organizativo y técnico. |

Recursos adicionales

Consulte los siguientes recursos para obtener más información sobre la gestión de vulnerabilidades en NinjaOne:

- Introducción a la gestión de vulnerabilidades de NinjaOne

- Estados de salud y definiciones de iconos(ajuste el nivel de gravedad CVSS de la vulnerabilidad de sus dispositivos para indicar el impacto en el estado de salud del dispositivo).

- Script de ejemplo del importador de vulnerabilidades