Sujet

Cet article explique comment configurer le protocole SCIM (System for Cross-domain Identity Management) pour votre intégration Okta dans NinjaOne afin de gérer la provisioning des utilisateurs.

Environnement

- Intégrations NinjaOne

- Okta

Description

L'intégration d'Okta à NinjaOne via SCIM vous permet de créer, supprimer et provisionner automatiquement des techniciens et des utilisateurs finaux au sein de NinjaOne. Cet article sert de point de départ pour la configuration SCIM avec NinjaOne. La configuration dépend de votre configuration Okta spécifique ; nous vous recommandons donc de consulter la section Ressources supplémentaires pour trouver les processus associés.

Pour plus de détails sur les concepts sous-jacents à la gestion du cycle de vie avec SCIM et Okta, consultez Comprendre SCIM | Okta Developer (lien externe).

Index

Sélectionnez une catégorie pour en savoir plus :

- Prérequis

- Activer SCIM dans Okta avec l'application Okta OIN

- Mapper les attributs entre NinjaOne et Okta

- Créer des comptes de technicien NinjaOne

- Affecter des utilisateurs finaux à une organisation NinjaOne

- Affecter des utilisateurs et des groupes à l'approvisionnement SCIM

- Configurer le mappage des groupes aux rôles dans NinjaOne

- Ressources supplémentaires

Prérequis

Avant de pouvoir intégrer la connexion Okta pour NinjaOne, vous devez créer le fournisseur d'identité (IDP) dans NinjaOne et activer SCIM. Pour obtenir des instructions, consultez la section Configuration de NinjaOne SAML dans Okta. Passez ensuite à la section suivante de cet article.

Activer SCIM dans Okta avec l'application Okta OIN

Pour activer SCIM dans Okta, procédez comme suit :

- Connectez-vous à votre compte d'administrateur Okta.

- Ouvrez le menu situé dans le coin supérieur gauche de la page. Dans le volet de navigation de gauche, développez Applications et cliquez sur l'onglet Applications.

La page Applications s'affiche.

- Sélectionnez l'application NinjaOne.

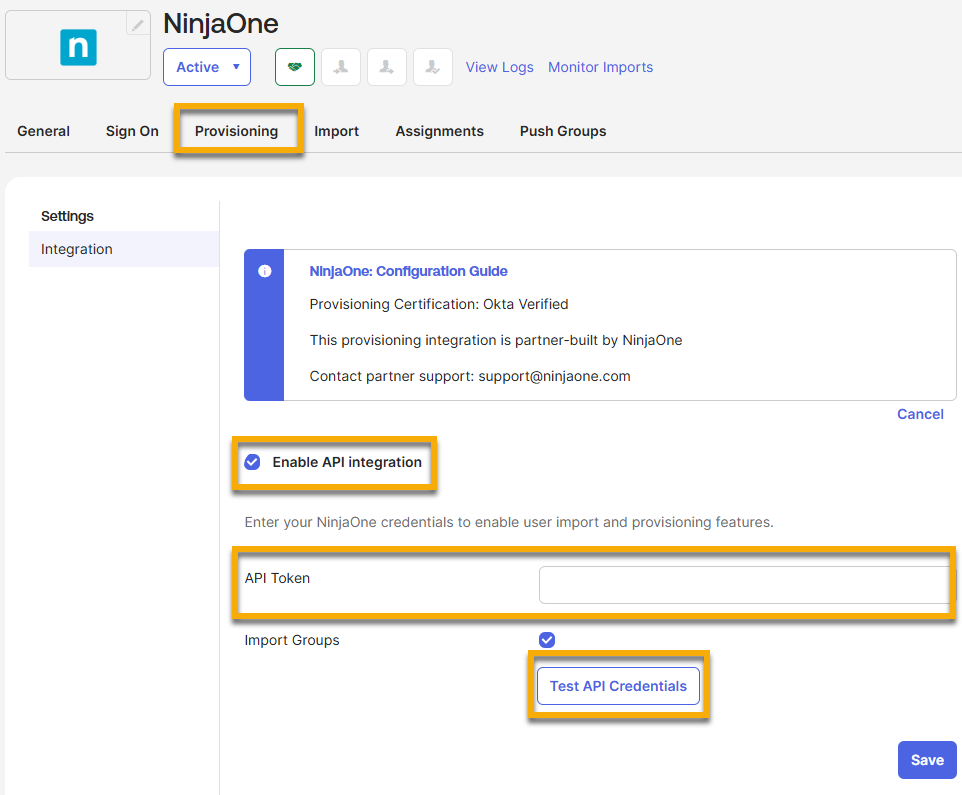

- Ouvrez l'onglet Provisioning et cliquez sur Configurer l'intégration API.

- Ouvrez un nouvel onglet de navigateur et utilisez-le pour vous connecter à NinjaOne en tant qu'administrateur système.

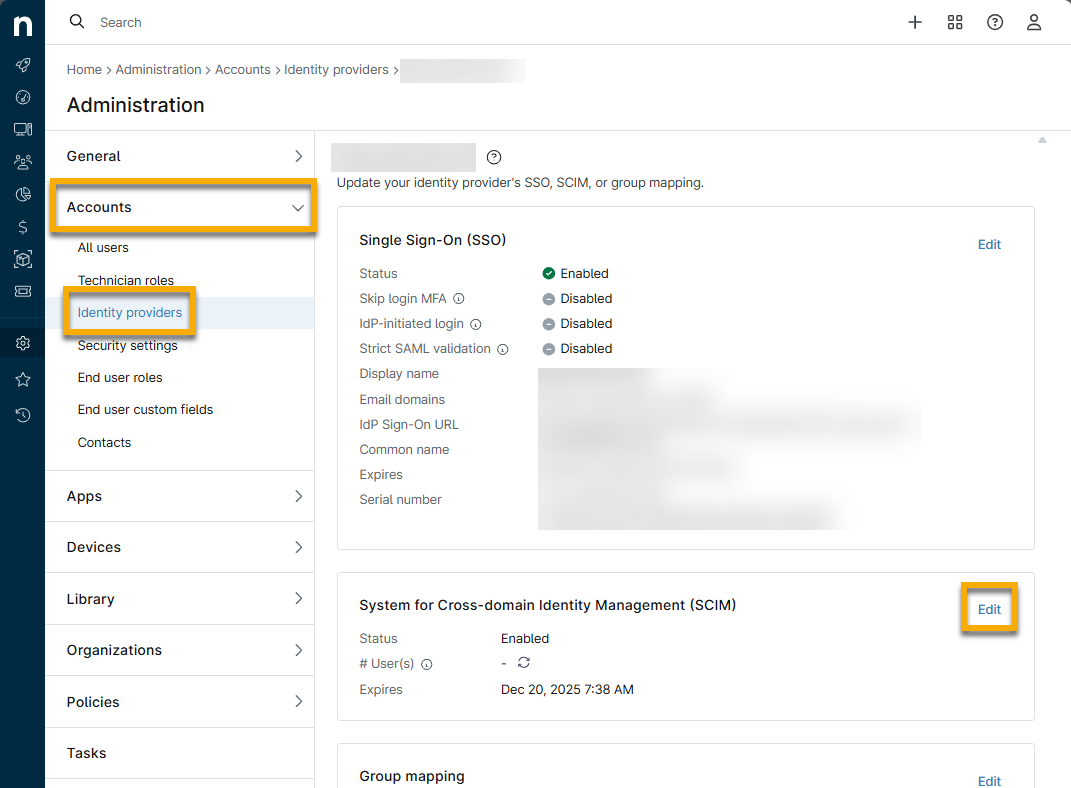

- Accédez à Administration → Comptes → Fournisseurs d'identité et sélectionnez le fournisseur d'identité que vous avez créé pour Okta au préalable.

- Cliquez sur Modifier dans le widget Système de gestion des identités interdomaines.

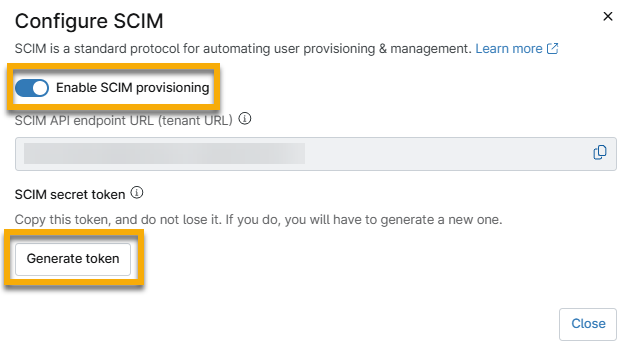

- Dans la fenêtre contextuelle Configurer SCIM, cliquez sur le bouton bascule pour activer le provisionnement SCIM.

- Cliquez sur Générer un jeton.

- Cliquez sur l'icône en forme de feuille pour copier le jeton secret SCIM. Revenez à la console d'administration Okta.

- Depuis l'écran précédent de la console d'administration Okta (application NinjaOne → Provisioning), collez le jeton secret dans le champ API Token. Cliquez sur Tester les informations d'identification API, puis sur Enregistrer une fois la vérification réussie. L'onglet Provisioning se recharge et affiche les paramètres de provisionnement des utilisateurs.

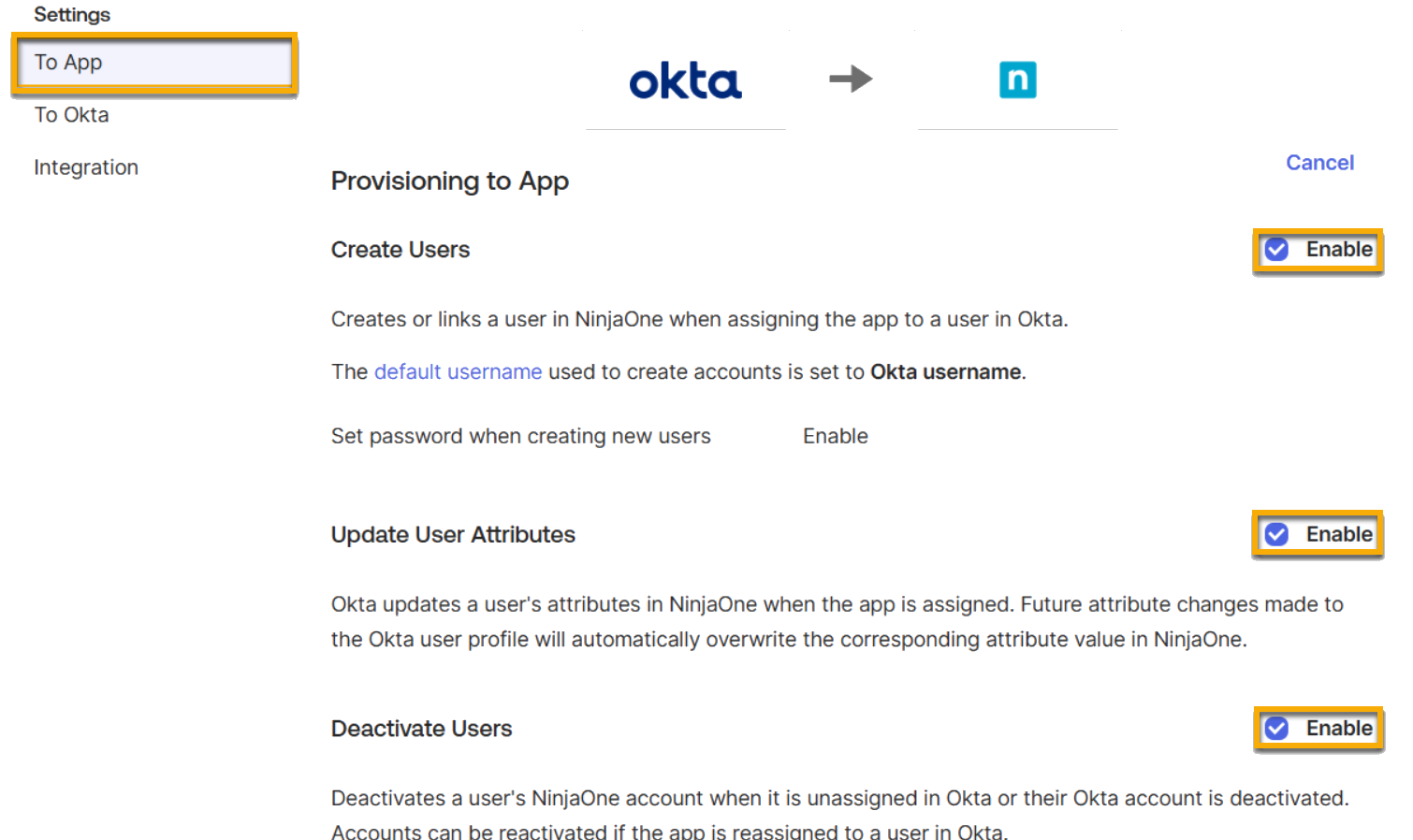

- Cliquez sur la section Vers l'application qui a été ajoutée à l'onglet Provisioning. Cliquez sur Modifier, puis sur Activer pour les options suivantes :

- Créer des utilisateurs

- Mettre à jour les attributs utilisateur

- Désactiver des utilisateurs

- Faites défiler vers le bas jusqu'à la section « NinjaOne App Attribute Mappings » (Mappages d'attributs de l'application NinjaOne) et cliquez sur « Show Unmapped Attributes » (Afficher les attributs non mappés). Passez à la section suivante pour configurer les attributs utilisateur.

Mapper les attributs entre NinjaOne et Okta

Vous pouvez utiliser des attributs pour définir le nom d'utilisateur, le prénom, le nom et l'adresse e-mail NinjaOne. De plus, vous pouvez les utiliser pour créer des comptes de techniciens et mapper des utilisateurs finaux à des organisations NinjaOne spécifiques.

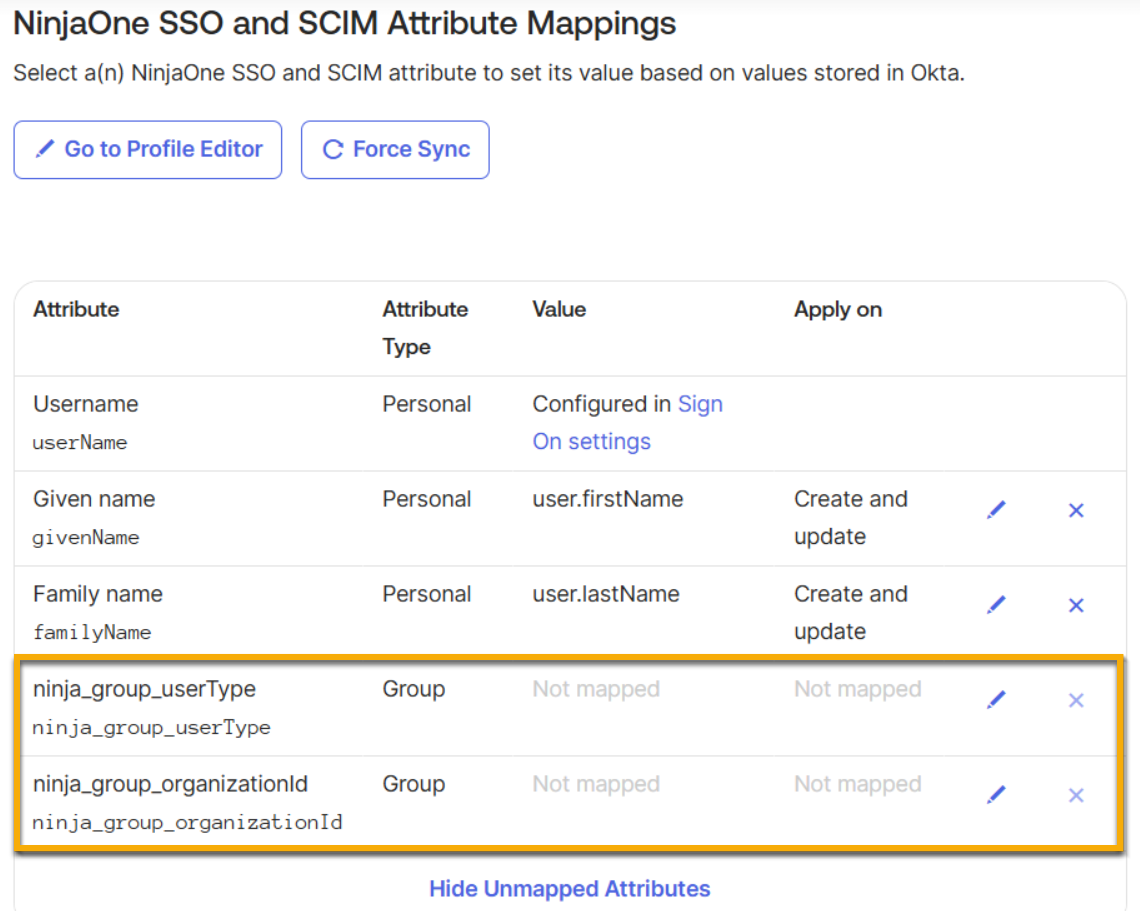

Recherchez les attributs ninja_group_userType et ninja_group_organizationId dans la liste Attributs non mappés.

Créer des comptes de technicien NinjaOne

Si vous créez des comptes de techniciens, vous devez attribuer une valeur à l'attribut ninja_group_userType. Les comptes pour lesquels aucune valeur d'attribut acceptée n'est fournie seront automatiquement créés en tant qu'utilisateurs finaux.

L'attribut userType a deux valeurs acceptées :

- Définissez l'attribut sur « technician » pour créer un compte de technicien.

- Définissez l'attribut sur « endUser » (sensible à la casse) pour créer un compte d'utilisateur final.

Pour mapper l'attribut ninja_group_userType, procédez comme suit :

- Cliquez sur l'icône en forme de crayon pour modifier l'attribut.

-

Sélectionnez une option dans le menu déroulant Valeur de l'attribut qui correspond aux besoins de votre organisation.

Valeur de l'attribut Définition ou objectif Même valeur pour tous les utilisateurs Attribuez à l'application NinjaOne Okta tous les utilisateurs de même type. Mappage à partir du profil Okta Créer un compte d'utilisateur final ou de technicien en fonction de la valeur de l'attribut de profil sélectionné. Expression Créez un utilisateur final ou un technicien en fonction du résultat de votre expression Okta personnalisée. Pour plus d'informations, consultez le guide de présentation du langage d'expression Okta | Okta Developer (lien externe). - Sélectionnez Créer et mettre à jour pour le champ Appliquer à .

- Nous vous recommandons d'insérer plusieurs utilisateurs de test dans le champ Aperçu pour vérifier que votre mappage d'attributs produit le résultat souhaité.

- Cliquez sur Enregistrer.

Attribuer des utilisateurs finaux à une organisation NinjaOne

Si vous attribuez des comptes d'utilisateurs finaux à une organisation NinjaOne spécifique ou à plusieurs organisations NinjaOne, vous devez attribuer une valeur à l'attribut ninja_group_organization. Les comptes ne disposant pas d'une valeur d'attribut acceptée seront automatiquement créés en tant qu'utilisateurs finaux globaux.

L'attribut ninja_group_organization a deux valeurs acceptées :

- Définissez l'attribut sur « All » pour créer un utilisateur final global.

- Définissez l'attribut sur « <votre ID d'organisation> » pour affecter un utilisateur à l'organisation NinjaOne correspondante.

Si vous avez besoin d'aide pour trouver l'ID d'organisation dans NinjaOne, consultez la section Plateforme NinjaOne : Comment trouver un ID d'organisation.

Pour mapper l'attribut d'organisation, procédez comme suit :

- Cliquez sur l'icône en forme de crayon pour modifier l'attribut.

- Sélectionnez une option dans le menu déroulant Valeur de l'attribut qui correspond aux besoins de votre organisation.

| Valeur de l'attribut | Définition ou objectif |

|---|---|

| Même valeur pour tous les utilisateurs | Affectez tous les utilisateurs à la même organisation NinjaOne. |

| Mappage à partir du profil Okta | Affecter un utilisateur final à une organisation en fonction de la valeur de l'attribut de profil sélectionné. |

| Expression | Affectez un utilisateur final ou un technicien en fonction du résultat de votre expression Okta personnalisée. Pour plus d'informations, consultez le guide de présentation du langage d'expression Okta | Okta Developer (lien externe). |

- Sélectionnez Créer et mettre à jour pour le champ Appliquer sur .

- Nous vous recommandons d'insérer plusieurs utilisateurs de test dans le champ Aperçu pour vérifier que votre mappage d'attributs donne le résultat souhaité.

- Cliquez sur Enregistrer.

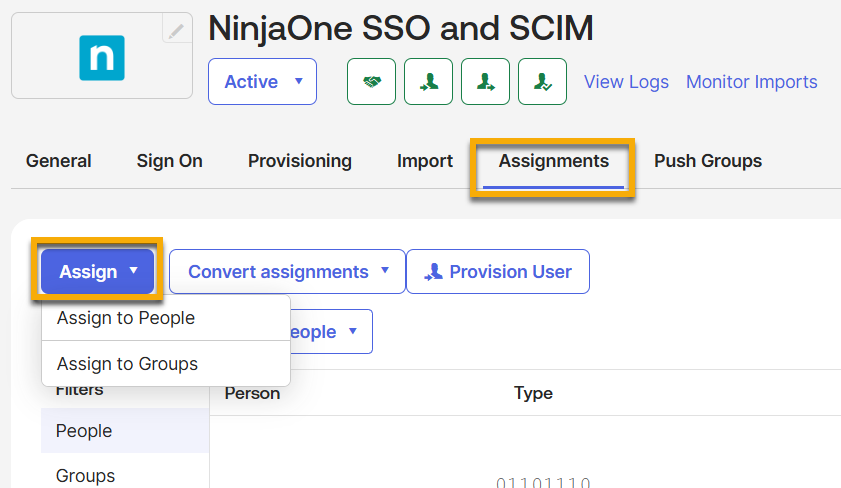

Attribuer des utilisateurs et des groupes au provisionnement SCIM

Pour attribuer des utilisateurs et des groupes au provisionnement SCIM, procédez comme suit :

- Dans Okta, accédez à l'application NinjaOne SSO/SCIM.

- Ouvrez l'onglet Affectations et sélectionnez l'option appropriée dans le menu déroulant Affecter . Lors de l'affectation, vous aurez la possibilité de remplacer vos mappages d'attributs et de définir le type d'utilisateur et l'ID d'organisation. Si vous affectez un groupe, cette modification s'appliquera à tous les membres du groupe.

- Cliquez sur Enregistrer. Le processus de provisionnement des utilisateurs va commencer.

Configurer le mappage groupe-rôle dans NinjaOne

Vous pouvez également configurer les rôles NinjaOne pour qu'ils soient automatiquement attribués aux membres d'un groupe Okta spécifique via le mappage de groupes. Pour ce faire, procédez comme suit :

- Dans Okta, ouvrez l'onglet Push Groups (Groupes de poussée) dans l'application Ninja SSO et SCIM . Cliquez sur Push Groups (Groupes de poussée) pour définir les groupes cibles.

- Définissez l'action sur Créer un groupe et enregistrez. Cette action peut prendre jusqu'à une heure.

- Connectez-vous à NinjaOne en tant qu'administrateur système.

- Accédez à Administration → Comptes → Fournisseur d'identité.

- Sélectionnez l'IDP Okta OIN.

- À côté de Mappage des groupes, cliquez sur Modifier.

- Choisissez les rôles dans le menu déroulant à associer aux groupes que vous avez synchronisés avec Okta, le cas échéant. Le menu comprendra à la fois des rôles d'utilisateur final et des rôles de technicien. Le type d'utilisateur attribué à l'utilisateur dans Okta détermine les rôles qui seront attribués à chaque utilisateur. Si vous devez créer de nouveaux rôles, consultez la section Rôles et autorisations des utilisateurs pour obtenir des instructions.

Ressources supplémentaires

Consultez les ressources suivantes pour en savoir plus sur les processus de gestion des identités et des accès (IAM) dans NinjaOne :