Sujet

Cet article explique comment utiliser l'application Vulnerability Importer dans NinjaOne.

Environnement

- Intégrations NinjaOne

- Importateur de vulnérabilités générique

Description

La gestion des vulnérabilités pour les réseaux et les systèmes est un processus continu et itératif qui nécessite une attention constante et une adaptation aux menaces et vulnérabilités émergentes. Il s'agit d'un élément essentiel de la stratégie globale de cybersécurité d'une organisation, contribuant à protéger les actifs et les données contre les violations et les attaques potentielles.

L'importateur ingère un fichier CSV (valeurs séparées par des virgules) contenant une liste de vulnérabilités identifiées par un outil tiers. Les vulnérabilités sont mappées aux appareils gérés par NinjaOne et signalées dans un tableau de bord et via l'état de santé des appareils. NinjaOne corrige les vulnérabilités lorsque vous téléchargez de nouveaux scans qui ne contiennent plus les vulnérabilités précédemment identifiées.

Consultez d'autres tutoriels dans notre vidéothèque.

Index

Sélectionnez une catégorie pour en savoir plus :

- À propos de l'intégration des vulnérabilités dans NinjaOne

- Importer un fichier de vulnérabilités à analyser

- Réimporter ou remplacer un fichier de vulnérabilités

- Supprimer un groupe d'analyse

- Rechercher des données de vulnérabilité dans NinjaOne

- Automatisation du processus d'importation des vulnérabilités

- Glossaire

- Ressources supplémentaires

À propos des intégrations de vulnérabilités dans NinjaOne

Veuillez tenir compte des remarques importantes suivantes :

- NinjaOne propose actuellement six intégrations de vulnérabilités dans Administration → Applications:

- Importateur de vulnérabilités génériques ; outil d'analyse d'inventaire (abordé dans cet article)

- Qualys

- Tenable

- Rapid7

- Microsoft Defender

- ConnectSecure

- Utilisez l'outil d'analyse d'inventaire pour identifier les vulnérabilités en comparant les versions du système d'exploitation et des applications installées à celles répertoriées dans la base de données nationale des vulnérabilités (NVD). L'outil d'analyse d'inventaire identifie à la fois les appareils gérés de manière traditionnelle et ceux non gérés, pour lesquels les terminaux sont régulièrement ou en continu évalués afin de détecter des vulnérabilités individuelles.

- Intégrez les résultats de vos analyses de vulnérabilité à NinjaOne pour rationaliser la correction en appliquant les mises à jour du système d'exploitation et des applications tierces à partir d'une seule plateforme. L'intégration inclut également la mise en évidence des vulnérabilités identifiées dans NinjaOne Patching.

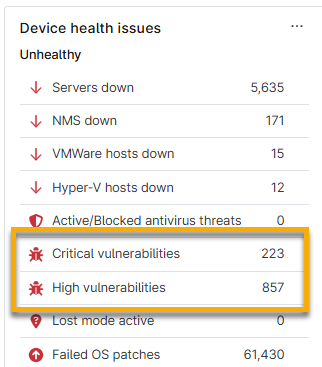

- Les tableaux de bord des appareils NinjaOne fourniront des rapports sur l'état de santé.

- L'analyse de vulnérabilité mappera les colonnes d'une feuille de calcul Excel ou d'un fichier .csv téléchargé. Au minimum, le fichier téléchargé doit inclure une colonne pour l'identifiant de l'appareil et une colonne pour l'identifiant CVE.

Importer un fichier de vulnérabilités à analyser

Pour importer un fichier, procédez comme suit :

- Dans NinjaOne, accédez à Administration → Applications → Installées ou cliquez sur l'icône en forme de cluster dans le coin supérieur droit de la console et sélectionnez Afficher toutes les applications.

Figure 1: Afficher les applications dans NinjaOne (cliquez pour agrandir)

- Sélectionnez Vulnerability Importer. Si vous ne trouvez pas cette application, cliquez sur Ajouter des applications et sélectionnez-la dans la liste pour l'inclure sur la page Applications .

- Cliquez sur Activer dans le coin supérieur droit de l'application.

- L'activation de l'application ajoute les onglets « General » et « Scan groups » à la page.

- Dans l'onglet Général , cliquez sur Modifier pour accéder aux paramètres.

- Sélectionnez Activé dans le menu déroulant Statut pour enregistrer le comportement des CVE importées à partir de l'analyse.

- Sélectionnez une option dans le menu déroulant Impact sur l'état de santé des appareils selon que vous souhaitez ou non que les données relatives à l'état de santé des appareils affectés apparaissent dans le tableau de bord. Si vous sélectionnez Oui, la section Problèmes d'état de santé des appareils des tableaux de bord sera mise à jour pour refléter les nouvelles données.

- Cliquez sur Mettre à jour.

Créer des groupes d'analyse

Pour créer un nouveau groupe pour un fournisseur tiers qui ne dispose pas d'une page d'application dans NinjaOne, procédez comme suit.

- Ouvrez l'onglet « Groupes d'analyse » et cliquez sur « Créer un groupe d'analyse ». Un groupe d'analyse est une sélection spécifique d'éléments, par exemple des serveurs ou des postes de travail.

Figure 4: Application Vulnerability Importer → Bouton Créer un groupe d'analyse

- La boîte de dialogue Créer un groupe d'analyse s'affiche. Saisissez un identifiant unique comme nom pour le groupe d'analyse.

- Dans le menu déroulant Sélectionner un fournisseur d'analyse, sélectionnez un fournisseur d'analyse. Cela vous aidera à identifier la source de l'analyse. Si vous sélectionnez Autre, un nouveau champ de données s'affichera dans lequel vous devrez saisir un nom de source d'analyse à titre de référence.

- Cliquez sur « Télécharger un fichier CSV ». Accédez au fichier .csv (taille limitée à 200 Mo) contenant les données de vulnérabilité et sélectionnez-le. Vous pouvez également automatiser les téléchargements de vulnérabilités à partir de la bibliothèque d'automatisation.

- Cliquez sur Continuer pour confirmer les attributs de mappage à partir du fichier.

- La page suivante de la boîte de dialogue vous permet de mapper les attributs. Dans le menu déroulant Mapper la colonne contenant l'identifiant de l'appareil à partir du fichier , sélectionnez le titre de la colonne qui contient l'identifiant de l'appareil répertorié dans le fichier.

- Un nouveau menu déroulant s'affiche pour « Confirmer le type d'ID de périphérique ». Sélectionnez l'option appropriée.

- Dans le menu déroulant « Mapper la colonne contenant l'identifiant CVE ID avec les vulnérabilités correspondantes du fichier », sélectionnez la colonne contenant l'identifiant CVE ID.

- Cliquez sur Terminer.

Figure 5: Création d'un groupe d'analyse de vulnérabilités → Boîte de dialogue Créer un groupe d'analyse → Mapper les attributs

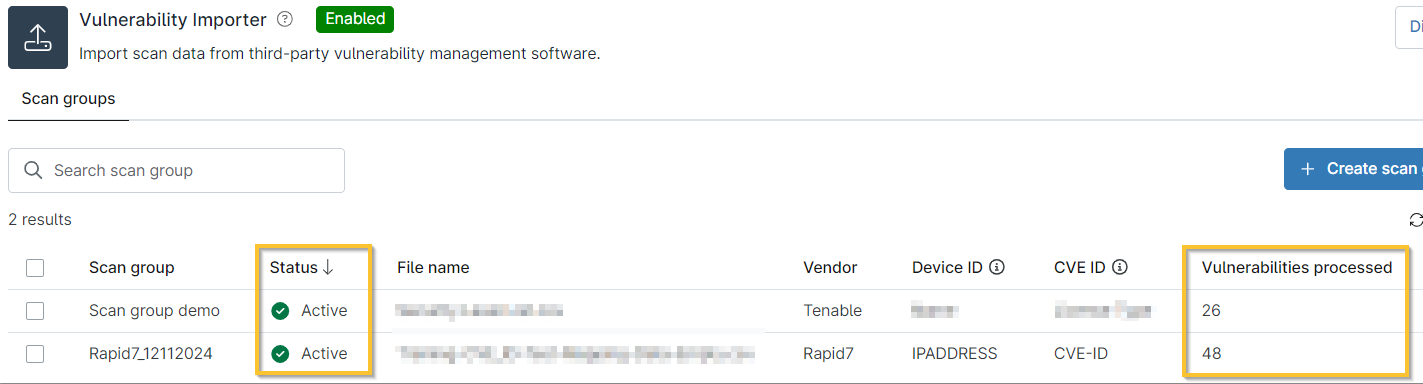

Le fichier importé affichera les données des colonnes associées dans la grille d'importation.

Si votre statut n'est pas actif, actualisez votre console pour mettre à jour le statut et afficher le nombre de vulnérabilités traitées à partir du fichier.

Figure 6: Importateur de vulnérabilités → Colonne Statut et colonne Traitement des vulnérabilités (cliquez pour agrandir)

Réimporter ou remplacer un fichier de vulnérabilités

La gestion des vulnérabilités étant un processus continu, vous devrez peut-être mettre à jour les listes CVE à importer dans la console NinjaOne. Pour ce faire, procédez comme suit :

- Dans la console NinjaOne, accédez à Administration → Applications → Importateur de vulnérabilités.

L'Importateur de vulnérabilités s'ouvre et affiche une liste des groupes d'analyse importés. - Passez votre curseur sur une ligne de groupe d'analyse pour afficher le bouton représentant trois points. Ouvrez le menu des actions et sélectionnez Importer un fichier.

Figure 7: Importateur de vulnérabilités → Importer un fichier (cliquez pour agrandir)

- La boîte de dialogue Importer un fichier s'affiche. Cliquez sur Télécharger un fichier CSV, puis réimportez votre fichier de vulnérabilités.

- Si nécessaire, actualisez votre console pour voir les mises à jour. Les données du fichier d'importation le plus récent sont toujours répertoriées.

Supprimer un groupe d'analyse

Pour supprimer un groupe d'analyse, procédez comme suit :

- Dans la console NinjaOne, accédez à Administration → Applications → Importateur de vulnérabilités.

L'Importateur de vulnérabilités s'ouvre et affiche la liste des fichiers .csv importés. - Passez votre curseur sur une ligne de groupe d'analyse pour afficher le bouton représentant trois points. Ouvrez le menu d'actions et sélectionnez Supprimer le groupe.

Figure 8: Importateur de vulnérabilités → Supprimer le groupe (cliquez pour agrandir)

Automatisation du processus d'importation des vulnérabilités

Afin de vous aider dans ce processus continu et itératif, nous avons créé une série d'API pour automatiser le processus d'importation des vulnérabilités. Consultez Automatisation du processus d'importation des vulnérabilités pour plus d'informations.

Glossaire

Plusieurs acronymes sont couramment utilisés dans la gestion des vulnérabilités pour désigner divers concepts, outils et processus. Vous trouverez ci-dessous une liste des acronymes les plus fréquemment utilisés dans ce domaine. Pour connaître la terminologie supplémentaire utilisée dans NinjaOne et notre Dojo, consultez notre articleTerminologie NinjaOne.

| Terme | Définition |

|---|---|

| CVE | « Common Vulnerabilities and Exposures » ( ) Il s'agit d'une nomenclature largement utilisée pour les vulnérabilités de cybersécurité connues du public. |

| ID CVE | Il s'agit d'un identifiant unique pour un CVE spécifique. |

| CVSS | « Common Vulnerability Scoring System » Il s'agit d'un cadre normalisé permettant d'évaluer la gravité des vulnérabilités de sécurité. |

| CWE | « Common Weakness Enumeration » Il s'agit d'un système de classification des faiblesses et des vulnérabilités logicielles. |

| DAST | « Dynamic Application Security Testing » Il s'agit d'un processus de test d'une application ou d'un produit logiciel en état de fonctionnement. |

| RGPD | « Règlement général sur la protection des données » Il s'agit d'un règlement de l'Union européenne relatif à la protection des données et à la vie privée au sein de l'Union européenne et de l'Espace économique européen. |

| HIPAA | « Health Insurance Portability and Accountability Act » Il s'agit de la loi américaine visant à établir des normes de confidentialité pour protéger les dossiers médicaux des patients et autres informations de santé. |

| IAM | « Gestion des identités et des accès » Il s'agit d'un cadre de politiques et de technologies garantissant que les bonnes personnes accèdent aux ressources appropriées. |

| IDS | « Système de détection d'intrusion » Il s'agit d'un dispositif ou d'une application logicielle qui surveille un réseau ou des systèmes à la recherche d'activités malveillantes ou de violations des politiques. |

| IPS | « Système de prévention des intrusions » Il s'agit d'une technologie de sécurité réseau et de prévention des menaces qui analyse les flux de trafic réseau afin de détecter et de prévenir l'exploitation des vulnérabilités. |

| NVD | «Base de données nationale sur les vulnérabilités » (lien externe) Il s'agit du référentiel du gouvernement américain contenant des données de gestion des vulnérabilités basées sur des normes. |

| OWASP | « Open Web Application Security Project » Il s'agit d'une communauté en ligne produisant des articles, des méthodologies, de la documentation, des outils et des technologies dans le domaine de la sécurité des applications web. |

| PCI-DSS | « Payment Card Industry Data Security Standard » Il s'agit d'un ensemble de normes de sécurité conçues pour garantir que toutes les entreprises qui acceptent, traitent, stockent ou transmettent des informations de cartes de crédit maintiennent un environnement sécurisé. |

| SAST | « Static Application Security Testing » Il s'agit d'un processus consistant à tester l'application de l'intérieur vers l'extérieur en examinant son code source, son code octet ou son code binaire. |

| SIEM | « Gestion des informations et des événements de sécurité » Il s'agit de solutions qui fournissent une analyse en temps réel des alertes de sécurité générées par les applications et le matériel réseau. |

| SOC | « Security Operations Center » Il s'agit d'une unité centralisée qui traite les problèmes de sécurité au niveau organisationnel et technique. |

Ressources supplémentaires

Consultez les ressources suivantes pour en savoir plus sur la gestion des vulnérabilités dans NinjaOne :

- Premiers pas avec la gestion des vulnérabilités dans NinjaOne

- États de santé et définitions des icônes(ajustez le niveau de gravité CVSS de la vulnérabilité pour vos appareils afin d'indiquer l'impact sur la santé de l'appareil).

- Exemple de script d'importation de vulnérabilités