L’audit des logiciels à haut risque est un terme général qui englobe diverses applications logicielles présentant des menaces potentielles importantes pour les systèmes, les données ou les utilisateurs. Examinons ce qui caractérise les logiciels à haut risque :

- Vulnérabilité: Les logiciels obsolètes, les logiciels en fin de vie ou les logiciels présentant des failles de sécurité connues sont des cibles pour les attaquants.

- Peu fiable ou non entretenu: Logiciels présentant des antécédents de bogues, de pannes ou d’absence de mises à jour, ce qui augmente le risque d’instabilité du système et de vulnérabilités potentielles en matière de sécurité.

- Mauvaises pratiques de codage: Logiciel développé avec de mauvaises pratiques de codage, ce qui le rend plus susceptible d’être exploité et de présenter des failles de sécurité.

- Permissions excessives: Logiciel qui demande des autorisations d’accès excessives à un système, permettant potentiellement un accès illimité à des données ou des fonctionnalités sensibles.

- Source non autorisée ou inconnue: Logiciels téléchargés à partir de sources non fiables ou d’origines inconnues, qui contiennent souvent des logiciels malveillants ou d’autres codes malveillants.

- Logiciel de fin de vie (EOL): Logiciel ne recevant plus de mises à jour de sécurité ou d’assistance de la part du fournisseur, ce qui le rend vulnérable aux menaces connues et émergentes.

Comment réaliser un audit de logiciel à haut risque ?

La réalisation d’un audit de logiciels à haut risque implique une approche systématique de l’identification et de l’atténuation des risques potentiels. Voici les principales étapes à suivre :

1. Préparation :

a) Définir le champ d’application : Déterminer les systèmes et les logiciels qui seront inclus dans l’audit.

b) Recueillir des informations : Collecter des informations sur les logiciels installés, les licences et les accords d’assistance des fournisseurs.

c) Élaborer une liste de contrôle : Créer une liste de contrôle pour évaluer les différents facteurs de risque tels que la version du logiciel, l’état du support du fournisseur et les contrôles d’accès.

2. Exécution :

a) Découverte et inventaire : Utilisez des outils pour découvrir et répertorier tous les logiciels installés sur votre réseau.

b) Analyse de la vulnérabilité : Effectuer des analyses de vulnérabilité afin d’identifier les faiblesses connues en matière de sécurité dans les logiciels découverts.

c) Vérification de la licence : Vérifier la validité et la conformité des licences logicielles dans l’ensemble de votre organisation.

d) Examen de l’accès et du contrôle : Évaluer les contrôles d’accès des utilisateurs et les privilèges associés aux logiciels à haut risque.

3. Rapport et remédiation :

a) Constatations sur les documents : Rédiger un rapport complet décrivant les logiciels à haut risque identifiés et les risques associés.

b) Établir des priorités en matière d’assainissement : En fonction de la gravité du risque, il convient de donner la priorité à des actions telles que la mise à jour, le remplacement ou la suppression des logiciels à haut risque.

c) Mettre en œuvre des mesures correctives : Mettre en œuvre des actions correctives sur la base de la liste des priorités.

Comment puis-je savoir si j’ai installé un logiciel à haut risque ?

Voici une approche étape par étape pour identifier les logiciels à haut risque sur vos appareils :

1. Définir les critères de risque : vulnérable, non corrigé, non autorisé, non conforme, EOL, etc.

2. Dresser une liste de tous les logiciels installés sur chaque terminal, y compris le système d’exploitation.

3. Comparer chaque élément du logiciel aux critères de risque.

4. Marquer chaque logiciel trouvé qui correspond aux critères de risque comme étant à haut risque.

Ces tâches peuvent être effectuées manuellement lorsque le nombre de terminaux est faible, mais au fur que ces derniers se font plus nombreux, la tâche devient très difficile.

Comment NinjaOne contribue au processus d’audit des logiciels à haut risque ?

NinjaOne peut contribuer de manière significative à la réalisation d’audits de logiciels à haut risque grâce à plusieurs fonctionnalités :

- Inventaire des logiciels: Identifier et répertorier manuellement tous les logiciels installés sur de nombreux appareils peut s’avérer un processus fastidieux et source d’erreurs. NinjaOne automatise cette tâche en fournissant un inventaire complet et précis de tous les logiciels présents sur les terminaux gérés, ce qui permet d’économiser beaucoup de temps et d’efforts.

- Gestion des correctifs: NinjaOne simplifie le déploiement des correctifs, garantissant des mises à jour en temps voulu pour les logiciels identifiés comme présentant un risque élevé au cours de l’audit. Cette approche proactive aide les organisations à remédier rapidement aux vulnérabilités et à minimiser la fenêtre d’exposition au risque.

- Renforcer les terminaux : NinjaOne s’intègre aux logiciels de sécurité, ce qui évite de devoir passer d’un outil à l’autre et rationalise le processus de renforcement et de sécurisation des terminaux.

- Rapports et analyses: NinjaOne génère des rapports personnalisables qui permettent de suivre l’avancement de l’audit et d’identifier les tendances dans l’utilisation des logiciels et les risques associés. Ces rapports fournissent des informations précieuses qui peuvent être utilisées pour éclairer les décisions futures en matière de sécurité et d’affectation des ressources.

Par essence, NinjaOne agit comme une plaque tournante, automatisant les tâches fastidieuses, consolidant les données provenant de diverses sources et rationalisant le processus global d’audit des logiciels à haut risque, le rendant ainsi efficace et efficient pour les organisations.

Comment NinjaOne aide à identifier les logiciels à haut risque ?

NinjaOne est un excellent outil qui peut aider à identifier les logiciels à haut risque.

Vous pouvez personnaliser votre liste d’appareils en affichant le nom du système d’exploitation, son numéro de build et son ID de version, puis vous pouvez trier la liste en fonction de ces champs, ce qui vous permet d’identifier facilement les systèmes d’exploitation et de choisir ceux qui sont des cibles à haut risque. Vous pouvez également filtrer la liste pour n’afficher que les systèmes d’exploitation que vous recherchez.

Avec NinjaOne, vous pouvez créer des rapports personnalisés. Il est facile de créer un rapport d’inventaire des logiciels avec toutes les applications sur tous les terminaux d’une organisation. Ce rapport peut être exporté vers une feuille de calcul afin de le manipuler et de trouver plus facilement les applications à haut risque.

Si vous disposez d’une liste de noms de logiciels à haut risque identifiés, vous pouvez créer un filtre et laisser NinjaOne rechercher les terminaux sur lesquels ces logiciels sont installés.

Quels sont les avantages de l’utilisation de NinjaOne pour le processus d’audit de logiciels à haut risque ?

Voici quelques-uns des nombreux avantages de l’utilisation de NinjaOne pour la gestion des logiciels à haut risque.

- Inventaire centralisé:

Obtenir une vue d’ensemble de tous les logiciels installés sur les terminaux gérés. Identifiez facilement les applications à haut risque au sein de votre réseau.

- Numérisation automatisée:

Utiliser des critères prédéfinis pour détecter automatiquement les logiciels à haut risque. Réduire le travail manuel et améliorer la précision de la détection. Détecter et signaler les nouvelles installations de logiciels.

- Surveillance en temps réel : Contrôle permanent des nouvelles installations de logiciels et des violations potentielles. Réagir rapidement pour empêcher l’utilisation de logiciels à haut risque.

- Réduire les flux de travail manuels:

Automatiser les tâches de routine liées à la gestion des logiciels à haut risque. Libérer le personnel informatique pour des initiatives plus stratégiques.

- Rapports automatisés:

Générer des rapports pour suivre les tendances d’utilisation des logiciels à haut risque. Identifier les problèmes récurrents et mesurer l’efficacité de vos stratégies de gestion.

En conclusion, la réalisation d’audits de logiciels à haut risque est essentielle pour identifier les vulnérabilités, évaluer la conformité et atténuer les risques potentiels.

NinjaOne fournit un ensemble d’outils puissants pour l’automatisation des correctifs, la surveillance continue, les rapports d’inventaire et les intégrations avec les logiciels de sécurité.

En s’appuyant sur NinjaOne, les organisations peuvent améliorer l’efficacité et l’efficience de leurs processus d’audit des logiciels à haut risque et, en fin de compte, améliorer la sécurité de leurs systèmes logiciels.

Stratégie de découverte du système d’exploitation

Les exemples suivants montrent comment dresser la liste des différents systèmes d’exploitation présents sur les postes de travail.

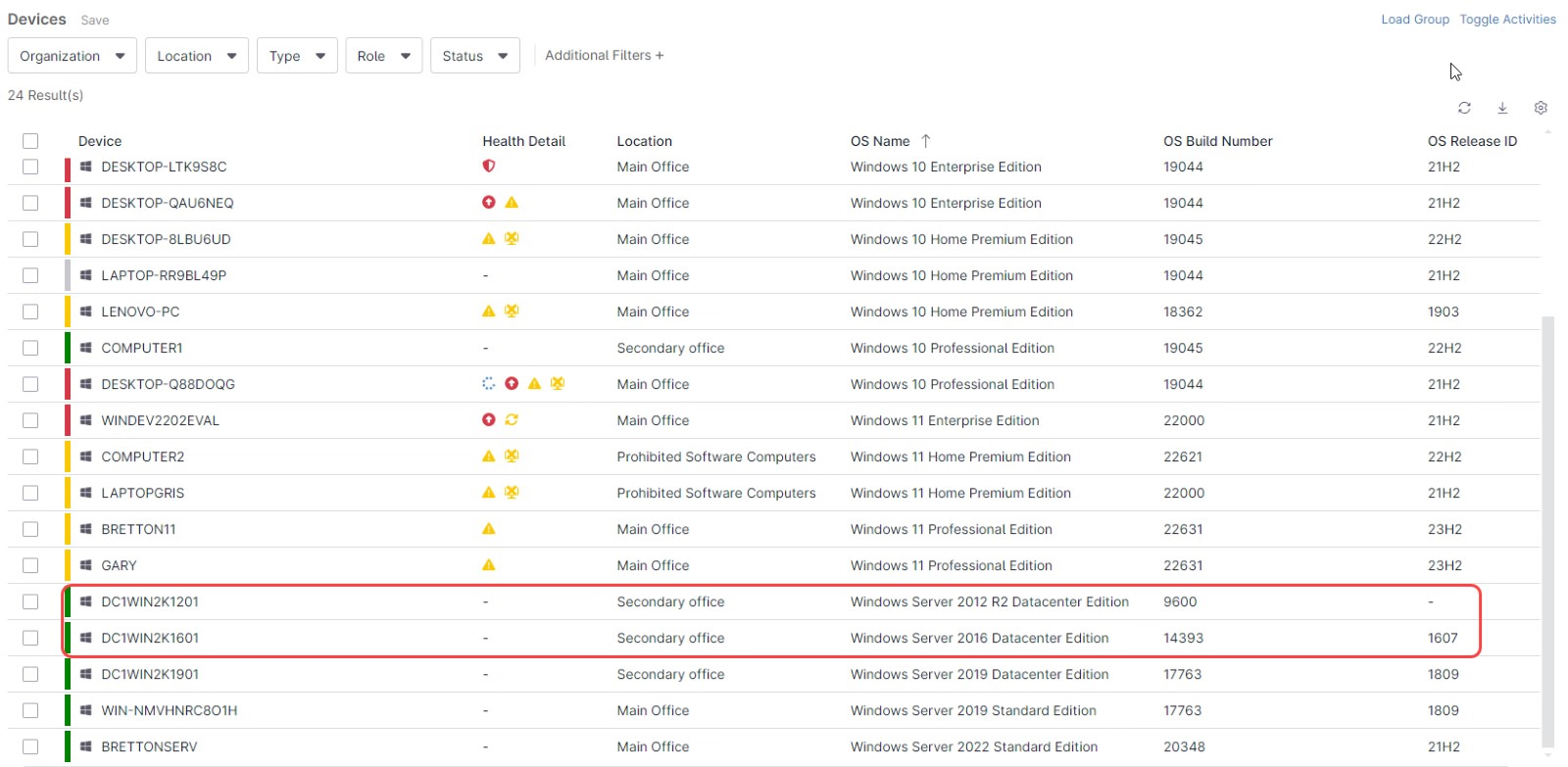

- Allez dans le tableau de bord des appareils, vous pouvez voir que par défaut, les systèmes d’exploitation ne sont pas inclus dans la liste.

- Cliquez sur l’icône Paramètres du tableau sur Colonnes (Ajouter une colonne au tableau), et ajoutez les champs Nom du système d’exploitation, Numéro de build du système d’exploitation et ID de version du système d’exploitation.

- Dans le champ Trier par, sélectionnez Nom de l’OS, puis cliquez sur Enregistrer.

La liste affiche désormais les détails du système d’exploitation et il est désormais facile de voir s’il y en a qui sont en fin de vie

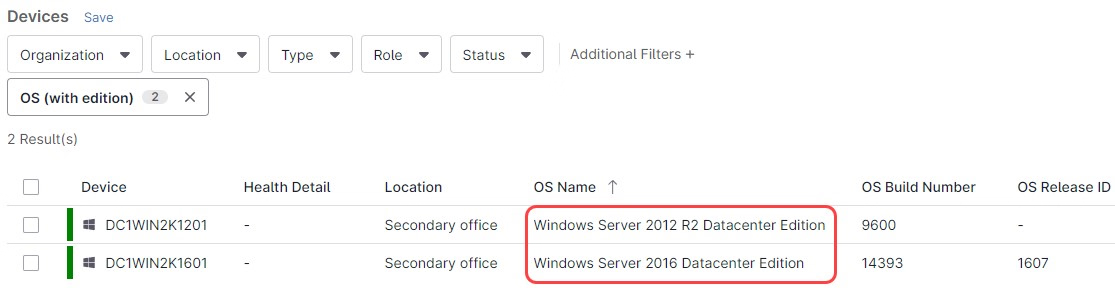

Une autre façon de trouver un système d’exploitation en fin de vie est d’appliquer des filtres. Utilisons cette méthode pour trouver les terminaux avec les OS Windows server 2012 et Windows 2016 installés.

- Allez dans le tableau de bord des appareils, cliquez sur Filtres supplémentaires. Choisissez le système d’exploitation (avec les éditions).

- Une boîte de dialogue s’ouvre, dans laquelle vous pouvez choisir le système d’exploitation que vous recherchez, dans ce cas, Windows Server 2012 R2 Datacenter. Ensuite, dans le même menu déroulant, sélectionnez Windows Server 2016 Datacenter edition (vous pouvez continuer à en ajouter selon vos préférences).

- Cliquez n’importe où en dehors de la boîte de dialogue pour la fermer. Désormais, la liste n’affichera que les appareils compatibles avec les systèmes d’exploitation sélectionnés.

Remarque : Les menus déroulants se remplissent automatiquement avec les noms et les éditions des systèmes d’exploitation présents sur votre tenant.

Trouver une stratégie logicielle ciblée

Parfois, vous connaissez déjà un ou plusieurs noms de logiciels et vous souhaitez savoir où ils sont installés. Suivez les étapes suivantes pour trouver les terminaux ayant un nom de logiciel installé.

- Allez dans le tableau de bord des appareils, cliquez sur Filtres supplémentaires.

- Dans la liste déroulante, sélectionnez Software Inventory, une boîte de dialogue apparaît.

- Sélectionnez ensuite All time, puis Contains, et enfin Any of the software. Cliquez sur Ajouter et ajoutez le nom du logiciel, vous pouvez ajouter plusieurs noms. Seuls les noms figurant dans la liste peuvent être ajoutés, mais ne vous inquiétez pas, la liste est vaste et comprend tous les logiciels actuellement installés sur les systèmes de l’environnement.

Après avoir ajouté tous les noms, cliquez sur Fermer. La liste des appareils auxquels l’un des logiciels a été ajouté s’affiche.

En outre, une fois le filtre ci-dessus appliqué, cette liste filtrée peut être sauvegardée en tant que groupe de dispositifs. Ce groupe est dynamique et chaque fois qu’un dispositif entre (ou cesse d’entrer) dans les paramètres de la condition, la liste est mise à jour.

Vous pouvez consulter ce groupe à tout moment ou créer un rapport. Ce rapport peut être exécuté à la demande ou à une heure programmée.

Générer une stratégie de rapport d’inventaire logiciel

Il est possible d’utiliser l’outil de reporting NinjaOne pour générer un rapport logiciel pour tous les terminaux. Ce rapport peut être établi à l’échelle d’un groupe, d’une organisation ou d’un tenant.

Un lien se trouve à la fin de ce document : « Plus d’informations sur les rapports d’inventaire des logiciels ». Cette page contient une explication sur la manière de générer ce type de rapport.