Argomento

Questa guida spiega come utilizzare Microsoft Entra ID per configurare il Security Assertion Markup Language (SAML) con NinjaOne.

Ambiente

- Integrazioni NinjaOne

- SAML 2.0

- Microsoft Entra ID

Descrizione

Il Single Sign-On (SSO) consente ai tecnici di accedere all'applicazione NinjaOne utilizzando un unico set di credenziali di accesso dal proprio provider di identità (IdP) preferito. NinjaOne utilizza SAML come standard di autenticazione. È possibile utilizzare l'SSO sia con le applicazioni web NinjaOne standard che con quelle personalizzate.

È possibile utilizzare qualsiasi IdP che supporti SAML 2.0. Questa guida fornisce istruzioni sulla configurazione dell'SSO con Entra ID come IdP di esempio. Per l'implementazione generica dell'SSO, fare riferimento a NinjaOne Identity Access Management: Configurare il Single Sign-On.

NinjaOne supporta sia i flussi di lavoro avviati dal fornitore di servizi (SP) che quelli avviati dall'IdP.

- Flusso di lavoro avviato dal fornitore di servizi (SP): si accede a NinjaOne per effettuare il login e si viene reindirizzati al provider di identità per autenticare la sessione.

- Flusso di lavoro avviato dall'Identity Provider (IdP): si accede al proprio Identity Provider per effettuare il login e si fa clic sul riquadro dell'app NinjaOne per avviare NinjaOne.

Come integrare Microsoft Entra - Parte 1 (NinjaOne, Inc., 03:08)

Capitoli

- 00:00 - Introduzione

- 00:15 - Creazione di un'app aziendale

- 00:32 - Assegnazione di gruppi di utenti

- 00:55 - Configurazione di SAML in NinjaOne

- 02:16 - Autenticazione degli utenti esistenti

- 02:32 - Supporto IdP per altri strumenti

- 02:50 - Parte 2 dedicata a SCIM

Indice

Seleziona una categoria per saperne di più:

- Configurazione di NinjaOne SAML in Microsoft Entra

- Configurazione dell'SSO in Entra ID

- Assegnazione degli utenti per l'autenticazione tramite SSO

- Problemi comuni di configurazione

- Risorse aggiuntive

Configurazione di NinjaOne SAML in Microsoft Entra

Prima di poter configurare l'SSO per i tuoi utenti, devi configurare SAML per l'IdP. Per farlo, segui questi passaggi:

- Accedere al centro di amministrazione di Microsoft Entra. Fare clic sul menu a discesa Entra ID nella barra laterale, quindi fare clic su App aziendali.

- Dalla schermata Applicazioni aziendali, fare clic su Nuova applicazione.

- Fare clic su Crea la tua applicazione.

- La pagina ti chiederà di inserire un nome per l'applicazione. Ti consigliamo di utilizzare il nome NinjaOne.

- Seleziona l'opzione per integrare qualsiasi altra applicazione che non trovi nella galleria. Quindi, fai clic su Crea.

- Nella schermata successiva, seleziona Assegna utenti e gruppi.

- Fai clic su Aggiungi utente/gruppo. Seleziona gli utenti o i gruppi di destinazione, quindi fai clic su Assegna.

- Torna alla pagina panoramica per il passaggio successivo.

Configurazione dell'SSO in Entra ID

Per configurare l'SSO per il tuo IdP Entra, procedi come segue:

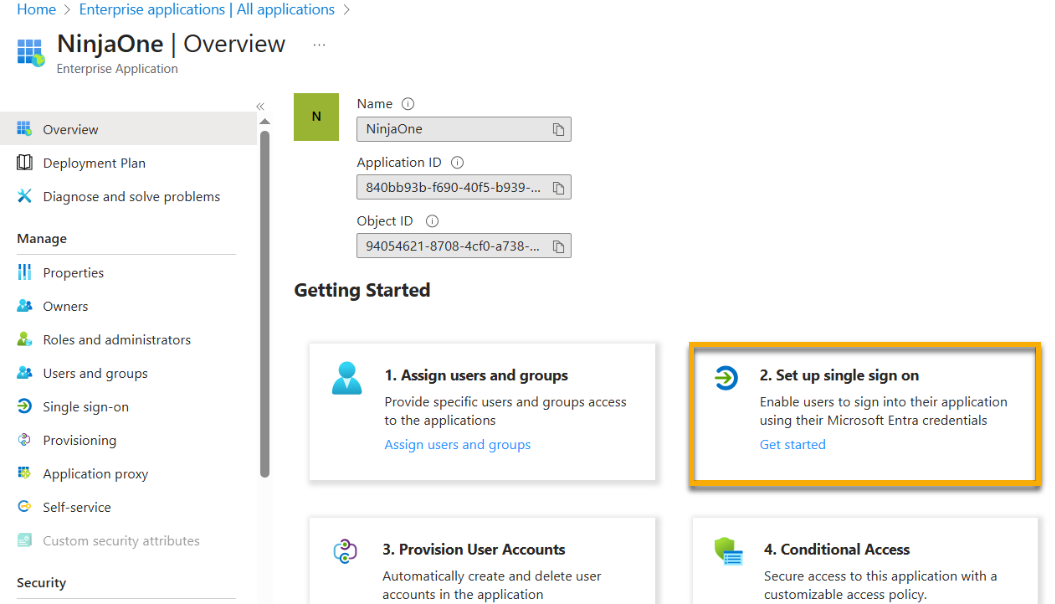

- Nella pagina Panoramica della nuova app aziendale NinjaOne creata nella sezione precedente di questo articolo, fare clic su Configura Single Sign-On.

- Seleziona SAML come metodo SSO. Verrai reindirizzato automaticamente alle proprietà del Single sign-on.

- Fare clic su Modifica nella sezione Configurazione SAML di base.

- In una scheda separata del browser, accedi a NinjaOne come amministratore di sistema. Vai su Amministrazione →Account →Fornitori di identità e fai clic su Aggiungi fornitore.

- Inserisci un nome visualizzato e imposta i domini e-mail come necessario.

- Copia l'identificatore SP (ID entità) e tutti gli URL di risposta.

- Torna al centro di amministrazione di Microsoft Entra. Fai clic su Aggiungi identificatore nel campo Identificatore (ID entità) e incolla l'identificatore SP (ID entità) da NinjaOne.

- Fare clic su Aggiungi URL di risposta per il campo URL di risposta (URL del servizio di consumo delle asserzioni) e incollare l'URL di risposta da NinjaOne.

- Facoltativamente, è possibile configurare l'SSO con il proprio sito NinjaOne personalizzato. Fare nuovamente clic su Aggiungi URL di risposta e aggiungere l'URL di risposta personalizzato.

- Seleziona uno degli URL di risposta come predefinito. L'URL predefinito sarà la pagina di destinazione per gli accessi avviati dall'IdP.

- Scorrere fino alla sezione Certificati SAML della scheda Single sign-on e fare clic sul pulsante Copia per l'URL dei metadati di federazione delle app. Questo URL sarà necessario per la configurazione in NinjaOne.

- Torna alla pagina IdP in NinjaOne. Incolla i dati dell'URL dei metadati di federazione delle app nel campo Importa metadati da come URL.

- Attiva l'accesso avviato dall'IdP e la convalida SAML rigorosa secondo necessità.

- Verifica la connessione e, una volta stabilita, fai clic su Salva.

Assegnazione degli utenti per l'autenticazione tramite SSO

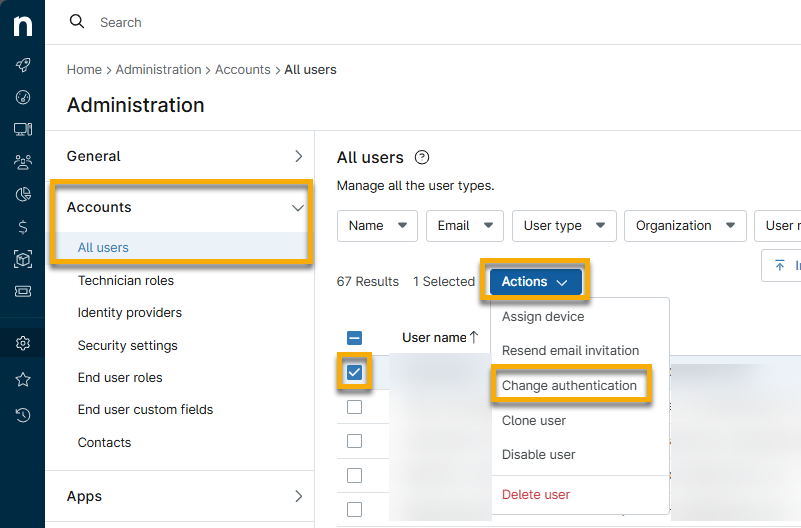

È possibile impostare manualmente il tipo di autenticazione per gli account utente tramite la pagina Tutti gli utenti in blocco, nelle impostazioni di sicurezza di un utente (durante l'aggiornamento e la creazione dell'utente) o automaticamente tramite il provisioning SCIM. Utilizzare i seguenti passaggi per modificare il tipo di autenticazione tramite la pagina Tutti gli utenti.

- In NinjaOne, vai su Amministrazione → Account → Tutti gli utenti e seleziona la casella di controllo per uno o più tecnici o utenti finali.

- Fare clic su Azioni → Modifica autenticazione.

- Selezionare Single Sign-On (SSO) dalla finestra di dialogo Modifica tipo di autenticazione.

- Fare clic su Aggiorna per salvare le modifiche.

Problemi di configurazione comuni

Per impostazione predefinita, NinjaOne utilizza l'attributo user.userprincipalname per associare un utente NinjaOne al proprio account in Entra ID. Se il valore di questo attributo non corrisponde al nome utente NinjaOne (indirizzo e-mail), valuta la possibilità di aggiornare l'identificatore utente univoco (Name ID) su user.mail, user.othermail o qualsiasi attributo che corrisponda al nome utente NinjaOne di un account.

Per modificare l'identificatore utente univoco in Entra ID:

- Accedere all'applicazione aziendale in Entra → Single sign-on → Attributi e rivendicazioni e fare clic su Modifica.

- Fare clic su Identificatore utente univoco (ID nome).

- Imposta l'attributo Origine su un attributo che corrisponda al nome utente NinjaOne (indirizzo e-mail) di ciascun utente.

- Fare clic su Salva.

Quando si utilizza l'accesso avviato dall'IdP, gli utenti possono accedere all'app aziendale NinjaOne tramite il riquadro dell'app nella dashboard Le mie app e nell'App Launcher di O365. Se il riquadro dell'app non è presente, potrebbe essere necessario abilitare la visibilità dell'app; per farlo, eseguire i passaggi seguenti.

- Accedere all'applicazione aziendale nel centro di amministrazione di Entra nella pagina Proprietà .

- Impostare Visibile agli utenti su Sì.

- Fare clic su Salva.

Risorse aggiuntive

Fare riferimento a Security Assertion Markup Language (SAML) – NinjaOne Dojo per ulteriori informazioni sulla configurazione di SAML per NinjaOne.