Argomento

Questo articolo descrive come integrare l'applicazione Okta con NinjaOne utilizzando il linguaggio SAML (Security Assertion Markup Language).

Ambiente

- Integrazioni NinjaOne

- Okta

Descrizione

Il SAML consente ai tecnici di accedere all'applicazione NinjaOne utilizzando un Single Sign-On (SSO) con il proprio provider preferito. Il SAML può essere utilizzato sia con l'applicazione web NinjaOne standard che con quella personalizzata, che supporta più IDP (Identity Provider). Per ulteriori informazioni sull'utilizzo del SAML con NinjaOne, consultare Gestione dell'autenticazione dell'identità NinjaOne: Informazioni sul Security Assertion Markup Language (SAML) avviato dall'IDP.

Indice

- Integrazione SAML di NinjaOne

- Configurazione dell'SSO in NinjaOne

- Configurare l'SSO per gli utenti esistenti

- Risorse aggiuntive

Integrazione SAML di NinjaOne

Prerequisiti

Assicurarsi che per ogni utente SSO in NinjaOne esista un indirizzo e-mail corrispondente in Okta.

- Se si utilizza un URL di branding, assicurarsi che sia il branding che i nomi host nativi siano specificati nella configurazione dell'integrazione Okta. Ciò garantirà che entrambi siano impostati come URL del servizio di consumo delle asserzioni (ACS).

- Se si intende utilizzare l'opzione di bypass dell'autenticazione a più fattori (MFA) per l'accesso a NinjaOne:

- Configurare le politiche di autenticazione in Okta per eseguire l'autenticazione a più fattori (MFA) durante l'accesso a Okta.

- Dovrai configurare una proprietà nella tua applicazione Okta che faccia riferimento a "session.amr" seguendo le istruzioni riportate in Pass Dynamic Authentication Context | Okta Classic Engine (link esterno). Per impostazione predefinita, NinjaOne cerca un attributo SAML denominato "amr" che dovrebbe contenere il valore "mfa" quando l'utente esegue l'MFA per la sessione. NinjaOne aggiunge questo attributo per impostazione predefinita all'app, che si trova nel catalogo Okta Integration Network (OIN).

- Il bypass dell'autenticazione a più fattori (MFA) avverrà solo per gli account che hanno effettuato l'accesso a Okta con l'autenticazione a più fattori. Se Okta non restituisce l'attributo "mfa" dell'Authentication Methods Reference (AMR), NinjaOne non bypasserà l'autenticazione a più fattori (MFA) nativa di NinjaOne. Verifica la tua politica di autenticazione in Okta per confermare che l'autenticazione a più fattori (MFA) sia richiesta per accedere almeno a NinjaOne, accedendo a App sign-in policies | Okta Identity Engine (link esterno). Okta Verify non restituisce un valore AMR di "mfa" e richiede un metodo MFA di accompagnamento per bypassare l'autenticazione a più fattori di NinjaOne.

- Se si dispone di una configurazione SSO NinjaOne esistente con Okta e si desidera aggiungere la funzionalità SSO avviata dall'IDP, sarà necessario rimuovere e ricreare l'app del provider di identità all'interno di NinjaOne e Okta.

Funzionalità supportate

Per ulteriori informazioni sulle funzionalità elencate, consultare il Glossario Okta.

- SSO avviato da SP

- SSO avviato dall'IDP

Configurazione dell'SSO in NinjaOne

Fai riferimento a Sicurezza dell'accesso: Configurare il Single Sign-On in NinjaOne per configurare l'SSO per il tuo IDP in NinjaOne.

- Nel campo Quali domini e-mail si autenticheranno utilizzando questa integrazione?, aggiungi i domini e-mail degli utenti che si autenticheranno con questo provider di identità. Se lasci questo campo vuoto, qualsiasi utente con un dominio non specificato in un altro IDP verrà indirizzato a questo provider di identità per impostazione predefinita.

- In una scheda separata del browser, accedi alla console di amministrazione di Okta per continuare con la configurazione. Lascia aperta la finestra modale Configura SSO in NinjaOne.

Crea un'integrazione SAML NinjaOne in Okta tramite il modello Okta Integration Network (OIN)

Nella console di amministrazione di Okta, puoi aggiungere l'integrazione SAML di NinjaOne eseguendo i seguenti passaggi:

- Accedere a Applicazioni → Sfoglia catalogo app. Cercare "NinjaOne" e fare clic sull'applicazione NinjaOne, quindi selezionare Aggiungi integrazione.

- Imposta il Nome visualizzato sul nome che desideri mostrare agli utenti.

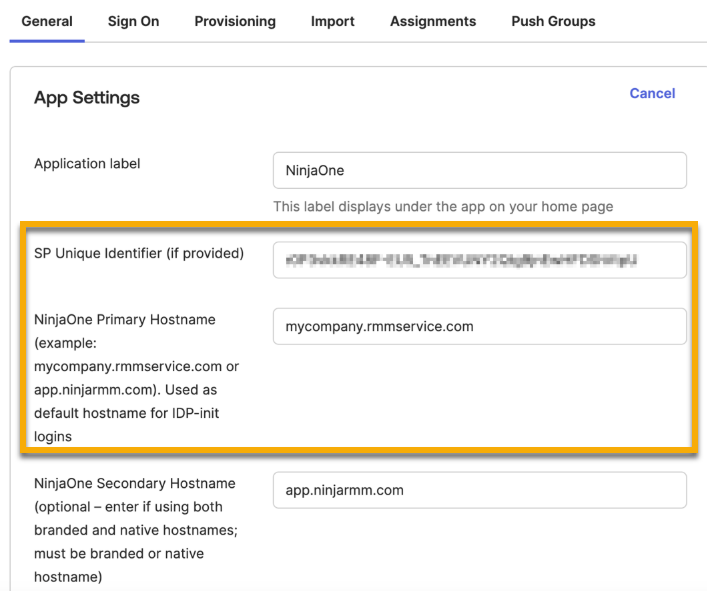

- Torna a NinjaOne e apri la configurazione IDP. Copia l'identificatore univoco e incollalo nel campo Identificatore univoco SP in Okta.

- Imposta il nome host primario di NinjaOne sul tuo sito con o senza marchio (ad esempio, "mycompany.rmmservice.com" o "app.ninjarmm.com"). Questo sarà l'URL predefinito utilizzato per gli accessi avviati dall'IdP.

- Facoltativamente, aggiungi il valore del sito con o senza marchio non utilizzato al nome host secondario di NinjaOne come URL del sito alternativo. Il nome host secondario è necessario se intendi accedere alla console NinjaOne tramite un flusso di lavoro avviato dall'SP con il tuo URL secondario. Se l'URL senza marchio è il tuo secondario, ti consigliamo di aggiungerlo, poiché i provider di identità utilizzano occasionalmente l'URL predefinito come intermediario durante il processo di accesso.

- Imposta la visibilità dell'applicazione per visualizzare o meno l'applicazione come disponibile per gli utenti, in base alle esigenze della tua organizzazione.

- Fai clic su Fine per creare l'applicazione SAML.

- Rimanere nella console di amministrazione di Okta e passare alla scheda Assegnazioni dell'app SAML appena creata.

- Utilizza il menu a discesa Assegna per aggiungere utenti o gruppi di destinazione per l'applicazione.

- Accedere alla scheda Accesso e copiare l'URL dei metadati.

Completare la configurazione SSO in NinjaOne

Torna alla finestra modale Configura SSO in NinjaOne per completare la configurazione SSO.

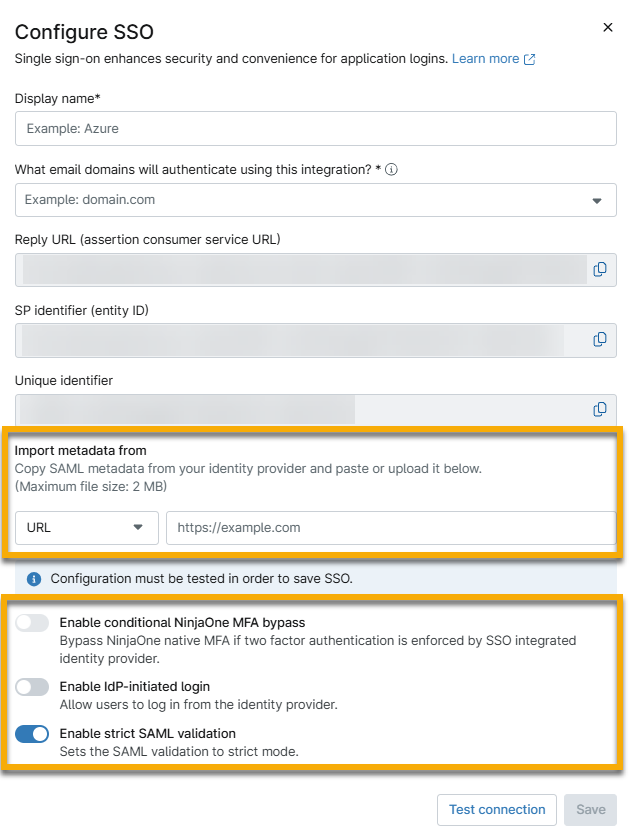

- In NinjaOne, incolla l'URL dei metadati che hai copiato da Okta nel modulo Importa metadati utilizzando il tipo di invio URL predefinito.

- Attiva gli interruttori a levetta Abilita in base alle esigenze della tua organizzazione.

- Fare clic su " Test connection" per completare il processo di autenticazione finale richiesto per la configurazione.

Una volta che la risposta SAML è stata convalidata con successo, vedrai un messaggio di conferma "La tua connessione è stata convalidata".

- Fai clic su Salva al termine.

Configurare NinjaOne SAML con un'app SAML 2.0 personalizzata

Se le funzionalità incluse nel modello OIN di NinjaOne non soddisfano i requisiti di configurazione avanzata dell'impostazione delle identità della tua organizzazione, puoi configurare NinjaOne SAML con un'app SAML 2.0 personalizzata.

- Nella console di amministrazione di Okta, vai su Applicazioni → Crea integrazione app → SAML 2.0.

- Inserisci un identificatore univoco per il Nome app che desideri mostrare agli utenti.

- Configurare le impostazioni Visibilità app e Logo app in base alle esigenze dell'organizzazione e fare clic su Avanti.

- In NinjaOne, copia l'URL di risposta e incollalo nel campo URL Single Sign-On in Okta. Se intendi utilizzare l'SSO avviato dall'IdP, questo URL verrà utilizzato per reindirizzare gli utenti al sito con o senza marchio.

- In NinjaOne, copia l'identificatore SP(ID entità) e incollalo nel campo URI del pubblico (ID entità SP) in Okta

- Lascia vuoto il campo RelayState predefinito e mantieni il formato dell'ID nome come "Non specificato".

- Il campo Nome utente dell'applicazione per il nome utente Okta può generalmente rimanere come voce predefinita. Tuttavia, è necessario impostare questo attributo su "Email" se il nome utente Okta non è un indirizzo e-mail. Questo valore deve corrispondere all'indirizzo e-mail in NinjaOne.

- Lascia invariato il campo " Update application username ".

- Facoltativamente, se si desidera bypassare l'autenticazione multifattoriale (MFA) nativa di NinjaOne durante l'accesso: nella sezione Dichiarazioni degli attributi, creare un attributo con il nome "amr" e il valore "session.amr". Per ulteriori informazioni, consultare i materiali sul bypass dell'autenticazione multifattoriale (MFA) inclusi nella sezione Prerequisiti all'inizio di questo articolo.

- Esegui i seguenti passaggi per configurare l'URL di risposta nativo (esempio: "https://app.ninjarmm.com"), che può essere utilizzato per l'SSO avviato dall'SP e l'autenticazione multifattoriale nativa:

- Copia l'identificatore SP (ID entità) dalla finestra modale Configura SSO in NinjaOne.

- Fare clic su Mostra impostazioni avanzate in Okta.

- Incolla l'identificatore SP (ID entità) nel campo Altri URL SSO richiedibili.

- Imposta il valore dell'indice su "1".

- Fare clic su Avanti.

- Lascia vuoti i campi nella pagina Feedback e clicca su Fine.

- Completa i passaggi da 8 a 10 della sezione Crea un'integrazione SAML NinjaOne in Okta utilizzando il modello Okta Integration Network (OIN). I passaggi in questione sono:

- Rimanere nella console di amministrazione di Okta e passare alla scheda Assegnazioni dell'app SAML appena creata.

- Utilizza il menu a discesa Assegna per aggiungere utenti o gruppi di destinazione per l'applicazione.

- Accedere alla scheda Accesso e copiare l'URL dei metadati.

- Completa tutti i passaggi della sezione Completa la configurazione SSO in NinjaOne per terminare il processo di configurazione.

Verifica degli accessi avviati dall'SP e dall'IDP

Si consiglia di testare entrambi i flussi di accesso avviati da SP e da IdP con un account di prova prima di modificare i tipi di autenticazione di tutti gli utenti NinjaOne di destinazione da Nativo a Single Sign-on. Ciò consentirà di evitare potenziali problemi di accesso all'account NinjaOne.

- Accedere a NinjaOne con un account di amministratore di sistema che si è a proprio agio nell'utilizzare per i test e a cui è stato assegnato l'accesso all'app del provider di identità Okta.

- In NinjaOne, fare clic sull'icona dell'avatar nell'angolo in alto a destra della console e fare clic sul proprio nome per aprire le impostazioni utente.

- Passare alla scheda Sicurezza e selezionare Single Sign-On dal menu a discesa Tipo di autenticazione . Salvare le modifiche.

Per testare l'SSO avviato dall'SP

Per testare l'SSO avviato dall'SP, procedi come segue:

- In una scheda del browser privata o in incognito, vai al sito NinjaOne con o senza marchio. L'URL del sito dipende dalle impostazioni di configurazione del nome host primario e secondario in Okta.

- Inserisci il tuo nome utente NinjaOne. Il campo della password dovrebbe scomparire; clicca su Accedi con Okta.

Verrai indirizzato a Okta per inserire le tue credenziali e poi reindirizzato a NinjaOne una volta completata l'autenticazione.

Questo conferma il flusso SSO avviato dall'SP. Se il bypass MFA è abilitato e hai completato l'autenticazione a più fattori tramite Okta, non ti verrà richiesto di eseguire l'autenticazione a più fattori nativa di NinjaOne.

Per testare l'SSO avviato dall'IdP

Per testare l'SSO avviato dall'IdP, procedi come segue:

- In una scheda del browser privata o in incognito, accedi alla dashboard dell'utente finale di Okta.

- Fare clic sull'icona dell'app NinjaOne situata nella sezione Le mie app. In questo modo si verrà reindirizzati alla dashboard di NinjaOne e si confermerà il flusso SSO avviato dall'IdP.

Se il bypass MFA è abilitato e hai completato l'autenticazione MFA tramite Okta, non ti verrà richiesta l'autenticazione MFA nativa di NinjaOne.

Configurare l'SSO per gli utenti esistenti

È possibile configurare l'SSO Okta per gli utenti NinjaOne esistenti dalla console NinjaOne.

- Vai su Amministrazione → Account → Tutti gli utenti.

- Seleziona i tecnici o gli utenti finali per i quali desideri configurare l'SSO.

- Fare clic su Azioni e selezionare Modifica autenticazione.

- Imposta il tipo di autenticazione su Single Sign-On (SSO) e clicca su Aggiorna per salvare le modifiche.

Il tipo di autenticazione può anche essere aggiornato per singolo utente nella sezione Sicurezza della pagina di configurazione dell'account.

Risorse aggiuntive

Per ulteriori informazioni sui servizi di identità di NinjaOne, consultare Autenticazione e gestione delle identità: Catalogo delle risorse.

Per ulteriori informazioni sull'abilitazione di SCIM per Okta, consultare Configurazione di NinjaOne SCIM in Okta.