Tema

Este artículo describe cómo integrar la aplicación Okta con NinjaOne utilizando Security Assertion Markup Language (SAML).

Entorno

- Integraciones de NinjaOne

- Okta

Descripción

SAML permite a los técnicos acceder a la aplicación NinjaOne utilizando un inicio de sesión único (SSO) con su proveedor preferido. SAML se puede utilizar tanto con la aplicación web estándar como con la de marca NinjaOne, que soporta múltiples IDPs (Proveedores de Identidad). Para obtener más información sobre el uso de SAML con NinjaOne, consulte NinjaOne Identity Authentication Management: Acerca de IDP-Initiated Security Assertion Markup Language (SAML).

Índice

- Integración SAML de NinjaOne

- Configurar SSO en NinjaOne

- Configurar SSO para usuarios existentes

- Recursos adicionales

Integración SAML de NinjaOne

Requisitos previos

Asegúrese de que para cada usuario SSO en NinjaOne, hay un correo electrónico en Okta que coincide.

- Si utiliza una URL de marca, asegúrese de que tanto la marca como los nombres de host nativos se especifican en la configuración de integración de Okta. Esto garantizará que ambas se establezcan como URL de servicio de consumidor de aserción (ACS).

- Si tiene previsto utilizar la opción de anulación de la autenticación multifactor (MFA) de inicio de sesión de NinjaOne:

- Configure sus políticas de autenticación en Okta para realizar MFA durante el inicio de sesión en Okta.

- Deberá configurar una propiedad en su aplicación Okta que haga referencia a "session.amr" siguiendo estas instrucciones. Por defecto, NinjaOne busca un atributo SAML llamado "amr" que debe contener el valor "mfa" cuando el usuario realiza MFA para la sesión. NinjaOne añade este atributo por defecto a la aplicación, que se encuentra en el catálogo de la Red de Integración Okta (OIN).

- La omisión de MFA sólo ocurrirá para las cuentas que accedieron a Okta con autenticación multifactor. Si Okta no devuelve el atributo de Referencia de Métodos de Autenticación (AMR) "mfa", NinjaOne no pasará por alto el MFA nativo de NinjaOne. Revise su Política de Autenticación en Okta para confirmar que se requiere MFA para acceder al menos a NinjaOne accediendo a App sign-in policies | Okta Identity Engine (externo). Okta Verify no devuelve un valor AMR de "mfa" y requiere un método MFA adjunto para eludir la MFA de NinjaOne.

- Si usted tiene una configuración existente de NinjaOne SSO con Okta y desea agregar la función de SSO iniciada por IDP, tendrá que eliminar y volver a crear la aplicación de Proveedor de Identidad dentro de NinjaOne y Okta.

Funciones compatibles

Para obtener más información sobre las funciones enumeradas, consulte el Glosario de Okta.

- SSO iniciado por el SP

- SSO iniciado por IDP

Configurar SSO en NinjaOne

Consulte Seguridad de inicio de sesión: Configurar Single Sign-On en NinjaOne para configurar SSO para su IDP en NinjaOne.

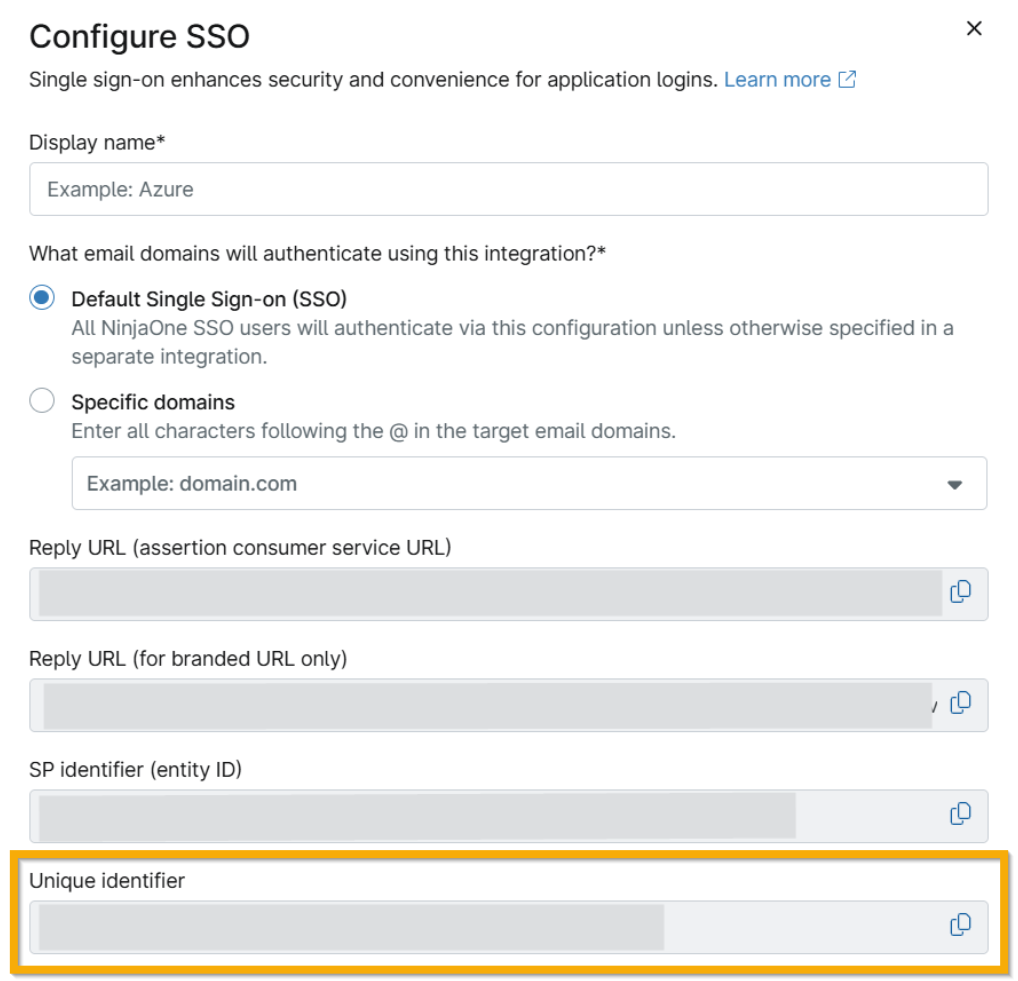

- En el campo ¿Qué dominios de correo electrónico se autenticarán mediante esta integración?, añada los dominios de correo electrónico de los usuarios que se autenticarán con este proveedor de identidad. Si deja este campo en blanco, cualquier usuario con un dominio que no esté especificado en otro IDP será dirigido a este proveedor de identidad por defecto.

- En otra pestaña del navegador, vaya a la consola de administración de Okta para continuar con la configuración. Deje el modal Configurar SSO abierto en NinjaOne.

Cree una Integración SAML NinjaOne en Okta a través de la Plantilla de la Red de Integración Okta (OIN)

En la consola de Okta Admin, puede agregar la integración SAML NinjaOne realizando los siguientes pasos:

- Navegue hasta Aplicaciones → Examinar catálogo de aplicaciones. Busque "NinjaOne" y haga clic en la aplicación NinjaOne, luego seleccione Añadir Integración.

- Establezca en Nombre para mostrar el nombre que desea mostrar a los usuarios.

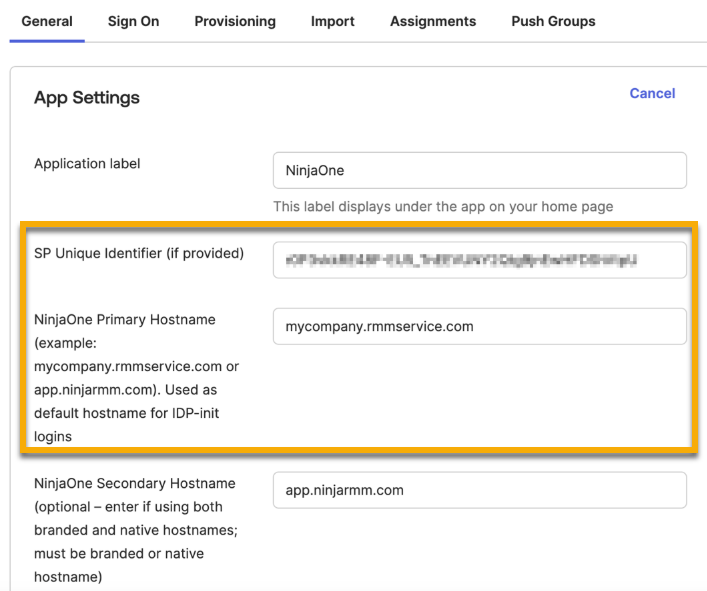

- Vuelva a NinjaOne y abra la configuración IDP. Copie el Identificador Único y péguelo en el campo Identificador Único SP en Okta.

- Establezca el nombre de host principal de NinjaOne en su sitio con o sin marca (por ejemplo, "miempresa.rmmservice.com" o "app.ninjarmm.com"). Esta será la URL predeterminada utilizada para los inicios de sesión iniciados por IdP.

- Opcionalmente, agregue el valor del sitio con marca o sin marca no utilizado al Nombre de host secundario de NinjaOne como URL de sitio alternativo. El nombre de host secundario es necesario si tiene la intención de iniciar sesión en la consola NinjaOne a través del flujo de trabajo iniciado por SP con su URL secundaria. Si la URL sin marca es la secundaria, le recomendamos que la añada, ya que los proveedores de identidad a veces utilizan la URL predeterminada como intermediaria durante el proceso de inicio de sesión.

- Configure la Visibilidad de la aplicación para mostrar o no la aplicación como disponible para los usuarios, en función de las necesidades de su organización.

- Haga clic en Listo para crear la aplicación SAML.

- Permanezca en la consola de administración de Okta y vaya a la pestaña Asignaciones de la aplicación SAML recién creada.

- Utilice el menú desplegable Asignar para añadir usuarios o grupos de destino para la aplicación.

- Vaya a la pestaña Inicio de sesión y copie la URL de metadatos.

Completar la configuración de SSO en NinjaOne

Vuelva al modal Configurar SSO en NinjaOne para completar la configuración de SSO.

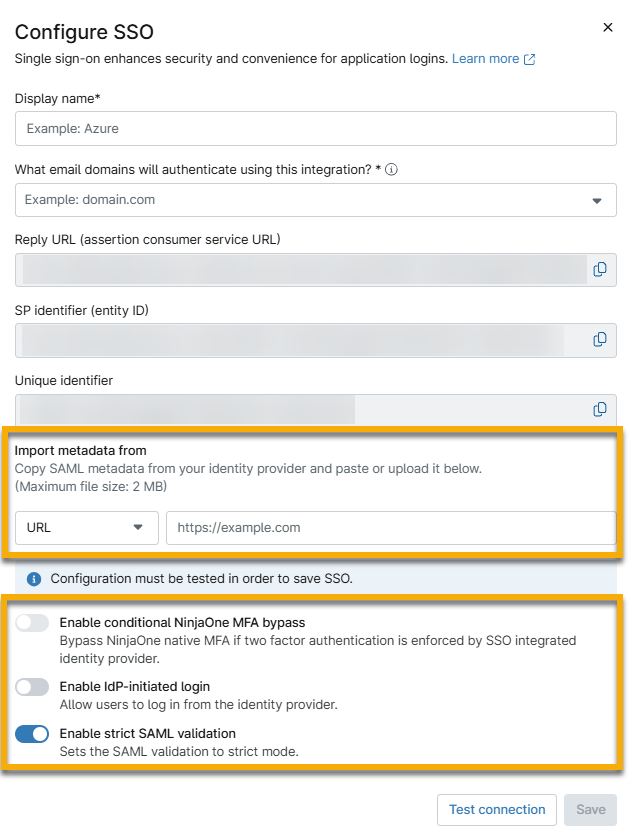

- En NinjaOne, pegue la URL de metadatos que copió de Okta en el formulario Importar metadatos desde utilizando el tipo de envío de URL predeterminado.

- Active los conmutadores de activación en función de las necesidades de su organización.

- Haga clic en Probar conexión para completar el proceso de autenticación final necesario para la configuración.

Una vez que la respuesta SAML se haya validado correctamente, verá un mensaje que confirma "Su conexión ha sido validada"

- Haga clic en Guardar cuando haya terminado.

Configurar NinjaOne SAML con una aplicación SAML 2.0 personalizada

Si las funcionalidades incluidas en la plantilla NinjaOne OIN no cumplen con los requisitos de configuración avanzada de la configuración de identidad de su organización, puede configurar NinjaOne SAML con una aplicación SAML 2.0 personalizada.

- En la consola de administración de Okta, vaya a Aplicaciones → Crear integración de aplicaciones → SAML 2.0.

- Introduzca un identificador único para el nombre de la aplicación que desea mostrar a los usuarios.

- Configure los ajustes de App Visibility y App Logo según las necesidades de su organización y haga clic en Next.

- En NinjaOne, copie la URL de respuesta y péguela en el campo URL de inicio de sesión único en Okta. Si tiene intención de utilizar SSO iniciado por IdP, esta URL se utilizará para dirigir a los usuarios al sitio con o sin marca.

- En NinjaOne, copie el identificador de SP (ID de entidad) y péguelo en el campo URI de Audiencia (ID de entidad de SP) en Okta

- Deje Default RelayState en blanco y mantenga el formato Name ID como "Unspecified"

- El campo Nombre de usuario de la aplicación para el nombre de usuario de Okta generalmente puede permanecer como la entrada predeterminada. Sin embargo, debe establecer este atributo en "Correo electrónico" si el nombre de usuario de Okta no es una dirección de correo electrónico. Este valor debe coincidir con la dirección de correo electrónico en NinjaOne.

- No modifique el nombre de usuario de la aplicación Actualizar.

- Opcionalmente, si desea evitar el MFA nativo de NinjaOne al iniciar sesión: En la sección Attribute Statements, cree un atributo con el nombre "amr" y el valor "session.amr" Para más información, revise los materiales de desvío del AMF incluidos en la sección de Prerrequisitos anteriormente en este artículo.

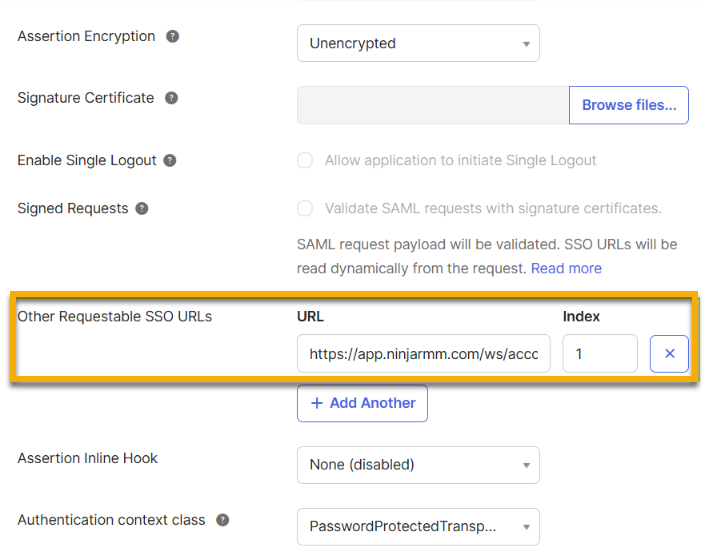

- Realice los siguientes pasos para configurar la URL de Respuesta Nativa (ejemplo: "https://app.ninjarmm.com"), que puede utilizarse para SSO iniciado por el SP y MFA Nativo:

- Copie el identificador del SP (entity ID) del modal Configurar SSO en NinjaOne.

- Haga clic en Mostrar configuración avanzada en Okta.

- Pegue el identificador del SP (ID de entidad) en el campo Otras URL de SSO solicitadas.

- Ajuste el valor del índice a "1"

- Haz clic en Siguiente.

- Deje en blanco las entradas de la página Comentarios y haga clic en Finalizar.

- Complete los Pasos 8-10 de la sección Crear una integración SAML de NinjaOne en Okta usando la Plantilla de la Red de Integración de Okta (OIN). Los pasos en cuestión son:

- Permanezca en la consola de administración de Okta y vaya a la pestaña Asignaciones de la aplicación SAML recién creada.

- Utilice el menú desplegable Asignar para añadir usuarios o grupos de destino para la aplicación.

- Vaya a la pestaña Inicio de sesión y copie la URL de metadatos.

- Complete todos los pasos de la sección Complete la Configuración SSO en NinjaOne para finalizar el proceso de configuración.

Probar los inicios de sesión iniciados por el SP e iniciados por el IDP

Recomendamos probar los flujos de inicio de sesión iniciados por el SP y por el IdP con una cuenta de prueba antes de cambiar todos los tipos de autenticación de los usuarios de NinjaOne de Nativo a Single Sign-on. Esto evitará posibles problemas de acceso a la cuenta NinjaOne.

- Inicie sesión en NinjaOne con una cuenta de administrador del sistema que usted se sienta cómodo utilizando para las pruebas y se le asigna el acceso a la aplicación de proveedor de identidad Okta.

- En NinjaOne, haz clic en el icono de tu avatar en la esquina superior derecha de la consola y haz clic en tu nombre para abrir tu configuración de usuario.

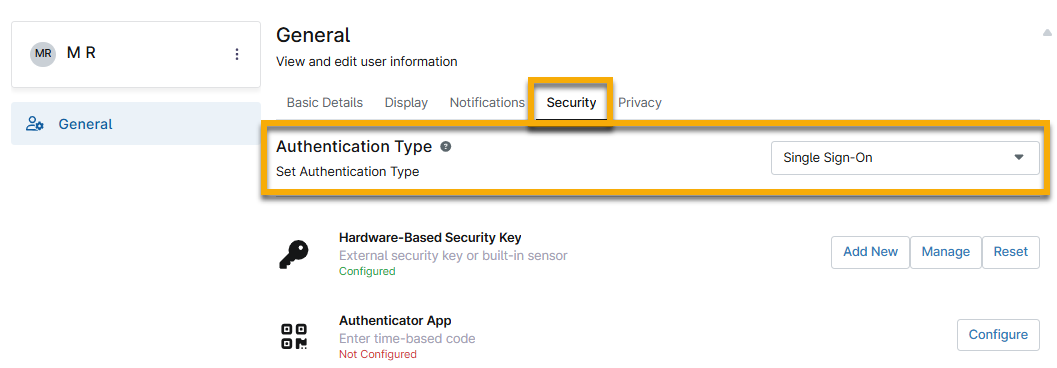

- Vaya a la pestaña Seguridad y seleccione Inicio de sesión único en el menú desplegable Tipo de autenticación . Guarda los cambios.

Para probar el SSO iniciado por el SP

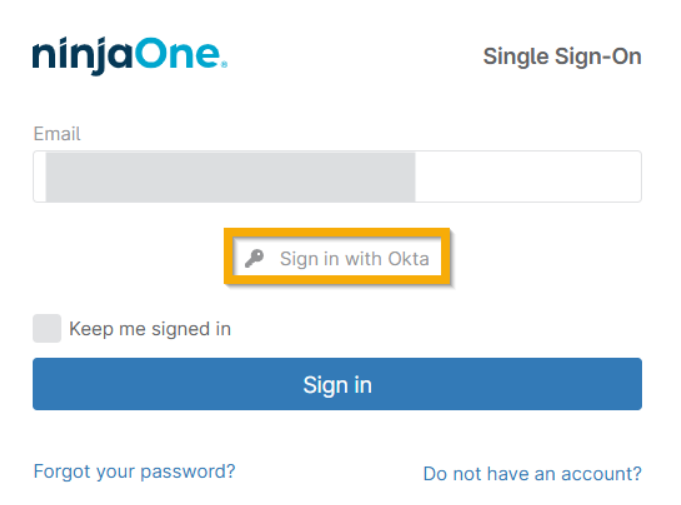

- En una pestaña privada o de incógnito del navegador, navegue hasta el sitio de NinjaOne con o sin marca. La URL del sitio depende de los ajustes de configuración de su nombre de host primario y secundario en Okta.

- Introduzca su nombre de usuario NinjaOne. El campo de contraseña debería desaparecer; haga clic en Iniciar sesión con Okta.

Usted será dirigido a Okta para introducir sus credenciales y luego redirigido a NinjaOne una vez que la autenticación sea exitosa.

Esto confirma el flujo SSO iniciado por el SP. Si el bypass MFA está habilitado y ha completado MFA a través de Okta, no se le pedirá el Native MFA de NinjaOne.

Para probar el SSO iniciado por el IdP

- En una pestaña privada o de incógnito del navegador, vaya a su panel de usuario final de Okta.

- Haga clic en el icono de la aplicación NinjaOne situado en la sección Mis aplicaciones. Esto debería redirigirle al panel de NinjaOne y confirmar el flujo SSO iniciado por el IdP.

Si el bypass MFA está habilitado y ha completado MFA a través de Okta, no se le pedirá el Native MFA de NinjaOne.

Configurar SSO para usuarios existentes

Puede configurar Okta SSO para los usuarios existentes de NinjaOne desde la consola de NinjaOne.

- Co a Administración → Cuentas → Todos los usuarios.

- Seleccione los técnicos o usuarios finales que desea configurar para SSO.

- Haga clic en Acciones y seleccione Cambiar autenticación.

- Establezca el tipo de autenticación en Inicio de sesión único (SSO) y haga clic en Actualizar para guardar los cambios.

El tipo de autenticación también puede actualizarse por usuario en la sección Seguridad de la página de configuración de la cuenta.

Recursos adicionales

Para obtener más información sobre los servicios de identidad de NinjaOne, consulte Identity Authentication and Management: Catálogo de recursos.

Para obtener más información sobre cómo habilitar SCIM para Okta, consulte Configuración de NinjaOne SCIM en Okta.