Tema

NinjaOne ha implementado algunos conjuntos básicos de API descritos en este artículo en representaciones JSON. Estamos trabajando para lanzar API adicionales con futuras versiones.

Entorno

- Sistema operativo Android

- NinjaOne MDM

Descripción

Para obtener más información sobre la API de gestión de Android (AMAPI), consulte la documentación para desarrolladores de Android.

- Terminal de aplicaciones Android

- Alcance delegado

- Concesión de permisos

- Gestión de la conectividad de dispositivos

- Gestión de la protección contra el restablecimiento de fábrica (FRP)

- ID de pista accesibles

- Mensajes personalizados

- Paquete VPN Always On

Terminal de aplicaciones Android:

{{servidor}}/ws/mdm/application/android/{nombre del paquete}El terminal anterior se ha creado para buscar los datos que se indican a continuación.

- Pantalla con una lista de permisos para esa aplicación (nombre del paquete), incluido el tiempo de ejecución.

- Ver la última versión preliminar y la transacción de la aplicación para cualquier aplicación a la que se haya concedido acceso.

- Devuelve una matriz appTracks con datos del paquete.

Alcance delegado:

Establece los campos DelegatedScope en una aplicación de política de Android. Estos proporcionan privilegios adicionales para las aplicaciones afectadas. Los alcances delegados son una API de selección múltiple, que permite que una aplicación dentro de Política/Aplicaciones/Configuración de la aplicación tenga uno o más alcances delegados para obtener funcionalidad adicional en el dispositivo.

Los alcances se pueden aplicar a varias aplicaciones, con la excepción de SECURITY_LOGS, CERT_SELECTION y NETWORK_ACTIVITY_LOGS, que solo se pueden delegar a una aplicación a la vez.

| Enumeraciones | |

|---|---|

DELEGATED_SCOPE_UNSPECIFIED | No se ha especificado ningún ámbito de delegación. |

CERT_INSTALL | Concede acceso a la instalación y gestión de certificados. |

MANAGED_CONFIGURATIONS | Concede acceso a la gestión de configuraciones gestionadas. |

BLOCK_UNINSTALL | Concede acceso al bloqueo de la desinstalación. |

PACKAGE_ACCESS | Concede acceso al estado de acceso al paquete. |

ENABLE_SYSTEM_APP | Concede acceso a las aplicaciones del sistema. |

NETWORK_ACTIVITY_LOGS | Concede acceso a los registros de actividades de red. Permite a la aplicación delegada llamar a los métodos setNetworkLoggingEnabled, isNetworkLoggingEnabled y retrieveNetworkLogs. Este ámbito se puede delegar a una aplicación como máximo. Compatible con dispositivos totalmente gestionados en Android 10 y versiones posteriores. Compatible con un perfil de trabajo en Android 12 y versiones posteriores. Cuando la delegación es compatible y está configurada, se ignora NETWORK_ACTIVITY_LOGS. |

SECURITY_LOGS | Concede acceso a los registros de seguridad. Permite a la aplicación delegada llamar a los métodos setSecurityLoggingEnabled, isSecurityLoggingEnabled, retrieveSecurityLogs y retrievePreRebootSecurityLogs. Este ámbito se puede delegar a una aplicación como máximo. Compatible con dispositivos totalmente gestionados y dispositivos propiedad de la empresa con un perfil de trabajo en Android 12 y superior. Cuando la delegación es compatible y está configurada, se ignora SECURITY_LOGS. |

CERT_SELECTION | Concede acceso a la selección de certificados de KeyChain en nombre de las apps solicitantes. Una vez concedido, la aplicación delegada comenzará a recibir DelegatedAdminReceiver#onChoosePrivateKeyAlias. Permite a la aplicación delegada llamar a los métodos grantKeyPairToApp y revokeKeyPairFromApp. Solo puede haber una aplicación con esta delegación. choosePrivateKeyRules debe estar vacío y privateKeySelectionEnabled no tiene ningún efecto si la selección de certificados se delega a una aplicación. |

Ejemplo de carga útil

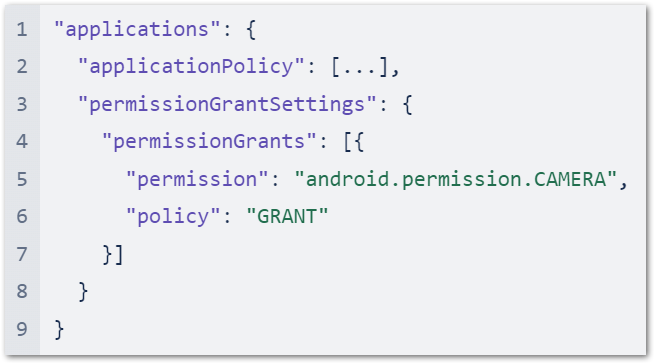

Concesión de permisos:

Configure la política de permisos de Android y su estado de concesión para la configuración de la aplicación:alluser-choice (es decir, preguntar) o deny.

| Métodos | |

|---|---|

| «permiso» | Cadena Este es el permiso o grupo de Android; por ejemplo: android.permission. READ_CALENDARandroid.permission_group.CALENDAR. |

| «policy» | enum (PermissionPolicy) Es la política para conceder el permiso; por ejemplo: GRANT |

Ejemplo de carga útil

Gestión de la conectividad de dispositivos:

Controla la conectividad de los dispositivos, como Wi-Fi, acceso a datos USB, conexiones de teclado/ratón y mucho más.

| Métodos | |

|---|---|

| «usbDataAcess» | enum (UsbDataAccess) Esto controla qué archivos y/o datos se pueden transferir a través de USB en dispositivos propiedad de la empresa. |

| «configureWifi» | enum (ConfigureWifi) Esto controla los privilegios de configuración de Wi-Fi. Según la opción establecida, el usuario tendrá control total, limitado o ninguno para configurar redes Wi-Fi. |

| «wifiDirectSettings» | enum (WifiDirectSettings) Controla la capacidad de configurar y utilizar los ajustes directos de Wi-Fi. Compatible con dispositivos propiedad de la empresa que ejecutan Android 13 y superior. |

| «tetheringSettings» | enum (TetheringSettings) Controla la configuración de la conexión compartida. Según el valor establecido, se prohíbe parcial o totalmente al usuario el uso de diferentes formas de conexión compartida. |

Ejemplo de carga útil

Gestión de la protección contra el restablecimiento de fábrica (FRP):

La gestión de FRP permite a los administradores del sistema introducir una cuenta de Google específica que anula el correo electrónico de FRP en los dispositivos que se restablecen de forma no autorizada (por ejemplo, recuperación, re-flasheado, demasiados intentos de contraseña incorrectos, etc.). Una vez configurada mediante una cadena de entrada en Política/Seguridad bajo el título «Cuenta permitida para la protección contra el restablecimiento de fábrica», solo esta cuenta se puede utilizar para desbloquear un dispositivo restablecido.

| Como práctica recomendada, NinjaOne sugiere que estas cuentas vinculadas no estén asociadas a ningún usuario. |

| Métodos | |

|---|---|

| «frpAdminEmails[]» | cadena Direcciones de correo electrónico de los administradores del dispositivo para la protección contra el restablecimiento de fábrica. Cuando se restablece el dispositivo de fábrica, se requerirá que uno de estos administradores inicie sesión con el correo electrónico y la contraseña de la cuenta de Google para desbloquear el dispositivo. Si no se especifican administradores, el dispositivo no proporcionará protección contra el restablecimiento de fábrica. |

Ejemplo de carga útil

ID de seguimiento accesibles:

Seleccione el ID de seguimiento de una aplicación en cualquier política de MDM de Android. La lista appTrackInfo[] incluida en la respuesta contiene lo siguiente para las aplicaciones indicadas:

trackId: El identificador único de la pista, tomado dereleaseTrackIden la URL de la página de la Consola de Play que muestra la información de seguimiento de la aplicación.trackAlias: El nombre legible para el usuario de la pista, que se puede modificar en la Consola de Play.Para instalar una pista cerrada en el dispositivo de un usuario, especifique los accessibleTrackIds en la política de su dispositivo.

Para instalar una pista cerrada en el dispositivo de un usuario, especifique los accessibleTrackIds en la política de su dispositivo.

Ejemplo de carga útil

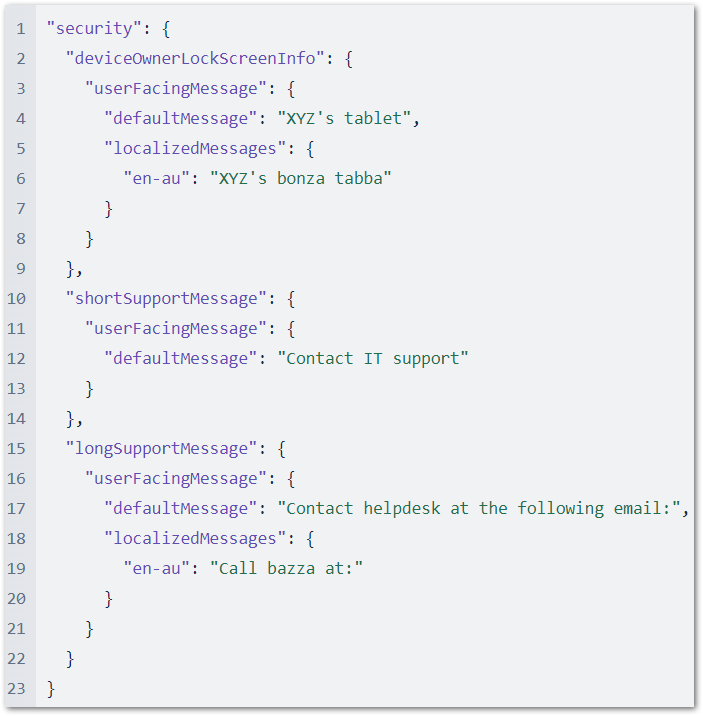

Mensajes personalizados:

Permitir a las organizaciones establecer un mensaje de pantalla de bloqueo personalizado, lo que puede ayudar a los administradores a comunicar mejor por qué se ha bloqueado algo.

| Métodos | |

|---|---|

| "deviceOwnerLockScreenInfo" | objeto (UserFacingMessage) Información del propietario del dispositivo que se mostrará en la pantalla de bloqueo. |

| «shortSupportMessage» | objeto (UserFacingMessage) Un mensaje que se muestra al usuario en la pantalla de ajustes cuando el administrador ha deshabilitado la funcionalidad. Si el mensaje tiene más de 200 caracteres, puede ser truncado. |

| «longSupportMessage» | objeto (UserFacingMessage) Mensaje que se muestra al usuario en la pantalla de ajustes de administración del dispositivo. |

| «localizedMessages» | mapa (clave: cadena, valor: cadena) Un mapa que contiene pares <regional, mensaje>, donde regional es un código de idioma BCP 47 bien formado, como en-US, es-ES o fr. |

| «defaultMessage» | cadena Mensaje predeterminado que se muestra si no se especifica ningún mensaje localizado o si la configuración regional del usuario no coincide con ninguno de los mensajes localizados. Se debe proporcionar un mensaje predeterminado si se proporcionan mensajes localizados. |

Ejemplo de carga útil

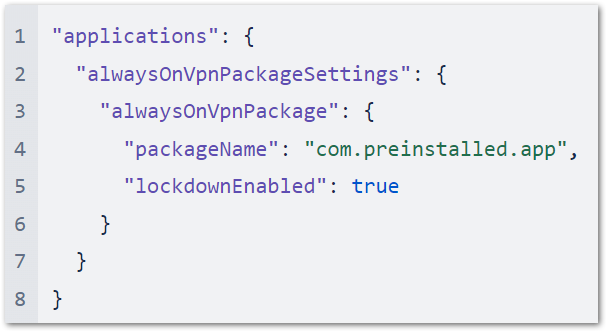

Paquete VPN Always On:

Configure los campos AlwaysOnVpnPackage en una política de Android.

| Métodos | |

|---|---|

| «packageName» | cadena El nombre del paquete de la aplicación VPN. |

| «lockdownEnabled» | boolean No permite el networking cuando la VPN no está conectada. |

Ejemplo de carga útil