Thema

In diesem Artikel wird erläutert, wie und in welchen Szenarien das Automatisierungsskript „NinjaOne Agent Deployment by AD Immediate Scheduled Task GPO“ aus der NinjaOne Automation Template Library verwendet wird.

Umgebung

- NinjaOne Endpoint Management

- Microsoft Windows

Beschreibung

NinjaOne bietet eine Active Directory (AD)-Erkennungs- und Bereitstellungsfunktion, die die Agent-Bereitstellung in AD-domänengesteuerten Umgebungen vereinfacht. Weitere Informationen zu dieser Option finden Sie unter NinjaOne Endpoint Management: Active Directory Discovery and Deployment.

Alternativ können Sie ein domänenbasiertes Agent-Bereitstellungsmodell verwenden, das ein sofortiges, geplantes Gruppenrichtlinienobjekt (GPO) nutzt. Die Verwendung dieses Modells ist möglicherweise besser geeignet, wenn mindestens eines der folgenden Szenarien zutrifft:

- Sie müssen den Agenten auf Remote-Laptops und ähnlichen Geräten bereitstellen, die über ein virtuelles privates Netzwerk (VPN) mit dem Netzwerk verbunden sind.

- Sie verfügen über eine größere Domäne mit einer großen Anzahl von Organisationseinheiten (OUs), die Ihre Computerobjekte enthalten, oder Sie müssen die Bereitstellung gleichzeitig in mehreren OUs durchführen.

- Sie möchten den Agenten auf Ihren Computerobjekten basierend auf der Mitgliedschaft in Sicherheitsgruppen statt nach OUs bereitstellen.

- Sie möchten Computerobjekte in verschiedenen OUs oder Sicherheitsgruppen an unterschiedlichen Orten innerhalb von NinjaOne registrieren.

- Sie müssen den Agenten häufiger als einmal täglich, wöchentlich oder monatlich auf Computerobjekte übertragen.

- Ihre Computerobjekte werden über einen Proxy mit dem Internet verbunden.

- Sie können NinjaOne aus Sicherheitsgründen nicht in Ihren Domänencontroller (DC) integrieren.

- Sie haben keinen direkten Zugriff auf den DC und verwalten die Domäne stattdessen über die Remote Server Administration Tools (RSAT).

- Sie müssen die Bereitstellung gleichzeitig auf Servern und Workstations durchführen.

- Sie müssen die Bereitstellung auf Computerobjekte in verschiedenen Netzwerksegmenten durchführen, unabhängig davon, in welchem sich der DC befindet.

Um ein domänenbasiertes Agent-Bereitstellungsmodell mit GPO zu verwenden, greifen Sie auf das Automatisierungsskript zu, das in der NinjaOne--Vorlagenbibliothek unter dem Namen „NinjaOne Agent Deployment by AD Immediate Scheduled Task GPO“ verfügbar ist. Informationen zu den Navigationsschritten finden Sie unter „Automation Library: Template Scripts “.

Index

Wählen Sie eine Kategorie aus, um mehr zu erfahren:

- Zusätzliche Funktionen und Vorteile

- Voraussetzungen, benutzerdefinierte Felder und Werte von Skriptvariablen

- Automatisierungsskriptprozesse

- So bearbeiten Sie das benutzerdefinierte Feld „NinjaOne GPO-Zielliste“

- Weitere Ressourcen

Weitere Funktionen und Vorteile

Zusätzlich zu den im Abschnitt „Beschreibung“ dieses Artikels beschriebenen Anwendungsfällen bietet dieses Skript die folgenden Funktionen und Vorteile:

- Das durch die Automatisierung generierte GPO ist eine sofort geplante Aufgabe. Die Aufgabe wird sofort bei der nächsten automatischen oder manuellen Aktualisierung der Gruppenrichtlinie angewendet, sodass Sie Ihre Endgeräte nicht neu starten müssen, um den NinjaOne-Agenten bereitzustellen. Die Aufgabe wird danach bei jeder automatischen oder manuellen Aktualisierung der Gruppenrichtlinie kontinuierlich erneut angewendet, bis der Agent erfolgreich bereitgestellt wurde. Die Aufgabe gilt auch für Remote-Geräte wie Laptops, sobald diese eine Verbindung zum Netzwerk herstellen – sei es über ein VPN oder auf andere Weise – und anschließend zum DC, ohne dass ein „Always-on“-VPN erforderlich ist.

- Der Prozess lädt automatisch die generische Agent-Installationsdatei von der NinjaOne-Plattform herunter, auf der der Endpunkt, auf dem er ausgeführt wird, registriert ist, und überprüft die digitale Signatur.

- Diese Automatisierung ist vollständig kompatibel mit Microsoft Entra Domain Services-Umgebungen, und es ist nicht erforderlich, einen Verwaltungsserver permanent online zu halten. Alle vom GPO benötigten Dateien werden im Gruppenrichtlinienspeicher gespeichert.

- Beachten Sie, dass dieses Skript nicht mit Microsoft Entra ID oder Microsoft Intune kompatibel ist. Anweisungen zur Bereitstellung über Intune finden Sie unter NinjaOne-Agent-Installation: Bereitstellung über Microsoft Intune.

- Gegebenenfalls übergibt NinjaOne das Proxy-Passwort über ein sicheres benutzerdefiniertes Feld an die Automatisierung und speichert es ausschließlich in verschlüsselter Form und nur innerhalb der unmittelbar geplanten Aufgabe auf dem DC. Das GPO übergibt das verschlüsselte Passwort als PowerShell-Skriptargument an den Endpunkt, sodass es niemals auf dem Endpunkt und nirgendwo im Klartext gespeichert wird.

- Das vom GPO ausgelöste Skript weist folgende Eigenschaften auf:

- Es erkennt, ob der NinjaOne-Agent-Dienst auf dem Endpunkt installiert ist, und versucht nur dann, den Agenten zu installieren, wenn der Dienst nicht gefunden wird. Das Skript erkennt und entfernt alle Überreste früherer fehlgeschlagener Installationen oder Deinstallationen, um die Wahrscheinlichkeit einer erfolgreichen Bereitstellung zu maximieren.

- Es überprüft den Header der aktuellen Agent-Installationsdatei von NinjaOne (es wird nur der Header heruntergeladen, nicht die gesamte Datei), um festzustellen, ob ein Update verfügbar ist, und lädt dieses gegebenenfalls herunter und überprüft es. Dadurch wird sichergestellt, dass Ihre Endpunkte keinen veralteten Agenten installieren, der sich dann sofort selbst aktualisieren würde.

- Optional kann es Ereignisse in das Windows-Ereignisprotokoll schreiben, um die Fehlerbehebung und Diagnose fehlgeschlagener Bereitstellungen zu vereinfachen.

- Als Sicherheitsmaßnahme speichert das Automatisierungsskript die Verweise auf Organisationseinheiten (OUs) oder Sicherheitsgruppen, die zur Bestimmung der Standort-Token-ID verwendet werden, als global eindeutige Identifikatoren (GUIDs) und nicht als Namen im Klartext.

Voraussetzungen, benutzerdefinierte Felder und Werte von Skriptvariablen

Die NinjaOne-Agentenbereitstellung über die GPO-Automatisierung „AD Immediate Scheduled Task“ setzt voraus, dass Sie die Agententokenisierung aktiviert haben, da sie die Token-IDs verwendet, um den Standort zu bestimmen, bei dem sich die Endpunkte registrieren. Weitere Informationen zur Agententokenisierung finden Sie unter NinjaOne-Plattform: Agententokenisierung.

Je nach Ihren Zugriffsrechten innerhalb der Domäne können Sie dieses Automatisierungsskript auf jedem DC oder auf jedem domänengebundenen Computer ausführen, auf dem die optionalen Windows-Funktionen „RSAT Active Directory“ und „RSAT Group Policy“ installiert und aktiviert sind.

Falls Ihre Domänenkonfiguration verhindert, dass das lokale DC-Systemkonto Änderungen auf Domänenebene vornimmt, führen Sie die Automatisierung mit Anmeldeinformationen durch, die über die entsprechenden Berechtigungen verfügen. Zu diesen Änderungen gehören das Erstellen und Importieren von GPOs, das Lesen von AD-Objekten sowie das Lesen aus und Schreiben in die System Volume (SYSVOL)-Freigabe. Weitere Informationen zur Verwendung von Anmeldeinformationen in NinjaOne finden Sie unter NinjaOne Endpoint Management: Credential Exchange.

Ebenso müssen Sie, wenn Sie aus benutzerdefinierten Feldern lesen oder in diese schreiben möchten, die Automatisierung mit Anmeldeinformationen ausführen, die dafür erhöht werden können.

„NinjaOne“ enthalten. Wenn das Skript diese GPOs erkennt, schlägt es sofort fehl.Das Automatisierungsskript schreibt die benötigten Dateien in den Ordner {[Ihre GPO-GUID]} innerhalb des Ordners „Policies“ der SYSVOL-Freigabe. Diese Freigabe wird automatisch auf alle anderen DCs repliziert, ohne dass zusätzliche Windows-Funktionen wie die DFS-Replikation (Distributed File System) erforderlich sind. Daher ist der DC, auf dem Sie die Automatisierung ausführen, für Domänen mit mehreren DCs beliebig.

Für die Automatisierung verwendete benutzerdefinierte Felder

Das Automatisierungsskript kann einige oder alle der folgenden benutzerdefinierten Felder verwenden. Diese benutzerdefinierten Felder sind optional und hängen von Ihren Anforderungen ab.

| Name | Typ | Gültigkeitsbereich | Berechtigungen | Beschreibung |

|---|---|---|---|---|

| NinjaOne-Standort-Token-ID | Text | Organisation, Standort |

Zugriff für Techniker: Bearbeitbar -Automatisierungen: Schreibgeschützt |

Dieses Feld enthält die Standort-Token-ID für den Standort, bei dem sich die Geräte registrieren, sofern diese nicht durch die Skriptvariable angegeben wird. Weitere Informationen zum Abrufen der Standort-Token-ID finden Sie im Abschnitt dieses Artikels mit dem Titel „So rufen Sie die Standort-Token-ID ab“. |

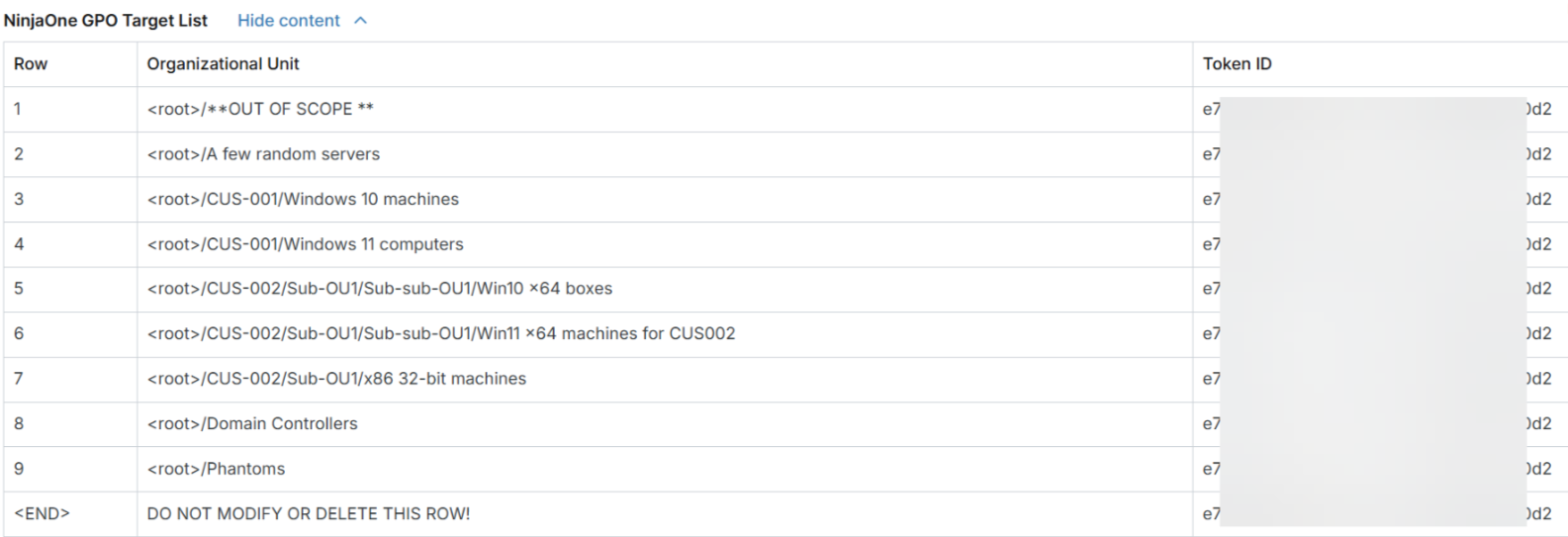

| NinjaOne GPO-Zielliste | WYSIWYG | Gerät |

Technikerzugriff: Bearbeitbar -Automatisierungen: Lese-/Schreibzugriff |

Wenn der Zielbereich auf „OUs“ oder „Sicherheitsgruppen“ eingestellt ist , enthält dieses Feld die Liste der zu konfigurierenden oder anzusteuernden OUs oder Sicherheitsgruppen zusammen mit ihren jeweiligen Standort-Token-IDs. NinjaOne verwendet dieses Feld für keinen anderen Zielbereich. |

| NinjaOne GPO-Hostnamenliste | WYSIWYG | Gerät |

Technikerzugriff: Bearbeitbar -Automatisierungen: Nur Schreiben |

Wenn der Zielbereich auf OUs oder Sicherheitsgruppen eingestellt ist, enthält dieses Feld die Liste der Hostnamen von Computerobjekten innerhalb der Ziele. NinjaOne verwendet dieses Feld nicht für andere Zielbereiche. |

| Proxy-Passwort | Sicher | Organisation, Standort |

Technikerzugriff: Bearbeitbar -Automatisierungen: Schreibgeschützt |

Für die Proxy-Verbindung enthält dieses Feld gegebenenfalls das Passwort für die Proxy-Anmeldedaten. |

Bei groß angelegten Bereitstellungen kann es sinnvoll sein, das benutzerdefinierte Feld „NinjaOne Location Token ID“ mithilfe einer CSV-Importdatei in großem Umfang zu füllen. Eine Anleitung dazu finden Sie in unserem Skript-Share: Daten aus einer Tabelle in benutzerdefinierte Felder importieren (API) (Dojo-Community-Seite).

Für die Automatisierung verwendete Skriptvariablen

Das Automatisierungsskript verwendet die folgenden Skriptvariablen:

| Name | Typ | Beschreibung |

|---|---|---|

| GPO-Name | Text | Diese Variable ist der Name des GPO. Es kann sich um eine beliebige eindeutige Kennung handeln, die mit beliebigen Namenskonventionen übereinstimmt, muss jedoch die Zeichenfolge „NinjaOne“ enthalten. |

| Zielbereich | Dropdown | Diese Variable steuert die Zielauswahl für das GPO durch Verknüpfungen und gegebenenfalls durch Filterung nach Sicherheitsgruppen. Zur Auswahl stehen „Keine“ ( für die Zielauswahl auf Elementebene), „Domänenstamm“, „Organisationseinheiten“ oder „Sicherheitsgruppen “. Die Zielauswahl für Organisationseinheiten und Sicherheitsgruppen unterstützt das Überschreiben der Token-ID des Registrierungsorts. |

| Ereignisprotokollierung aktivieren | Kontrollkästchen | Wenn diese Option ausgewählt ist, bewirkt diese Variable, dass das GPO-Skript während der Ausführung Windows-Ereignisse in das Anwendungsprotokoll unter der Quelle „NinjaOneGPODeployment“ schreibt. Diese Option ist nützlich für die Diagnose von Bereitstellungsproblemen auf Remote-Endpunkten in großem Maßstab (z. B. mit einem Windows-Ereignissammler) oder einzeln auf Endpunkt-Ebene. |

| Computerliste ausgeben | Kontrollkästchen | Wenn diese Option ausgewählt ist, gibt diese Variable die Liste der Hostnamen von Computerobjekten in jeder Organisationseinheit (OU) oder Sicherheitsgruppe im Geltungsbereich in das benutzerdefinierte Feld „NinjaOne GPO Hostname List“ aus, wenn OUs oder Sicherheitsgruppen als Ziel ausgewählt werden. |

| Zielliste neu erstellen | Kontrollkästchen | Wenn diese Option ausgewählt ist, füllt diese Variable das benutzerdefinierte Feld „NinjaOne GPO-Zielliste“ neu, wenn OUs oder Sicherheitsgruppen als Ziel ausgewählt werden. Verwenden Sie diese Option, um Abweichungen in der Zielliste zu beheben, die durch Änderungen an Ihrer AD-Architektur verursacht wurden. |

| GPO entfernen | Kontrollkästchen | Wenn diese Option ausgewählt ist, werden das GPO sowie die zugehörigen Dateien und Ordner vom DC entfernt. Sie müssen den Zielbereich auf „Keine“ setzen und die Optionen „Zielliste neu erstellen“ und „Computerliste ausgeben“ deaktiviert lassen. |

| Token-ID | Text | Fügen Sie die Standort-Token-ID in diese Variable ein, wenn Sie das benutzerdefinierte Feld „NinjaOne Location Token ID“ nicht für diesen Zweck verwenden. Einzelheiten dazu, wie Sie die Standort-Token-ID abrufen können, finden Sie im Abschnitt dieses Artikels mit dem Titel „So rufen Sie die Standort-Token-ID ab“. |

| Proxy-Autodiscovery | Kontrollkästchen | Wenn diese Option ausgewählt ist, verwendet diese Variable die automatische Proxy-Erkennung (sofern sich das System hinter einem Proxy befindet). |

| Proxy-Host | IP-Adresse | Dies ist der Proxy-Hostname und muss angegeben werden, wenn ein Proxy ohne automatische Erkennung verwendet wird. |

| Proxy-Port | Ganzzahl | Dies ist die Proxy-Portnummer und ist obligatorisch, wenn ein Proxy ohne automatische Erkennung verwendet wird. |

| Proxy-Benutzername | Text | Dies ist der Proxy-Benutzername, falls erforderlich. |

| Proxy-Passwort | Kontrollkästchen | Wenn diese Option ausgewählt ist, gibt diese Variable an, dass für den Proxy-Benutzernamen ein Passwort erforderlich ist. Das Skript ruft das Passwort aus dem sicheren benutzerdefinierten Feld „Proxy-Passwort“ ab. |

Automatisierungsskript-Prozesse

In diesem Abschnitt werden die Workflow-Phasen für den Automatisierungsskript-Prozess beschrieben.

Phase 1: Vorbereitungen

Das Skript beginnt mit der Überprüfung aller Voraussetzungen und bricht sofort ab, wenn eine davon nicht erfüllt ist.

Beispiele hierfür sind unter anderem:

- Überprüfung der Skriptvariablen

- Sicherstellen, dass der Endpunkt der Domäne angehört und entweder ein DC oder ein anderer Computer ist, auf dem RSAT für AD und GPO installiert und aktiv ist

- Sicherstellen, dass das Konto, unter dem das Skript ausgeführt wird, aktiv ist und Schreibzugriff auf SYSVOL hat

Das Skript ruft dann die Liste aller Computerobjekte ab und ermittelt alle Organisationseinheiten (OUs) und Sicherheitsgruppen, die diese enthalten, wodurch diejenigen herausgefiltert werden, die nur Benutzerobjekte enthalten. Anschließend ruft das Skript die Standort-Token-ID entweder aus der Skriptvariablen oder dem benutzerdefinierten Feld ab.

Phase zwei: Konfiguration der Zielbereichsauswahl

Die nächste Phase hängt vom Zielbereich ab. Bei OUs und Sicherheitsgruppen füllt das Skript, wenn Sie das Skript zum ersten Mal ausführen oder „Ziel-Liste neu erstellen“ auswählen, das benutzerdefinierte Feld „NinjaOne GPO-Ziel-Liste“ mit der Liste der OU- oder Sicherheitsgruppennamen zusammen mit der angegebenen Standort-Token-ID und stoppt dann. Das Skript gibt kanonische Namen der OUs anstelle ihrer Distinguished Names zurück, damit diese leichter zu verstehen sind.

An dieser Stelle können Sie den Umfang für die Bereitstellung bearbeiten und optional festlegen, an welchen Standorten Sie die Computerobjekte in jeder Organisationseinheit oder Sicherheitsgruppe registrieren möchten. Anweisungen hierzu finden Sie im Abschnitt dieses Artikels mit dem Titel „So bearbeiten Sie das benutzerdefinierte Feld „NinjaOne GPO-Zielliste““.

Schritt 3: Verschlüsselung des Proxy-Passworts

Wenn Sie Proxy-Details konfiguriert haben, die ein Passwort enthalten, liest das Skript das sichere benutzerdefinierte Feld aus und verschlüsselt die Zeichenfolge auf dieselbe Weise wie bei einer lokalen Verschlüsselung.

Phase 4: Erstellen des Haupt-GPO und der unterstützenden Dateien

Das Automatisierungsskript führt in Phase vier die folgenden Aktionen aus:

- Das Automatisierungsskript löscht alle bereits vorhandenen Bereitstellungs-GPOs mit demselben Namen, um alle bestehenden Verknüpfungen zu entfernen.

- Das Skript erstellt ein neues GPO und passt die im Automatisierungsskript enthaltene Vorlage an die Domäne und den DC an, auf denen es ausgeführt wird.

- Das Skript importiert den angepassten GPO-Inhalt in das neu erstellte GPO. Das Skript richtet das GPO entsprechend aus und verknüpft es, entweder auf Domänenstammebene, auf OU-Ebene, auf Domänenstammebene mit Sicherheitsgruppenfilterung der unmittelbar geplanten Aufgabe oder gar nicht.

- Nachdem das endgültige GPO eingerichtet und entsprechend verknüpft und gefiltert wurde, generiert das Automatisierungsskript das Skript, das das GPO bei der Richtlinienaktualisierung auslöst und das entsprechend der Domäne und dem DC angepasst ist. Das Skript wird automatisch nach Bedarf angepasst, einschließlich Windows-Ereignisprotokollierung, OU- oder Sicherheitsgruppen-Zielausrichtung, Agent-Update-Prüfungen und anderen Spezifikationen.

Das Skript wird automatisch im GPO-Ordner gespeichert.

- Für die OU- und Sicherheitsgruppen-Zielauswahl schreibt das Automatisierungsskript eine CSV-Lookup-Datei mit den Ziel-GUIDs und den entsprechenden NinjaOne-Standort-GUIDs in den GPO-Ordner. Wenn Sie „Computerliste ausgeben“ ausgewählt haben, schreibt das Skript außerdem die Liste der Ziel-OUs und Sicherheitsgruppen im Geltungsbereich sowie deren jeweilige Computerobjekte in das benutzerdefinierte Feld „NinjaOne GPO-Hostnamenliste “.

- Das Automatisierungsskript lädt die Agent-Installationsdatei in den GPO-Ordner herunter und überprüft die digitale Signatur, bevor es eine abschließende Ergebnismeldung ausgibt.

Fünfte Phase: GPO-Skriptprozess

Wenn die automatische oder manuelle Aktualisierung der Gruppenrichtlinie das Skript aktiviert, prüft das Skript zunächst, ob der NinjaOne-Agent-Dienst vorhanden ist, und beendet sich gegebenenfalls sofort.

Wenn der NinjaOne-Agent-Dienst nicht vorhanden ist, entfernt das Skript alle potenziellen Überreste früherer fehlgeschlagener Installations- oder Deinstallationsversuche, um die Wahrscheinlichkeit einer erfolgreichen Installation zu maximieren.

Der nächste Schritt hängt von der Konfiguration des Zielbereichs ab:

- Bei der OU-Zielauswahl ruft das Skript die GUID der OU des Endpunkts ab und vergleicht sie mit denen in der CSV-Abfrage. Dieser Vergleich ermittelt die NinjaOne-Standort-Token-ID.

- Bei der Sicherheitsgruppen-Zielauswahl ruft das Skript die GUIDs der Sicherheitsgruppen ab, denen der Endpunkt angehört, und vergleicht sie mit denen in der CSV-Abfrage. Dieser Vergleich ermittelt die NinjaOne-Standort-Token-ID.

- Bei der Domänenstamm- oder keiner Zielausrichtung ist die von der Skriptvariablen oder dem benutzerdefinierten Feld bereitgestellte Standort-Token-ID bereits fest codiert.

Die nächste Aktion, die das GPO-Skript ausführt, hängt von der Plattform ab, auf der die Automatisierung ausgeführt wurde. Je nach Fall kopiert das GPO-Skript entweder die Agent-Installationsdatei vom Domänencontroller oder es überprüft anhand des Header-Datums das Datum der derzeit bei NinjaOne verfügbaren Agent-Installationsdatei. Wenn das Datum der bei NinjaOne verfügbaren Installationsdatei mit dem Datum der Datei auf dem Domänencontroller übereinstimmt, kopiert das Skript die Agent-Installationsdatei vom Domänencontroller. Ist das Datum der bei NinjaOne verfügbaren Installationsdatei jedoch jünger als das Datum auf dem Domänencontroller, lädt das Skript die neuere Agent-Installationsdatei herunter und überprüft deren digitale Signatur. Wenn der Download oder die Überprüfung der digitalen Signatur fehlschlägt, greift das Skript auf das Kopieren der Installationsdatei vom Domänencontroller zurück; bei Erfolg verwendet das Skript die neuere Datei.

Anschließend installiert das Skript den Agenten, richtet das Gerät so ein, dass es sich an dem durch die Standort-Token-ID bestimmten Ort registriert, und löscht die lokale Kopie.

Wenn Sie eine Proxy-Konfiguration angegeben haben, richtet das Skript diese ein, sobald der Agent installiert ist. Wenn die Proxy-Konfiguration ein Passwort enthält, wird dieses als verschlüsselte Zeichenfolge als Skriptargument übergeben, sodass es niemals auf dem Endpunkt gespeichert wird.

Schließlich wartet das Skript auf die Bestätigung der erfolgreichen Registrierung bei der NinjaOne-Webanwendung, die fehlschlagen kann, wenn die Standort-Token-ID ungültig ist. Nach Bestätigung des Registrierungsstatus wird das Skript beendet.

Wenn Sie „Ereignisprotokollierung aktivieren“ ausgewählt haben, schreibt das Skript während des gesamten Prozesses Ereignisse mit der Quelle „NinjaOneGPODeployment“ in das Anwendungsprotokoll . Beachten Sie in der folgenden Abbildung 6 die Quelle „NinjaOneGPODeployment“ im Anwendungsprotokoll :

So bearbeiten Sie das benutzerdefinierte Feld „NinjaOne GPO Target List“

Sie können das benutzerdefinierte Feld „NinjaOne GPO-Zielliste“ nach dem ersten Ausführen des Skripts, nach dem Neuerstellen der Zielliste oder zu jedem anderen Zeitpunkt danach bearbeiten.

Um eine Organisationseinheit oder Sicherheitsgruppe aus dem Bereich zu entfernen, löschen Sie die Zeile mit der Option „Zeile löschen“ im Aktionsmenü. Ein illustriertes Beispiel finden Sie in Abbildung 8.

Sie müssen mindestens eine Änderung an der ursprünglichen Zielliste vornehmen, wenn Sie OUs als Ziel auswählen, entweder durch Löschen einer oder mehrerer Zeilen aus dem Bereich oder durch Ändern einer oder mehrerer Standort-Token-IDs.

Das Ausführen der Automatisierung bei der Auswahl aller OUs mit derselben Standort-Token-ID führt zum gleichen Ergebnis wie die Auswahl der Domänenwurzel; in diesem Szenario schlägt die Automatisierung daher fehl.

Beachten Sie, dass dies ein anderes Szenario ist als das Anvisieren jeder Sicherheitsgruppe ohne Änderung der Standort-Token-ID, da es Fälle geben kann, in denen nicht jedes Computerobjekt Mitglied einer Gruppe ist.

Für jede Organisationseinheit oder Sicherheitsgruppe, bei der Sie den Zielort ändern möchten, benötigen Sie die entsprechende Standort-Token-ID.

So ermitteln Sie die Standort-Token-ID

Um Ihre Standort-Token-ID in NinjaOne zu finden, führen Sie die folgenden Schritte aus:

- Navigieren Sie zum NinjaOne-System-Dashboard und öffnen Sie die Registerkarte „Geräte “. Wählen Sie „Agent-Installationsprogramme“ aus.

- Kopieren Sie die Token-ID für den gewünschten Standort aus der Spalte „Token“ und fügen Sie sie in die Spalte „Token-ID“ der entsprechenden Zeile in der Zielliste ein. Die von Ihnen gewählte Token-ID muss eine Windows-basierte Gerätefunktion unterstützen, da sich diese Endpunkte sonst nicht auf der Plattform registrieren können.

- Speichern Sie die Änderungen, wenn Sie fertig sind.

- Führen Sie das Automatisierungsskript erneut aus. Das Skript überprüft die Änderungen und schlägt fehl, wenn einer oder mehrere der folgenden Punkte zutreffen:

- Sie haben die Kopfzeile, die Endzeile oder alle Zielzeilen gelöscht.

- Sie zielen auf OUs ab, haben aber keine Änderung am benutzerdefinierten Feld vorgenommen.

- Sie haben den Zielbereich auf „Sicherheitsgruppen“ gesetzt, das benutzerdefinierte Feld enthält jedoch OUs oder umgekehrt.

- Sie haben die Namen von Organisationseinheiten oder Sicherheitsgruppen so bearbeitet, dass sie nicht mehr mit dem DC übereinstimmen.

- Ein oder mehrere Computerobjekte sind in mehreren Sicherheitsgruppen mit widersprüchlichen Standort-Token-IDs vorhanden.

- Eine Token-ID ist in einem ungültigen GUID-Format aufgezeichnet.

Sobald das Automatisierungsskript das benutzerdefinierte Feld validiert hat, fährt es mit Stufe drei fort.

Weitere Ressourcen

Weitere Informationen zur Automatisierung Ihrer NinjaOne-Workflows und zur Anpassung Ihrer Instanz finden Sie in den folgenden Artikeln: