Tema

La funcionalidad de la política de Android depende de cómo el dispositivo esté inscrito cuando se añade a la consola NinjaOne. Las políticas tienen un control total sobre los dispositivos con tipo de uso únicamente profesional; si el dispositivo es personal, algunos ajustes de las políticas, como las restricciones, pueden estar limitados.

Antes de configurar la política Android MDM, habilita la aplicación Android MDM si aún no lo has hecho.

Entorno

Gestión de dispositivos móviles de NinjaOne

Descripción

- Tipos de uso: Perfil personal vs. perfil profesional

- Crear nueva política

- Configurar la política

- Recursos adicionales:

Tipos de uso: Perfil personal vs. perfil profesional

Después de activar la función MDM y registrar tu cuenta de Apple/Android, puedes agregar dispositivos móviles a NinjaOne. Cuando añadas un dispositivo móvil a NinjaOne, tendrás la opción de categorizar el tipo de uso/inscripción como "Uso personal" o "No se permite uso personal".

Los tipos de uso definen cómo se registra un dispositivo. La diferencia entre estos dos tipos de uso se describe a continuación.

- Uso personal: Propiedad personal Un dispositivo de propiedad personal suele considerarse una inscripción BYOD (traiga su propio dispositivo). NinjaOne (o cualquier MDM) tiene acceso limitado a la información y las acciones del dispositivo.

- Se espera que el dispositivo se inscriba desde la aplicación Android Device Policy o un enlace en un dispositivo ya configurado (uno que haya completado previamente el asistente de configuración y esté en uso activo). Esto permitirá a la organización gestionar las aplicaciones y los datos únicamente dentro del perfil profesional, sin visibilidad ni gestión posible del perfil profesional (o principal).

- No se permite el uso personal: "Para el trabajo" o "propiedad de la empresa" Se trata de un dispositivo propiedad de un empleador o empresa, pero que está habilitado personalmente. Este tipo de clasificación permite la separación a nivel de plataforma de las aplicaciones de trabajo y los datos. NinjaOne tiene más información sobre el dispositivo, incluidos los números de serie y la información relacionada con la red. Las empresas tienen control sobre los datos y las políticas de seguridad dentro del perfil profesional. Fuera del perfil profesional, el dispositivo sigue siendo apto para uso personal.

- En el caso de los dispositivos Android, debe tratarse de un dispositivo que no haya sido usado previamente; de lo contrario, aparecerá un mensaje de error cuando trates de añadir el dispositivo a NinjaOne.

- Durante el proceso de configuración, también se pedirá al usuario del dispositivo que añada sus propias cuentas e información, además del perfil de trabajo configurado. La organización tiene cierto control sobre el perfil personal (padre) para cosas como cámaras, capturas de pantalla y otras políticas de Prevención de Pérdida de Datos; sin embargo, sigue manteniendo una visibilidad limitada de cualquier cosa fuera del perfil de trabajo.

- Dispositivo dedicado: "Ningún usuario específico" Este uso sigue la lógica del "uso personal no permitido" con la especificación añadida de que el dispositivo no está asociado a un único usuario y, por lo tanto, no se espera tanto el uso personal como la autenticación de la identidad corporativa.

- Para más información, consulte la guía de aprovisionamiento de dispositivos.

Crear una nueva política

- Haga clic en Administración en el panel de navegación izquierdo y, a continuación, abra el menú desplegable Políticas y seleccione Políticas de MDM.

- Haz clic en Crear nueva política.

Imagen 1: Crear una nueva política MDM en NinjaOne

Aparece el editor modal del creador de políticas.

"Las políticas MDM admiten la herencia de políticas entre padres e hijos. El Rol que selecciones determinará qué políticas pueden seleccionarse como Política principal. Debe elegir un rol específico de MDM para crear una relación de política heredada específica de MDM. Consulte la sección Detalles de la política heredada para obtener más información.

Imagen 2: Crear una política MDM heredada en NinjaOne

- Introduce los detalles de la política y asegúrate de que el botón Política habilitada esté activado en la parte inferior del modal para habilitar la política.

- Haga clic en Guardar para crear la nueva política.

Detalles de la política heredada

La herencia de políticas es soportada por NinjaOne para políticas MDM. El Rol que selecciones determinará qué políticas pueden seleccionarse como Política principal. Para crear una relación de política principal-secundaria específica MDM, debes elegir un rol específico de MDM.

Si se utiliza la herencia de políticas, verá una etiqueta "heredada" en la nueva política con una opción para anular la configuración individual. Los ajustes que se anulen se etiquetarán para identificarlos, y podrás volver a los ajustes heredados cuando muevas el cursor sobre ellos.

Imagen 3: Revertir un valor de política anulado en NinjaOne

En la página Políticas de MDM en Administración, las políticas heredadas muestran una descripción bajo el nombre de la política para que pueda identificarlas fácilmente.

Imagen 4: Identificar una política heredada en NinjaOne

Notas importantes:

- Cuando una política principal incluye aplicaciones, configuraciones Wi-Fi o refuerzos de políticas de Android, las políticas heredadas no pueden eliminar esos elementos. Para impedir que cualquiera de esos elementos heredados se aplique dentro de la política heredada, hay que desactivarlos. Puedes desactivar un elemento editando la configuración.

- La desactivación cambia la columna de estado a "Inactivo" y la etiqueta "heredado" cambia a "Anulado"

Configurar la política

Seleccione una sección para obtener más información sobre las opciones de configuración:

Código de acceso

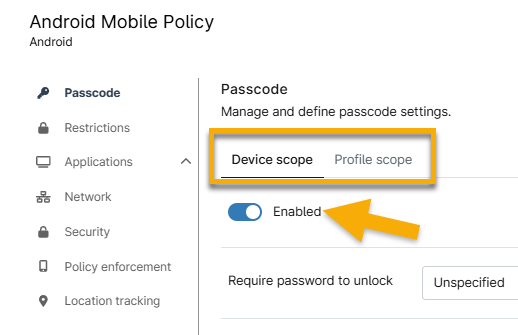

Haz clic en las dos pestañas de la parte superior de esta configuración para ver más opciones.

- Ámbito del dispositivo: Establece requisitos para la propiedad completa del dispositivo.

- Alcance del perfil: Establece los requisitos sólo para el perfil profesional del dispositivo.

Imagen 5: Habilitar reglas de código de acceso y definir el alcance en una política de NinjaOne Android MDM

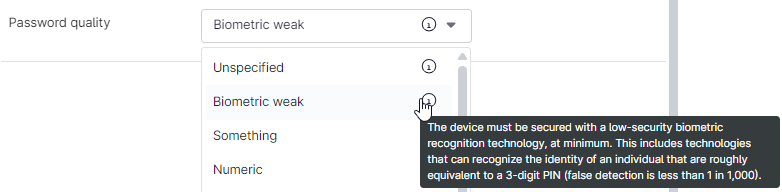

- Calidad de la contraseña (mueva el cursor sobre la información sobre herramientas para ver las especificaciones). Ten en cuenta que el ámbito no especificado va a quedar obsoleto y es posible que se te pida que cambies este valor.

Imagen 6: Descripción de la herramienta

- Exigir contraseña para desbloquear

- Longitud del historial:100 es el máximo permitido.

- Máximo de contraseñas fallidas para Wipe-100es el número máximo permitido de intentos fallidos antes de que se borren los datos del dispositivo.

- Antigüedad máximadel código de acceso (días)-3.650.000 es el número máximo de días permitido para el código de acceso.

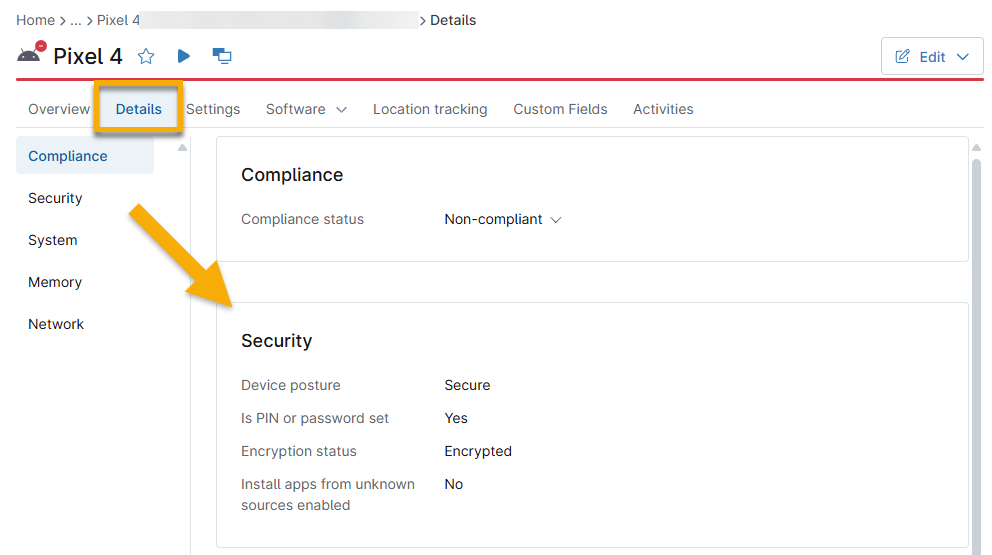

Cuando se configuran los ajustes del código de acceso, la sección Seguridad en Detalles del panel del dispositivo refleja si se ha aplicado un código de acceso y si es compatible.

Imagen 7: Datos de seguridad en el panel del dispositivo para Android

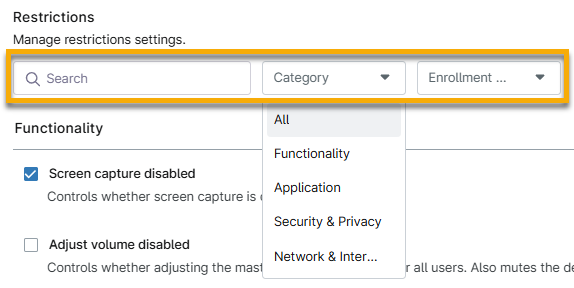

Restricciones

NinjaOne extrae la mayoría de las restricciones de políticas Android directamente de la API de gestión de Android; esta referencia proporciona la representación JSON y las definiciones. En esta sección, puedes controlar las siguientes restricciones:

- Funcionalidad

- Aplicación

- Redes e internet

- Seguridad y privacidad

Todas las restricciones se muestran en la categoría correspondiente; se pueden activar o desactivar marcando o desmarcando la casilla que se encuentra junto al nombre de la restricción. La configuración de la política se enviará a todos los dispositivos gestionados por la política.

Notas importantes:

- Solo se entregarán a un dispositivo los valores modificados respecto a su configuración por defecto. Los valores por defecto de una política representan cómo se comporta un dispositivo sin ninguna política MDM activada.

- Si el dispositivo se inscribió con un perfil de trabajo, las restricciones se aplicarán sólo a ese perfil.

Imagen 8: Gestionar las restricciones de los dispositivos Android

Puede utilizar la barra de búsqueda para encontrar restricciones específicas, o puede utilizar los desplegables Categoría y/o Tipo de inscripción (personal o propiedad de la empresa) para filtrar los resultados.

Imagen 9: Filtros de restricción para las políticas de Android

Aplicaciones

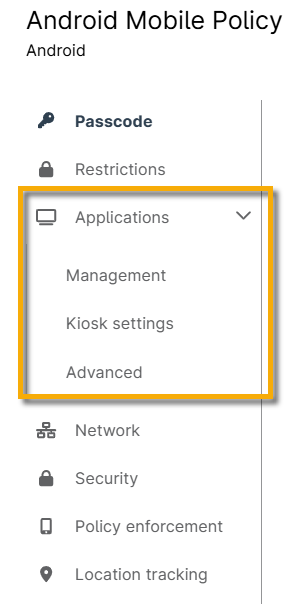

La sección Aplicaciones de la política de Android tiene tres pestañas, que describimos en esta sección: Managed Apps, Kiosk Settings, y Advanced.

Imagen 10: Fichas de la aplicación de políticas de Android

- En la pestaña Aplicación gestionada, se pueden seleccionar aplicaciones específicas para instalarlas o bloquearlas desde un dispositivo móvil.

- La pestaña Ajustes del quiosco permite habilitar el entorno nativo del quiosco de Android y mostrar todas las aplicaciones desplegadas (y únicamente las desplegadas) añadidas a la política asignada.

- En la pestaña Avanzado, puede añadir configuraciones para la gestión avanzada de funciones. Las configuraciones pueden permitir actividades de aplicaciones específicas para manejar una o más acciones o categorías del sistema. Un ejemplo puede ser establecer una aplicación predeterminada de Inicio/Lanzador.

Para obtener más información sobre cómo añadir y modificar estas aplicaciones, consulte MDM: Gestión de aplicaciones Android

Red

Primero, haz clic en Añadir nueva red Wi-Fi para configurar el SSID y la seguridad del Wi-Fi. A continuación, haga clic en el botón situado bajo Configuración del proxy para configurar manualmente un proxy de red.

Imagen 11: Configuración de la red de políticas de Android

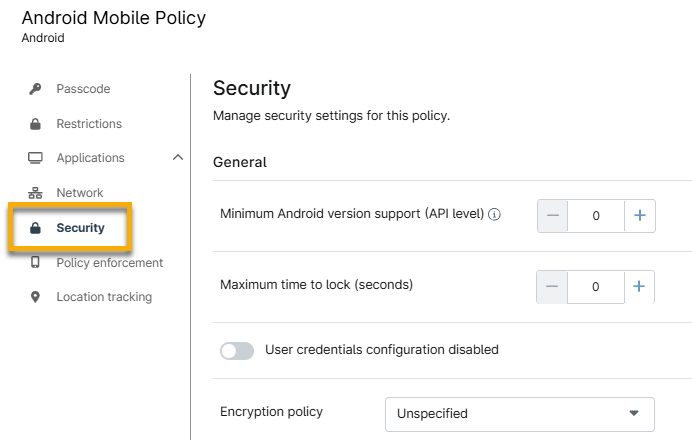

Seguridad

La sección Seguridad permite a los administradores del sistema cifrar el dispositivo, gestionar la configuración de los desarrolladores, definir cómo se mueven los datos para trabajar, etc.

Imagen 12: Configuración de la política de seguridad de Android

A continuación, describimos la mayoría de las opciones de configuración.

- Compatibilidad mínima con la versión de Android (nivel de API): El nivel mínimo permitido de la API de Android.

- Tiempo máximo antes del bloqueo Seleccione el número de segundos que deben transcurrir antes de que el dispositivo se bloquee y el usuario deba introducir la contraseña.

- Política de cifrado Habilitar la política para requerir una contraseña o no.

- Personalizaciones de protección de claves deshabilitadas Las personalizaciones de Keyguard bloquean elementos de la pantalla, como widgets, notificaciones, acceso a la cámara y otras herramientas mientras el dispositivo está bloqueado.

- Modo Batería conectada El modo de batería conectada para el que el dispositivo permanece encendido. Este ajuste fuerza a un dispositivo a que su pantalla permanezca encendida en determinadas condiciones (por ejemplo, enchufado a la corriente alterna, con carga inalámbrica o conectado a una conexión USB).

- Al utilizar este ajuste, se recomienda borrar TiempoMaximoAntesDelBloqueo para que el dispositivo no se bloquee mientras permanece encendido.

- Ajustes del desarrollador Esta configuración define si se permiten opciones de desarrollador como comportamientos del sistema, ajustes rápidos y arranque seguro. Para obtener más información sobre los ajustes de desarrollador de Android, consulta Configurar las opciones de desarrollador en el dispositivo | Android Studio | Desarrolladores de Android.

- Métodos de entrada permitidos: En los dispositivos Android gestionados, configure una lista de nombres de paquetes para los métodos de entrada o las aplicaciones de teclado.

- Extensión de etiquetado de memoria: Controla la Extensión de Etiquetado de Memoria (MTE), una implementación hardware de memoria etiquetada. Es compatible con en Android 14 y superiores.

- Enviar contenidos a aplicaciones de asistencia: Esta función permite proporcionar contenido contextual sobre la aplicación actual o el estado de la pantalla para ayudar a aplicaciones como Gemini, compatible con Android 15+.

- Desactívelo para evitar que se compartan contenidos.

- Cuentas permitidas para la protección de restablecimiento de fábrica: escribe todas las direcciones de correo electrónico de los administradores del dispositivo responsables de la protección de restablecimiento de fábrica (FRP). Cuando el dispositivo se restablezca de fábrica, uno de estos administradores deberá iniciar sesión con el correo electrónico y la contraseña de la cuenta de Google para desbloquearlo. Si no se especifican administradores, el dispositivo no proporcionará FRP.

- Reglas de clave privada: Configurar reglas de clave privada con paquetes opcionales. Cree y gestione múltiples reglas de clave privada definiendo patrones de URL, aplicaciones asociadas y alias de clave privada para una comunicación segura.

- Mensajería personalizada: configura el texto que se mostrará en un dispositivo en determinadas circunstancias. Estos mensajes admiten varios idiomas.

- Aparece un un breve mensaje de ayuda cuando una acción no está permitida.

- Aparece un mensaje largo de ayuda cuando una acción no está permitiday el usuario pulsa para obtener más información.

- Aparece un mensaje en la pantalla de bloqueo del dispositivo.

- Políticas de uso personal: Estos ajustes se limitan a los dispositivos con un perfil personal. Sólo afectan al perfil laboral.

- Políticas de perfiles cruzados aplicadas en el dispositivo. Permitir o bloquear la posibilidad de compartir datos entre diferentes políticas.

- Configuración de la actualización del sistema Esta es la política de actualización del sistema que controla cómo se aplican las actualizaciones del SO. Si el tipo de actualización es "por ventanas", la ventana de actualización también se aplicará automáticamente a las actualizaciones de aplicaciones de Play Store.

- Períodos de bloqueo (se pueden establecer varios): un período de tiempo que se repite anualmente y en el que se posponen las actualizaciones del sistema por aire (OTA) para "congelar" o detener la versión del sistema operativo que se ejecuta en un dispositivo. Para evitar que el dispositivo se bloquee indefinidamente, cada periodo de bloqueo debe estar separado por al menos 60 días.

- Si los periodos de bloqueo se heredan de otra política, cualquier cambio dentro de los periodos de bloqueo de la política secundaria anulará toda la sección de periodos de bloqueo

Aplicación de políticas

La aplicación de políticas permite establecer reglas que definen el comportamiento cuando una política no puede aplicarse a un dispositivo. Por ejemplo, puedes bloquear el acceso a un determinado ajuste en un perfil de trabajo o en todo el dispositivo durante un número determinado de días. Si algunos aspectos de la política no se aplican correctamente, existe la opción adicional de borrar el dispositivo.

Para aplicar el cumplimiento de políticas, haga clic en Añadir en la parte superior derecha de la tabla de políticas para buscar las políticas de cumplimiento que desea establecer.

Imagen 13: Configuración de la aplicación de políticas de Android

| Campo | Descripción |

| Nombre del ajuste | Selecciona la función que quieras bloquear. La tabla siguiente describe cada uno de estos ajustes. |

| Alcance de bloqueo | Bloquee el acceso a aplicaciones y datos en un dispositivo propiedad de la empresa o en un perfil de trabajo. Esta acción también desencadena una notificación dirigida al usuario con información (cuando sea posible) sobre cómo corregir el problema de conformidad. |

| Bloquear después de X días | Opcionalmente, establezca una fecha específica para que la configuración se bloquee [#] días después de guardar los cambios en la política. |

| Borrar después de X días | Una acción para restablecer un dispositivo propiedad de la empresa o eliminar un perfil profesional. |

| Conservar Frp | Opcionalmente, conserva la protección de restablecimiento de fábrica para los perfiles personales. |

Consulte la tabla siguiente para ver un resumen de cada ajuste.

| Nombre del ajuste | Descripción |

| Aplicaciones | Ajustes de las políticas aplicados a las aplicaciones. |

| Keyguard desactivado | Pantalla de bloqueo desactivada para pantallas primaria y/o secundaria. |

| Servicios de accesibilidad permitidos | Si el campo no está configurado, se puede utilizar cualquier servicio de accesibilidad. Si el campo está configurado, solo se podrán utilizar los servicios de accesibilidad de esta lista y el servicio de accesibilidad integrado en el sistema. En concreto, si el campo está vacío, solo se podrán utilizar los servicios de accesibilidad integrados en el sistema. Esto puede establecerse en dispositivos totalmente gestionados y en perfiles profesionales. Cuando se aplica a un perfil profesional, afecta tanto al perfil personal como al profesional. |

| Métodos de entrada permitidos | Si está presente, sólo se permiten los métodos de entrada proporcionados por los paquetes de esta lista. Si este campo está presente, pero la lista está vacía, sólo se permiten los métodos de entrada del sistema. |

| Nivel de API mínimo | Nivel de API de Android mínimo permitido |

| Proxy global recomendado | El proxy HTTP global independiente de la red. Normalmente, los proxies deben configurarse por red en Configuración de red. Sin embargo, para configuraciones poco habituales, como el filtrado interno general, puede ser útil un proxy HTTP global. Si el proxy no es accesible, el acceso a la red puede interrumpirse. El proxy global es solo una recomendación y algunas aplicaciones pueden ignorarlo. |

| Modo de ubicación | Grado de detección de localización habilitado. |

| Paquete VPN Always On | Especifica si se permite a la aplicación conectarse en red cuando la VPN no está conectada y activada. Este ajuste solo es compatible con dispositivos con Android 10 o superior. |

| Configuración Bluetooth deshabilitada | Si está habilitada la configuración de Bluetooth. |

| Política de cifrado | Configuración de cifrado. |

| Concesión de permisos | Concesión o denegación explícita de permisos para la aplicación. |

| Políticas de contraseña | Políticas de requisitos de contraseña. El campo Ámbito de la contraseña de la política puede establecerse en políticas diferentes para perfiles de trabajo o dispositivos totalmente gestionados. |

| Anulaciones de seguridad avanzadas | Las políticas de seguridad se establecen en valores seguros por defecto. NinjaOne no recomienda anular ninguno de los valores predeterminados para mantener la postura de seguridad de un dispositivo. |

| Políticas de uso personal | Políticas de gestión del uso personal en un dispositivo propiedad de la empresa. |

| Políticas de perfiles transversales | Determina si los datos de un perfil (personal o de trabajo) pueden compartirse con las aplicaciones del otro perfil. |

Una vez establecidas las políticas, puede editarlas o eliminarlas moviendo el cursor sobre la fila de la política y haciendo clic en el botón de la elipsis.

Imagen 14: Editar o eliminar una Configuración de aplicación de políticas de Android

Seguimiento de la localización

Consulte Seguimiento de ubicaciones MDM para obtener más información.

![]()

Imagen 15: Configuración del seguimiento de la ubicación de la política de Android