Argomento

Questo articolo spiega come utilizzare l'applicazione Vulnerability Importer in NinjaOne.

Ambiente

- Integrazioni NinjaOne

- Importatore di vulnerabilità generico

Descrizione

La gestione delle vulnerabilità per reti e sistemi è un processo continuo e iterativo che richiede attenzione costante e adattamento alle minacce e alle vulnerabilità emergenti. È una componente fondamentale della strategia complessiva di sicurezza informatica di un'organizzazione, che contribuisce a proteggere le risorse e i dati da potenziali violazioni e attacchi.

L'importatore acquisisce un file CSV (comma-separated values) contenente un elenco di vulnerabilità identificate da uno strumento di terze parti. Le vulnerabilità vengono mappate sui dispositivi gestiti da NinjaOne e segnalate in una dashboard e tramite lo stato di integrità del dispositivo. NinjaOne corregge le vulnerabilità quando si caricano nuove scansioni che non contengono più le vulnerabilità identificate in precedenza.

Guarda altri tutorial nella nostra libreria video.

Indice

Seleziona una categoria per saperne di più:

- Informazioni sull'integrazione delle vulnerabilità in NinjaOne

- Importare un file di vulnerabilità da scansionare

- Reimportare o sovrascrivere un file di vulnerabilità

- Eliminare un gruppo di scansione

- Trovare i dati relativi alle vulnerabilità in NinjaOne

- Automatizzazione del processo di importazione delle vulnerabilità

- Glossario

- Risorse aggiuntive

Informazioni sulle integrazioni delle vulnerabilità in NinjaOne

Tenere presente le seguenti note importanti:

- NinjaOne dispone attualmente di quattro integrazioni delle vulnerabilità in Amministrazione → App:

- Utilizza lo strumento di scansione dell'inventario per identificare le vulnerabilità confrontando le versioni del sistema operativo e delle applicazioni installate con il National Vulnerability Database (NVD). Lo strumento di scansione dell'inventario identificherà sia i dispositivi tradizionali gestiti che quelli non gestiti, dove gli endpoint vengono valutati regolarmente o continuamente per individuare le singole vulnerabilità.

- Integra i risultati delle tue scansioni delle vulnerabilità con NinjaOne per semplificare la correzione applicando gli aggiornamenti del sistema operativo e delle applicazioni di terze parti da un'unica piattaforma. L'integrazione include anche la visualizzazione delle vulnerabilità identificate in NinjaOne Patching.

- I dashboard dei dispositivi NinjaOne forniranno report sullo stato di integrità.

- La scansione delle vulnerabilità mapperà le colonne da un foglio di calcolo Excel o da un file .csv caricato. Il file caricato deve includere almeno una colonna per l'identificatore del dispositivo e una colonna per l'identificatore CVE.

Importare un file di vulnerabilità da scansionare

Per importare un file, procedi come segue:

- In NinjaOne, vai su Amministrazione → App → Installate oppure fai clic sull'icona del cluster nell'angolo in alto a destra della console e seleziona Visualizza tutte le app.

Figura 1: Visualizza le app in NinjaOne (clicca per ingrandire)

- Selezionare Importatore vulnerabilità. Se non si riesce a trovare questa app, fare clic su Aggiungi app e selezionarla dall'elenco per includerla nella pagina App .

- Fare clic su Abilita nell'angolo in alto a destra dell'app.

- Per creare un nuovo gruppo, fai clic su Crea gruppo di scansione. Un gruppo di scansione è una selezione specifica di elementi, ad esempio server o workstation.

Figura 2: App Vulnerability Importer → Pulsante Crea gruppo di scansione

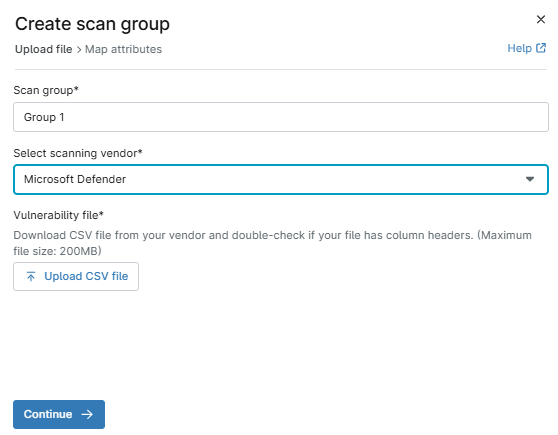

- Viene visualizzata la finestra modale Crea gruppo di scansione. Inserisci un identificatore univoco come nome per il gruppo di scansione.

- Dal menu a discesa Seleziona un fornitore di scansione, seleziona un fornitore di scansione. In questo modo potrai identificare l'origine della scansione.

- Se selezioni Altro, verrà visualizzato un nuovo campo dati in cui dovrai inserire un nome di riferimento per la fonte della scansione.

- Fare clic su Carica file CSV. Individuare e selezionare un file .csv (di dimensioni limitate a 200 MB) contenente i dati relativi alle vulnerabilità. È anche possibile automatizzare il caricamento delle vulnerabilità dalla Libreria di automazione.

- Fare clic su Continua per confermare gli attributi di mappatura dal file.

Figura 3: Creazione di un gruppo di scansione delle vulnerabilità → Modale Crea gruppo di scansione → Carica file

- La pagina successiva della finestra modale consente di mappare gli attributi. Dal menu a discesa Identificatore ID dispositivo , selezionare il titolo della colonna che contiene l'identificatore del dispositivo elencato nel file.

- Verrà visualizzato un nuovo menu a discesa per confermare il tipo di ID dispositivo. Selezionare l'opzione applicabile.

- Dal menu a discesa Identificatore ID CVE , selezionare la colonna con l'ID CVE.

- Fare clic su Fine.

Figura 4: Creazione di un gruppo di scansione delle vulnerabilità → Modalità Crea gruppo di scansione → Mappa attributi

Il file importato visualizzerà i dati della colonna associata nella griglia dell'importatore.

Se lo stato non è attivo, aggiorna la console per aggiornare lo stato e visualizzare il numero di vulnerabilità elaborate dal file.

Figura 5: Importatore di vulnerabilità → Colonna Stato e colonna Processo vulnerabilità (clicca per ingrandire)

Reimportare o sovrascrivere un file di vulnerabilità

Poiché la gestione delle vulnerabilità è continua, potrebbe essere necessario aggiornare gli elenchi CVE da importare nella console NinjaOne. A tal fine, procedere come segue:

- Nella console NinjaOne, vai su Amministrazione → App → Importatore vulnerabilità.

Si aprirà l'Importatore vulnerabilità, che mostrerà un elenco dei gruppi di scansione importati. - Spostare il cursore su una riga del gruppo di scansione per visualizzare il pulsante con i puntini di sospensione. Fare clic sul pulsante con i puntini di sospensione e selezionare Importa file.

Figura 6: Importatore vulnerabilità → Importa file (clicca per ingrandire)

- Viene visualizzata la finestra Importa file . Fare clic su Carica file CSV, quindi reimportare il file delle vulnerabilità.

- Se necessario, aggiorna la console per visualizzare gli aggiornamenti. Vengono sempre elencati i dati del file di importazione più recente.

Eliminare un gruppo di scansione

Per eliminare un gruppo di scansione, procedi come segue:

- Nella console NinjaOne, vai su Amministrazione → App → Importatore vulnerabilità.

Si aprirà l'Importatore vulnerabilità, che mostrerà un elenco di file .csv importati. - Spostare il cursore su una riga del gruppo di scansione per visualizzare il pulsante con i puntini di sospensione. Fare clic sul pulsante con i puntini di sospensione e selezionare Elimina gruppo.

Figura 7: Vulnerability Importer → Elimina gruppo (clicca per ingrandire)

Trovare i dati sulle vulnerabilità in NinjaOne

La scheda Vulnerabilità nei dashboard di sistema, organizzazione e dispositivo raggruppa i dati per CVE, con ogni riga della tabella del dashboard che rappresenta un singolo CVE e i relativi dispositivi. I dati vengono filtrati in base all'insieme di dispositivi visibili all'utente che effettua la chiamata, quindi il dashboard mostra solo il conteggio di tali dispositivi.

Figura 8: Dashboard → Dati sulle vulnerabilità

- La colonna Rimedio verrà compilata solo se si abilita lo strumento Patch Vulnerability Health. NinjaOne Vulnerability Management: Introduzione alla configurazione e all'impostazione .

- Facendo clic sul collegamento ipertestuale nella colonna ID CVE si aprirà una nuova pagina che fornisce informazioni sui rischi, il punteggio CVSS, informazioni sul gruppo di scansione, le fonti interessate, i dispositivi interessati e i riferimenti.

- È possibile visualizzare ed esportare i dati CVE associati a un dispositivo non gestito facendo clic sul numero nella colonna Dispositivi non gestiti. I dispositivi non gestiti rifletteranno i dati che NinjaOne non è riuscito a mappare su un dispositivo esistente.

- Accedere alla correzione delle vulnerabilità facendo clic sul collegamento ipertestuale KB correzioni . Verrà visualizzata la tabella dei dati delle patch del sistema operativo applicabile per eseguire l'azione.

Figura 9: Dashboard → Dettagli CVE → Correzione delle vulnerabilità

Automatizzazione del processo di importazione delle vulnerabilità

Nel tentativo di supportarvi in questo processo continuo e iterativo, abbiamo creato una serie di API per automatizzare il processo di importazione delle vulnerabilità. Per ulteriori informazioni, leggete Automatizzazione del processo di importazione delle vulnerabilità.

Glossario

Nella gestione delle vulnerabilità vengono comunemente utilizzati diversi acronimi per comunicare vari concetti, strumenti e processi. Di seguito è riportato un elenco di alcuni degli acronimi più frequentemente utilizzati nella gestione delle vulnerabilità. Per ulteriori termini utilizzati in NinjaOne e nel nostro Dojo, consultare l'articoloTerminologia NinjaOne.

| Termine | Definizione |

|---|---|

| CVE | "Common Vulnerabilities and Exposures" (Vulnerabilità e esposizioni comuni) Si tratta di una nomenclatura ampiamente utilizzata per le vulnerabilità di sicurezza informatica di dominio pubblico. |

| ID CVE | Si tratta di un identificatore univoco per uno specifico CVE. |

| CVSS | "Common Vulnerability Scoring System" (Sistema comune di valutazione delle vulnerabilità) Si tratta di un quadro standardizzato per la classificazione della gravità delle vulnerabilità di sicurezza. |

| CWE | "Common Weakness Enumeration" (Elenco comune delle debolezze) Si tratta di un sistema di classificazione delle debolezze e delle vulnerabilità del software. |

| DAST | "Dynamic Application Security Testing" (Test dinamico della sicurezza delle applicazioni) Si tratta di un processo di test di un'applicazione o di un prodotto software in uno stato operativo. |

| GDPR | "General Data Protection Regulation" (Regolamento generale sulla protezione dei dati) Si tratta di un regolamento del diritto dell'Unione Europea in materia di protezione dei dati e privacy nell'Unione Europea e nello Spazio Economico Europeo. |

| HIPAA | "Health Insurance Portability and Accountability Act" (Legge sulla portabilità e responsabilità dell'assicurazione sanitaria) Si tratta della legge statunitense volta a fornire standard di privacy per proteggere le cartelle cliniche dei pazienti e altre informazioni sanitarie. |

| IAM | "Gestione delle identità e degli accessi" Si tratta di un quadro di politiche e tecnologie che garantisce che le persone giuste abbiano accesso alle risorse appropriate. |

| IDS | "Sistema di rilevamento delle intrusioni" Si tratta di un dispositivo o di un'applicazione software che monitora una rete o dei sistemi alla ricerca di attività dannose o violazioni delle politiche. |

| IPS | "Sistema di prevenzione delle intrusioni" Si tratta di una tecnologia di sicurezza/prevenzione delle minacce di rete che esamina i flussi di traffico di rete per rilevare e prevenire gli exploit delle vulnerabilità. |

| NVD | "National Vulnerability Database" (link esterno) Si tratta dell'archivio del governo degli Stati Uniti contenente dati relativi alla gestione delle vulnerabilità basati su standard. |

| OWASP | "Open Web Application Security Project" Si tratta di una comunità online che produce articoli, metodologie, documentazione, strumenti e tecnologie nel campo della sicurezza delle applicazioni web. |

| PCI-DSS | "Payment Card Industry Data Security Standard" (Standard di sicurezza dei dati del settore delle carte di pagamento) Si tratta di una serie di standard di sicurezza progettati per garantire che tutte le aziende che accettano, elaborano, archiviano o trasmettono informazioni relative alle carte di credito mantengano un ambiente sicuro. |

| SAST | "Static Application Security Testing" (Test statico di sicurezza delle applicazioni) Si tratta di un processo di test dell'applicazione dall'interno verso l'esterno, esaminandone il codice sorgente, il codice byte o il codice binario. |

| SIEM | "Gestione delle informazioni e degli eventi di sicurezza" Si tratta di soluzioni che forniscono analisi in tempo reale degli avvisi di sicurezza generati dalle applicazioni e dall'hardware di rete. |

| SOC | "Security Operations Center" (Centro operativo di sicurezza) Si tratta di un'unità centralizzata che si occupa delle questioni di sicurezza a livello organizzativo e tecnico. |

Risorse aggiuntive

Per ulteriori informazioni sulla gestione delle vulnerabilità in NinjaOne, consultare le seguenti risorse:

- Introduzione alla gestione delle vulnerabilità in NinjaOne

- Stati di integrità e definizioni delle icone(regolare il livello di gravità CVSS delle vulnerabilità dei dispositivi per indicarne l'impatto sull'integrità dei dispositivi).

- Script di esempio per l'importazione delle vulnerabilità