Sujet

La gestion des vulnérabilités pour les réseaux et les systèmes est un processus itératif continu qui nécessite une attention constante et une adaptation aux menaces et vulnérabilités émergentes. Il s'agit d'un élément essentiel de la stratégie globale de cybersécurité d'une organisation, qui contribue à protéger les actifs et les données contre les violations et les attaques potentielles.

Si vous devez analyser des vulnérabilités génériques (produits autres que Qualys, Rapid7, Tenable ou CrowdStrike), découvrez comment installer et configurer l'importateur de vulnérabilités ici.

Veuillez soumettre vos demandes d'amélioration via notre site web ici.

Environnement

Vulnérabilité NinjaOne

Index

- Télécharger ou créer le groupe d'analyse pour NinjaOne

- Activer l'intégration de l'analyse Spotlight de CrowdStrike dans NinjaOne

- Afficher les vulnérabilités associées à une organisation

Télécharger ou créer le groupe d'analyse pour NinjaOne

Pour utiliser la fonctionnalité Vulnerability Importer dans NinjaOne, vous devez télécharger un fichier CSV vers NinjaOne. Votre fichier CSV doit contenir une colonne avec les identifiants des appareils et une colonne avec les identifiants CVE et les vulnérabilités correspondantes.

CrowdStrike Spotlight fournit une aide pour la communication des données dans sa documentation d'assistance : Guide technique complémentaire sur les vulnérabilités CrowdStrike Falcon Spotlight v3.2+.docx

Activer l'intégration de l'analyse CrowdStrike Spotlight dans NinjaOne

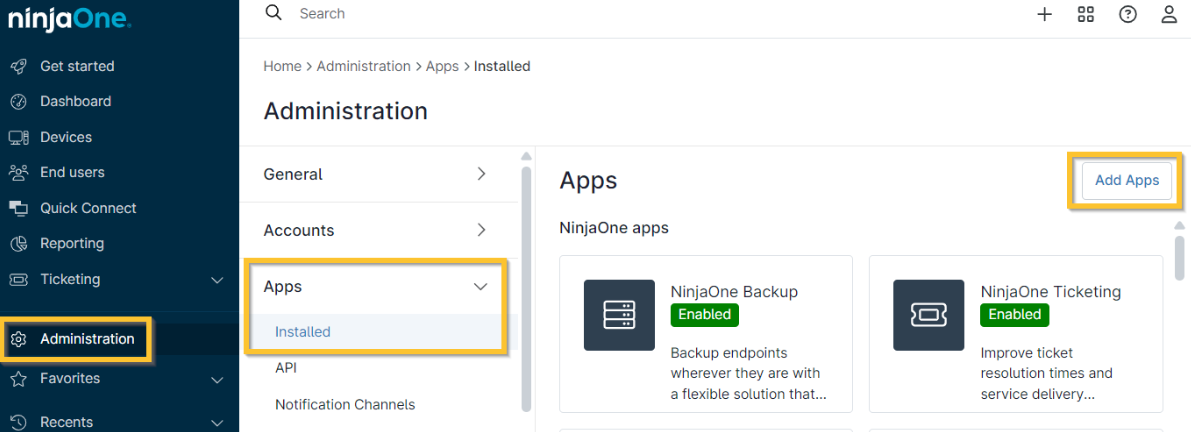

- Dans NinjaOne, accédez à Administration → Applications → Installées et cliquez sur Ajouter des applications dans le coin supérieur droit de la page.

Figure 1 : Administration → Applications → Installées → Ajouter des applications

- Recherchez et sélectionnez l'application CrowdStrike Spotlight (vous pouvez utiliser le champ de recherche en haut de la fenêtre modale). Cliquez sur Continuer dans la fenêtre modale de confirmation et l'application sera téléchargée sur la page Applications.

- Vous serez automatiquement redirigé vers la page des paramètres de l'application CrowdStrike Spotlight. Cliquez sur Activer dans le coin supérieur droit.

Figure 2 : Administration → Applications → CrowdStrike Spotlight → Activer

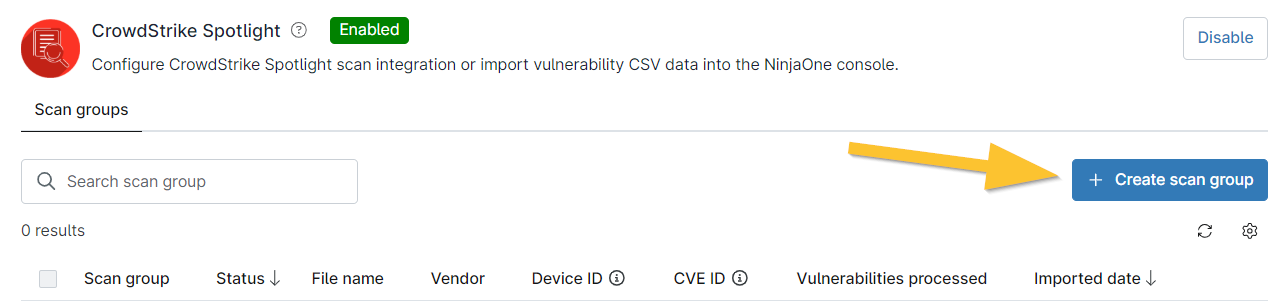

- Pour créer un nouveau groupe, cliquez sur Créer un groupe d'analyse à droite de l'importateur. Un groupe d'analyse est un regroupement spécifique lié à des éléments particuliers, tels que des serveurs, des postes de travail, etc.

Figure 3 : Application CrowdStrike Spotlight → Bouton Créer un groupe d'analyse

- L'éditeur Créer un groupe d'analyse s'affiche sous forme de fenêtre modale. Entrez un nom pour le groupe d'analyse.

- Dans la liste déroulante Sélectionner un fournisseur d'analyse, sélectionnez un fournisseur d'analyse. Cela vous aidera à identifier l'origine de la source d'analyse. Si vous sélectionnez « Autre », un nouveau champ de données s'affiche dans lequel vous devez entrer un nom de source d'analyse à titre de référence.

- Cliquez sur Télécharger le fichier CSV. Accédez à un fichier .csv (taille maximale : 200 Mo) contenant des données de vulnérabilité, puis sélectionnez-le.

- Cliquez sur Continuer pour confirmer les attributs de mappage du fichier.

Figure 4 : Création d'un groupe d'analyse de vulnérabilité → Modalité Créer un groupe d'analyse

- La page suivante de la fenêtre modale vous permet de mapper les attributs. Dans la liste déroulante supérieure (Identifiant de l'appareil), sélectionnez le titre de la colonne qui contient l'identifiant de l'appareil répertorié dans le fichier.

- Une nouvelle liste déroulante s'affiche pour confirmer le type d'ID de périphérique. Sélectionnez l'option appropriée dans la liste déroulante.

- Dans la troisième liste déroulante (Identifiant CVE), sélectionnez la colonne contenant l'ID CVE.

- Cliquez sur Terminer.

Figure 5 :Création d'un groupe d'analyse de vulnérabilité → Modalité Créer un groupe d'analyse → Mapper les attributs

Le fichier importé s'affiche dans la grille de l'importateur avec les données des colonnes associées.

Si votre statut n'est pas actif, actualisez votre console pour mettre à jour le statut et afficher le nombre de vulnérabilités traitées à partir du fichier.

Afficher les vulnérabilités associées à une organisation

Pour savoir comment afficher et gérer les vulnérabilités détectées dans NinjaOne, veuillez consulter notre page Gestion des vulnérabilités ici.