Tema

La gestión de vulnerabilidades para redes y sistemas es un proceso continuo e iterativo que requiere una atención constante y la adaptación a las amenazas y vulnerabilidades emergentes. Es un componente fundamental de la estrategia global de ciberseguridad de una organización, ya que ayuda a proteger los activos y los datos frente a posibles brechas y ataques.

Si necesita analizar vulnerabilidades genéricas (productos distintos de Qualys, Rapid7, Tenable o CrowdStrike), aprenda a instalar y configurar el importador de vulnerabilidades aquí.

Envíe sus solicitudes de mejora a través de nuestro sitio web aquí.

Entorno

Vulnerabilidad de NinjaOne

Índice

- Descargar o crear el grupo de análisis para NinjaOne

- Habilite la integración del escaneo CrowdStrike Spotlight en NinjaOne

- Ver vulnerabilidades asociadas a una organización

Descargar o crear el grupo de análisis para NinjaOne

Para utilizar la función Importador de vulnerabilidades en NinjaOne, debe cargar un archivo CSV en NinjaOne. El archivo CSV debe contener una columna con los ID de los dispositivos y otra con los ID CVE y las vulnerabilidades correspondientes.

CrowdStrike Spotlight proporciona asistencia para informar sobre los datos en su documentación de soporte: Guía técnica del complemento de vulnerabilidades de CrowdStrike Falcon Spotlight v3.2+.docx

Habilite la integración de escaneo de CrowdStrike Spotlight en NinjaOne

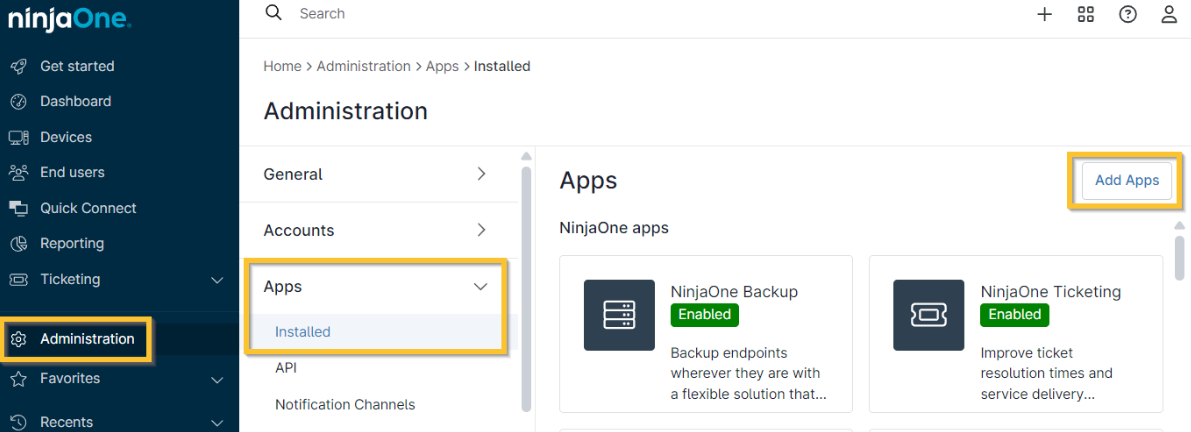

- En NinjaOne, vaya a Administración → Aplicaciones → Instaladas y haga clic en Añadir aplicaciones en la esquina superior derecha de la página.

Figura 1: Administración → Aplicaciones → Instaladas → Añadir aplicaciones

- Busque y seleccione la aplicación CrowdStrike Spotlight (puede utilizar el campo de búsqueda en la parte superior del modal). Haga clic en Continuar en el modal de confirmación y se descargará en la página Aplicaciones.

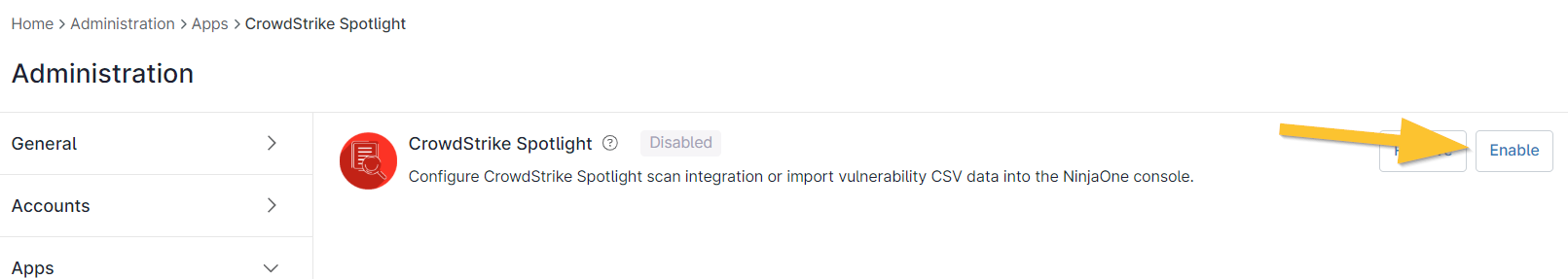

- Se le redirigirá automáticamente a la página de configuración de la aplicación CrowdStrike Spotlight. Haga clic en Habilitar en la esquina superior derecha.

Figura 2: Administración → Aplicaciones → CrowdStrike Spotlight → Habilitar

- Para crear un nuevo grupo, haga clic en Crear grupo de análisis en la parte derecha del importador. Un grupo de análisis es una agrupación específica relacionada con elementos concretos, como servidores, estaciones de trabajo, etc.

Figura 3: Aplicación CrowdStrike Spotlight → Botón Crear grupo de análisis

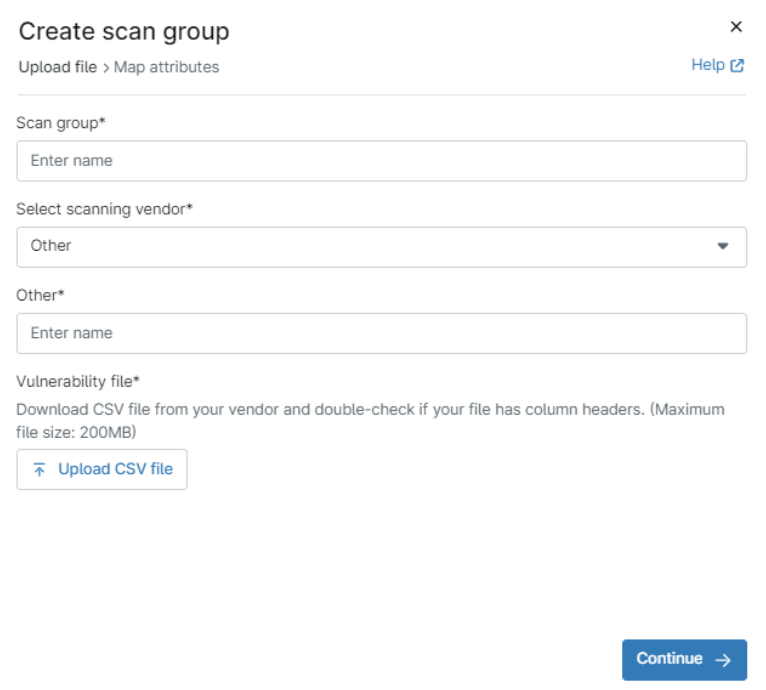

- El editor Crear grupo de análisis se muestra como una ventana modal. Introduzca un nombre para el grupo de análisis.

- En la lista desplegable Seleccionar un proveedor de análisis, seleccione un proveedor de análisis. Esto le ayudará a identificar el origen del análisis. Si selecciona «Otro», aparecerá un nuevo campo de datos en el que deberá introducir un nombre de origen del análisis para referencia.

- Haga clic en Cargar archivo CSV. Busque y seleccione un archivo .csv (con un tamaño máximo de 200 MB) que contenga datos de vulnerabilidades.

- Haga clic en Continuar para confirmar los atributos de asignación del archivo.

Figura 4: Creación de un grupo de análisis de vulnerabilidades → Modalidad Crear grupo de análisis

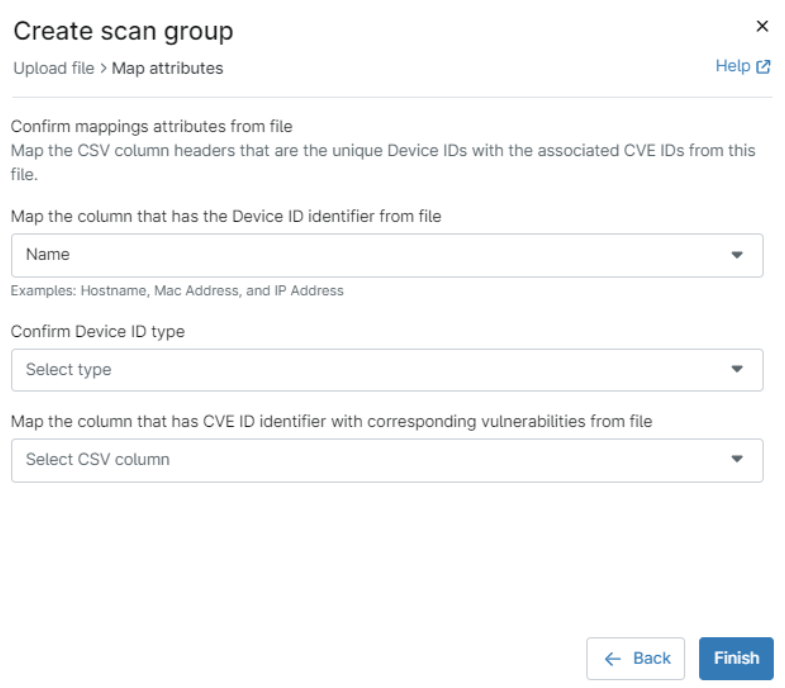

- La página siguiente del modal le permite asignar los atributos. En la lista desplegable superior (Identificador de ID de dispositivo), seleccione el título de la columna que contiene el identificador del dispositivo que figura en el archivo.

- Aparecerá un nuevo menú desplegable para confirmar el tipo de ID del dispositivo. Seleccione la opción correspondiente en el menú desplegable.

- En la tercera lista desplegable (Identificador de ID de CVE), seleccione la columna con el ID de CVE.

- Haga clic en Finalizar.

Figura 5:Creación de un grupo de análisis de vulnerabilidades → Modalidad Crear grupo de análisis → asignar atributos

El archivo importado se muestra en la cuadrícula del importador con los datos de las columnas asociadas.

Si su estado no es activo, actualice la consola para actualizar el estado y ver el número de vulnerabilidades procesadas desde el archivo.

Ver vulnerabilidades asociadas a una organización

Para obtener información sobre cómo ver y gestionar las vulnerabilidades encontradas en NinjaOne, consulte nuestra página Gestión de vulnerabilidades aquí.