Thema

NinjaOne hat einige grundlegende API-Sätze implementiert, die in diesem Artikel in JSON-Darstellungen beschrieben sind. Wir arbeiten daran, mit zukünftigen Versionen weitere APIs zu veröffentlichen.

Umgebung

- Android OS

- NinjaOne MDM

Beschreibung

Um mehr über die Android Management API (AMAPI) zu erfahren, lesen Sie bitte die Android-Entwicklerdokumentation.

- Android-Anwendungs-Endpunkt

- Delegierter Umfang

- Gewährte Berechtigungen

- Gerätekonnektivitätsverwaltung

- Verwaltung des Schutzes vor Zurücksetzen auf Werkseinstellungen (FRP)

- Zugängliche Track-IDs

- Benutzerdefinierte Benachrichtigungen

- Immer auf VPN-Paket

Android-Anwendung Endpunkt:

{{server}}/ws/mdm/application/android/{packageName}Der oben genannte Endpunkt wurde erstellt, um die folgenden Daten abzurufen.

- Anzeige einer Liste der Berechtigungen für diese Anwendung (packageName), einschließlich Laufzeit.

- Zeigen Sie die neueste Vorabversion und App-Transfers für jede App an, für die der Zugriff gewährt wurde.

- Gibt ein appTracks-Array mit Paketdaten zurück.

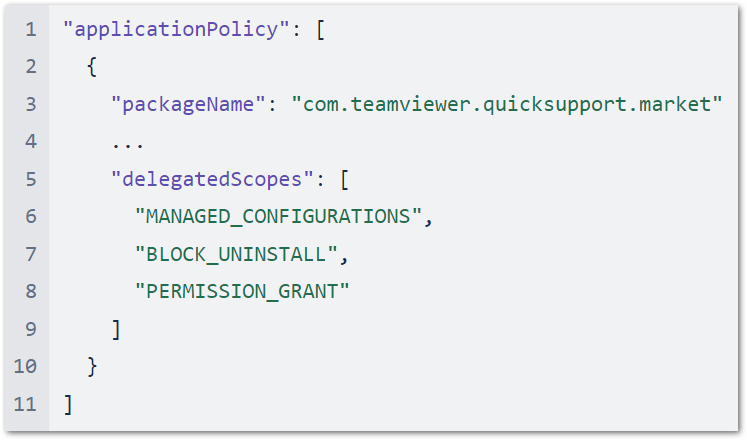

Delegierter Umfang:

Legen Sie die DelegatedScope-Felder in einer Android-Richtlinienanwendung fest. Diese bieten zusätzliche Berechtigungen für die betroffenen Anwendungen. Delegierte Bereiche sind eine API mit Mehrfachauswahl, mit der einer Anwendung in den Einstellungen für Richtlinien/Anwendungen/Apps ein oder mehrere delegierte Bereiche für zusätzliche Funktionen auf dem Gerät gewährt werden können.

Scopes können auf mehrere Anwendungen angewendet werden, mit Ausnahme von SECURITY_LOGS, CERT_SELECTION und NETWORK_ACTIVITY_LOGS, die jeweils nur an eine App delegiert werden können.

| Enums | |

|---|---|

DELEGATED_SCOPE_UNSPECIFIED | Es wurde kein Delegierungsumfang angegeben. |

CERT_INSTALL | Gewährt Zugriff auf die Installation und Verwaltung von Zertifikaten. |

VERWALTETE_KONFIGURATIONEN | Gewährt Zugriff auf die Verwaltung von verwalteten Konfigurationen. |

BLOCK_UNINSTALL | Gewährt Zugriff zum Blockieren der Deinstallation. |

PACKAGE_ACCESS | Gewährt Zugriff auf den Status des Paketzugriffs. |

ENABLE_SYSTEM_APP | Gewährt Zugriff zum Aktivieren von Systemanwendungen. |

NETWORK_ACTIVITY_LOGS | Gewährt Zugriff auf Netzwerkaktivitätsprotokolle. Erlaubt der delegierten Anwendung, die Methoden setNetworkLoggingEnabled, isNetworkLoggingEnabled und retrieveNetworkLogs aufzurufen. Dieser Bereich kann an maximal eine Anwendung delegiert werden. Unterstützt für vollständig verwaltete Geräte unter Android 10 und höher. Unterstützt für ein Arbeitsprofil unter Android 12 und höher. Wenn die Delegierung unterstützt und festgelegt ist, wird NETWORK_ACTIVITY_LOGS ignoriert. |

SECURITY_LOGS | Gewährt Zugriff auf Sicherheitsprotokolle. Erlaubt der delegierten Anwendung, die Methoden setSecurityLoggingEnabled, isSecurityLoggingEnabled, retrieveSecurityLogs und retrievePreRebootSecurityLogs aufzurufen. Dieser Bereich kann an maximal eine Anwendung delegiert werden. Unterstützt für vollständig verwaltete Geräte und Geräte im Eigentum des Unternehmens mit einem Arbeitsprofil unter Android 12 und höher. Wenn die Delegierung unterstützt und festgelegt ist, wird SECURITY_LOGS ignoriert. |

CERT_SELECTION | Gewährt Zugriff auf die Auswahl von KeyChain-Zertifikaten im Namen der anfordernden Anwendungen. Sobald die Berechtigung erteilt wurde, empfängt die delegierte Anwendung DelegatedAdminReceiver#onChoosePrivateKeyAlias. Erlaubt der delegierten Anwendung, die Methoden grantKeyPairToApp und revokeKeyPairFromApp aufzurufen. Es kann höchstens eine Anwendung geben, die über diese Delegierung verfügt. choosePrivateKeyRules muss leer sein, und privateKeySelectionEnabled hat keine Auswirkung, wenn die Zertifikatsauswahl an eine Anwendung delegiert wurde. |

Beispiel Nutzlast

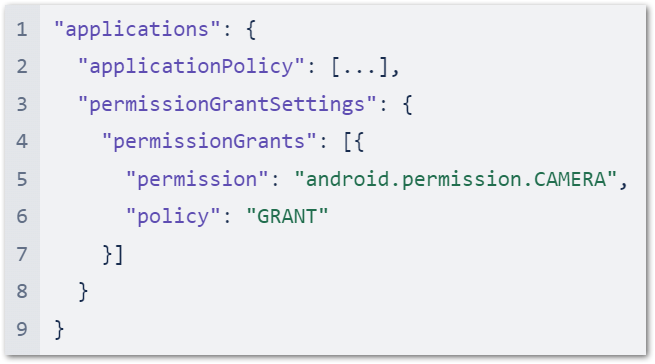

Gewährte Berechtigungen:

Konfigurieren Sie die Android-Berechtigungsrichtlinie und ihren Gewährungsstatus für die Anwendungskonfiguration:alluser-choice (d. h. Aufforderung) oder deny.

| Methoden | |

|---|---|

| "permission" | Zeichenfolgen Dies ist die Android-Berechtigung oder -Gruppe, beispielsweise: android.permission. READ_CALENDARandroid.permission_group.CALENDAR. |

| "policy" | enum (PermissionPolicy) Dies ist die Richtlinie für die Gewährung der Berechtigung, zum Beispiel: GRANT |

Beispiel Nutzlast

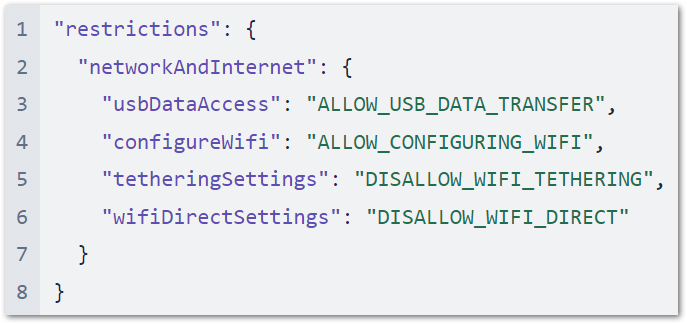

Gerätekonnektivität verwalten:

Steuerung der Gerätekonnektivität wie WLAN, USB-Datenzugriff, Tastatur-/Mausverbindungen und mehr.

| Methoden | |

|---|---|

| "usbDataAcess" | enum (UsbDataAccess) Hiermit wird gesteuert, welche Dateien und/oder Daten über USB auf Geräten im Eigentum des Unternehmens übertragen werden können. |

| "configureWifi" | enum (ConfigureWifi) Hiermit werden die Berechtigungen für die Wi-Fi-Konfiguration gesteuert. Je nach gewählter Option hat der Benutzer volle, eingeschränkte oder keine Steuerung über die Konfiguration von Wi-Fi-Netzwerken. |

| "wifiDirectSettings" | enum (Con figureWifi) Dies steuert, welc he Dateien und/oder Daten über USB auf Geräten im Eigentum des Unternehmens übertragen werden können."wifiDirectSettings"enum (WifiDirectSettings) Dies steuert die Berechtigungen für die Konfiguration von WLAN. Je nach eingestellter Option hat der Benutzer vollständige, eingeschränkte oder keine Kontrolle über die Konf |

| "tetheringSettings" | enum (TetheringSettings) Dies steuert die Tethering-Einstellungen. Basierend auf dem eingestellten Wert wird dem Benutzer die Verwendung verschiedener Formen des Tetherings teilweise oder vollständig untersagt. |

Beispiel Nutzlast

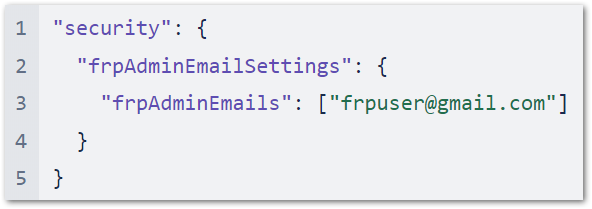

Verwalten des Schutzes vor Zurücksetzen auf Werkseinstellungen (FRP):

Die FRP-Verwaltung ermöglicht es Systemadministratoren, ein bestimmtes Google-Konto einzugeben, das die FRP-E-Mail auf Geräten überschreibt, die auf unbefugte Weise zurückgesetzt werden (z. B. Wiederherstellung, erneutes Flashen, zu viele falsche Passwortversuche usw.). Sobald dies über eine Eingabezeichenfolge in "Richtlinie/Sicherheit" unter dem Titel "Für den Schutz vor Zurücksetzen auf Werkseinstellungen zugelassene Konten" festgelegt wurde, kann nur dieses Konto zum Entsperren eines zurückgesetzten Geräts verwendet werden.

| Als bewährte Vorgehensweise empfiehlt NinjaOne, diese gebundenen Konten nicht mit Benutzern zu verknüpfen. |

| Methoden | |

|---|---|

| "frpAdminEmails[]" | zeichenfolge- E-Mail-Adressen von Geräteadministratoren für den Schutz bei Werksrücksetzungen. Wenn das Gerät auf die Werkseinstellungen zurückgesetzt wird, muss sich einer dieser Administratoren mit der E-Mail-Adresse und dem Passwort des Google-Kontos anmelden, um das Gerät zu entsperren. Wenn keine Administratoren angegeben sind, bietet das Gerät keinen Schutz bei Werksrücksetzungen. |

Beispiel Nutzdaten

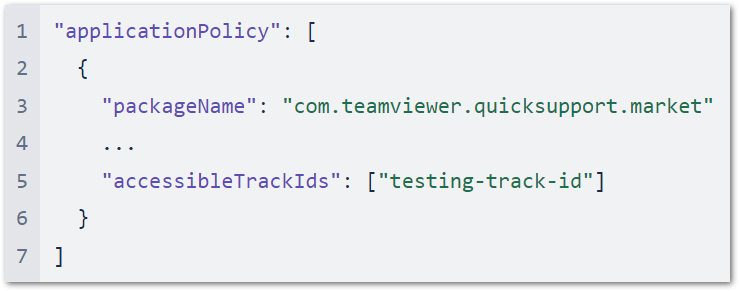

Zugängliche Track-IDs:

Wählen Sie die Track-ID für eine Anwendung in einer beliebigen Android MDM-Richtlinie aus. Die in der Antwort enthaltene Liste appTrackInfo[] enthält für die angegebenen Anwendungen Folgendes:

trackId: Die eindeutige Kennung des Titels, die aus derreleaseTrackIdin der URL der Seite in der Play Console übernommen wird, auf der die Titelinformationen der App angezeigt werden.trackAlias: Der für Menschen lesbare Name des Titels, der in der Play Console geändert werden kann.

Um einen geschlossenen Track auf dem Gerät eines Nutzers zu installieren, geben Sie die accessibleTrackIds in der Richtlinie für das Gerät an.

Beispiel für Nutzdaten

Benutzerdefinierte Benachrichtigungen:

Erlauben Sie Organisationen, eine benutzerdefinierte Sperrbildschirm-Nachricht festzulegen, mit der Administratoren besser kommunizieren können, warum etwas blockiert ist.

| Methoden | |

|---|---|

| "deviceOwnerLockScreenInfo" | objekt (UserFacingMessage) Informationen zum Geräteeigentümer, die auf dem Sperrbildschirm angezeigt werden sollen. |

| "shortSupportMessage" | objekt (UserFacingMessage) Eine Nachricht, die dem Nutzer im Einstellungsbildschirm angezeigt wird, wenn die Funktionalität vom Administrator deaktiviert wurde. Wenn die Nachricht länger als 200 Zeichen ist, kann sie abgeschnitten werden. |

| "longSupportMessage" | objekt (UserFacingMessage) Eine Nachricht, die dem Benutzer im Einstellungsbildschirm der Geräteadministration angezeigt wird. |

| "localizedMessages" | zuordnung (Schlüssel: Zeichenfolge, Wert: Zeichenfolge) Eine Zuordnung, die Paare aus "Gebietsschema, Meldung" enthält, wobei "Gebietsschema" ein gültiger BCP 47-Sprachcode ist, z. B. en-US, es-ES oder fr. |

| "defaultMessage" | zeichenfolge Die Standardnachricht, die angezeigt wird, wenn keine lokalisierte Nachricht angegeben ist oder das Gebietsschema des Nutzers mit keiner der lokalisierten Nachrichten übereinstimmt. Eine Standardnachricht muss angegeben werden, wenn lokalisierte Nachrichten bereitgestellt werden. |

Beispiel Nutzlast

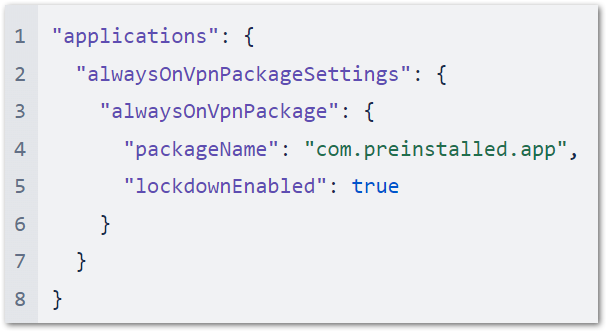

Immer auf VPN-Paket:

Konfigurieren Sie die Felder "AlwaysOnVpnPackage " in einer Android-Richtlinie.

| Methoden | |

|---|---|

| "packageName" | zeichenfolge Der Paketname der VPN-Anwendung. |

| "lockdownEnabled" | boolesche Untersagt die Nutzung von Netwerken, wenn keine VPN-Verbindung besteht. |

Beispiel Nutzlast