On trouve des terminaux dans une grande variété de secteurs et d’environnements, mais nous nous concentrerons sur les terminaux dans les environnements informatiques. Cet article présente une vue d’ensemble des terminaux, de leur utilité et de la manière dont vous pouvez mieux les gérer et les protéger au sein de votre entreprise.

Qu’est-ce qu’un terminal ?

Un terminal est un dispositif qui se connecte physiquement au réseau et auquel le réseau peut accéder. Les terminaux sont les composants situés à l’extrémité d’un canal de communication avec le réseau et sont utilisés pour échanger des données dans les deux sens.

Les différents types de terminaux sont les suivants :

- Ordinateurs de bureau

- Ordinateurs portables

- Postes de travail

- Tablettes

- Appareils mobiles

- Serveurs

- Machines virtuelles

- Appareils IdO

Qu’est-ce qu’un terminal API ?

Un terminal API n’est pas considéré comme un terminal informatique traditionnel. Une API est une passerelle qui permet le passage d’informations entre deux systèmes. Certaines API vous permettront même de vous connecter à des logiciels ou à des intégrations externes. Une API est une application de connexion qui permet aux données de circuler dans les deux sens, mais il ne s’agit pas d’un terminal physique. Même si les API ne sont pas des terminaux physiques, il est toujours important de suivre les dernières bonnes pratiques en matière de sécurité des API afin de garantir la protection de vos données. Un guide vidéo intitulé « Qu’est-ce qu’un point de terminaison d’API ? » est disponible.

Apprenez les bases de la gestion des API avec le guide complet de NinjaOne.

Qu’est-ce qui n’est pas un terminal ?

Parmi les autres appareils informatiques courants qui ne sont pas des terminaux figurent les appareils d’entrée et les appareils d’infrastructure. Les dispositifs d’infrastructure, qui se composent d’un serveur, d’un routeur, d’un contrôleur d’interface réseau (NIC), d’un commutateur, d’un concentrateur et d’un modem, sont utilisés directement pour la surveillance du réseau.

En fait, tout dispositif intermédiaire n’est pas considéré comme un « terminal », puisqu’il ne fait que transmettre une conversation entre deux dispositifs. Comme son nom l’indique, un « terminal » doit être le résultat final de la communication entre les appareils.

Néanmoins, il y a toujours des exceptions à la règle. Un routeur, par exemple, peut être considéré comme un terminal lorsque

- Il permet aux utilisateurs de configurer leurs paramètres sur une interface web.

- Il exécute des services réseau qui communiquent avec d’autres appareils.

- Il fait partie d’un réseau maillé, peer-to-peer ou VPN qui utilise le cryptage de bout en bout.

Il convient toutefois de noter que ces considérations sont rares et ont des limites. Ainsi, à toutes fins utiles, il est préférable de considérer tous les routeurs comme des équipements installés chez le client (CPE) plutôt que comme des terminaux.

Les équilibreurs de charge et les réseaux de stockage sont d’autres périphériques de réseau qui ne sont généralement pas considérés comme des terminaux.

Quel est l’objectif d’un terminal ?

Les terminaux sont des ordinateurs qui permettent aux utilisateurs de saisir, de recevoir ou de manipuler des informations. Sans terminaux, les utilisateurs n’auraient aucun moyen direct de communiquer avec le réseau ou d’accéder aux données qu’il contient. Ils communiquent des informations vers et depuis le réseau.

Au sein d’une entreprise, les terminaux sont utilisés à des fins de productivité et pour contrôler ou manipuler activement les activités de l’entreprise. Ces appareils sont essentiels pour que les membres d’une entreprise puissent s’acquitter de leurs responsabilités professionnelles et sont généralement le principal outil qu’ils utilisent. La gestion des terminaux est un processus conçu dans ce but.

Qu’est-ce que la gestion des terminaux ?

Le gestion des terminaux consiste à surveiller, remédier et sécuriser les terminaux dans un environnement informatique. Le nombre de terminaux au sein des entreprises continue d’augmenter, les entreprises gérant en moyenne 135 000 terminaux.

Il est essentiel pour une entreprise de garder une trace de tous les terminaux connectés à son réseau. Un point d’accès sain contribue au bien-être et au succès global de l’environnement informatique d’une entreprise, tandis qu’un terminal malsain et vulnérable peut être la porte d’entrée de toute une série de problèmes qui peuvent faire boule de neige dans le reste de l’entreprise.

Comment fonctionne la gestion des terminaux ?

La gestion des terminaux peut se faire sur place ou à distance (télégestion). Cependant, la télégestion basée sur l’informatique dématérialisée a gagné en popularité en raison de sa commodité et de sa facilité d’utilisation. Gartner prévoit que plus de 90 % des clients utiliseront un outil de gestion des terminaux basé sur le cloud d’ici 2025.

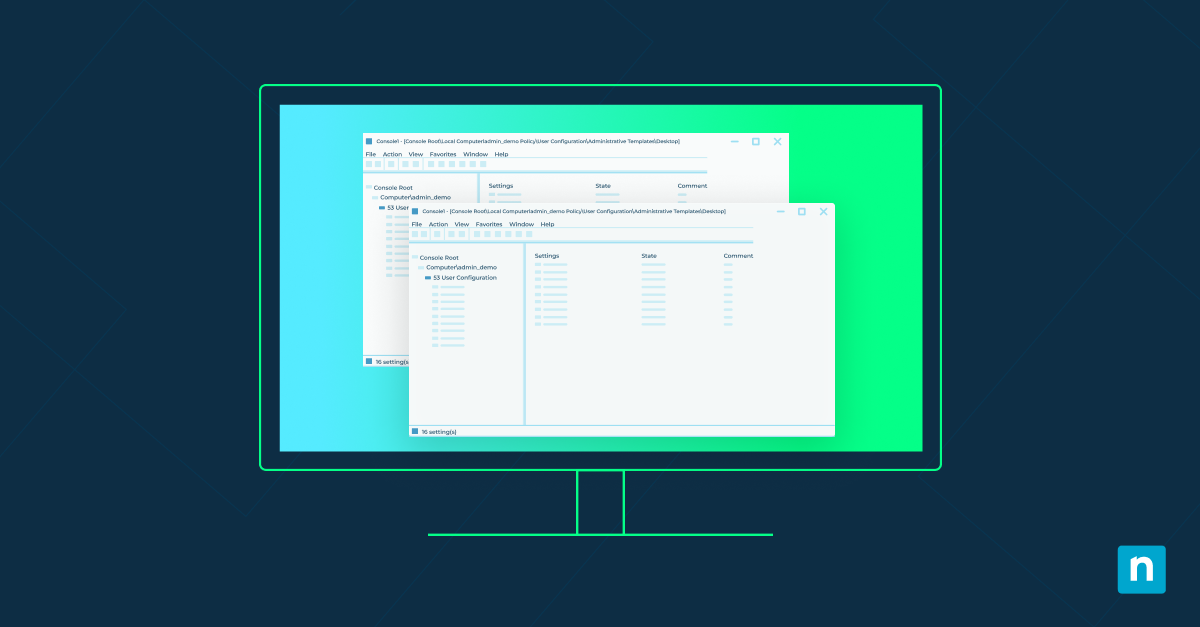

Le processus de gestion des terminaux consiste tout d’abord à localiser tous les terminaux au sein d’une entreprise. Avec NinjaOne, un agent est placé sur ces terminaux. Cela vous permet d’accéder et de contrôler efficacement diverses actions de surveillance et de maintenance sur un terminal. Une fois l’agent installé sur les terminaux, ceux-ci pourront se connecter à la console centrale de gestion des terminaux. Depuis la console, vous pouvez effectuer des tâches de surveillance et de gestion dans un affichage unifié à guichet unique.

Importance de la sécurisation des terminaux

Selon Statista, le marché mondial de la sécurité des terminaux devrait atteindre plus de 16 milliards de dollars en 2024 et devrait croître dans les années à venir. C’est ce que souligne le dernier « Guide to Endpoint Security Concepts » de Gartner Research, qui affirme que les terminaux sont souvent l’aspect le plus vulnérable de tout parc informatique en raison de la complexité de leur sécurisation. Pensez-y : Il existe un grand nombre de terminaux différents, chacun avec des systèmes d’exploitation et des types différents. Il est pratiquement impossible de les sécuriser tous correctement.

C’est ce que les cybercriminels tentent d’exploiter. D’un point de vue criminel, l’attaque réussie d’un terminal peut potentiellement conduire à la compromission du réseau informatique, ce qui permet en fin de compte de réaliser des gains financiers plus importants. Les rançongiciels, en particulier, peuvent devenir le point d’entrée indispensable dans un réseau d’entreprise par ailleurs sécurisé.

Les cyberattaquants devenant de plus en plus sophistiqués, les logiciels antivirus traditionnels ne suffisent plus à réduire le risque d’exploitation de vos terminaux. Il est essentiel que votre entreprise adopte une approche plus proactive et plus complète de la gestion et de la sécurité des terminaux.

La sécurité des terminaux figure parmi les cinq principes fondamentaux de la sécurité informatique que tout chef d’entreprise doit connaître.

→ Téléchargez notre guide gratuit dès aujourd’hui.

5 bonnes pratiques de gestion des terminaux

1. Gérer tous les terminaux de l’entreprise

Le processus de gestion des terminaux est plus efficace si l’on s’assure que chaque terminal est pris en compte, surveillé et géré. Lors de la mise en place initiale du logiciel de gestion des terminaux, identifiez systématiquement tous les terminaux de votre entreprise et veillez à ce que le logiciel soit configuré pour découvrir de nouveaux terminaux.

2. Contrôler en temps réel

Les données en temps réel concernant les terminaux vous permettent de savoir exactement ce qui se passe sur un terminal à un moment donné. Vous pouvez surveiller l’état, la sécurité et l’efficacité de vos terminaux afin de garantir des performances optimales et de les protéger contre d’éventuelles cyberattaques.

3. Maintenir une visibilité totale

Assurez-vous de pouvoir consulter l’état de tous vos terminaux à un seul endroit, par exemple dans une console unifiée. Cela vous permet d’obtenir rapidement des informations sur les terminaux de votre environnement informatique sans avoir à passer d’un écran à l’autre.

4. Appliquer l’automatisation dans la mesure du possible

Comme les enjeux sont généralement moindres lorsqu’il s’agit de gérer les terminaux, la gestion des terminaux se nourrit de l’automatisation informatique. Automatisez la gestion des correctifs, la maintenance des terminaux, le déploiement de logiciels et bien plus encore en utilisant une solution de gestion des terminaux comme NinjaOne.

5. Remédier rapidement aux problèmes

Un problème sur un terminal peut avoir un effet boule de neige et provoquer une série d’autres problèmes, c’est pourquoi il est important de remédier rapidement aux problèmes dès qu’ils sont identifiés. Les terminaux servent également de passerelle vers l’ensemble du réseau. Il est donc important de s’assurer qu’ils sont en bonne santé et protégés afin que les acteurs de la menace ne puissent pas tirer parti d’un système faible.

Comment protéger les terminaux ?

Comme les terminaux donnent aux utilisateurs un accès direct au réseau informatique de votre entreprise, ils représentent un risque pour la sécurité de l’ensemble de votre environnement informatique. Si l’un de ces terminaux tombait entre les mains d’un pirate informatique, celui-ci pourrait potentiellement causer des dégâts à l’ensemble de votre entreprise. Le Forum économique mondial a constaté dans son récent rapport Insight que 54 % des organisations n’ont pas une compréhension suffisante des vulnérabilités cybernétiques dans leur chaîne d’approvisionnement. C’est peut-être ce qui explique que 41 % de ces entreprises aient déclaré avoir subi un incident matériel au cours des 12 derniers mois.

Les terminaux peuvent être protégés par la sécurité des terminaux. La sécurité des terminaux est le processus de protection des terminaux par le durcissement des appareils, l’atténuation des vulnérabilités et la sécurisation du système d’exploitation. Découvrez-en plus sur les mesures spécifiques que vous pouvez prendre pour améliorer votre processus de sécurité des terminaux.

Défis en matière de sécurité des terminaux

- Manque de visibilité. Il est important que vous travailliez avec une société de gestion des terminaux de confiance comme NinjaOne pour obtenir une visibilité complète de l’ensemble de votre infrastructure informatique. Cela vous permet de détecter les menaces et d’y remédier le plus rapidement possible.

- Ressources limitées. La gestion des terminaux peut être gourmande en ressources, en particulier lorsqu’il s’agit de gérer un grand nombre d’actifs. Il est fortement recommandé de travailler avec un fournisseur qui propose une solution légère mais fiable.

- La complexité. Si vous êtes une grande entreprise informatique, la sécurité des terminaux peut devenir complexe.

- Un paysage des menaces en constante évolution. Chaque jour, les cybercriminels cherchent de nouveaux moyens d’exploiter les vulnérabilités de vos terminaux.

Stratégies de sécurité des terminaux

Les entreprises, quelle que soit leur taille, doivent élaborer une stratégie globale de sécurité des terminaux en fonction de leurs besoins spécifiques, de leurs objectifs généraux et de leur budget informatique. Néanmoins, certains éléments clés doivent être pris en compte.

- Contrôles de sécurité, y compris les logiciels anti-malware, les pare-feu et les systèmes de détection d’intrusion. Envisagez également d’évaluer les avantages du principe du moindre privilège, afin que les utilisateurs n’aient accès qu’aux outils nécessaires à leur travail.

- Utilisez l’authentification multifactorielle (MFA). L’authentification MFA est un moyen simple mais excellent d’améliorer la sécurité des terminaux. Il réduit considérablement le risque d’accès non autorisé et ajoute une couche supplémentaire de sécurité à tous vos terminaux.

- Les solutions de détection et réponse des terminaux (EDR) peuvent renforcer votre stratégie de sécurité. NinjaOne propose ici un guide gratuit de 26 pages sur tout ce qu’il faut savoir sur l’EDR.

- Gestion proactive des correctifs. La mise à jour régulière de vos systèmes d’exploitation et de vos applications professionnelles contribue à une bonne cyberhygiène, ce qui permet d’améliorer la sécurité des terminaux.

- Des évaluations régulières des risques vous aident à identifier les faiblesses de vos stratégies actuelles et les domaines à améliorer.

- Une politique claire en matière de BYOD. De plus en plus d’entreprises appliquent des politiques BYOD qui permettent aux employés d’utiliser leurs propres ordinateurs, smartphones et autres appareils pour le travail. Veillez à ce que leurs appareils (et inévitablement les données de votre entreprise !) soient correctement sécurisés afin d’éviter toute attaque.

- Formation des employés. Incluez tous les membres de l’équipe de votre organisation, des employés de base aux cadres supérieurs.

Comment élaborer une bonne stratégie de sécurité des terminaux

- Identifiez les actifs de votre entreprise. Vous ne savez pas ce que vous ne savez pas. La première étape de l’élaboration d’une stratégie efficace de sécurité des terminaux consiste à identifier vos actifs les plus précieux et le niveau de protection dont chacun d’entre eux a besoin.

- Comprenez votre profil de menace. Déterminer les solutions de sécurité les plus appropriées pour chaque bien identifié. (N’oubliez pas de tenir compte de votre budget).

- Concevoir une approche de sécurité à plusieurs niveaux. Il est fortement recommandé de mettre en œuvre plusieurs niveaux de sécurité pour réduire le risque d’attaque.

- Tester et évaluer. Testez et validez régulièrement votre stratégie de sécurité des terminaux pour vous assurer qu’elle protège correctement votre réseau.

Gérez les terminaux de votre entreprise avec NinjaOne

Le gestionnaire complet de terminaux de NinjaOne simplifie et optimise la façon dont vous surveillez et gérez les terminaux de votre entreprise. Il est basé à 100 % sur l’informatique en nuage et consolide de nombreux produits ou outils des équipes informatiques en une seule solution.

Si vous souhaitez passer à NinjaOne, demandez un devis gratuit, inscrivez-vous à un essai gratuit de 14 jours ou regardez une démonstration.