Pontos principais

- Segurança de dispositivos/pontos de extremidade: Proteja todos os endpoints com descoberta de ativos, gerenciamento de patches, varredura de vulnerabilidades, resposta a ameaças em tempo real, criptografia, controles de senhas e fortalecimento de endpoints para reduzir a superfície de ataque.

- Segurança de rede: Fortaleça sua infraestrutura de TI com controle de acesso, firewalls, antimalware, análise comportamental, DLP, segmentação, VPNs, confiança zero, sandboxing e proteção de dispositivos móveis para bloquear o acesso não autorizado.

- Segurança de aplicativos: Proteja os aplicativos com DevSecOps, SDLC seguro, aplicação regular de patches em ferramentas de código aberto, automação, criptografia, testes de penetração e autenticação forte, incluindo MFA e políticas de senha.

- Segurança de dados: Proteja dados confidenciais por meio de classificação, criptografia em repouso e em trânsito, backups, planejamento de recuperação, controles de acesso, gerenciamento de contas privilegiadas, auditorias de estado de segurança e detecção de anomalias.

- Segurança do usuário: Reduza o risco de erro humano com simulações de phishing, MFA, aplicação de HTTPS, gerenciamento de chaves/tokens de API, limitação de acesso público, verificações de antecedentes de funcionários e treinamento contínuo de conscientização sobre segurança.

Seguir uma lista de verificação de segurança de TI torna mais fácil para as equipes de TI defender proativamente as organizações das ameaças existentes e, ao mesmo tempo, prever o que os agentes de ameaças poderão fazer no futuro. Como profissional de TI, você também precisa considerar a praticidade de suas estratégias e do orçamento de TI para gerenciar e prosperar nessa rápida transformação digital.

Considerando que apenas 15% das organizações estão otimistas de que as habilidades e a educação cibernéticas melhorarão significativamente nos próximos dois anos (Fórum Econômico Mundial, Global Cybersecurity Outlook 2024), é essencial que seu MSP ou empresa de TI realize auditorias regulares de segurança de TI para garantir que não haja lacunas em sua estratégia de segurança existente.

É aí que entramos. Elaboramos este guia abrangente sobre a melhor lista de verificação de segurança de TI para proteger sua empresa. Ao realizar suas auditorias de segurança de TI, você pode passar pela lista de verificação de segurança de TI para garantir que cobriu todos os “ts” e pontuou todos os “is” e protegeu sua organização o máximo possível contra várias ameaças cibernéticas.

🖥️ Fortaleça suas defesas contra ataques cibernéticos.

→ Faça o download gratuito da Lista de verificação de segurança cibernética para MSPs

Índice

- A importância da avaliação de riscos de segurança

- Quais são as vantagens de usar uma lista de verificação de segurança de TI?

- Como faço para criar uma lista de verificação de segurança de TI?

- Protegendo seu ativo: Criação de sua lista de verificação de segurança de TI

- Segurança de dispositivos/pontos de extremidade

- Segurança de rede

- Segurança de aplicativos

- Segurança de dados

- Segurança do usuário

- Proteção de seus ativos: Definição das funções

- Identificar

- Proteção

- Detectar

- Responder

- Recuperar

- Práticas recomendadas de segurança cibernética

- Como o NinjaOne apoia sua lista de verificação de segurança de TI

Como faço para criar uma lista de verificação de segurança de TI?

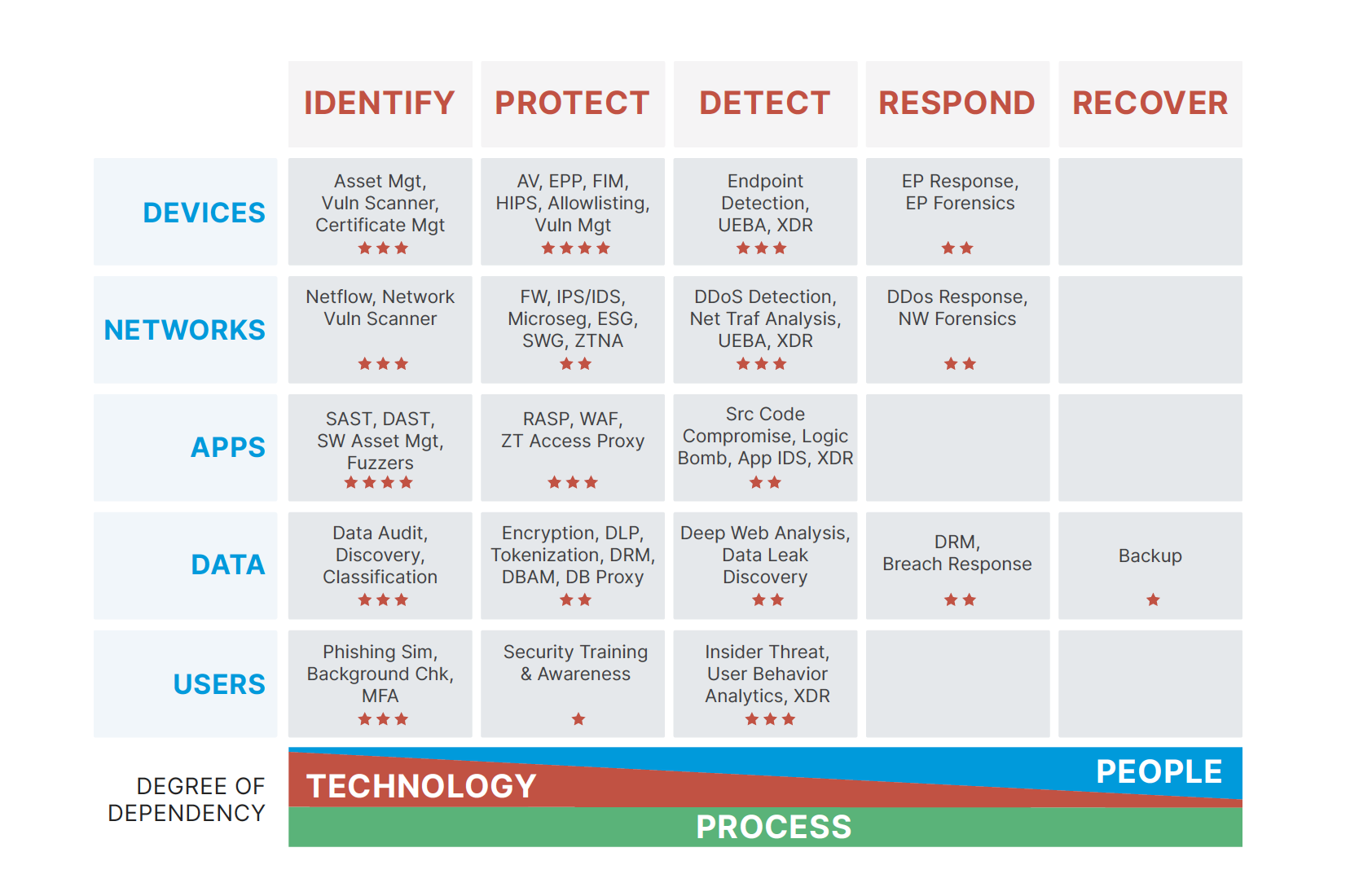

Recomendamos seguir a Matriz de Defesa Cibernética, desenvolvida inicialmente por Sounil Yu e inspirada na Estrutura de Segurança Cibernética do NIST. Esta grade 5×5 ajuda os profissionais de TI a navegar habilmente no cenário da segurança cibernética. A aparência é mais ou menos assim

Como você pode ver, a grade compreende duas dimensões: função e ativos. Sua organização deve responder adequadamente a cada interseção para obter a melhor segurança de TI.

Vamos detalhar melhor esses conceitos.

ATIVOS

| Dispositivos | Aplicativos | Redes | Dados | Usuários | |

| Descreve/Cobre | Estações de trabalho, servidores, telefones, tablets, etc. Confira este guia sobre dispositivos de endpoint para obter uma lista completa. | Todos os softwares (e suas interações). Você também pode contar outros aplicativos em sua rede de TI, incluindo quaisquer integrações que sua empresa de TI use. | Todas as conexões que fluem entre os dispositivos. Considere a possibilidade de criar uma topologia de rede para ajudar a identificar os vários elementos de sua rede. | Conteúdo em repouso, em trânsito ou em uso. Você pode ler um guia mais detalhado sobre dados em repouso aqui. | Qualquer pessoa que use qualquer um desses ativos. |

FUNÇÕES

| Identificar | Proteger | Detectar | Responder | Recuperação | |

| Descreve/Cobre | Faça um inventário de todos os seus ativos. Se possível, inclua qualquer métrica de suas superfícies de ataque, resiliência de segurança cibernética de base e avaliação de risco. | Como sua organização atualmente evita ou limita o impacto das ameaças cibernéticas? Isso inclui gerenciamento de patches, proteção de endpoints, mitigação de vulnerabilidades, etc. | Determine como sua empresa descobre incidentes ou eventos de ameaças. | Como você reage a esses eventos encontrados em “Detect”? | Quais processos estão em vigor para retornar às operações normais? Isso inclui seu plano de recuperação de desastres. |

Abaixo da grade, há o grau de dependência. Isso mostra um continuum de quanta tecnologia ou pessoas cada função depende. A função identificada é a que mais depende da tecnologia. À medida que você se move para a direita na grade, cada função depende menos dela, enquanto a dependência de cada função consecutiva das pessoas aumenta. Nos contínuos de tecnologia e pessoas, há uma dependência constante do processo.

Você deve ter as pessoas, a tecnologia e os processos necessários para realizar cada uma dessas funções.

Quais são as vantagens de usar uma lista de verificação de segurança de TI?

O uso de uma lista de verificação de segurança de TI ajuda a garantir que todas as suas bases estejam cobertas e que seu ambiente de TI esteja protegido. Ao abordar cada componente, você não deixa pedra sobre pedra e protege todos os componentes da sua tecnologia contra ameaças cibernéticas.

A importância da avaliação de riscos de segurança

Há muitas ameaças aos sistemas de TI, desde malware até erros humanos. Embora a sabedoria convencional nos faça acreditar que os hackers são a única fonte de problemas em potencial, deixamos de reconhecer as vulnerabilidades que se tornam presentes com ameaças internas, governança de dados de ficiente ou outros fatores que determinam a integridade dos dados.

Os riscos são altos para a segurança cibernética, independentemente de você estar no setor de TI ou em qualquer outro setor.

- De uma perspectiva de cenário de ameaças. A cada dia, os criminosos se tornam mais sofisticados e procuram maneiras de explorar as vulnerabilidades de sua organização. Na verdade, os especialistas preveem que o custo dos ataques cibernéticos à economia global chegará a US$ 10,5 trilhões até o final de 2024(Forbes).

- De uma perspectiva de segurança da informação. Os dados são, sem dúvida, o ativo mais valioso atualmente, e os hackers querem roubá-los (geralmente por meio de ransomware) para obter uma vantagem significativa sobre você. Isso explica por que os especialistas da Gartner recomendam que os CISOs invistam em várias ferramentas que criem resiliência de dados e implementem o gerenciamento de vulnerabilidades (Gartner, Top Eight Cybersecurity Predictions for 2024).

- Do ponto de vista do fornecedor de software. É altamente recomendável que os MSPs e MSSPs trabalhem com um fornecedor de software que ofereça proteção completa para toda a rede de TI. Se possível, procure um fornecedor de software que aproveite a automação para liberar os técnicos de TI para que eles possam se concentrar em projetos estratégicos de maior valor.

Ainda não está convencido? Vamos dar uma olhada em alguns números.

- Espera-se que o custo global do crime cibernético atinja US$ 13,82 trilhões até 2028 (Statistica). Isso inclui danos e destruição de dados, perda de produtividade, roubo de propriedade intelectual, fraude e dados hackeados, entre outros.

- As organizações com uma equipe de resposta a incidentes e a lista de verificação de segurança de TI adequada podem economizar cerca de US$ 1,5 milhão em custos de violação de dados em comparação com empresas sem essas auditorias(IBM).

- A Agência de Infraestrutura de SegurançaCibernética & (CISA) divulgou recentemente 21 alertas de sistemas de controle industrial apenas para julho de 2024 sobre os vários problemas de segurança, vulnerabilidades e explorações que envolvem atualmente o setor de TI.

A realização de uma avaliação de risco de segurança de TI permite que você (ou um terceiro) examine seus sistemas, processos e tecnologias para identificar riscos em seu ambiente que um agente de ameaça poderia explorar

Durante a avaliação, as ferramentas são usadas para fazer uma avaliação de vulnerabilidade em sua rede. Essa avaliação inclui testes de penetração, auditoria do comportamento do usuário e tentativas falsas de phishing. Depois que essas vulnerabilidades são identificadas, é gerado um relatório listando as vulnerabilidades. Em seguida, sua organização pode corrigi-los. O relatório de avaliação de risco de segurança de TI fornece fatos concretos e evidências do que está faltando na segurança cibernética da sua organização.

Proteja sua organização contra ameaças com um plano claro.

Faça o download deste guia gratuito sobre os 5 principais fundamentos de segurança de TI.

Proteger seus ativos: Criação de sua lista de verificação de segurança de TI

Antes de analisar cada ativo e sua lista de verificação específica, vale a pena observar que algumas estratégias podem se sobrepor. É por isso que a maioria dos especialistas em TI recomenda trabalhar com um fornecedor de software confiável que ofereça os recursos necessários.

Além disso, embora tenhamos tentado ser o mais minuciosos possível, essas listas de verificação não devem ser consideradas regras rígidas. Sinta-se à vontade para ajustá-las de acordo com suas necessidades específicas e seu orçamento.

1. Segurança de dispositivos/pontos de extremidade

A segurança de dispositivos ou endpoints visa a proteger seus sistemas e ativos nos dispositivos ou endpoints. Se esses ativos forem vazados ou comprometidos, eles poderão causar um grande impacto em sua organização. Os controles de segurança de endpoints incluem acesso controlado, criptografia de unidades, gerenciamento de senhas, AV gerenciado e aprovação de dispositivos.

Considerações para sua lista de verificação de segurança de endpoint

- Descoberta e inventário de ativos. Você precisa de informações em tempo real sobre seus endpoints e todos os softwares instalados em cada um deles. Uma forte segurança de endpoint sempre começa com a identificação de cada dispositivo em todo o seu patrimônio de TI. Essa visibilidade o ajuda a detectar e corrigir facilmente qualquer problema de desempenho.

- Gerenciamento de patches: A instalação das versões mais recentes de software em seus dispositivos mantém sua rede de TI saudável. O NinjaOne, classificado como o número 1 em gerenciamento de patches, simplifica esse processo automatizando cada etapa para que você possa se concentrar em outras tarefas.

- Varredura de vulnerabilidades. Você deve verificar regularmente se há vulnerabilidades em seus dispositivos. Isso é especialmente importante se você gerencia vários dispositivos.

- Resposta a ameaças em tempo real. Como você minimiza o impacto das ameaças detectadas? Sua estratégia de segurança de TI deve ter vários protocolos para reduzir as interrupções nos negócios.

- Segurança gerenciada de endpoints. Pode ser mais econômico trabalhar com um fornecedor de gerenciamento de endpoints, como a NinjaOne, para proteger seus dispositivos. Dito isso, se você preferir fazer isso por conta própria, certifique-se de que pode identificar e monitorar seus endpoints, gerenciar adequadamente suas políticas e atualizações e responder às ameaças o mais rápido possível.

O endpoint hardening é uma prática essencial em qualquer estratégia de segurança de TI.

Faça o download gratuito desta lista de verificação de proteção de endpoints para reduzir sua superfície de ataque.

2. Segurança de rede

A rede da sua organização fornece acesso a todos os elementos da infraestrutura de TI, portanto, é fundamental implementar uma segurança de rede eficaz. Isso é feito por meio de segmentação de rede, controle de acesso, sandboxing e confiança zero.

Considerações para sua lista de verificação de segurança de rede

- Controle de acesso. Certifique-se de que somente usuários autorizados tenham acesso a informações confidenciais. Isso faz parte do seu controle de acesso à rede (NAC) e garante a segurança, a conformidade e a integridade da sua rede, aplicando regras que determinam quem pode acessar qual ponto de dados em um determinado momento.

- Software antimalware. Essas soluções detectam, impedem e removem softwares mal-intencionados de seu dispositivo, desde vírus a worms e cavalos de Troia. É melhor escolher um software antimalware com técnicas sofisticadas, como detecção baseada em comportamento e sandboxing. (Você pode conferir nosso artigo sobre as Melhores soluções para proteção contra malware aqui).

- Segurança de aplicativos. Garanta que todos os softwares instalados em seus dispositivos de endpoint estejam protegidos durante todo o seu ciclo de vida. O objetivo principal é evitar o roubo ou o sequestro de dados dentro do aplicativo. Dependendo de suas necessidades, isso pode ocasionalmente incluir a lista branca de aplicativos. (Um vídeo em Protegendo seu ambiente: A Guide to Windows Application Whitelisting está disponível)

- Análise comportamental. Um subconjunto da análise de dados, a análise comportamental (também conhecida como análise do comportamento de usuários e entidades) tenta prever o comportamento humano. Ele identifica padrões e tendências em seus usuários finais e o notifica automaticamente sobre qualquer atividade suspeita. Isso é fundamental para detectar quaisquer vulnerabilidades.

- Prevenção contra perda de dados (DLP). Defina padrões claros para evitar o compartilhamento, a transferência ou o uso inseguro ou inadequado de dados confidenciais. Todas as estratégias de DLP incluem treinamento regular em segurança cibernética para que todos os membros da equipe aprendam a proteger as informações de identificação pessoal (PII) de suas organizações.

- Firewalls. Um firewall filtra o tráfego de entrada e saída com base em regras de segurança predeterminadas. Como o próprio nome sugere, é uma barreira entre uma rede confiável e uma desconhecida. O administrador do firewall define as regras para permitir ou bloquear pacotes de dados ou nós de rede. (É altamente recomendável que você leia sobre como configurar seu firewall).

- Segurança de dispositivos móveis. A segurança de dispositivos móveis protege todos os dispositivos móveis em seu patrimônio de TI. Isso envolve a proteção de dados confidenciais e a prevenção de qualquer acesso não autorizado à rede corporativa.

- Segmentação de rede. Isso divide (ou segmenta) sua rede em partes menores para melhorar o desempenho e a segurança. Ao controlar a quantidade de tráfego que flui em cada segmento, você pode melhorar a eficiência operacional, limitar os danos causados por ataques cibernéticos e proteger os dispositivos vulneráveis.

- VPN. Uma rede privada virtual protege uma conexão de rede, especialmente ao usar redes públicas. As VPNs criptografam seu tráfego de Internet e ajudam a disfarçar sua identidade on-line. Isso reduz significativamente o risco de terceiros rastrearem suas atividades on-line e roubarem dados. (Escrevemos outro guia sobre as 8 práticas recomendadas de VPN para melhorar sua segurança para obter mais orientações)

3. Segurança de aplicativos

A segurança de aplicativos envolve a implementação de recursos de segurança para proteger contra invasores no nível do aplicativo. Esses recursos incluem autenticação, autorização, criptografia e registro.

Considerações sobre a lista de verificação de segurança do aplicativo

- DevSecOps. Também conhecido como abordagem shift-left, o DevSecOps é uma extensão do modelo DevOps que ajuda a equipe de desenvolvimento a integrar a segurança em todas as fases do desenvolvimento de software em seu ambiente de TI.

a NinjaOne criou sua própria lista de verificação de DevOps, listando as 7 práticas recomendadas para implantação de software.

- Gerenciamento seguro do SDLC. O processo de gerenciamento do ciclo de vida de desenvolvimento de software (SDLC) seguro abrange o ciclo de vida do produto do ponto de vista da segurança. Ele garante que todos os aplicativos sejam desenvolvidos e mantidos adequadamente, criados em um ambiente seguro usando as práticas recomendadas e entregues com segurança aos clientes.

- Vulnerabilidades de código aberto. O uso de ferramentas de código aberto pode expor você a muitas vulnerabilidades, apesar de suas vantagens. Se sua organização usa essas ferramentas, é melhor criar estratégias para atualizações e correções regulares para minimizar os riscos.

- Automação: Sempre que possível, aproveite a automação de TI para tarefas simples e demoradas. Isso não apenas reduz o risco de erro humano, mas também permite que você otimize seus processos de negócios.

- Criptografia. Os dados em repouso e em trânsito devem ser criptografados, especialmente se você gerencia dados confidenciais. Nos dias de hoje, é inaceitável que as PII sejam armazenadas em texto simples, pois isso torna incrivelmente fácil para os hackers realizarem ataques man-in-the-middle (MitM).

- Pentesting. Pentesting é um exercício de segurança que tenta encontrar e explorar vulnerabilidades em seu sistema ou rede de computadores. Embora seja recomendada para todas as empresas, ela é particularmente incentivada para organizações maiores.

- Autenticação. Essa é uma parte fundamental de qualquer lista de verificação de segurança de aplicativos, estabelecendo a identidade dos usuários que interagem com o seu aplicativo. A autenticação inclui políticas de senhas fortes, autenticação multifatorial (MFA), armazenamento de senhas e mecanismos de bloqueio de contas.

4. Segurança de dados

A segurança de dados protege seus ativos de TI durante todo o seu ciclo de vida. Isso inclui o armazenamento de dados, o acesso a dados, o transporte de dados e o descarte adequado de dados. As soluções comuns de segurança de dados incluem descoberta e classificação de dados, criptografia de dados, backup e recuperação de dados, segmentação de dados e muito mais.

Considerações para sua lista de verificação de segurança de dados

- Acesso aos dados. Você precisa determinar onde seus dados confidenciais estão localizados e quem pode acessá-los a qualquer momento. As estratégias de acesso aos dados incluem o monitoramento rigoroso dos usuários com privilégios de administrador, a alteração das permissões de acesso conforme necessário (ou gerenciamento de acesso privilegiado e a auditoria de todos os grupos de segurança e alterações de configuração.

- Comportamento do usuário. Detecte quem são seus usuários de alto risco para poder identificar qualquer anormalidade no comportamento deles. Isso inclui modificações (por exemplo, copiar, mover, renomear, criar ou excluir) de dados para vários logins com falha.

- Estados de segurança. É importante auditar regularmente seu estado de segurança, por exemplo, procurando usuários inativos/desabilitados, dados obsoletos ou sujos, grupos de segurança vazios ou não ter um protocolo leve de acesso a diretórios.

5. Segurança do usuário

Cerca de 60% dos CISOs em todo o mundo acreditam que o erro humano é a maior vulnerabilidade cibernética de suas organizações(Statistica). É fácil entender o motivo. As pessoas não são máquinas; elas podem se distrair, ser facilmente enganadas e imprevisíveis. Isso facilita a entrada e o comprometimento dos sistemas pelos agentes de ameaças. As ações de segurança para proteger os usuários incluem simulações de phishing, autenticação multifator (MFA) e verificações de antecedentes.

Considerações sobre a lista de verificação de segurança do usuário

- Aplicar HTTPS. Embora seja considerado “básico” por alguns, a aplicação de uma política de HTTPS em sua organização garante que os dados trocados entre dispositivos permaneçam confidenciais e à prova de violação.

- Limitar o acesso ao banco de dados público. Embora isso não possa ser totalmente evitado, certifique-se de que os membros da sua equipe só permitam o acesso de fontes confiáveis. Isso significa raramente usar Wi-Fi público ao lidar com informações da empresa.

- Gerenciar tokens privados. Os tokens privados, como chaves de API, precisam ser gerenciados com segurança. Recomendamos a rotação regular dos tokens, como por meio do OAuth, para evitar que eles sejam comprometidos. (Você pode conferir nosso guia sobre as 8 práticas recomendadas para proteger APIs aqui).

- Instrua sua equipe. Desenvolva uma cultura de segurança em sua organização, especialmente com relação a phishing e engenharia social. Sua equipe deve ser treinada regularmente sobre esses tópicos, pois, se forem bem-sucedidos, podem tornar inúteis muitas medidas de segurança.

Suas listas de verificação determinam como você realizará sua auditoria de TI, mas você sabe como executá-la adequadamente?

Vamos dar um mergulho profundo nas auditorias de TI com este guia prático.

Proteção de seus ativos: Definição das funções

Agora que já discutimos a dimensão do ativo, vamos passar para a dimensão da função. Na Matriz de Defesa Cibernética original, Yu classificou essas funções como estando à esquerda ou à direita do “boom”, ou acontecendo antes ou depois de um evento de segurança cibernética.

A melhor representação é esta imagem:

Identificar

A função de identificação abrange as ações necessárias para inventariar todos os seus ativos e entender o cenário de segurança atual. Isso pode incluir a realização de uma avaliação de vulnerabilidade ou a análise de sua superfície de ataque. Investir em testes e medições adequados lhe dará uma compreensão maior de onde estão as lacunas e o que pode precisar de mais atenção.

Proteção

A proteção de seus ativos envolve o fortalecimento, a aplicação de patches e o gerenciamento de vulnerabilidades. Também pode incluir ações tomadas após o reconhecimento do malware, como o isolamento de um vírus para evitar que ele infecte outros ativos de TI. Exemplos da função de proteção são a aplicação de configurações seguras do Windows e a instalação de EDR/AV.

Detectar

A detecção depende tanto de pessoas quanto de tecnologia, e é usada após o início de um ataque cibernético. A função de detecção reconhece agentes de ameaças ou eventos de segurança cibernética, o que pode ser feito por meio de descoberta humana, pesquisa ativa ou alertas automáticos quando a atividade no ambiente de TI se desvia da norma.

Responder

A resposta ao evento é a forma de erradicar a ameaça cibernética. A rapidez com que você pode responder e a remoção bem-sucedida da ameaça determinarão o resultado do evento, portanto, é fundamental ter um plano bem elaborado com estratégias de resposta eficazes. Essa função também abrange como você avalia os danos causados.

Recuperar

A função final é a recuperação. Depois de ser atingido por um ataque cibernético, você terá que encontrar uma maneira de se recuperar para restaurar e retornar às suas operações comerciais diárias. Todas as cinco funções são essenciais, mas a função final de recuperação mostrará a força da sua estratégia de segurança de TI à medida que você restaurar os ativos danificados e voltar ao normal. Esperamos que, depois de sofrer um ataque, você também possa reconhecer e registrar maneiras de melhorar sua estratégia de segurança de TI no futuro.

Usando a Matriz de Defesa Cibernética, você deve ter uma lista de verificação semelhante a esta:

Lembre-se de que cada organização é única, portanto, a sua provavelmente será diferente deste exemplo.

Ao realizar sua avaliação ou auditoria de segurança de TI, lembre-se também dessas práticas recomendadas:

Práticas recomendadas de segurança cibernética

Defina suas metas de segurança de TI

Que objetivos específicos você está tentando alcançar com a segurança de TI? Comece descrevendo os objetivos de TI da empresa e o que exatamente a auditoria está verificando. Identifique as vulnerabilidades que você está tentando gerenciar ou as possíveis lacunas ou problemas que deseja atenuar.

Desenvolver políticas de segurança

As políticas de segurança de TI definem as regras e as expectativas de como os indivíduos de sua empresa acessam e utilizam a tecnologia. Desenvolva e revise essas políticas para que todos estejam na mesma página.

Atualizar e aplicar políticas de segurança

Os especialistas preveem que as empresas implementarão cada vez mais novas tecnologias digitais em 2024 para se adaptarem e prosperarem no cenário de TI em constante evolução. Isso fará com que os gastos mundiais com TI atinjam cerca de US$ 5 trilhões até o final deste ano(Statistica). Para manter sua vantagem competitiva, você deve atualizar continuamente as políticas de segurança para atender às tecnologias, ferramentas e formas de lidar com dados em constante evolução.

Dados de backup

É altamente recomendável que você seja estratégico ao fazer backups regulares dos seus dados e treinar os membros da equipe para gerenciar esses backups. Além de desenvolver seu plano de recuperação de desastres, é uma boa ideia trabalhar com um fornecedor confiável, como a NinjaOne, que oferece software de backup e ferramentas de recuperação de dados.

Informar todos os funcionários da empresa

Qualquer pessoa com acesso a qualquer tecnologia dentro da organização deve ter um conhecimento básico das políticas de segurança cibernética em vigor e entender sua função em uma auditoria de segurança de TI.

Referência aos requisitos de segurança aplicáveis

Dependendo do setor em que sua organização está inserida, há determinadas leis de proteção de dados em vigor. Identifique qual estrutura de segurança é adequada para sua empresa e faça referência aos requisitos de segurança associados durante a auditoria de segurança de TI.

Contabilizar todos os ativos

Certifique-se de que todos os seus ativos de TI sejam inventariados. Saber como todos os ativos se relacionam e trabalham juntos ajuda na auditoria de TI, portanto, é útil criar um diagrama de rede.

Atribuir funções e responsabilidades de segurança

Descreva quem é responsável por quais responsabilidades de segurança cibernética. Isso o ajudará a criar uma matriz de escalonamento, para que saiba com quem entrar em contato em determinados níveis quando ocorrerem incidentes de segurança cibernética.

proteja seu ambiente de TI com a lista de verificação definitiva de segurança cibernética do MSP da NinjaOne

Como o NinjaOne apoia sua lista de verificação de segurança de TI

A NinjaOne é a empresa confiável de gerenciamento de endpoints para mais de 17.000 clientes em todo o mundo. Parte do seu sucesso está na capacidade de automatizar as partes mais difíceis da TI, impulsionar a eficiência radical desde o primeiro dia e reduzir significativamente o risco de TI.

A leitura deste guia pode ter sido muito cansativa, mas você pode ficar tranquilo sabendo que o NinjaOne pode marcar a maioria das caixas em sua lista de verificação de segurança de TI – quer você esteja gerenciando 50 ou 50.000 endpoints.

Especificamente, a NinjaOne oferece a visibilidade, o controle e as ferramentas necessárias para implementar estratégias de segurança fundamentais em toda a infraestrutura de TI com sua ferramenta de segurança de TI empresarial.

Se você estiver pronto, solicite um orçamento gratuito, inscreva-se para uma avaliação gratuita de 14 dias ou assista a uma demonstração.