Pontos principais

- Gerenciamento de vulnerabilidades: Um processo contínuo para identificar, avaliar e atenuar os riscos de segurança de TI.

- Quatro etapas principais: Localize, avalie, monitore e confirme a correção das vulnerabilidades.

- Tipos comuns de vulnerabilidade: Inclui vulnerabilidades físicas, de pessoal, de configuração e de aplicativos.

- Benefícios da ferramenta: As ferramentas de gerenciamento oferecem visibilidade, automatizam a correção e simplificam a geração de relatórios.

- Por que é importante: O gerenciamento proativo de vulnerabilidades reduz os riscos de segurança, protege os dados e diminui os custos de correção.

As vulnerabilidades em um ambiente de TI representam um grande risco de segurança e são uma ameaça aos dados digitais de uma organização. Essas vulnerabilidades podem ser exploradas por outras pessoas, ou a falta das precauções necessárias pode resultar em danos ou perda de dados organizacionais. Portanto, é essencial ter um processo de gerenciamento de vulnerabilidades implementado por esses motivos.

O que é um processo de gerenciamento de vulnerabilidades?

O gerenciamento de vulnerabilidades consiste em afirmar um nível de controle sobre as vulnerabilidades que podem existir em seu ambiente de TI. Assim, um processo de gerenciamento de vulnerabilidades busca obter esse controle seguindo um conjunto estabelecido de procedimentos. É um processo contínuo no qual as vulnerabilidades são identificadas e avaliadas e, em seguida, são tomadas medidas para limitar o risco.

Principais etapas de um processo de gerenciamento de vulnerabilidades

Existem quatro etapas principais em todo processo bem-sucedido de gerenciamento de vulnerabilidades, que são

1) Localizar e identificar

A primeira etapa para minimizar as vulnerabilidades é identificar onde as vulnerabilidades estão localizadas em seu sistema de dados e que tipo de vulnerabilidades são essas. Há vários tipos de vulnerabilidades, portanto, não há apenas uma maneira de minimizar o risco. Por exemplo, identificar quantas e quais tipos de vulnerabilidades existem em seu ambiente de TI é fundamental para elaborar um plano para gerenciá-las.

2) Avaliar

Avalie as vulnerabilidades identificadas para determinar o grau de risco que cada uma delas representa para o restante do seu ambiente de TI. Depois de avaliar os riscos, você pode categorizar e priorizar as vulnerabilidades com base no impacto. A documentação dessas informações não precisa ser complicada. Atualmente, o software de documentação de TI está amplamente disponível e é capaz de automatizar grande parte do processo de documentação. Para tornar esses dados acionáveis, compile-os em um único relatório de gerenciamento de vulnerabilidades. Isso lhe fornece um plano estruturado sobre como abordar o gerenciamento de vulnerabilidades e em que ordem elas devem ser mitigadas ou corrigidas.

3) Monitorar e corrigir

Depois de avaliar as vulnerabilidades encontradas em seu ambiente, você deve monitorar proativamente o sistema em busca de novas vulnerabilidades que ocorram. Assim que uma nova vulnerabilidade for descoberta, devem ser tomadas medidas. Isso pode variar entre a correção de um problema com a vulnerabilidade, a remoção completa da vulnerabilidade ou o monitoramento contínuo da vulnerabilidade. Essa etapa é contínua no processo de gerenciamento de vulnerabilidades à medida que novas vulnerabilidades são detectadas.

Com um RMM, os técnicos podem monitorar facilmente as vulnerabilidades e corrigir automaticamente o problema, seja reiniciando o dispositivo remotamente, excluindo e reinstalando o patch e muito mais.

4) Confirmar

A etapa final de um processo de gerenciamento de vulnerabilidades é confirmar se as vulnerabilidades detectadas foram tratadas adequadamente. Verificar se cada vulnerabilidade detectada foi atenuada significa que o processo de gerenciamento de vulnerabilidades foi bem-sucedido. A documentação adequada desses sucessos ajudará suas equipes de TI a trabalhar com mais eficiência e segurança, dimensionando soluções conhecidas em ambientes de TI em crescimento.

Obtenha uma visão geral de cada etapa principal – assista a este vídeo curto: ‘4 etapas principais de um processo de gerenciamento de vulnerabilidades‘.

Exemplos de vulnerabilidades

Podem existir várias vulnerabilidades no ambiente de TI de uma organização. Eles abrangem pontos fracos no sistema de dados de sua organização que podem ser suscetíveis a vários ataques ou consequências indesejáveis. Os diferentes tipos de vulnerabilidades incluem:

Vulnerabilidades físicas

Alguns dos tipos mais básicos de vulnerabilidades são as vulnerabilidades físicas. Os ataques à segurança física incluem qualquer coisa, desde arrombamentos e furtos até condições climáticas extremas e a destruição que vem com elas. As vulnerabilidades no local, como energia e controle climático, também podem interferir no tempo de atividade dos negócios e colocar os dados digitais em risco de serem perdidos. Elas podem resultar em danos ao sistema de dados.

Vulnerabilidades baseadas em pessoal

As pessoas que trabalham em sua organização também representam outro risco para a segurança de TI. Como os seres humanos são responsáveis pela operação manual do sistema de dados de sua empresa, uma variedade de riscos pode ser exposta simplesmente devido a erros humanos. Por exemplo, documentação ou treinamento incompletos, descuido ou simplesmente o esquecimento de como executar corretamente os procedimentos da empresa podem resultar em um ambiente de TI menos seguro.

As vulnerabilidades baseadas em pessoal também incluem o risco de ter dados organizacionais cruciais nos dispositivos dos funcionários. Se necessário, os dados são armazenados apenas em um dispositivo externo, e você certamente corre o risco de perdê-los. Ainda mais grave é se alguém tiver acesso pessoal a dados críticos e não tomar as medidas adequadas para protegê-los, um hacker poderá facilmente invadir o sistema de dados. – falar sobre os dados que estão nas mãos das pessoas (informações implícitas – não escritas em lugar algum, apenas na cabeça de alguém, podem ser resolvidas com a documentação de TI)

Vulnerabilidades de configuração

As vulnerabilidades de configuração são riscos para o sistema de computador de sua organização devido a configurações incorretas. As configurações incorretas podem ser configurações padrão incorretas ou abaixo do padrão ou problemas técnicos que deixam o sistema inseguro. Essas vulnerabilidades devem ser minimizadas de forma rápida e eficiente para evitar que os invasores explorem esses pontos fracos.

Vulnerabilidades de aplicativos

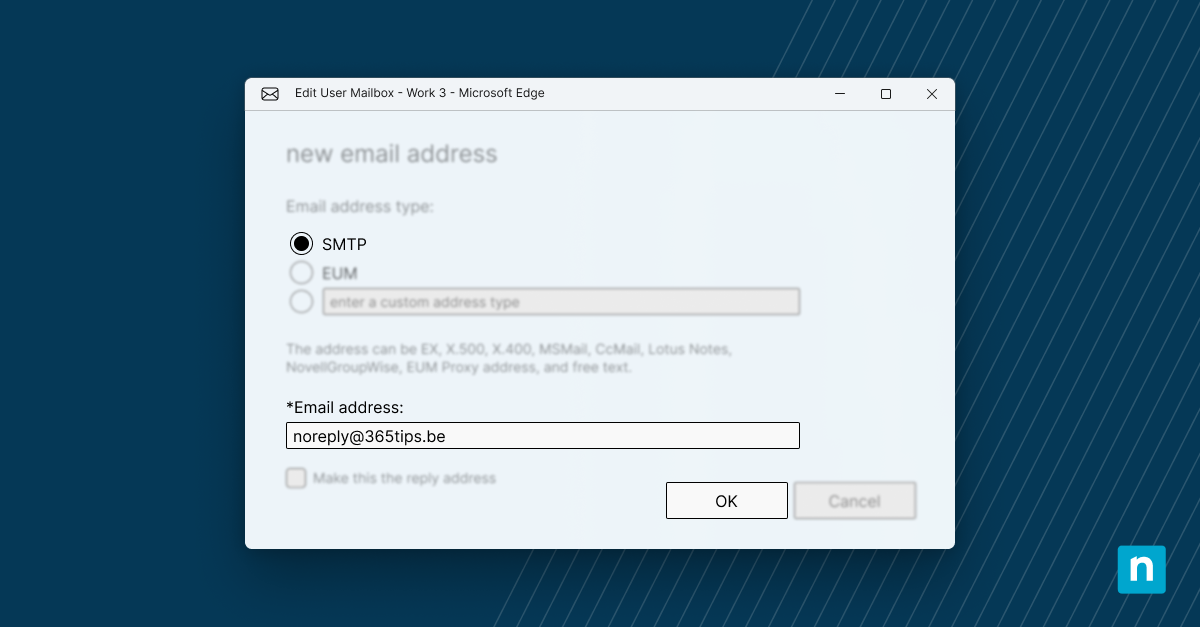

Os programas de computador precisam continuamente de atualizações ou correções para melhorar e torná-los mais seguros. Essas vulnerabilidades do programa são gerenciadas com o uso de software de correção. Esse software pode implementar patches nos endpoints e garantir que o processo seja concluído.

Benefícios da ferramenta de gerenciamento de vulnerabilidades

As ferramentas de gerenciamento de vulnerabilidades fornecem um meio para que você execute o processo de gerenciamento de vulnerabilidades de forma eficaz. Essas ferramentas também ajudam a reduzir o risco organizacional e os custos associados a vulnerabilidades conhecidas. Alguns benefícios significativos das ferramentas de gerenciamento de vulnerabilidades são:

Abrangente

Com a ajuda de uma ferramenta de gerenciamento de vulnerabilidades, você pode ter uma visão geral de todas as vulnerabilidades existentes em seu ambiente. Essas ferramentas também o ajudam a avaliar o risco das vulnerabilidades, permitindo que você tome as medidas adequadas para proteger seu sistema de dados e proteger dados digitais cruciais. Ter uma visão completa dos riscos percebidos o coloca em uma posição muito melhor para gerenciá-los.

Automatização

A automação é outro benefício comum das ferramentas de gerenciamento de vulnerabilidades que pode economizar tempo e esforço na manutenção da segurança dos seus dados. Programe varreduras de vulnerabilidade regulares e consistentes para que você possa reduzir os riscos de forma proativa. A configuração da varredura e detecção automáticas ajuda a reconhecer possíveis vulnerabilidades antes que seja tarde demais para agir.

A automação também pode ser um benefício quando se trata da correção de vulnerabilidades. A correção automatizada elimina o trabalho manual de resolver tíquetes de vulnerabilidade e lhe dá a tranquilidade de saber que as vulnerabilidades estão sendo ativamente reduzidas.

Relatórios

As ferramentas de gerenciamento de vulnerabilidades podem criar facilmente relatórios que fornecem uma sinopse dos dados compilados. Essas visões gerais lhe dão uma boa noção da segurança do seu sistema de dados e podem ajudá-lo a identificar rapidamente as áreas que precisam de melhorias. O uso de relatórios consistentes também lhe dá visibilidade da segurança do ambiente de TI da sua organização ao longo do tempo.

Alternativas às ferramentas de gerenciamento de vulnerabilidades

Embora não seja possível substituir um software de segurança especializado, muitas vulnerabilidades podem ser gerenciadas por meio de ferramentas unificadas que combinam gerenciamento de endpoints, backups na nuvem, documentação e emissão de tíquetes. Com essa combinação, a documentação, o monitoramento e a correção podem ser automatizados para algumas das vulnerabilidades de TI mais comuns, como patches de dia zero, backups corrompidos ou credenciais roubadas.

A NinjaOne oferece software de aplicação de patch es para permitir a aplicação de patches e o gerenciamento bem-sucedidos das vulnerabilidades de seu sistema. Confira o Guia de Práticas Recomendadas de Gerenciamento de Patches da NinjaOne e inscreva-se para uma avaliação gratuita do Ninja Patch Management.

As ferramentas de gerenciamento de vulnerabilidades proporcionam maior controle

As vulnerabilidades de TI são uma realidade infeliz do trabalho com dados digitais, mas podem ser atenuadas com os planos e as ferramentas corretos. Seguir as etapas de um processo de gerenciamento de vulnerabilidades lhe dará maior controle sobre quaisquer riscos em seu sistema de dados. As ferramentas de gerenciamento de vulnerabilidades também podem ajudar a reduzir o risco organizacional, diminuindo significativamente os custos associados à correção dos problemas de risco.