Punti chiave

- Cos’è uno strumento di gestione dei dispositivi mobili (MDM) e come funziona?

- Cos’è: Uno strumento di gestione dei dispositivi mobili (MDM) è un software che consente ai team IT di monitorare, proteggere e gestire i dispositivi mobili come smartphone, tablet e laptop in un’organizzazione.

- Come funziona: Lo strumento MDM applica i criteri di sicurezza, gestisce le app e le configurazioni, tiene traccia dei dispositivi e protegge i dati attraverso una console centrale. Spesso si integra con le piattaforme UEM (Unified Endpoint Management) per un controllo più ampio dei dispositivi.

- Best practice: Automatizza gli aggiornamenti e le patch, implementa controlli di accesso rigorosi, applica politiche BYOD chiare, sfrutta il monitoraggio degli endpoint e verifica regolarmente la conformità.

- Perché è importante: Uno strumento MDM riduce i rischi per la sicurezza, protegge i dati sensibili, migliora l’efficienza IT, garantisce la conformità alle normative e supporta la crescente necessità di sicurezza in ambienti di lavoro ibridi e remoti.

Uno strumento di gestione dei dispositivi mobili (MDM) è una soluzione software che consente ai team IT di controllare, proteggere e gestire i dispositivi mobili. Tra questi ci sono smartphone, tablet e computer portatili.

La gestione dei dispositivi mobili fa spesso parte di una strategia di gestione unificata degli endpoint (UEM). È la pratica di gestire, monitorare e proteggere i dispositivi da una singola interfaccia centralizzata. Lo scopo dell’MDM è garantire che gli endpoint mobili dei membri del team siano utilizzati in modo sicuro e che i dati riservati in essi contenuti siano sempre protetti. Inoltre è un software che aiuta nell’ambito dell’approccio BYOD che si è diffuso negli ultimi anni.

Perché la gestione dei dispositivi mobili è importante

Senza MDM, gli amministratori IT non sarebbero in grado di proteggere e gestire in modo completo i dispositivi remoti. Secondo C Solutions IT, “l’uso dei dispositivi mobili nelle aziende è aumentato nel corso degli anni e ora è proprio con i dispositivi mobili che viene gestito circa l’80% del carico di lavoro in un normale ufficio.” Poiché negli ultimi anni molte aziende hanno adottato modelli di lavoro ibridi e remoti, i team IT avevano bisogno di un modo sicuro per implementare il BYOD.

Il lavoro a distanza e ibrido non è destinato a scomparire presto. In effetti, le forze di lavoro ibride sono spesso considerate il mix perfetto tra modelli remoti e on-premise. E “si prevede che il modello di lavoro ibrido crescerà dal 42% nel 2021 all’81% nel 2024″. Che la tua organizzazione utilizzi un ambiente di lavoro completamente da remoto oppure un ambiente ibrido, avrai comunque bisogno dell’MDM per mantenere al sicuro i dispositivi e i dati remoti.

Perché la sicurezza MDM è importante per il settore della pubblica amministrazione.

Nessun articolo sull’importanza dell’MDM sarebbe completo senza parlare del suo utilizzo nel settore della pubblica amministrazione. In un articolo di Open Access Government, si parla di come le aziende debbano tenere in considerazione l’implementazione di uno strumento di sicurezza MDM. Questo per proteggere le loro informazioni sensibili dal furto da parte degli hacker. In particolare, una soluzione MDM può ridurre in modo significativo il rischio di:

- Violazioni della privacy dei dati

- Fughe di dati

- Attacchi di phishing (o qualsiasi altro tipo comune di attacco informatico)

- BYOD gestiti in modo errato

- Malware

MDM nella sanità

La gestione dei dispositivi mobili è una strategia importante anche nel settore sanitario. In particolare, le funzionalità MDM aiutano i dirigenti del settore sanitario a rimanere conformi alla normativa HIPAA. Inoltre, garantisce che gli utenti non condividano le informazioni sanitarie personali su un sistema aperto.

Vale la pena notare che la maggior parte delle organizzazioni sanitarie preferisce lavorare con una soluzione di gestione degli endpoint all-in-one. Questo perché le soluzioni all-in-one spesso offrono servizi di backup nel cloud conformi alle norme HIPAA e strumenti MDM. Si tratta di un aspetto importante soprattutto per le agenzie sanitarie che hanno bisogno di mantenere i propri standard di dati.

4 vantaggi del software di gestione dei dispositivi mobili

Sebbene la sicurezza sia una funzione importante dell’MDM, questa soluzione software offre anche ulteriori vantaggi a un’organizzazione. Con strategie MDM efficaci, puoi migliorare la sicurezza, l’efficienza, la gestibilità e il supporto IT.

1) Sicurezza rafforzata

L’MDM fornisce un ulteriore livello di sicurezza per i dispositivi mobili. Un’organizzazione che utilizza l’MDM può adottare misure preventive contro i cyber attacchi, le fughe di dati, gli accessi non autorizzati e altro ancora.

2) Maggiore efficienza

Grazie all’MDM, i tecnici possono facilmente distribuire e gestire gli aggiornamenti per garantire che tutti gli endpoint mobili ricevano il software più recente. Ciò consente a chi utilizza i dispositivi mobili di lavorare in modo più efficiente rispetto al passato, aumentando così la produttività complessiva.

3) Maggiore gestibilità

Indipendentemente dalla posizione dei dispositivi mobili, i tecnici saranno in grado di monitorare e gestire questi ultimi da remoto con uno strumento MDM. Molti fornitori di MDM offrono soluzioni scalabili. In questo modo le aziende possono aumentare il numero di dipendenti che lavorano da remoto e gestire con facilità un numero crescente di dispositivi mobili.

4) Supporto migliorato

L’MDM automatizza molti processi che richiedono tempo, fornendo un eccellente supporto ai team IT. Questo riduce la necessità di interventi da parte dell’IT, e permette ai tecnici di concentrarsi su altre attività.

Perché la gestione dei dispositivi mobili è importante per le aziende

L’MDM è vantaggioso non solo dal punto di vista tecnologico, ma anche dal punto di vista aziendale. L’MDM infatti aiuta più reparti all’interno di un’azienda, non solo i team IT e tecnologici.

Costi

Poiché l’MDM supporta il BYOD, le organizzazioni che dispongono di una soluzione per la gestione dei dispositivi mobili possono risparmiare denaro e incoraggiare i dipendenti a utilizzare i propri dispositivi. Tuttavia, anche se un’organizzazione non segue la pratica BYOD, il costo dell’MDM è comunque ben ripagato dai risultati. Una soluzione MDM consente di risparmiare risorse poiché riduce i tempi di inattività degli endpoint. Inoltre, garantisce che tutti i reparti abbiano strumenti e informazioni aggiornati sui loro dispositivi.

Flusso di lavoro

La forza lavoro a distanza cresce ogni anno, in modo costante. Aumenta quindi anche il numero di endpoint mobili che le aziende devono gestire. L’MDM fornisce ai dipendenti gli strumenti necessari per lavorare al massimo della produttività sia all’interno che all’esterno dell’ufficio.

Comunicazione

I dispositivi mobili consentono ai team di tutto il mondo di comunicare e lavorare insieme. L’MDM garantisce la sicurezza di questi dispositivi per una comunicazione facile e veloce.

Conformità

Senza MDM, le organizzazioni faticano a mantenere tutti i dispositivi mobili in conformità con gli standard legali e IT. Con una soluzione MDM che utilizza una singola interfaccia centralizzata, le organizzazioni possono garantire la conformità da un’unica schermata.

Come funziona la gestione dei dispositivi mobili?

TechTarget offre la migliore e più approfondita spiegazione di come funziona la gestione dei dispositivi mobili (MDM). Loro infatti spiegano: “La gestione dei dispositivi mobili si basa su un software per endpoint chiamato agente MDM e su un server MDM in cloud. Gli amministratori IT configurano i criteri attraverso la console di gestione del server MDM e il server invia i criteri “over the air” all’agente MDM sul dispositivo. L’agente applica i criteri al dispositivo comunicando con le interfacce di programmazione delle applicazioni (API) integrate direttamente nel sistema operativo del dispositivo”.

In sostanza, gli strumenti di gestione dei dispositivi mobili funzionano in modo simile a molte soluzioni di monitoraggio e gestione da remoto (RMM). Utilizzano un agente RMM o MDM che viene posizionato sull’endpoint. Ciò consente ai team IT di controllare, connettersi e comunicare con l’endpoint.

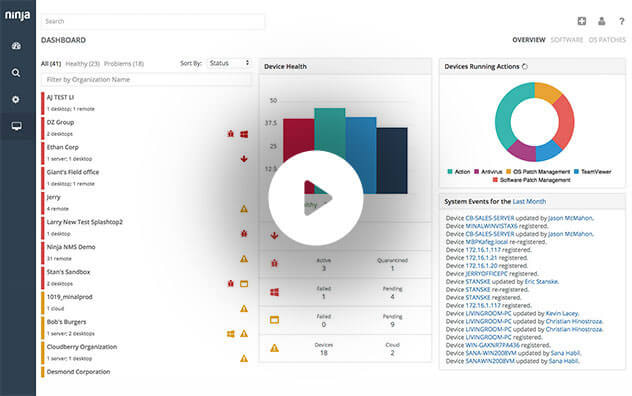

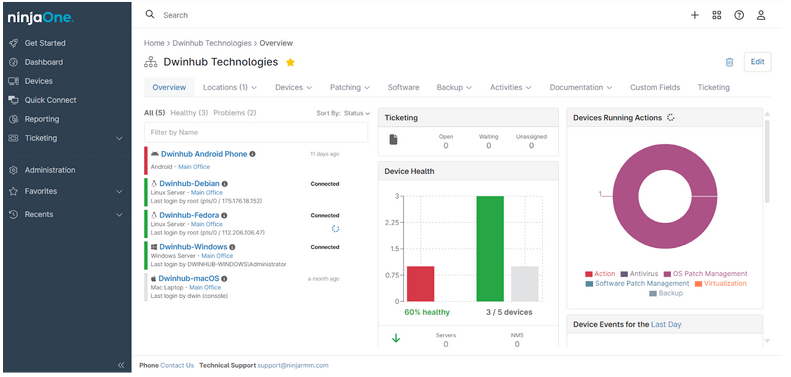

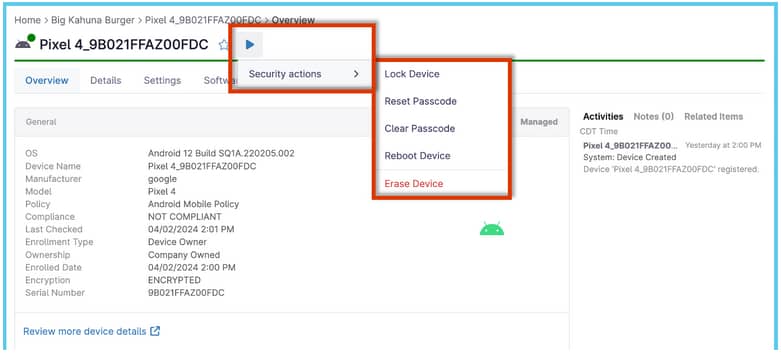

Molti dirigenti aziendali utilizzano un software di gestione degli endpoint affidabile, come NinjaOne, per monitorare, gestire e proteggere i propri dispositivi mobili. Con una soluzione all-in-one, puoi gestire i tuoi dispositivi mobili in modo rapido e semplice dalla tua dashboard NinjaOne.

Per esempio, una volta aperta la dashboard di NinjaOne, vedrai tutti i tuoi dispositivi gestiti. Questo vale sia per i computer che per i dispositivi mobili.

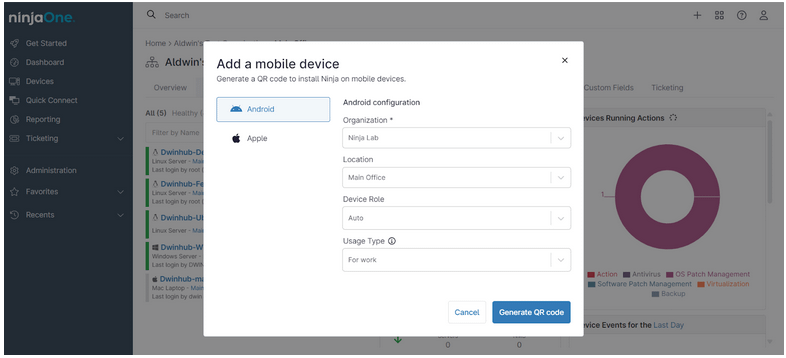

Puoi aggiungere un nuovo dispositivo mobile premendo il simbolo (+) nell’angolo in alto a destra.

Una volta aggiunto un dispositivo mobile, dovresti essere in grado di vederlo nella dashboard del tuo RMM.

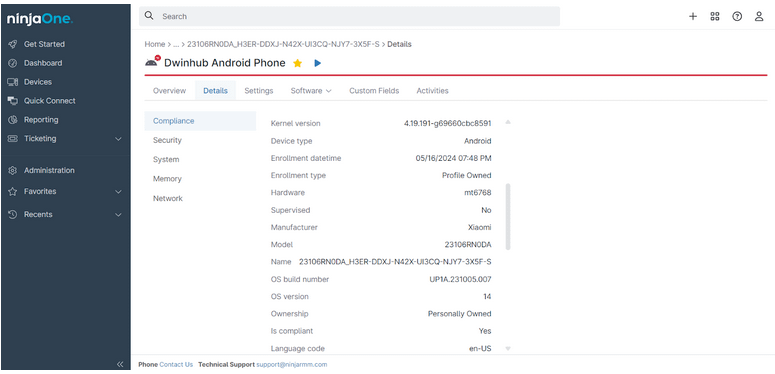

Una volta nella dashboard, potrai vedere tutti gli altri dettagli relativi al dispositivo mobile.

Applica i consigli pratici di NinjaOne per iniziare a gestire i tuoi dispositivi mobili.

Quali sono le funzioni principali di un software di gestione dei dispositivi mobili?

Sebbene l’MDM abbia come scopo principale la sicurezza, include anche molte altre funzioni fondamentali. Le funzionalità principali di una soluzione di gestione dei dispositivi mobili sono:

- Gestione degli accessi

La gestione degli accessi, o IAM, è una framework di sicurezza IT che utilizza criteri, strumenti e procedure per gestire l’accesso degli utenti all’interno di un ambiente IT.

- Sicurezza dei dispositivi e delle applicazioni

La sicurezza dei dispositivi e delle applicazioni è fondamentale per proteggere i dati riservati di un’organizzazione dalle minacce informatiche.

- Sicurezza dei dati

Oltre a proteggere i dispositivi e le loro applicazioni, è importante anche salvaguardare i dati stessi da furti, danni o corruzione.

- Tracciamento dei dispositivi

Il tracciamento dei dispositivi aiuta a evitare che gli endpoint vengano persi, rubati o smarriti, situazioni che potrebbero trasformarsi in seri problemi di sicurezza.

Il monitoraggio e la gestione degli endpoint consentono ai professionisti IT di garantire che i dispositivi rimangano sicuri e aggiornati, e che funzionino al massimo delle prestazioni.

L’automazione IT aiuta i team IT a risparmiare tempo e risorse riducendo i carichi di lavoro manuali e automatizzando le attività più noiose.

- Assistenza tecnica

L’assistenza IT è più che mai necessaria e l’MDM consente ai team di assistenza IT di risolvere i problemi in modo rapido ed efficiente.

- Gestione dei contenuti

Grazie all’MDM, le organizzazioni sono in grado di gestire e distribuire in modo sicuro i contenuti in ambienti IT on-premise, remoti o ibridi.

Quali informazioni può raccogliere uno strumento MDM da un dispositivo?

L’MDM può raccogliere molte informazioni da un dispositivo, ma non può accedere a tutto. Le informazioni a cui gli amministratori MDM possono accedere includono la versione del sistema operativo, il modello del dispositivo, le informazioni sullo stato di integrità del dispositivo, la sua posizione, le applicazioni installate, le informazioni di rete e i criteri di sicurezza. MDM non consente l’accesso a dati più personali, come e-mail personali, testi, fotografie, cronologia del browser, contatti, informazioni finanziarie ecc.

L’MDM è impostato per essere un vantaggio sia per l’organizzazione che per l’utente del dispositivo. L’obiettivo dell’MDM è proteggere e gestire i dispositivi e i dati. In particolare è utile per salvaguardare un’organizzazione o i suoi progetti, rispettando la privacy e le informazioni personali del proprietario del dispositivo.

Bring your own device (BYOD) e gestione dei dispositivi mobili (MDM)

Come già detto, l’MDM è impostato in modo da proteggere e rendere sicuri i dispositivi e i dati organizzativi, rispettando nello stesso tempo la privacy e le informazioni personali del proprietario del dispositivo. Per questo motivo, l’MDM funziona bene con il modello BYOD (Bring Your Own Device), una pratica che consente ai membri del team di portare in ufficio i propri dispositivi personali o di utilizzarli comunque per lavorare. L’approccio BYOD non solo consente di risparmiare risorse aziendali, ma permette anche ai membri del team di utilizzare dispositivi che conoscono e con cui si trovano a proprio agio: si tratta quindi di una situazione vantaggiosa per tutti.

Best practice per la gestione dei dispositivi mobili

1) Automatizza le attività di routine

Un MDM dovrebbe rendere la gestione dei dispositivi mobili un processo più semplice ed efficiente, e l’automazione IT è un modo per farlo. Automatizza gli aggiornamenti dei dispositivi, la creazione di report e altre attività di routine per risparmiare tempo e fatica.

2) Rispetta tutte le regole per la sicurezza

Sebbene l’implementazione di una soluzione MDM contribuisca agli sforzi di sicurezza, i team IT non devono dimenticare altre best practice di sicurezza IT. Queste includono protocolli di controllo degli accessi e password forti. Il modo migliore per garantire che i dispositivi rimangano sicuri e protetti è seguire tutte le best practice di sicurezza mentre si utilizza uno strumento MDM.

3) Utilizza l’MDM con il BYOD

Le politiche BYOD devono essere chiare e di facile comprensione per i dipendenti. Se la tua organizzazione decide di adottare il modello BYOD, assicurati di implementare l’MDM il prima possibile per garantire una sicurezza ottimale.

Qual è la differenza tra MDM e RMM?

MDM e RMM sono soluzioni software simili, ma presentano alcune differenze. Alcune delle principali differenze da tenere presenti nella scelta della soluzione sono le seguenti:

Accedi a tutti gli strumenti di cui hai bisogno per gestire il tuo parco dispositivi mobili con NinjaOne MDM.

📺 Guarda una demo di NinjaOne MDM oppure iscriviti per una prova gratuita.

Funzioni MDM e RMM a confronto

Lo scopo delle strategie e delle soluzioni MDM è quello di fornire ai responsabili IT informazioni sugli endpoint mobili e consentire loro di amministrare i dispositivi, come smartphone, laptop e tablet, ai membri del team. Lo scopo delle strategie e delle soluzioni RMM è quello di fornire informazioni sull’intera infrastruttura IT. Questo include server, reti e workstation e tutte le risorse IT.

In altre parole, l’MDM consente ai team IT di amministrare e gestire i dispositivi mobili, proteggendo al tempo stesso i dati su questi endpoint mobili, mentre l’RMM permette ai team IT di gestire e monitorare tutti i dispositivi IT e di fornire assistenza remota ad altri membri del team.

Vantaggi dell’MDM rispetto all’RMM

Come già detto, l’MDM migliora la sicurezza, l’efficienza, la conformità, la visibilità e il supporto IT. L’RMM riduce i costi e la complessità IT, migliorando al tempo stesso la visibilità, il supporto, l’efficienza, la sicurezza e la produttività delle risorse. MDM e RMM offrono entrambi diversi vantaggi a un’organizzazione. Pertanto, è meglio utilizzarli insieme per creare un’infrastruttura IT sicura ed efficiente.

Soluzioni MDM e RMM a confronto

Ora che hai maggiori informazioni su MDM e RMM, ti starai chiedendo come scegliere la soluzione migliore per la tua azienda. L’RMM è una soluzione software essenziale per le organizzazioni e i team IT di tutte le dimensioni. Pertanto, dovrebbe essere sicuramente nella lista dei software da acquistare. Tuttavia, poiché l’MDM è necessario per le organizzazioni che utilizzano dispositivi mobili, queste dovrebbero prendere in considerazione l’utilizzo di una soluzione di questo tipo.

In effetti, il modo per ottenere il massimo da queste soluzioni software è utilizzarle insieme. Con MDM e RMM puoi creare un ambiente IT sicuro e protetto che sia anche efficiente e produttivo.

Conclusioni

Poiché l’utilizzo dei dispositivi mobili sul posto di lavoro è in aumento, è lecito aspettarsi che molte più organizzazioni adottino soluzioni MDM nel prossimo futuro. Se il tuo team IT ha bisogno di un modo per gestire, controllare e proteggere i dispositivi mobili, uno strumento MDM è attualmente la migliore soluzione sul mercato. Indipendentemente dall’implementazione di una politica BYOD o meno, è importante utilizzare una soluzione MDM per garantire che tutti i dispositivi e i dati rimangano nelle mani giuste.