Con el aumento del teletrabajo y las prácticas de «trae tu propio dispositivo» (BYOD), la gestión de dispositivos móviles se ha convertido en una necesidad. Mediante la gestión de dispositivos móviles, los equipos informáticos pueden controlar, proteger y gestionar dispositivos móviles como smartphones, portátiles y tabletas.

En esta descripción general, analizaremos qué es, su importancia en el mundo de TI y las mejores prácticas a seguir.

¿Qué es la gestión de dispositivos móviles (MDM)?

La gestión de dispositivos móviles es una solución de software que permite a los equipos de TI controlar, proteger y gestionar los dispositivos móviles, incluidos teléfonos inteligentes, tabletas y ordenadores portátiles.

Esta herramienta suele formar parte de la gestión unificada de endpoints (UEM), que consiste en gestionar, supervisar y proteger los dispositivos desde un único panel. Su objetivo es garantizar que los terminales móviles de los miembros del equipo y los datos confidenciales que contienen se utilicen de forma segura. También es compatible con las prácticas BYOD, que han ganado popularidad en los últimos años.

Por qué es importante la gestión de dispositivos móviles

Sin la gestión de dispositivos móviles, los administradores de TI serían incapaces de proteger y gestionar a fondo los dispositivos remotos. Según C Solutions IT, «el uso de dispositivos móviles en las empresas se ha ido incrementando con los años, y ahora manejan alrededor del 80% de la carga de trabajo en una oficina típica.» Dado que muchas empresas han adoptado modelos de trabajo remotos e híbridos en los últimos años, los equipos de TI necesitaban una forma de que los miembros del equipo pudieran trabajar de forma segura en endpoints remotos y, a veces, en sus propios dispositivos en virtud de una política BYOD. El trabajo a distancia e híbrido no va a desaparecer pronto. De hecho, las fuerzas de trabajo híbridas se consideran a menudo la mezcla perfecta entre los modelos remotos y locales, y «se espera que el modelo de trabajo híbrido crezca del 42% en 2021 al 81% en 2024.» Tanto si tu organización utiliza un entorno de trabajo totalmente remoto como híbrido, necesitarás un MDM para mantener a salvo tus dispositivos y datos remotos.

¿Cómo funciona la gestión de dispositivos móviles?

TechTarget tiene la mejor explicación. Aclaran: «La gestión de dispositivos móviles se basa en un software de endpoint llamado agente MDM y un servidor MDM que vive en la nube. Los administradores de TI configuran las políticas a través de la consola de gestión del servidor y, a continuación, el servidor las envía al agente del dispositivo. El agente aplica las políticas al dispositivo comunicándose con interfaces de programación de aplicaciones (API) integradas directamente en el sistema operativo del dispositivo.» En esencia, las herramientas de gestión de dispositivos móviles funcionan de forma similar a muchas soluciones de supervisión y gestión remotas (RMM). Ambas herramientas utilizan un agente que se coloca en el endpoint y que permite a los equipos informáticos controlar, conectar y comunicarse con él.

¿Cuáles son sus principales componentes?

Aunque el objetivo principal de un MDM es la seguridad, también tiene muchas otras funciones básicas. Los principales componentes de una solución de gestión de dispositivos móviles son:

- Gestión de accesos

- Seguridad de dispositivos y aplicaciones

- Seguridad de los datos

- Seguimiento de dispositivos

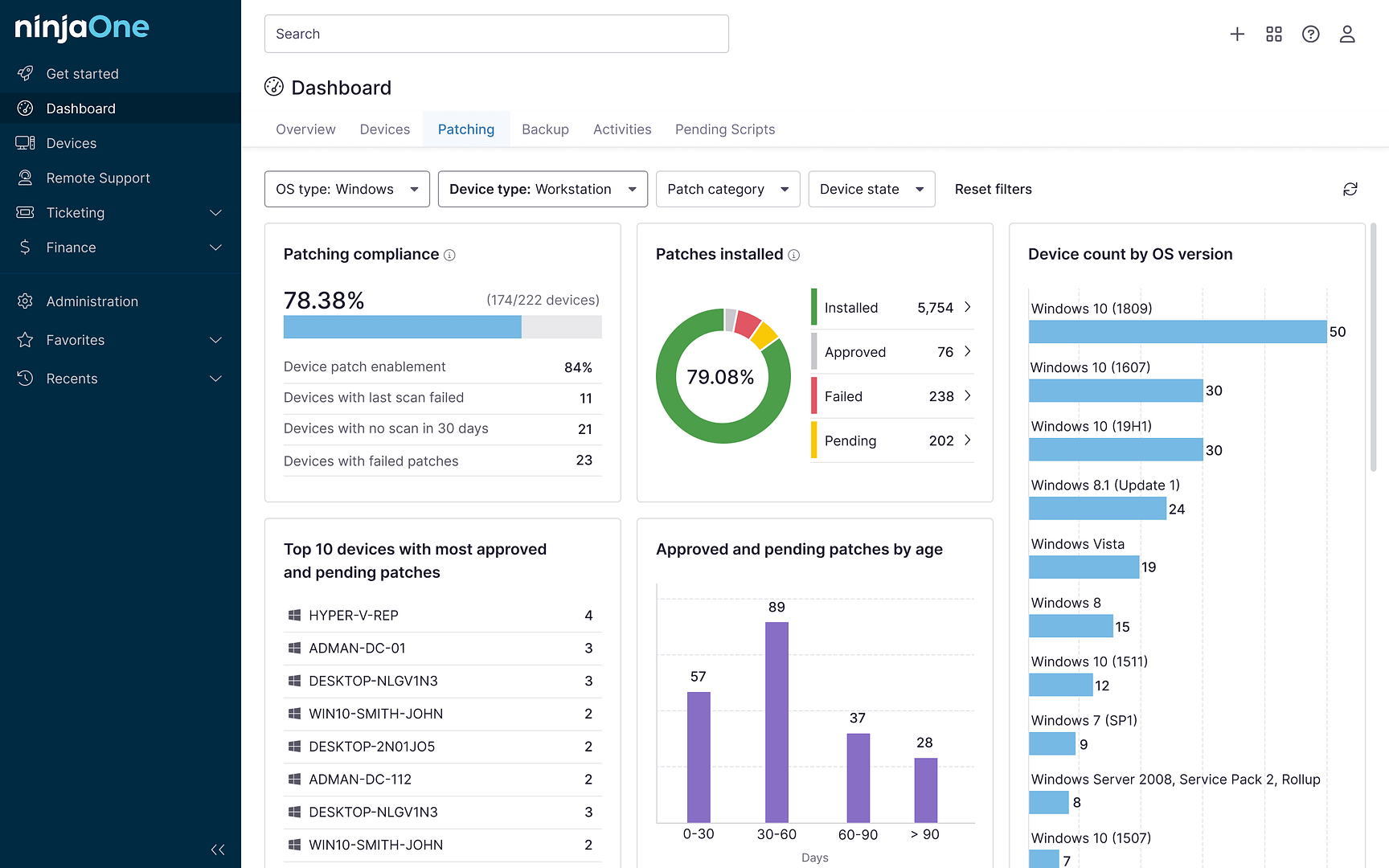

- Supervisión y gestión de endpoints

- Automatización de tareas

- Asistencia técnica

- Gestión de contenidos

¿Qué información puede ver de un dispositivo?

Un MDM puede recopilar mucha información de un dispositivo, pero no puede acceder a todo. La información a la que pueden acceder los administradores incluye la versión del sistema operativo, el modelo de dispositivo, la información sobre el estado del dispositivo, la ubicación del dispositivo, las aplicaciones, la información de red y las políticas de seguridad. Esta herramienta no permite acceder a datos más personales, como correos electrónicos personales, textos, archivos de fotos, historial del navegador, contactos, información financiera, etc. La razón por la que se configura de esta manera es que beneficia tanto a la organización como al usuario del dispositivo. Su objetivo es proteger y gestionar los dispositivos y cualquier dato relacionado con una organización o sus proyectos, respetando al mismo tiempo la privacidad y la información personal del propietario del dispositivo.

Trae tu propio dispositivo (BYOD) y la gestión de dispositivos móviles

Como ya se ha mencionado, un MDM se configura de forma que proteja y asegure los dispositivos y los datos de la organización, respetando al mismo tiempo la privacidad y la información personal del propietario del dispositivo. Por ello, el uso de esta herramienta va de la mano de la práctica «trae tu propio dispositivo» (BYOD) , que permite a los miembros del equipo traer y utilizar sus dispositivos personales para trabajar. BYOD no sólo ahorra recursos a la empresa, sino que también permite a los miembros del equipo utilizar dispositivos con los que están familiarizados y con los que se sienten cómodos, por lo que todos salen ganando.

3 mejores prácticas de gestión de dispositivos móviles

1) Automatizar tareas rutinarias

Un MDM debe hacer que la gestión de dispositivos móviles sea un proceso más fácil y eficiente, y la automatización de TI es una forma de conseguirlo. Automatice las actualizaciones de dispositivos, los informes y otras tareas rutinarias para ahorrar tiempo y esfuerzo.

2) Sigue todas las prácticas de seguridad

Aunque la implementación de una solución MDM contribuirá a los esfuerzos de seguridad, los equipos informáticos no deben olvidar otras buenas prácticas de seguridad informática, como los protocolos de control de acceso y las contraseñas seguras. La mejor manera de garantizar que los dispositivos permanezcan seguros y protegidos es seguir todas las mejores prácticas de seguridad mientras se utiliza una herramienta MDM.

3) Utilizar un MDM con BYOD

Las políticas BYOD deben ser claras y fáciles de entender para los empleados. Si tu organización decide adoptar BYOD, asegúrate de implantar un MDM lo antes posible para una seguridad óptima.

Conclusión

Dado que el uso de dispositivos móviles en el lugar de trabajo va en aumento, cabe esperar que muchas más organizaciones utilicen estas soluciones en un futuro cercano. Si tu equipo de TI necesita una forma de gestionar, controlar y proteger los dispositivos móviles, esta solución es actualmente la mejor del mercado. Tanto si aplicas una política BYOD como si utilizas los dispositivos propios de tu organización, implementa MDM para garantizar que todos los dispositivos móviles, y los datos de tu empresa, permanezcan en las manos adecuadas.