Siamo entrati in un’epoca in cui i dischi rigidi stanno diventando meno importanti della velocità dei dati, della sincronizzazione e dello storage remoto. Sempre più utenti finali salvano i propri file nel cloud per comodità, sicurezza e risparmio. Scopri come proteggere i dati nel cloud!

Detto questo, alcuni hanno ancora dei dubbi sul cloud computing, in particolare per quanto riguarda la sicurezza. Quanto sono sicuri i file archiviati a centinaia o migliaia di chilometri di distanza, sull’hardware di un’altra organizzazione? A causa di queste preoccupazioni, si parla ancora molto di protezione dei dati nel cloud, di minacce alla sicurezza, di interruzioni e di potenziali violazioni dei dati nel cloud.

A parte questo, la verità è che i dati archiviati nel cloud sono probabilmente più sicuri dei file, immagini, documenti e video archiviati sull’hardware locale. La sicurezza può essere ancora più garantita seguendo alcune best practice per l’archiviazione dei dati nel cloud.

Queste sono alcune delle domande che esploreremo in questo articolo.

Questo articolo tratterà i seguenti argomenti:

- Che cosa sono i cloud data?

- Quanto sono sicuri i dati nel cloud?

- Perché è importante un cloud sicuro

- Suggerimenti per la protezione dei dati nel cloud

- Mantenere un cloud sicuro per se stessi e per i clienti IT

Che cosa sono i cloud data?

In parole povere, il cloud si riferisce a qualsiasi tipo di software o servizio che viene fornito tramite una connessione internet anziché essere ospitato sul computer o sul dispositivo personale. La maggior parte degli utenti finali ha una certa familiarità con questo concetto grazie all’utilizzo di Dropbox, MS OneDrive, Google Docs o persino Netflix.

Grazie ai servizi cloud, gli utenti possono accedere a questi file in qualsiasi momento utilizzando un dispositivo connesso a Internet. I documenti possono essere facilmente condivisi tra i dispositivi. I file possono essere consultati in mobilità. Molte fotocamere digitali moderne inviano automaticamente le foto all’archivio cloud, in modo da potervi accedere da un telefono o da un computer portatile subito dopo averle scattate.

Sul mercato sono presenti molti fornitori di servizi cloud specializzati nell’archiviazione di dati su larga scala e nell’infrastruttura cloud. I principali operatori includono nomi noti come Google Cloud Platform, Amazon Web Services (AWS) e Microsoft Azure.

Quanto sono sicuri i dati del cloud?

Nella maggior parte dei casi, il cloud può essere altrettanto o addirittura più sicuro del vostro disco rigido, del vostro server fisico o del vostro data center. Se il fornitore del cloud ha adottato una strategia di cybersecurity completa e solida, specificamente progettata per proteggere dai rischi e dalle minacce, il cloud moderno è estremamente sicuro e affidabile.

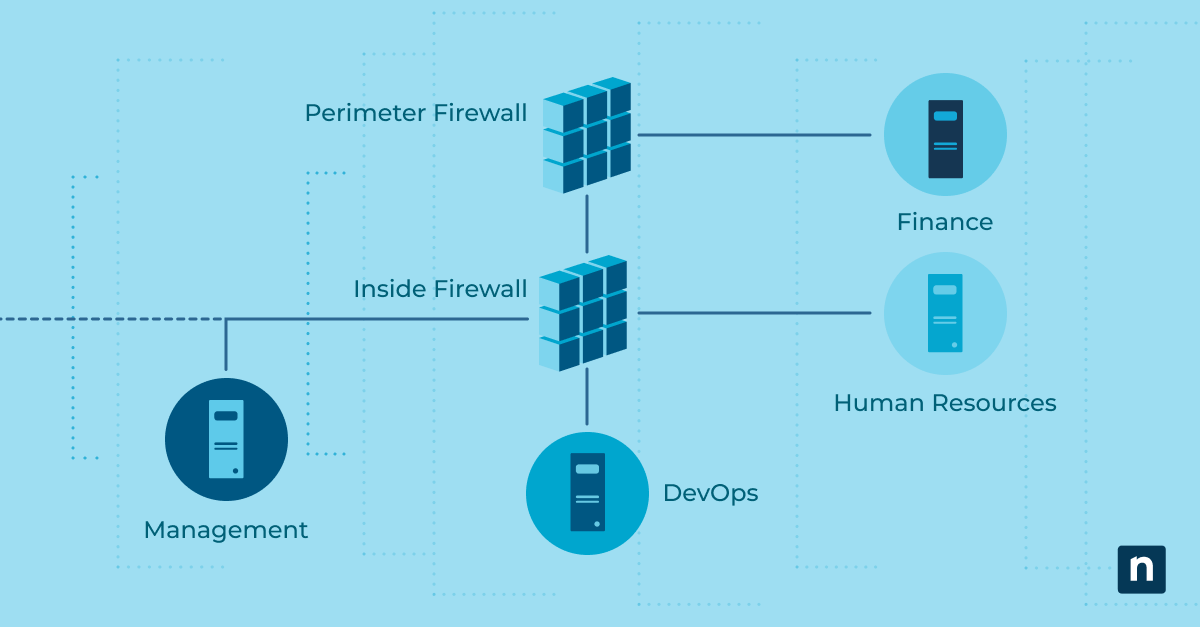

Questa verità crea un piccolo problema. Molte organizzazioni non si sono rese conto che le soluzioni di sicurezza tradizionali e le strategie precedenti al cloud potrebbero non essere sufficienti a proteggere le aziende dopo una migrazione, anche parziale, verso il cloud. Come ci si può aspettare, la pianificazione della sicurezza deve essere aggiornata per soddisfare i requisiti di questo ambiente specifico.

È inoltre importante ricordare che il fornitore di cloud è solo parzialmente responsabile della sicurezza dei dati. La sicurezza del cloud rientra in un modello di responsabilità condivisa, il che significa che la sicurezza dei dati del cloud è responsabilità sia del fornitore di servizi cloud (CSP) che dei suoi clienti.

Rischi per la sicurezza del cloud – come proteggere i dati nel cloud.

I vantaggi del cloud sono innegabili, ma ci sono sfide che devono essere affrontate. È importante sapere quali rischi corrono le organizzazioni che non adottano le misure di sicurezza adeguate:

Violazioni dei dati

Le violazioni dei dati nel cloud vengono eseguite in modo diverso rispetto a quelle contro l’hardware locale. Mentre gli attacchi tradizionali fanno largo uso di malware, gli aggressori del cloud sfruttano configurazioni errate, controlli di accesso, credenziali rubate e vulnerabilità del software per accedere ai dati.

Configurazioni errate

La principale vulnerabilità in un ambiente cloud deriva da account e software non correttamente configurati. Le configurazioni errate possono portare a privilegi superflui sugli account, a registrazioni insufficienti e ad altre lacune nella sicurezza che possono essere facilmente sfruttate.

API non protette

Gli utenti finali e le organizzazioni utilizzano spesso le API per collegare i servizi e trasferire i dati tra le varie realtà, sia che si tratti di applicazioni diverse che di aziende completamente diverse. Poiché le API sono costruite per prelevare e trasmettere dati, le modifiche alle politiche o ai livelli di privilegio possono aumentare il rischio di accesso non autorizzato.

Gestione degli accessi privilegiati

Le organizzazioni che utilizzano il cloud non dovrebbero mantenere i controlli di accesso predefiniti dei loro fornitori di cloud. Questo è particolarmente problematico in un ambiente multi-cloud o cloud ibrido. Le minacce interne non devono mai essere sottovalutate e gli utenti con accesso privilegiato possono causare molti danni.

8 consigli per come proteggere i dati nel cloud

Quali sono le misure da adottare si è parzialmente responsabili della sicurezza dei vostri dati archiviati nel cloud? I consigli e le best practice che seguono ti aiuteranno a mantenere le tue informazioni al sicuro:

1) Utilizza la crittografia

Un primo passo intelligente per la protezione del cloud è l’utilizzo di un servizio cloud che cripta i file sia nel cloud che sul computer. La crittografia dei dati in movimento e dei dati non attualmente utilizzati aiuta a garantire che gli hacker o le terze parti, compreso il tuo provider cloud, non possano utilizzare i dati anche quando sono archiviati sui loro sistemi.

2) Rimani al passo con gli aggiornamenti

Come regola generale, è necessario mantenere sempre aggiornato il software. Il patching del software è un problema importante per la cybersecurity sia all’interno che all’esterno del cloud, in quanto le applicazioni non aggiornate possono lasciare aperte le porte a intrusioni o exploit.

Sebbene il CSP sia responsabile dell’aggiornamento del software nei propri data center, alcuni software locali per l’accesso al cloud potrebbero dover essere aggiornati localmente. Ai fornitori di servizi IT che sono responsabili di numerosi aggiornamenti su molti computer si consiglia di utilizzare gli strumenti di gestione delle patch per automatizzare l’importante compito dell’aggiornamento.

3) Configura le impostazioni sulla privacy

Una volta effettuata l’iscrizione a un provider di servizi cloud, cerca le impostazioni sulla privacy che ti consentono di specificare le modalità di condivisione e accesso ai tuoi dati. Queste impostazioni di solito consentono di scegliere per quanto tempo i dati vengono memorizzati e quali informazioni una terza parte può recuperare dai tuoi dispositivi.

4) Utilizza sempre password forti

La stragrande maggioranza degli attacchi informatici riusciti è dovuta a password deboli. Gli utenti finali dovrebbero sempre utilizzare password forti per tutti i loro account, ma ancora di più quando utilizzano servizi cloud che sono progettati per essere accessibili da chiunque abbia le credenziali di accesso corrette.

5) Utilizza l’autenticazione a due fattori

Oltre alle password forti, l’ autenticazione a più fattori o l’autenticazione a due fattori danno un enorme impulso alla sicurezza del cloud. Le opzioni più efficaci sono quelle che inviano una notifica al telefono o a un’applicazione come Google Authenticator con un codice da utilizzare una sola volta ogni volta che si tenta di accedere. In questo modo si garantisce che, anche se un malintenzionato ottiene le credenziali di accesso, non sarà in grado di completare il login senza accedere al tuo dispositivo personale.

6) Non condividere informazioni personali

I social media sono stati una manna per gli hacker, estremamente abili nell’aggirare le password e le domande di sicurezza scremando le informazioni personali. Alcune tendenze sui social media – come i “giochi” in cui si chiede agli utenti di postare qualcosa con il nome del loro primo animale domestico o della strada in cui sono cresciuti – sono usate di proposito per ottenere informazioni che aiutano a superare le domande di sicurezza. Evitate di postare pubblicamente tali informazioni personali, anche se possono sembrare innocue.

7) Utilizza uno strumento anti-malware e anti-virus efficace

Sebbene l’Anti-Virus tradizionale non sia più il massimo della cybersicurezza come un tempo, è ancora una parte importante di un piano generale di cybersicurezza. Cerca soluzioni che offrano funzionalità complete come la cancellazione remota e il rilevamento delle minacce basato sull’intelligenza artificiale.

8) Sii prudente con il WI-FI pubblico

È difficile dimostrare che le connessioni WI-FI pubbliche siano sicure, quindi usatele con parsimonia. Non connetterti mai a un hotspot di cui non sei sicuro al 100% che sia legittimo. I criminali informatici utilizzano spesso intercettatori WI-FI portatili e hotspot creati per accedere ai dispositivi personali, soprattutto in luoghi come bar e aeroporti. L’utilizzo di una VPN può aiutare a proteggersi anche da alcuni di questi pericoli.

NinjaOne e la sicurezza del cloud

Funzioni come Ninja Data Protection sono state create appositamente per proteggere i dati locali e del cloud. La crittografia e le soluzioni di backup integrate contribuiscono a garantire la protezione 24 ore su 24 delle risorse informative più preziose della tua organizzazione.

- Backup dell’immagine discocompleta

- Backup di documenti, file e cartelle

- Gestione degli endpoint

- Gestione delle patch

- Bitdefender Advanced Threat Security

- Difesa completa contro i ransomware

Conclusioni

Con lo spostamento di un numero sempre maggiore di dati nel cloud, garantire la sicurezza del cloud è più importante che mai. Il cloud, pur essendo complessivamente più sicuro rispetto alla sua nascita, rappresenta ancora un obiettivo importante per gli hacker alla ricerca di proprietà intellettuale, segreti commerciali e informazioni personali.

È importante sapere che la sicurezza del cloud è una responsabilità condivisa tra il provider e il cliente. La scelta del CSP giusto e degli strumenti di supporto ti aiuterà a mantenere sicuri i tuoi dati nel cloud, così come il rispetto delle best practice sopra descritte. Adottando alcune misure intelligenti e collaborando con i giusti fornitori di soluzioni, potrai stare in tranquillità sapendo che i tuoi dati nel cloud sono al sicuro.