Découvrez comment les méthodes de durcissement des systèmes contribuent à protéger vos réseaux, votre matériel et vos données précieuses en réduisant votre profil de menace global.

La cybersécurité est devenue l’un des sujets les plus présents, tant dans le domaine des technologies de l’information que dans celui des affaires, mais le sujet peut sembler assez vaste pour le propriétaire d’entreprise ou le cadre supérieur moyen. Après tout, la cybersécurité est un sujet complexe, et la simple compréhension d’une poignée de protocoles de sécurité avancés ou d’un ensemble de normes de conformité peut être un défi.

Heureusement, la cybersécurité est une pratique à plusieurs niveaux, et nous pouvons comprendre beaucoup de choses sur la protection d’une organisation en examinant l’une des couches à la surface : le durcissement des systèmes. Le durcissement des systèmes pose les bases d’une infrastructure informatique sécurisée, ce qui revient à « faire le ménage » avant d’introduire tous les outils et protocoles plus avancés qui constituent une stratégie de sécurité globale.

Ce que cet article va couvrir :

- Que signifie le durcissement des systèmes?

- Pourquoi le durcissement des systèmes est-il important ?

- Normes et meilleures pratiques en matière de durcissement des systèmes

- Les cinq domaines de durcissement du système

- Un exemple de check-lists pour le durcissement des systèmes

Qu’est-ce que le durcissement des systèmes ?

Le renforcement des systèmes désigne les outils, les méthodes et les meilleures pratiques utilisés pour réduire la surface d’attaque de l’infrastructure technologique, notamment les logiciels, les systèmes de données et le matériel. L’objectif du durcissement des systèmes est de réduire le « profil de menace » global ou les zones vulnérables du système. Le renforcement des systèmes implique l’audit, l’identification et la correction méthodiques des vulnérabilités potentielles en matière de sécurité au sein d’une organisation, en mettant souvent l’accent sur l’ajustement de divers paramètres et configurations par défaut afin de les rendre plus sûrs

Avec le durcissement du système, l’objectif est d’éliminer autant de risques de sécurité que possible. En réduisant la surface d’attaque, les mauvais acteurs disposent de moins de moyens d’entrée ou de points d’appui potentiels pour lancer une cyberattaque.

La surface d’attaque est définie comme la combinaison de toutes les failles et portes dérobées potentielles de la technologie qui pourraient être exploitées. Ces vulnérabilités comprennent généralement :

- Mots de passe par défaut ou informations d’identification stockées dans des fichiers accessibles

- Logiciels et micrologiciels non corrigés

- Données non cryptées

- Dispositifs d’infrastructure mal configurés

- Définition incorrecte des permissions des utilisateurs

- Outils de cybersécurité mal configurés

Quels sont les avantages du durcissement des systèmes ?

Le durcissement des systèmes est une fonction essentielle pour la sécurité et la conformité, et un élément crucial d’une stratégie plus large de sécurité de l’information. L’avantage le plus évident du durcissement des systèmes est la réduction du risque de cyberattaques et des temps d’arrêt associés ainsi que des sanctions réglementaires.

Du point de vue de la sécurité, le durcissement du système est une excellente priorité à adopter avant/en parallèle au déploiement de solutions de sécurité telles que les outils EDR. Après tout, utiliser de telles solutions sur des systèmes mal configurés revient à installer des barreaux de fenêtres et des caméras de sécurité sur une maison, mais sans fermer la porte arrière. Quel que soit le degré de perfectionnement des outils de sécurité, un système non renforcé présentera probablement encore des vulnérabilités permettant de contourner ces mesures.

Le durcissement des systèmes doit être pris en compte tout au long du cycle de vie des TI, de l’installation initiale, en passant par la configuration et la maintenance, et jusqu’à la fin de vie. Le durcissement des systèmes est également exigé par tous les principaux cadres de conformité, tels que PCI, DSS et HIPAA.

5 types de durcissement des systèmes

Bien que la définition du renforcement des systèmes s’applique à l’ensemble de l’infrastructure informatique d’une organisation, il existe plusieurs sous-ensembles de cette idée qui nécessitent des approches et des outils différents.

1) Durcissement du réseau

Les dispositifs de réseau sont renforcés pour contrer les accès non autorisés à l’infrastructure d’un réseau. Dans ce type de durcissement, les vulnérabilités dans la gestion et la configuration des dispositifs sont recherchées et corrigées afin d’empêcher leur exploitation par des acteurs malveillants qui souhaitent accéder au réseau. De plus en plus, les pirates utilisent les faiblesses de la configuration des périphériques réseau et des protocoles de routage pour établir une présence persistante dans un réseau plutôt que d’attaquer à des terminaux spécifiques.

2) Durcissement du serveur

Le processus de durcissement des serveurs consiste à sécuriser les données, les ports, les composants, les fonctions et les autorisations d’un serveur. Ces protocoles sont exécutés à l’échelle du système sur les couches matérielles, micrologicielles et logicielles.

3) Durcissement de l’application

Le durcissement des applications est centré sur les logiciels installés sur le réseau. Un aspect important du renforcement des applications — parfois appelé renforcement des logiciels ou renforcement des applications logicielles – consiste à appliquer des correctifs et à mettre à jour les vulnérabilités. Là encore, la gestion des correctifs par l’automatisation est souvent un outil clé de cette approche.

Le durcissement des applications implique également la mise à jour ou la réécriture du code de l’application afin de renforcer sa sécurité, ou le déploiement de solutions de sécurité logicielles supplémentaires.

4) Durcissement de la base de données

Le durcissement des bases de données est axé sur la réduction des vulnérabilités des bases de données numériques et des Systèmes de Gestion de Bases de Données (SGBD). L’objectif est de renforcer les dépôts de données, ainsi que les logiciels utilisés pour interagir avec ces données.

5) Durcissement du système d’exploitation

Le durcissement du système d’exploitation consiste à sécuriser une cible commune des cyberattaques : le système d’exploitation (SE) d’un serveur. Comme pour d’autres types de logiciels, le durcissement d’un système d’exploitation implique généralement une gestion des correctifs qui peut surveiller et installer automatiquement les mises à jour, les correctifs et les Service Packs.

→ Téléchargez : La check-list de durcissement des terminaux

Quelles sont les bonnes pratiques pour le durcissement des systèmes ?

Commencez par planifier votre approche du renforcement des systèmes. Le durcissement d’un réseau entier peut sembler décourageant, aussi la création d’une stratégie autour de changements progressifs est généralement la meilleure façon de gérer le processus. Classez par ordre de priorité les risques identifiés dans votre écosystème technologique et utilisez une approche progressive pour remédier aux failles dans un ordre logique.

Traitez les correctifs et les mises à jour immédiatement. Un outil de gestion des correctifs automatisé et complet est essentiel pour le renforcement des systèmes. Cette étape peut généralement être exécutée très rapidement et contribuera grandement à fermer les points d’entrée potentiels.

Bonnes pratiques en matière de renforcement du réseau

- Veillez à ce que votre pare-feu soit correctement configuré et que toutes les règles soient régulièrement vérifiées et mises à jour

- Sécurisez les points d’accès et les utilisateurs distants

- Bloquez tous les ports réseau inutiles

- Désactivez et supprimez les protocoles et les services inutilisés ou superflus

- Cryptage du trafic réseau

- Ressource gratuite : Script PowerShell pour l’analyse des ports externes de CyberDrain

Bonnes pratiques en matière de durcissement des serveurs

- Tous les serveurs doivent être établis dans un centre de données sécurisé

- Durcissez les serveurs avant de les connecter à l’internet ou à des réseaux externes

- Évitez d’installer des logiciels inutiles sur un serveur

- Compartimentez les serveurs en tenant compte de la sécurité

- Utiliser le principe du moindre privilège lors de la définition des rôles de super-utilisateur et d’administrateur

- Ressource gratuite : Check-list du durcissement des serveurs Windows de Netwrix

Bonnes pratiques en matière de durcissement des applications

- Supprimer les composants ou fonctions inutiles

- Restreindre l’accès aux applications en fonction des rôles et du contexte des utilisateurs

- Supprimer ou réinitialiser les mots de passe par défaut

- Auditer les intégrations logicielles et suppression les intégrations ou privilèges inutiles

- Ressource gratuite : Guide du durcissement de Microsoft Office 365 du « Australian Cyber Security Centre »

Bonnes pratiques en matière de durcissement des bases de données

- Utiliser le contrôle d’accès et les permissions pour limiter ce que les utilisateurs peuvent faire dans une base de données

- Supprimer les comptes inutilisés

- Activer la vérification des nœuds pour la vérification de l’utilisateur

- Cryptage des données en transit et au repos

- Appliquer des mots de passe sécurisés

Bonnes pratiques en matière de durcissement des systèmes d’exploitation

- Utiliser un outil de gestion des correctifs pour appliquer automatiquement les mises à jour et les correctifs du système d’exploitation

- Supprimer les pilotes, logiciels et services inutiles

- Cryptage du stockage local

- Limiter les autorisations du registre et des autres systèmes

- Consigner l’activité, les erreurs et les avertissements appropriés

- Ressource gratuite : Comment gérer le cryptage de disque BitLocker à distance ?

- Ressource gratuite : Aide-mémoire de Connexion Windows

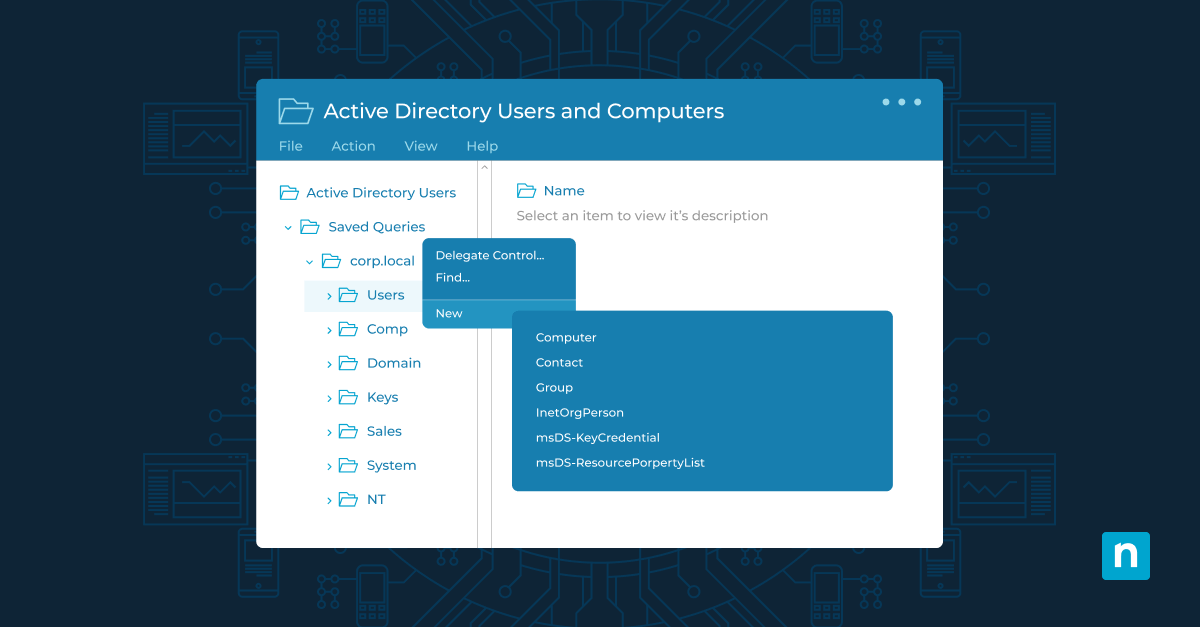

En plus de ce qui précède, il convient de rappeler que la recherche et la suppression des comptes et privilèges inutiles dans l’ensemble de votre infrastructure informatique sont essentielles pour renforcer efficacement les systèmes.

Et, en cas de doute, CIS. Tous les principaux cadres de conformité, y compris PCI-DSS et HIPAA, désignent CIS Benchmarks comme la bonne pratique acceptée. Par conséquent, si votre organisation doit se conformer à un ou plusieurs cadres, il est nécessaire d’adhérer au CIS Benchmarks. En savoir plus sur les CIS Benchmarks et CIS Controls.

Exemple de check-list du durcissement des systèmes

Durcissement du réseau

- Configuration du pare-feu

- Audit régulier du réseau

- Limiter les utilisateurs et sécuriser les points d’accès

- Bloquer les ports réseau inutilisés

- Cryptage du trafic réseau

- Interdire l’accès anonyme

Durcissement du serveur

- Examiner et attribuer les accès et les droits administratifs (moindre privilège)

- Les serveurs sont situés dans un centre de données sécurisé

- Interdiction du déclenchement de l’arrêt sans vérification

- Supprimer les logiciels inutiles

Durcissement de l’application

- Définir le contrôle d’accès aux applications

- Gestion automatisée des correctifs

- Supprimer les mots de passe par défaut

- Mettre en œuvre les bonnes pratiques en matière d’hygiène des mots de passe

- Configurer les politiques de verrouillage des comptes

Durcissement des bases de données

- Mettre en place des restrictions d’accès pour les administrateurs

- Cryptage des données en transit et au repos

- Activer la vérification des nœuds

- Supprimer les comptes inutilisés

Durcissement du système d’exploitation

- Appliquer automatiquement les mises à jour et les correctifs nécessaires

- Supprimer les fichiers, bibliothèques, pilotes et fonctionnalités inutiles

- Consigner toutes les activités, les erreurs et les avertissements

- Définir les autorisations des utilisateurs et les politiques de groupe

- Configurer les permissions du système de fichiers et du registre

Comment NinjaOne peut-il vous aider?

NinjaOne est une plateforme de surveillance et de gestion à distance puissante et facile à utiliser qui affiche, sur une interface unique, tous les terminaux d’une organisation ainsi que tous les outils dont les équipes informatiques ont besoin pour améliorer l’activité. Notre plateforme simplifie et automatise les tâches du quotidien réalisées par les fournisseurs de services managés et les professionnels de l’informatique afin qu’ils puissent se concentrer sur des services complexes et permettant de créer de la valeur, sur les relations avec les utilisateurs finaux et sur les projets stratégiques.

- Mensuel: pas de contrats à long terme

- Tarification par dispositif et flexible

- Onboarding gratuit et illimité

- Formation gratuite et illimitée

- Classé N° 1 en Assistance