Un outil de gestion des vulnérabilités plus intelligent

Évaluation en temps réel sans fenêtre de scan

Corrélez en continu l’état logiciel actuel et le dernier état connu des terminaux avec une veille CVE permanente basée sur l’IA, afin de faire remonter les vulnérabilités en temps réel et non pas lors du prochain scan seulement.

Pensé pour la remédiation, et pas uniquement le reporting

L’IA mappe les vulnérabilités aux correctifs qui les résolvent et se connecte directement aux flux de travail de remédiation, ce qui réduit les délais, les retards et le temps moyen de réparation (MTTR).

Architecture sans scan, sans aucun impact sur les terminaux

La détection des vulnérabilités des terminaux se fait côté serveur. Il n’y a pas de programmation de scan, pas de pics de performance de l’agent et pas de perturbation des terminaux. Seulement une visibilité de l’exposition actuelle, en continu.

Fonctionnalités de la gestion des vulnérabilités

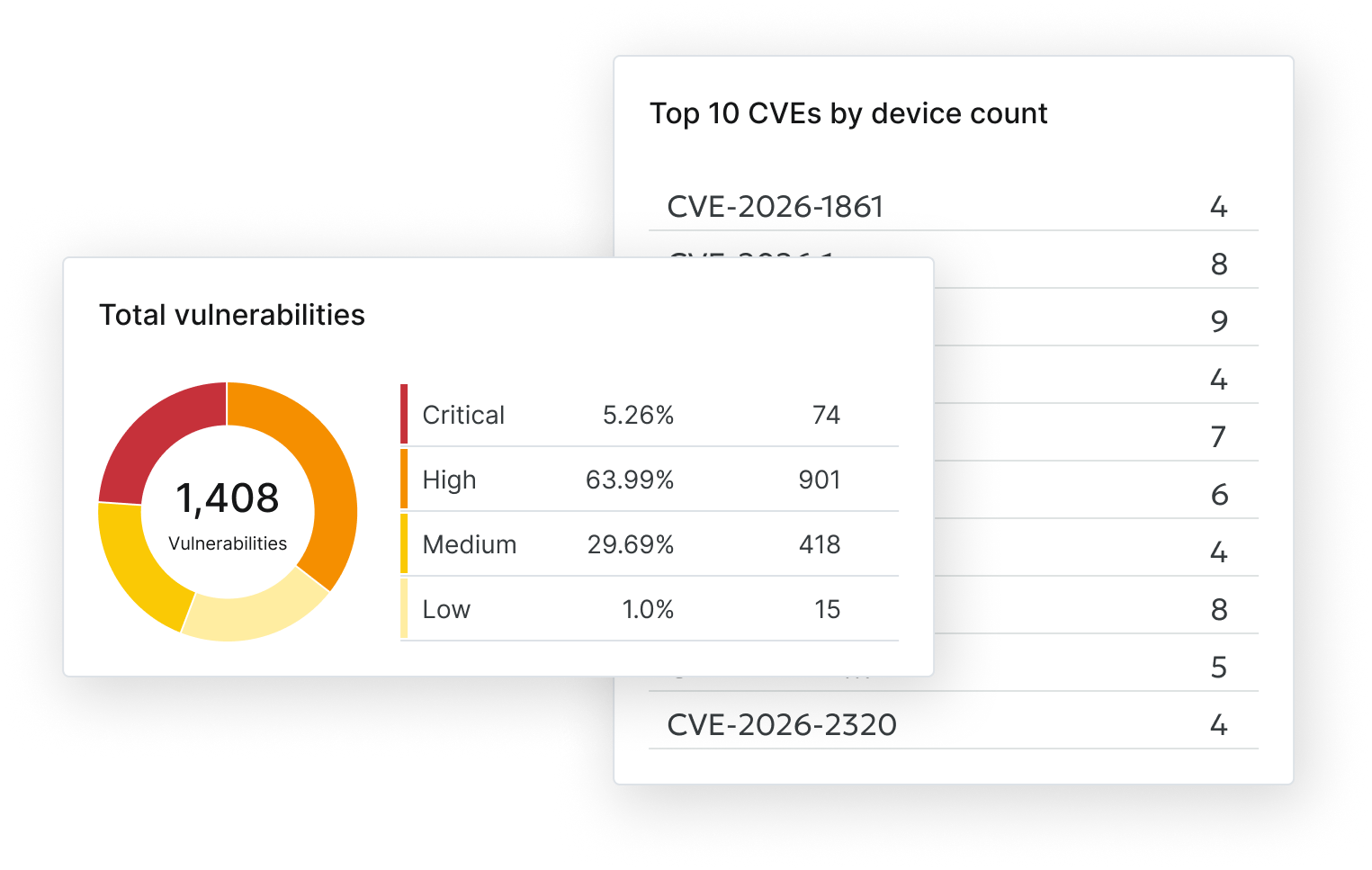

Évaluation en temps réel de la vulnérabilité des logiciels

Corrélation permanente entre les versions des logiciels installés et les informations CVE actualisées, sans scan programmé. Les vulnérabilités sont identifiables en quelques minutes, et non en quelques semaines, ce qui élimine les retards dans les cycles de scans.

Aucun scan, aucun impact sur les terminaux

La corrélation côté serveur élimine le besoin de fenêtres de scans lourdes ou de pics d’agents. Maintenez toujours la visibilité de l’exposition actuelle sans perturber la productivité de l’utilisateur.

Visibilité sur l'exposition des terminaux hors ligne

Les vulnérabilités récemment annoncées sont mappées au dernier état logiciel connu, même lorsque les appareils sont hors ligne, ce qui permet de conserver des informations sur l’exposition jusqu’à ce que les terminaux se reconnectent.

Mappage des vulnérabilités aux correctifs

Associez automatiquement les vulnérabilités détectées aux correctifs spécifiques qui y remédient, en supprimant les références croisées manuelles et en accélérant les décisions de remédiation.

Hiérarchisation basées sur les risques

Hiérarchisez les remédiations en utilisant le contexte de l’exploit et les données sur la sévérité afin que les équipes puissent se concentrer sur les vulnérabilités qui présentent un risque réel et pas seulement des scores élevés.

Suivi de la remédiation en temps réel

Surveillez en permanence ce qui est exposé, ce qui est résolu et ce qui nécessite une action sans dépendre de rapports d’analyse périodiques ou de données déjà obsolètes.

Gestion autonome des correctifs

Associez la gestion autonome des correctifs NinjaOne avec les données IA sur les correctifs pour exécuter des flux de remédiation tenant compte des risques et qui déploient automatiquement des mises à jour stables et mettent en pause les correctifs à risque.

Données IA sur les correctifs

Cette fonctionnalité analyse les avis des fournisseurs, les signaux de déploiement et la télémétrie des correctifs dans le monde réel pour déterminer l’intégrité des correctifs . Les CVEs à risque peuvent être mis en pause automatiquement pendant que les mises à jour stables se poursuivent.

Exécution de correctifs en boucle fermée

Grâce à la logique de détection basée sur l’IA, connectez les flux de travail de détection, de remédiation et de récupération au sein d’une plateforme unifiée, éliminant ainsi les pertes d’informations potentielles entre les équipes en charge de la sécurité et celles en charge des opérations informatiques.

Avant, il fallait jusqu’à 72 heures pour identifier les vulnérabilités, tester et déployer les correctifs. Avec NinjaOne, cela se fait presque instantanément. La fonctionnalité de données IA sur les correctifs effectue la recherche et l’évaluation des correctifs que nous ne pourrions pas faire par nous-mêmes.

Ben Perryman

Spécialiste IT Senior

Découvrez tout le potentiel de NinjaOne en 5 minutes.

Les clients adorent NinjaOne

ont amélioré la conformité de la gestion des correctifs

ont amélioré de plus de 75% la conformité de la gestion des correctifs

ont réduit le temps consacré à la gestion des correctifs

Événements, mises à jour et ressources

C'est pourquoi les clients nous adorent

100 000

Terminaux gérés

« NinjaOne est une solution évolutive. Elle est construite sur une architecture SaaS moderne et elle est à l’épreuve du temps. »

40%

Plus rentable

« Le prix de NinjaOne est inférieur de 40 % à celui de tout autre outil de gestion des terminaux sur le marché, tout en étant plus puissant et plus facile à utiliser. »

Entre 10 et 15

Outils remplacés

« Auparavant, j’avais besoin de 10 à 15 outils différents pour exécuter ce que NinjaOne fait dans son interface unique et centralisée. »

30%

De temps en moins passé sur les correctifs

« Nous avons observé une réduction de 30 % du temps nécessaire au déploiement des correctifs par rapport à notre solution précédente. »

2 000

Terminaux gérés

« NinjaOne m’apporte beaucoup plus de flexibilité et de sécurité dans mon travail. »

30%

ROI annuel

« [NinjaOne] a déjà démontré sa valeur en termes de retour sur investissement… cela représente au moins 100 000 dollars par an. »

24x

Plus rapide pour la gestion des terminaux

« Nos processus sont devenus 24 fois plus rapides avec NinjaOne. »

Entre 20 et 40

Heures économisées chaque semaine

« L’utilisation de la fonction d’automatisation de NinjaOne m’a permis d’économiser plus de 20, 30 ou même 40 heures par semaine. »

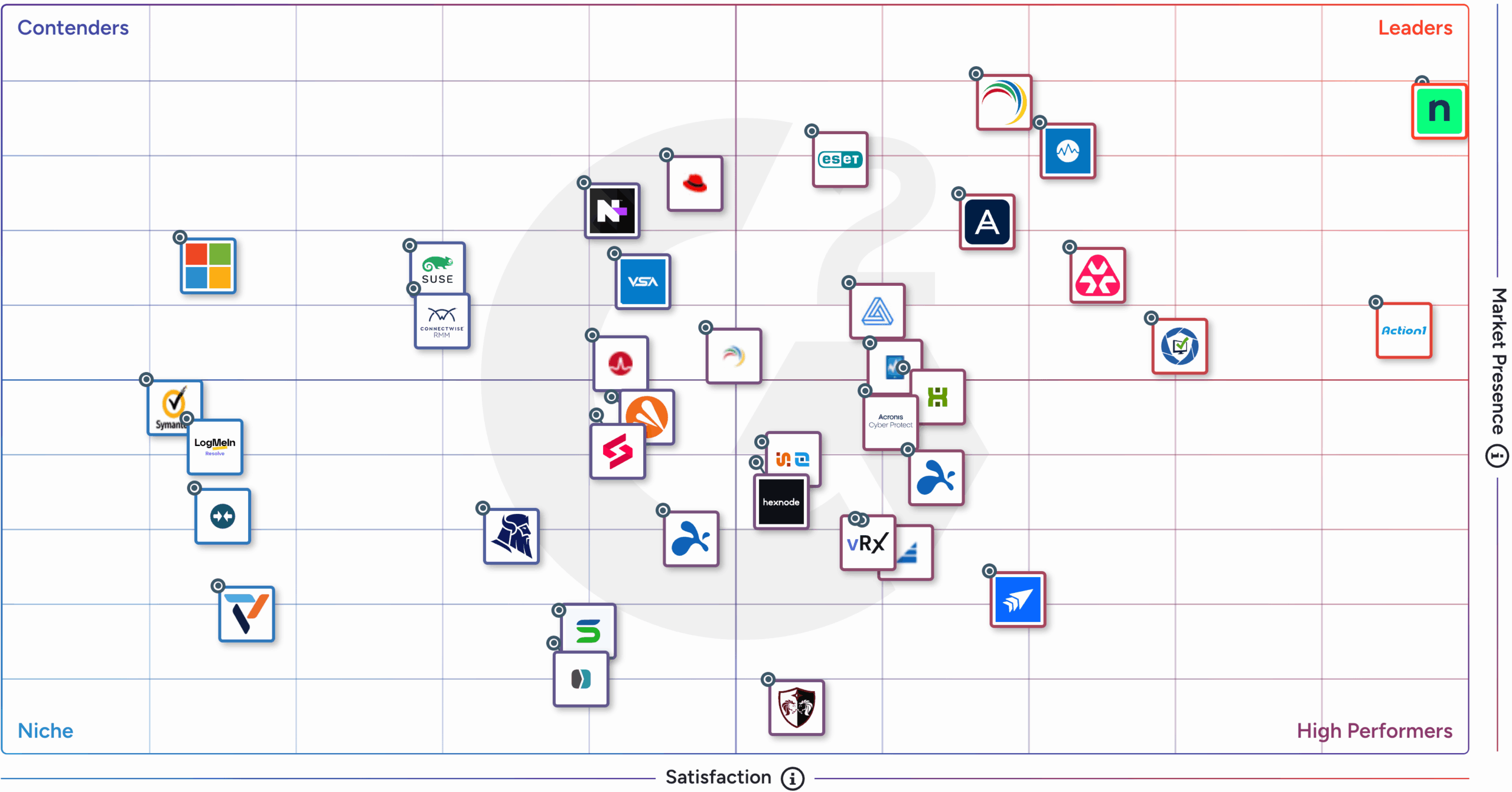

Classé n°1 sur G2

Le logiciel de gestion des correctifs classé N°1 sur G2

Un gestion des correctifs simple, fiable et qui fonctionne, tout simplement.

Christian C., Ingénieur sécurité et support cloud

| NinjaOne | Notes moyennes | |

| Probabilité de recommander le produit | 9,5 | 9,1 |

| Produit allant dans la bonne direction | 9,8 | 9,1 |

| Facilité d'administration | 9,3 | 9,1 |

| Qualité des relations commerciales | 9,6 | 9,2 |

| Qualité de l'assistance | 9,3 | 9,1 |

| Facilité de configuration | 9,3 | 9,0 |

| Facilité d'utilisation | 9,3 | 9,0 |

Ressources

Qu'est-ce que l'évaluation des vulnérabilités en temps réel ?

L’évaluation des vulnérabilités en temps réel met continuellement en corrélation les versions logicielles installées sur les terminaux avec les informations CVE à jour et basées sur l’IA. Contrairement aux outils traditionnels qui reposent sur des scans programmés, NinjaOne évalue l’exposition au fur et à mesure que de nouvelles vulnérabilités sont annoncées et que les logiciels changent d’état.

Cela permet aux départements informatiques d’identifier les vulnérabilités en quelques minutes au lieu d’attendre les cycles de scans réguliers, réduisant ainsi le temps entre l’annonce et la remédiation.

En quoi NinjaOne est-il différent des scanners de vulnérabilité traditionnels ?

Les scanners de vulnérabilité traditionnels fonctionnent selon des calendriers fixes et produisent des rapports ponctuels. Cela crée des retards entre la découverte des vulnérabilités, le signalement et la remédiation.

L’évaluation en temps réel de NinjaOne élimine les fenêtres de scan en corrélant la télémétrie logicielle en temps réel et la dernière télémétrie connue avec les données CVE toujours à jour. Les vulnérabilités sont identifiées en permanence et mises en correspondance directement avec les flux de travail de remédiation, ce qui réduit les transferts opérationnels.

NinjaOne nécessite-t-il un scan des terminaux ?

Non. NinjaOne utilise une architecture sans scan. La télémétrie de l’inventaire logiciel collectée par l’agent NinjaOne est continuellement corrélée avec les données CVE au niveau de la plateforme.

Cela permet d’éliminer les fenêtres de scans lourdes, d’éviter les pics de performance des agents et de maintenir une visibilité permanente des vulnérabilités sans perturber les utilisateurs finaux.

Que se passe-t-il si un appareil est hors ligne ?

NinjaOne préserve les données sur l’exposition en faisant correspondre les CVE nouvellement annoncées au dernier état logiciel connu des appareils hors ligne.

Lorsque l’appareil se reconnecte, la remédiation peut commencer immédiatement. Cela permet de réduire les angles morts causés par des terminaux déconnectés et de s’assurer que la visibilité ne dépend pas de la disponibilité de l’appareil au moment du scan.

Comment NinjaOne accélère-t-il la remédiation ?

NinjaOne associe automatiquement les vulnérabilités aux correctifs qui y remédient et s’intègre directement aux flux de travail de la gestion autonome des correctifs.

Cela permet d’exécuter les correctifs en tenant compte des risques, de réduire les références croisées manuelles entre les outils et de raccourcir le délai entre l’identification des vulnérabilités et l’application de mesures correctives sûres.

NinjaOne peut-il fonctionner avec les scanners de vulnérabilité existants ?

Oui. NinjaOne peut compléter les scanners de vulnérabilité d’entreprise tels que Tenable ou Qualys.

Les entreprises peuvent continuer à utiliser leurs outils de scan de prédilection pour les évaluations approfondies tout en se servant de NinjaOne pour accélérer l’exécution de la remédiation et fournir une connaissance continue de l’exposition entre les cycles d’analyse.

Comment NinjaOne réduit-il les retards induits par les scans ?

En éliminant l’exposition opérationnelle causée par les retards dus aux scans et en intégrant la détection des vulnérabilités directement à l’exécution des correctifs, NinjaOne réduit le temps entre l’annonce des vulnérabilités et la remédiation.

La corrélation en temps réel associée à des correctifs autonomes tenant compte des risques permet aux entreprises de réagir rapidement tout en minimisant les perturbations opérationnelles.