Pontos principais

O que é acesso remoto para MSPs e profissionais de TI?

O acesso remoto permite que as equipes de suporte de TI gerenciem, solucionem problemas e configurem endpoints de qualquer local.

Os 3 principais critérios para escolher ferramentas de acesso remoto

- Segurança: Deve atender aos padrões de conformidade, apresentar controles de acesso granulares e fornecer registro abrangente.

- Facilidade de uso: Uma interface de usuário simples promove a adoção e evita que o usuário final dependa de ferramentas sem suporte.

- Confiabilidade: O alto tempo de atividade garante operações de TI ininterruptas.

Práticas recomendadas a serem seguidas

- Implante ferramentas com segurança robusta (por exemplo, criptografia, MFA, permissões de acesso rigorosas).

- Priorize interfaces fáceis de usar para incentivar o uso generalizado.

- Garantir que as ferramentas sejam confiáveis e estejam disponíveis de forma consistente para manter a integridade da infraestrutura.

Integração com o software RMM

O acesso remoto totalmente integrado às plataformas RMM permite o controle instantâneo de endpoints a partir de um painel unificado, aumentando a produtividade e simplificando os fluxos de trabalho.

Benefícios gerais do acesso remoto eficaz

Permite a resolução mais rápida de problemas, o dimensionamento do suporte de TI e a capacidade de suporte 24 horas por dia, 7 dias por semana, aumentando a eficiência operacional e reduzindo os custos.

Atualize-se sobre as práticas recomendadas de acesso remoto para gerenciar o acesso remoto seguro e as soluções de área de trabalho remota para oferecer aos usuários finais umsuporte remoto contínuoem .

Houve um tempo em que o monitoramento e a manutenção de todos os softwares, endpoints, servidores, impressoras e contas de usuários em um ambiente de TI significavam tempo no local, acesso físico aos dispositivos e muitas viagens de carro.

Hoje, as equipes de TI podem contar com um software de acesso remoto para resolver até mesmo as tarefas mais complicadas de forma rápida e eficiente, sem estar fisicamente presente. As empresas de TI e os provedores de serviços gerenciados (MSPs) dependem do acesso remoto a computadores para diagnosticar e resolver rapidamente os problemas dos usuários finais, implementar atualizações críticas de software e rastrear ativos e inventário de rede. As equipes e os gerentes de TI internos dependem do acesso remoto para maximizar sua produtividade, gerenciar vários locais e permitir que trabalhem em casa ou em trânsito.

Talvez o mais importante seja a capacidade de monitorar sistemas remotamente, o que significa que tanto os MSPs quanto os gerentes de TI podem dar suporte às necessidades de TI de seus acionistas 24 horas por dia, faça chuva ou faça sol, todos os dias.

Antes de nos anteciparmos, vamos definir o que “acesso remoto” realmente significa.

O que é acesso remoto e qual é sua função no suporte de TI?

Acesso remoto é um termo genérico usado para descrever a capacidade de acessar um dispositivo de endpoint específico de qualquer local por meio de uma conexão de rede. Muitos usuários finais já passaram por isso quando ligaram para o suporte técnico para resolver um problema e o técnico ao telefone assumiu o controle do computador.

Embora o acesso remoto sirva a alguns propósitos no lado do usuário final, como facilitar o compartilhamento de documentos ou arquivos dentro de uma organização, por exemplo, ele desempenha uma função muito mais central no suporte de TI.

Juntamente com o software de monitoramento e gerenciamento remoto (RMM), o acesso remoto é um dos principais motivos pelos quais até mesmo pequenas equipes de técnicos podem dar suporte a um grande número de clientes e usuários finais. Isso os capacita a realizar configurações de sistema, manutenção, solução de problemas e gerenciamento de patches para um número muito maior de pessoas do que eles seriam capazes de lidar se ainda estivessem dirigindo no local.

Para obter uma visão geral rápida, assista ao nosso vídeo: O que é acesso remoto: Uma visão geral abrangente

Gerencie e controle remotamente seus endpoints com um clique.

Saiba mais sobre o NinjaOneRemote Access. →

Aumento da necessidade de opções de acesso remoto seguro

Cada vez mais organizações precisam de ambientes de trabalho flexíveis e remotos com seus usuários, dispositivos e operações críticas espalhados por várias regiões. Sem monitoramento remoto e recursos de acesso remoto, seria quase impossível gerenciar e dar suporte a arranjos de trabalho remoto ou híbrido.

Porém, com uma mudança tão repentina para forças de trabalho distribuídas, muitas organizações podem ter implementado opções de acesso remoto ao acaso e, inadvertidamente, introduzido vetores de ameaças adicionais para violações de segurança, perda de dados e interrupções de rede que podem custar tempo e dinheiro à empresa.

Por isso, é extremamente importante aproveitar as ferramentas de acesso remoto seguro E os provedores que têm experiência em implementá-las, configurá-las e gerenciá-las com segurança.

Os 3 principais requisitos e critérios para escolher uma solução de acesso remoto

As soluções de acesso remoto não são todas iguais, mesmo que seu objetivo principal pareça bastante simples. Como acontece com muitos tipos de software, algumas opções podem se adequar melhor às necessidades de sua empresa do que outras. Aqui estão alguns dos critérios mais importantes a serem considerados ao selecionar uma ferramenta.

Segurança

O software projetado especificamente para fornecer acesso remoto a dispositivos é poderoso e, em muitos casos, essencial, mas também acarreta uma quantidade substancial de riscos.

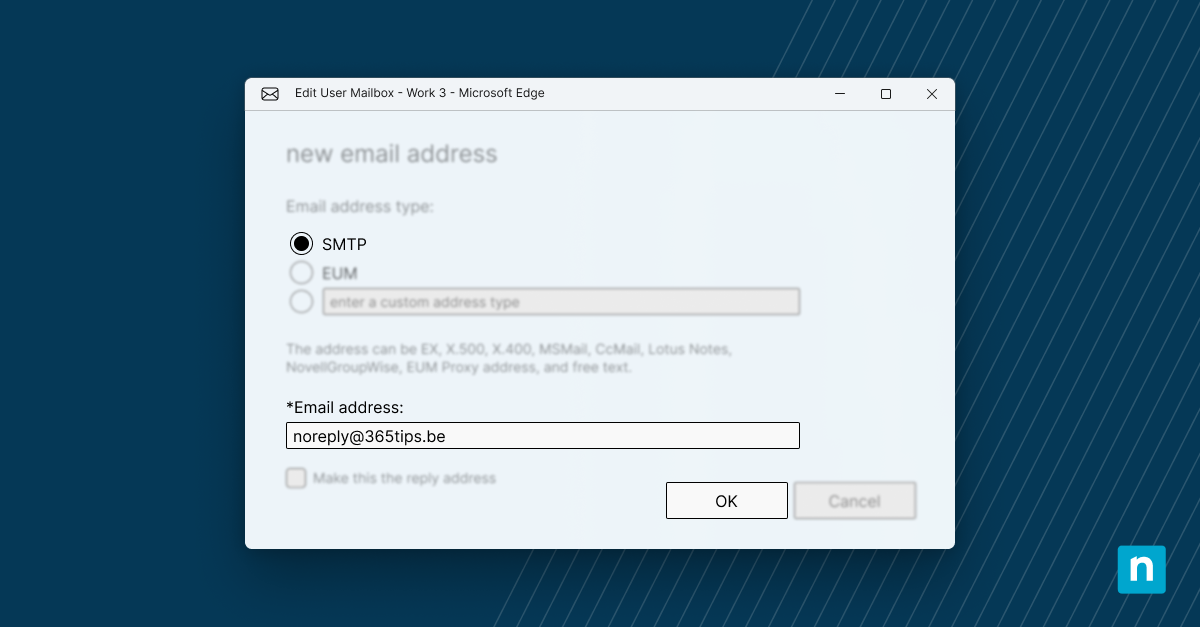

Considere um software de acesso remoto que atenda aos padrões de segurança e conformidade. Procure uma solução que criptografe sessões remotas e ofereça controle de acesso, e deve haver documentação clara e recursos disponíveis para garantir que você possa implantá-la e configurá-la com segurança.

Os recursos projetados para fornecer controles de acesso e registros claros também são essenciais.

Facilidade de uso

Se o acesso remoto for fácil de usar, ele será usado. Se não for, não será. E isso abre a possibilidade de os usuários finais procurarem e utilizarem alternativas sem suporte. Além disso, uma interface intuitiva agiliza os processos, permitindo que os administradores de TI concluam as tarefas com mais rapidez para que possam se dedicar a outros projetos. As soluções fáceis de usar também aceleram o tempo de resolução de tíquetes, pois os técnicos podem se conectar rapidamente a um dispositivo remoto e, em seguida, diagnosticar e corrigir os problemas em menos tempo.

Confiabilidade

O acesso remoto é uma parte tão importante do gerenciamento moderno de TI que você realmente não quer passar um dia sem ele. A confiabilidade de suas ferramentas remotas, incluindo o acesso remoto, se traduz diretamente na confiabilidade e na robustez gerais de sua infraestrutura de TI. Alguns softwares de acesso remoto também podem se adaptar a diferentes larguras de banda, garantindo sessões remotas mais tranquilas.

Integrações com outras ferramentas de suporte remoto

Outra prática recomendada de acesso remoto a ser seguida é garantir que seu software de acesso remoto se encaixe perfeitamente em seus processos existentes. Outras soluções de acesso remoto integram-se perfeitamente aosoftware de emissão de tíquetes , permitindo que os técnicos iniciem uma sessão remota a partir de tíquetes de suporte enviados pelo usuário. Seguir essa prática recomendada aumenta muito aeficiência de TIde sua organização com esses fluxos de trabalho contínuos para suporte remoto.

Práticas recomendadas de acesso remoto: Recursos e benefícios a serem utilizados

Quando usada com as práticas recomendadas de gerenciamento remoto, a melhor solução de acesso remoto pode resolver uma necessidade muito direta e crítica para as organizações. Se usado adequadamente, ele também pode eliminar a necessidade de ferramentas estranhas e economizar dinheiro para as empresas a longo prazo (ou seja, não há necessidade de continuar pagando por assinaturas do LogMeIn).

Quais recursos você deve aproveitar para tirar o máximo proveito do acesso remoto?

- O suporte a vários monitores permite que um técnico acesse vários endpoints.

- Várias sessões permitem que cada técnico abra várias sessões no mesmo endpoint.

- Segurança de conexão para fornecer uma defesa aprimorada contra a interceptação por bisbilhoteiros. Isso é importante, pois a maioria das conexões remotas é realizada por meio das linhas públicas e não criptografadas da Internet.

- Funcionalidade de acesso colaborativo que permite que vários técnicos trabalhem no mesmo endpoint e se comuniquem facilmente entre si enquanto o fazem.

- Controles de privilégios de acesso para estabelecer direitos de acesso a dispositivos compatíveis e lidar com permissões da forma mais integrada possível. Sem isso, os técnicos não poderão trabalhar sem supervisão no hardware.

- Canais de comunicação com o usuário que oferecem comunicação fácil e integrada entre o técnico e o usuário final. (Normalmente, trata-se de um sistema de bate-papo baseado em texto ou de um canal de comunicação por voz)

- O utilitário de transferência de arquivos permite que os técnicos copiem facilmente arquivos de e para o dispositivo remoto.

- A funcionalidade do visualizador de desktop ao vivo é essencial para os técnicos do Help Desk nos casos em que eles precisam ver o que o usuário pode ver para resolver o problema.

- Modo de blackout do monitor final para técnicos que estão corrigindo um problema por meio remoto e precisam remover a visualização da área de trabalho do usuário durante a sessão.

- Acesso e automação de processos que permitem que os técnicos criem scripts de tarefas repetitivas e apliquem correções em massa a vários endpoints usando automação.

- O acesso de e para dispositivos móveis é mais importante do que nunca. Os técnicos de suporte precisam ser capazes de trabalhar em qualquer ambiente a qualquer momento e, da mesma forma, muitas vezes precisam acessar dispositivos móveis para resolver problemas de funcionários remotos.

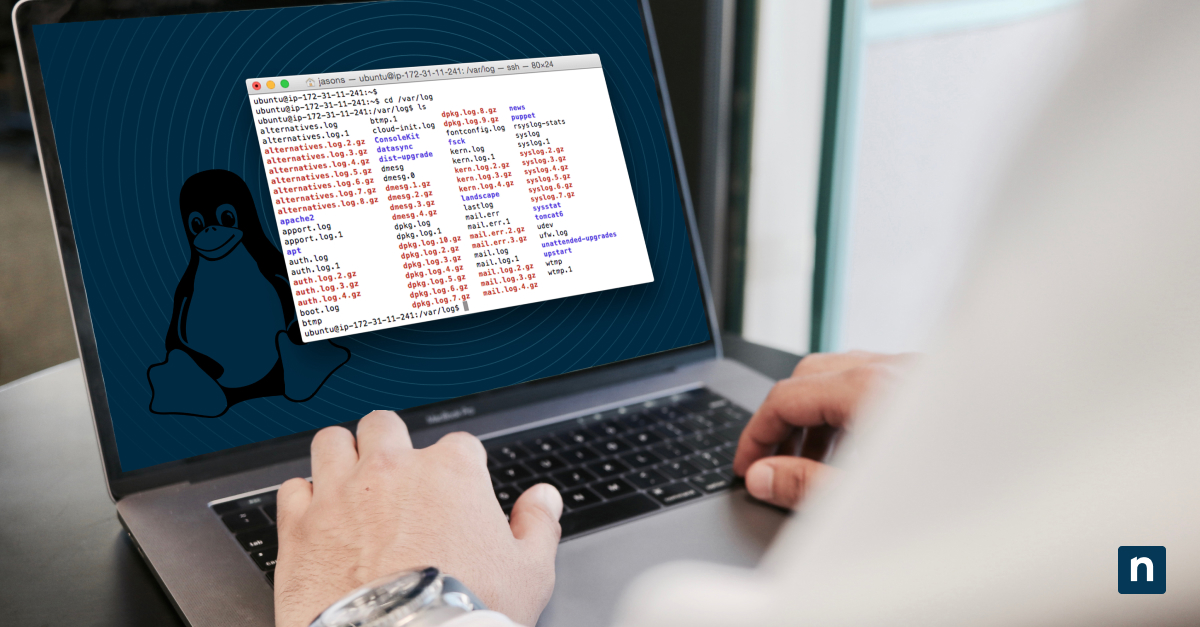

- O registro de sessão garante que as ações executadas pelo técnico no computador remoto sejam registradas para fins de segurança e registro de alterações.

- Integrações de RMM para economizar tempo e eliminar a necessidade de os técnicos terem várias ferramentas diferentes abertas ao mesmo tempo. Os sistemas que podem registrar automaticamente o tempo da sessão ajudam a automatizar os procedimentos de cobrança e, em geral, são mais seguros e confiáveis.

Saiba como implementar essas práticas recomendadas de forma eficaz em nosso vídeo: Práticas recomendadas de acesso remoto para MSPs e profissionais de TI.

experimente você mesmo o NinjaOne.

→ Inscreva-se em nosso teste gratuito de 14 dias hoje mesmo.

Qual é a prática recomendada ao usar o RDP?

O Remote Desktop Protocol (RDP) tornou-se muito útil nesta era crescente de locais de trabalho remotos. O RDP é um protocolo do Windows que permite que funcionários remotos vejam e usem o sistema operacional em um dispositivo em outro local. Em outras palavras, um usuário que esteja em casa pode fazer login por meio de uma conexão com a Internet em seu desktop do escritório e usá-lo como se estivesse sentado em sua mesa.

A Área de Trabalho Remota permite que os funcionários acessem dados específicos do dispositivo de qualquer lugar do mundo, tornando-os mais produtivos e mantendo os dados da organização mais seguros.

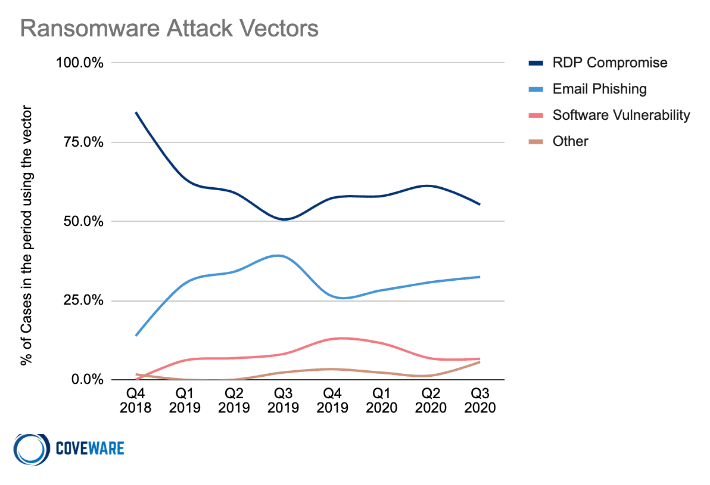

O RDP está integrado ao Windows, mas precisa ser configurado corretamente para ser utilizado com segurança. As organizações devem ser informadas de que o acesso RDP não seguro é um vetor de ataque extremamente comum e um dos favoritos dos grupos de ransomware, em particular. Portanto, o RDP nunca deve ser exposto à Internet.

Fonte: Relatório de tendências de ransomware do terceiro trimestre da Coveware

Para saber mais sobre o RDP seguro, consulte esta postagem da UC Berkeley.

Aproveite o NinjaOne Remote para obter acesso remoto mais seguro

Uma das práticas recomendadas de acesso remoto mais importantes para MSPs e profissionais de TI é escolher uma solução que se alinhe melhor às necessidades de sua organização. E você não pode errar com as ferramentas de controle remoto altamente seguras do NinjaOneRemote. Com mais de 20.000 clientes em todo o mundo, a NinjaOne se destaca como uma das melhores soluções de acesso remoto para organizações que valorizam a facilidade de uso, a segurança e a eficiência.

O NinjaOne torna o acesso remoto rápido e fácil, pois os técnicos podem iniciar uma sessão remota diretamente de um painel ou tíquete. E sua conexão com um clique a qualquer dispositivo Mac ou Windows permite que os técnicos comecem a trabalhar imediatamente. Experimente o acesso remoto perfeito com o NinjaOne Remote, inscrevendo-se para umaavaliação gratuita de 14 dias do .

Experimente você mesmo as opções de acesso remoto do NinjaOne iniciando uma avaliação gratuita hoje mesmo.