Es un reto gestionar portátiles, computadoras, teléfonos inteligentes, tabletas y otros endpoints de TI a la vez, especialmente cuando se trata de ciberseguridad. Cybriant revela que hay al menos 5.800 millones de endpoints empresariales en uso, y esa cifra seguirá aumentando a medida que se incremente la mano de obra remota. Para gestionar, supervisar y proteger eficazmente todos estos endpoints, las organizaciones confían en la gestión unificada de endpoints (UEM).

Acerca de la gestión unificada de endpoints (UEM)

La gestión unificada de endpoints (UEM) es una solución de seguridad y gestión que permite a las organizaciones gestionar, supervisar y proteger los dispositivos desde un único panel.

Antes de la UEM, las organizaciones dependían de la gestión de dispositivos móviles (mobile device management, MDM) y de la gestión de la movilidad empresarial para gestionar y proteger los endpoints móviles. Para crear la gestión unificada de endpoints, las organizaciones y los responsables de TI combinaron la MDM, la gestión de la movilidad empresarial y las herramientas tradicionales de gestión de TI para crear la solución definitiva de gestión de endpoints. Con la UEM, las organizaciones pueden gestionar, actualizar, proteger y controlar todos sus endpoints fácilmente desde una sola pantalla.

La creciente necesidad de una gestión unificada de endpoints (UEM)

Durante 2020, el trabajo remoto e híbrido aumentó considerablemente. Para adaptarse a este cambio, las organizaciones optaron por distribuir más dispositivos entre sus empleados A pesar de que 2020 ya forma parte del pasado, la fuerza de trabajo remota sigue creciendo. La investigación de Zippia sobre la fuerza de trabajo remota muestra que podemos esperar que 36,2 millones de empleados estadounidenses trabajen de forma remota en 2025. Además, muchas organizaciones están cambiando a una fuerza de trabajo híbrida en la que permiten a sus empleados participar tanto en experiencias remotas como locales. Debido a todo este trabajo remoto e híbrido, los miembros del equipo utilizarán aún más endpoints para apoyar su estilo de vida remoto o híbrido.

A medida que aumenta la popularidad de las fuerzas de trabajo remotas e híbridas, las organizaciones necesitan una forma eficaz de supervisar, gestionar y proteger todos los endpoints que utilizan los miembros del equipo. Ahí es donde entra en juego la gestión de endpoints unificada. Con una solución UEM, las organizaciones pueden gestionar y proteger sus endpoints fácilmente desde una única consola.

Cinco ventajas de la gestión unificada de endpoints (UEM)

1) Mejora la experiencia del usuario

Al disponer de una solución UEM, los usuarios pueden centrarse en su trabajo en lugar de gestionar o proteger sus dispositivos. Garantiza a los usuarios una experiencia más flexible, segura y sin complicaciones cuando utilizan dispositivos remotos.

2) Protege los endpoints y datos

Uno de los principales objetivos de la UEM es proteger los endpoints y los datos frente a las amenazas. Desde la aplicación de parches para vulnerabilidades hasta la actualización de aplicaciones, la gestión unificada de endpoints ofrece múltiples formas de automatizar la seguridad de los endpoints, lo que reduce la necesidad de intervención manual.

3) Reduce los problemas de cumplimiento

A medida que cambian los estándares de cumplimiento, la UEM ayuda a garantizar que todos sus dispositivos permanezcan actualizados y en conformidad con las normativas. Esto reduce cualquier problema de cumplimiento que pudiera afectar negativamente al equipo de TI y a toda la organización.

4) Respalda la política Traiga su propio dispositivo (BYOD)

Traiga su propio dispositivo, o BYOD, es una política que permite a los empleados utilizar sus propios dispositivos para realizar tareas relacionadas con el trabajo. Estos dispositivos pueden ser difíciles de gestionar y asegurar, pero con UEM, las organizaciones pueden respaldar esta política y permitir a los empleados utilizar sus propios dispositivos si es necesario.

5) Brinda información valiosa

La gestión unificada de endpoints recopila datos valiosos sobre los endpoints que pueden utilizarse para tomar decisiones empresariales. Además, esta información puede utilizarse para identificar áreas de mejora y establecer objetivos para mejorar el equipo de TI y su rendimiento.

Qué buscar en una solución de UEM

Dado que cada equipo de TI se enfrenta a desafíos diferentes, es difícil encontrar una solución UEM única para una organización. Sin embargo, mientras busca su software UEM, tenga en cuenta que existen criterios estándar de gestión unificada de endpoints que toda solución valiosa deberá cumplir, tales como:

-

Seguridad

La solución de gestión unificada de endpoints que elija debe proporcionar una seguridad de endpoints de primera calidad para proteger la información confidencial. Además, una solución UEM debe salvaguardar los endpoints y los datos incluso cuando los empleados decidan trabajar de forma remota en varias redes.

-

Acceso

La gestión de accesos permite a los miembros del equipo controlar el acceso de usuarios y dispositivos para garantizar que la información no caiga en las manos equivocadas. Hay muchas políticas y métodos de seguridad que el software UEM utiliza para ayudarle a gestionar el acceso remoto, como cifrados, requisitos de contraseña y sistemas de autenticación multifactor.

-

Compatibilidad

La compatibilidad es un factor importante a tener en cuenta a la hora de agregar una nueva solución UEM a su entorno de TI. Deberá asegurarse de que el software que elija sea compatible con el resto de sus sistemas y funcione sin problemas.

-

Facilidad de uso

Una de las principales razones por las que las organizaciones adoptan la UEM es para reducir la complejidad de la gestión. Un sistema UEM debe ser intuitivo y de fácil acceso y uso para los miembros del equipo.

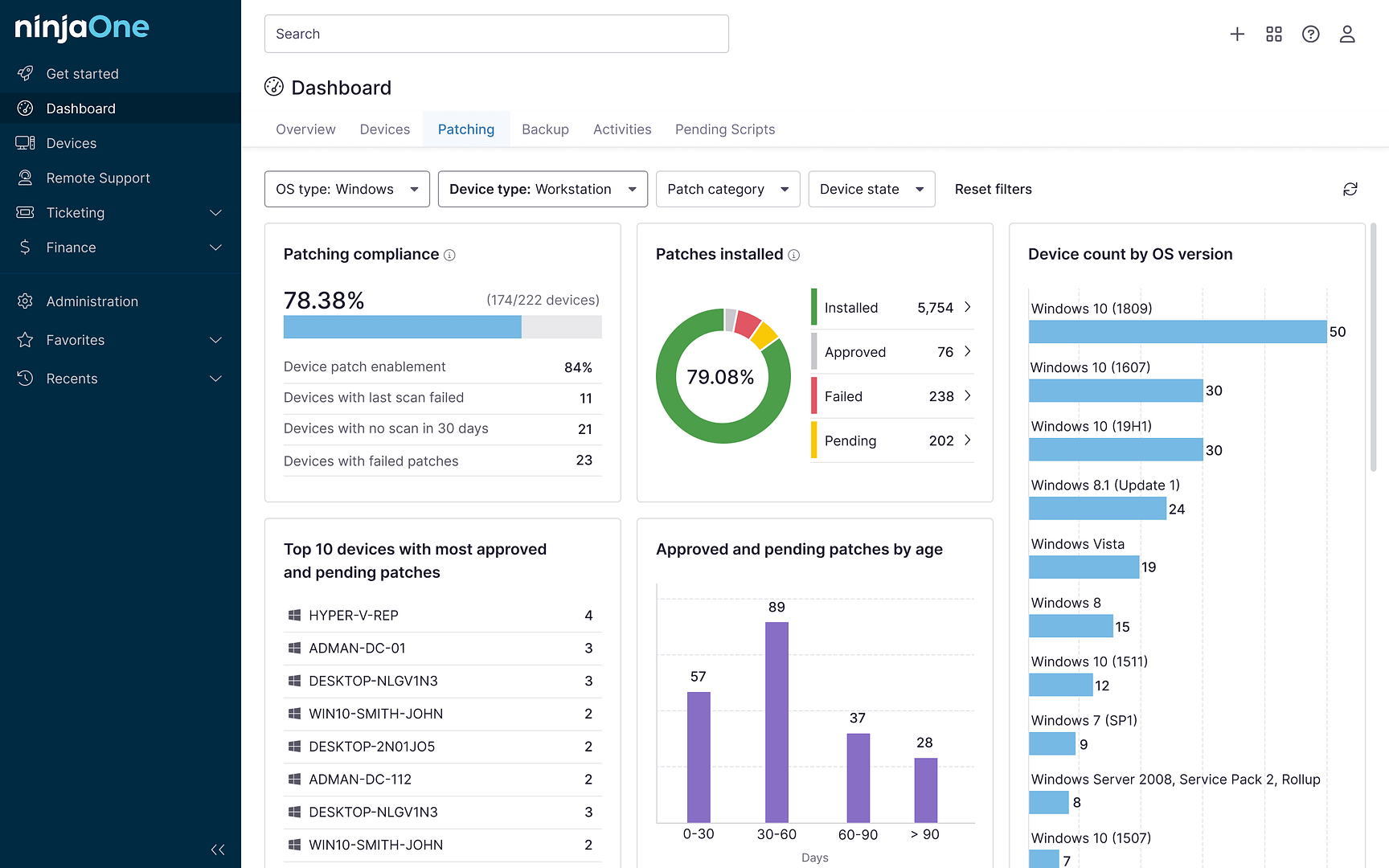

Centralice la gestión de endpoints con NinjaOne

Si busca una solución unificada de gestión de endpoints que centralice los procesos, ofrezca gestión multiplataforma y esté pensada para fuerzas de trabajo remotas o híbridas, no busque más: NinjaOne. Esta eficaz solución todo en uno también ofrece supervisión y gestión de redes, gestión de parches de SO y aplicaciones de terceros, supervisión y alerta de endpoints, y mucho más. Comience su prueba gratuita para obtener más información sobre la solución de gestión de endpoints de NinjaOne hoy.